Настройка сети TCP/IP, когда NetBIOS отключена на сервере, Windows Server 2003 — Windows Server

Twitter LinkedIn Facebook Адрес электронной почты

- Статья

- Чтение занимает 3 мин

В этой пошаговой статье описывается настройка компьютера с Windows Server 2003 с помощью сети TCP/IP при отключении NetBIOS.

Применяется к: Windows Server 2003

Исходный номер КБ: 323357

На компьютере с Windows Server 2003 можно отключить NetBIOS через TCP/IP (NetBT) для выбранных клиентов на «по мере необходимости». Если вы предпочитаете использовать DNS только для обеспечения регистрации и разрешения имен на указанном компьютере, который используется в специализированной или защищенной роли для вашей сети, вы можете отключить службы NetBT для одного или всех сетевых адаптеров, установленных на этом компьютере.

Конфигурация

Чтобы отключить разрешение имен WINS/NetBT, выполните следующие действия:

- Нажмите кнопку Начните, указать Параметры, а затем нажмите подключение к сети.

- Щелкните правой кнопкой мыши локальное подключение области, которое необходимо настроить статически, а затем нажмите кнопку Свойства.

- Нажмите кнопку Internet Protocol (TCP/IP) > Свойства > Расширенные, а затем нажмите вкладку WINS.

- Нажмите кнопку Отключение NetBIOS через TCP/IP.

Примечание

Перед отключением разрешения имен WINS/NetBT убедитесь, что для этого сетевого подключения не требуется использовать wins или более ранние приложения типа NetBT. Например, вы можете отключить разрешение имен WINS/NetBT, если вы общаетесь только с другими пользователями, которые запускают продукт в Windows Server 2003 (Microsoft Windows XP или Microsoft Windows 2000), которые используют DNS и регистрируют их имена в DNS, или если вы общаетесь с интернет-компьютерами с помощью DNS-приложений. Не выключать разрешение имен WINS/NetBT, если вы общаетесь с компьютерами с версией Windows, которые могут использовать wins или более ранние приложения типа NetBT (например, Microsoft Windows NT, Microsoft Windows Millennium Edition, Microsoft Windows 98 или Microsoft Windows 95).

- Нажмите > ОК > ОК ОК.

Примечание

Необязательный параметр Use NetBIOS можно выбрать на сервере Динамический протокол конфигурации хост (DHCP), если вы используете сервер DHCP, который может выборочно включить и отключить конфигурации NetBIOS с помощью типов параметров DHCP.

При использовании типов опций DHCP, поддерживаемых службой DHCP Server Windows Server 2003, можно отключить NetBIOS через TCP/IP для компьютеров, Windows Server 2003.

При использовании типов опций DHCP, поддерживаемых службой DHCP Server Windows Server 2003, можно отключить NetBIOS через TCP/IP для компьютеров, Windows Server 2003.

Устранение неполадок

Компьютеры, которые запускают Windows Сервер 2003 операционные системы

- Компьютер больше не прослушивает трафик в службе datagram NetBIOS в порту 138 протокола пользовательского datagram (UDP), службе имен NetBIOS в порту UDP 137 или службе сеансов NetBIOS в порту 139 протокола управления передачей (TCP).

- Если компьютеру необходимо участвовать в WINS в качестве клиента, он должен быть физически многодомен (то есть должен иметь другие физические сетевые подключения, активные и доступные для его использования), чтобы он мог продолжать общаться с сервером WINS и использовать его.

Компьютеры, которые работают как клиенты WINS

Компьютер больше не может функционировать как сервер WINS для обслуживания клиентов WINS по подключению, если вы не включит NetBT снова.

Чтобы эти адаптеры использовали WINS, необходимо либо вручную настроить список серверов WINS на включенных подключениях NetBT, либо использовать сервер DHCP для предоставления списка серверов WINS для этих подключений.

Примечание

Серверы WINS, настроенные в свойствах TCP/IP для отключенного сетевого адаптера, не применяются к другим установленным сетевым адаптерам.

Down-Level клиенты, службы и программы

NetBIOS определяет программный интерфейс и конвенцию именования. Протокол не определяется. NetBIOS над TCP/IP предоставляет интерфейс программирования NetBIOS по протоколу TCP/IP. Он расширяет доступ клиентских и серверных программ NetBIOS к широкой сети области (WAN). Кроме того, обеспечивается возможность оперативной работы с различными другими операционными системами.

Все прямые клиенты NetBT — это служба рабочих станций, служба сервера, служба браузера, служба messenger и служба Net Logon. Они используют интерфейс транспортного драйвера (TDI) для связи с NetBT.

Эмуляторы NetBIOS Windows NT, Windows 2000 и Windows Server 2003. Эмулятор принимает стандартные запросы NetBIOS из программ NetBIOS и переводит их в эквивалентные TDI-примитивы.

Эмуляторы NetBIOS Windows NT, Windows 2000 и Windows Server 2003. Эмулятор принимает стандартные запросы NetBIOS из программ NetBIOS и переводит их в эквивалентные TDI-примитивы.Windows Сервер 2003 использует NetBIOS через TCP/IP для связи с более ранними версиями Windows NT и другими клиентами, такими как Microsoft Windows 95.

Необходимо тщательно тестировать, прежде чем отключить NetBIOS через TCP/IP в любой производственной среде. Программы и службы, зависят от NetBIOS, больше не работают после отключения служб NetBT, поэтому важно убедиться, что вашим клиентам и программам больше не требуется поддержка NetBIOS перед отключением.

Примечание

Компьютеры, которые запускают операционную систему раньше Windows 2000 г., не смогут просматривать, находить или создавать подключения к файлам и печати на компьютере, который запускает продукт в Windows Server 2003 с отключенным NetBIOS.

Как закрыть уязвимые порты в Windows

В мире чуть ли не каждый день десятки компьютеров заражаются опасными вирусами, и всё больше пользователей начинают искать способы повышения безопасности своего персонального компьютера.

Наиболее часто заражаются ПК под управлением операционной системы Windows. Связано это с тем, что большинство вирусов проникают в ОС через определенные входящие подключения, так называемые «порты», которые, к сожалению, являются включёнными по умолчанию.

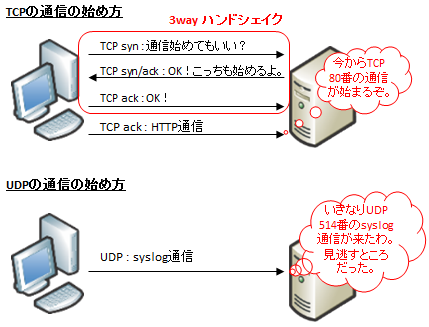

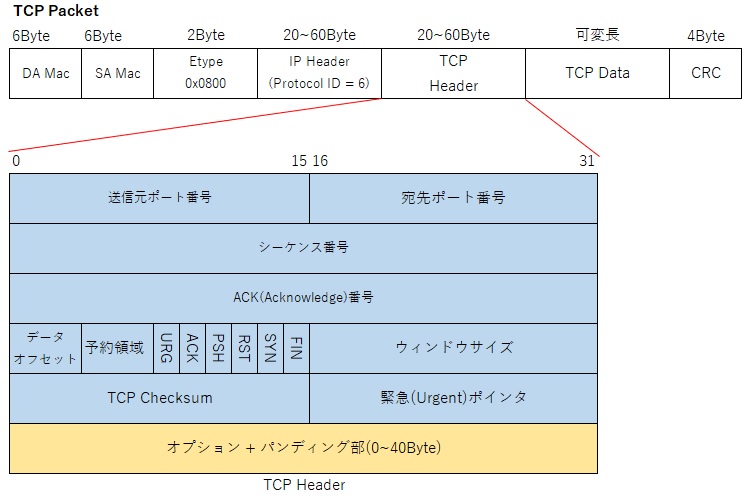

Несколько упрощая, понятие «порт» можно определить как номер входящего подключения внешних программ (в том числе и вирусов) к вашему компьютеру через IP-сеть. Каждому порту присваивается уникальный номер для определения единственно возможного получателя данных в операционной системе.

Проникнув в компьютер, вирусы начинают заражать данные пользователя и открывают все ранее закрытые порты Виндовс для более быстрого распространения по системе. Чтобы этого не произошло, необходимо блокировать самые уязвимые порты, тем самым предотвратив возможность заражения и подняв безопасность Windows на уровень выше.

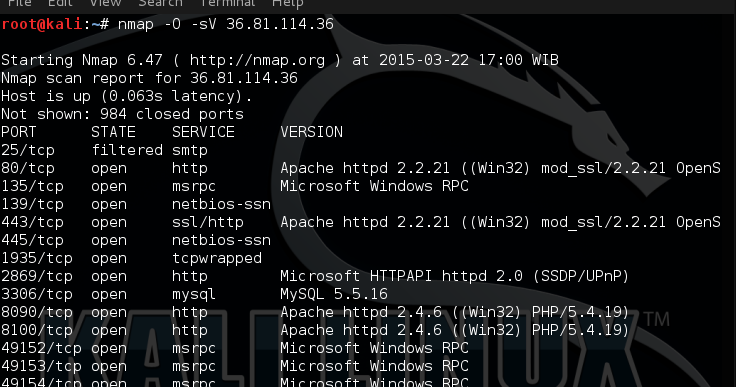

Самые уязвимые порты Windows 7 – 10

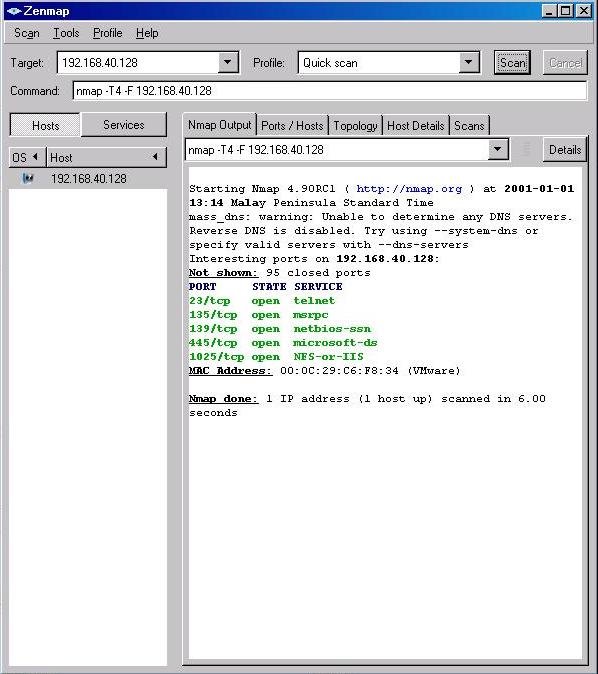

Исследование самых крупных вирусных взломов показывает, что 80% паразитного трафика проходит через 4 порта, используемые для обмена данными между разными версиями ОС Виндовс.

TCP порт 445 (он используется для обмена файлами) TCP порт 139 (предназначен для удаленного подключения к компьютеру) UDP порт 137 (служит для поиска информации на других компьютерах) TCP порт 135 (через него выполняются задания команд)

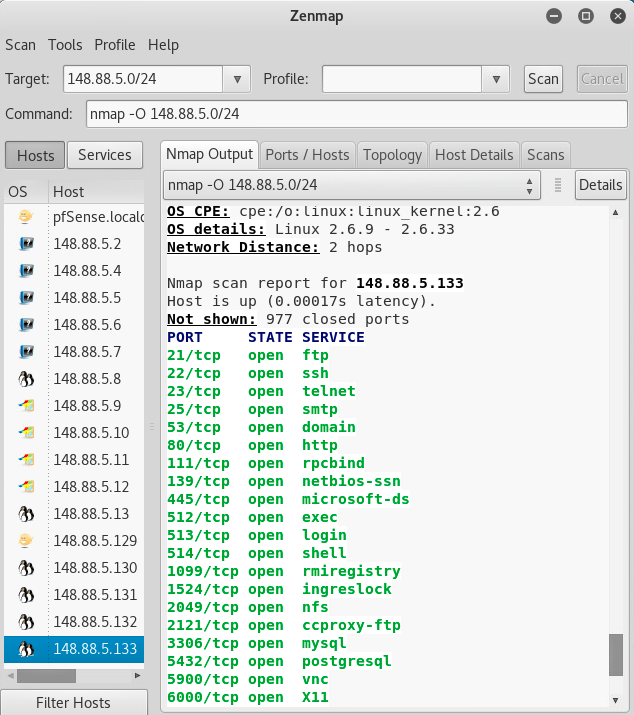

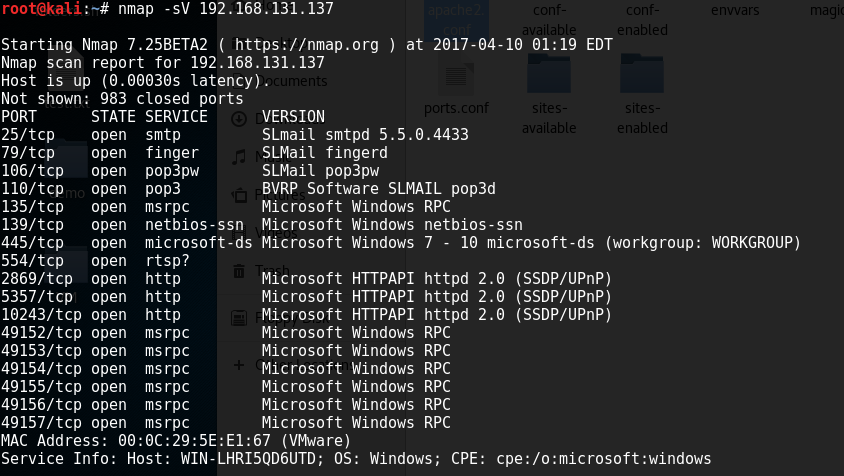

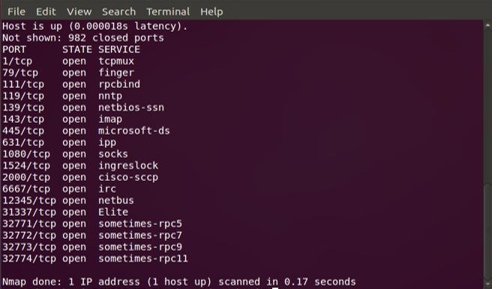

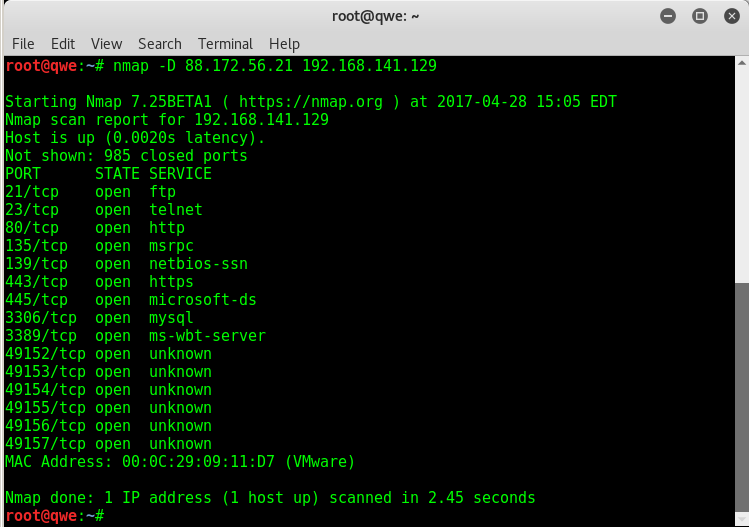

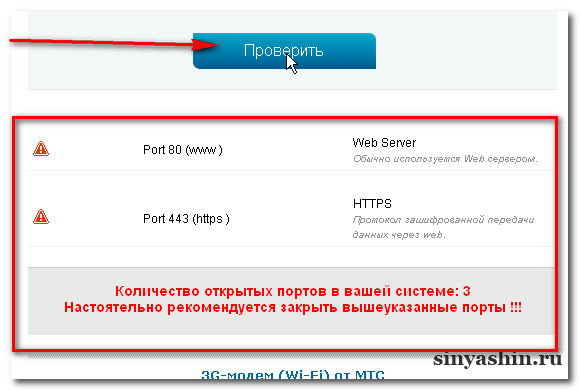

Как проверить, какие порты открыты

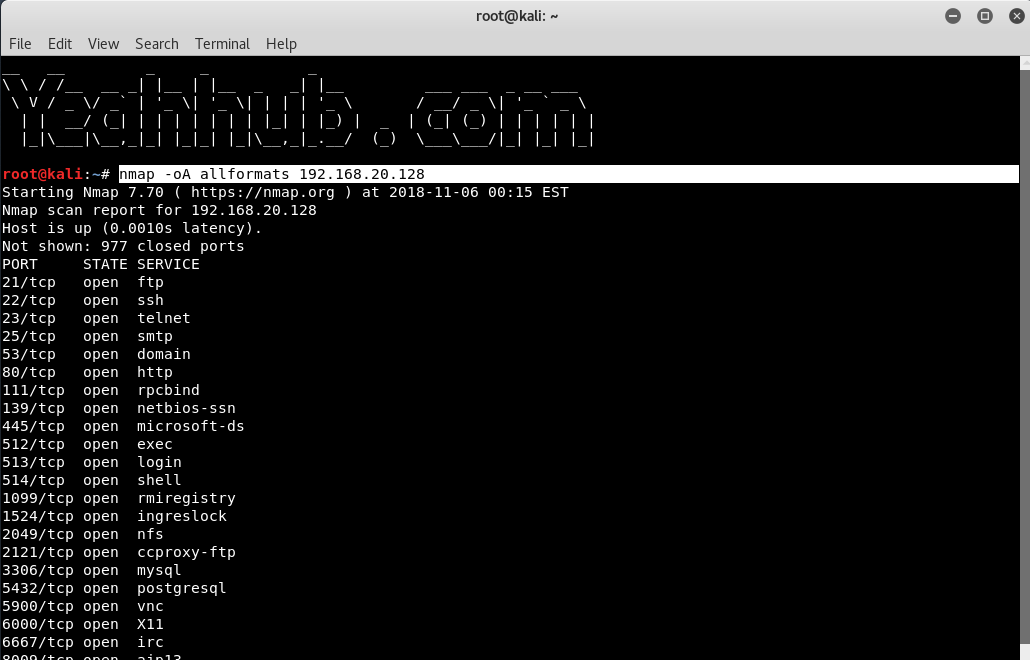

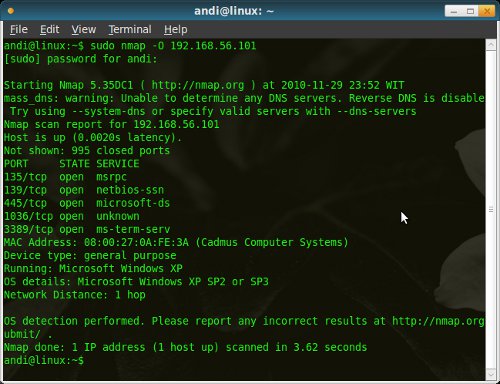

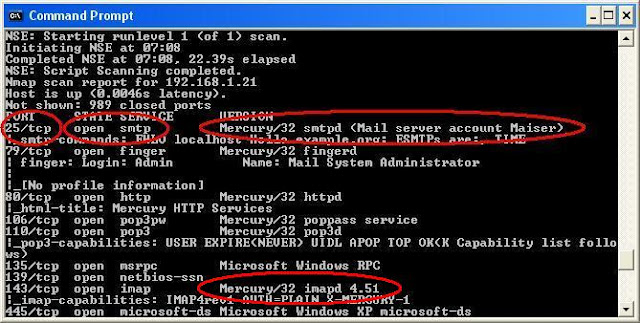

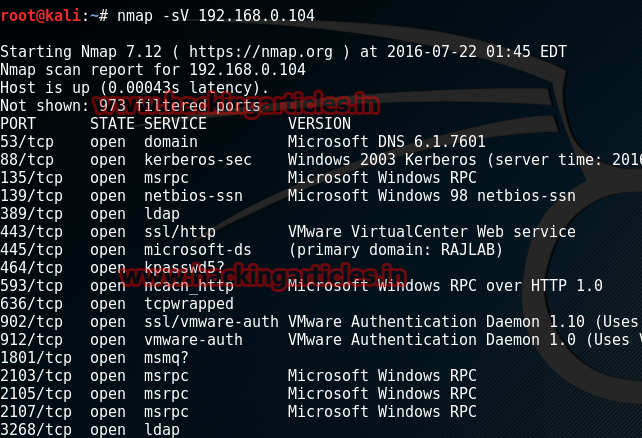

Чтобы узнать, есть ли на вашем устройстве отрытые уязвимые порты, воспользуйтесь сканером портов от Whoer.net. Определив ваш IP-адрес и используя nmap, сервис проверки открытых портов покажет, какие порты открыты на вашем устройстве и какие программы их используют. Вы получите взгляд извне, чтобы ясно представлять, насколько ваше устройство уязвимо и открыто опасностям большого Интернета.

Как закрыть порты с 135 по 139 и 445 в Windows?

Есть множество вариантов закрытия портов Виндовс, но в статье мы рассмотрим самые простые способы это сделать.

Способ 1 – использование командной строки

Командная строка Windows используется для задания значений тем настройкам системы, у которых нет графического интерфейса. К таковым функциям и относятся рассматриваемые открытые порты подключений.

К таковым функциям и относятся рассматриваемые открытые порты подключений.

Командная строка запускается в несколько этапов:

Нажмите сочетание клавиш Win+R В появившемся окне выполнения команд наберите CMD Нажмите «ОК»

Перед вами появится окно с черным фоном. По очереди скопируйте в него представленные ниже строчки и нажмите клавишу ввода:

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=135 name=“Block1_TCP-135”

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=137 name=“Block1_TCP-137”

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=138 name=“Block1_TCP-138”

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=139 name=“Block_TCP-139” (команда помогает закрыть порт 139)

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=445 name=“Block_TCP-445” (команда помогает закрыть порт 445)

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=5000 name=“Block_TCP-5000”

Эти шесть команд закрывают 4 перечисленных выше самых опасных открытых порта Windows, а также порт 5000, отвечающий за обнаружение открытых сервисов, и UDP порт 138 разрешения имен NetBIOS.

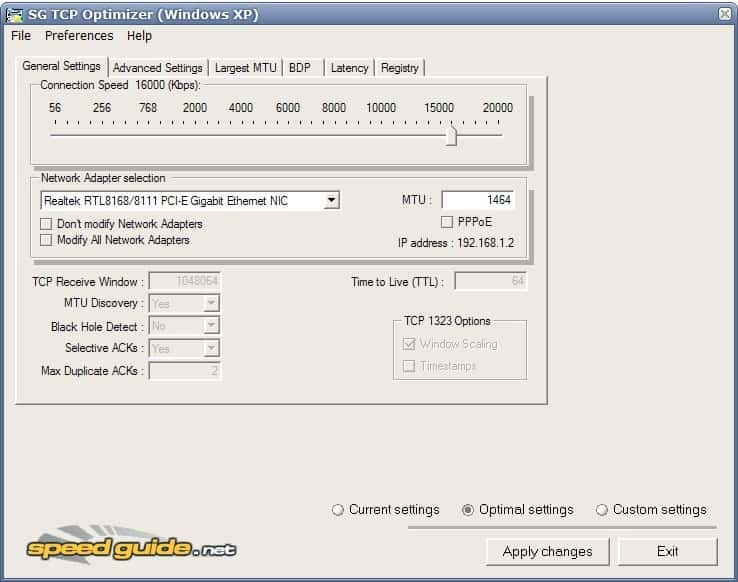

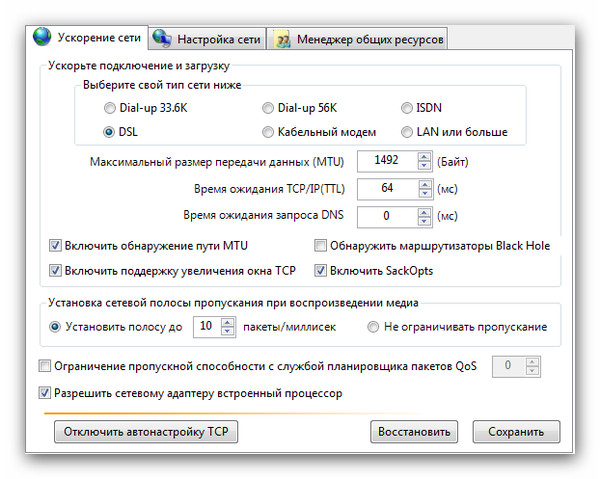

Способ 2 – использование сторонних программ

Чтобы не использовать ручную работу с командной строкой, можно использовать стороннее программное обеспечение. Суть его работы сводится к такой же правке реестра, как в способе выше, только в визуальном отображении.

Рекомендуем к использованию Windows Doors Cleaner, которая легко может закрыть порты на компьютере (в Windows 10 – 7: старые версии ОС данная программа не поддерживает).

Инструкция по работе с программой, закрывающей порты

- Скачайте и установите программу

- Установленную программу необходимо запустить с правами администратора

- В появившемся окне при нажатии кнопок «Сlose» или «Disable» отключаются и закрываются все уязвимые порты Windows

- После внесения необходимых изменений, перезагрузите Windows

Важно отметить, что с помощью этой программы можно не только закрыть, но и открыть порты.

Заключение

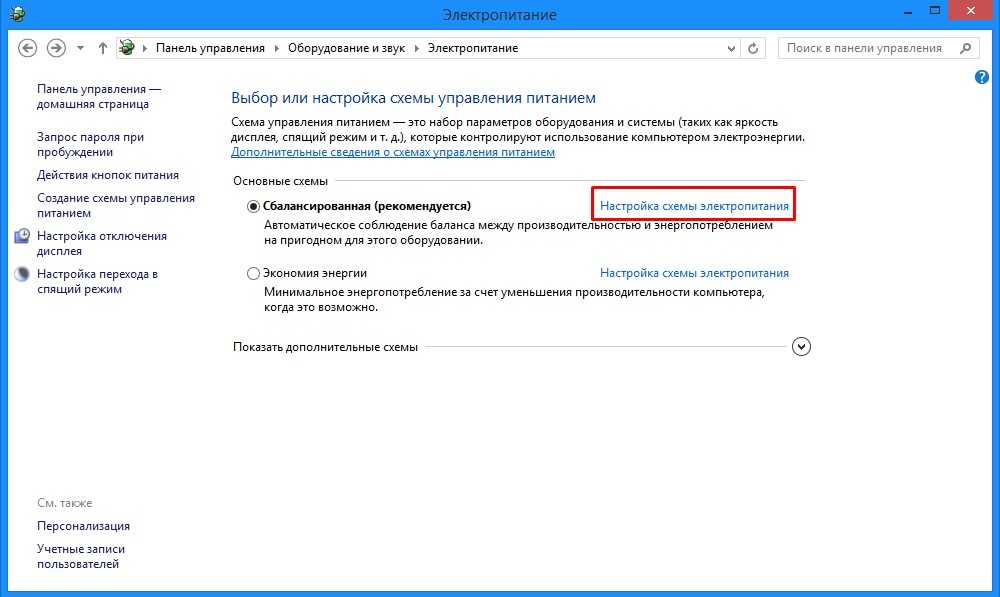

Помимо закрытия самых опасных сетевых портов компьютера необходимо не забывать, что этими действиями не достигается максимальная безопасность для операционной системы.

На вашей Windows необходимо устанавливать присылаемые Microsoft критические пакеты обновлений, антивирусные программы, безопасные браузеры и другое ПО, повышающее безопасность и анонимность.

Предлагаем обсудить в комментариях тему защиты сетевых портов и делиться полезными методами повышения конфиденциальности. Не забудьте отправить ссылку на эту статью вашим друзьям, чтобы они тоже знали, как закрыть открытые порты Windows.

Посмотрите также наше видео, где мы более подробно рассказываем о том, как закрыть уязвимые порты:

137/138/139/445 портов — Русские Блоги

Оба относятся к порту UDP и используются для предоставления сервиса netbios. Этот сервис используется для предоставления запроса имени компьютера.

Инициируя запрос к порту 137 компьютера, пользователь может получить имя компьютера, зарегистрированное имя пользователя, устанавливать ли основной контроллер домена и работает ли IIS;

Nbtstat –a ip

Способ остановки NetBIOS очень прост: щелкните правой кнопкой мыши значок «Сетевое окружение» на рабочем столе, затем выберите команду «Свойства» во всплывающем контекстном меню, снова щелкните правой кнопкой мыши в «Подключение по локальной сети» и выберите Свойства. Найдите и откройте окно настройки параметра «Протокол Интернета (TCP / IP)» во всплывающем окне, нажмите кнопку «Дополнительно» и выберите вкладку «WINS» во всплывающем окне настройки. После открытия вкладки WINS выберите «Отключить NetBIOS (S) на TCP / IP» и, наконец, нажмите кнопку «ОК», чтобы завершить работу.

Найдите и откройте окно настройки параметра «Протокол Интернета (TCP / IP)» во всплывающем окне, нажмите кнопку «Дополнительно» и выберите вкладку «WINS» во всплывающем окне настройки. После открытия вкладки WINS выберите «Отключить NetBIOS (S) на TCP / IP» и, наконец, нажмите кнопку «ОК», чтобы завершить работу.

Для порта TCP NetBIOS File and Print Sharing пытается получить службу Netbios / smb через соединение, установленное через этот порт. Этот протокол используется для общего доступа к файлам и принтерам Windows.

Используйте команду nbtstat -a IP, чтобы получить ситуацию пользователя

NET VIEW

Роль: Показать список доменов, список компьютеров (компьютеров) или список общих ресурсов указанного компьютера (компьютера).

Формат команды: net view [\\computername | /domain[:domainname]]

Введение параметра:

<1> Введите net view без параметров, чтобы отобразить список компьютеров (компьютеров) в текущем домене.

<2> \\ computername Указывает компьютер (компьютер), общие ресурсы которого вы хотите просмотреть.

<3> / domain [: domainname] указывает домен, чьи компьютеры (компьютеры) вы хотите просмотреть?

Команда: net use\\ip\ipc$ «» /user:»»

Примечание. Приведенная выше команда включает в себя четыре пробела, один пробел между net и use, один пробел после использования и один пробел слева и справа от пароля.

Отключить обмен

естьtcpпорт,вЛокальная вычислительная сетьЛегкий доступ к различнымОбщая папкаИли поделитесь принтером;

Отключить службу

- 445порт

- Отключить порт:

- использование

- эффект

- 139порт

- Отключить порт:

- использование:

- эффект:

- 137/138порт:

- 137/138/139/445порт

Интеллектуальная рекомендация

LeetCode — path-sum-ii

тема: Given a binary tree and a sum, find all root-to-leaf paths where each path’s sum equals the given sum. For example: Given the below binary tree andsum = 22, return Значение: Вот тот же путь к су…

For example: Given the below binary tree andsum = 22, return Значение: Вот тот же путь к су…

Как использовать Ajax, как добиться асинхронного

layout: post title: Как использовать Ajax, как добиться асинхронного подзаголовок: как использовать ajax date: 2018-10-31 author: LY header-img: img/post-bg-debug.png catalog: true tags: — java -синхр…

Разверните приложение ASP.NET Core в производственной среде (CentOS7)

Прочтите содержание Описание окружающей среды Подготовьте приложение ASP.NET Core установкаCentOS7 Установите .NET Core SDK для CentOS7. Развертывание приложения ASP.NET Core Настроить Nginx Настроить…

Ubuntu 18.04 с (Гао) набор (джи) и украсить

1. Сначала установите систему (процесс пропущен) Сравните окончательные визуализации: 2. Украсить (1) Терминальное благоустройство Установите Zsh: Установите oh-my-zsh: Изменить предпочтения: Изменить…

Распределенный | Сравнительный анализ того, как MyCat мигрирует в алгоритм шардинга DBLE: хэширование

Об авторе Пользователь Zhong Yue-Senior DBLE Старший архитектор юниверской линии использует DBLE в крупных ключевых проектах. Вечный практикующий, который круглый год запутывается в MySQL и часто испо…

Вечный практикующий, который круглый год запутывается в MySQL и часто испо…

Вам также может понравиться

NunMPY (3) — Пользовательский тип данных: Структурированный массив

NunMPY (3) — Пользовательский тип данных: Структурированный массив Эта статья представляет метод типа данных в Нампах, чтобы решить эту проблему, что тип данных элемента должен быть последовательным в…

Oracle использует перестановку и комбинацию для расчета максимальной просадки

Что тебе нужно знать: Максимальная скорость восстановления: максимальное значение диапазона восстановления доходности, когда историческая стоимость продукта отодвигается назад в любой исторический мом…

Краткое изложение трехмерных проблем развития на основе мобильного телефона на основе цезия

Сейчас цезия становится более пожарным, на основе его веб-версий. Разработка очень, технология относительно зрелая, но разработка мобильного терминала намного меньше, поскольку потребности в проекте н. ..

..

Рамочная среда робота

Справочная документация:http://www.cnblogs.com/fnng/p/3871712.html Требуемая среда: 1、Python: https://www.python.org/ РЧ-каркас основан на Python, поэтому у вас должна быть среда Python. 2、Robot frame…

Система установки Android и яркость экрана приложений

…

Что такое порт SMB? Для чего используются порт 445 и порт 139?

NetBIOS означает Сетевая базовая система ввода-вывода. Это программный протокол, который позволяет приложениям, компьютерам и рабочим столам в локальной сети (LAN) связываться с сетевым оборудованием и передавать данные по сети. Программные приложения, работающие в сети NetBIOS, находят и идентифицируют друг друга по своим именам NetBIOS. Имя NetBIOS имеет длину до 16 символов и обычно отдельно от имени компьютера. Два приложения запускают сеанс NetBIOS, когда одно (клиент) отправляет команду «позвонить» другому клиенту (серверу) через TCP-порт 139.

Для чего используется порт 139

Однако NetBIOS в вашей глобальной сети или через Интернет представляет собой огромную угрозу безопасности. Всевозможную информацию, такую как ваш домен, имена рабочих групп и системы, а также информацию об учетной записи, можно получить через NetBIOS. Таким образом, важно поддерживать NetBIOS в предпочтительной сети и гарантировать, что он никогда не покидает вашу сеть.

Всевозможную информацию, такую как ваш домен, имена рабочих групп и системы, а также информацию об учетной записи, можно получить через NetBIOS. Таким образом, важно поддерживать NetBIOS в предпочтительной сети и гарантировать, что он никогда не покидает вашу сеть.

Брандмауэры в целях безопасности всегда сначала блокируют этот порт, если он у вас открыт. Порт 139 используется для Совместное использование файлов и принтеров но оказывается самым опасным портом в Интернете. Это потому, что он оставляет жесткий диск пользователя уязвимым для хакеров.

Программы для Windows, мобильные приложения, игры — ВСЁ БЕСПЛАТНО, в нашем закрытом телеграмм канале — Подписывайтесь:)

Как только злоумышленник обнаружит активный порт 139 на устройстве, он может запустить NBSTAT — диагностический инструмент для NetBIOS через TCP / IP, который в первую очередь предназначен для устранения проблем с разрешением имен NetBIOS. Это знаменует важный первый шаг атаки — след.

Используя команду NBSTAT, злоумышленник может получить некоторую или всю важную информацию, относящуюся к:

- Список локальных имен NetBIOS

- Имя компьютера

- Список имен, разрешенных WINS

- IP-адреса

- Содержимое сеансовой таблицы с IP-адресами назначения

Имея под рукой указанные выше сведения, злоумышленник получает всю важную информацию об ОС, службах и основных приложениях, запущенных в системе. Помимо этого, у него также есть частные IP-адреса, которые инженеры LAN / WAN и службы безопасности изо всех сил пытались спрятать за NAT. Более того, идентификаторы пользователей также включаются в списки, предоставляемые при запуске NBSTAT.

Помимо этого, у него также есть частные IP-адреса, которые инженеры LAN / WAN и службы безопасности изо всех сил пытались спрятать за NAT. Более того, идентификаторы пользователей также включаются в списки, предоставляемые при запуске NBSTAT.

Это облегчает хакерам получение удаленного доступа к содержимому каталогов жесткого диска или дисков. Затем они могут незаметно загружать и запускать любые программы по своему выбору с помощью некоторых бесплатных инструментов без ведома владельца компьютера.

Если вы используете многосетевой компьютер, отключите NetBIOS на каждой сетевой карте или удаленное соединение в свойствах TCP / IP, которые не являются частью вашей локальной сети.

Читайте: Как отключить NetBIOS через TCP / IP.

Что такое порт SMB

Хотя порт 139 технически известен как «NBT over IP», порт 445 — «SMB over IP». SMB означает «блоки сообщений сервера». Блок сообщений сервера на современном языке также известен как общая файловая система Интернета. Система работает как сетевой протокол прикладного уровня, который в основном используется для предоставления общего доступа к файлам, принтерам, последовательным портам и другим видам связи между узлами в сети.

Система работает как сетевой протокол прикладного уровня, который в основном используется для предоставления общего доступа к файлам, принтерам, последовательным портам и другим видам связи между узлами в сети.

В основном SMB используется на компьютерах под управлением Microsoft Windows, где он был известен как «сеть Microsoft Windows» до последующего внедрения Active Directory. Он может работать поверх сессионных (и более низких) сетевых уровней несколькими способами.

Например, в Windows SMB может работать напрямую через TCP / IP без необходимости использования NetBIOS через TCP / IP. Это будет использовать, как вы указываете, порт 445. В других системах вы найдете службы и приложения, использующие порт 139. Это означает, что SMB работает с NetBIOS через TCP / IP.

Злоумышленники признают, что порт 445 уязвим и имеет много небезопасных мест. Одним из пугающих примеров неправильного использования порта 445 является относительно тихое появление червей NetBIOS. Эти черви медленно, но четко сканируют Интернет в поисках экземпляров порта 445, используют такие инструменты, как PsExec, для переноса себя на новый компьютер-жертву, а затем удваивают свои усилия по сканированию. Именно с помощью этого малоизвестного метода собираются огромные «армии ботов», содержащие десятки тысяч компьютеров, зараженных червем NetBIOS, и теперь они обитают в Интернете.

Именно с помощью этого малоизвестного метода собираются огромные «армии ботов», содержащие десятки тысяч компьютеров, зараженных червем NetBIOS, и теперь они обитают в Интернете.

Читайте: Как пробросить порты?

Как проверить, открыт ли порт SMB в Windows 10

Вам нужно использовать эту команду PowerShell. Если вы собираетесь включить протокол передачи файлов SMBv2 на своем компьютере, сначала необходимо проверить, может ли ваша система его установить или нет. Узнав статус, вы можете включить или отключить SMBv2.

Безопасен ли порт SMB 445?

Принимая во внимание вышеупомянутые опасности, в наших интересах не открывать порт 445 для Интернета, но, как и порт 135 Windows, порт 445 глубоко встроен в Windows и его сложно закрыть безопасно. При этом его закрытие возможно, однако другие зависимые службы, такие как DHCP (протокол динамической конфигурации хоста), который часто используется для автоматического получения IP-адреса от серверов DHCP, используемых многими корпорациями и интернет-провайдерами, перестанут работать. В этих сообщениях показано, как отключить SMBv1 и SMBv2.

В этих сообщениях показано, как отключить SMBv1 и SMBv2.

Принимая во внимание все причины безопасности, описанные выше, многие интернет-провайдеры считают необходимым заблокировать этот порт от имени своих пользователей. Это происходит только в том случае, если порт 445 не защищен маршрутизатором NAT или персональным брандмауэром. В такой ситуации ваш интернет-провайдер, вероятно, может препятствовать тому, чтобы трафик порта 445 достиг вас.

.

Программы для Windows, мобильные приложения, игры — ВСЁ БЕСПЛАТНО, в нашем закрытом телеграмм канале — Подписывайтесь:)

Что такое порт SMB? Для чего используются порт 445 и 139?

NetBIOS означает Базовая сетевая система ввода-вывода . Это программный протокол, который позволяет приложениям, ПК и настольным компьютерам в локальной сети (LAN) обмениваться данными с сетевым оборудованием и передавать данные по сети. Программные приложения, работающие в сети NetBIOS, обнаруживают и идентифицируют друг друга по именам NetBIOS. Имя NetBIOS имеет длину до 16 символов и обычно отделено от имени компьютера. Два приложения запускают сеанс NetBIOS, когда одно (клиент) отправляет команду «вызвать» другого клиента (сервер) через TCP-порт 139 .

Имя NetBIOS имеет длину до 16 символов и обычно отделено от имени компьютера. Два приложения запускают сеанс NetBIOS, когда одно (клиент) отправляет команду «вызвать» другого клиента (сервер) через TCP-порт 139 .

Содержание

- Для чего используется порт 139

- Что такое порт SMB

- Как бороться с портом 445

Для чего используется порт 139

Однако NetBIOS в вашей глобальной сети или через Интернет представляет собой огромный риск для безопасности. Все виды информации, такие как ваш домен, имена рабочих групп и систем, а также информация об учетной записи могут быть получены через NetBIOS. Поэтому важно поддерживать NetBIOS в предпочтительной сети и следить за тем, чтобы он никогда не покидал вашу сеть.

Брандмауэры, в качестве меры безопасности, всегда сначала блокируют этот порт, если он у вас открыт. Порт 139 используется для общего доступа к файлам и принтерам , но оказывается самым опасным портом в Интернете. Это так, потому что он оставляет жесткий диск пользователя уязвимым для хакеров.

Это так, потому что он оставляет жесткий диск пользователя уязвимым для хакеров.

После того, как злоумышленник обнаружит активный порт 139 на устройстве, он может запустить NBSTAT диагностический инструмент для NetBIOS через TCP/IP, в первую очередь предназначенный для устранения неполадок с разрешением имен NetBIOS. Это знаменует собой важный первый шаг атаки – Footprinting .

Используя команду NBSTAT, злоумышленник может получить некоторую или всю критическую информацию, связанную с

- Список локальных имен NetBIOS

- Имя компьютера

- Список имен, разрешенных WINS

- IP-адреса

- Содержимое сеансовой таблицы с IP-адресами назначения

Имея вышеупомянутые подробности, злоумышленник имеет всю важную информацию об ОС, службах и основных приложениях, работающих в системе. Помимо этого, у него также есть частные IP-адреса, которые LAN/WAN и инженеры по безопасности старались скрыть за NAT. Кроме того, идентификаторы пользователей также включены в списки, предоставляемые запуском NBSTAT.

Кроме того, идентификаторы пользователей также включены в списки, предоставляемые запуском NBSTAT.

Это позволяет хакерам получить удаленный доступ к содержимому каталогов или дисков жесткого диска. Затем они могут автоматически загружать и запускать любые программы по своему выбору с помощью некоторых бесплатных инструментов, даже если владелец компьютера не узнает об этом.

Если вы используете компьютер с несколькими компьютерами, отключите NetBIOS на каждой сетевой карте или Dial-Up Connection в свойствах TCP/IP, которые не являются частью вашей локальной сети.

Что такое порт SMB

Хотя порт 139 технически известен как «NBT через IP», порт 445 – «SMB через IP». SMB означает Блоки сообщений сервера ’. Блок сообщений сервера на современном языке также известен как Общая интернет-файловая система . Система работает как сетевой протокол прикладного уровня, в основном используемый для предоставления общего доступа к файлам, принтерам, последовательным портам и другим видам связи между узлами в сети.

Большая часть использования SMB связана с компьютерами под управлением Microsoft Windows , где он был известен как «Сеть Microsoft Windows» до последующего внедрения Active Directory. Он может работать поверх сеансовых (и нижних) сетевых уровней несколькими способами.

Например, в Windows SMB может работать напрямую через TCP/IP без необходимости использования NetBIOS через TCP/IP. Он будет использовать, как вы указали, порт 445. В других системах вы найдете службы и приложения, использующие порт 139. Это означает, что SMB работает с NetBIOS через TCP/IP .

Злобные хакеры признают, что порт 445 уязвим и имеет много опасностей. Одним из замечательных примеров неправильного использования порта 445 является относительно тихое появление червей NetBIOS . Эти черви медленно, но четко определенным образом сканируют Интернет на наличие портов 445, используют такие инструменты, как PsExec , чтобы перенести себя на новый компьютер-жертву, а затем удвоить усилия по сканированию. Именно с помощью этого малоизвестного метода собираются огромные « Бот-армии », содержащие десятки тысяч зараженных червем компьютеров NetBIOS, и теперь они обитают в Интернете.

Именно с помощью этого малоизвестного метода собираются огромные « Бот-армии », содержащие десятки тысяч зараженных червем компьютеров NetBIOS, и теперь они обитают в Интернете.

Как бороться с портом 445

Учитывая вышеперечисленные опасности, в наших интересах не предоставлять порт 445 Интернету, но, как и порт Windows 135, порт 445 глубоко встроен в Windows и его трудно безопасно закрыть.Тем не менее, его закрытие возможно, однако, другие зависимые сервисы, такие как DHCP (протокол динамической конфигурации хоста), который часто используется для автоматического получения IP-адреса от серверов DHCP, используемых многими корпорациями и интернет-провайдерами, перестанет функционировать.

Принимая во внимание все причины безопасности, описанные выше, многие интернет-провайдеры считают необходимым блокировать этот порт от имени своих пользователей. Это происходит только в том случае, если порт 445 не защищен маршрутизатором NAT или персональным межсетевым экраном. В такой ситуации ваш интернет-провайдер, возможно, не позволит трафику порта 445 достичь вас.

В такой ситуации ваш интернет-провайдер, возможно, не позволит трафику порта 445 достичь вас.

Отключение NetBIOS через TCP/IP и LLMNR в домене с помощью GPO

Использование устаревших протоколов без явной необходимости может являться потенциальной брешью в безопасности любой компьютерной сети. В этом плане показательна недавняя шумиха вокруг шифровальщика WCry, простейшая защита от которого заключалась в отказе от использования устаревшего протокола SMBv1 путем его полного отключения. Широковещательные протоколы NetBIOS через TCP/IP и LLMNR также являются устаревшими протоколами, и в большинстве современных сетей они используются только с целями совместимости. Одновременно с этим в инструментарии хакеров есть различные инструменты, позволяющие использовать уязвимости в протоколах NetBIOS и LLMNR для перехвата учетных данных пользователей в локальной подсети (в т.ч. хэши NTLMv2). Поэтому в целях безопасности в доменной сети эти протоколы следует отключать. Разберемся как отключить LLMNR и NetBIOS с помощью групповых политик.

Разберемся как отключить LLMNR и NetBIOS с помощью групповых политик.

Прежде всего следует напомнить, что это за протоколы.

- Протокол LLMNR

- Протокол NetBIOS поверх TCP/IP

- Отключение протокола LLMNR с помощью групповой политики

- Отключение протокола NetBIOS over TCP/IP

Содержание:

Протокол LLMNR

LLMNR (UDP/5355, Link-Local Multicast Name Resolution — механизм широковещательного разрешения имен) – протокол присутствует во всех версиях Windows, начиная с Vista и позволяет IPv6 и IPv4 клиентам за счет широковещательных запросов в локальном сегменте сети L2 разрешать имена соседних компьютеров без использования DNS сервера. Этот протокол также автоматически используется при недоступности DNS. Соответственно, при работающих DNS-серверах в домене, этот протокол абсолютно не нужен.

Протокол NetBIOS поверх TCP/IP

Протокол NetBIOS over TCP/IP или NBT-NS (UDP/137,138;TCP/139) – является широковещательным протоколом-предшественником LLMNR и используется в локальной сети для публикации и поиска ресурсов. Поддержка NetBIOS over TCP/IP по умолчанию включена для всех интерфейсов во всех ОС Windows.

Поддержка NetBIOS over TCP/IP по умолчанию включена для всех интерфейсов во всех ОС Windows.

Таким образом эти протоколы позволяют компьютерам в локальной сети найти друг друга при недоступности DNS сервера. Возможно они и нужны в рабочей группе, но в доменной сети оба этих протокола можно отключить.

Совет. Перед массовым внедрением данных политики в домене, настоятельно рекомендуем протестировать работу компьютеров с отключенными NetBIOS и LLMNR на тестовых группах компьютеров и серверах. И если проблем с отключением LLMNR нет, отключение NetBIOS может парализовать работу устаревших систем

Отключение протокола LLMNR с помощью групповой политики

В доменной среде широковещательные запросы LLMNR на компьютерах домена можно отключить с помощью групповой политики. Для этого:

- В консоли GPMC.msc создайте новую или отредактируйте имеющуюся политику, применяемую ко всем рабочим станциям и серверам.

- Перейдите в раздел Computer Configuration -> Administrative Templates -> Network -> DNS Client

- Включите политику Turn Off Multicast Name Resolution, изменив ее значение на Enabled

Отключение протокола NetBIOS over TCP/IP

Примечание. Протокол NetBIOS может используется старыми версиями Windows и некоторыми не-Windows-системами, поэтому его процесс его отключения в конкретной среде стоит тестировать.

Протокол NetBIOS может используется старыми версиями Windows и некоторыми не-Windows-системами, поэтому его процесс его отключения в конкретной среде стоит тестировать.

На конкретном клиенте отключить NetBIOS можно вручную.

- Откройте свойства сетевого подключения

- Выберите протокол TCP/IPv4 и откройте его свойства

- Нажмите кнопку Advanced, затем перейдите на вкладку WINS и выберите опцию Disable NetBIOS over TCP (Отключить NetBIOS через TCP/IP)

- Сохраните изменения

Отключить поддержку NetBIOS для конкретного сетевого адаптера можно и из реестра. Для каждого сетевого адаптера компьютера есть отдельная ветка с его TCPIP_GUID внутри HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NetBT\Parameters\Interfaces.

Чтобы отключить NetBIOS для конкретного адаптера, нужно открыть его ветку и изменить значение параметра NetbiosOptions на 2 (по умолчанию значение – 0).

Для полного отключение протокола NetBIOS, рассмотренные выше операции нужно выполнить для всех сетевых адаптеров компьютера.

На клиентах домена, получающих IP адреса с DHCP сервера, отключить NetBIOS можно через настройку опций DHCP сервера.

- Для этого откройте консоль dhcpmgmt.msc и выберите настройки зоны Scope Option (или сервера – Server Options)

- Перейдите на вкладку Advanced, в выпадающем списке Vendor class выберите Microsoft Windows 2000 Options

- Включите опцию 001 Microsoft Disable Netbios Option и измените ее значение на 0x2

Отдельной опции, позволяющей отключить NETBIOS over TCP/IP для всех сетевых адаптеров компьютера через групповые политики нет. Чтобы отключить NETBIOS для всех адаптеров компьютера воспользуйтесь следующим PowerShell скриптом, который нужно поместить в политику Computer Configuration -> Policies -> Windows Settings ->Scripts ->Startup->PowerShell Scripts

Чтобы отключить NETBIOS для всех адаптеров компьютера воспользуйтесь следующим PowerShell скриптом, который нужно поместить в политику Computer Configuration -> Policies -> Windows Settings ->Scripts ->Startup->PowerShell Scripts

$regkey = "HKLM:SYSTEM\CurrentControlSet\services\NetBT\Parameters\Interfaces"

Get-ChildItem $regkey |foreach { Set-ItemProperty -Path "$regkey\$($_.pschildname)" -Name NetbiosOptions -Value 2 -Verbose}

Примечание. Для вступления изменений в силу, нужно отключить/включить сетевые адаптеры или перезагрузить компьютер.

Рекомендовать

Три самых простых способа заблокировать TCP-порт 445 в Windows 10, 7, XP

Обзор WannaCry

Программа-вымогатель WannaCry, также известная как Wanna Decryptor, бесчинствовала на компьютерах по всему миру с полудня 12 мая 2017 года. Важные файлы и документы зашифрованы, и их шантажируют на сумму от 300 до 600 долларов в виртуальной валюте Биткойн. К настоящему времени не найдено эффективных методов расшифровки. Помимо беспомощного ожидания лекарства, мы можем кое-что сделать, чтобы предотвратить заражение и улучшить ситуацию.

Важные файлы и документы зашифрованы, и их шантажируют на сумму от 300 до 600 долларов в виртуальной валюте Биткойн. К настоящему времени не найдено эффективных методов расшифровки. Помимо беспомощного ожидания лекарства, мы можем кое-что сделать, чтобы предотвратить заражение и улучшить ситуацию.

Говорят, что вирус WannaCry заражает жесткий диск через TCP-порт 445, который открывается системой во время установки, то же самое относится и к варианту вируса Petya. Ниже приведены подробные сведения о том, как легко и просто заблокировать порт 445 в Windows 7, 10 и XP. Но перед этим вы можете узнать, для чего используется TCP-порт 445, а также порт 139.

Порт 445 и порт 139

Порт 445 и порт 139 — это порты Windows. Порт 139 используется для разрешения имен сетевой базовой системы ввода-вывода (NetBIOS), а порт 445 используется для блоков сообщений сервера (SMB). Все они обслуживают общий доступ к файлам и принтерам Windows.

В Windows 2000 Microsoft создала новый транспорт для SMB через TCP и UDP на порту 445, который заменяет старую реализацию, которая использовалась для портов 137, 138, 139. Оставьте порты 445 и 139 открытыми, чтобы оставить открытыми жесткие диски. на этом порту, т.е. вы делитесь своими жесткими дисками с любым, кто может получить доступ к этому порту, включая удаление, форматирование, имплантацию вируса и так далее.

Оставьте порты 445 и 139 открытыми, чтобы оставить открытыми жесткие диски. на этом порту, т.е. вы делитесь своими жесткими дисками с любым, кто может получить доступ к этому порту, включая удаление, форматирование, имплантацию вируса и так далее.

Таким образом вы можете понимать порт 445. Если вы закроете порт 445, вы не сможете копировать какие-либо данные файловой системы в или из пути, где порт 445 закрыт. Что касается хоста домена, это определенно нарушит групповую политику. Вы также потеряете возможности просмотра сетей за пределами внутренней сети.

Узнайте, включен ваш порт 445 или нет

Хотя порт 445 в большинстве случаев открыт системой в Windows, необходимо проверить его на вашем хосте. Нажмите комбинацию клавиш Windows + R , чтобы запустить окно «Выполнить». Введите « cmd », чтобы запустить командную строку. Затем введите: « netstat –na » и нажмите Enter. Команда « netstat –na » означает сканирование всех подключенных портов и отображение в цифрах.

Через одну-две секунды появится изображение. Прокрутите мышь вверх, и вы увидите IP-адрес 445. В последнем столбце статус показывает, что это «ПРОСЛУШИВАЕТ». Это означает, что TCP-порт 445 открыт.

Как закрыть порт 445 в Windows 10/7/XP

Поскольку это один из самых опасных портов в Интернете, и он открыт для атаки WannaCry, его закрытие становится срочным. Всего есть три способа отключить порт 445 в Windows 10, 7 и XP. Все просто и легко следовать. Давайте познакомимся с ними один за другим.

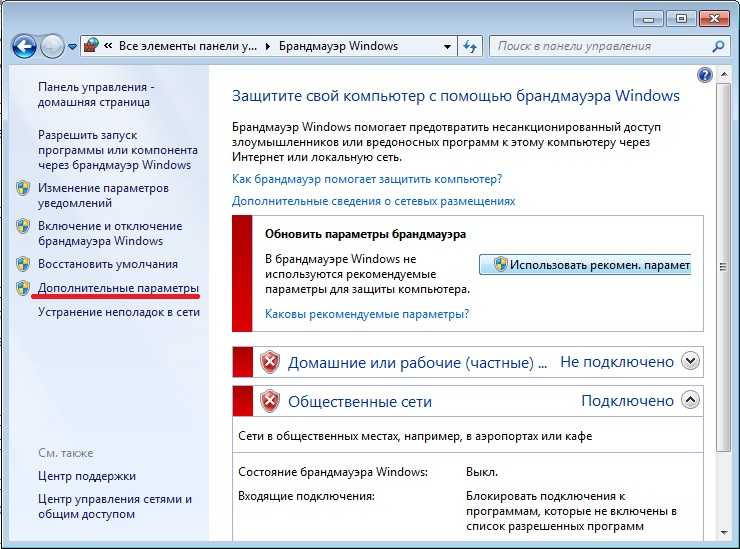

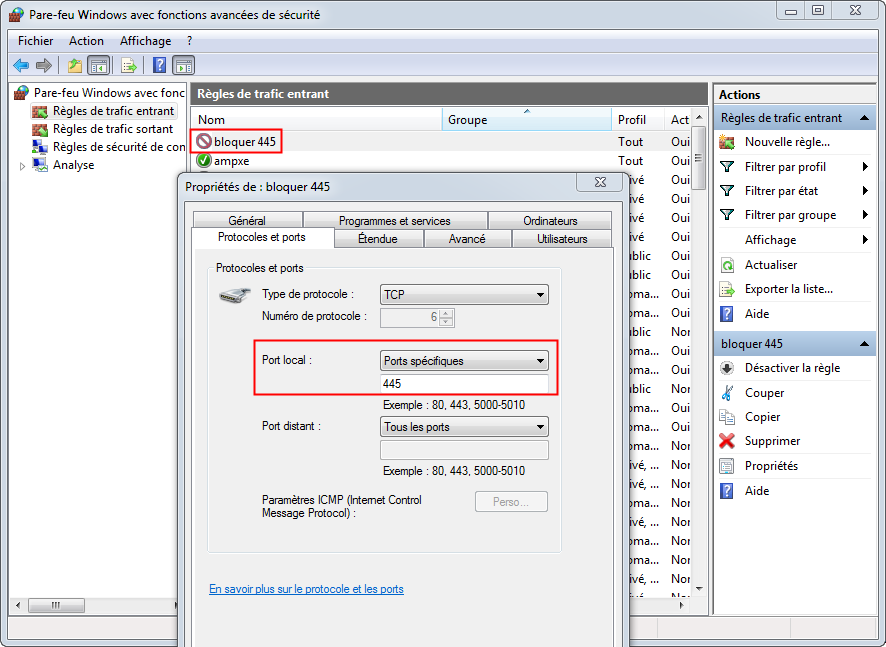

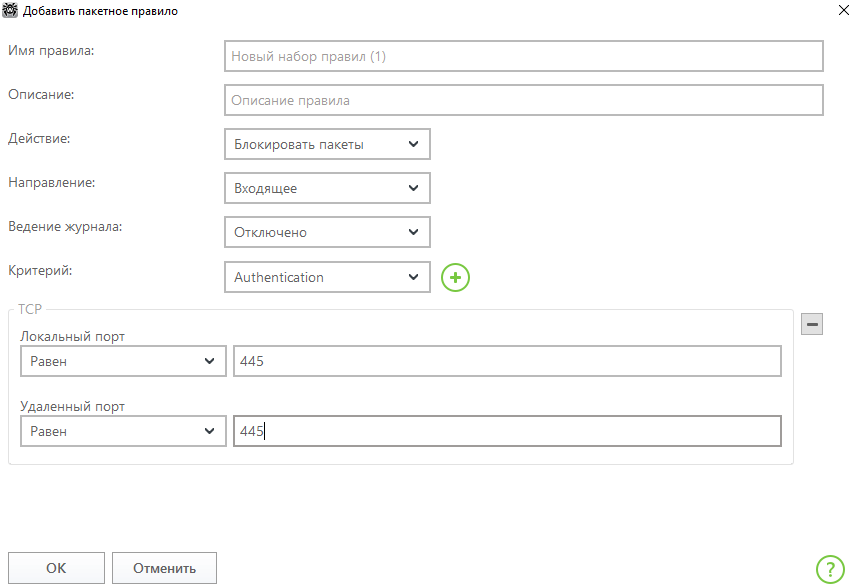

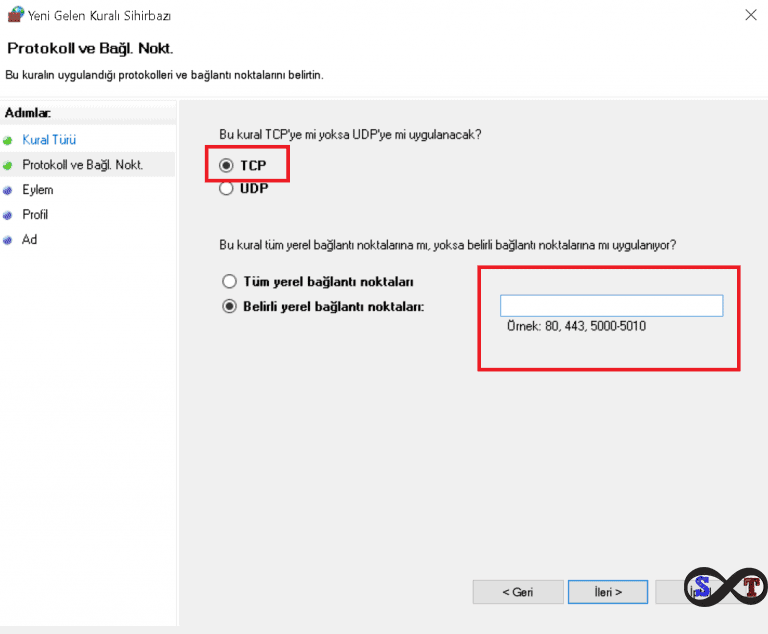

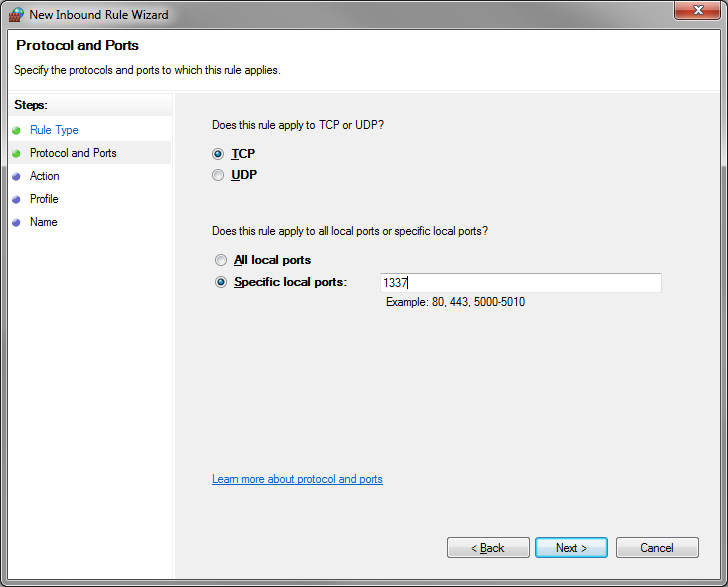

Как заблокировать порт 445 в брандмауэре Windows

Первый способ самый простой и подходит почти каждому пользователю Windows.

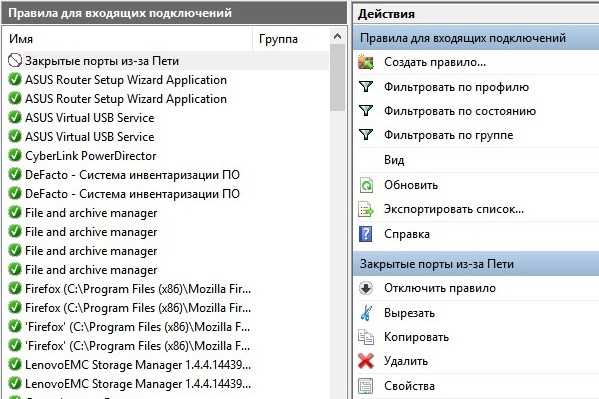

1. Перейти Пуск > Панель управления > Брандмауэр Windows и найдите Расширенные настройки слева.

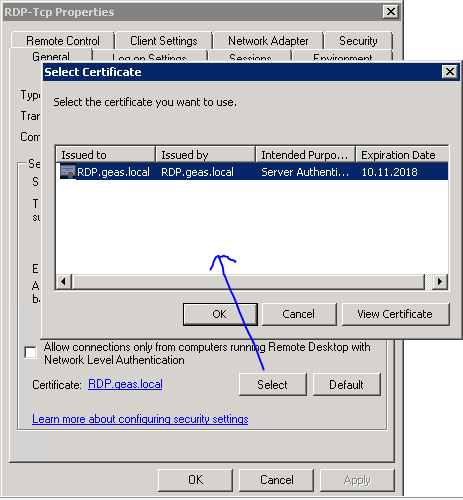

2. Щелкните Правила для входящих подключений > Новое правило . Затем во всплывающем окне выберите Port > Next >TCP > Определенные локальные порты , введите 445 и перейдите Next.

3. Выберите Заблокировать соединение > Далее . Установите три галочки и нажмите «Далее». Укажите имя и описание по своему желанию и нажмите Готово.

4. Проверьте, создали ли вы правило, выбрав Свойства > Протоколы и порты > Локальный порт .

На самом деле, есть еще один способ остановить порт 445 с помощью брандмауэра Windows. Это просто по-другому. Для тех, кто привык к операциям из командной строки, самым любимым будет метод 2.

Как закрыть TCP-порт 445, открытый системой в Windows 7 с помощью CMD

Операции командной строки вступают в силу немедленно, и после их выполнения вы не можете вернуться назад. Поэтому обычные пользователи, не знакомые с этим способом работы, должны соблюдать осторожность.

1. Введите «cmd» в поле поиска, щелкните правой кнопкой мыши cmd из списка и Запуск от имени администратора .

2. Введите: netsh advfirewall установите состояние allprofile на и нажмите Enter.

3. Введите: брандмауэр netsh advfirewall добавьте правило dir=in action=block protocol=TCP localport=445 name=»Block_TCP-445″ и нажмите Enter.

Некоторые пользователи сообщают, что эти методы не работают на их компьютерах. Когда вернитесь в командную строку, чтобы проверить, порт 445 все еще находится в состоянии «ПРОСЛУШИВАЕТ». В этом случае мы можем попробовать третий способ, который также прост.

Как заблокировать TCP-порт 445 с помощью RegEdit

Изменение системного реестра также может помочь вам защитить себя от программ-вымогателей WannaCry. Однако вы не можете быть более осторожными в процессе изменения реестра. Это база данных для системных программ Windows и установленных приложений. Эти программы могут работать некорректно, если вы случайно удалите какой-либо важный файл. На всякий случай сделайте резервную копию реестра.

1. Таким же образом откройте окно Run. Введите «regedit» и нажмите Enter.

2. Перейдите по пути:

Перейдите по пути:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\NetBT\Parameters

3. Щелкните правой кнопкой мыши пустую область и выберите New . Выберите DWORD (32-разрядное) Значение или QWORD (64-разрядное) Значение в зависимости от типа вашей системы (32-разрядная или 64-разрядная).

4. Переименуйте новое значение в SMBDeviceEnabled . Затем щелкните его правой кнопкой мыши и выберите Modify . Во всплывающем окне измените Значение данных от 1 до 0. Нажмите OK для подтверждения.

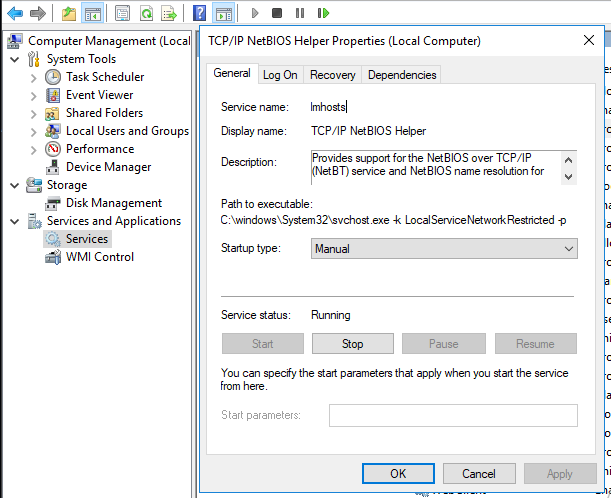

Этот метод эффективен и применим практически к каждому пользователю компьютера. Если вы будете строго следовать инструкциям, ошибок не будет. Обратите внимание, что вам необходимо отключить службу Windows Server, чтобы усилить защиту от кибератаки WannaCry.

1. Введите « services. msc » в поле «Выполнить», чтобы открыть службы Windows.

msc » в поле «Выполнить», чтобы открыть службы Windows.

2. Найдите сервер и дважды щелкните его. Обычно это происходит в середине служебных событий.

3. Во всплывающем окне выберите Disabled из выпадающего списка и нажмите OK .

Советы :

*Вышеуказанные методы применимы к тому, как заблокировать порт 139, порт 135, порт 137, а также порт 138. Просто замените порт 445 на эти порты в шагах. Предлагается закрыть их все на время.

*Если вы хотите включить или открыть порт 445 в Windows 7 в будущем, просто удалите новое созданное правило в брандмауэре Windows, или измените данные значения с 0 на 1, или просто удалите значение в редакторе реестра или переключите Disabled на Автоматически в свойствах сервера.

Другие полезные советы как выжить после взлома WannaCry и червя Petya

Отключение TCP-порта 445 или других опасных портов — один из самых важных шагов в борьбе с программами-вымогателями. Тем не менее, мы можем сделать больше в других аспектах. Ниже приведены советы, перечисленные экспертами по безопасности.

Тем не менее, мы можем сделать больше в других аспектах. Ниже приведены советы, перечисленные экспертами по безопасности.

1. Сначала отключите доступ к сети, а затем загрузите компьютер, если вы не знаете, взломан ли ваш компьютер.

2. Установите патч MS17-010 для Windows 7 и установите антивирусное программное обеспечение.

3. Не переходите по подозрительным ссылкам в электронных письмах или на веб-сайтах.

4. Создавайте резервные копии всего, что вам нужно, с помощью программного обеспечения для резервного копирования, особенно для программ-вымогателей WannaCry, таких как бесплатный AOMEI Backupper Standard. Создание загрузочного носителя также доступно на случай, если ваш компьютер не загружается.

5. Резервное копирование на регулярной основе.

В конце

Программа-вымогатель WannaCry представляет собой глобальную кибератаку, привлекающую всеобщее внимание. Что нам нужно сделать, так это вооружиться и бороться со злонамеренными хакерами. Однако, помимо того, что нужно сделать (например, заблокировать порт 445) для устранения проблемы после ее возникновения, необходимо по расписанию выполнить резервное копирование важных данных. Таким образом, имея точную копию ваших данных, вам не нужно беспокоиться о потере данных и вы не сойдете с ума в следующий раз, когда столкнетесь с подобными проблемами.

Однако, помимо того, что нужно сделать (например, заблокировать порт 445) для устранения проблемы после ее возникновения, необходимо по расписанию выполнить резервное копирование важных данных. Таким образом, имея точную копию ваших данных, вам не нужно беспокоиться о потере данных и вы не сойдете с ума в следующий раз, когда столкнетесь с подобными проблемами.

Также, кроме данных, вам еще нужно защитить другие важные вещи на вашем ПК, например, систему, диск или раздел. Так вы не подвергнетесь опасности. Если вы все еще этого не делаете, загрузите это бесплатное программное обеспечение для резервного копирования — AOMEI Backupper, чтобы попробовать!

Вы можете создавать резервные копии любых элементов и включать резервное копирование по расписанию для постоянной защиты вашей системы и данных. Чтобы избежать переполнения диска резервного копирования, вы можете включить нормальный или высокий уровень сжатия, добавочное резервное копирование, дифференциальное резервное копирование, схему резервного копирования в соответствии с вашей ситуацией. Последние две функции доступны только в профессиональной версии.

Последние две функции доступны только в профессиональной версии.

ПОРТ 445: Для чего и как отключить этот TCP-порт

Весной 2017 года программа-вымогатель WannaCry остановила работу тысяч компьютеров по всему миру. TCP-порт 445 в основном использовался для заражения вирусом. Пользователю требуется доступ к нему только в очень редких случаях, но компьютер всегда слушает его. Сегодня здесь мы узнаем, для чего нужен порт 445 и зачем его закрывать, если он не требуется.

TCP-порт 445 используется для прямого доступа к сети MS TCP/IP, который не требует использования уровня NetBIOS. Эта служба доступна в Windows, начиная с Windows 2000 и Windows XP. В Windows NT/2K/XP протокол SMB (Server Message Block) используется, помимо прочего, для обмена файлами. Он работал поверх NetBT (NetBIOS через TCP/IP, порты 137, 139).и 138/UDP) в Windows NT. Microsoft предоставила возможность выполнять SMB напрямую через TCP/IP без дополнительного уровня NetBT в Windows 2000/XP. Для этого используется TCP-порт 445.

Блок SMB (Server Message Block) также может содержать протоколы транзакций для межпроцессного взаимодействия с проверкой подлинности. Порт 445 используется поверх стека TCP более новыми версиями SMB (после Windows 2000), что позволяет SMB взаимодействовать через Интернет. Это также означает, что вы можете использовать IP-адреса для обмена файлами по протоколу SMB.

Блок сообщений сервера (SMB) — это структура данных и сетевой протокол обмена файлами. SMB используется миллиардами устройств в различных операционных системах, включая Windows, macOS, iOS, Linux и Android. SMB используется клиентами для доступа к данным на серверах. Это обеспечивает обмен файлами, централизованное управление данными и снижение требований к хранилищу для мобильных устройств. Он также используется серверами в программно определяемом центре обработки данных для таких задач, как кластеризация и репликация.

В зависимости от приложения TCP-порт 445 может взаимодействовать через предопределенный протокол. Протокол — это набор кодифицированных правил, описывающих, как данные передаются по сети. Считайте, что это язык, используемый компьютерами для более эффективного общения.

Протокол — это набор кодифицированных правил, описывающих, как данные передаются по сети. Считайте, что это язык, используемый компьютерами для более эффективного общения.

Протокол управления передачей (TCP) используется на TCP-порту 445. TCP — один из наиболее распространенных протоколов, используемых в сетях TCP/IP. TCP гарантирует доставку данных, а также доставку пакетов на порт 445 в той же последовательности, в которой они были переданы.

WannaCry использовала устаревшие версии компьютеров Windows, на которых работала устаревшая версия протокола SMB. Это сетевой червь с транспортным механизмом, который позволяет ему распространяться автономно.

Для чего мне нужен TCP 445?

TCP 445 — важный порт, поскольку он используется по умолчанию для всех соединений SMB. Хотя порт 139 официально известен как «NBT через IP», порт 445 является эквивалентом SMB («блок сообщений сервера»), т. е. «SMB через IP». SMB часто называют «Общей файловой системой Интернета».

Windows использует его для различных функций, поскольку SMB служит сетевым протоколом на уровне приложений. Помимо прочего, он отвечает за доступ к общему принтеру, общий доступ к файлам Microsoft DS и другие виды сетевого подключения (включая, например, NetBIOS). С другой стороны, старые программы, по большей части, требуют этого интерфейса.

По какой причине порт 445 должен быть отключен для обеспечения безопасности?

Для прямого подключения к сети MS TCP/IP Microsoft Windows 10 использует порт 445. Это не требует использования уровня NetBIOS. Порт 445 связан с SMB (блок служебных сообщений), сетевым протоколом прикладного уровня, который в основном используется для общего доступа к файлам, принтерам и последовательным портам. По мнению исследователей безопасности, порт 445 уязвим для атак, поэтому его следует деактивировать.

В Интернете и в Microsoft есть несколько заявлений о том, что порт 445 имеет серьезные недостатки и поэтому уязвим для хакерских атак. Вредоносное программное обеспечение также может проникнуть в него, поэтому обычно рекомендуется деактивировать его. Однако это также помешает вам совместно использовать файлы и принтеры, поэтому вам может потребоваться разрешить порту во внутреннем брандмауэре использовать такие службы общего доступа.

Вредоносное программное обеспечение также может проникнуть в него, поэтому обычно рекомендуется деактивировать его. Однако это также помешает вам совместно использовать файлы и принтеры, поэтому вам может потребоваться разрешить порту во внутреннем брандмауэре использовать такие службы общего доступа.

Отключение TCP-порта 445 в Windows 7/10 или 11

Используйте этот испытанный и проверенный вариант для отключения TCP-порта 445 в Windows 10 или 11.

Запустить командную строку от имени администратора

Введите следующие две команды

sc stop lanmanserver sc config lanmanserver start=disabled

Перезагрузите систему

Чтобы проверить, прослушивает ли система порт 445, если вы получили пустой результат, значит, вы успешно его заблокировали.

netstat -n -a | findstr "ПРОСЛУШИВАНИЕ" | findstr ":445"

Конечно, описанный выше метод следует использовать, если вам вообще не нужен порт. А если вам это иногда требуется, то или , вы можете использовать брандмауэр для его защиты. Для этого настройте их так, чтобы через открытый порт не разрешался исходящий трафик. Хотя все службы остаются в рабочем состоянии, однако случайно введенное вредоносное ПО не сможет подключиться к Интернету или другим компьютерам.

А если вам это иногда требуется, то или , вы можете использовать брандмауэр для его защиты. Для этого настройте их так, чтобы через открытый порт не разрешался исходящий трафик. Хотя все службы остаются в рабочем состоянии, однако случайно введенное вредоносное ПО не сможет подключиться к Интернету или другим компьютерам.

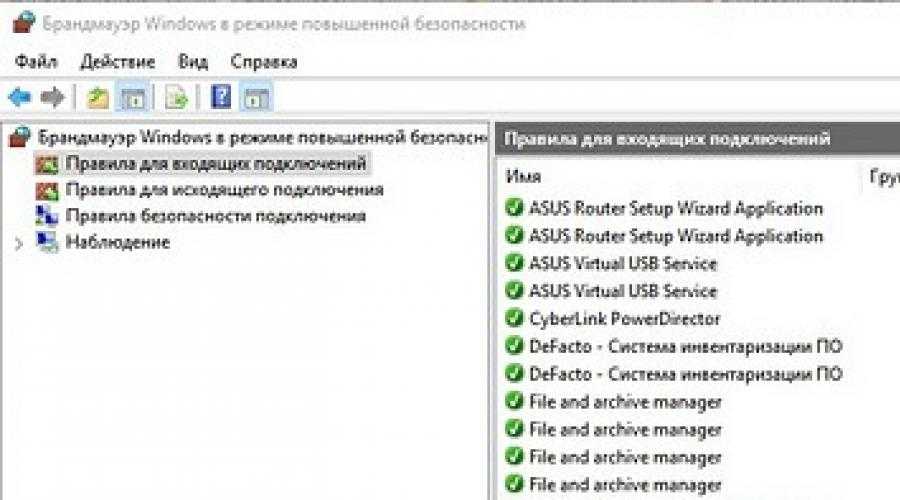

1. Откройте брандмауэр Защитника Windows в режиме повышенной безопасности.

2. Выберите входящие или исходящие правила в соответствии с вашими требованиями на левой боковой панели.

3. Найдите «Общий доступ к файлам и принтерам (SMB-In)» Частный и доменный. Дважды щелкните по ним, а затем выберите «Заблокировать соединение».

4. Теперь щелкните правой кнопкой мыши эти два правила и включите их.

Как определить, открыт или закрыт TCP-порт 445

После перезагрузки компьютера запустите командную строку и введите « netstat -an ». Он отобразит список всех открытых портов TCP. Убедитесь, что портов 445 нет в этом списке. Чтобы подтвердить это, мы можем дополнительно использовать инспектор Wi-Fi Avast Internet Security в качестве сканера уязвимостей SMB и обнаружить, что порт был соответствующим образом закрыт после выполнения приведенного выше руководства.

Он отобразит список всех открытых портов TCP. Убедитесь, что портов 445 нет в этом списке. Чтобы подтвердить это, мы можем дополнительно использовать инспектор Wi-Fi Avast Internet Security в качестве сканера уязвимостей SMB и обнаружить, что порт был соответствующим образом закрыт после выполнения приведенного выше руководства.

Заключительные мысли:

Вы успешно ограничили SMB-сервер и порт 445 в Windows 10 или 11, предотвратив атаки вредоносных программ и программ-вымогателей. Самое главное, ваш компьютер больше не доступен через TCP-порт 445, а это значит, что данные на вашем жестком диске защищены от несанкционированного доступа. Однако ни один учебник не может обеспечить полную безопасность, поэтому мы также настоятельно рекомендуем вам использовать хорошую антивирусную программу, которая не является бесплатной.

Широко распространено мнение, что открытый порт опасен. Во многом это связано с отсутствием знаний о том, как работают открытые порты, почему они открыты, а какие открывать не следует.

Для взаимодействия через Интернет необходимы открытые порты. С другой стороны, открытый порт может быть проблематичным, если прослушивающая его служба неправильно настроена, не исправлена, подвержена эксплойтам или имеет низкие стандарты сетевой безопасности.

Уязвимые порты, такие как порт, используемый протоколом SMB, являются наиболее опасными открытыми портами, и в некоторых операционных системах они включены по умолчанию.

Отключить NetBIOS в сетях Windows – 4sysops

NetBIOS изначально был создан для того, чтобы приложения могли обмениваться данными без понимания деталей сети, включая восстановление после ошибок. Он работает на сеансовом уровне, уровне 5 модели OSI. Как и в случае с другими устаревшими технологиями, основной причиной отключения NetBIOS является безопасность. Есть два способа достичь этой цели: либо через DHCP, либо через раздел реестра.

- Автор

- Последние сообщения

Брэндон Ли

Брэндон Ли работает в ИТ-индустрии более 15 лет и занимается сетями и виртуализацией. Он вносит свой вклад в сообщество посредством различных сообщений в блогах и технической документации, прежде всего на сайте Virtualizationhowto.com.

Он вносит свой вклад в сообщество посредством различных сообщений в блогах и технической документации, прежде всего на сайте Virtualizationhowto.com.

Последние сообщения Брэндона Ли (см. все)

Содержание

- Причины отключения NetBIOS

- Рекомендации перед отключением

- Отключение NetBIOS в вашей сети поскольку NetBIOS сам по себе не является сетевым протоколом. Чаще всего он все еще используется в корпоративных сетях с NetBIOS через TCP/IP (NBT). Сети TCP/IP преодолели ограничение, связанное с невозможностью маршрутизации NetBEUI. NetBIOS поддерживается только в сетях IPv4 и не совместим с IPv6.

NetBIOS предлагает три основные возможности:

- Разрешение имен — TCP или UDP через порт 137 обеспечивает разрешение имен и службы регистрации.

- Службы дейтаграмм — UDP-порт 138 позволяет осуществлять широковещательную рассылку на все компьютеры в сети и обеспечивает связь без установления соединения, например отчеты об ошибках.

- Сеансовые службы — TCP-порт 139 обеспечивает канал связи, позволяющий двум компьютерам обмениваться данными.

NetBIOS является пережитком устаревшей сетевой технологии и часто является частью технического долга и устаревшей инфраструктуры, оставшейся после обновления приложений и других технологий. Кроме того, сеть, как правило, является одной из самых медленных областей инфраструктуры, которая подвергается изменениям. В результате организации могут по-прежнему использовать устаревшие сетевые протоколы и службы, если они необходимы для совместимости.

Есть веские причины для отключения NetBIOS. Тем не менее, возможно, основная причина, по которой многие компании могут задуматься об отключении NetBIOS, — это безопасность . Злоумышленники ищут любую уязвимость в инфраструктуре, сети или других компонентах среды, предоставляя средства для взлома.

Как описано ранее, NetBIOS использует протокол NBT. NBT уязвим для атак отравления , потому что это не аутентифицированный протокол.

Опытный хакер может выдать себя за фреймы NBT или подделать его, а также направить трафик в сети по ошибке, что позволит украсть конфиденциальную информацию. Это может включать хэш NTLM учетных данных конечного пользователя, переданный компьютером пользователя. 9

Опытный хакер может выдать себя за фреймы NBT или подделать его, а также направить трафик в сети по ошибке, что позволит украсть конфиденциальную информацию. Это может включать хэш NTLM учетных данных конечного пользователя, переданный компьютером пользователя. 9Как и при любом изменении инфраструктуры или сети, ИТ-администраторам необходимо выяснить, активно ли используется NetBIOS в их средах, прежде чем отключать его. Организации должны убедиться, что нет устаревших приложений или клиентов, которые зависят от NetBIOS для правильной работы. Кроме того, перед отключением NetBIOS необходимо правильно внедрить инфраструктуру DNS и проверить ее согласованность и точность.

Также рекомендуется использовать такой инструмент, как Wireshark, чтобы убедиться, что в сети не наблюдается трафик NetBIOS. Это помогает проверить фактический трафик и найти любые неизвестные или скрытые зависимости от NetBIOS. 9

Есть несколько способов эффективно отключить NetBIOS на компьютере с Windows.

Поскольку многие организации используют DHCP-сервер Windows Server, NetBIOS можно контролировать с помощью параметра области. Откройте консоль управления DHCP с помощью команды dhcpmgmt.msc . Перейдите к своей области DHCP и выберите Параметры области > Настроить параметры .

Поскольку многие организации используют DHCP-сервер Windows Server, NetBIOS можно контролировать с помощью параметра области. Откройте консоль управления DHCP с помощью команды dhcpmgmt.msc . Перейдите к своей области DHCP и выберите Параметры области > Настроить параметры .Настройка параметров области DHCP-сервера

Выберите вкладку Дополнительно . В класс продавца 9В раскрывающемся списке 0022 выберите Параметры Microsoft Windows 2000 . Затем установите флажок рядом с 001 Microsoft Disable Netbios Option . Чтобы отключить NetBIOS, в поле Ввод данных введите 0x2 . Все новые договоры аренды получат новый вариант объема.

Отключение NetBIOS с помощью параметра области DHCP в Windows Server DHCP

Со стороны клиента в Windows 10 соответствующий параметр включен по умолчанию для получения настроек NetBIOS с DHCP-сервера.

Обратите внимание, что под Вкладка WINS в разделе Дополнительные параметры TCP/IP для сетевого подключения в Windows 10, параметр, выбранный по умолчанию для Параметр NetBIOS :

Обратите внимание, что под Вкладка WINS в разделе Дополнительные параметры TCP/IP для сетевого подключения в Windows 10, параметр, выбранный по умолчанию для Параметр NetBIOS :- Использовать параметр NetBIOS с DHCP-сервера. Если используется статический IP-адрес или DHCP-сервер не предоставляет настройки NetBIOS, включите NetBIOS через TCP/IP.

Итак, если ваш DHCP-сервер отправляет конфигурацию для NetBIOS, Windows 10 будет использовать настройку, предоставленную DHCP.

Настройки NetBIOS для Windows 10 с DHCP-сервера

Вы также можете отключить NetBIOS с помощью реестра Windows следующим образом:

- Запустите редактор реестра (regedit.exe).

- Откройте HKLM\SYSTEM\CurrentControlSet\services\NetBT\Parameters\Interfaces.

- Выберите соответствующий GUID сетевого адаптера. Чтобы найти GUID соответствующего сетевого адаптера, запустите службу Windows Wired Autoconfig (если она не запущена) и выполните следующую команду: netsh lan show interfaces .

- Для GUID со значением NetbiosOptions можно задать значение 0 (использует настройки NetBIOS с DHCP-сервера) или 1 (включает NetBIOS через TCP/IP). 9

NetBIOS — это сетевая служба, которая существует уже несколько десятилетий. Поскольку многие организации могли перейти с устаревших приложений и иметь правильную конфигурацию DNS для разрешения имен, NetBIOS может быть отключен. Однако надлежащий аудит и обнаружение всех приложений и зависимостей должны быть подтверждены.

Подпишитесь на рассылку 4sysops!

Как показано, DHCP-сервер можно использовать для настройки параметров NetBIOS DHCP-клиента. ИТ-администраторы также могут использовать реестр Windows для отключения NetBIOS.

404: Страница не найдена

Страница, которую вы пытались открыть по этому адресу, похоже, не существует. Обычно это результат плохой или устаревшей ссылки. Мы приносим свои извинения за доставленные неудобства.

Что я могу сделать сейчас?

Если вы впервые посещаете TechTarget, добро пожаловать! Извините за обстоятельства, при которых мы встречаемся.

Поиск Вот куда вы можете пойти отсюда:

Вот куда вы можете пойти отсюда:- Узнайте последние новости.

- Наша домашняя страница содержит самую свежую информацию об информационной безопасности.

- Наша страница о нас содержит дополнительную информацию о сайте SearchSecurity, на котором вы находитесь.

- Если вам нужно, свяжитесь с нами, мы будем рады услышать от вас.

Поиск по категории

ПоискСеть

- Valmont Industries тестирует сеть как услугу для улучшения WAN

Valmont Industries нужна гибкая глобальная сеть, которую компания может модифицировать за несколько дней, а не месяцев. Мировой производитель тестирует …

- Советы по подготовке к аудиту аварийного восстановления сети

Предприятия могут проводить аудит своих планов аварийного восстановления сети, чтобы обеспечить тщательную защиту и подготовку. Учитывайте такие факторы, как …

- Как искусственный интеллект и машинное обучение в Open RAN упрощают работу сети

Включение ИИ и машинного обучения в сети Open RAN может помочь операторам мобильной связи упростить операции и предоставить расширенные возможности 5G с высокой .

..

..

ПоискCIO

- Компаниям необходим план конфиденциальности данных, прежде чем присоединиться к метавселенной

Эксперты, выступавшие на конференции ITIF по политике в области дополненной и виртуальной реальности, отметили, что предприятиям необходимо выйти в метавселенную с сильным …

- Инфляция в сфере ИТ-услуг следует более широкой тенденции рынка

ИТ-директора могут рассчитывать платить больше за консультационные и профессиональные услуги, поскольку ценообразование в этом секторе продолжает повышаться …

- 10 примеров смарт-контрактов на блокчейне

Смарт-контракты

поддерживают корпоративный блокчейн за счет автоматизации задач. Эти примеры использования демонстрируют преимущества и проблемы ИТ …

SearchEnterpriseDesktop

- Как выполнить сброс до заводских настроек на рабочем столе Windows 11

Сброс к заводским настройкам может потребоваться, если у устройства возникают проблемы с производительностью или оно настроено на переход к новому пользователю.

ИТ может выполнить этот процесс…

ИТ может выполнить этот процесс… - HP и Dell сообщают о снижении продаж ПК из-за колебания спроса со стороны бизнеса

Предприятия откладывают и сокращают заказы на настольные компьютеры и ноутбуки от HP и Dell, сообщили руководители. На рынке ПК насчитывается …

- Введение в Edge Chromium против Edge

Переход на Chromium улучшил несколько аспектов браузера Microsoft Edge — от настроек конфиденциальности до надежности.

SearchCloudComputing

- Упростите управление пакетами с помощью этого руководства по Azure Artifacts

Расширение службы Azure DevOps, Azure Artifacts, может помочь разработчикам управлять пакетами и обмениваться ими, чтобы оптимизировать общую…

- Oracle оптимизирует расходы на AWS, поддержку многооблачных баз данных

Oracle разрешает пользователям своей базы данных получать доступ к этим сервисам в конкурирующих облаках, активно преследуя клиентов AWS в .

..

.. - Сравните AWS Glue и Azure Data Factory

AWS Glue и Фабрика данных Azure имеют ключевые отличия, несмотря на то, что являются схожими сервисами. Узнайте, что лучше всего подходит для вашей организации …

ComputerWeekly.com

- Flex Muscle Up Частная беспроводная связь 5G SA, Индустрия 4.0 в передовом производстве

Ведущие поставщики технологий связи совместно с многонациональной компанией по производству электроники объединяют частную беспроводную связь 5G SA и Индустрию 4.0 …

- Совет Барнета продлевает контракт Capita

Совет Барнета продлил контракт Capita в рамках перехода от крупного контракта с поставщиком

. - В каталог CISA добавлено шесть новых уязвимостей

CISA добавляет шесть новых уязвимостей в свой список наиболее разыскиваемых, в том числе одну, появившуюся в 2010 году

Что такое порт SMB + Описание портов 445 и 139

Блог о внутренней безопасности / Безопасность данных

Протокол SMB обеспечивает «межпроцессное взаимодействие», то есть протокол, который позволяет приложениям и службам на компьютерах в сети взаимодействовать друг с другом.

SMB включает основной набор сетевых служб, таких как файлы, печать и совместное использование устройств.

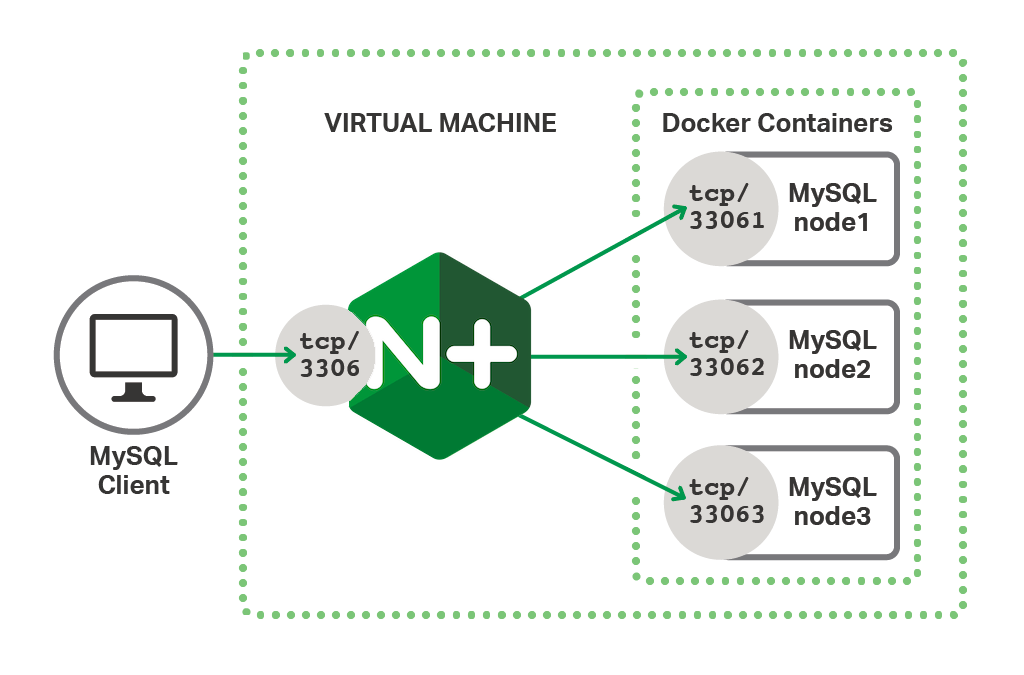

SMB включает основной набор сетевых служб, таких как файлы, печать и совместное использование устройств.Как работает протокол SMB?

В ранних версиях Windows SMB работал поверх сетевой архитектуры NetBIOS. Microsoft изменила SMB в Windows 2000, чтобы он работал поверх TCP и использовал выделенный IP-порт. Текущие версии Windows продолжают использовать тот же порт.

Кто тебе порты тыкает?

Странный сетевой трафик и подозрительные соединения портов в вашей сети являются признаками возможного взлома. Нужна помощь, чтобы разобраться? Спроси Варониса.

Microsoft продолжает улучшать SMB для повышения производительности и безопасности: SMB2 уменьшил общую болтливость протокола, а SMB3 включил улучшения производительности для виртуализированных сред и поддержку надежного сквозного шифрования.

Диалекты протокола SMB

Как и любой другой язык, программисты создали различные диалекты SMB для разных целей. Например, Common Internet File System (CIFS) — это конкретная реализация SMB, позволяющая обмениваться файлами.

Многие ошибочно принимают CIFS за протокол, отличный от SMB, хотя на самом деле они используют одну и ту же базовую архитектуру.

Многие ошибочно принимают CIFS за протокол, отличный от SMB, хотя на самом деле они используют одну и ту же базовую архитектуру.Важные реализации SMB включают:

- CIFS : CIFS — это общий протокол обмена файлами, используемый серверами Windows и совместимыми устройствами NAS.

- Samba : Samba — это реализация Microsoft Active Directory с открытым исходным кодом, которая позволяет компьютерам, отличным от Windows, взаимодействовать с сетью Windows.

- NQ : NQ — еще одна переносимая реализация SMB для обмена файлами, разработанная Visuality Systems.

- МоСМБ : MoSMB — это собственная реализация SMB от Ryussi Technologies.

- Tuxera SMB : Tuxera также является проприетарной реализацией SMB, которая работает либо в ядре, либо в пользовательском пространстве.

- Likewise : Likewise — это многопротокольный сетевой протокол обмена файлами с идентификацией, который был приобретен EMC в 2012 году.

Что такое порты 139 и 445?

SMB всегда был сетевым протоколом обмена файлами. Таким образом, для SMB требуются сетевые порты на компьютере или сервере, чтобы обеспечить связь с другими системами. SMB использует любой IP-порт 139или 445.

- Порт 139 : SMB изначально работал поверх NetBIOS с использованием порта 139. NetBIOS — это более старый транспортный уровень, который позволяет компьютерам Windows взаимодействовать друг с другом в одной сети.

- Порт 445: Более поздние версии SMB (после Windows 2000) начали использовать порт 445 поверх стека TCP. Использование TCP позволяет SMB работать через Интернет.

Как обеспечить безопасность этих портов

Если сетевые порты остаются открытыми для работы приложений, это представляет угрозу безопасности. Так как же нам удается обеспечивать безопасность наших сетей и поддерживать функциональность и время безотказной работы приложений? Вот несколько вариантов защиты этих двух важных и хорошо известных портов.

- Включите брандмауэр или защиту конечных точек, чтобы защитить эти порты от злоумышленников. Большинство решений включают черный список для предотвращения подключений с известных IP-адресов злоумышленников.

- Установите VPN для шифрования и защиты сетевого трафика.

- Внедрите VLAN для изоляции внутреннего сетевого трафика.

- Используйте фильтрацию MAC-адресов, чтобы предотвратить доступ неизвестных систем к сети. Эта тактика требует серьезного управления для поддержания списка в рабочем состоянии.

В дополнение к описанным выше средствам защиты сети вы можете реализовать план безопасности, ориентированный на данные, для защиты вашего самого важного ресурса — данных, которые находятся в общих файловых ресурсах SMB.

Понимание того, кто имеет доступ к вашим конфиденциальным данным через общие ресурсы SMB, является монументальной задачей. Varonis сопоставляет ваши данные и права доступа и обнаруживает ваши конфиденциальные данные в общих ресурсах SMB.

Мониторинг ваших данных необходим для обнаружения атак и защиты ваших данных от взлома. Varonis может показать вам, где данные в ваших общих ресурсах SMB находятся под угрозой, и отслеживать эти общие ресурсы на предмет аномального доступа и потенциальных кибератак. Получите демоверсию 1:1, чтобы узнать, как Varonis отслеживает CIFS в общих ресурсах NetApp, EMC, Windows и Samba для обеспечения безопасности ваших данных.

Мониторинг ваших данных необходим для обнаружения атак и защиты ваших данных от взлома. Varonis может показать вам, где данные в ваших общих ресурсах SMB находятся под угрозой, и отслеживать эти общие ресурсы на предмет аномального доступа и потенциальных кибератак. Получите демоверсию 1:1, чтобы узнать, как Varonis отслеживает CIFS в общих ресурсах NetApp, EMC, Windows и Samba для обеспечения безопасности ваших данных.Мы Варонис.

С 2005 года мы защищаем самые ценные в мире данные от врагов с помощью нашей ведущей на рынке платформы защиты данных.

Как это работаетМайкл Бакби

Майкл работал системным администратором и разработчиком программного обеспечения в стартапах Силиконовой долины, ВМС США и во всем, что между ними.

Продолжайте читать

Конфигурация САМБА

Конфигурация САМБА… делиться или не делиться.

© 2010, 2011 Dennis Leeuw dleeuw из made-it dot com

Большое СПАСИБО Эрику Тойркенсу за помощь в работе с разделом Windows.

Лицензия: GPLv2 или вышеИндекс

- CIFS — файловый сервер

- NetBIOS, SMB или CIFS

- Настройки до SAMBA

- DNS

- Керберос

- SELinux

- SAMBA smb.conf

- Тестирование

CIFS — файловый сервер

SAMBA в этой настройке не будет действовать как сервер входа в систему. Конфигурация, описанная в этом разделе, установит SAMBA в качестве сервера CIFS, и только это. Предполагается, что пользователи и клиенты входят в систему с помощью Kerberos и LDAP, как описано в предыдущих документах.

После того, как пользователи получили свой билет Kerberos, они могут начать использовать службы SAMBA. Это означает, что SAMBA должна поддерживать соединения с действительным билетом. И запретить всем остальным доступ.

NetBIOS, SMB или CIFS

Для настройки SAMBA вам потребуются некоторые знания о Microsoft Networking. Системы до Windows 2000 использовали NetBIOS через TCP/IP для предоставления вам соединений SMB (блок служебных сообщений).

Windows 2000 и более поздние системы оснащены SMB через TCP/IP. Как заявляет Microsoft в своем документе «Прямой хостинг SMB через TCP/IP», у этого есть несколько преимуществ:

Windows 2000 и более поздние системы оснащены SMB через TCP/IP. Как заявляет Microsoft в своем документе «Прямой хостинг SMB через TCP/IP», у этого есть несколько преимуществ:- Упрощение передачи трафика SMB

- Удаление широковещательной рассылки WINS и NetBIOS как средства разрешения имен

- Стандартизация разрешения имен в DNS для общего доступа к файлам и принтерам

При использовании NetBIOS через TCP/IP или сокращенно NBT используются следующие порты:

Имя NetBIOS УДП 137 Имя NetBIOS TCP 137 Дейтаграмма NetBIOS УДП 138 Сеанс NetBIOS TCP 139 В SAMBA smb.conf этим можно управлять:

отключить нетбиос = нет smb-порты = 139

NetBIOS в вашей локальной сети может раздражать из-за количества широковещательных передач, которые он отправляет.

Однако NetBIOS через Интернет представляет огромную угрозу безопасности. Протокол NetBIOS дает людям возможность получать любую информацию из ваших систем, такую как: ваш домен, имя рабочей группы и системы, а также информацию об учетной записи. Чтобы этого не произошло, убедитесь, что на ваших пограничных шлюзах отфильтрован весь входящий и исходящий трафик для портов 137, 138 и 139..

Однако NetBIOS через Интернет представляет огромную угрозу безопасности. Протокол NetBIOS дает людям возможность получать любую информацию из ваших систем, такую как: ваш домен, имя рабочей группы и системы, а также информацию об учетной записи. Чтобы этого не произошло, убедитесь, что на ваших пограничных шлюзах отфильтрован весь входящий и исходящий трафик для портов 137, 138 и 139..SMB TCP/IP или CIFS (общая файловая система Интернета) использует:

СИФС TCP 445 СИФС УДП 445 В SAMBA smb.conf этим можно управлять:

отключить нетбиос = да smb-порты = 445

Если вы хотите поддерживать оба варианта, используйте:

отключить нетбиос = нет smb порты = 139 445

Теперь главный вопрос: как со всем этим справляется Microsoft Client? Windows 2000 и более поздние системы одновременно устанавливают два подключения к серверу: одно через порт 445, а другое через порт 139.

. Если он получит ответ от порта 445, он сбросит (RST) соединение с портом 139. Если он получает ответ только от порта 139, он используется. Если вы отключите NBT на своем клиенте, пробуется только порт 445.

. Если он получит ответ от порта 445, он сбросит (RST) соединение с портом 139. Если он получает ответ только от порта 139, он используется. Если вы отключите NBT на своем клиенте, пробуется только порт 445.Клиенты до Windows 2000 используют только порт 139.

Так что, если в вашей сети нет систем, предшествующих Windows 2000, я бы посоветовал использовать опцию SMB over TCP/IP в вашем smb.conf.

Тем, кто действительно хочет вникнуть в детали NetBIOS, SMB и CIFS, я предлагаю прочитать: Внедрение CIFS

Настройки до SAMBA

ДНС

Добавить в DNS:

_ldap._tcp.dc._msdcs.EXAMPLE.COM SRV 0 0 389 ldap.example.com.

Эта запись необходима, когда мы указываем SAMBA действовать как рядовой сервер ADS. Он используется для обнаружения PDC (сервера LDAP).Также добавьте запись DNS для вашего сервера Samba. Мы предполагаем:

fs01 CNAME Ларикс Ларикс А 192.168.1.55

Керберос

Настройте свой хост для использования вашего сервера LDAP и Kerberos (в системах на основе Red Hat запустите authconfig-tui).

Создайте файл krb5.keytab.

SELinux

Иногда я слишком долго пытался понять, что меня укусил SELinux. Чтобы этого не произошло, убедитесь, что SELinux настроен на разрешающий на вашем сервере SAMBA:

0

Если позже вы получите сообщение от smbclient, сообщающее вам NT_STATUS_BAD_NETWORK_NAME, это может быть SELinux, для которого не установлено разрешение. Вы были предупреждены.SAMBA smb.conf

Установите SAMBA и убедитесь, что вы также установили клиентские пакеты и winbind.

Создайте smb.conf следующим образом:

[Глобальный] #-----------------# # Настройки именования # #-----------------# рабочая группа = EXAMPLE.COM строка сервера = сервер SMB имя netbios = FS01 уровень ОС = 44 #------------# # Сеть # #------------# интерфейсы = 127.0.0.0/8 eth0 связывать только интерфейсы = да порядок разрешения имени = хост отключить нетбиос = да smb-порты = 445 вход в домен = Да предпочтительный мастер = Да хозяин домена = Да #-------------------# # Настройки Кербероса # #-------------------# безопасность = реклама область = EXAMPLE.

COM

#-------------------#

# Настройки безопасности #

#-------------------#

шифровать пароли = да

не спускаться = /proc,/dev,/etc,/lib,/lost+found,/initrd

#---------#

# Логирование #

#---------#

уровень журнала = 3 авторизация: 10

файл журнала = /var/log/samba/%m.log

максимальный размер журнала = 10000

системный журнал = 0

[дома]

комментарий = Домашние каталоги

просмотр = нет

записываемый = да

режим принудительного создания = 0660

принудительный режим каталога = 0770

COM

#-------------------#

# Настройки безопасности #

#-------------------#

шифровать пароли = да

не спускаться = /proc,/dev,/etc,/lib,/lost+found,/initrd

#---------#

# Логирование #

#---------#

уровень журнала = 3 авторизация: 10

файл журнала = /var/log/samba/%m.log

максимальный размер журнала = 10000

системный журнал = 0

[дома]

комментарий = Домашние каталоги

просмотр = нет

записываемый = да

режим принудительного создания = 0660

принудительный режим каталога = 0770

Создайте машинное доверие для нашего сервера CIFS. Запустите на хосте kerberos:

kadmin.local addprinc cifs/fs01.example.com

Добавьте пароль, который вы добавили для cifs/fs01.example.com, в файл secrets.tdb (это пароль доверительной учетной записи компьютера):

чистый секрет измененийpw -f

Если позже вы получите сообщение об ошибке, например:ads_secrets_verify_ticket: не удалось получить пароль компьютера

В файле журнала вашего компьютера это означает, что пароли в Kerberos и в файле secrets. tdb не синхронизированы. Также обратите внимание, что пароль хранится в виде простого текста в файле secrets.tdb, поэтому убедитесь, что этот файл очень безопасен (chmod 600).

tdb не синхронизированы. Также обратите внимание, что пароль хранится в виде простого текста в файле secrets.tdb, поэтому убедитесь, что этот файл очень безопасен (chmod 600).Создайте домашний каталог для нашего пользователя:

mkdir /home/testuser chown testuser:Домен\Пользователи /home/testuser/

Проверьте параметры конфигурации в файле smb.conf:

тестпарм

и запустите службы самбы. Обратите внимание, что на машинах Red Hat nmbd запускается автоматически. Поэтому, если вы не хотите использовать nmbd (а я сказал, что мы этого не сделаем), закомментируйте соответствующие строки в файле /etc/init.d/smb.запуск службы запуск службы winbind

Тестирование

Проверьте подключение к сети:

сетевой поиск ldap