Что такое сквозное шифрование и зачем оно нужно

В последнее время всякие сервисы для связи — от WhatsApp до Zoom — часто говорят: вот, мы внедрили сквозное шифрование. Вот только далеко не все пользователи понимают, что это значит. Что такое шифрование, допустим, понятно, — значит, данные превращаются во что-то нечитаемое. А сквозное — это как? В чем его плюсы и минусы? Попробуем объяснить максимально просто, не углубляясь в термины и математику.

Что такое сквозное шифрование и какие еще бывают варианты

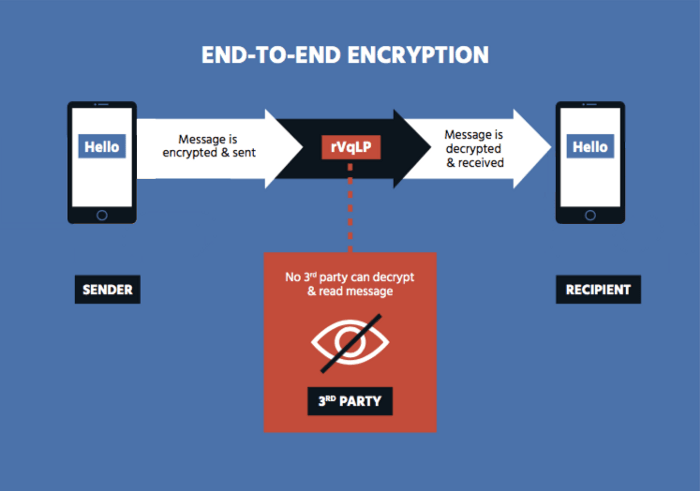

Сквозное шифрование — это когда сообщения шифруются на вашем устройстве и расшифровываются только на устройстве вашего собеседника (по-английски это называется end-to-end, что можно перевести на русский как «из конца в конец»). То есть весь путь от отправителя до получателя сообщение преодолевает в зашифрованном виде, поэтому его никто не может прочитать, кроме вашего собеседника.

Как еще бывает? Также возможна передача данных в открытом виде, то есть когда сообщение вообще не шифруется. Это самый небезопасный вариант. Например, данные не шифруются при передаче SMS — в теории их может перехватывать вообще кто угодно. К счастью, на практике для этого требуется специальное оборудование, что несколько ограничивает круг читателей ваших сообщений.

Это самый небезопасный вариант. Например, данные не шифруются при передаче SMS — в теории их может перехватывать вообще кто угодно. К счастью, на практике для этого требуется специальное оборудование, что несколько ограничивает круг читателей ваших сообщений.

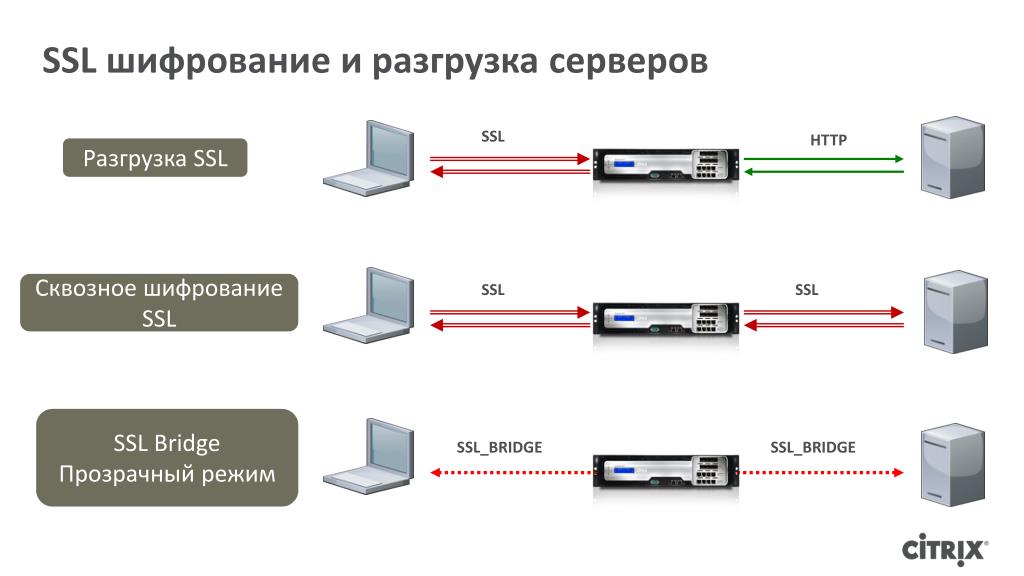

Еще бывает транспортное шифрование — это когда сообщения шифруются у отправителя, доставляются на сервер, расшифровываются там, вновь шифруются и доставляются уже получателю. Транспортное шифрование защищает информацию при передаче, однако позволяет видеть содержание сообщений промежуточному звену — серверу. Может быть, этот сервер ответственно относится к вашим тайнам, а может быть, и нет. Вам остается только доверять его владельцам.

В то же время во многих случаях может быть гораздо удобнее использовать транспортное шифрование вместо сквозного. Дело в том, что транспортное шифрование позволяет серверу предоставлять более разнообразные услуги, нежели просто передача зашифрованных данных от одного собеседника к другому. Например, хранить историю переписки, подключать к беседе дополнительных участников по альтернативным каналам (телефонный звонок в видеоконференцию), использовать автоматическую модерацию и так далее.

Например, хранить историю переписки, подключать к беседе дополнительных участников по альтернативным каналам (телефонный звонок в видеоконференцию), использовать автоматическую модерацию и так далее.

При этом транспортное шифрование решает важную задачу: исключает перехват данных по дороге от пользователя к серверу и от сервера к пользователю (а это самая опасная часть пути). Так что сервисы не всегда торопятся переходить на сквозное шифрование: для пользователей удобство и разнообразие сервисов может быть важнее повышенной безопасности данных.

От чего защищает сквозное шифрование

Главный плюс сквозного шифрования состоит в том, что никто, кроме получателя, не может расшифровать передаваемые сообщения. Это как если бы вы при пересылке почтой убирали их в коробку, которую физически невозможно вскрыть — ни распилить, ни расколоть кувалдой, ни взломать отмычкой. И эту коробку может открыть только тот, кому адресовано сообщение, — ни один почтальон или вор, которому удалось прибрать к рукам посылку, этого сделать не может. То есть сквозное шифрование обеспечивает конфиденциальность переписки.

То есть сквозное шифрование обеспечивает конфиденциальность переписки.

Если в физическом мире такую непобедимую коробку едва ли получится создать, то в мире информации это действительно возможно. Очень крутые математики постоянно разрабатывают новые системы шифрования и совершенствуют старые, чтобы их нельзя было вскрыть.

Из того, что зашифрованное сквозным шифрованием сообщение не может расшифровать никто, кроме получателя, вытекает еще один плюс: никто не может влезть в сообщение и изменить его. Современные шифры устроены таким образом, что, если кто-то изменит зашифрованные данные, при расшифровке они превратятся в мусор, — и сразу станет понятно, что тут что-то не так. А вот внести предсказуемые изменения в зашифрованное сообщение — то есть подменить один текст другим — не получится.

Это обеспечивает целостность переписки: если вы получили сообщение и его удается расшифровать, то вы можете быть точно уверены, что именно это сообщение вам и отправили и в пути оно никак не изменилось.

От чего сквозное шифрование не защищает

После того как кто-нибудь расписывает все преимущества сквозного шифрования — примерно так, как это сделали мы сейчас, — слушателям начинает казаться, что оно решает вообще все проблемы передачи информации. Однако это не так, и у сквозного шифрования есть свои ограничения.

Во-первых, пусть использование сквозного шифрования и позволяет скрыть от посторонних глаз содержание сообщения, сам факт отправки определенному собеседнику (или получения от него) сообщения все еще остается известным. Сервер не будет знать, что было в том сообщении, которое вы отправили своему собеседнику, но он точно будет в курсе того, что в такой-то день и в такое-то время вы обменивались сообщениями. В некоторых случаях сам факт общения с определенными адресатами может привлечь к вам нежелательное внимание.

Во-вторых, если кто-то получит доступ к устройству, с помощью которого вы общаетесь, то он сможет прочитать все сообщения. А также сможет писать и посылать сообщения от вашего имени. Поэтому устройства надо беречь, а также блокировать доступ к приложениям, использующим сквозное шифрование, хотя бы PIN-кодом, чтобы при потере или краже устройства ваша переписка не попала в чужие руки — вместе с возможностью притворяться вами.

Поэтому устройства надо беречь, а также блокировать доступ к приложениям, использующим сквозное шифрование, хотя бы PIN-кодом, чтобы при потере или краже устройства ваша переписка не попала в чужие руки — вместе с возможностью притворяться вами.

По этой же причине устройства надо защищать антивирусами — зловред на смартфоне может точно так же прочитать вашу переписку, как и живой человек, заполучивший доступ к смартфону. И тут уже неважно, какое шифрование было использовано при передаче сообщений.

Наконец, в-третьих: даже если вы безукоризненно заботитесь о защите всех ваших устройств и точно знаете, что к сообщениям на них ни у кого нет доступа, вы вряд ли можете быть так же уверены в устройстве вашего собеседника. И сквозное шифрование тут тоже никак не поможет.

И все же, несмотря на ограничения, сквозное шифрование — наиболее безопасный способ передачи конфиденциальных данных, и именно поэтому на него переходит все больше различных сервисов. И это хорошо.

Что такое сквозное шифрование? | РБК Тренды

Тренды

Телеканал

Газета

Pro

Инвестиции

РБК+

Новая экономика

Тренды

Недвижимость

Спорт

Стиль

Национальные проекты

Город

Крипто

Дискуссионный клуб

Исследования

Кредитные рейтинги

Франшизы

Спецпроекты СПб

Конференции СПб

Спецпроекты

Проверка контрагентов

РБК Библиотека

Подкасты

ESG-индекс

Политика

Экономика

Бизнес

Технологии и медиа

Финансы

РБК КомпанииРБК Life

РБК Тренды

Фото: Markus Spiske / Unsplash

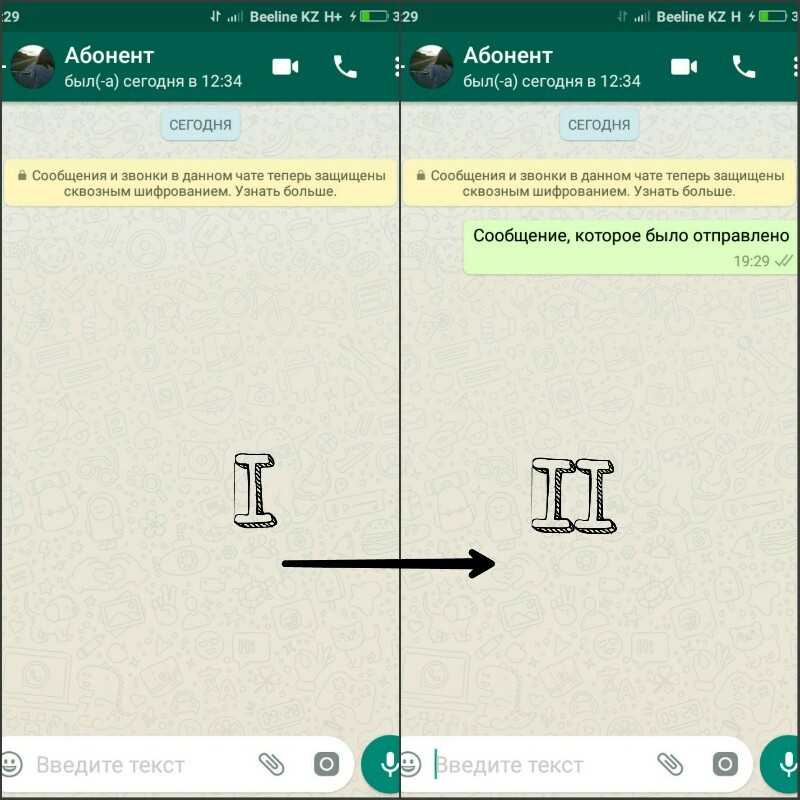

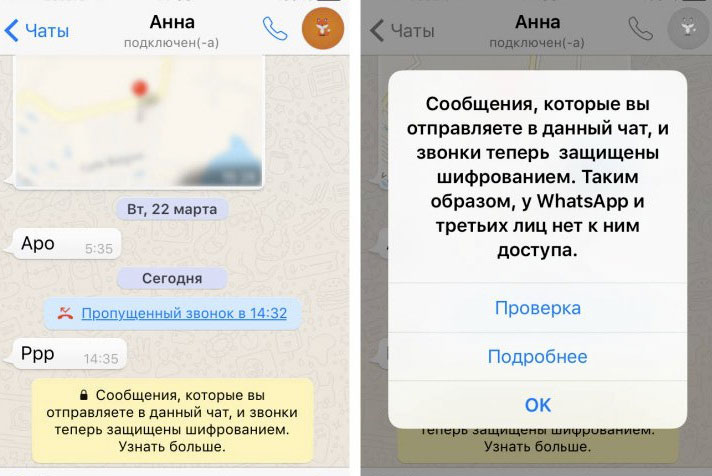

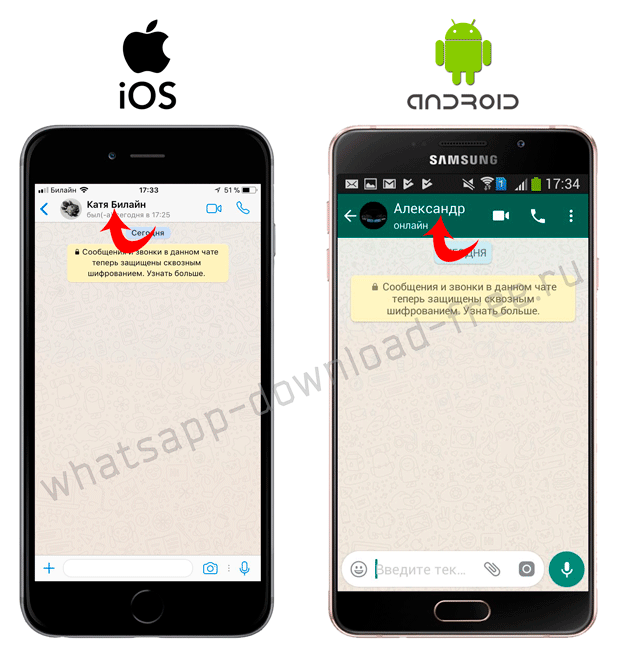

Вы начали новый чат, и мессенджер приветственно сообщает: «Звонки и сообщения в этом чате теперь защищены сквозным шифрованием».

1

Что такое сквозное шифрование простыми словами

Сквозное шифрование — это когда звонки, сообщения, видео, аудио, изображения, документы и другие данные доступны только собеседникам, то есть защищены от попадания в третьи руки.

Ключи шифрования есть также только у них. С помощью этих ключей можно разблокировать и прочитать сообщения.

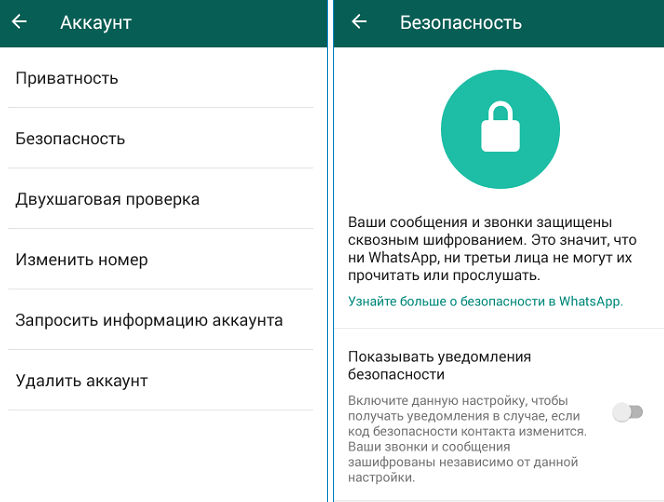

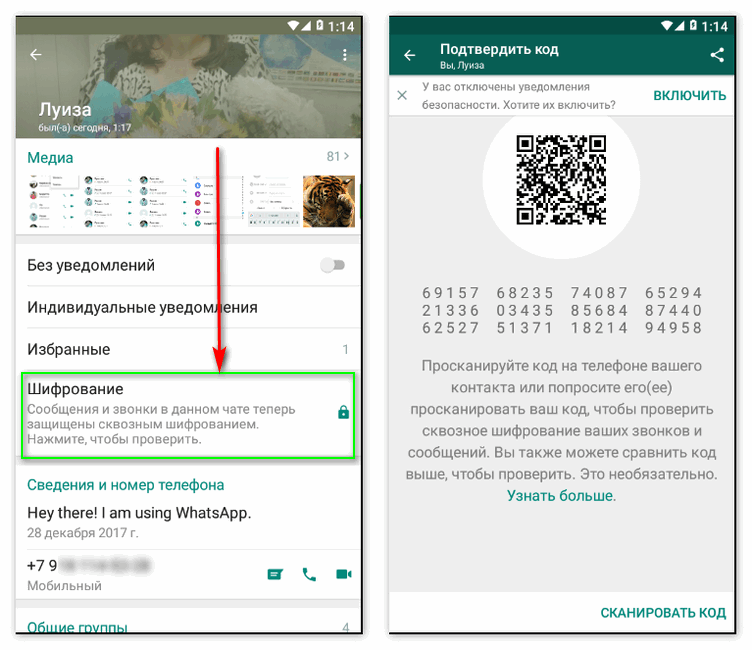

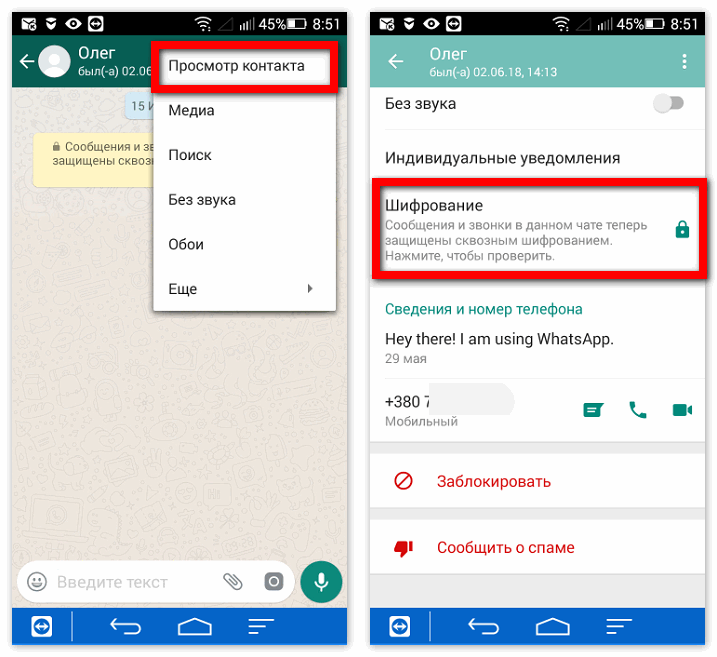

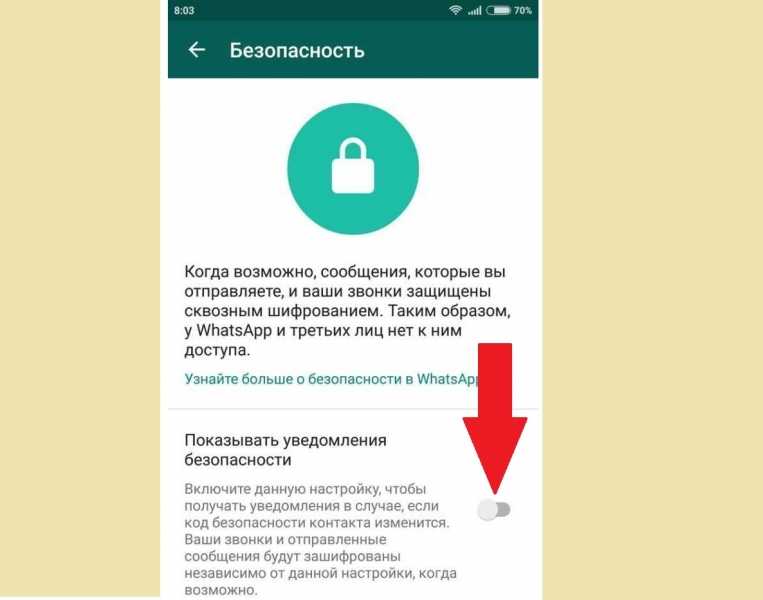

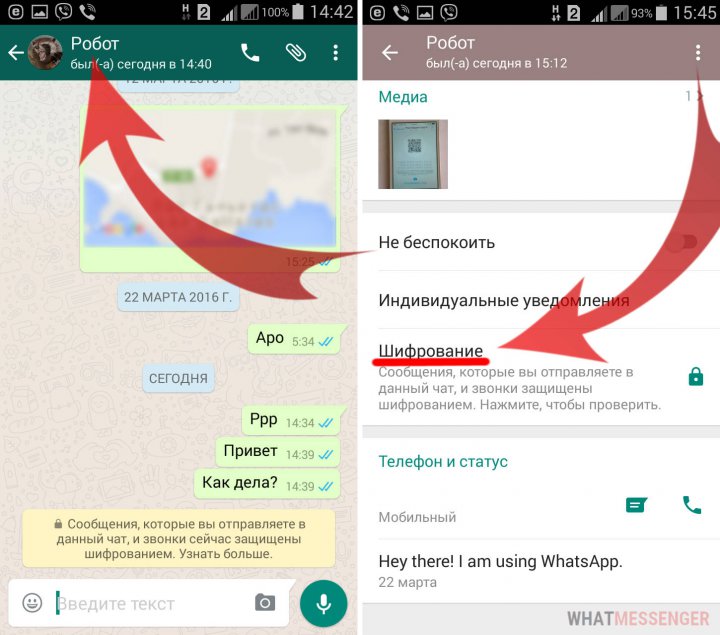

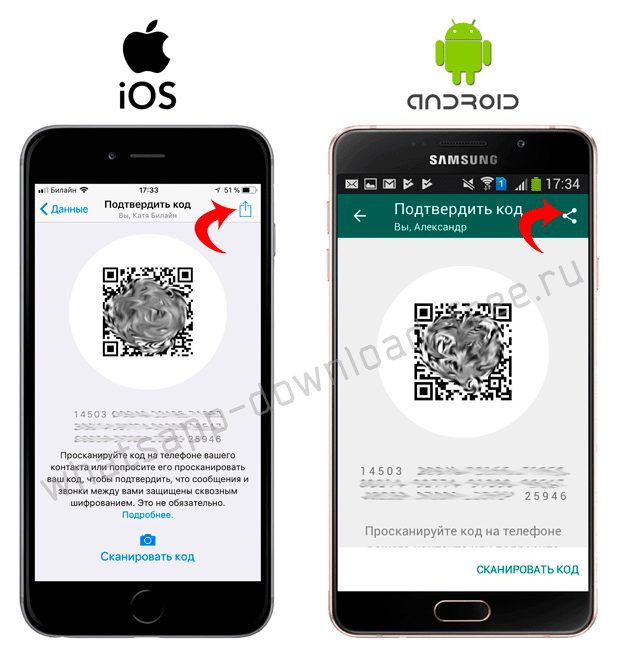

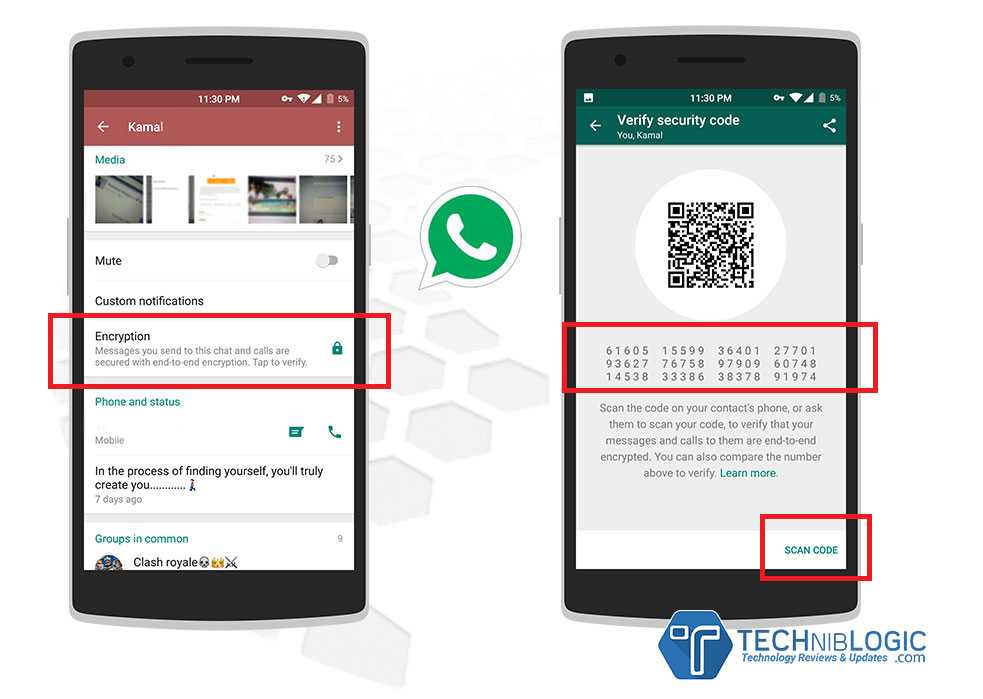

У каждого чата есть свой код безопасности, который используется для подтверждения сквозного шифрования сообщений. Его можно найти в разделе «Данные контакта» во вкладке «Шифрование» в виде QR-кода или 60-значного номера.

Код безопасности — это видимая версия специального ключа. Полная версия ключа держится в секрете. Кроме того, каждое отправленное сообщение имеет индивидуальный замок и ключ. Все это происходит автоматически — вам не надо ничего настраивать.

2

Как и когда оно появилось?

Популярность сквозного шифрования выросла в 2013 году, после того как Эдвард Сноуден опубликовал документы, доказывающие, что правительство США отслеживает каждый звонок и отправленное сообщение. После этого технологические гиганты, такие как Apple и Facebook, предпочли обезопасить частную жизнь своих пользователей и ввели сквозное шифрование.

После этого технологические гиганты, такие как Apple и Facebook, предпочли обезопасить частную жизнь своих пользователей и ввели сквозное шифрование.

3

Как работает сквозное шифрование?

По словам Александра Огнева, разработчика курса Skillbox по информационной безопасности, существует два основных способа шифровки данных.

«Симметричные криптосистемы подразумевают, что для шифрования и дешифровки применяется один и тот же криптографический ключ. Чтобы обеспечить стойкость криптосистемы от взлома, к данным применяются алгоритмы, необходимые для защиты. Иными словами, самого ключа недостаточно, необходимо перемешать данные таким образом, чтобы обеспечить надежность. Однако при наличии достаточно больших производительных мощностей ключ можно подобрать. Чтобы решить эту проблему, специалисты безопасности увеличивают такие параметры, как длина ключа, сложность и число раундов преобразования», — отмечает эксперт.

Второй подход к шифровке данных — асимметричное шифрование. Для защиты данных используются два ключа — открытый и закрытый. Открытый нужен для зашифровки данных, но вот для расшифровки он совершенно бесполезен. По этой причине он доступен всем, кто хочет общаться с хранителем закрытого ключа. Только с помощью последнего можно расшифровать данные.

Для защиты данных используются два ключа — открытый и закрытый. Открытый нужен для зашифровки данных, но вот для расшифровки он совершенно бесполезен. По этой причине он доступен всем, кто хочет общаться с хранителем закрытого ключа. Только с помощью последнего можно расшифровать данные.

«Сквозное шифрование может комбинировать эти два метода. В случае с мессенджерами ключи локализованы каналом связи и известны только общающимися между собой клиентами. Защищенный канал позволяет исключить атаки методом «человека посередине». Таким образом данные, которые он перехватит, будут бесполезны», — объясняет Огнев.

4

Если все мессенджеры используют сквозное шифрование, значит ли, что они одинаково безопасны?

Ключевой характеристикой мессенджеров, использующих сквозное шифрование, являются приватность и анонимность. «Под приватностью подразумевается, что никакие данные не доступны третьим лицам. У самых популярных мессенджеров есть определенные наработки в этом направлении. К примеру, Telegram имеет функцию самоуничтожения аккаунта в случае отсутствия активности пользователя. Это решение предоставляет «право на забвение». То, что вы опубликовали несколько лет назад, может стать «незаконным контентом» с возможностью привлечения к ответственности», — рассказывает Александр Огнев.

К примеру, Telegram имеет функцию самоуничтожения аккаунта в случае отсутствия активности пользователя. Это решение предоставляет «право на забвение». То, что вы опубликовали несколько лет назад, может стать «незаконным контентом» с возможностью привлечения к ответственности», — рассказывает Александр Огнев.

По словам Огнева, анонимность мессенджеров выражается в том, что связь устанавливается через сервера компании, и мы не знаем IP-адрес удаленного пользователя, а он в свою очередь не знает наш. Но технологии связи, реализованные в клиентах, могут иметь свои недостатки. К примеру, в WhatsApp при интернет-звонках была возможность раскрытия реального IP-адреса пользователя даже без установленного сеанса связи.

Недостаток всех мессенджеров — авторизация по номеру сотового телефона. Спецслужбы многих стран имеют доступ к сотовым провайдерам связи и могут отправлять СМС с вашего номера без каких-либо уведомлений и сообщений. Вы об этом даже не узнаете. «Для защиты от этого вектора во многих мессенджерах предусмотрена функция оповещения об активности пользователя с другого устройства. Кроме того, список используемых клиентов доступен в настройках», — отмечает эксперт.

Кроме того, список используемых клиентов доступен в настройках», — отмечает эксперт.

5

Могут ли спецслужбы получить доступ к сообщениям, защищенным сквозным шифрованием?

В 2016 году ФБР пыталось заставить Apple раскрыть данные, хранящиеся в телефоне одного из преступников, открывших массовую стрельбу годом ранее в Сан-Бернардино. Гендиректор Apple Тим Кук заявил, что не собирается выполнять просьбу ФБР: это развяжет правительству руки, и оно почувствует, что может вести агрессивную политику касательно вмешательства в частную жизнь граждан [1].

Уже в сентябре 2019 года по соглашению между Лондоном и Вашингтоном американские социальные медиаплатформы, в том числе Facebook и WhatsApp, обязали передавать зашифрованные сообщения пользователей полиции Великобритании для оказания помощи при расследованиях в отношении лиц, подозреваемых в серьезных преступлениях [2].

В конце ноября 2019 года Минюст США заявил, что собирается начать масштабное расследование в отношении технологических гигантов из-за того, что те не предоставляют правительству и силовым ведомствам доступ к переписке пользователей [3]. В декабре 2019-го Facebook отклонил просьбу властей США отказаться от сквозного шифрования, благодаря которому перехватить сообщения стало невозможно [4].

В декабре 2019-го Facebook отклонил просьбу властей США отказаться от сквозного шифрования, благодаря которому перехватить сообщения стало невозможно [4].

Летом 2019 года во время протестов власти Гонконга нанесли удар по пользователям Telegram. При добавлении номера телефона в контакты этот мессенджер сопоставляет введенные данные с аккаунтом пользователя [5]. То есть, добавив номер человека в вашу записную книжку, вы сможете написать ему в мессенджер.

Именно этим воспользовались власти Гонконга для деанонимизации протестующих. Как утверждает Александр Огнев, тогда были созданы специальные группы, которые методом перебора добавляли протестующих в свои контакты и сопоставляли их с реальными людьми. Этот метод требует больших ресурсов.

6

Как мессенджеры обходят блокировки контента?

Современные политические реалии добавили новый критерий к арсеналу мессенджеров. Многие страны принялись регулировать контент, размещенный в глобальной Сети. Китай построил великий файрвол, в России принят закон Яровой, в других государствах также принимаются региональные методы изоляции трафика и контроля контента. Ввиду этого провайдеры вынуждены находить способы блокировки контента.

Ввиду этого провайдеры вынуждены находить способы блокировки контента.

В частности, закон Яровой, принятый в России в 2017 году, обязывает телеком-операторов полгода хранить на своих серверах записи телефонных звонков клиентов и их интернет-трафик, а также ключи для расшифровки переписки с возможностью передавать эти данные ФСБ. Руководство Telegram заявило, что эти требования технически невыполнимы, потому что ключи хранятся на устройствах пользователей и мессенджер их не получает. После этого Роскомнадзор инициировал блокировку мессенджера.

«Чтобы ее обойти, Telegram замаскировал свое соединение под трафик сетевого оборудования, а сервисы были размещены на серверах известных вендоров. При блокировке такого типа трафика может пострадать значительная часть интернет-соединений, не относящихся к самому мессенджеру, что и произошло в России несколько лет назад. В числе пострадавших оказались несколько секторов экономики, так или иначе связанных с интернетом. Их трафик был заблокирован, и многие компании понесли серьезный ущерб. Подобные действия могут дорого обойтись экономике государства», — замечает Александр Огнев. В июне 2020 года Роскомнадзор сообщил, что снял требование о блокировке Telegram в России.

Подобные действия могут дорого обойтись экономике государства», — замечает Александр Огнев. В июне 2020 года Роскомнадзор сообщил, что снял требование о блокировке Telegram в России.

Telegram остается самым доступным мессенджером в условиях изоляции трафика. К примеру, во время последних протестов в Белоруссии он оставался единственным работающим мессенджером.

«Вышеперечисленным критериям могут соответствовать и другие, менее известные решения. Одним из таких примеров является мессенджер Briar, ключевыми особенностями которого являются возможность соединения через Bluetooth, WI-FI, напрямую между устройствами, а также через сеть Tor. Помимо этого соединение возможно без централизованных серверов, а соответствующий контент хранится в зашифрованном виде на устройствах участников», — добавляет Огнев.

Обновлено 24.08.2021

Текст

Людмила Клейменова

Сквозное шифрование и руководство по его работе

- Блог

В последние годы мы все больше осознаем скрытую стоимость удобства, которое мы получаем от больших технологий.

От теневых практик Google по добыче данных до сбоя инфраструктуры Colonial Pipeline и подглядывания в наших почтовых ящиках — ясно, что потребители и предприятия должны защитить себя от злоупотребления большими технологиями.

Агентство национальной безопасности призывает оборонно-промышленную базу (DIB) использовать сквозное шифрование для защиты данных. Другие отрасли, а также частные лица должны последовать их примеру. Но что такое сквозное шифрование? Чем сквозное шифрование (e2ee) отличается от других форм защиты данных и почему оно более безопасно?

Эта статья посвящена ответам на эти вопросы.

- Сквозное шифрование: что это такое и как оно работает

- Можно ли взломать сквозное шифрование?

- Почему сквозное шифрование важно и от чего оно защищает

- Каковы преимущества сквозного шифрования

- PreVeil и сквозное шифрование

Пример работы сквозного шифрования

Сквозное шифрование: что это такое и как оно работает достаточно для защиты ваших данных. При неактивном шифровании ваши данные остаются незащищенными на серверах. Как только хакер проникнет на сервер, он может находиться там неопределенное время, читая сообщения.

Сквозное шифрование, напротив, обеспечивает золотой стандарт защиты связи. В системе со сквозным шифрованием единственными людьми, которые могут получить доступ к данным, являются отправитель и предполагаемый получатель(и) – никто другой. Ни хакеры, ни нежелательные третьи лица не могут получить доступ к зашифрованным данным на сервере.

В истинном сквозном режиме шифрование выполняется на уровне устройства. Сообщения и файлы шифруются до того, как они покинут телефон или компьютер, и не расшифровываются, пока не достигнут места назначения.

Хакеры не могут получить доступ к данным на сервере, потому что у них нет закрытых ключей, необходимых для расшифровки данных. Вместо этого секретные ключи хранятся на устройстве отдельного пользователя.

Хакеры не могут получить доступ к данным на сервере, потому что у них нет закрытых ключей, необходимых для расшифровки данных. Вместо этого секретные ключи хранятся на устройстве отдельного пользователя. Этот процесс создания пары открытого и закрытого ключей известен как асимметричная криптография. Отдельные криптографические ключи защищают и расшифровывают сообщение. Открытые ключи широко распространены и используются для блокировки или шифрования сообщений. Закрытые ключи известны только владельцу и используются для разблокировки или расшифровки сообщения.

При сквозном шифровании система создает открытый и закрытый криптографические ключи для каждого присоединяющегося.

Пример

Допустим, Алиса и Боб создают учетные записи в системе. Система сквозного шифрования предоставляет каждому пару открытого и закрытого ключей, при этом их открытые ключи хранятся на сервере, а их личные ключи хранятся на их устройствах.

Алиса хочет отправить Бобу зашифрованное сообщение. Она использует открытый ключ Боба, чтобы зашифровать свое сообщение ему. Затем, когда Боб получает сообщение, он использует свой закрытый ключ на своем устройстве, чтобы расшифровать сообщение от Алисы.

Она использует открытый ключ Боба, чтобы зашифровать свое сообщение ему. Затем, когда Боб получает сообщение, он использует свой закрытый ключ на своем устройстве, чтобы расшифровать сообщение от Алисы.

Когда Боб хочет ответить, он просто повторяет процесс, шифруя свое сообщение Алисе с помощью открытого ключа Алисы.

Можно ли взломать сквозное шифрование?

Безопасность — это цепочка, которая настолько прочна, насколько прочно самое слабое звено. Плохие парни будут атаковать самые слабые части вашей системы, потому что их легче всего сломать. Учитывая, что данные наиболее уязвимы при хранении на сервере, методы хакеров сосредоточены на получении доступа к серверам.

Департамент внутренней безопасности пишет:

Учитывая, что злоумышленники будут стремиться к легкодоступным вещам, таким как место хранения данных, решение, которое не защищает хранимые данные, сделает информацию чрезвычайно уязвимой.

Однако когда практикующие врачи используют сквозное шифрование, данные всегда шифруются на сервере. Даже если хакер получит к нему доступ, все, что он увидит, — это тарабарщина.

Даже если хакер получит к нему доступ, все, что он увидит, — это тарабарщина.

DHS резюмирует:

Атака зашифрованных данных — это слишком много работы [для злоумышленников].

Почему сквозное шифрование важно и от чего оно защищает

Вы же не хотите, чтобы кто-то находился в вашей сети и читал ваши сообщения. E2EE обеспечивает безопасность ваших данных. Это не только защищает ваши данные от хакеров, но и защищает вашу конфиденциальность от больших технологий.

Поставщики услуг, такие как Google (Gmail), Yahoo или Microsoft, хранят копии ключей дешифрования. Это означает, что эти провайдеры могут читать электронную почту и файлы пользователей. Google использовал этот доступ, чтобы получать прибыль от личных сообщений пользователей с помощью целевой рекламы.

Напротив, в хорошо сконструированных системах со сквозным шифрованием системные поставщики никогда не имеют доступа к ключам дешифрования.

Каковы преимущества сквозного шифрования

Недавно АНБ опубликовало рекомендации по использованию служб совместной работы. Рекомендация NSA номер один заключается в том, что службы совместной работы используют e2ee. АНБ отмечает, что, следуя определенным им рекомендациям, пользователи могут снизить подверженность риску и стать более серьезной мишенью для злоумышленников.

Рекомендация NSA номер один заключается в том, что службы совместной работы используют e2ee. АНБ отмечает, что, следуя определенным им рекомендациям, пользователи могут снизить подверженность риску и стать более серьезной мишенью для злоумышленников.

Преимущества сквозного шифрования

-

- Защищает вашу конфиденциальность: Когда вы пользуетесь услугами таких поставщиков, как Google и Microsoft, ваши данные расшифровываются на их серверах. Это означает, что они могут прочитать его. И если они могут получить доступ к вашим данным, то и хакеры тоже.

- Защищает админов : Админы не приманки. Они не контролируют доступ к данным, поэтому их нельзя использовать как единую точку уязвимости.

Государственный департамент США также признает надежность сквозного шифрования. Их раздел ITAR для зашифрованных технических данных устанавливает, что оборонные компании теперь могут делиться несекретными техническими данными за пределами США с уполномоченными лицами, если данные должным образом защищены сквозным шифрованием. Сквозное шифрование данных не считается экспортом, и лицензия на экспорт не требуется.

В заявлениях АНБ и Государственного департамента признается, что e2ee дает пользователям значительное преимущество перед традиционными формами шифрования. Это будущее кибербезопасности, и оно доступно уже сейчас.

PreVeil и сквозное шифрование

В PreVeil сквозное шифрование лежит в основе того, как мы защищаем электронную почту и файлы пользователей. Сегодня сотни оборонных компаний и малых предприятий полагаются на PreVeil для защиты наиболее конфиденциальных данных своих клиентов.

Узнайте больше о том, как PreVeil использует сквозное шифрование для защиты ваших данных. Загрузите наш архитектурный технический документ сегодня.

Загрузите наш архитектурный технический документ сегодня.

Что такое сквозное шифрование? | ИБМ

Что означает сквозное шифрование

Шифрование данных – это процесс использования алгоритма, который преобразует стандартные текстовые символы в нечитаемый формат. Чтобы объяснить, этот процесс использует ключи шифрования для шифрования данных, чтобы только авторизованные пользователи могли их прочитать. Сквозное шифрование также использует тот же процесс. Однако он делает еще один шаг вперед, защищая связь от одной конечной точки к другой.

Сквозное шифрование и шифрование при передаче

Во многих службах обмена сообщениями третьи лица хранят данные, которые шифруются только при передаче. Этот метод шифрования на стороне сервера защищает данные только от неавторизованных пользователей.

В случае сквозного шифрования зашифрованные данные могут просматривать только те, у кого есть ключи дешифрования. Другими словами, E2EE предотвращает чтение или изменение данных непреднамеренными пользователями, в том числе третьими лицами, когда только предполагаемые читатели должны иметь такой доступ и возможность.

Почему сквозное шифрование важно

E2EE используется, особенно когда конфиденциальность имеет первостепенное значение. Примеры конфиденциальности включают конфиденциальные темы, такие как деловые документы, финансовые данные, судебные разбирательства, медицинские показания или личные разговоры. Следовательно, неспособность защитить личные данные может привести к ущербу для предприятий и их клиентов.

Сквозное шифрование помогает защитить данные от кибератак. Например, в 2020 году средняя стоимость утечки данных составила 3,86 млн долларов США во всем мире и 8,64 млн долларов США в США. Эти расходы включают обнаружение и реагирование на нарушение, стоимость простоя и упущенную выгоду, а также долгосрочный ущерб репутации бизнеса и его бренда. А в случае компрометации PII это может привести к потере доверия клиентов, штрафам регулирующих органов и даже судебным искам.

Например, в 2020 году средняя стоимость утечки данных составила 3,86 млн долларов США во всем мире и 8,64 млн долларов США в США. Эти расходы включают обнаружение и реагирование на нарушение, стоимость простоя и упущенную выгоду, а также долгосрочный ущерб репутации бизнеса и его бренда. А в случае компрометации PII это может привести к потере доверия клиентов, штрафам регулирующих органов и даже судебным искам.

Сквозное шифрование предлагает больше, чем отправку зашифрованных сообщений. Он также может позволить управлять авторизацией доступа пользователей к хранимым данным. Централизованная система управления политиками привилегированных пользователей обеспечивает детальный контроль над тем, кто имеет доступ к какой информации. В сочетании с централизованной системой управления ключами, которая придерживается протокола совместимости управления ключами (KMIP), организации могут шифровать и защищать данные на всех уровнях.

Как используется сквозное шифрование

Безопасная связь

Приложения для обмена сообщениями, такие как Signal, и стандарт цифровой транкинговой мобильной связи, такой как TETRA, используют сквозное шифрование для обеспечения конфиденциальности разговоров между пользователями. Системы электронной почты также можно использовать для E2EE, но для этого требуется конфигурация шифрования Pretty Good Privacy (PGP). Пользователи также могут использовать такие службы, как ProtonMail и Tutanota, в которые встроен PGP.

Системы электронной почты также можно использовать для E2EE, но для этого требуется конфигурация шифрования Pretty Good Privacy (PGP). Пользователи также могут использовать такие службы, как ProtonMail и Tutanota, в которые встроен PGP.

Управление паролями

Менеджеры паролей, такие как 1Password, BitWarden, Dashlane и LastPass, используют E2EE для защиты паролей пользователей. Однако в этом случае пользователь находится на обеих конечных точках и является единственным лицом, имеющим ключ.

Хранилище данных

Устройства хранения часто обеспечивают E2EE в состоянии покоя. Однако поставщики услуг также могут предлагать E2EE при передаче в настройках облачного хранилища, защищая данные пользователей от кого бы то ни было, включая поставщика облачных услуг.

Как работает сквозное шифрование

Сквозное шифрование начинается с криптографии — метода защиты информации путем преобразования ее в нечитаемый формат, называемый зашифрованным текстом. Только пользователи, обладающие секретным ключом, могут расшифровать или расшифровать сообщение в открытый текст. С E2EE отправитель или создатель шифрует данные, и только предполагаемый получатель или читатель может расшифровать их.

Только пользователи, обладающие секретным ключом, могут расшифровать или расшифровать сообщение в открытый текст. С E2EE отправитель или создатель шифрует данные, и только предполагаемый получатель или читатель может расшифровать их.

Асимметричная криптография, или криптография с открытым ключом, шифрует и расшифровывает данные с помощью двух отдельных криптографических ключей. Открытый ключ используется для шифрования сообщения и отправки его владельцу открытого ключа. Затем сообщение может быть расшифровано только с использованием соответствующего закрытого ключа, также известного как ключ дешифрования. Например, протокол шифрования Transport Layer Security (TLS) не позволяет третьим сторонам перехватывать передаваемые сообщения.

При управлении паролями и наземной транкинговой радиосвязи (TETRA) пользователь является одновременно и шифровальщиком, и дешифровальщиком. Например, при сквозном шифровании TETRA приемники генерируют ключи шифрования с помощью центра управления ключами (KMC) или средства управления ключами (KMF). Затем они извлекают зашифрованные данные для расшифровки.

Затем они извлекают зашифрованные данные для расшифровки.

Симметричное шифрование — это тип шифрования, при котором для шифрования открытого текста и расшифровки зашифрованного текста используется только один секретный симметричный ключ.

Что такое шифрование?Проблемы с E2EE

Атаки типа «человек посередине» (MITM)

Хакеры могут проникать между двумя конечными точками, подслушивать и перехватывать сообщения. Они выдают себя за предполагаемого получателя, обмениваются ключами дешифрования и пересылают сообщение фактическому получателю, не будучи обнаруженными.

Связанные решения

Защита шифрования данных

Незащищенные корпоративные данные могут быть доступны, украдены, удалены или изменены. Но с IBM Security™ вы можете защитить свои данные и организацию от вреда.

Но с IBM Security™ вы можете защитить свои данные и организацию от вреда.

Услуги гомоморфного шифрования

Полностью гомоморфное шифрование (FHE) может помочь вам раскрыть ценность ваших конфиденциальных данных в ненадежных доменах без их расшифровки.

Решения для конфиденциальности данных

Усильте защиту конфиденциальности данных, укрепите доверие клиентов и развивайте свой бизнес с помощью решений IBM для обеспечения конфиденциальности данных.

Безопасные решения для серверов и хранилищ

Отставание в обновлении инфраструктуры может сделать вас уязвимым для угроз. Поэтому примените к своей гибридной облачной инфраструктуре подход, ориентированный на безопасность.

Поэтому примените к своей гибридной облачной инфраструктуре подход, ориентированный на безопасность.

Решения для защиты от программ-вымогателей

Программы-вымогатели более изощренны, чем обычные вредоносные программы, и используют надежное шифрование для использования уязвимостей в результате утечки. Вы защищены?

Всепроникающее шифрование

Улучшите защиту данных и конфиденциальность за счет шифрования каждого этапа жизненного цикла данных, передачи, хранения и обработки с помощью решений IBM Z®.

Централизованное управление жизненным циклом ключей

Централизуйте, упростите и автоматизируйте управление ключами шифрования с помощью IBM Security Guardium Key Lifecycle Manager.