| | www.lissyara.su —> статьи —> FreeBSD Редирект портов с помощью Rinetd

# cd /usr/ports/net/rinetd/ Теперь создаем наш конфиг для rinetd. предположим : внутренние IP 5 серверов 192.168.1.5-9,внешний IP 85.85.85.85,локальный IP любимой фрюки 192.168.1.1 # ee /usr/local/etc/rinetd.conf

# echo ‘rinetd_enable=»YES»` >> /etc/rc.conf Проверяем #sockstat | grep rinetd root rinetd 845 9 tcp4 192.168.1.1:9898 *:* Желательно не забыть дописать в IPFW с каких IP разрешон доступ к внешним портам указанным в rinetd (разработчики как правило имеют статичные IP).Даем разработчику внешний IP и порты 1234Х — с указанием на какой комп они попадут. Вытераем натруженный пот и идем читать маны. Ссылка на обсуждение: http://forum.lissyara.su/viewtopic.php?t=9879.

| 2014-07-27, lissyaraУдалённое создание софтверного зеркала средствами gmirror, на диске разбитом с использованием gpart.2013-08-20, zentarimНастройка сервера печати и сервера сканирования под управлением операционной системы FreebSD 9 для МФУ Canon PIXMA MP5402011-11-20, BlackCatДелаем съёмной несъёмную антену на WiFi-карте путём установки ВЧ-разъёма2011-09-14, manefestoНастройка системы контроля версия исходного кода в связке git+gitosis+ssh 2011-08-14, zentarimНастройка Wi-Fi роутера на Freebsd 8 + DNS сервер + DHCP сервер: чтобы Wi-Fi клиенты были в одной подсети с проводными, проводные и беспроводные клиенты получали адреса автоматически по DHCP, кэширующ2011-06-15, -ZG-В этой статье описана попытка реализации простой охранной системы на базе FreeBSD с подключением к ней охранных устройтсв на LPT порт и видеорегистрацией.2011-03-13, terminusОписание работы ng_nat, практическое использование, достоинства и недостатки в сравнении с ipfw nat2011-02-20, КапитанСтатья описывает создание системы оповещения о превышении температуры в специальных помещениях на основе Nagios с использованием программы Digitemp.

2011-02-17, Le1Скрипт для массового изменения конфига свичей Zyxel. Берет из файла iplist список ip-шек, заходит последовательно на каждый и выполняет комманды из файла commands, записывая происходящее в лог файл.2011-02-16, foxHAST (Highly Available Storage), CARP, UCARP, ZFS, Cluster настройка и одаптация плюс личные размышления…2011-02-04, BlackCatИстория о том, как был восстановлен развалившийся RAIDZ ZFS-пул (перешедший в FAULTED) с помощью скотча и подручных средств.

|

|

| | |||

Виконую встановлення, налаштування, супроводження серверів. Для деталей використовуйте форму зворотнього звʼязку

Є досить специфічне завдання: шукати запис у локальному DNS, а якщо його немає, то робити запит до іншого NS’y. Здавалося б, задача проста, але є нюанси. Якщо у вас немає такої зони DNS, то це працює, але що робити, якщо сама зона є, але записів немає? Тоді DNS сервер верне відповідь NXDOMAIN і fallback не спрацює. Зараз ця тема дуже актуальна, особливо, якщо у вас є внутрішній домен в зоні “.dev“. Тут є 2 варіанти:

Читати далі →

Цей запис оприлюднено у Разное, мелочи о автором skeletor.Нещодавно дізнався, що у mysql є функціонал зупинки реплікації за умови. Правда, ця умова досить обмежена, але все ж таки, її можна застосувати з хистрістю. Наприклад, у вас є сервер, який трохи відстає і ви знаєте, що є проблемний запит, який треба пропустити. Це можна автоматизувати.

mysql>START SLAVE UNTIL MASTER_LOG_FILE = 'mysql-bin.0000028', MASTER_LOG_POS = 3846213;set gtid_next="XXX";begin; commit;set gtid_next = "AUTOMATIC";start slave;

Ми знаємо заздалегідь позицію проблемного запиту (mysql-bin.0000028, position=3846213) і саму транзакцію (ХХХ). Реплікація доходить до цього запиту, зупиняється, а далі класично виконується skip для GTID-реплікації.

Цей запис оприлюднено у Базы данных, Разное, мелочи о автором skeletor.Зіштовхнувся з однією проблемою при використанні iptables разом з ipset, а саме, коли перечитуєш правила, отримуєш помилку:

ipset v7. 10: Set cannot be destroyed: it is in use by a kernel component

10: Set cannot be destroyed: it is in use by a kernel component

ipset v7.10: Set cannot be created: set with the same name already exists

Експерементальним шляхом було визначено, що після онулення правил неможливо одразу (мабуть, ще висять у памʼяті) видалити записи у ipset, треба зачекати. Тобто, потрібна от така констукція:

Читати далі →

Цей запис оприлюднено у Linux, Разное, мелочи о автором skeletor.Прочитав у розсилці по FreeBSD, що виявляється, є відмінність, як саме вмикати forward’інг і правильно це робити (саме у FreeBSD) через

gateway_enable="YES"

у /etc/rc.conf. Чому? Пояснення залишу цитатою, без перекладу:

Читати далі →

Цей запис оприлюднено у FreeBSD о автором skeletor.

Розглянемо ситуацію, коли сервер asterisk’a знаходиться за NAT’ом і треба зареєструватися у SIP провайдера. В 99% випадів, проблем немає, але інколи, нічого не виходить. Більш детальний аналіз показує, що пакети SIP чомусь не NAT’яться. Чому? Відповідь трохи незвична, якщо ви працювали з іншими unix like системами. Деякі протоколи (FTP, SIP, …) використовують 2 сесії для успішної передачі даних: сигнальна (встановлення зʼєднання) і передачі даних. У інших ОС (файерволах) вам потрібно самостійно опікуватися цими проблемами, які додаткові порти відкрити або як переналаштувати зʼєднання (наприклад, перейти з active на passive режим в FTP). В Linux для цього придумали механізм conntrack (connection tracker), який “зазирає” всередину зʼєднання і дозволяє створити відповідне динамічне правило (насправді це правило треба створити окремо, але там ми не вказуємо конкретні порти, просто вказуємо, що це відноситься до, наприклад, SIP і пакети автоматично будуть проходити). Чи це добре? І так і ні. Чому добре – зрозуміло. Чому ні? Тому що, інколи виникають проблеми, про які сказано на початку статті.

Чи це добре? І так і ні. Чому добре – зрозуміло. Чому ні? Тому що, інколи виникають проблеми, про які сказано на початку статті.

Читати далі →

Цей запис оприлюднено у Linux, Телефония о автором skeletor.Що можуть означати ці коди в логах squid’a? Якщо вони у вас почали зʼявлятися після того, як все працювало, то в 99% ваш proxy сервер втратив вихід в інтернет. Перевірте просто через curl, чи відкриваються сайти, чи ні.

Причини можуть бути різні: від заблоковано у файерволі до втрат в мережі.

PS. Завжди перевіряйте, чи збігається у вас локальний час на proxy з вашим сервером авторизації (AD, Kerberos,…)

Цей запис оприлюднено у Разное, мелочи, Шлюз, инет о автором skeletor.Останнім часом clamav почав дуже довго (інколи пару хвилин) оновлювати свої бази (поки не зʼясував, чому саме) і в ці моменти відповідно, clamav socket недоступний для exim’y. Як результат, в paniclog отримуємо запис

Як результат, в paniclog отримуємо запис

2022-10-13 12:02:46.101 [679872] 1oiu73-002qrg-V8 malware acl condition: clamd /run/clamav/clamd.ctl : unable to connect to UNIX socket (/run/clamav/clamd.ctl): Connection refused

і, якщо не почистити вручну paniclog, то кожен день будемо отримувати такі сповіщення:

Читати далі →

Цей запис оприлюднено у Почтовые системы, Разное, мелочи о автором skeletor.Нещодавно дізнався про configuration registry у cisco router’ах (у свічів такого параметру немає). Якщо коротко, то це означає, як і з якими параметрами буде завантажено Cisco IOS. Щось на зразок grub boot options у Linux/Solaris.

Неправильно виставлений configuration registry може призводити до того, що поточний налаштування не зберігаються, навіть якщо ви виконуєте wr mem або copy run start. Згідно з документацією якщо він має значення 0x2142, то він ігнорує всі зміни, бо там чітко вказано:

Згідно з документацією якщо він має значення 0x2142, то він ігнорує всі зміни, бо там чітко вказано:

Ignores the contents of Non-Volatile RAM (NVRAM) (ignores configuration)

testdisk

TestDisk is powerful free data recovery software! It was primarily designed to help recover lost partitions and/or make non-booting disks bootable again when these symptoms are caused by faulty software: certain types of viruses or human error (such as accidentally deleting a Partition Table). Partition table recovery using TestDisk is really easy.

ddrescue

GNU ddrescue is a data recovery tool. It copies data from one file or block device (hard disc, cdrom, etc) to another, trying to rescue the good parts first in case of read errors.

dd_rescue

Like dd, dd_rescue does copy data from one file or block device to another. You can specify file positions (called seek and Skip in dd).

You can specify file positions (called seek and Skip in dd).

More recover tools

Цей запис оприлюднено у Разное, мелочи о автором skeletor.BCC is a toolkit for creating efficient kernel tracing and manipulation programs, and includes several useful tools and examples. It makes use of extended BPF (Berkeley Packet Filters), formally known as eBPF, a new feature that was first added to Linux 3.15. Much of what BCC uses requires Linux 4.1 and above.

bpftrace is a high-level tracing language for Linux enhanced Berkeley Packet Filter (eBPF) available in recent Linux kernels (4.x)

Цей запис оприлюднено у Linux, Разное, мелочи, Шлюз, инет о автором skeletor.Перенаправление портов с помощью RINETD на HTTP-серверы и серверы протокола удаленного рабочего стола

ПЕРЕНАПРАВЛЕНИЕ ПОРТОВ С ПОМОЩЬЮ RINETD НА HTTP-СЕРВЕРЫ И СЕРВЕРЫ ПРОТОКОЛА УДАЛЕННЫХ РАБОЧИХ СТОЛОВ

— Макет для этого упражнения:

1 — Введение

— rinetd перенаправляет соединения с одного IP-адреса и порта на другой с базовым контролем доступа на основе IP.

— rinetd — это сервер с одним процессом, который обрабатывает любое количество подключений к парам адрес/порт, указанным в файле /etc/rinetd.conf .

— Поскольку rinetd работает как единый процесс, использующий неблокирующий ввод-вывод, он может перенаправлять большое количество подключений без серьезного воздействия на машину.

— это делает практичным запуск служб на машинах внутри брандмауэра, маскирующего IP.

2 — Перенаправление портов на HTTP-сервер

— Установка службы rinetd на машине Kali Linux:

— Редактирование /etc/rinetd.conf :

— Параметры конфигурации:

BindAdesres .1.15 (CentOS, где включен HTTP-сервер)

connectport = 80 (HTTP-порт в CentOS)

— Перезапуск службы rinetd :

— Теперь подключение из Windows 7 обычно на 192.168.1.27 (порт 80) отображается домашняя страница Apache Server по адресу Kali Linux :

) есть перенаправление на сервер Apache, расположенный по адресу CentOS Linux машина:

— Работает netstat на Kali Linux, перенаправление соединения с Kali Linux локальный порт 3333 на удаленный порт CentOS 80 отображается:

. Интересно отметить, что HTTP-сервер CentOS Linux не имеет никаких новостей от своего «скрытого клиента» Windows 7 (192.168.1.6) , потому что только «подключение» к его порту 80, обнаруженное netstat , исходит от прокси-сервера Kali Linux (192.168.1.27):

Интересно отметить, что HTTP-сервер CentOS Linux не имеет никаких новостей от своего «скрытого клиента» Windows 7 (192.168.1.6) , потому что только «подключение» к его порту 80, обнаруженное netstat , исходит от прокси-сервера Kali Linux (192.168.1.27):

3 — перенаправление портов на сервер протокола удаленного рабочего стола

— Повторное редактирование /etc/rinetd.conf :

— Параметры конфигурации:

BindAdress = 192.168.1.27 (Kali Linux)

Bindport = 5555 (перенаправленный порт на Kali Linux)

ConnectAddress = 192.168.1.24 (Server Windows 2008, где RDP -сервер включен)

. (порт RDP в Windows Server 2008)

— перезапуск службы rinetd :

— подключение из Windows 7 с RDP к Kali Linux через порт 5555:

— Аутентификация:

— RDP-подключение к 192.168.1.24 (Windows 2008) успешно, но заметим, что соединение перенаправляется через 192. 168.1.27:5555 (Kali Linux Machine) :

168.1.27:5555 (Kali Linux Machine) :

— При запуске netstat в Kali Linux отображается перенаправленное соединение с локального порта 5555 на удаленный порт 3389 :

— Интересно, работает netstat показывает, что Windows 2008 совершенно не знает о «скрытом клиенте» Windows 7 (192.168.1.6), который был создан и фактически использует RDP-подключение . Другими словами, единственное соединение, обнаруженное Windows 2008, — это соединение с прокси-сервером Kali Linux (192.168.1.27) :

Подробное руководство по перенаправлению портов с использованием Rinetd

Привет, друзья! Сегодня мы собираемся обсудить, что такое перенаправление/переадресация портов? Мы также обсудим необходимые шаги для доступа к сетевому трафику через ограниченный порт брандмауэра.

Содержание:

- Что такое перенаправление портов?

- Зачем нужно перенаправление портов?

- Требования

- Внедрение брандмауэров

- Перенаправление порта HTTP

В компьютерных сетях переадресация/перенаправление портов или сопоставление портов — это приложение преобразования сетевых адресов (NAT), которое перенаправляет запрос связи с одной комбинации адреса и номера порта на другую, в то время как пакеты проходят через сетевой шлюз, например маршрутизатор или брандмауэр. Этот метод чаще всего используется, чтобы сделать службы на хосте, находящемся в защищенной или замаскированной (внутренней) сети, доступными для хостов на противоположной стороне шлюза (внешняя сеть), путем переназначения IP-адреса назначения и номера порта связи на внутренний хост. ( Из Википедии )

Этот метод чаще всего используется, чтобы сделать службы на хосте, находящемся в защищенной или замаскированной (внутренней) сети, доступными для хостов на противоположной стороне шлюза (внешняя сеть), путем переназначения IP-адреса назначения и номера порта связи на внутренний хост. ( Из Википедии )

Предположим, вы находитесь на своем рабочем месте, где сетевой администратор заблокировал все 65 535 портов в сети, кроме портов 80 и 443 для исходящего трафика. Теперь вы хотите получить доступ к любой службе, которая работает на другом порту, отличном от 80 и 443, но вам не разрешено отправлять пакет запроса на этот порт, потому что порты 80 и 443 являются открытыми портами в вашей сети, которые могут получить доступ только к веб-серверу.

Следовательно, чтобы преодолеть такую ситуацию, нам нужно применить методы перенаправления портов.

Например, , вы находитесь в офисе и ваш IP-адрес 192. 168.1.102 , и брандмауэр ограничил исходящий трафик через все порты 65535, кроме портов 80 и 443, которым разрешено принимать пакет запроса за пределы сети. Теперь вы хотите получить доступ к удаленной системе 192.169.1.114 , которая работает на порту 3389, но брандмауэр заблокирует ваш пакет запросов на порту 3389. С помощью прокси-сервера 192.168.1.125 вы (192.168.1.1.102 ) может получить доступ к серверу RDP 192.168.1.114 для удаленного подключения, поскольку прокси-сервер будет перенаправлять весь входящий трафик на маршрутизатор, и, следовательно, вы получите доступ к порту 3389.

168.1.102 , и брандмауэр ограничил исходящий трафик через все порты 65535, кроме портов 80 и 443, которым разрешено принимать пакет запроса за пределы сети. Теперь вы хотите получить доступ к удаленной системе 192.169.1.114 , которая работает на порту 3389, но брандмауэр заблокирует ваш пакет запросов на порту 3389. С помощью прокси-сервера 192.168.1.125 вы (192.168.1.1.102 ) может получить доступ к серверу RDP 192.168.1.114 для удаленного подключения, поскольку прокси-сервер будет перенаправлять весь входящий трафик на маршрутизатор, и, следовательно, вы получите доступ к порту 3389.

Теперь давайте подробно рассмотрим его практические

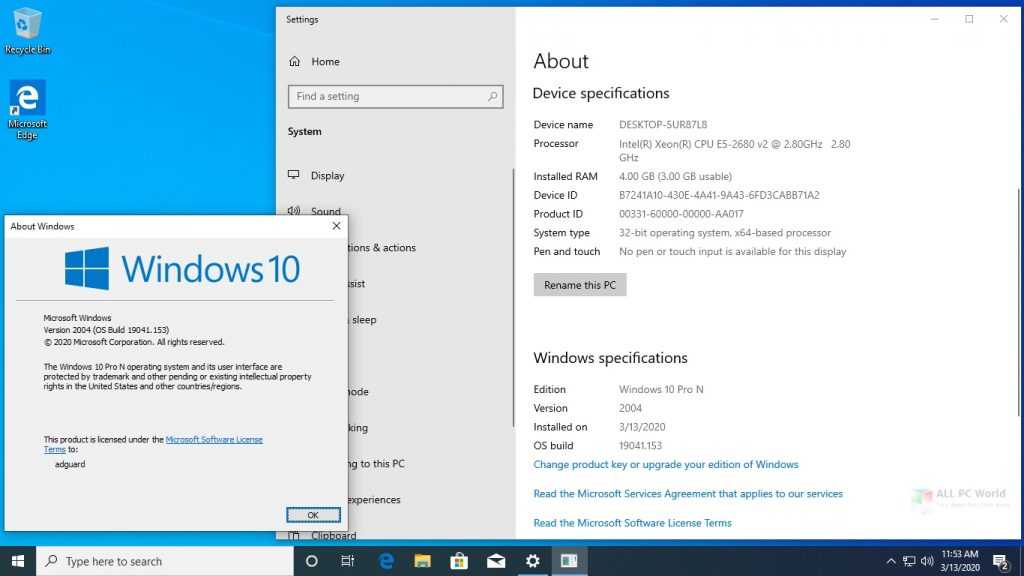

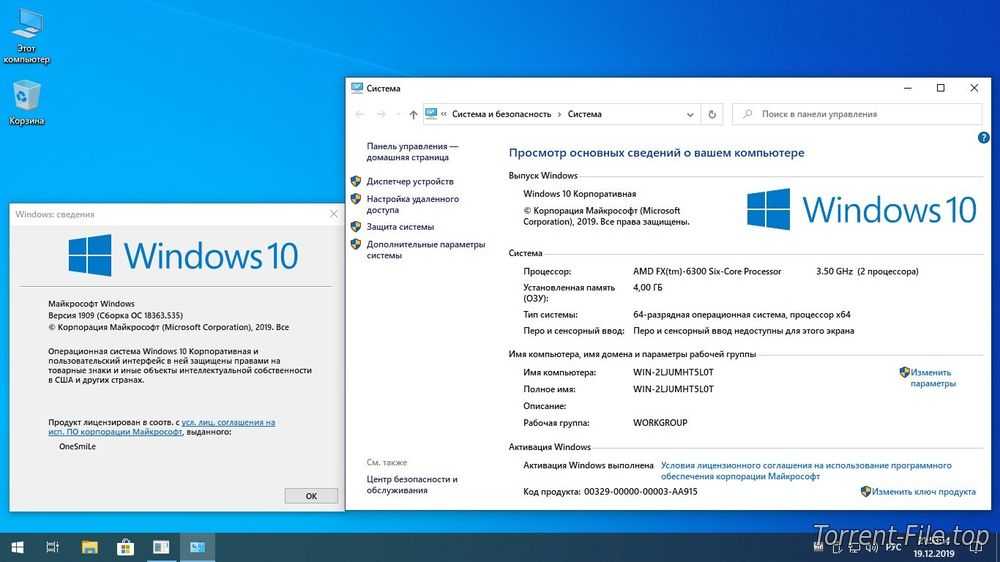

Требования- Операционная система Windows ( Рабочая станция) с IP-адресом: 192.168.1.102

- Операционная система Windows (удаленный сервер) с IP-адресом: 192.168.1.114

- Операционная система Linux (прокси-сервер) с IP-адресом: 192.168.

1.125

1.125

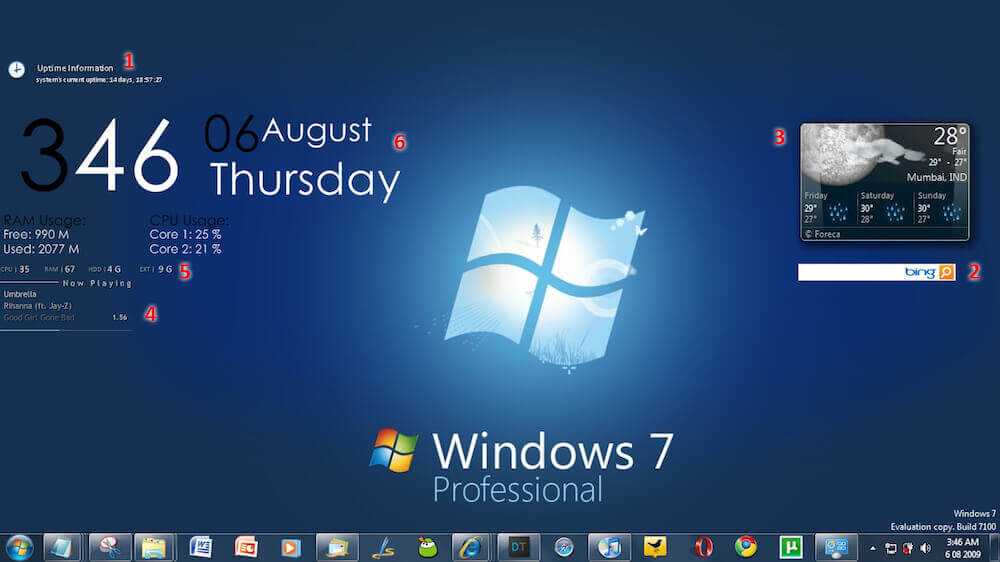

Из данного изображения видно, что RDP-сервер имеет IP-адрес: 192.168.1.114

Из данного изображения видно, что система IP6819 0 имеет 1 адрес 0 2.94950. .1.102 , который будет ограничен политикой ограничений брандмауэра.

Конфигурация сети Прокси-сервер содержит IP-адрес: 192.168.1.125 .

Внедрение брандмауэра в системе пользователейСоздайте новое правило в исходящих правилах брандмауэра для применения фильтра к исходящему трафику из вашей сети. Включите параметр Порт для создания правила, управляющего подключением к порту TCP или UDP.

Применить правило для всех портов TCP от 0 до 65535, как показано на рисунке.

Выберите Блокировать параметр , так как действие должно выполняться, когда соединение соответствует заданному условию.

Установите все три флажка, к которым будет применяться действие.

Укажите имя заголовка для реализованного правила для вашего сведения.

Снова создайте еще одно новое правило в исходящих правилах брандмауэра для применения фильтра к исходящему трафику из вашей сети. Включите параметр порта для создания правила, управляющего соединением для TCP, и на этот раз упоминайте порт 80 443 .

И это шаг фазовращателя, включите « Разрешить вариант подключения «для всей сети, т. е. доменной, частной и общедоступной. Дайте подходящее название для названия правила для вашей осведомленности.

Заключение: Теперь, будучи сетевым администратором, мы применили правило брандмауэра, чтобы заблокировать исходящий трафик с порта 0 на 65 535, но одновременно разрешили портам 80 и 443 выводить трафик из нашей сети на любые веб-серверы.

Ситуация: На рабочей станции любому сотруднику, работающему в ограниченной сети, требуется подключение к удаленной системе: 192. 168.1.14 через порт 3389, но сбой из-за брандмауэра, то как он может получить доступ к порту 3389 без отключения брандмауэра в этой сети?

168.1.14 через порт 3389, но сбой из-за брандмауэра, то как он может получить доступ к порту 3389 без отключения брандмауэра в этой сети?

Решение: Перенаправление портов с помощью прокси-сервера с использованием rinetd — интернет «сервер перенаправления».

Rinetd перенаправляет TCP-соединения с одного IP-адреса и порта на другой. Это сервер с одним процессом, который обрабатывает любое количество подключений к парам адрес/порт, указанным в файле /etc/rinetd.conf. Поскольку rinetd работает как единый процесс, использующий неблокирующий ввод-вывод, он может перенаправлять большое количество соединений без серьезного воздействия на машину. Это делает практичным запуск служб TCP на машинах внутри брандмауэра, маскирующего IP.

Для получения более подробной информации перейдите по этой ссылке: https://boutell.com/rinetd/

С помощью приведенной выше теории нам необходимо установить Rinetd в систему, которая свободна от ограничений брандмауэра, следовательно, это может быть любой система, которая не клиент, а машина вашей рабочей станции. Например, вы можете использовать свой домашний ПК/ноутбук для установки rinetd.

Например, вы можете использовать свой домашний ПК/ноутбук для установки rinetd.

Точно так же я установил rinetd с помощью репозитория apt на своем домашнем ПК [ 192.168.1.125 ] на платформе Linux, которая будет действовать как прокси-сервер.

apt-get install rinetd

После установки rinetd откройте его файл конфигурации из /etc/rinetd.config , чтобы настроить его в соответствии с вашими требованиями.

Здесь нам нужно ввести следующие данные для перенаправления портов.

- Адрес привязки: IP прокси-сервера: 192.168.1.125 (Домашний ПК)

- Порт привязки: 80

- Адрес подключения: RDP-сервер IP: 192.168.1.114

- Порт подключения: 3389

Затем сохраните файл и перезапустите службу с помощью приведенной ниже команды.

перезапуск службы rinetd

Для установления удаленного соединения с RDP-сервером 192.168.1.114 необходимо отправить пакеты запроса на удаленное соединение на прокси-сервер (192. 168.1.125) на порт 80 , который будет перенаправлять входящий трафик для запроса на соединение на порт 3389 фактической целевой машины через маршрутизатор.

168.1.125) на порт 80 , который будет перенаправлять входящий трафик для запроса на соединение на порт 3389 фактической целевой машины через маршрутизатор.

Наслаждайтесь!! Рабочий стол RDP-сервера в перегруженной сети вашего брандмауэра.

Перенаправление портов HTTPПример 2 nd: В Office моя система привязана к правилам брандмауэра, настроенным выше, которые будут блокировать исходящий трафик на каждом TCP-порте, кроме 80 и 443, но я хотел получить доступ к веб-серверу, работающему на порту 8080, из соображений безопасности. Почему я должен делать? Ответ: перенаправление портов с прокси-сервером с помощью rinetd.

Разберемся как?

Требование

- Операционная система Linux (рабочая станция) с IP-адресом: 192.168.1.128

- Операционная система Ubuntu (веб-сервер) с IP-адресом: 192.168.1.110

- Операционная система Linux (прокси-сервер) с IP-адресом: 192.

168.1.132

168.1.132

сетевая конфигурация системы рабочей станции пользователя с IP-адресом : 192.168.1.128 .

Внедрить правило брандмауэра, использующее таблицу IP-адресов для блокировки всех исходящих TCP-пакетов и разрешить порты 80 и 443 для отправки сетевого трафика.

iptables -I ВЫВОД -j УДАЛИТЬ iptables -I ВЫВОД -p TCP --dport 80 -j ПРИНЯТЬ iptables -I OUTPUT -p tcp --dport 443 -j ACCEPT

Сетевая конфигурация системы прокси-сервера, содержащей IP: 192.168.1.132 .

Сетевая конфигурация веб-сервера с IP: 192.168.1.110 .

Здесь из соображений безопасности мы редактируем порт прослушивания с 80 на 8080 и для этого открываем ports.conf файл изнутри /etc/apache и внесите необходимые изменения.

Как видите, у нас есть служба Apache для переноса веб-сервера на порт 8080.

85.85 12345 192.168.1.9 1234

192.168.1.1 9898 192.168.1.50 9898

85.85 12345 192.168.1.9 1234

192.168.1.1 9898 192.168.1.50 9898

Использование меток дисков для монтирования разделов.

Использование меток дисков для монтирования разделов.

Или о том, какие приключения ожидают тех, кто не делает резервных копий.

Или о том, какие приключения ожидают тех, кто не делает резервных копий.