Включение шифрования устройства

Windows 11 Windows 10 Еще…Меньше

Шифрование помогает защитить данные на устройстве, чтобы доступ к ним могли получать только те пользователи, которые имеют на это разрешение. Если шифрование устройства недоступно на вашем устройстве, возможно, вам удастся включить стандартное шифрование BitLocker.

Включение шифрования устройства

-

Войдите в Windows под учетной записью администратора (возможно, потребуется выйти из системы и снова войти в нее для переключения учетных записей). Дополнительные сведения см. в разделе Создание локальной учетной записи или учетной записи администратора в Windows.

-

Если Шифрование устройства отключено, включите его.

Выберите Пуск > Параметры > Конфиденциальность и безопасность > Шифрование устройства. Если пункт Шифрование устройства отсутствует, эта функция недоступна. Возможно, удастся использовать вместо этого стандартное шифрование BitLocker. Откройте «Шифрование устройства» в параметрах.

Включение стандартного шифрования BitLocker

-

Войдите в Windows на своем устройстве под учетной записью администратора (возможно, потребуется выйти из системы и снова войти в нее для переключения учетных записей).

Дополнительные сведения см. в разделе Создание локальной учетной записи или учетной записи администратора в Windows.

-

В поле поиска на панели задач введите Управление BitLocker, а затем выберите необходимый результат из списка. Или выберите Пуск > Параметры > Конфиденциальность и безопасность > Шифрование устройства > Шифрование диска BitLocker.

Примечание. Этот параметр будет отображаться, только если функция BitLocker доступна для вашего устройства. Она не поддерживается в выпуске Windows 11 Домашняя.

-

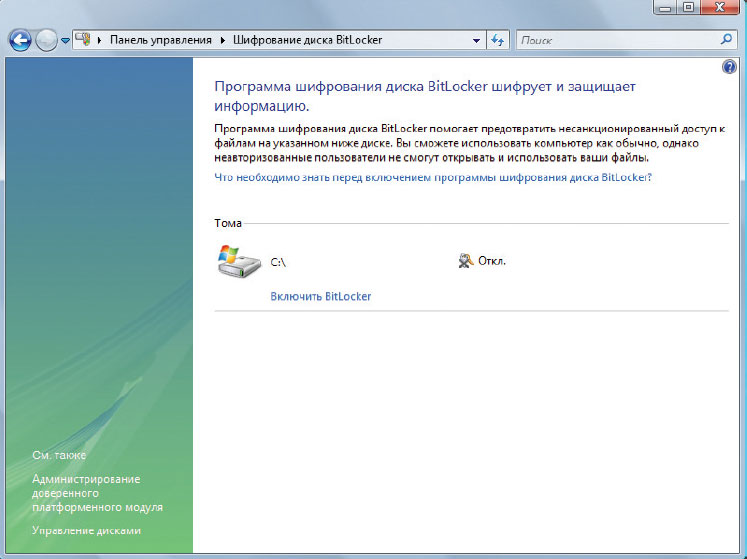

Выберите Включить BitLocker и следуйте инструкциям.

Хотите узнать больше и выяснить, поддерживает ли ваше устройство шифрование устройства? См. раздел Шифрование устройства в Windows.

раздел Шифрование устройства в Windows.

Шифрование помогает защитить данные на устройстве, чтобы доступ к ним могли получать только те пользователи, которые имеют на это разрешение. Если шифрование устройства недоступно на вашем устройстве, возможно, вам удастся включить стандартное шифрование BitLocker. (Обратите внимание, что BitLocker не поддерживается в выпуске Windows 10 Домашняя.)

Включение шифрования устройства

-

Войдите в Windows под учетной записью администратора (возможно, потребуется выйти из системы и снова войти в нее для переключения учетных записей). Дополнительные сведения см. в разделе Создание локальной учетной записи или учетной записи администратора в Windows.

- org/ListItem»>

Нажмите кнопку Пуск и выберите Параметры > Обновление и безопасность > Шифрование устройства. Если пункт Шифрование устройства отсутствует, эта функция недоступна. Возможно, удастся использовать вместо этого стандартное шифрование BitLocker. Откройте «Шифрование устройства» в параметрах.

-

Если шифрование устройства отключено, выберите Включить.

Включение стандартного шифрования BitLocker

-

Войдите в Windows на своем устройстве под учетной записью администратора (возможно, потребуется выйти из системы и снова войти в нее для переключения учетных записей).

Дополнительные сведения см. в разделе Создание локальной учетной записи или учетной записи администратора в Windows.

Дополнительные сведения см. в разделе Создание локальной учетной записи или учетной записи администратора в Windows. -

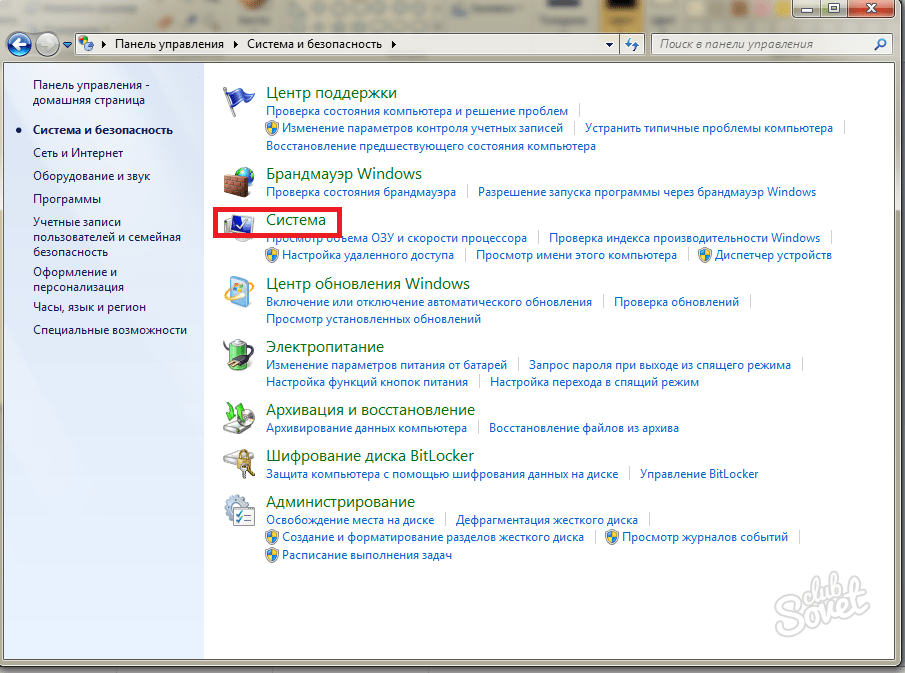

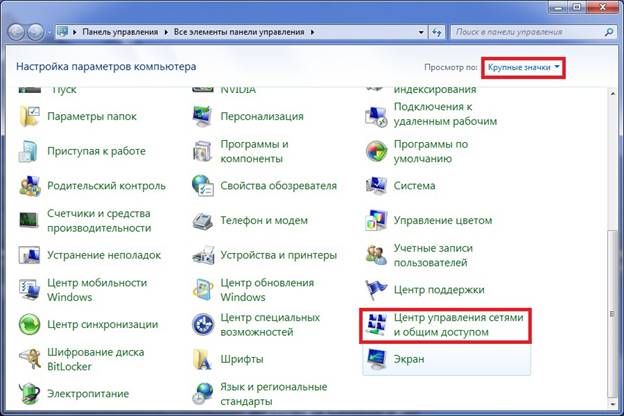

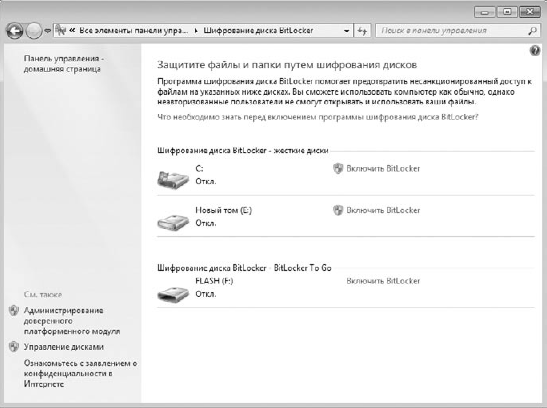

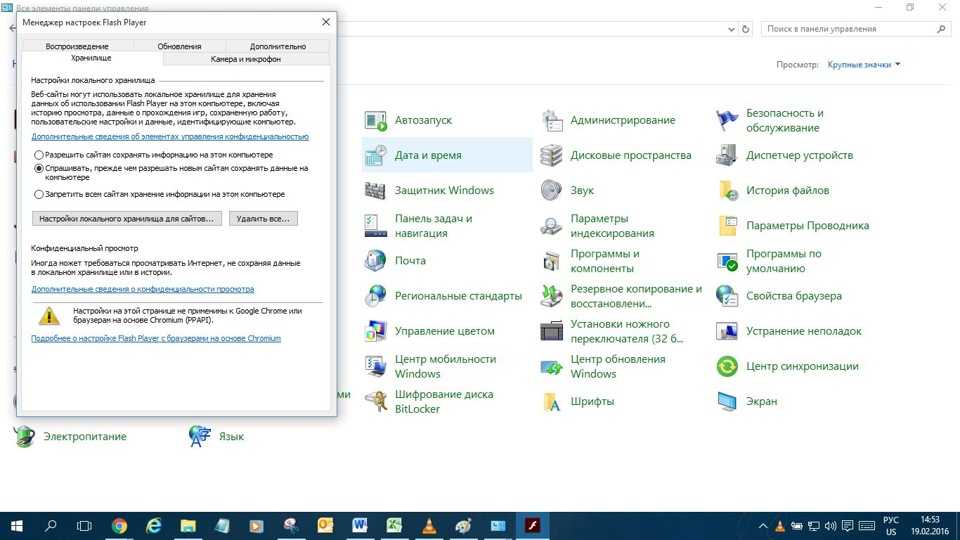

В поле поиска на панели задач введите Управление BitLocker, а затем выберите необходимый результат из списка. Или нажмите кнопку Пуск и в разделе Система Windows выберите Панель управления. На панели управления выберите Система и безопасность, а затем в разделе Шифрование диска BitLocker выберите Управление BitLocker.

Примечание. Этот параметр будет отображаться, только если функция BitLocker доступна для вашего устройства. Она не поддерживается в выпуске Windows 10 Домашняя.

-

Выберите Включить BitLocker и следуйте инструкциям.

Хотите узнать больше и выяснить, поддерживает ли ваше устройство шифрование устройства? См. раздел Шифрование устройства в Windows.

Как включить bitlocker в windows 7 professional

Содержание

- Bitlocker на Windows 7 Professional: как включить

- Порядок включения Bitlocker

- Как включить шифрование диска BitLocker в системе Windows

- Шифровать весь диск или создать контейнер

- Как зашифровать диск с помощью BitLocker

- Включите BitLocker для диска

- Выберите способ разблокировки BitLocker

- Резервное копирование ключа восстановления

- Шифрование и разблокировка диска BitLocker

- Выберите режим шифрования BitLocker (только Windows 10)

- Завершение шифрования диска BitLocker

- Разблокировка вашего диска BitLocker

- Где скачать, как настроить и как отключить службу BitLocker

- Что это такое

- Как работает

- Особенности

- Шифрование диска Windows 10 если на плате установлен модуль TPM

- BitLocker Windows 10, как включить без TPM

- Как отключить BitLocker Windows 10

- BitLocker Windows 7 как включить

- BitLocker to Go

- BitLocker Windows 10 как разблокировать

- Вывод

- Bitlocker на Windows 7 Professional: как включить

- Включение или отключение Bitlocker в Windows

- Алгоритм включения и выключения функции

- Включение функции

- Отключение функции

- Особенности Bitlocker в Windows 7

- Видео

Bitlocker на Windows 7 Professional: как включить

Все современные пользователи ПК серьезно озабочены безопасностью своего устройства. И речь идет не только о защите от вирусов и шпионских программ при работе в Интернете, но и о сохранности данных, размещенных на жестких дисках. Если вы решите купить Windows 7 Professional и установить в качестве основной системы, то можно ли будет как-то обезопасить свои данные? Да – для этого в системе предусмотрено шифрование диска Bitlocker. Благодаря данному модулю никто не сможет получить доступ к файлам, не имея специального ключа. Поэтому даже при загрузке файлов посторонними лицами они ничего не смогут добиться. Функция будет также полезна при использовании внешних жестких дисков, которые подключаются к сторонним ПК. А как включить эту функцию?

И речь идет не только о защите от вирусов и шпионских программ при работе в Интернете, но и о сохранности данных, размещенных на жестких дисках. Если вы решите купить Windows 7 Professional и установить в качестве основной системы, то можно ли будет как-то обезопасить свои данные? Да – для этого в системе предусмотрено шифрование диска Bitlocker. Благодаря данному модулю никто не сможет получить доступ к файлам, не имея специального ключа. Поэтому даже при загрузке файлов посторонними лицами они ничего не смогут добиться. Функция будет также полезна при использовании внешних жестких дисков, которые подключаются к сторонним ПК. А как включить эту функцию?

Порядок включения Bitlocker

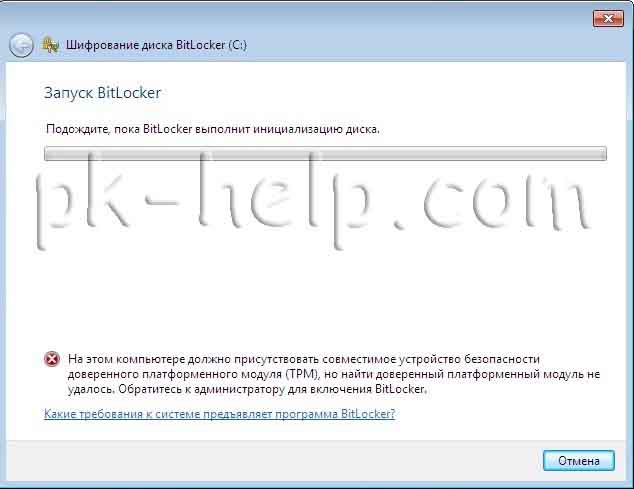

Прежде всего, важно отметить несколько нюансов. Модуль шифрования доступен только на системах, начиная от Win 7 (и не для базовых редакций). При этом материнская плата ПК должна иметь модуль TPM, который и необходим для шифрования. Однако последнее требование можно обойти, используя альтернативные подходы. Также учтите, что процесс может потребовать достаточно много времени. Но вернемся к основному функционалу. Итак, как включить Bitlocker Windows 7 Professional:

Также учтите, что процесс может потребовать достаточно много времени. Но вернемся к основному функционалу. Итак, как включить Bitlocker Windows 7 Professional:

Вы попадаете в меню, где можно задать параметры запуска и настроить шифрование. Найдите в этом меню пункт «Включить» и поставьте напротив него галочку. Чуть ниже в дополнительном меню с настройками вы можете поставить галочку напротив функции запуска Bitlocker без модуля TPM, о чем упоминалось выше. Сделайте это, если ваша материнская плата не имеет соответствующего модуля.

Закройте данное окно и перейдите в «Панель управления». Теперь в ней появится новый пункт, который и отвечает за включение Bitlocker в Windows 7 Professional. Перейдите в него и выберите жесткий диск, на котором вы хотите активировать шифрование. После этого запустится процесс настройки. Внимательно следите за ним и подтверждайте действия, чтобы обеспечить максимальную точность. После вам будет предоставлен пароль для получения доступа к зашифрованным файлам.

Обязательно проследите, чтобы процесс успешно завершился без сбоев в системе. Иначе велик риск, что вам придется переустанавливать всю ОС, так как у вас попросту не будет доступа к закрытым данным.

Источник

Как включить шифрование диска BitLocker в системе Windows

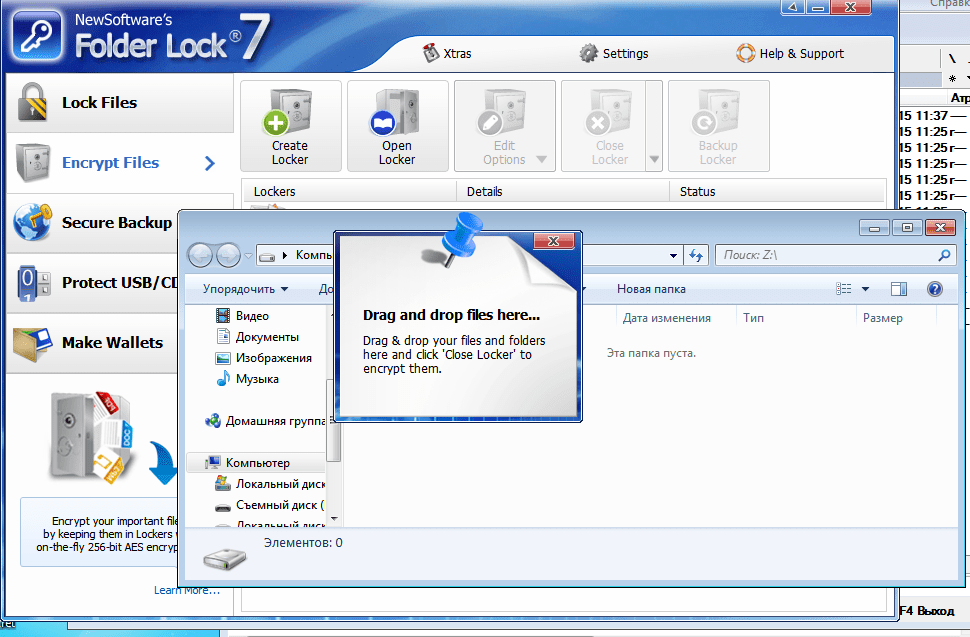

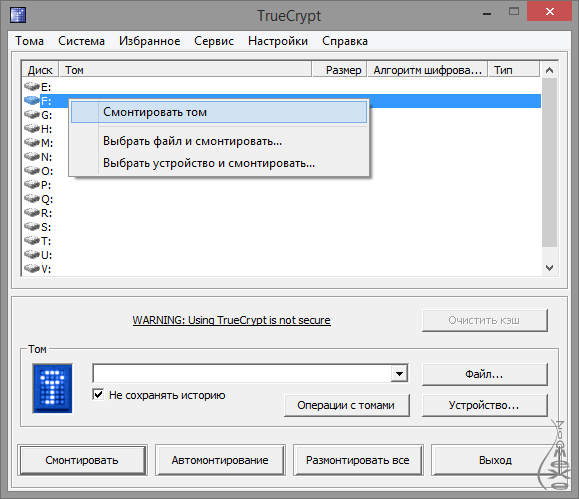

Когда TrueCrypt противоречиво «закрыл лавочку», они рекомендовали своим пользователям перейти от TrueCrypt к использованию BitLocker или VeraCrypt. BitLocker существует в Windows достаточно долго, чтобы считаться зрелым, и относится к тем продуктам шифрования, которые хорошо известны профессионалам по безопасности. В этой статье мы поговорим о том, как вы можете настроить BitLocker на своем ПК.

Примечание: BitLocker Drive Encryption и BitLocker To Go доступен в Professional или Enterprise изданиях Windows 8 или 10, и Ultimate Windows 7. Тем не менее, начиная с ОС Windows 8.1, Home и Pro издания Windows, включают в себя «Device Encryption» – функция (также доступна в Windows 10), которая работает аналогично.

Мы рекомендуем шифрование устройства, если ваш компьютер поддерживает его, BitLocker для пользователей Pro, и VeraCrypt для людей, использующих домашнюю версию Windows, где шифрование устройств не будет работать.

Шифровать весь диск или создать контейнер

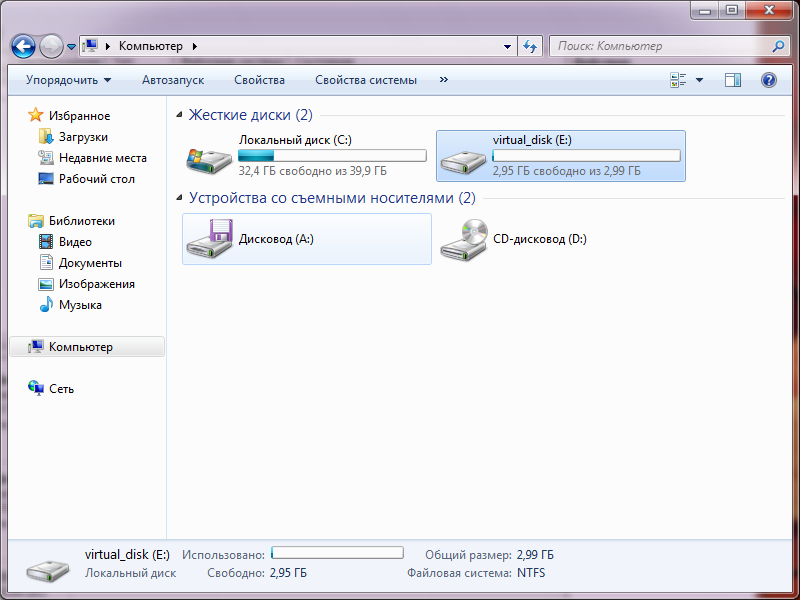

Многие руководства говорят о создании контейнера BitLocker, который работает так же, как и зашифрованный контейнер TrueCrypt или Veracrypt. Однако, это немного неправильно, но вы можете добиться аналогичного эффекта. BitLocker работает путем шифрования всех дисков. Это может быть ваш системный диск, другой физический диск или виртуальный жесткий диск (VHD), который существует как файл и смонтирован в Windows.

Разница, по большому счету, семантическая. В других продуктах шифрования вы обычно создаете зашифрованный контейнер, а затем монтируете его как диск в Windows, когда вам нужно его использовать. С BitLocker вы создаете виртуальный жесткий диск, а затем шифруете его.

В этой статье мы сосредоточимся на включении BitLocker для существующего физического диска.

Как зашифровать диск с помощью BitLocker

Чтобы использовать BitLocker для диска, всё, что вам действительно нужно сделать, это включить его, выбрать метод разблокировки, а затем задать несколько других параметров.

Однако, прежде чем мы это изучим, вы должны знать, что для использования полного шифрования BitLocker на системном диске обычно требуется компьютер с доверенным платформенным модулем (TPM) на материнской плате вашего ПК. Этот чип генерирует и сохраняет ключи шифрования, которые использует BitLocker. Если на вашем ПК нет TPM, вы можете использовать групповую политику для включения использования BitLocker без TPM. Это немного менее безопасно, но всё же более безопасно, чем отказ от шифрования.

Вы можете зашифровать несистемный диск или съемный диск без TPM и не включать параметр групповой политики.

В этой заметке вы также должны знать, что есть два типа шифрования диска BitLocker, которые вы можете включить:

В Windows 7-10 вам не нужно беспокоиться о сложностях шифрования. Windows обрабатывает большинство задач «за кулисами», а интерфейс, который вы будете использовать для включения BitLocker, выглядит привычно.

Windows обрабатывает большинство задач «за кулисами», а интерфейс, который вы будете использовать для включения BitLocker, выглядит привычно.

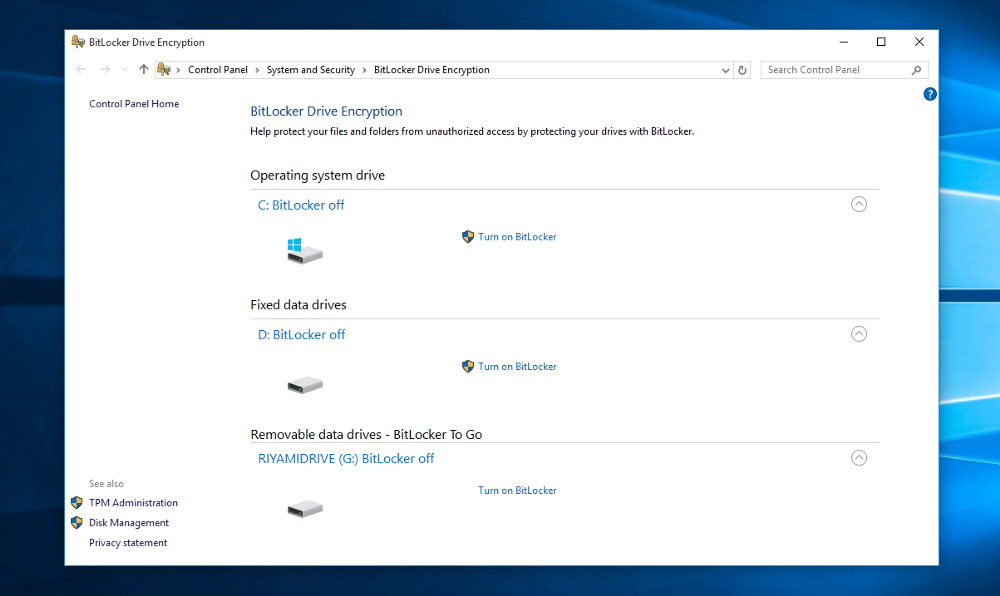

Включите BitLocker для диска

Самый простой способ включить BitLocker для диска – щелкнуть правой кнопкой мыши диск в окне проводника файлов, а затем выбрать команду «Включить BitLocker». Если вы не видите эту опцию в своем контекстном меню, то у вас, вероятно, нет Pro или Enterprise версии Windows, и вам нужно искать другое решение для шифрования.

Всё просто. Мастер настройки, который появится, позволит Вам выбрать несколько вариантов, которые мы разделили на следующие разделы.

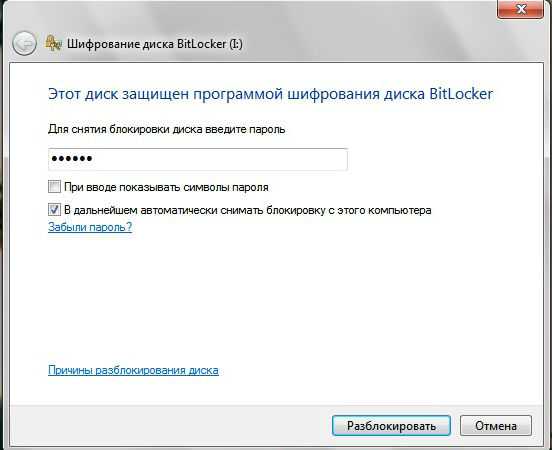

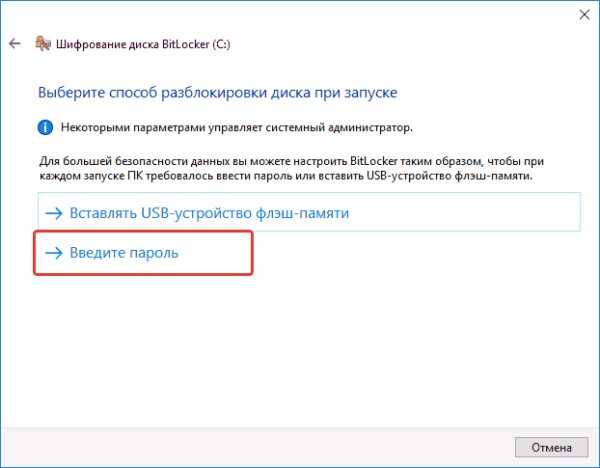

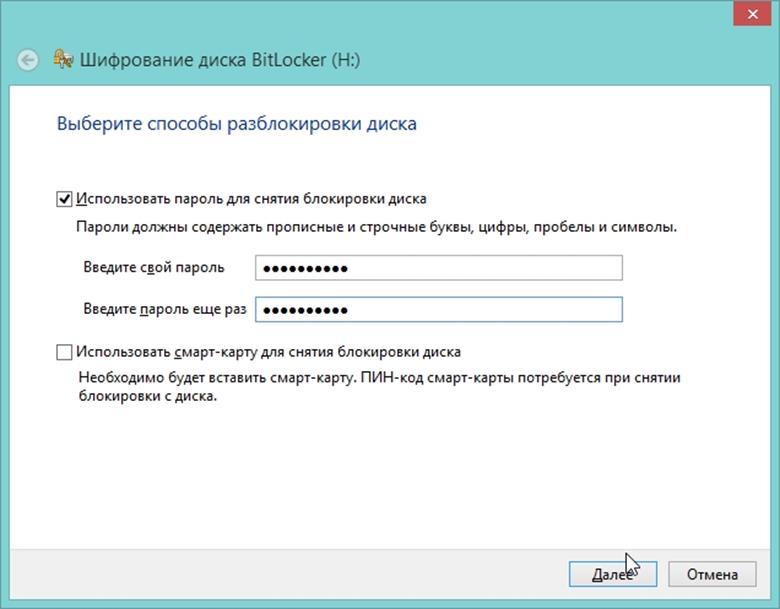

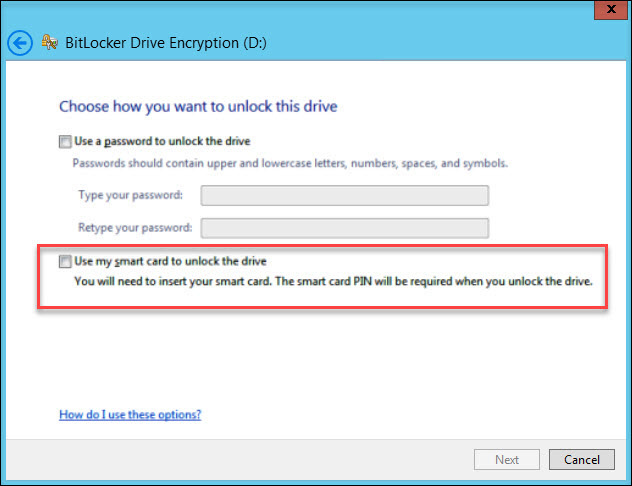

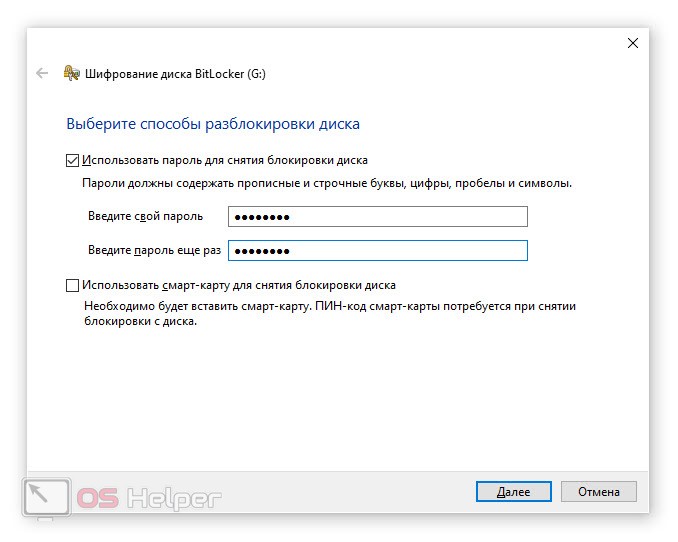

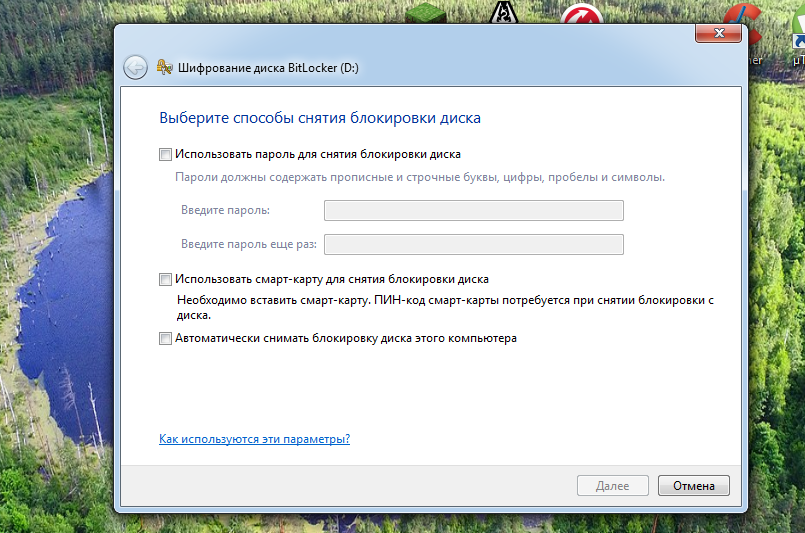

Выберите способ разблокировки BitLocker

Первый экран, который вы увидите в «Мастере шифрования диска BitLocker», позволяет вам выбрать способ разблокировки вашего диска. Вы можете выбрать несколько способов разблокировки диска.

Если вы шифруете системный диск на компьютере, у которого нет TPM, вы можете разблокировать диск паролем или USB-накопителем, который функционирует как ключ. Выберите способ разблокировки и следуйте инструкциям для этого метода (введите пароль или подключите USB-накопитель).

Выберите способ разблокировки и следуйте инструкциям для этого метода (введите пароль или подключите USB-накопитель).

Если ваш компьютер имеет TPM, вы увидите дополнительные опции для разблокировки дисковой системы. Например, вы можете настроить автоматическую разблокировку при запуске (когда ваш компьютер захватывает ключи шифрования из TPM и автоматически расшифровывает диск). Вы также можете использовать ПИН вместо пароля или даже биометрические параметры, такие как отпечаток пальца.

Если вы шифруете несистемный диск или съемный диск, вы увидите только два варианта (есть ли у вас TPM или нет). Вы можете разблокировать диск с помощью пароля или смарт-карты (или обоих).

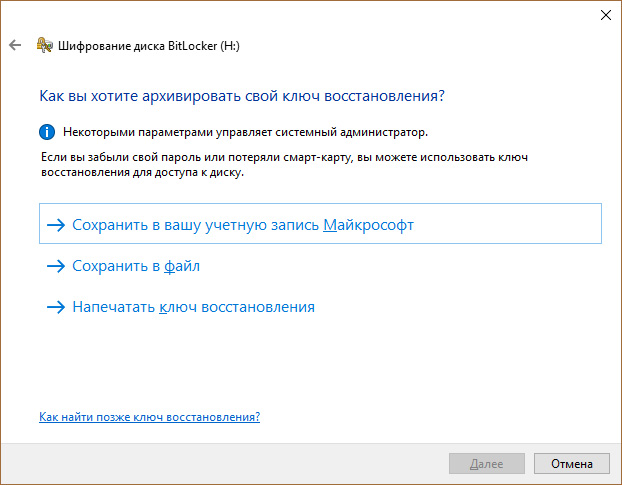

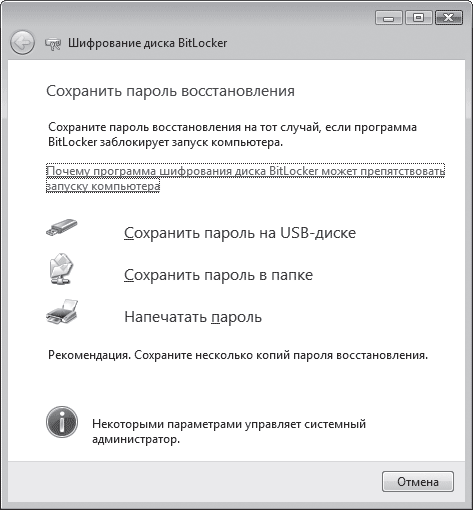

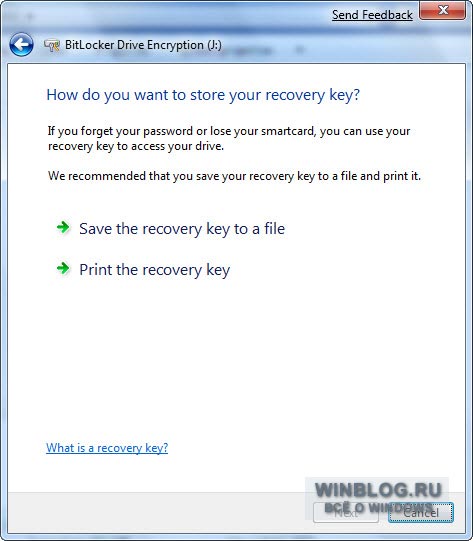

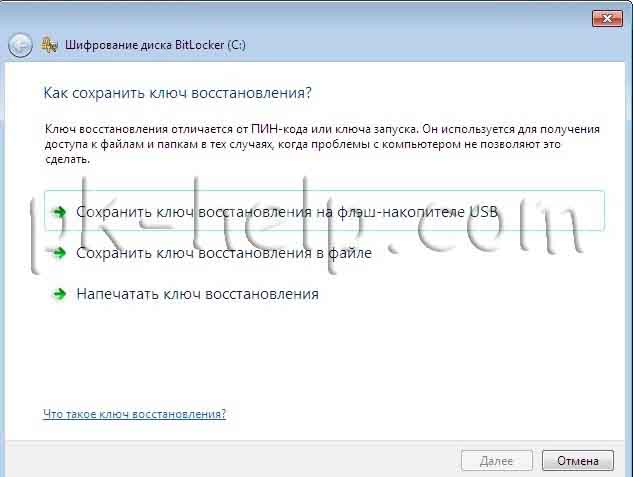

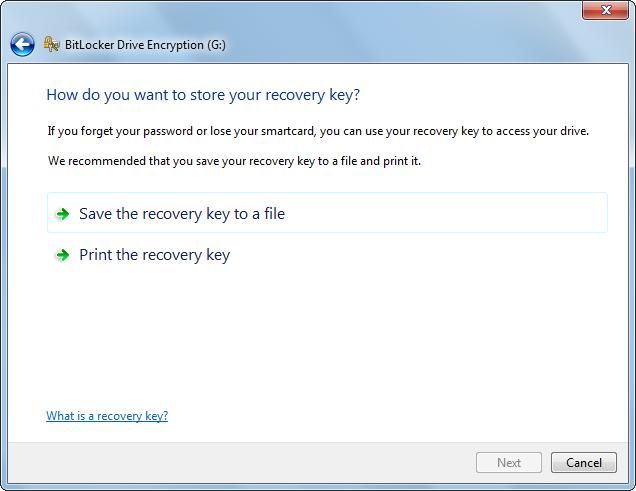

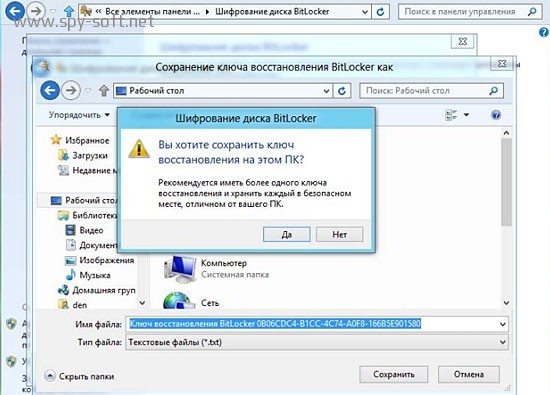

Резервное копирование ключа восстановления

BitLocker создаёт ключ восстановления, который можно использовать для доступа к зашифрованным файлам, если вы потеряете свой основной ключ, например, если вы забыли свой пароль или если компьютер с TPM поврежден, и вам нужно получить доступ к диску из другой системы.

Вы можете сохранить ключ в своей учетной записи Microsoft, на USB-накопителе, в файле или даже распечатать его. Эти параметры одинаковы, независимо от того, шифруете ли вы системный или несистемный диск.

Если вы создадите резервную копию ключа восстановления в своей учетной записи Microsoft, вы можете получить доступ к нему позже на странице https://onedrive.live.com/recoverykey. Если вы используете другой метод восстановления, обязательно сохраните этот ключ в безопасности – если кто-то получит к нему доступ, он сможет расшифровать ваш диск и обойти шифрование.

Примечание. Если вы шифруете USB или другой съемный диск, у вас не будет возможности сохранить ваш ключ восстановления на USB-накопителе. Вы можете использовать любой из трёх других вариантов.

Шифрование и разблокировка диска BitLocker

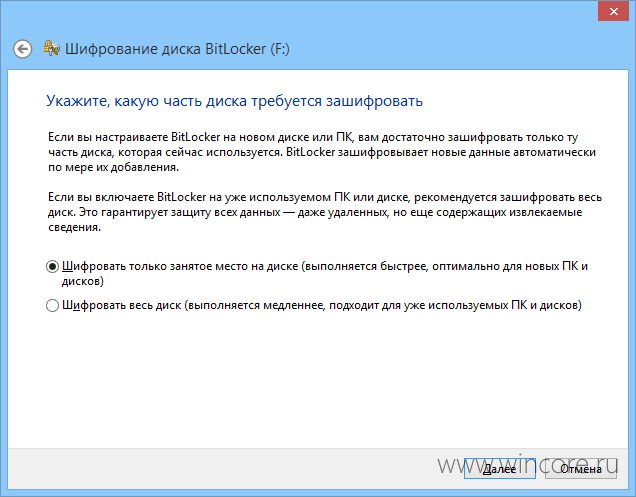

BitLocker автоматически шифрует новые файлы по мере их добавления, но вы должны выбрать, что нужно сделать с файлами, находящимися на вашем диске. Вы можете зашифровать весь диск, включая свободное пространство, или просто зашифровать используемые файлы диска, чтобы ускорить процесс.

Если вы создаете BitLocker на новом ПК, зашифруйте только используемое дисковое пространство – это намного быстрее. Если вы устанавливаете BitLocker на ПК, который вы использовали некоторое время, вы должны зашифровать весь диск, чтобы никто не мог восстановить удаленные файлы.

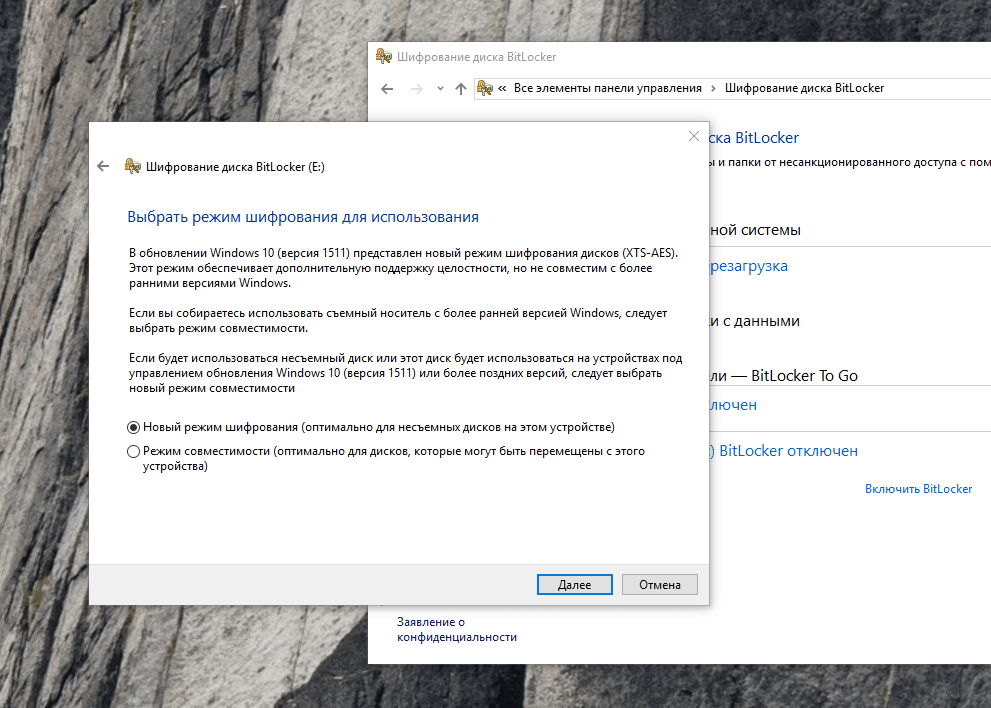

Выберите режим шифрования BitLocker (только Windows 10)

Если вы используете Windows 10, вы увидите дополнительный экран, позволяющий выбрать метод шифрования. Если вы используете Windows 7 или 8, перейдите к следующему шагу.

В Windows 10 появился новый метод шифрования XTS-AES. Он обеспечивает улучшенную целостность и производительность по сравнению с AES, используемым в Windows 7 и 8. Если вы знаете, что диск, который вы шифруете, будет использоваться только на ПК с Windows 10, перейдите и выберите вариант «Новый режим шифрования». Если вы считаете, что вам может понадобиться использовать диск со старой версией Windows в какой-то момент (особенно важно, если это съемный диск), выберите вариант «Совместимый режим».

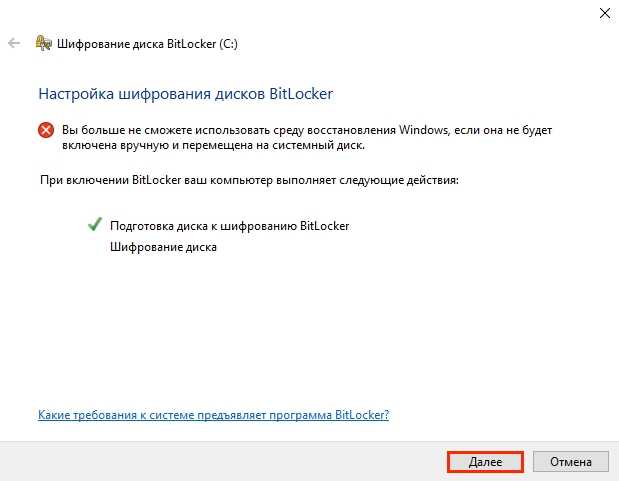

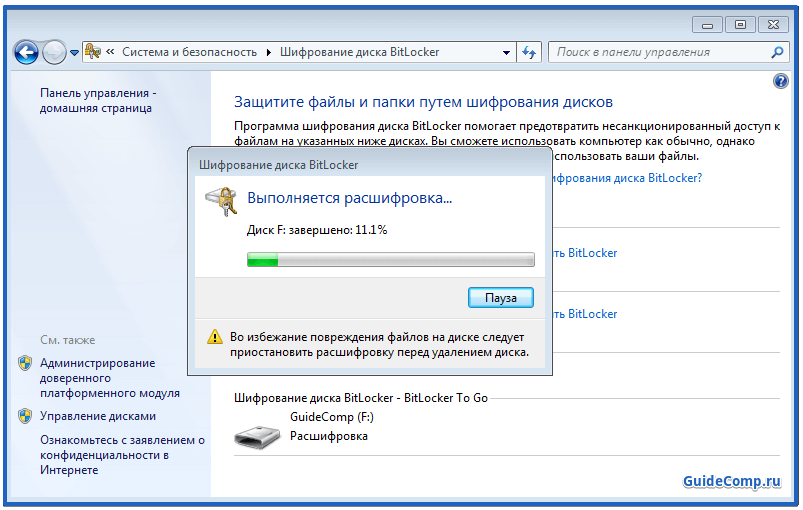

Завершение шифрования диска BitLocker

Процесс шифрования может занять от нескольких секунд до нескольких минут или даже дольше, в зависимости от размера диска, количества данных, которые вы шифруете, и того, хотите ли вы шифровать свободное пространство.

Если вы шифруете системный диск, вам будет предложено запустить проверку системы BitLocker и перезагрузить систему. Нажмите кнопку «Продолжить», а затем перезагрузите компьютер. После того, как компьютер загрузится в первый раз, Windows зашифрует диск.

Если вы шифруете несистемный или съёмный диск, Windows не нужно перезапускать, и шифрование начинается немедленно.

Независимо от типа диска, который вы шифруете, вы можете увидеть значок шифрования диска BitLocker на панели задач, и увидеть прогресс. Вы можете продолжать использовать свой компьютер во время шифрования дисков – но он будет работать чуть медленнее, особенно если это диск операционной системы.

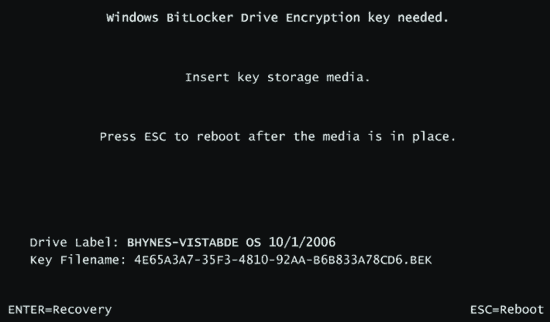

Разблокировка вашего диска BitLocker

Если ваш системный диск зашифрован, его разблокировка зависит от выбранного вами метода (и есть ли у вашего ПК TPM). Если у вас есть TPM и вы решили автоматически разблокировать диск, вы не заметите ничего нового – вы загрузитесь прямо в Windows, как всегда. Если вы выбрали другой метод разблокировки, Windows предложит разблокировать диск (набрав пароль, подключив USB-накопитель или что-то ещё).

Если у вас есть TPM и вы решили автоматически разблокировать диск, вы не заметите ничего нового – вы загрузитесь прямо в Windows, как всегда. Если вы выбрали другой метод разблокировки, Windows предложит разблокировать диск (набрав пароль, подключив USB-накопитель или что-то ещё).

Если вы потеряли (или забыли) свой метод разблокировки, нажмите Esc на экране приглашения, чтобы ввести ключ восстановления.

Если вы зашифровали несистемный или съемный диск, Windows предложит разблокировать диск при первом доступе к нему после запуска Windows (или когда вы подключаете его к компьютеру, если это съемный диск). Введите свой пароль или вставьте смарт-карту, и диск должен разблокироваться, чтобы вы могли его использовать.

В File Explorer зашифрованные диски обозначаются золотым замком. Этот замок изменяется на серый при разблокировке диска.

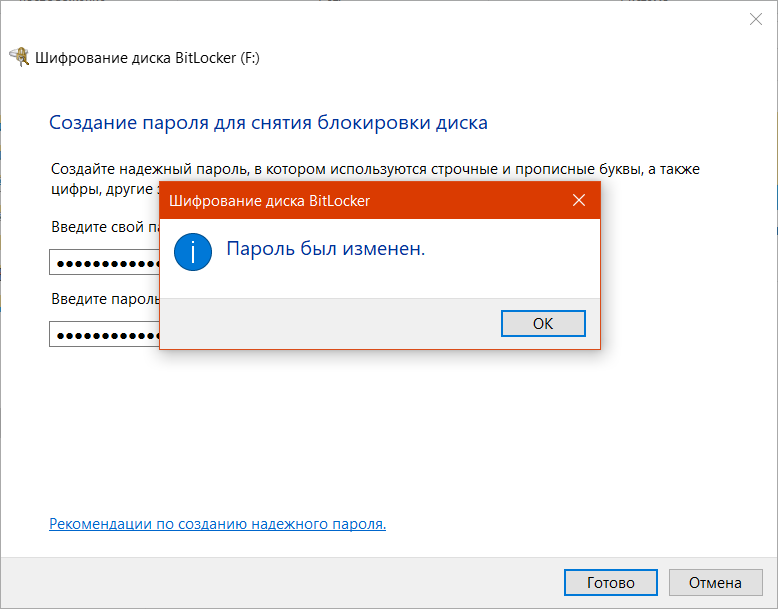

Вы можете управлять заблокированным диском – сменить пароль, отключить BitLocker, создать резервную копию вашего ключа восстановления или выполнить другие действия – из окна панели управления BitLocker. Щелкните правой кнопкой мыши любой зашифрованный диск и выберите «Управление BitLocker», чтобы перейти непосредственно на эту страницу.

Щелкните правой кнопкой мыши любой зашифрованный диск и выберите «Управление BitLocker», чтобы перейти непосредственно на эту страницу.

Источник

Где скачать, как настроить и как отключить службу BitLocker

Вы задумывались над вопросом: как защитить информацию, находящуюся на HDD? Оказывается, для этого не обязательно устанавливать дополнительный софт. Поможет специальная служба BitLocker, встроенная в Windows 7 и выше. Рассмотрим подробнее как это работает.

Что это такое

BitLocker (Битлокер) — это технология которая защищает информацию при помощи шифрования разделов HDD. Это служба Windows которая самостоятельно защищает директории и файлы путем шифрования, создавая текстовый ключ TPM.

TPM — криптопроцессор в котором расположены ключи, защищающие доступ к информации. Используется для:

Как работает

Оказывается, компьютер обрабатывает зашифрованную информацию, отображающуюся в читабельном виде. Доступ к ней не заблокирован. Защита сработает при попытке извне получить доступ к информации.

Технология основана на шифровании при помощи алгоритма AES 128 и 256. Для хранения ключей самый простой способ — пароль.

Особенности

Можно зашифровать любой HDD (кроме сетевого), информацию с SD-карты, флешки. Ключ восстановления шифра сохраняется на ПК, сменном носителе или чипе TPM.

Процесс шифрования занимает продолжительное время. Зависит от мощности ПК и объема информации на HDD. При шифровании система сможет работать с меньшей производительностью.

В современных ОС эта технологи поддерживается. Поэтому BitLocker скачать для Windows 7 и более поздних версий не понадобятся. Она доступна совершенно бесплатно.

Шифрование диска Windows 10 если на плате установлен модуль TPM

Если появится сообщение про ошибку, где говорится о разрешении запуска службы без TPM, значит на плате его нет. Рассмотрим, что предпринять.

BitLocker Windows 10, как включить без TPM

Для шифрования диска BitLocker выполните последовательность таких действий:

Как отключить BitLocker Windows 10

BitLocker Windows 7 как включить

Многие пользователи спросят: как BitLocker скачать для Windows 7? Оказывается, ничего загружать не нужно. Так же как и для Windows десятой серии. Служба активируется в системе. Действия, аналогичные описанным выше.

Так же как и для Windows десятой серии. Служба активируется в системе. Действия, аналогичные описанным выше.

BitLocker to Go

BitLocker Windows 10 как разблокировать

Чтобы разблокировать данные, используется пароль или ключ восстановления. При шифровании, пароль создается обязательно. Находим ключ восстановления, далее выполните последовательность таких действий:

Если BitLocker заблокировал диск, а ключ утерян, откатите систему к созданной ранее точке восстановления. Если ее нет, откатите систему до начального состояния. Для этого перейдите: «Параметры» (Win+I)-«Обновление»-«Восстановление»-«Начать».

Вывод

Мы рассмотрели, как включить BitLocker в Windows 10. Используйте описанные выше способы, чтобы обезопасить данные. Главное — запомните пароль. Он используется, даже если извлечь HDD из одного ПК и подключить к другому.

Источник

Bitlocker на Windows 7 Professional: как включить

Все современные пользователи ПК серьезно озабочены безопасностью своего устройства. И речь идет не только о защите от вирусов и шпионских программ при работе в Интернете, но и о сохранности данных, размещенных на жестких дисках. Если вы решите купить Windows 7 Professional и установить в качестве основной системы, то можно ли будет как-то обезопасить свои данные? Да – для этого в системе предусмотрено шифрование диска Bitlocker. Благодаря данному модулю никто не сможет получить доступ к файлам, не имея специального ключа. Поэтому даже при загрузке файлов посторонними лицами они ничего не смогут добиться. Функция будет также полезна при использовании внешних жестких дисков, которые подключаются к сторонним ПК. А как включить эту функцию?

И речь идет не только о защите от вирусов и шпионских программ при работе в Интернете, но и о сохранности данных, размещенных на жестких дисках. Если вы решите купить Windows 7 Professional и установить в качестве основной системы, то можно ли будет как-то обезопасить свои данные? Да – для этого в системе предусмотрено шифрование диска Bitlocker. Благодаря данному модулю никто не сможет получить доступ к файлам, не имея специального ключа. Поэтому даже при загрузке файлов посторонними лицами они ничего не смогут добиться. Функция будет также полезна при использовании внешних жестких дисков, которые подключаются к сторонним ПК. А как включить эту функцию?

Bitlocker на Windows 7 Professional

Порядок включения Bitlocker:

Прежде всего, важно отметить несколько нюансов. Модуль шифрования доступен только на системах, начиная от Win 7 (и не для базовых редакций). При этом материнская плата ПК должна иметь модуль TPM, который и необходим для шифрования. Однако последнее требование можно обойти, используя альтернативные подходы. Также учтите, что процесс может потребовать достаточно много времени. Но вернемся к основному функционалу. Итак, как включить Bitlocker Windows 7 Professional:

Также учтите, что процесс может потребовать достаточно много времени. Но вернемся к основному функционалу. Итак, как включить Bitlocker Windows 7 Professional:

Запустите диалоговое окно «Выполнить», нажав Win + R или найдя соответствующее меню в «Пуске»;

введите в пустую строку «gpedit.msc» и нажмите Ок, вы попадете в редактор групповых политик;

в новом окне в левой части найдите строку «Конфигурация компьютера» и раскройте ее;

в подменю найти пункт «Административные шаблоны» и также откройте его;

в новом меню перейдите к пункту «Компоненты Windows»;

отыщите папку «Шифрование диска Bitlocker» и раскройте ее;

в новом подменю выделить «Диски операционных систем» и активируйте.

Вы попадаете в меню, где можно задать параметры запуска и настроить шифрование. Найдите в этом меню пункт «Включить» и поставьте напротив него галочку. Чуть ниже в дополнительном меню с настройками вы можете поставить галочку напротив функции запуска Bitlocker без модуля TPM, о чем упоминалось выше. Сделайте это, если ваша материнская плата не имеет соответствующего модуля.

Сделайте это, если ваша материнская плата не имеет соответствующего модуля.

Закройте данное окно и перейдите в «Панель управления». Теперь в ней появится новый пункт, который и отвечает за включение Bitlocker в Windows 7 Professional. Перейдите в него и выберите жесткий диск, на котором вы хотите активировать шифрование. После этого запустится процесс настройки. Внимательно следите за ним и подтверждайте действия, чтобы обеспечить максимальную точность. После вам будет предоставлен пароль для получения доступа к зашифрованным файлам.

Обязательно проследите, чтобы процесс успешно завершился без сбоев в системе. Иначе велик риск, что вам придется переустанавливать всю ОС, так как у вас попросту не будет доступа к закрытым данным.

Источник

Включение или отключение Bitlocker в Windows

Никого совсем не удивляет тот факт, что на персональном компьютере может храниться сугубо личная информация или же корпоративные данные, представляющие повышенную ценность. Нежелательно, если такие сведения попадут в руки сторонних лиц, которые могут ими воспользоваться, провоцируя серьёзные проблемы у бывшего владельца ПК.

В зависимости от обстоятельств Bitlocker можно активировать и деактивировать.

Именно по этой причине многие пользователи выражают желание предпринять какие-то действия, ориентированные на ограниченный доступ ко всем файлам, сохраняющимся на компьютере. Такая процедура, действительно, существует. Проделав определённые манипуляции, никто из посторонних, не зная пароль или ключ к его восстановлению, не сможет получить доступ к документам.

Защитить важную информацию от ознакомления сторонними лицами удаётся, если провести шифрование диска Bitlocker. Такие действия помогают обеспечить полную конфиденциальность документам не только на конкретном ПК, но и в том случае, когда кем-то жёсткий диск извлечён и вставлен в другой персональный компьютер.

Алгоритм включения и выключения функции

Шифрование диска Bitlocker осуществляется на Windows 7, 8 и 10, но только не всех версий. Предполагается, что на материнской плате, которой оснащён конкретный компьютер, на котором пользователь желает провести шифрование, должен наличествовать модуль TPM.

Прежде чем приступить к процессу шифрования всех файлов, важно учесть, что эта процедура достаточно продолжительная. Точное количество времени назвать предварительно затруднительно. Всё зависит от того, какой объём информации имеется на жёстком диске. В процессе шифрования Windows 10 будет продолжать работать, но вряд ли своей работоспособностью сможет порадовать вас, поскольку показатель производительности будет существенно снижен.

Включение функции

Если на вашем компьютере установлен Windows 10, при этом вы испытываете активное желание включить шифрование данных, воспользуйтесь нашими советами, чтобы вам не только всё удалось, но и путь реализации такого желания не был затруднительным. Первоначально найдите на своей клавиатуре клавишу «Win», иногда она сопровождается пиктограммой Windows, зажмите её, одновременно с нею зажмите клавишу «R». Зажатие этих двух клавиш одновременно вызывает открытие окна «Выполнить».

В открывшемся окне вы обнаружите пустую строку, в которую вам потребуется ввести «gpedit. msc». После нажатия на кнопку «Ok», откроется новое окно «Редактор локальной групповой политики». В этом окне нам предстоит проделать небольшой путь.

msc». После нажатия на кнопку «Ok», откроется новое окно «Редактор локальной групповой политики». В этом окне нам предстоит проделать небольшой путь.

С левой стороны окна найдите и сразу же кликните по строке «Конфигурация компьютера», в открывшемся подменю найдите «Административные шаблоны», а затем в очередном открывшемся подменю перейдите на параметр, расположенный на первом месте в списке и именуемый «Компоненты Windows».

Теперь переведите свой взгляд на правую сторону окна, в нём найдите «Шифрование диска Bitlocker», двойным щелчком клавиши мышки активируйте его. Теперь откроется новый список, в котором вашей очередной целью должна стать строка «Диски операционной системы». Кликните также и по этой строке, вам остаётся совершить ещё один переход, чтобы приблизиться к окну, где будет осуществляться непосредственная настройка Bitlocker, позволяющая его включить, чего именно вам так хочется.

Найдите строку «Этот параметр политики позволяет настроить требование дополнительной проверки подлинности при запуске», раскройте этот параметр двойным щелчком. В открытом окне вы найдёте желанное слово «Включить», возле которого рядом обнаружите чекбокс, в нём вам нужно поставить специфическую отметку в виде галочки своего согласия.

В открытом окне вы найдёте желанное слово «Включить», возле которого рядом обнаружите чекбокс, в нём вам нужно поставить специфическую отметку в виде галочки своего согласия.

Чуть ниже в этом окне находится подраздел «Платформы», в нём вам нужно установить галочку в чекбоксе возле предложения использования BitLocker без специального модуля. Это очень важно, особенно если в вашем Windows 10 нет модуля TPM.

Настройка желаемой функции в этом окне завершается, поэтому его можно закрыть. Теперь наведите курсор мышки на значок «Windows», только кликните по нему правой клавишей, что позволит появиться дополнительному подменю. В нём вы найдёте строку «Панель управления», перейдите на неё, а затем на следующую строку «Шифрование диска Bitlocker».

Не забудьте обозначить, где вы желаете осуществить шифрование. Это можно проделать и на жёстком, и на съёмном дисках. После выбора желаемого объекта нажмите на клавишу «Включить Bitlocker».

Теперь Windows 10 запустит автоматический процесс, изредка привлекая ваше внимание, предлагая вам конкретизировать ваши желания. Безусловно, лучше всего перед выполнением такого процесса сделать резервную копию. В противном случае при потере пароля и ключа к нему даже владелец ПК не сможет восстановить информацию.

Безусловно, лучше всего перед выполнением такого процесса сделать резервную копию. В противном случае при потере пароля и ключа к нему даже владелец ПК не сможет восстановить информацию.

Далее начнётся процесс подготовки диска к последующему шифрованию. Во время выполнения этого процесса не разрешается выключать компьютер, поскольку таким действием можно нанести серьёзный вред операционной системе. После такого сбоя вы просто не сможете запустить ваш Windows 10, соответственно, вместо шифрования вам предстоит установить новую операционную систему, потратив лишнее время.

Как только подготовка диска успешно завершается, начинается непосредственно сама настройка диска к шифрованию. Вам будет предложено ввести пароль, обеспечивающий доступ впоследствии к зашифрованным файлам. Также будет предложено придумать и ввести ключ восстановления. Оба этих важных компонента лучше всего сохранить в надёжном месте, лучше всего распечатать. Очень глупо хранить пароль и ключ к восстановлению на самом ПК.

В процессе шифрования система может поинтересоваться у вас, какую часть конкретно вы желаете зашифровать. Лучше всего такой процедуре подвергнуть полностью всё пространство диска, хотя имеется вариант зашифровать только занятое пространство.

Остаётся выбрать такой вариант действий, как «Новый режим шифрования», а после этого запустить автоматическую проверку операционной системы BitLocker. Далее система благополучно продолжит процесс, после чего к вам поступит предложение перезагрузить ваш ПК. Безусловно, выполните это требование, осуществите перезагрузку.

После очередного запуска Windows 10 вы убедитесь в том, что доступ к документам без введения пароля будет невозможен. Процесс шифрования будет продолжаться, контролировать его можно при нажатии на значок BitLocker, располагающийся на панели уведомлений.

Отключение функции

Если по каким-либо причинам файлы на вашем компьютере перестали представлять повышенную важность, а вам не очень нравится каждый раз вводить пароль, чтобы получить к ним доступ, тогда предлагаем вам просто отключить функцию шифрования.

Чтобы выполнить такие действия, перейдите в панель уведомлений, найдите там значок BitLocker, кликните по нему. В нижней части открытого окна вы найдёте строку «Управление BitLocker», нажмите на неё.

Теперь система предложит вам выбрать, какое действие для вас является предпочтительным:

Безусловно, если вы решили отключить BitLocker, вам следует выбрать последний предлагаемый вариант. На экране сразу возникнет новое окно, в котором система пожелает убедиться в том, что вы действительно желаете отключить функцию шифрования.

Конечно, если вам нужно пользоваться в этот момент компьютером, вы можете себе это позволить, никакого категорического запрета на это нет. Однако следует себя настроить на то, что производительность ПК в этот момент может быть крайне низкой. Понять причину такой медлительности несложно, ведь операционной системе приходится разблокировать огромный объём информации.

Особенности Bitlocker в Windows 7

Несмотря на прекращение поддержки этой версии системы, многие продолжают её использовать. При этом возникает много вопросов по процессу включения функции шифрования в Windows 7.

При этом возникает много вопросов по процессу включения функции шифрования в Windows 7.

На самом деле этот процесс почти не отличается от описанного выше – он одинаков для всех версий Windows – «семёрки», «восьмёрки», «десятки». Но в «семёрке» эта функция реализована только в версиях «Расширенная», «Корпоративная», и «Профессиональная». В «Домашней», например, её просто нет и нет смысла её там искать.

Итак, имея желание зашифровать или дешифровать файлы на компьютере, достаточно ознакомиться с нашими рекомендациями, после этого без поспешности выполнять каждый шаг обозначенного алгоритма, а по завершении порадоваться достигнутому результату.

Источник

Видео

Шифрование диска BitLocker

Шифрование системного диска C с Bitlocker в Windows 10, активация TPM, что делать без TPM? 🤔🔐💻

Как запаролить папку в Windows 7

Шифрование при помощи Bit Locker в Windows 7 (24/29)

Функция BitLocker в Windows 7 (11/15)

Как настроить BitLocker в Windows 10 | Шифрование дисков | Возможные ошибки | Исправление

Microsoft Windows 7: шифрование диска BitLocker

Урок 27 Шифрование диска Bit Locker в Windows 7

Как настроить Bitlocker в Windows 10

Не используйте Bitlocker

Шифрование диска с помощью VeraCrypt на Windows для неискушенных пользователей / Хабр

В интернете уже есть множество статей на эту тему. Я провел короткое исследование, в ходе которого обнаружилось, что большинство из них задействуют стандартные настройки VeraCrypt, которые уже давно отработаны злоумышленниками и не могут считаться безопасными. Поскольку с развитием и появлением на рынке мощных пользовательских устройств растет и спрос на превосходящее его по характеристикам энтерпрайз-оборудование.

Я провел короткое исследование, в ходе которого обнаружилось, что большинство из них задействуют стандартные настройки VeraCrypt, которые уже давно отработаны злоумышленниками и не могут считаться безопасными. Поскольку с развитием и появлением на рынке мощных пользовательских устройств растет и спрос на превосходящее его по характеристикам энтерпрайз-оборудование.

Сегодня я расскажу, как мы будем выстраивать линию обороны для защиты данных на устройстве с Windows.

Этот материал вдохновлен статьёй Олега Афонина «Как укрепить «Веру». Делаем шифрованные контейнеры VeraCrypt неприступными». Если вы хотите углубиться в тему ИБ, то можете задонатить и подписаться на него.

Важно

Есть небольшая вероятность, что ваш процессор (старенький или недорогой) не поддерживает технологию ускоренной расшифровки AES. В таком случае расшифровка диска при включении устройства вместо секунд будет занимать минуты (время от ввода пароля до начала загрузки ОС будет занимать больше).

Узнать заранее поддерживает ли ваш данную технологию можно на официальном сайте вендора. Например Intel:

Или проверить можно на сторонних сайтах, пример здесь.

Также можно проверить наличие данной технологии с помощью самой программы VeraCrypt. После установки зайдите в Сервис —> Тест скорости… Нас интересует показатель в правом нижнем углу.

Показатель «Да» будет означать наличие ускорения, показатель «Н/П» — ее отсутствие.

Установка

Скачивайте с официального сайта. Заходим на вкладку Downloads, выбираем версию (Installer for) для своей операционной системы, я выбрал Windows.

Далее открываем скачанный файл и начинаем установку. Тут все просто, подтверждаем все пункты пока не установим программу.

VeraCrypt в конце процедуры может пожаловаться на функцию быстрого запуска ОС. В этом случае, отключаем ее:

Перезагружаем компьютер.

Эксплуатация

После перезагрузки открываем VeraCrypt и создаем новый том. В открывшемся мастере создания томов мы делаем следующее:

Выбираем «Зашифровать раздел или весь диск с системой»

Тип шифрования — обычный

Область шифрования — на выбор два варианта, «Зашифровать системный раздел Windows» или «Зашифровать весь диск».

Если у вас доступен второй, то выбираем его.

Если у вас доступен второй, то выбираем его.Число операционных систем — «Одиночная загрузка», если у вас на машине только одна ОС.

Шифрование

И тут мы переходим к самому интересному, методам шифрования.

В качестве алгоритма мы выбираем проверенный временем AES, а вот с хэшированием уже посложнее.

В первую очередь злоумышленники отрабатывают самые распространенные сценарии, AES и SHA-512, которые стоят по умолчанию. По возможности отказываемся от стандартных настроек: усложняем задачу хакерам, чтобы им пришлось дольше угадывать какой комбинацией вы шифруетесь.

Лично я выберу Whirlpool.

Внимание, ни при каких условиях не выбирайте Streebog, данный алгоритм содержит дыру в безопасности (разработан Центром защиты информации и специальной связи ФСБ России с участием ОАО «ИнфоТеКС»)

Далее идет выбор пароля. Подробнее о том из чего состоит хороший пароль вы можете найти в нашей статье. Важный совет: придумайте уникальный, который еще нигде не использовали. Корпорации хранят даже ваши старые логины-пароли на серверах. Один запрос «правоохранительных» органов и все ваши данные авторизации окажутся у них в руках.

Подробнее о том из чего состоит хороший пароль вы можете найти в нашей статье. Важный совет: придумайте уникальный, который еще нигде не использовали. Корпорации хранят даже ваши старые логины-пароли на серверах. Один запрос «правоохранительных» органов и все ваши данные авторизации окажутся у них в руках.

Ставим галочку «Использовать PIM» и идем дальше.

PIM (Personal Iterations Multiplier)

Нас попросят ввести PIM, там же приводится описание данного термина. Чем больше — тем безопаснее, но вместе с тем медленнее. Подождать лишние секунды при загрузке несложно, а нам полезнее.

Если вам интересны конкретные цифры, то ниже будут представлены картинки с тестами:

Настройки PIM по умолчанию (485):

500:

1000:

Чтобы у вас сложилось понимание почему мы должны его использовать, представим, что даже если злоумышленник знает пароль, ему придется перебирать все вариации PIM, то есть (1,2,3 … n) чтобы расшифровать диск. И если не знать точного числа, то можно застрять надолго, что играет нам на руку.

Но даже при высоком значении стоит выбирать номер очень аккуратно. То есть комбинации 1234 / 2012 / 1939 / год рождения ребенка / поступления / совершеннолетия сразу отбрасываем. Число никак не должно быть связано с вами, и при этом не быть слишком тривиальным.

Итак, PIM должен быть большим, анонимным и неординарным. Например 1709.

Нам предложат сгенерировать дополнительные ключи, нам они не требуются, нажимаем далее.

Затем последует предложение по созданию диска восстановления. Если вы храните важные данные в защищенном облаке, то можете пропустить данный этап. Если же все данные хранятся только на устройстве, то можно создать флешку восстановления ключей. Даже если злоумышленники найдут флешку — сделать с ней они ничего не смогут. Как и говорится в описании, годится она лишь для восстановления загрузочного раздела. Пароль придется вводить в любом случае.

Далее идет режим очистки. Описание данное самой программой я считаю достаточным, лишь отмечу, что я выбрал 3 прохода.

Пре-тест

Теперь, когда мы выполнили все необходимые настройки, нам остается лишь сделать пре-тест, в ходе которого компьютер перезагрузится, но вместо привычного значка Windows нас поприветствует холодный интерфейс шифровальщика, который попросит ввести пароль и PIM. Вводим.

Для особых случаев в ходе пре-теста (например если вы резко забыли пароль и PIM придуманные 5 минут назад) существует механизм обхода ввода пароля. Нажимаем на ESC и загружаемся в Windows. VeraCrypt уведомит нас что пре-тест провалился и предложит пройти его снова. Мы от предложения отказываемся.

Заходим в Система —> Окончательно расшифровать системный раздел/диск. Убеждаемся что ничего не зашифровано и повторяем весь процесс шифрования с начала.

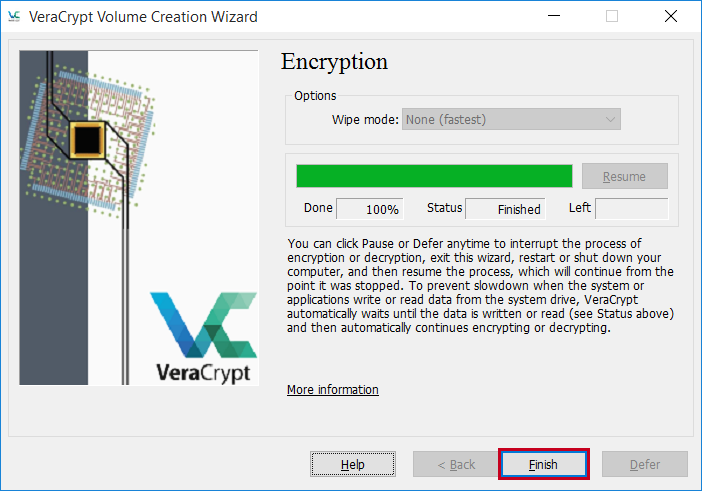

В случае успешного входа нас встретит VeraCrypt с оповещением, что пре-тест выполнен успешно, и нам остается лишь зашифровать диск, что мы и делаем, нажав Encrypt, после чего ждем около 15 минут.

Вы сделали это. Вы — Молодец.

Дальше ответы на вопросы:

— За раз шифруется только 1 диск ?

— В данной статье мы шифровали только системный, в том случае если у вас имеются дополнительные, вы повторяете все те же действия указанные ранее. В таком случае для доступа к этому диску вам каждый раз придется заходить в VeraCrypt чтобы размонтировать диск и получить к нему доступ. Лучше просто не держать на втором диске важной информации, чтобы не тратить время на его шифрование.

В таком случае для доступа к этому диску вам каждый раз придется заходить в VeraCrypt чтобы размонтировать диск и получить к нему доступ. Лучше просто не держать на втором диске важной информации, чтобы не тратить время на его шифрование.

— Разве увеличение длины пароля на два-три знака из расширенного набора символов не даст схожий или даже лучший результат чем PIM?

— Если подходить с чисто вычислительной точки зрения, то даст. Реальность же такова, что большая часть атак проводится с настройками по умолчанию. Программы, способные использовать атаки с нестандартным значением PIM, можно пересчитать по пальцам одной руки, а программ, которые способны автоматизировать атаки с кастомным рядом значений PIM, и того меньше.

Как включить или отключить Bitlocker в Windows

Никого совсем не удивляет тот факт, что на персональном компьютере может храниться сугубо личная информация или же корпоративные данные, представляющие повышенную ценность. Нежелательно, если такие сведения попадут в руки сторонних лиц, которые могут ими воспользоваться, провоцируя серьёзные проблемы у бывшего владельца ПК.

В зависимости от обстоятельств Bitlocker можно активировать и деактивировать.

Именно по этой причине многие пользователи выражают желание предпринять какие-то действия, ориентированные на ограниченный доступ ко всем файлам, сохраняющимся на компьютере. Такая процедура, действительно, существует. Проделав определённые манипуляции, никто из посторонних, не зная пароль или ключ к его восстановлению, не сможет получить доступ к документам.

Защитить важную информацию от ознакомления сторонними лицами удаётся, если провести шифрование диска Bitlocker. Такие действия помогают обеспечить полную конфиденциальность документам не только на конкретном ПК, но и в том случае, когда кем-то жёсткий диск извлечён и вставлен в другой персональный компьютер.

Алгоритм включения и выключения функции

Шифрование диска Bitlocker осуществляется на Windows 7, 8 и 10, но только не всех версий. Предполагается, что на материнской плате, которой оснащён конкретный компьютер, на котором пользователь желает провести шифрование, должен наличествовать модуль TPM.

СОВЕТ. Не расстраивайтесь, если вы точно знаете, что такого специального модуля на вашей материнке нет. Существуют некоторые хитрости, позволяющие «игнорировать» такое требование, соответственно, устанавливать и без такого модуля.

Прежде чем приступить к процессу шифрования всех файлов, важно учесть, что эта процедура достаточно продолжительная. Точное количество времени назвать предварительно затруднительно. Всё зависит от того, какой объём информации имеется на жёстком диске. В процессе шифрования Windows 10 будет продолжать работать, но вряд ли своей работоспособностью сможет порадовать вас, поскольку показатель производительности будет существенно снижен.

Включение функции

Если на вашем компьютере установлен Windows 10, при этом вы испытываете активное желание включить шифрование данных, воспользуйтесь нашими советами, чтобы вам не только всё удалось, но и путь реализации такого желания не был затруднительным. Первоначально найдите на своей клавиатуре клавишу «Win», иногда она сопровождается пиктограммой Windows, зажмите её, одновременно с нею зажмите клавишу «R». Зажатие этих двух клавиш одновременно вызывает открытие окна «Выполнить».

Зажатие этих двух клавиш одновременно вызывает открытие окна «Выполнить».

В открывшемся окне вы обнаружите пустую строку, в которую вам потребуется ввести «gpedit.msc». После нажатия на кнопку «Ok», откроется новое окно «Редактор локальной групповой политики». В этом окне нам предстоит проделать небольшой путь.

С левой стороны окна найдите и сразу же кликните по строке «Конфигурация компьютера», в открывшемся подменю найдите «Административные шаблоны», а затем в очередном открывшемся подменю перейдите на параметр, расположенный на первом месте в списке и именуемый «Компоненты Windows».

Теперь переведите свой взгляд на правую сторону окна, в нём найдите «Шифрование диска Bitlocker», двойным щелчком клавиши мышки активируйте его. Теперь откроется новый список, в котором вашей очередной целью должна стать строка «Диски операционной системы». Кликните также и по этой строке, вам остаётся совершить ещё один переход, чтобы приблизиться к окну, где будет осуществляться непосредственная настройка Bitlocker, позволяющая его включить, чего именно вам так хочется.

Найдите строку «Этот параметр политики позволяет настроить требование дополнительной проверки подлинности при запуске», раскройте этот параметр двойным щелчком. В открытом окне вы найдёте желанное слово «Включить», возле которого рядом обнаружите чекбокс, в нём вам нужно поставить специфическую отметку в виде галочки своего согласия.

Чуть ниже в этом окне находится подраздел «Платформы», в нём вам нужно установить галочку в чекбоксе возле предложения использования BitLocker без специального модуля. Это очень важно, особенно если в вашем Windows 10 нет модуля TPM.

Настройка желаемой функции в этом окне завершается, поэтому его можно закрыть. Теперь наведите курсор мышки на значок «Windows», только кликните по нему правой клавишей, что позволит появиться дополнительному подменю. В нём вы найдёте строку «Панель управления», перейдите на неё, а затем на следующую строку «Шифрование диска Bitlocker».

Не забудьте обозначить, где вы желаете осуществить шифрование. Это можно проделать и на жёстком, и на съёмном дисках. После выбора желаемого объекта нажмите на клавишу «Включить Bitlocker».

Это можно проделать и на жёстком, и на съёмном дисках. После выбора желаемого объекта нажмите на клавишу «Включить Bitlocker».

Теперь Windows 10 запустит автоматический процесс, изредка привлекая ваше внимание, предлагая вам конкретизировать ваши желания. Безусловно, лучше всего перед выполнением такого процесса сделать резервную копию. В противном случае при потере пароля и ключа к нему даже владелец ПК не сможет восстановить информацию.

Далее начнётся процесс подготовки диска к последующему шифрованию. Во время выполнения этого процесса не разрешается выключать компьютер, поскольку таким действием можно нанести серьёзный вред операционной системе. После такого сбоя вы просто не сможете запустить ваш Windows 10, соответственно, вместо шифрования вам предстоит установить новую операционную систему, потратив лишнее время.

Как только подготовка диска успешно завершается, начинается непосредственно сама настройка диска к шифрованию. Вам будет предложено ввести пароль, обеспечивающий доступ впоследствии к зашифрованным файлам. Также будет предложено придумать и ввести ключ восстановления. Оба этих важных компонента лучше всего сохранить в надёжном месте, лучше всего распечатать. Очень глупо хранить пароль и ключ к восстановлению на самом ПК.

Также будет предложено придумать и ввести ключ восстановления. Оба этих важных компонента лучше всего сохранить в надёжном месте, лучше всего распечатать. Очень глупо хранить пароль и ключ к восстановлению на самом ПК.

В процессе шифрования система может поинтересоваться у вас, какую часть конкретно вы желаете зашифровать. Лучше всего такой процедуре подвергнуть полностью всё пространство диска, хотя имеется вариант зашифровать только занятое пространство.

Остаётся выбрать такой вариант действий, как «Новый режим шифрования», а после этого запустить автоматическую проверку операционной системы BitLocker. Далее система благополучно продолжит процесс, после чего к вам поступит предложение перезагрузить ваш ПК. Безусловно, выполните это требование, осуществите перезагрузку.

После очередного запуска Windows 10 вы убедитесь в том, что доступ к документам без введения пароля будет невозможен. Процесс шифрования будет продолжаться, контролировать его можно при нажатии на значок BitLocker, располагающийся на панели уведомлений.

Отключение функции

Если по каким-либо причинам файлы на вашем компьютере перестали представлять повышенную важность, а вам не очень нравится каждый раз вводить пароль, чтобы получить к ним доступ, тогда предлагаем вам просто отключить функцию шифрования.

Чтобы выполнить такие действия, перейдите в панель уведомлений, найдите там значок BitLocker, кликните по нему. В нижней части открытого окна вы найдёте строку «Управление BitLocker», нажмите на неё.

Теперь система предложит вам выбрать, какое действие для вас является предпочтительным:

- провести архивацию ключа восстановления;

- изменить пароль доступа к зашифрованным файлам;

- удалить ранее установленный пароль;

- отключить BitLocker.

Безусловно, если вы решили отключить BitLocker, вам следует выбрать последний предлагаемый вариант. На экране сразу возникнет новое окно, в котором система пожелает убедиться в том, что вы действительно желаете отключить функцию шифрования.

ВНИМАНИЕ. Как только вы нажмёте на кнопку «Отключить BitLocker», сразу начнётся процесс дешифровки. К сожалению, и этот процесс не характеризуется высокой стремительностью, поэтому вам однозначно придётся настроиться на некоторое время, в ходе которого вам просто придётся ожидать.

Конечно, если вам нужно пользоваться в этот момент компьютером, вы можете себе это позволить, никакого категорического запрета на это нет. Однако следует себя настроить на то, что производительность ПК в этот момент может быть крайне низкой. Понять причину такой медлительности несложно, ведь операционной системе приходится разблокировать огромный объём информации.

Особенности Bitlocker в Windows 7

Несмотря на прекращение поддержки этой версии системы, многие продолжают её использовать. При этом возникает много вопросов по процессу включения функции шифрования в Windows 7.

При этом возникает много вопросов по процессу включения функции шифрования в Windows 7.

На самом деле этот процесс почти не отличается от описанного выше – он одинаков для всех версий Windows – «семёрки», «восьмёрки», «десятки». Но в «семёрке» эта функция реализована только в версиях «Расширенная», «Корпоративная», и «Профессиональная». В «Домашней», например, её просто нет и нет смысла её там искать.

Итак, имея желание зашифровать или дешифровать файлы на компьютере, достаточно ознакомиться с нашими рекомендациями, после этого без поспешности выполнять каждый шаг обозначенного алгоритма, а по завершении порадоваться достигнутому результату.

Bitlocker — шифрование и расшифровка жестких дисков. Отключаем Bitlocker — шифровщик в Windows Где найти bitlocker

Многие используют функцию шифрования Windows, но не все задумываются о безопасности такого метода защиты данных. Сегодня мы поговорим о шифровании Bitlocker и попробуем разобраться насколько хорошо реализована защита дисков Windows.

Кстати, о том, как настроить Битлокер вы можете прочитать в статье « «.

- Предисловие

- Как работает Bitlocker

- Уязвимости

- Ключи восстановления

- Вскрываем BitLocker

- BitLocker To Go

- Заключение

Статья написана в исследовательских целях. Вся информация в ней носит ознакомительный характер. Она адресована специалистам по безопасности и тем, кто хочет ими стать.

Как работает Bitlocker

Что такое Bitlocker?

BitLocker — это родная функция шифрования дисков в операционных системах Windows 7, 8, 8.1, 10. Данная функция позволяет надежно зашифровать конфиденциальные данные на компьютере, как на HDD и SSD, так и на съемных носителях.

Как устроен BitLocker?

О надежности BitLocker не следует судить по репутации AES. Популярный стандарт шифрования может и не иметь откровенно слабых мест, а вот его реализации в конкретных криптографических продуктах ими часто изобилуют. Полный код технологии BitLocker компания Microsoft не раскрывает. Известно лишь, что в разных версиях Windows она базировалась на разных схемах, а изменения никак не комментировались. Более того, в сборке 10586 Windows 10 он просто исчез, а спустя два билда появился вновь. Впрочем, обо всем по порядку.

Полный код технологии BitLocker компания Microsoft не раскрывает. Известно лишь, что в разных версиях Windows она базировалась на разных схемах, а изменения никак не комментировались. Более того, в сборке 10586 Windows 10 он просто исчез, а спустя два билда появился вновь. Впрочем, обо всем по порядку.

Первая версия BitLocker использовала режим сцепления блоков шифртекста (CBC). Уже тогда были очевидны его недостатки: легкость атаки по известному тексту, слабая стойкость к атакам по типу подмены и так далее. Поэтому в Microsoft сразу решили усилить защиту. Уже в Vista к схеме AES-CBC был добавлен алгоритм Elephant Diffuser, затрудняющий прямое сравнение блоков шифртекста. С ним одинаковые содержимое двух секторов давало после шифрования одним ключом совершенно разный результат, что усложняло вычисление общего паттерна. Однако сам ключ по умолчанию использовался короткий — 128 бит. Через административные политики его можно удлинить до 256 бит, но стоит ли это делать?

Для пользователей после изменения ключа внешне ничего не изменится — ни длина вводимых паролей, ни субъективная скорость выполнения операций. Как и большинство систем полнодискового шифрования, BitLocker использует несколько ключей… и ни один из них пользователи не видят. Вот принципиальная схема BitLocker.

Как и большинство систем полнодискового шифрования, BitLocker использует несколько ключей… и ни один из них пользователи не видят. Вот принципиальная схема BitLocker.

- При активации BitLocker с помощью генератора псевдослучайных чисел создается главная битовая последовательность. Это ключ шифрования тома — FVEK (full volume encryption key). Именно им отныне шифруется содержимое каждого сектора.

- В свою очередь, FVEK шифруется при помощи другого ключа — VMK (volume master key) — и сохраняется в зашифрованном виде среди метаданных тома.

- Сам VMK тоже шифруется, но уже разными способами по выбору пользователя.

- На новых материнских платах ключ VMK по умолчанию шифруется с помощью ключа SRK (storage root key), который хранится в отдельном криптопроцессоpе — доверенном модуле (TPM, trusted platform module). У пользователя нет доступа к содержимому TPM, и оно уникально для каждого компьютера.

- Если отдельного чипа TPM на плате нет, то вместо SRK для шифрования ключа VMK используется вводимый пользователем пин-код или подключаемый по запросу USB-Flash-накопитель с предварительно записанной на нем ключевой информацией.

- Дополнительно к TPM или флешке можно защитить ключ VMK паролем.

Такая общая схема работы BitLocker сохранялась и в последующих выпусках Windows вплоть до нестоящего времени. Однако способы генерации ключей и режимы шифрования в BitLocker менялись. Так, в октябре 2014 года Microsoft по-тихому убрала дополнительный алгоритм Elephant Diffuser, оставив только схему AES-CBC с ее известными недостатками. Поначалу об этом не было сделано никаких официальных заявлений. Людям просто выдали ослабленную технологию шифрования с прежним названием под видом обновления. Туманные объяснения этого шага последовали уже после того, как упрощения в BitLocker заметили независимые исследователи.

Формально отказ от Elephant Diffuser потребовался для обеспечения соответствия Windows требованиям федеральных стандартов обработки информации США (FIPS), однако один аргумент опровергает эту версию: Vista и Windows 7, в которых использовался Elephant Diffuser, без проблем продавались в Америке.

Еще одна мнимая причина отказа от дополнительного алгоритма — это отсутствие аппаратного ускорения для Elephant Diffuser и потеря в скорости при его использовании. Однако в прежние годы, когда процессоры были медленнее, скорость шифрования почему-то устраивала. Да и тот же AES широко применялся еще до того, как появились отдельные наборы команд и специализированные чипы для его ускорения. Со временем можно было сделать аппаратное ускорение и для Elephant Diffuser или хотя бы предоставить клиентам выбор между скоростью и безопасностью.

Более реалистичной выглядит другая, неофициальная версия. «Слон» мешал сотрудникам , которым хотелось тратить меньше усилий при расшифровке очередного диска, а Microsoft охотно взаимодействует с органами власти даже в тех случаях, когда их запросы не вполне законны. Косвенно подтверждает теорию заговора и тот факт, что до Windows 8 при создании ключей шифрования в BitLocker применялся встроенный в Windows генератор псевдослучайных чисел. Во многих (если не во всех) выпусках Windows это был Dual_EC_DRBG — «криптографический стойкий ГПСЧ», разработанный Агентством национальной безопасности США и содержащий ряд изначально заложенных в него уязвимостей.

Разумеется, тайное ослабление встроенного шифрования вызвало мощную волну критики. Под ее давлением Microsoft вновь переписала BitLocker, заменив в новых выпусках Windows ГПСЧ на CTR_DRBG. Дополнительно в Windows 10 (начиная со сборки 1511) схемой шифрования по умолчанию стала AES-XTS, иммунная к манипуляциям с блоками шифртекста. В последних сборках «десятки» были устранены и другие известные недочеты BitLocker, но главная проблема по-прежнему осталась. Она настолько абсурдна, что делает бессмысленными остальные нововведения. Речь идет о принципах управления ключами.

Задачу дешифрования дисков BitLocker упрощает еще и то, что в Microsoft активно продвигают альтернативный метод восстановления доступа к данным через Data Recovery Agent. Смысл «Агента» в том, что он шифрует ключи шифрования всех накопителей в пределах сети предприятия единым ключом доступа. Заполучив его, можно расшифровать любой ключ, а значит, и любой диск, используемый в той же компании. Удобно? Да, особенно для взлома.

Идея использовать один ключ для всех замков уже скомпрометировала себя многократно, однако к ней продолжают возвращаться в той или иной форме ради удобства. Вот как записал Ральф Лейтон воспоминания Ричарда Фейнмана об одном характерном эпизоде его работы над проектом «Манхэттен» в Лос-Аламосской лаборатории: «…я открыл три сейфа — и все три одной комбинацией. Я уделал всех их: открыл сейфы со всеми секретами атомной бомбы — технологией получения плутония, описанием процесса очистки, сведениями о том, сколько нужно материала, как работает бомба, как получаются нейтроны, как устроена бомба, каковы ее размеры, — словом, все, о чем знали в Лос-Аламосе, всю кухню!».

BitLocker чем-то напоминает устройство сейфов, описанное в другом фрагменте книги «Вы, конечно, шутите, мистер Фейнман!». Самый внушительный сейф сверхсекретной лаборатории имел ту же самую уязвимость, что и простой шкафчик для документов. «…Это был полковник, и у него был гораздо более хитрый, двухдверный сейф с большими ручками, которые вытаскивали из рамы четыре стальных стержня толщиной три четверти дюйма. Я осмотрел заднюю сторону одной из внушительных бронзовых дверей и обнаружил, что цифровой лимб соединен с маленьким замочком, который выглядел точно так же, как и замок моего шкафа в Лос-Аламосе. Было очевидно, что система рычагов зависит от того же маленького стержня, который запирал шкафы для документов.. Изображая некую деятельность, я принялся наугад крутить лимб. Через две минуты — щелк! — сейф открылся. Когда дверь сейфа или верхний ящик шкафа для документов открыты, очень легко найти комбинацию. Именно это я проделал, когда Вы читали мой отчет, только для того, чтобы продемонстрировать Вам опасность».

Я осмотрел заднюю сторону одной из внушительных бронзовых дверей и обнаружил, что цифровой лимб соединен с маленьким замочком, который выглядел точно так же, как и замок моего шкафа в Лос-Аламосе. Было очевидно, что система рычагов зависит от того же маленького стержня, который запирал шкафы для документов.. Изображая некую деятельность, я принялся наугад крутить лимб. Через две минуты — щелк! — сейф открылся. Когда дверь сейфа или верхний ящик шкафа для документов открыты, очень легко найти комбинацию. Именно это я проделал, когда Вы читали мой отчет, только для того, чтобы продемонстрировать Вам опасность».

Криптоконтейнеры BitLocker сами по себе достаточно надежны. Если вам принесут неизвестно откуда взявшуюся флешку, зашифрованную BitLocker To Go, то вы вряд ли расшифруете ее за приемлемое время. Однако в реальном сценарии использования зашифрованных дисков и съемных носителей полно уязвимостей, которые легко использовать для обхода BitLocker.

Уязвимости BitLocker

Наверняка вы заметили, что при первой активации Битлокер приходится долго ждать. Это неудивительно — процесс посекторного шифрования может занять несколько часов, ведь даже прочитать все блоки терабайтных HDD быстрее не удается. Однако отключение BitLocker происходит практически мгновенно — как же так?

Это неудивительно — процесс посекторного шифрования может занять несколько часов, ведь даже прочитать все блоки терабайтных HDD быстрее не удается. Однако отключение BitLocker происходит практически мгновенно — как же так?

Дело в том, что при отключении Битлокер не выполняет расшифровку данных. Все секторы так и останутся зашифрованными ключом FVEK. Просто доступ к этому ключу больше никак не будет ограничиваться. Все проверки отключатся, а VMK останется записанным среди метаданных в открытом виде. При каждом включении компьютера загрузчик ОС будет считывать VMK (уже без проверки TPM, запроса ключа на флешке или пароля), автоматически расшифровывать им FVEK, а затем и все файлы по мере обращения к ним. Для пользователя все будет выглядеть как полное отсутствие шифрования, но самые внимательные могут заметить незначительное снижение быстродействия дисковой подсистемы. Точнее — отсутствие прибавки в скорости после отключения шифрования.

Интересно в этой схеме и другое. Несмотря на название (технология полнодискового шифрования), часть данных при использовании BitLocker все равно остается незашифрованной. В открытом виде остаются MBR и BS (если только диск не был проинициализирован в GPT), поврежденные секторы и метаданные. Открытый загрузчик дает простор фантазии. В псевдосбойных секторах удобно прятать и прочую малварь, а метаданные содержат много всего интересного, в том числе копии ключей. Если Битлокер активен, то они будут зашифрованы (но слабее, чем FVEK шифрует содержимое секторов), а если деактивирован, то просто будут лежать в открытом виде. Это все потенциальные векторы атаки. Потенциальные они потому, что, помимо них, есть куда более простые и универсальные.

В открытом виде остаются MBR и BS (если только диск не был проинициализирован в GPT), поврежденные секторы и метаданные. Открытый загрузчик дает простор фантазии. В псевдосбойных секторах удобно прятать и прочую малварь, а метаданные содержат много всего интересного, в том числе копии ключей. Если Битлокер активен, то они будут зашифрованы (но слабее, чем FVEK шифрует содержимое секторов), а если деактивирован, то просто будут лежать в открытом виде. Это все потенциальные векторы атаки. Потенциальные они потому, что, помимо них, есть куда более простые и универсальные.

Ключ восстановления Bitlocker

Помимо FVEK, VMK и SRK, в BitLocker используется еще один тип ключей, создаваемый «на всякий случай». Это ключи восстановления, с которыми связан еще один популярный вектор атаки. Пользователи боятся забыть свой пароль и потерять доступ к системе, а Windows сама рекомендует им сделать аварийный вход. Для этого мастер шифрования BitLocker на последнем этапе предлагает создать ключ восстановления. Отказ от его создания не предусмотрен. Можно только выбрать один из вариантов экспорта ключа, каждый из которых очень уязвим.

Отказ от его создания не предусмотрен. Можно только выбрать один из вариантов экспорта ключа, каждый из которых очень уязвим.

В настройках по умолчанию ключ экспортируется как простой текстовый файл с узнаваемым именем: «Ключ восстановления BitLocker #», где вместо # пишется идентификатор компьютера (да, прямо в имени файла!). Сам ключ выглядит так.

Если вы забыли (или никогда не знали) заданный в BitLocker пароль, то просто поищите файл с ключом восстановления. Наверняка он будет сохранен среди документов текущего пользователя или на его флешке. Может быть, он даже напечатан на листочке, как это рекомендует сделать Microsoft.

Для быстрого обнаружения ключа восстановления удобно ограничить поиск по расширению (txt), дате создания (если знаете, когда примерно могли включить BitLocker) и размеру файла (1388 байт, если файл не редактировали). Найдя ключ восстановления, скопируйте его. С ним вы сможете в любой момент обойти стандартную авторизацию в BitLocker. Для этого достаточно нажать Esc и ввести ключ восстановления. Вы залогинитесь без проблем и даже сможете сменить пароль в BitLocker на произвольный, не указывая старый!

Вы залогинитесь без проблем и даже сможете сменить пароль в BitLocker на произвольный, не указывая старый!

Вскрываем BitLocker

Реальная криптографическая система — это компромисс между удобством , скоростью и надежностью . В ней надо предусмотреть процедуры прозрачного шифрования с дешифровкой на лету , методы восстановления забытых паролей и удобной работы с ключами . Все это ослабляет любую систему , на каких бы стойких алгоритмах она ни базировалась. Поэтому необязательно искать уязвимости непосредственно в алгоритме Rijndael или в разных схемах стандарта AES . Гораздо проще их обнаружить именно в специфике конкретной реализации .

В случае Microsoft такой «специфики » хватает . Например , копии ключей BitLocker по умолчанию отправляются в SkyDrive и депонируются в Active Directory .

Ну

, вдруг

вы

их

потеряете

… или

агент

Смит

спросит

. Клиента

неудобно

заставлять

ждать

, а

уж

агента

— тем

более

. По

этой

причине

сравнение

криптостойкости

AES-XTS

и

AES-CBC

с

Elephant

Diffuser

отходит

на

второй

план

, как

и

рекомендации

увеличить

длину

ключа

. Каким

бы

длинным

он

ни

был

, атакующий

легко

получит

его

в

незашифрованном

виде

.

По

этой

причине

сравнение

криптостойкости

AES-XTS

и

AES-CBC

с

Elephant

Diffuser

отходит

на

второй

план

, как

и

рекомендации

увеличить

длину

ключа

. Каким

бы

длинным

он

ни

был

, атакующий

легко

получит

его

в

незашифрованном

виде

.

Получение депонированных ключей из учетной записи Microsoft или AD — основной способ вскрытия BitLocker . Если же пользователь не регистрировал учетку в облаке Microsoft , а его компьютер не находится в домене , то все равно найдутся способы извлечь ключи шифрования . В ходе обычной работы их открытые копии всегда сохраняются в оперативной памяти (иначе не было бы «прозрачного шифрования »). Это значит , что они доступны в ее дампе и файле гибернации .

Почему они вообще там хранятся ?

Как

это

ни

смешно

— для

удобства

. BitLocker

разрабатывался

для

защиты

только

от

офлайновых

атак

. Они

всегда

сопровождаются

перезагрузкой

и

подключением

диска

в

другой

ОС

, что

приводит

к

очистке

оперативной

памяти

. Однако

в

настройках

по

умолчанию

ОС

выполняет

дамп

оперативки

при

возникновении сбоя

(который

можно

спровоцировать

) и

записывает

все

ее

содержимое

в

файл

гибернации

при

каждом

переходе

компьютера

в

глубокий

сон

. Поэтому

, если

в

Windows

с

активированным

BitLocker

недавно

выполнялся

вход

, есть

хороший

шанс

получить

копию

ключа

VMK

в

расшифрованном

виде

, а

с

его

помощью

расшифровать

FVEK

и

затем

сами

данные

по

цепочке

.

Однако

в

настройках

по

умолчанию

ОС

выполняет

дамп

оперативки

при

возникновении сбоя

(который

можно

спровоцировать

) и

записывает

все

ее

содержимое

в

файл

гибернации

при

каждом

переходе

компьютера

в

глубокий

сон

. Поэтому

, если

в

Windows

с

активированным

BitLocker

недавно

выполнялся

вход

, есть

хороший

шанс

получить

копию

ключа

VMK

в

расшифрованном

виде

, а

с

его

помощью

расшифровать

FVEK

и

затем

сами

данные

по

цепочке

.

Проверим ? Все описанные выше методы взлома BitLocker собраны в одной программе — Forensic Disk Decryptor , разработанной в отечественной компании «Элкомсофт ». Она умеет автоматически извлекать ключи шифрования и монтировать зашифрованные тома как виртуальные диски , выполняя их расшифровку на лету .

Дополнительно

в

EFDD

реализован

еще

один

нетривиальный

способ

получения ключей

— атакой

через

порт

FireWire

, которую

целесообразно

использовать

в

том

случае

, когда

нет

возможности

запускать

свой

софт

на

атакуемом

компьютере

. Саму

программу

EFDD

мы

всегда

устанавливаем

на

свой

компьютер

, а

на

взламываемом

стараемся

обойтись

минимально

необходимыми

действиями

.

Саму

программу

EFDD

мы

всегда

устанавливаем

на

свой

компьютер

, а

на

взламываемом

стараемся

обойтись

минимально

необходимыми

действиями

.

Для примера просто запустим тестовую систему с активным BitLocker и «незаметно» сделаем дамп памяти. Так мы смоделируем ситуацию, в которой коллега вышел на обед и не заблокировал свой компьютер. Запускаем RAM Capture и меньше чем через минуту получаем полный дамп в файле с расширением.mem и размером, соответствующим объему оперативки, установленной на компьютере жертвы.

Чем делать дамп — по большому счету без разницы. Независимо от расширения это получится бинарный файл, который дальше будет автоматически проанализирован EFDD в поисках ключей.

Записываем дамп на флешку или передаем его по сети, после чего садимся за свой компьютер и запускаем EFDD.

Выбираем опцию «Извлечь ключи» и в качестве источника ключей вводим путь до файла с дампом памяти.

BitLocker — типичный кpиптоконтейнер, вроде PGP Disk или TrueCrypt. Эти контейнеры получились достаточно надежными сами по себе, но вoт клиентские приложения для работы с ними под Windows мусорят ключами шифрования в оперативной памяти. Поэтому в EFDD реализован сценарий универсальной атаки. Программа мгновенно отыскивает ключи шифрования от всех трех видов популярных криптоконтейнеров. Поэтому можно оставить отмеченными все пункты — вдруг жертва тайком использует или PGP!

Эти контейнеры получились достаточно надежными сами по себе, но вoт клиентские приложения для работы с ними под Windows мусорят ключами шифрования в оперативной памяти. Поэтому в EFDD реализован сценарий универсальной атаки. Программа мгновенно отыскивает ключи шифрования от всех трех видов популярных криптоконтейнеров. Поэтому можно оставить отмеченными все пункты — вдруг жертва тайком использует или PGP!

Спустя несколько секунд Elcomsoft Forensic Disk Decryptor показывает все найденные ключи в своем окне. Для удобства их можно сохранить в файл — это пригодится в дальнейшем.

Теперь BitLocker больше не помеха! Можно провести классическую офлайновую атаку — например, вытащить жесткий диск и скопировать его содержимое. Для этого просто подключите его к своему компьютеру и запустите EFDD в режиме «расшифровать или смонтировать диск».

После указания пути до файлов с сохраненными ключами EFDD на ваш выбор выполнит полную расшифровку тома либо сразу откроет его как виртуальный диск. В последнем случае файлы расшифровываются по мере обращения к ним. В любом варианте никаких изменений в оригинальный том не вносится, так что на следующий день можешь вернуть его как ни в чем не бывало. Работа с EFDD происходит бесследно и только с копиями данных, а потому остается незаметной.

В последнем случае файлы расшифровываются по мере обращения к ним. В любом варианте никаких изменений в оригинальный том не вносится, так что на следующий день можешь вернуть его как ни в чем не бывало. Работа с EFDD происходит бесследно и только с копиями данных, а потому остается незаметной.

BitLocker To Go

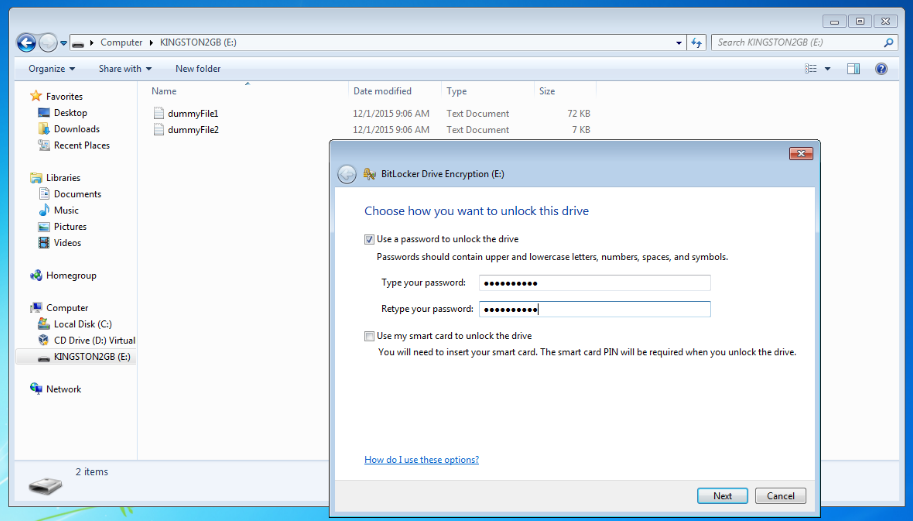

Начиная с «семерки» в Windows появилась возможность шифровать флешки, USB-HDD и прочие внешние носители. Технология под названием BitLocker To Go шифрует съемные накопители точно так же, как и локальные диски. Шифрование включается соответствующим пунктом в контекстном меню «Проводника».

Для новых накопителей можно использовать шифрование только занятой области — все равно свободное место раздела забито нулями и скрывать там нечего. Если же накопитель уже использовался, то рекомендуется включить на нем полное шифрование. Иначе место, помеченное как свободное, останется незашифрованным. Оно может содержать в открытом виде недавно удаленные файлы, которые еще не были перезаписаны.

Даже быстрое шифрование только занятой области занимает от нескольких минут до нескольких часов. Это время зависит от объема данных, пропускной способности интерфейса, характеристик накопителя и скорости криптографических вычислений процессора. Поскольку шифрование сопровождается сжатием, свободное место на зашифрованном диске обычно немного увеличивается.

При следующем подключении зашифрованной флешки к любому компьютеру с Windows 7 и выше автоматически вызовется мастер BitLocker для разблокировки диска. В «Провoднике» же до разблокировки она будет отображаться как диск, закрытый на замок.

Здесь можно использовать как уже рассмотренные варианты обхода BitLocker (например, поиск ключа VMK в дампе памяти или файле гибернации), так и новые, связанные с ключами восстановления.

Если вы не знаете пароль, но вам удалось найти один из ключей (вручную или с помощью EFDD), то для доступа к зашифрованной флешке есть два основных варианта:

- использовать встроенный мастер BitLocker для непосредственной работы с флешкой;

- использовать EFDD для полной расшифровки флешки и создания ее посекторного образа.

Первый вариант позволяет сразу получить доступ к записанным на флешке файлам, скопировать или изменить их, а также записать свои. Второй вариант выполняется гораздо дольше (от получаса), однако имеет свои преимущества. Расшифрованный посекторный образ позволяет в дальнейшем выполнять более тонкий анализ файловой системы на уровне криминалистической лаборатории. При этом сама флешка уже не нужна и может быть возвращена без изменений.

Полученный образ можно открыть сразу в любой программе, поддерживающей формат IMA, или сначала конвертировать в другой формат (например, с помощью UltraISO).

Разумеется, помимо обнаружения ключа восстановления для BitLocker2Go, в EFDD поддерживаются и все остальные методы обxода BitLocker. Просто перебирайте все доступные варианты подряд, пока не найдете ключ любого типа. Остальные (вплоть до FVEK) сами будут расшифрованы по цепочке, и вы получите полный доступ к диску.

Заключение

Технология полнодискового шифрования BitLocker отличается в разных версиях Windows. После адекватной настройки она позволяет создавать криптоконтейнеры, теоретически сравнимые по стойкости с TrueCrypt или PGP. Однако встроенный в Windows механизм работы с ключами сводит на нет все алгоритмические ухищрения. В частности, ключ VMK, используемый для дешифровки основного ключа в BitLocker, восстанавливается с помощью EFDD за несколько секунд из депонированного дубликата, дампа памяти, файла гибeрнации или атакой на порт FireWire.