Как настроить брандмауэр Windows XP

Начиная с Windows XP, компания Microsoft начала встраивать в свои операционные системы брандмауэр (файрвол). Он призван защищать компьютер, подключенный к сети, от заражения различными видами вредоносного ПО, а также от несанкционированного доступа. Разумеется, эта защита не всегда соответствует требованиям пользователя, поэтому для ее корректной работы необходимо разобраться, как правильно настроить брандмауэр в Windows XP. В частности, можно давать доступ в сеть определенным программ, минуя запреты файрвола. По умолчанию, в Windows XP брандмауэр защищает все сетевые соединения, однако, для определенных соединений его можно отключить.

Содержание

- Настройки файрвола

- Автоматическое создание исключений

- Ручная настройка исключений для программ

Настройки файрвола

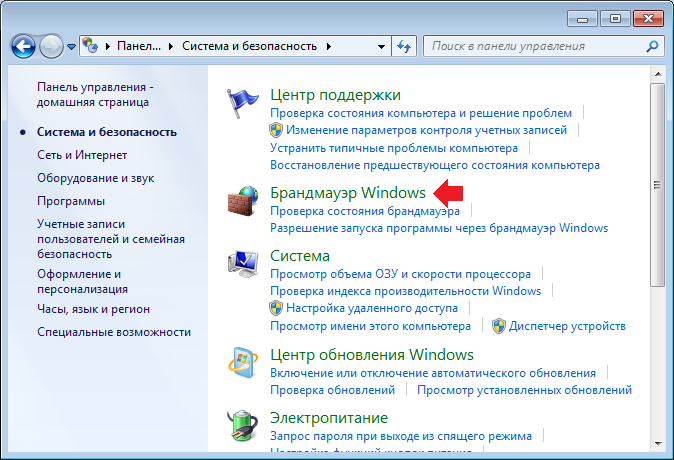

Если вы попали на эту страницу, введя в поисковике “не могу настроить брандмауэр”, то рекомендуем вам ознакомиться с инструкцией, приведенной ниже. Чтобы получить доступ к настройкам брандмауэра, необходимо нажать Пуск и выбрать брандмауэр Windows в окне Панель управления.

Чтобы получить доступ к настройкам брандмауэра, необходимо нажать Пуск и выбрать брандмауэр Windows в окне Панель управления.

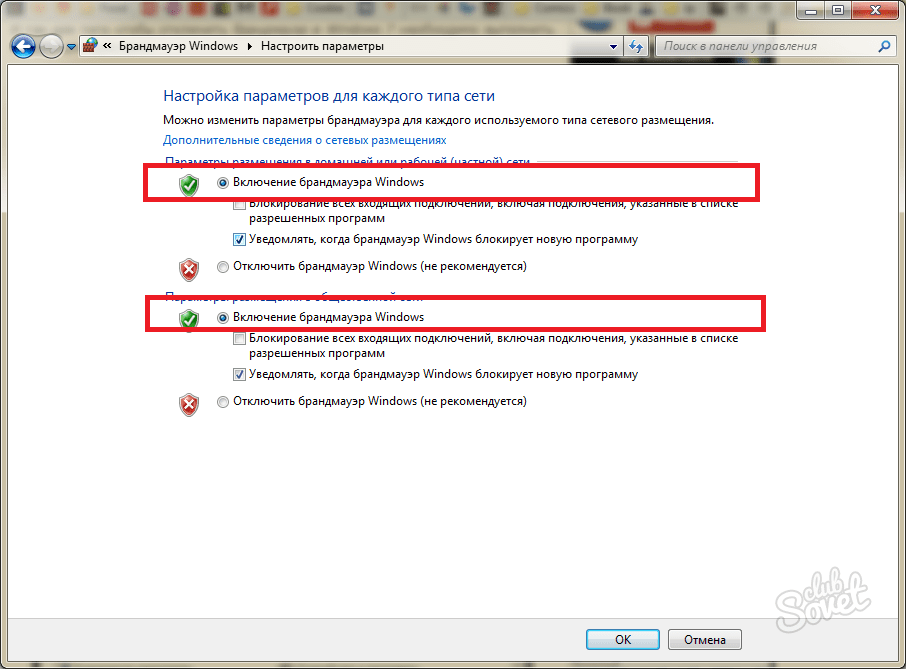

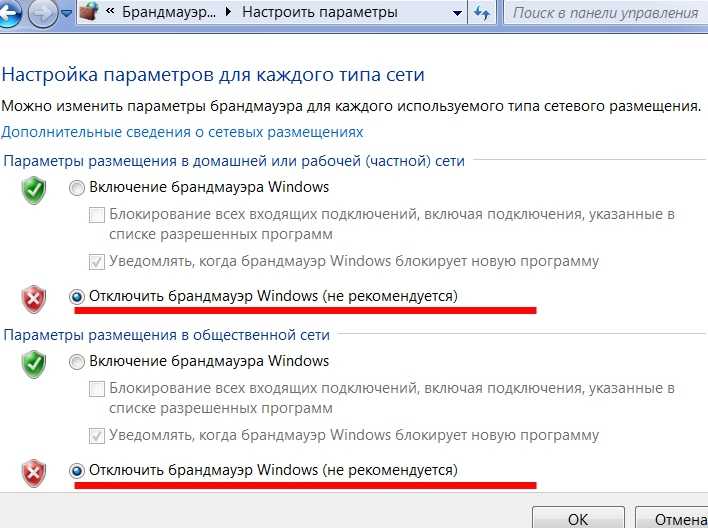

В появившемся окне вы можете выключить или включить брандмауэр Windows XP для всех соединений. Пункт “Не разрешать исключения” позволяет активизировать режим работы, при котором на экран не будут выводиться оповещения о блокировке. Также произойдет отключение всего списка исключений.

На вкладке “Исключения” пользователь может включить для приложений входящие подключения. Для этого их необходимо отметить флажком. Также можно открыть входящие подключения для какого-то конкретного локального порта.

Во вкладке “Дополнительные настройки” представлены опции, позволяющие выключать брандмауэр для какого-либо подключения. Настроить параметры фильтрации для подключений можно с помощью кнопки Параметры. Также в этом окне можно настроить журнал работы и задать параметры фильтрации протокола ICMP.

Автоматическое создание исключений

Когда на компьютере запускается какое-либо приложение, работающее через определенный порт и ожидающее сетевого подключения, Windows XP покажет окно с запросом, в котором пользователю предоставлен выбор:

Блокировать приложение, которое пытается получить доступ к порту. После нажатия на “Блокировать” оно не сможет подключиться к сети. В список исключений брандмауэра будет добавлено соответствующее правило.

После нажатия на “Блокировать” оно не сможет подключиться к сети. В список исключений брандмауэра будет добавлено соответствующее правило.

Если пользователь нажмет на кнопку “Разблокировать”, то приложение сможет использовать порт и установить сетевое подключение. В список исключений также будет добавлено соответствующее правило.

Кнопка “Отложить” закрывает программе выход в сеть, однако, исключение не создает. Когда приложение снова попытается использовать порт, запрос будет показан снова. Этот вариант подходит для тех случаев, когда пользователь не уверен, какое именно приложение хочет открыть порт, и не вызовет ли отключение сетевого доступа сбои в работе Windows XP.

Ручная настройка исключений для программ

Если вы заранее знаете, что приложение будет принимать из Интернета входящие подключения и оно не является вредоносным, то вы можете создать для него исключение вручную. Чтобы сделать это, необходимо в окне настройки брандмауэра выбрать “Исключения”. Далее нужно нажать “Добавить программу”. В появившемся окне перечислены установленные в Windows XP программы. Если в данном списке нет программы, которой вы ходите предоставить доступ, то можно указать путь к ней с помощью кнопки “Обзор”. Когда все это будет сделано, нажмите “OK”. Если впоследствии вы захотите закрыть программе доступ в сеть, то можно снять с нее флажок в списке.

Далее нужно нажать “Добавить программу”. В появившемся окне перечислены установленные в Windows XP программы. Если в данном списке нет программы, которой вы ходите предоставить доступ, то можно указать путь к ней с помощью кнопки “Обзор”. Когда все это будет сделано, нажмите “OK”. Если впоследствии вы захотите закрыть программе доступ в сеть, то можно снять с нее флажок в списке.

Встроенный файрвол (брандмауэр) Windows XP Service Pack 2

В этом обзоре будут рассмотрены основные настройки встроенного файрвола Windows XP Service Pack 2 и протестирована его надежность.

- Назначение файрвола

- Установка Service Pack 2 для Windows XP

- Интерфейс

- Настройка исключений

- Автоматическое создание исключений для приложений

- Создание исключений для приложений вручную

- Создание исключений для портов

- Изменение адресов, с которых разрешено устанавливать подключения

- Дополнительные настройки файрвола

- Тестирование файрвола

- Конфигурация тестового компьютера

- Использование программой памяти и загрузка процессора

- Сканирование системы сканером безопасности Retina

- Онлайн тест файрвола

- Вывод

Назначение файрвола

В Windows XP появился встроенный файрвол, который должен был защищать подключения к сети компьютера от несанкционированного доступа и заражения некоторыми типами вирусов. По умолчанию встроенный файрвол был отключен и это послужило одной из причин того, что вирусные эпидемии поражали компьютеры с Windows XP, не смотря на то, что операционная система имела инструмент, который должен был предотвратить заражение. Microsoft отреагировала на это обстоятельство, выпустив новый пакет исправлений для Windows XP, который, в том числе, обновлял встроенный файрвол, предоставляя в распоряжение пользователя новую функциональность, и включал файрвол для всех соединений с сетью. Теперь у пользователя есть возможность настроить файрвол под свои нужды и корректировать его поведение при попытках выхода в сеть программного обеспечения. Можно так же задавать исключения из правил, предоставляя возможность определенному программному обеспечению получать доступ в сеть, минуя запрещающие правила файрвола. По умолчанию, файрвол включен для всех соединений с сетью, но по желанию пользователя, для некоторых соединений он может быть отключен. Если на компьютере используется файрвол стороннего производителя, то встроенный файрвол должен быть отключен.

По умолчанию встроенный файрвол был отключен и это послужило одной из причин того, что вирусные эпидемии поражали компьютеры с Windows XP, не смотря на то, что операционная система имела инструмент, который должен был предотвратить заражение. Microsoft отреагировала на это обстоятельство, выпустив новый пакет исправлений для Windows XP, который, в том числе, обновлял встроенный файрвол, предоставляя в распоряжение пользователя новую функциональность, и включал файрвол для всех соединений с сетью. Теперь у пользователя есть возможность настроить файрвол под свои нужды и корректировать его поведение при попытках выхода в сеть программного обеспечения. Можно так же задавать исключения из правил, предоставляя возможность определенному программному обеспечению получать доступ в сеть, минуя запрещающие правила файрвола. По умолчанию, файрвол включен для всех соединений с сетью, но по желанию пользователя, для некоторых соединений он может быть отключен. Если на компьютере используется файрвол стороннего производителя, то встроенный файрвол должен быть отключен.

К оглавлениюУстановка Service Pack 2 для Windows XP

Service Pack 2 для Windows XP доступен для загрузки на сайте Microsoft. Если планируется установить пакет исправлений только на одной машине, то имеет смысл воспользоваться сайтом Windows Update, при помощи которого операционная система будет проверена на отсутствие важных исправлений, и будут загружены только необходимые из них. Это позволит уменьшить объем скачиваемой информации и сэкономит время установки обновлений.

Если сервиспак планируется устанавливать на несколько компьютеров, то имеет смысл загрузить его полную версию.

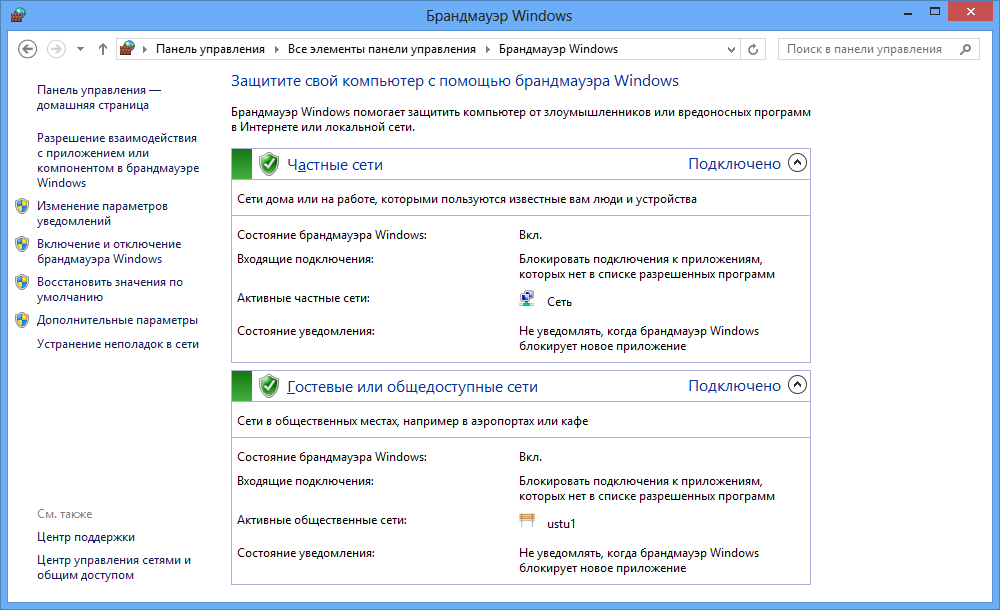

К оглавлениюИнтерфейс

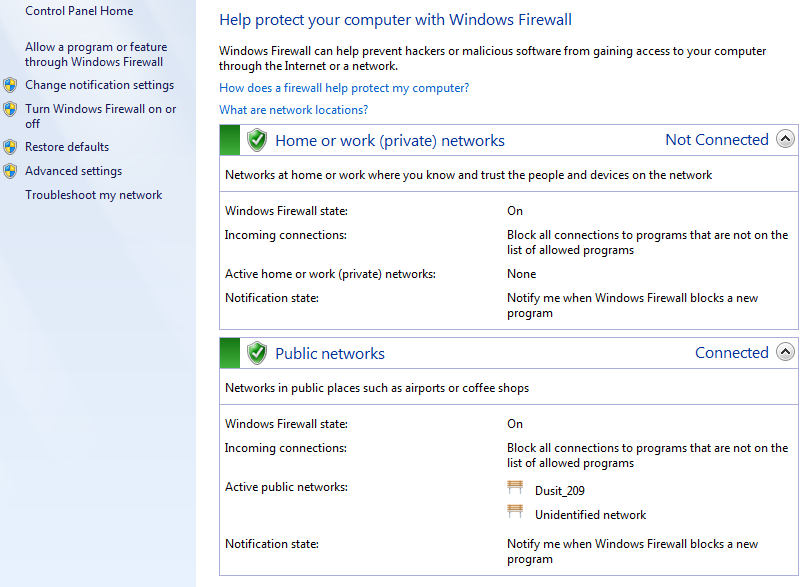

Доступ к настройкам файрвола (брандмауэра) Windows XP Service Pack 2 можно получить при помощи Пуск Панель управления брандмауэр Windows. Пример окна с настройками файрвола показан на рисунке ниже.

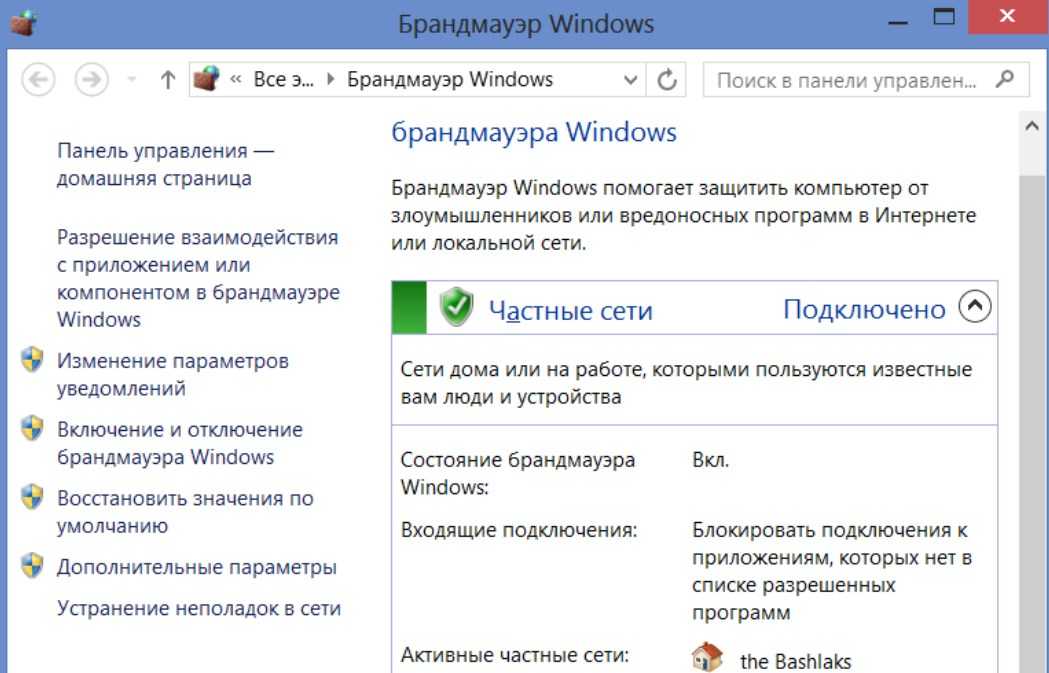

В этом окне можно включить или выключить файрвол для всех соединений с сетью. Пункт Не разрешать исключения активизирует режим работы файрвола, при котором файрвол не выводит на экран оповещений о блокировке и отключает список исключений, который можно задать на следующей вкладке окна управления файрволом.

Файрвол разрешает входящие подключения для приложений, перечисленных в этом списке, если они отмечены флажком. Можно разрешить входящие подключения на определенный локальный порт, создав соответствующее правило. На следующей вкладке окна настроек файрвола собраны дополнительные настройки.

В этом окне можно отключить файрвол для определенного подключения или настроить дополнительные параметры фильтрации для каждого из подключений при помощи кнопки Параметры. В этом же окне настраивается журнал работы файрвола, задаются параметры фильтрации протокола ICMP. При помощи кнопки По умолчанию можно вернуть все настройки файрвола к исходным.

К оглавлениюНастройка исключений

Автоматическое создание исключений для приложений

При запуске на компьютере программы, которая должна прослушивать определенный порт, ожидая подключения к нему из сети, файрвол выведет на экран запрос, пример которого представлен ниже.

Пользователю предоставляется следующий выбор:

- Блокировать приложение, попытавшееся открыть порт, будет блокировано и подключится из сети к этому приложению будет невозможно.

В списке исключений файрвола будет создано правило блокирующее это приложение.

В списке исключений файрвола будет создано правило блокирующее это приложение. - Разблокировать приложению будет предоставлена возможность открыть порт и подключения из сети к приложению, открывшему порт, будут доступны. В список исключений файрвола будет добавлено правило, которое будет и впредь разрешать этому приложению открывать порт для ожидания входящих подключений.

- Отложить попытка приложения открыть порт будет пресечена, но исключение создано не будет. При следующей попытке приложения открыть порт будет вновь выведен запрос, показанный выше.

Выбор Отложить оптимален, если нет уверенности в том, какое приложение пытается открыть порт, и будет ли система нормально работать после отказа приложению в открытии порта. В принципе, можно заблокировать попытку открытия порта приложением и если выбор будет неверен, то в последствии можно будет исправить автоматически созданное исключение вручную.

К оглавлению

Создание исключений для приложений вручную

Если приложение, которое должно принимать входящие подключения из сети, заранее известно, то для него можно создать исключение вручную. Для этого нужно открыть окно настройки файрвола и выбрать вкладку Исключения.

Для этого нужно открыть окно настройки файрвола и выбрать вкладку Исключения.

Чтобы создать исключение нужно нажать кнопку Добавить программу…. откроется окно, пример которого показан ниже.

В этом окне в списке программ перечислены те из них, которые установлены на компьютере. Если программа, которой необходимо разрешить принимать входящие подключения, отсутствует в списке, то при помощи кнопки Обзор можно указать путь к ней. После нажатия кнопки OK исключение будет создано и добавлено в список, где будет отмечено флажком, который говорит о том, что данное правило разрешает указанному приложению открывать порты и ожидать подключения из сети. Если необходимо запретить приложению открывать порты, то флажок следует снять.

К оглавлению

Создание исключений для портов

Файрвол предоставляет возможность открыть любой порт, разрешив, таким образом, устанавливать соединения из сети с сервисом, работающим на открываемом порту. Чтобы открыть порт нужно в окне исключений нажать кнопку Добавить порт. .. Пример окна для добавления порта в список исключений показан ниже.

.. Пример окна для добавления порта в список исключений показан ниже.

В этом окне необходимо указать протокол и номер порта, подключения к которому из сети файрвол не будет блокировать. В поле имя нужно ввести краткое описание причины по которой порт был открыт, чтобы по прошествии времени ненужное правило можно было легко найти и удалить или исправить.

К оглавлению

Изменение адресов, с которых разрешено устанавливать подключения

При ручном создании или при редактировании созданного ранее исключения для приложений или порта можно указать диапазон адресов, с которых могут быть установлены подключения к указанному приложению или порту. Для этого предназначена кнопка Изменить область…, при помощи которой открывается окно, показанное ниже.

В этом окне можно задать список адресов, подключения с которых будут пропущены файрволом. Есть возможность указать, что подключения необходимо разрешить как с любого адреса, так и со строго определенных. Также, может быть указана подсеть, в которой находится компьютер под защитой файрвола.

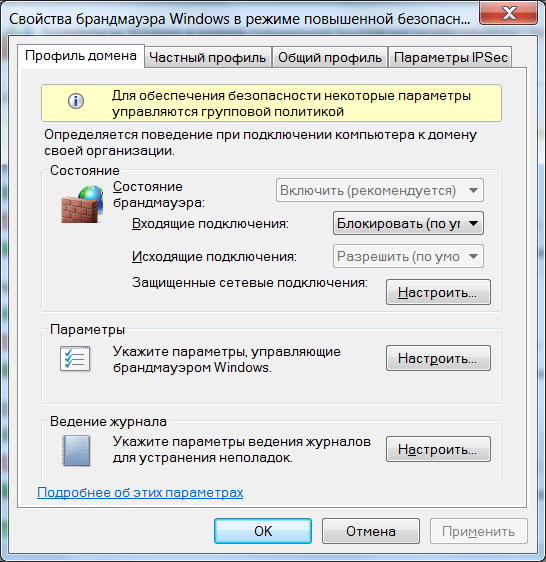

К оглавлениюДополнительные настройки файрвола

Доступ к дополнительным настройкам файрвола можно получить на вкладке Дополнительно главного окна настройки файрвола.

- Параметры сетевого подключения здесь перечислены все сетевые подключения, которые существуют на компьютере под защитой встроенного файрвола. Путем установки или снятия флажка напротив каждого из подключений можно включить или выключить файрвол для каждого из подключений. При помощи кнопки Параметры можно настроить параметры работы файрвола для каждого из подключений, если используется общий доступ к этому подключению.

- Ведение журнала безопасности при помощи кнопки Параметры можно настроить протоколирование событий, происходящих во время работы файрвола в журнале работы.

- Протокол ICMP позволяет настроить фильтрацию файрволом сообщений, которыми обмениваются по протоколу ICMP. В частности, можно запретить или разрешить отклик компьютера на команду ping.

- Параметры по умолчанию нажатие кнопки По умолчанию возвращает все настройки файрвола к исходным.

К оглавлениюТестирование файрвола

Конфигурация тестового компьютера, программное обеспечение, используемое при тестировании

- Celeron Tualatin 1000A на шине 133, т.е. частота процессора 1333 мегагерца.

- Материнская плата Asus TUSL2C, BIOS ревизии 1011.

- 512 мегабайт оперативной памяти, работающей на частоте 133 мегагерца.

- Винчестер Seagate Barracuda 4 80 гигабайт в режиме UDMA5.

- Windows XP Pro Rus Service Pack 2.

- 10 мегабитная сеть из двух компьютеров.

- Сканер уязвимостей Retina 4.9.206.

- Утилита для сетевого флуда по ICMP, IGMP, TCP, UDP.

После установки Service Pack 2 в настройках файрвола были отключены все исключения, созданные по умолчанию.

К оглавлению

Использование программой памяти и загрузка процессора

Для оценки поведения файрвола в тяжелых условиях, когда машина под его защитой атакована по локальной сети, был выполнен ряд тестов. В ходе атаки на тестовую машину снимались показания об объеме занятой сервисом файрвола памяти и о загрузке им процессора.

В ходе атаки на тестовую машину снимались показания об объеме занятой сервисом файрвола памяти и о загрузке им процессора.

| Момент снятия показаний | Объем занятой памяти | Загрузка процессора | |

Физическая память (килобайт) | Виртуальная память (килобайт) | ||

После загрузки ОС | 17 100 | 11 386 | 0% |

После сканирования при помощи Retina | 17 196 | 11 376 | 0%5% |

ICMPфлуд в течение 5 минут | 17 292 | 11 364 | 0%1% |

IGMPфлуд в течение 5 минут | 17 314 | 11 402 | 10%25% |

SYNфлуд в течение 5 минут | 18 180 | 12 248 | 10%100% |

UDPфлуд в течение 5 минут | 17 348 | 11 420 | 0%31% |

Результаты тестов свидетельствуют об отсутствии утечек памяти и демонстрируют, что даже при атаке по локальной сети, где скорость передачи данных в несколько раз выше, чем при работе в интернете, проблем со снижением производительности компьютера под защитой файрвола нет. Во время SYNфлуда загрузка процессора была максимальной, но работу на компьютере можно было продолжать.

Во время SYNфлуда загрузка процессора была максимальной, но работу на компьютере можно было продолжать.

К оглавлению

Сканирование системы сканером безопасности Retina

Тестовая машина была просканирована сканером уязвимостей Retina при включенном и выключенном файрволе. Результаты сканирования представлены в таблице ниже.

Название | Файрвол выключен | Файрвол включен |

Ответ на ping | да | нет |

Время ответа | да | нет |

Имя домена/рабочей группы | да | нет |

Трассировка маршрута | да | нет |

Время жизни пакета | да | нет |

Определение версии ОС | да | нет |

Определение даты и времени | да | нет |

Определение MACадреса | да | нет |

Открытый порт 135 | да | нет |

Открытый порт 139 | да | нет |

Открытый порт 445 | да | нет |

Результаты сканирования демонстрируют, что включение файрвола закрывает открытые порты и скрывает компьютер в сети.

К оглавлению

Онлайн тест файрвола

Для тестирования файрвола на качество контроля им приложений, пытающихся отправить информацию в интернет, была использована утилита PCAudit2. Эта утилита предлагает в любом приложении (например, в Блокноте) ввести несколько любых слов или зайти на любой сайт, требующий авторизации и ввести имя пользователя и пароль. Утилита перехватывает вводимые данные, делает скриншот с экрана, определяет имя пользователя, работающего в системе, IPадрес и предпринимает попытку отправить собранную информацию на свой сервер. Затем утилита открывает с сервера динамически созданную страницу с отправленными данными и наглядно демонстрирует то, какая информация может быть получена хакером, взломавшим систему.

Встроенный файрвол Windows XP SP2 не смог пресечь отправку этих данных. Утилита перехватила введенный в Блокноте текст и без какихлибо препятствий и оповещений со стороны файрвола отправила их на свой сервер, что было подтверждено открывшейся страницей со всей собранной информацией.

К оглавлениюВывод

Встроенный в Windows XP SP2 файрвол достаточно надежен, но контролирует лишь входящие соединения, оставляя без внимания исходящие. Поэтому при использовании для защиты компьютера встроенного файрвола нужно быть очень внимательным при открытии файлов, полученных из сети. Вирус или шпионское программное обеспечение сможет без проблем отправить данные на сервер разработчика и пресечь его работу встроенный файрвол не сможет.

С одной стороны, работа, проделанная командой Microsoft над встроенным файрволом, существенна, с другой отсутствие полного контроля над трафиком ставит под сомнение целесообразность использования встроенного файрвола вообще. Хочется надеяться на то, что Microsoft решится в будущих пакетах исправлений или новых версиях операционной системы расширить функциональные возможности файрвола и он сможет контролировать весь трафик, а не только входящий. Нынешняя версия встроенного файрвола может рассматриваться лишь как универсальное решение для защиты от некоторых типов вирусов и ограничения доступа к сервисам операционной системы.

К оглавлению

1 октября 2004 Г.

Владислав Семёнов

Новости

Раздел новостей >

Как настроить брандмауэр Windows в Windows XP

Содержание

- Введение

- Как включить или отключить брандмауэр Windows в XP

- Как управлять исключениями в брандмауэре Windows

- Заключение

Введение

Windows XP поставляется со встроенным брандмауэром, называемым брандмауэром Windows. Для людей, которые не хотят тратить деньги на коммерческий программный брандмауэр, этого брандмауэра будет более чем достаточно для защиты вашего компьютера. По умолчанию брандмауэр Windows отключает весь входящий трафик на ваш компьютер, включая трафик ICMP, состоящий из эхо-запросов. Как и во всех других брандмауэрах, вы можете указать, какие службы/порты вы хотели бы открыть, чтобы другие компьютеры могли подключаться к вашему. Это позволит вам открывать порты для таких служб, как веб-серверы, почтовые серверы, игровые серверы и т. д. Брандмауэр Windows поставляется с основными службами, которые вы можете разрешить открывать, и у вас также есть возможность добавлять другие правила для входящего трафика. которые еще не настроены. Если хотите, у вас также есть возможность включить входящий ICMP-трафик, чтобы вы могли пинговать и отслеживать маршрут к вашему компьютеру.

Это позволит вам открывать порты для таких служб, как веб-серверы, почтовые серверы, игровые серверы и т. д. Брандмауэр Windows поставляется с основными службами, которые вы можете разрешить открывать, и у вас также есть возможность добавлять другие правила для входящего трафика. которые еще не настроены. Если хотите, у вас также есть возможность включить входящий ICMP-трафик, чтобы вы могли пинговать и отслеживать маршрут к вашему компьютеру.

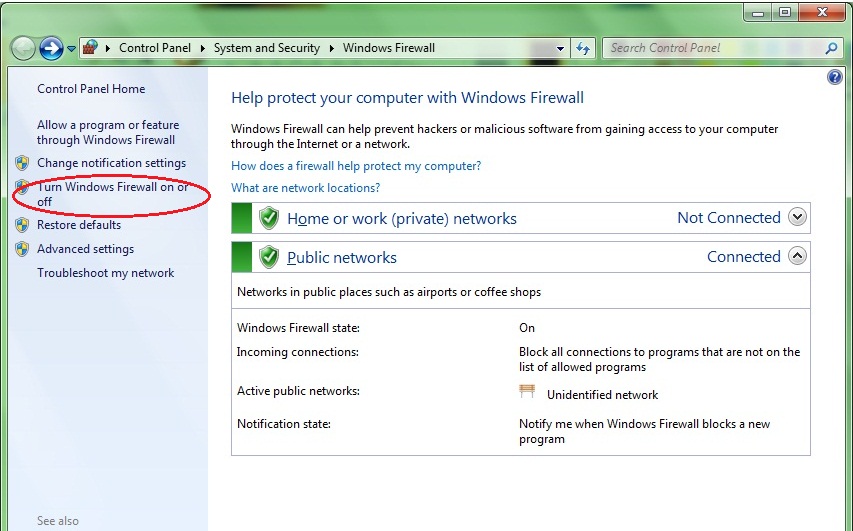

Как включить или отключить брандмауэр Windows в XP

Примечание: Чтобы включить брандмауэр Windows, вы должны войти в систему как администратор.

Нажмите кнопку Start , а затем нажмите Run .

В поле Открыть введите control и нажмите OK .

Это запустит панель управления. Если вы видите выбор, похожий на рисунок 1, нажмите Переключиться на классический вид вариант, указанный красной стрелкой на рисунке ниже.

Рисунок 1: Панель управления в представлении по категориям

После нажатия на классический вид вы должны увидеть экран, похожий на рисунок 2. Затем вам нужно будет дважды щелкнуть брандмауэр Windows, как показано на рисунке ниже.

Рисунок 2. Панель управления в классическом режиме

После двойного щелчка по значку брандмауэра Windows вы увидите панель управления брандмауэра Windows, которая позволяет настроить параметры брандмауэра.

Рисунок 3. Брандмауэр Windows

Чтобы включить брандмауэр, просто убедитесь, что выбран параметр  Вы также заметите, что есть флажок с надписью Не допускать исключений . Если этот параметр отмечен, любые правила или исключения, которые вы создаете, чтобы разрешить доступ внешнего трафика к вашему компьютеру, будут отключены. Исключения будут объяснены более подробно в следующем разделе.

Вы также заметите, что есть флажок с надписью Не допускать исключений . Если этот параметр отмечен, любые правила или исключения, которые вы создаете, чтобы разрешить доступ внешнего трафика к вашему компьютеру, будут отключены. Исключения будут объяснены более подробно в следующем разделе.

Как управлять исключениями брандмауэра Windows

Когда брандмауэр Windows включен, он не позволит ни одному удаленному компьютеру подключиться к вашему. Однако существуют ситуации, когда вы можете разрешить удаленному компьютеру подключаться к вашему, например, если вы используете веб-сервер, предоставляете общий доступ к файлам или принтерам на своем компьютере, используете определенные программы P2P или запускаете другие службы, требующие удаленного подключения к работа. Чтобы разрешить эти типы подключений, нам нужно включить их в качестве исключений в брандмауэре Windows. Для тех из вас, кто знаком с настройкой аппаратных брандмауэров, это похоже на переадресацию портов.

Для управления исключениями вам необходимо открыть брандмауэр Windows, как описано в предыдущем разделе. После того, как панель управления брандмауэра Windows открыта, вы должны нажать на вкладку Exceptions . Это изменит экран на тот, который похож на показанный ниже.

Рис. 4. Экран исключений брандмауэра Windows

На этом экране вы можете выбрать предопределенные службы, которые вы хотели бы включить, чтобы удаленные компьютеры могли получить к ним доступ. Если вы не планируете разрешать удаленному компьютеру доступ к вашему, убедитесь, что не выбраны никакие параметры.

При добавлении исключений у вас есть два способа сделать это. Первый способ заключается в добавлении программы, к которой вы хотите предоставить доступ удаленным компьютерам, нажав кнопку Добавить программу… . При этом брандмауэр Windows разрешит удаленные подключения к любым портам, которые использует программа. Второй и более безопасный вариант — вместо этого добавить только определенные порты TCP/UDP, к которым необходимо подключиться, с помощью кнопки «Добавить порт ».

Второй и более безопасный вариант — вместо этого добавить только определенные порты TCP/UDP, к которым необходимо подключиться, с помощью кнопки «Добавить порт ».

Когда вы нажмете кнопку «Добавить порт», откроется новое диалоговое окно, которое позволит вам настроить необходимую информацию для исключения, как показано ниже.

Рисунок 5. Добавление порта

В диалоговом окне «Добавить порт» следует дать описательный заголовок исключению, а затем ввести порт, который необходимо открыть. Затем вы должны выбрать TCP или UDP в зависимости от типа порта. Если вам нужно открыть порт и для TCP, и для UDP, вам потребуется создать два отдельных исключения, одно из которых для UDP, а другое для TCP. Если вы не уверены, какой порт должен быть открыт, чтобы ваши приложения могли работать, вам следует проверить документацию, прилагаемую к вашей программе.

В качестве примера создадим исключение, позволяющее вашему компьютеру действовать как веб-сервер, к которому могут обращаться другие компьютеры. Конфигурация по умолчанию для веб-сервера такова, что он прослушивает соединения через TCP-порт 80. Для этого мы создадим исключение, как показано ниже:

Конфигурация по умолчанию для веб-сервера такова, что он прослушивает соединения через TCP-порт 80. Для этого мы создадим исключение, как показано ниже:

Рисунок 6. Создание исключения для протокола http

Как вы можете видеть на изображении выше, мы создали исключение под названием WWW, которое позволяет удаленным компьютерам подключаться к TCP-порту 80, который является портом для веб-сервера. Как только вы нажмете OK исключение будет добавлено и автоматически проверено, как показано на рисунке ниже.

Рисунок 7. Исключение WWW включено в брандмауэре Windows

Как видите, новое исключение WWW было создано и автоматически включено брандмауэром Windows. Затем вы можете нажать кнопку OK , чтобы выйти из панели управления брандмауэра Windows.

Следует помнить, что при работе с исключениями, если у вас есть Не разрешать исключения 9Если установлен флажок 0006 на вкладке Общие настройки брандмауэра Windows, все ваши исключения будут отключены, пока вы не снимите этот флажок.

Заключение

Как видите, в вашем распоряжении достаточно мощный брандмауэр совершенно бесплатно. Есть некоторые недостатки, такие как отсутствие мониторинга исходящих соединений, но он сделает работу по защите вашего компьютера от хакеров в Интернете. Если у вас есть какие-либо вопросы по использованию брандмауэра Windows XP, задайте их нам на форуме «Антивирусы, брандмауэры и продукты для обеспечения конфиденциальности и методы защиты».

Информация о версии:

12.01.11: Руководство обновлено, чтобы использовать наиболее актуальную информацию и изображения.

Вы не можете запустить службу брандмауэра Windows в Windows XP SP2

Симптомы

После установки Microsoft Windows XP с пакетом обновления 2 (SP2) невозможно запустить службу брандмауэра Windows. В частности, вы испытываете один или несколько из следующих симптомов:

- org/ListItem»>

Брандмауэр Windows/Общий доступ к Интернету (ICS) отображается в списке Службы , но вы не можете запустить эту службу.

При попытке доступа к параметрам брандмауэра Windows появляется следующее сообщение об ошибке:

Из-за неизвестной проблемы Windows не может отображать настройки брандмауэра Windows.

Брандмауэр Windows/Общий доступ к Интернету (ICS) не отображается в списке Службы на панели управления.

Причина

Эта проблема вызвана отсутствием или повреждением файла SharedAccess.reg. Файл SharedAccess.reg представляет службу брандмауэра Windows.

Примечание. Служба брандмауэра Windows в Windows XP SP2 заменяет службу брандмауэра подключения к Интернету (ICF) в более ранних версиях Windows XP.

Разрешение

Чтобы решить эту проблему, используйте один из следующих методов.

Способ 1: вызовите функцию «Setup API InstallHinfSection» для установки брандмауэра Windows

Чтобы установить брандмауэр Windows, выполните следующие действия:

Щелкните Пуск , щелкните Выполнить , введите cmd и щелкните OK .

В командной строке введите следующую командную строку и нажмите клавишу ВВОД:

Rundll32 setupapi,InstallHinfSection Ndi-Steelhead 132 %windir%\inf\netrass.

inf

infПерезапустите Windows,

Щелкните Пуск , щелкните Выполнить , введите cmd и щелкните OK .

В командной строке введите следующую команду и нажмите клавишу ВВОД:

Сброс брандмауэра Netsh

Щелкните Пуск , щелкните Выполнить , введите firewall.cpl и нажмите ENTER . В диалоговом окне Брандмауэр Windows щелкните Вкл (рекомендуется) , а затем щелкните OK .

Способ 2: добавьте запись брандмауэра Windows в реестр

Важно! Этот раздел, метод или задача содержат шаги, которые сообщают вам, как изменить реестр. Однако при неправильном изменении реестра могут возникнуть серьезные проблемы. Поэтому убедитесь, что вы внимательно выполните следующие действия. Для дополнительной защиты создайте резервную копию реестра перед его изменением. Затем вы можете восстановить реестр, если возникнет проблема. Для получения дополнительных сведений о резервном копировании и восстановлении реестра щелкните следующий номер статьи базы знаний Майкрософт:

322756 Как создать резервную копию и восстановить реестр в Windows

Чтобы добавить запись брандмауэра Windows в реестр, выполните следующие действия:

- org/ListItem»>

Перезагрузите Windows.

Щелкните Пуск , щелкните Выполнить , введите cmd и щелкните OK .

В командной строке введите следующую команду и нажмите клавишу ВВОД:

Сброс брандмауэра Netsh

Нажмите Пуск , нажмите Выполнить , введите firewall.

cpl и нажмите OK .

cpl и нажмите OK .Настройте параметры брандмауэра Windows, которые вы хотите использовать.

Скопируйте следующий текст в Блокнот и сохраните файл как Sharedaccess.reg:

Редактор реестра Windows версии 5.00

[-HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess]

[HKEY_LOCAL_MACHINE\SYSTEM\Service\CurrentControlSet Общий доступ]

«DependOnGroup»=hex(7):00,00

«DependOnService»=hex(7):4e,00,65,00,74,00,6d,00,61,00,6e,00,00,00 ,57,00,69,00,\

6e,00,4d,00,67,00,6d,00,74,00,00,00,00,00

«Description»=»Обеспечивает трансляцию сетевых адресов, адресацию , службы разрешения имен и/или предотвращения вторжений для домашней или небольшой офисной сети».

«DisplayName»=»Брандмауэр Windows/Общий доступ к Интернету (ICS)»

«ErrorControl»=dword:00000001

«ImagePath»=hex(2):25,00,53,00,79,00,73,00, 74,00,65,00,6д,00,52,00,6ф,00,6ф,00,\

74,00,25,00,5с,00,73,00,79,00,73,00,74,00,65,00,6д,00,33,00,32,00,5с,00,73 ,\

00,76,00,63,00,68,00,6f,00,73,00,74,00,2e,00,65,00,78,00,65,00,20,00,2d ,00,\

6b,00,20,00,6e,00,65,00,74,00,73,00,76,00,63,00,73,00,00,00

«ИмяОбъекта»=» LocalSystem «

» Start «= DWORD: 00000002

» Тип «= DWORD: 00000020

[hkey_local_machine \ System \ CurrentControlset \ Services \ SharedAccess \ Epoch]

» Epoch «= DWORD: 00002CD0

[HKEY_LOCLER \ SystemCLES \ SystemCLESS \ Systему Службы\Общий доступ\Параметры]

«ServiceDll»=hex(2):25,00,53,00,79,00,73,00,74,00,65,00,6d,00,52,00,6f,00,6f,\

00,74,00,25,00,5с,00,53,00,79,00,73,00,74,00,65,00,6д,00,33,00,32,00,5с,00, \

69,00,70,00,6е,00,61,00,74,00,68,00,6с,00,70,00,2е,00,64,00,6с,00,6с,00, 00, \

00

[hkey_local_machine \ system \ currentControlset \ Services \ sharedAccess \ parameters \ FireMeChallPolicy]

[hkey_local_machine \ system \ systemprolset \ services \ shareedaccess \ parameters \ firewallpolicy \ domainprolset \ services \ haredtriles \ domainprolset \ vamentriles \ servicesles \ servicesles \ domainprofset \ service \ servicesles \ servicesles \ wareedcess \ Services\SharedAccess\Parameters\FirewallPolicy\DomainProfile\AuthorizedApplications]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\FirewallPolicy\DomainProfile\AuthorizedApplications\List]

«%windir%\\system32\\sessmgr. exe»=»%windir%\\system32\\sessmgr.exe :*:enabled:@xpsp2res.dll,-22019″

exe»=»%windir%\\system32\\sessmgr.exe :*:enabled:@xpsp2res.dll,-22019″

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\FirewallPolicy\StandardProfile]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\StreandFirewallPolicyParameters \Авторизованные приложения]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\FirewallPolicy\StandardProfile\AuthorizedApplications\List]

«%windir%\\system32\\sessmgr.exe»=»%windir%\\system32\\sessmgr.exe :*:enabled:@xpsp2res.dll,-22019»

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Setup]

«ServiceUpgrade»=dword:00000001

[HKEY_LOCAL_MACHINE\SYSTEM\SurrentSharedControlSet \InterfacesUnfirewalledAtUpdate]

«Все»=dword:00000001

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Enum]

«0»=»Root\\LEGACY_SHAREDACCESS\\0000″

«Count»=dword:00000001

«NextInstance»=dword:00000001

Дважды щелкните Sharedaccess.reg , чтобы объединить содержимое этого файла в реестр и создать запись брандмауэра Windows.

Если эти методы не работают, переустановите Windows XP SP2.

Дополнительная информация

Чтобы убедиться, что служба брандмауэра Windows запущена, выполните следующие действия:

Щелкните Пуск , щелкните Выполнить , введите services.msc и щелкните OK .

В списке служб найдите Брандмауэр Windows/Общий доступ к Интернету (ICS) .

Обратите внимание, что статус службы — Started .

Обратите внимание, что статус службы — Started .Для получения информации об использовании функции «Службы» щелкните Справка в меню Действие .

Статус

Корпорация Майкрософт подтвердила, что это проблема продуктов Майкрософт, перечисленных в разделе «Относится к».

Каталожные номера

Для получения дополнительных сведений об использовании брандмауэра Windows в Windows XP с пакетом обновления 2 щелкните следующие номера статей базы знаний Майкрософт:

875357 Устранение неполадок с настройками брандмауэра Windows в Windows XP с пакетом обновления 2

892199 Не удается запустить службу брандмауэра Windows в Windows XP с пакетом обновления 2 (SP2)

Дополнительные сведения об устранении неполадок брандмауэра Windows в Windows XP с пакетом обновления 2 (SP2) см.