Администрирование параметров политики безопасности (Windows 10)

- Статья

- Чтение занимает 16 мин

Относится к:

- Windows 11

- Windows 10

В этой статье рассматриваются различные методы администрирования параметров политики безопасности на локальном устройстве или в организации небольшого или среднего размера.

Параметры политики безопасности следует использовать в рамках общей реализации безопасности, чтобы обеспечить безопасность контроллеров домена, серверов, клиентских устройств и других ресурсов в организации.

Политики параметров безопасности — это правила, которые можно настроить на устройстве или нескольких устройствах для защиты ресурсов на устройстве или в сети.

Параметры безопасности могут управлять следующими параметрами:

- Проверка подлинности пользователя в сети или на устройстве.

- Ресурсы, доступ к которым разрешен пользователям.

- Следует ли записывать действия пользователя или группы в журнал событий.

- Членство в группе.

Сведения о каждом параметре, включая описания, параметры по умолчанию, а также рекомендации по управлению и безопасности, см. в справочнике по параметрам политики безопасности.

Для управления конфигурациями безопасности для нескольких компьютеров можно использовать один из следующих вариантов:

- Изменение определенных параметров безопасности в объекте групповой политики.

- Используйте оснастку «Шаблоны безопасности», чтобы создать шаблон безопасности, содержащий политики безопасности, которые требуется применить, а затем импортировать шаблон безопасности в объект групповая политика. Шаблон безопасности — это файл, представляющий конфигурацию безопасности. Его можно импортировать в объект групповой политики или применить к локальному устройству или использовать для анализа безопасности.

Что изменилось при администрировании параметров

Со временем появились новые способы управления параметрами политики безопасности, включая новые функции операционной системы и добавление новых параметров. В следующей таблице перечислены различные средства, с помощью которых можно администрировать параметры политики безопасности.

| Инструмент или компонент | Описание и использование |

|---|---|

| Оснастка «Политика безопасности» | Secpol.msc Оснастка MMC предназначена для управления только параметрами политики безопасности.  |

| Средство командной строки редактора безопасности | Secedit.exe Настраивает и анализирует безопасность системы путем сравнения текущей конфигурации с указанными шаблонами безопасности. |

| Диспетчер соответствия требованиям безопасности | Скачивание средства Акселератор решений, который помогает планировать, развертывать, эксплуатировать базовые показатели безопасности и управлять ими для клиентских и серверных операционных систем Windows, а также Майкрософт приложений. |

| Мастер настройки безопасности | Scw.exe SCW — это средство на основе ролей, доступное только на серверах. Его можно использовать для создания политики, которая позволяет службам, правилам брандмауэра и параметрам, необходимым для выполнения определенных ролей выбранным сервером. |

| Средство Configuration Manager безопасности | Этот набор инструментов позволяет создавать, применять и изменять безопасность для локального устройства, подразделения или домена. |

| Групповая политика | Gpmc.msc и Gpedit.msc Консоль управления групповая политика использует редактор объектов групповая политика для предоставления локальных параметров безопасности, которые затем можно включить в объекты групповая политика для распространения по всему домену. Редактор локальной групповая политика выполняет аналогичные функции на локальном устройстве. |

| Политики ограниченного использования программ См. статью Администрирование политик ограниченного использования программного обеспечения. | Gpedit.msc Политики ограниченного использования программного обеспечения (SRP) — это функция на основе групповая политика, которая определяет программы, выполняемые на компьютерах в домене, и управляет возможностью запуска этих программ. |

| Администрирование AppLocker См. администрирование AppLocker | Gpedit.msc Предотвращает влияние вредоносных программ (вредоносных программ) и неподдерживаемых приложений на компьютеры в вашей среде, а также запрещает пользователям в вашей организации устанавливать и использовать несанкционированные приложения.  |

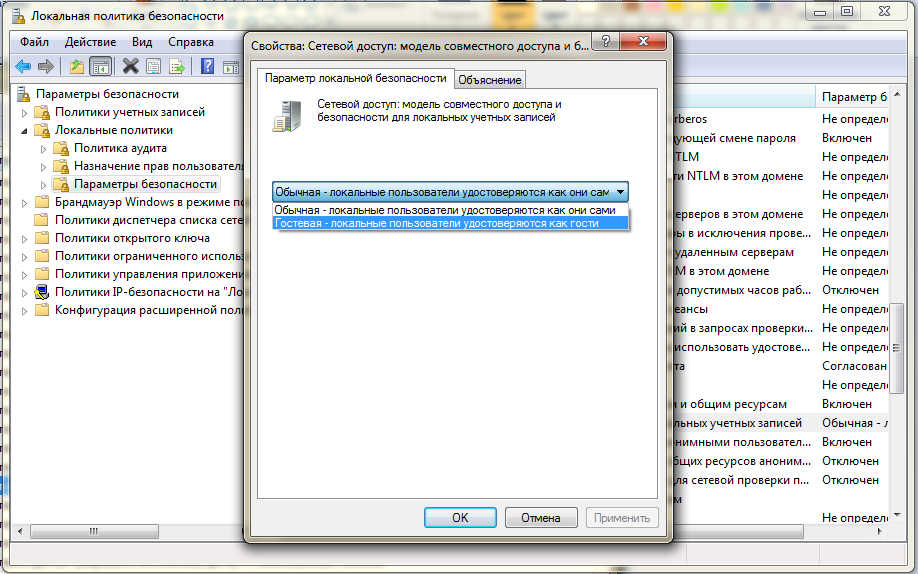

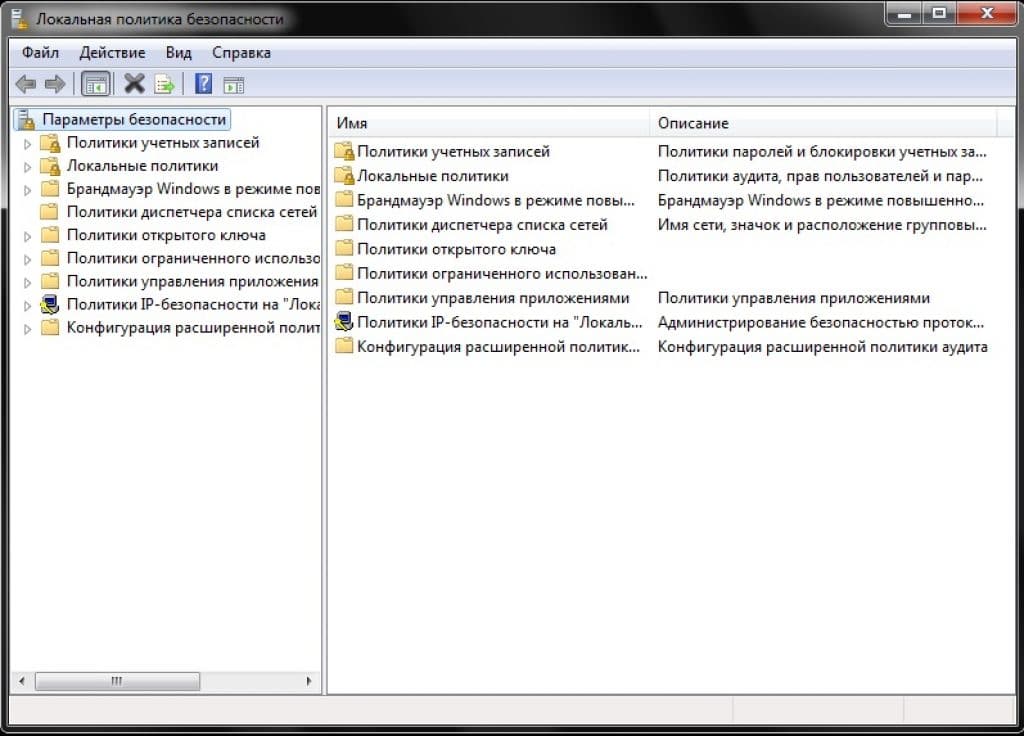

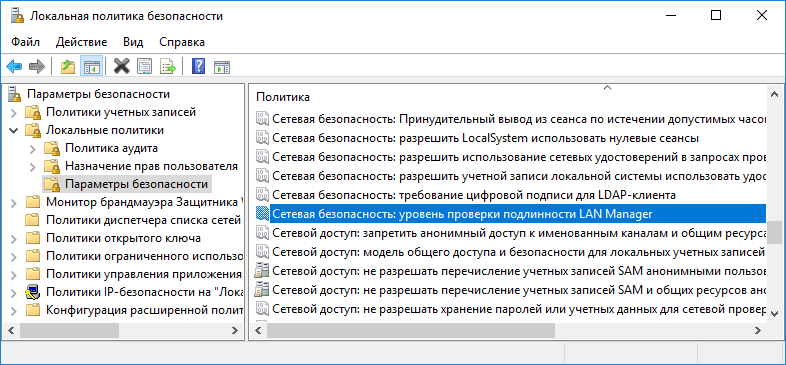

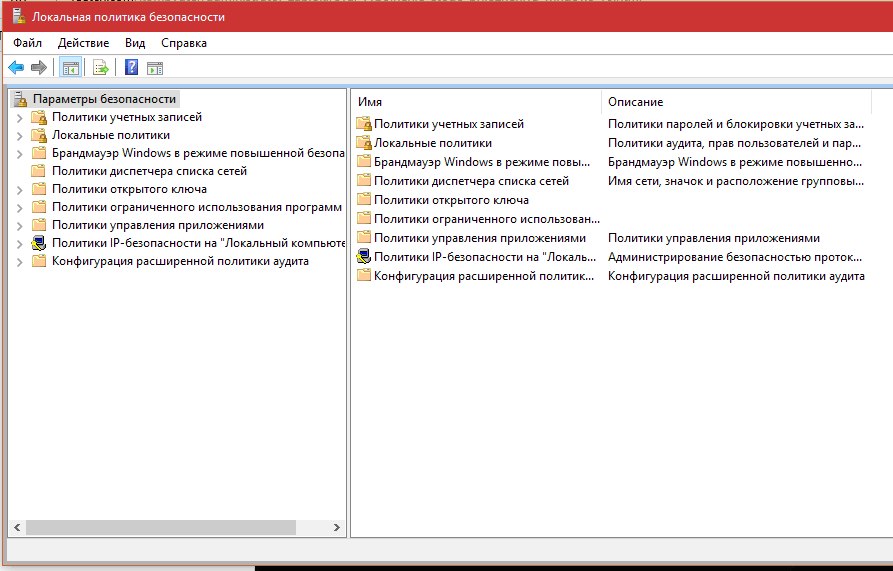

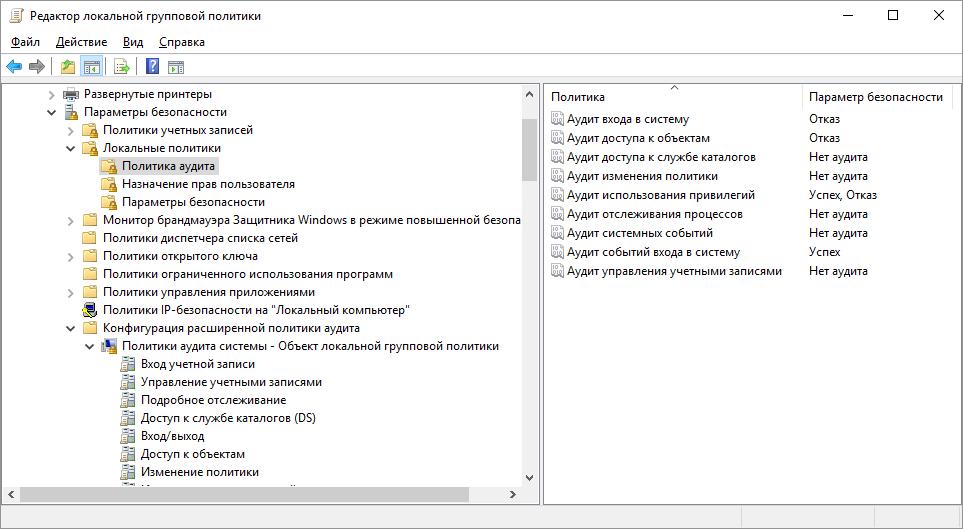

Использование оснастки «Локальная политика безопасности»

Оснастка «Локальная политика безопасности» (Secpol.msc) ограничивает представление объектов локальной политики следующими политиками и функциями:

- Политики учетных записей

- Локальные политики

- Брандмауэр Windows в режиме повышенной безопасности

- Политики диспетчера списков сетей

- Политики открытых ключей

- Политики ограниченного использования программ

- Политики управления приложениями

- Политики безопасности IP-адресов на локальном компьютере

- Расширенная конфигурация политики аудита

Политики, заданные локально, могут быть перезаписаны, если компьютер присоединен к домену.

Оснастка «Локальная политика безопасности» входит в набор средств Configuration Manager безопасности. Сведения о других средствах в этом наборе инструментов см. в разделе Работа с Configuration Manager безопасности этой статьи.

Использование программы командной строки secedit

Программа командной строки secedit работает с шаблонами безопасности и предоставляет шесть основных функций:

- Параметр Configure помогает устранить несоответствия в безопасности между устройствами, применяя правильный шаблон безопасности к неправильному серверу.

- Параметр Analyze сравнивает конфигурацию безопасности сервера с выбранным шаблоном.

- Параметр Import позволяет создать базу данных на основе существующего шаблона. Это клонирование также выполняется с помощью средства конфигурации и анализа безопасности.

- Параметр Export позволяет экспортировать параметры из базы данных в шаблон параметров безопасности.

- Параметр Validate позволяет проверить синтаксис каждой или любых строк текста, созданных или добавленных в шаблон безопасности. Эта проверка гарантирует, что если шаблон не сможет применить синтаксис, проблема в шаблоне не будет.

- Параметр Generate Rollback сохраняет текущие параметры безопасности сервера в шаблон безопасности, чтобы его можно было использовать для восстановления большинства параметров безопасности сервера до известного состояния. Исключением является то, что при применении шаблон отката не изменяет записи списка управления доступом в файлах или записях реестра, которые были изменены последним примененным шаблоном.

Использование диспетчера соответствия требованиям безопасности

Диспетчер соответствия требованиям безопасности — это загружаемое средство, которое помогает планировать, развертывать, эксплуатировать и администрировать базовые показатели безопасности для клиентских и серверных операционных систем Windows, а также для Майкрософт приложений. Он содержит полную базу данных с рекомендуемыми параметрами безопасности, методами настройки базовых показателей и возможностью реализации этих параметров в нескольких форматах, включая XLS, объекты групповой политики, пакеты управления требуемой конфигурацией (DCM) или протокол автоматизации содержимого безопасности (SCAP). Диспетчер соответствия требованиям безопасности используется для экспорта базовых показателей в среду для автоматизации развертывания и проверки соответствия требованиям.

Администрирование политик безопасности с помощью диспетчера соответствия требованиям безопасности

- Скачайте последнюю версию.

Дополнительные сведения см. в блоге базовых показателей безопасности Майкрософт.

Дополнительные сведения см. в блоге базовых показателей безопасности Майкрософт. - Ознакомьтесь с соответствующей документацией по базовым показателям безопасности, включенной в это средство.

- Скачайте и импортируйте соответствующие базовые показатели безопасности. Процесс установки описывает выбор базовых показателей.

- Откройте справку и следуйте инструкциям по настройке, сравнению или слиянию базовых показателей безопасности перед развертыванием этих базовых показателей.

Использование мастера настройки безопасности

Мастер настройки безопасности (SCW) поможет вам создать, изменить, применить или откатить политику безопасности. Политика безопасности, созданная с помощью SCW, — это файл .xml, который при применении настраивает службы, сетевую безопасность, определенные значения реестра и политику аудита.

SCW — это средство на основе ролей. Его можно использовать для создания политики, которая позволяет службам, правилам брандмауэра и параметрам, необходимым для выполнения определенных ролей на выбранном сервере. Например, сервером может быть файловый сервер, сервер печати или контроллер домена.

Например, сервером может быть файловый сервер, сервер печати или контроллер домена.

Ниже приведены рекомендации по использованию SCW.

Доступ к scW можно получить через диспетчер сервера или запустив scw.exe. Мастер выполняет настройку безопасности сервера, чтобы:

- Создайте политику безопасности, которая может применяться к любому серверу в сети.

- Изменение существующей политики безопасности.

- Примените существующую политику безопасности.

- Откат последней примененной политики безопасности.

Мастер политики безопасности настраивает службы и сетевую безопасность на основе роли сервера, а также настраивает параметры аудита и реестра.

Дополнительные сведения о scW, включая процедуры, см. в разделе Мастер настройки безопасности.

Работа с Configuration Manager безопасности

Набор средств «Безопасность Configuration Manager» позволяет создавать, применять и изменять безопасность для локального устройства, подразделения или домена.

Процедуры использования Configuration Manager безопасности см. в разделе Configuration Manager безопасности.

В следующей таблице перечислены функции Configuration Manager безопасности.

| Средства Configuration Manager безопасности | Описание |

|---|---|

| Настройка и анализ безопасности | Определяет политику безопасности в шаблоне. Эти шаблоны можно применять к групповая политика или к локальному компьютеру. |

| Шаблоны безопасности | Определяет политику безопасности в шаблоне. Эти шаблоны можно применять к групповая политика или к локальному компьютеру. |

| Расширение параметров безопасности для групповая политика | Изменяет отдельные параметры безопасности в домене, на сайте или в подразделении. |

| Локальная политика безопасности | Изменяет отдельные параметры безопасности на локальном компьютере. |

| Secedit | Автоматизирует задачи по настройке безопасности в командной строке. |

Настройка и анализ безопасности

Конфигурация и анализ безопасности — это оснастка MMC для анализа и настройки безопасности локальной системы.

Анализ безопасности

Состояние операционной системы и приложений на устройстве является динамическим. Например, может потребоваться временно изменить уровни безопасности, чтобы можно было немедленно устранить проблемы администрирования или сети. Однако это изменение часто может не быть изменено. Это состояние изменений означает, что компьютер может больше не соответствовать требованиям к корпоративной безопасности.

Регулярный анализ позволяет отслеживать и обеспечивать достаточный уровень безопасности на каждом компьютере в рамках корпоративной программы управления рисками. Вы можете настроить уровни безопасности и, самое главное, обнаружить все недостатки системы безопасности, которые могут возникнуть в системе с течением времени.

Конфигурация и анализ безопасности позволяют быстро просматривать результаты анализа безопасности. В нем представлены рекомендации наряду с текущими параметрами системы и используются визуальные флаги или примечания для выделения областей, в которых текущие параметры не соответствуют предлагаемому уровню безопасности. Конфигурация и анализ безопасности также позволяют устранять любые несоответствия, выявленные анализом.

В нем представлены рекомендации наряду с текущими параметрами системы и используются визуальные флаги или примечания для выделения областей, в которых текущие параметры не соответствуют предлагаемому уровню безопасности. Конфигурация и анализ безопасности также позволяют устранять любые несоответствия, выявленные анализом.

Конфигурация безопасности

Конфигурация и анализ безопасности также можно использовать для прямой настройки безопасности локальной системы. Используя личные базы данных, можно импортировать шаблоны безопасности, созданные с помощью шаблонов безопасности, и применить эти шаблоны к локальному компьютеру. Эти шаблоны безопасности немедленно настраивают безопасность системы с уровнями, указанными в шаблоне.

Шаблоны безопасности

С помощью оснастки «Шаблоны безопасности» для консоли управления Майкрософт можно создать политику безопасности для устройства или сети. Это единая точка входа, в которой можно принять во внимание полный спектр системной безопасности. Оснастка «Шаблоны безопасности» не вводит новые параметры безопасности, она просто упорядочивает все существующие атрибуты безопасности в одном месте, чтобы упростить администрирование безопасности.

Оснастка «Шаблоны безопасности» не вводит новые параметры безопасности, она просто упорядочивает все существующие атрибуты безопасности в одном месте, чтобы упростить администрирование безопасности.

Импорт шаблона безопасности в объект групповая политика упрощает администрирование домена за счет одновременной настройки безопасности для домена или подразделения.

Чтобы применить шаблон безопасности к локальному устройству, можно использовать конфигурацию и анализ безопасности или программу командной строки secedit.

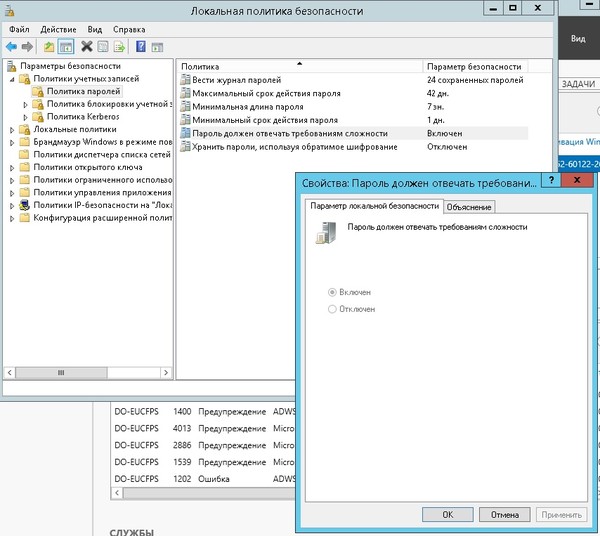

Шаблоны безопасности можно использовать для определения:

- Политики учетных записей

- Политика паролей

- Политика блокировки учетной записи

- Политика Kerberos

- Локальные политики

- Политика аудита

- Назначение прав пользователя

- Параметры безопасности

- Журнал событий: параметры приложения, системы и журнала событий безопасности

- Ограниченные группы: членство в группах, чувствительных к безопасности

- Системные службы: запуск и разрешения для системных служб

- Реестр: разрешения для разделов реестра

- Файловая система: разрешения для папок и файлов

Каждый шаблон сохраняется в виде текстового INF-файла. Этот файл позволяет копировать, вставлять, импортировать или экспортировать некоторые или все атрибуты шаблона. За исключением политик безопасности по протоколу INTERNET и открытых ключей, все атрибуты безопасности могут содержаться в шаблоне безопасности.

Этот файл позволяет копировать, вставлять, импортировать или экспортировать некоторые или все атрибуты шаблона. За исключением политик безопасности по протоколу INTERNET и открытых ключей, все атрибуты безопасности могут содержаться в шаблоне безопасности.

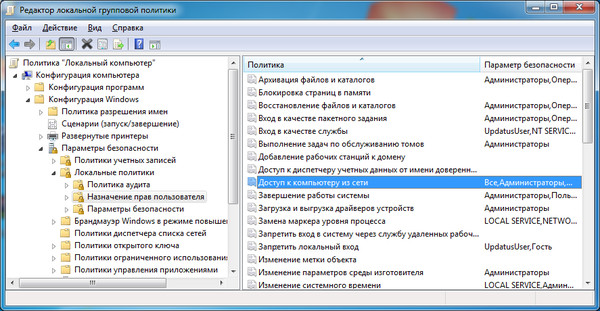

Расширение параметров безопасности для групповая политика

Подразделения, домены и сайты связаны с объектами групповая политика. Средство параметров безопасности позволяет изменить конфигурацию безопасности объекта групповая политика, в свою очередь, затрагивая несколько компьютеров. С помощью параметров безопасности можно изменять параметры безопасности многих устройств в зависимости от того, какой объект групповая политика вы изменяете, с одного устройства, присоединенного к домену.

Параметры безопасности или политики безопасности — это правила, настроенные на устройстве или нескольких устройствах для защиты ресурсов на устройстве или в сети. Параметры безопасности могут управлять следующими параметрами:

- Как пользователи проходят проверку подлинности в сети или на устройстве

- Какие ресурсы разрешено использовать пользователям

- Регистрируются ли действия пользователя или группы в журнале событий

- Членство в группе

Конфигурацию безопасности на нескольких компьютерах можно изменить двумя способами:

- Создайте политику безопасности с помощью шаблона безопасности с шаблонами безопасности, а затем импортируйте шаблон с помощью параметров безопасности в объект групповая политика.

- Измените несколько параметров выбора с помощью параметров безопасности.

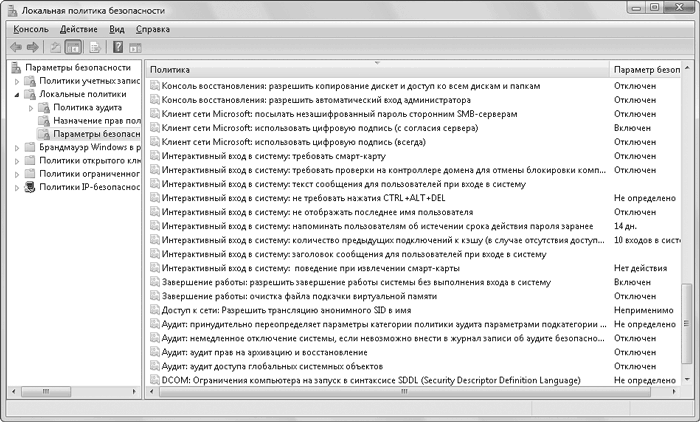

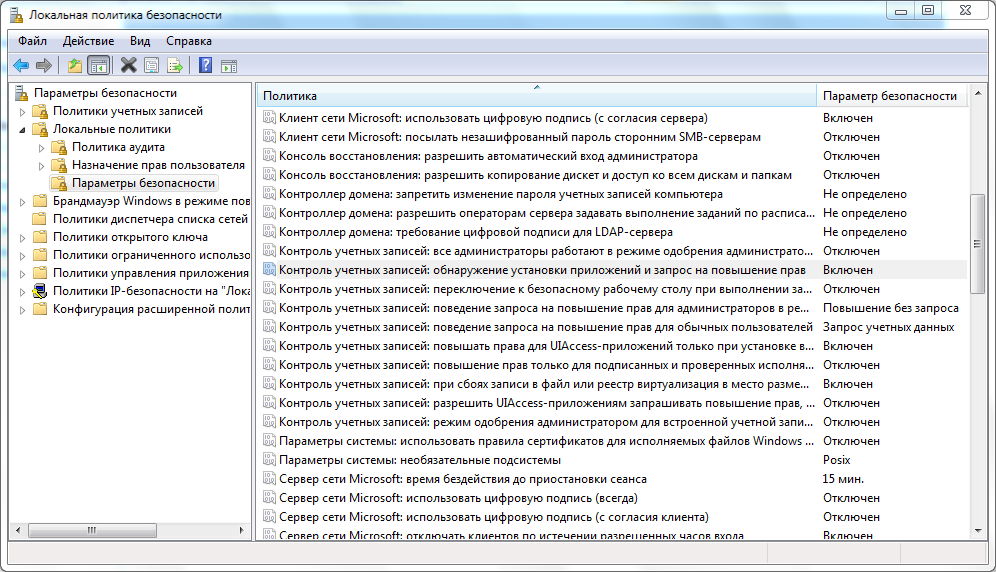

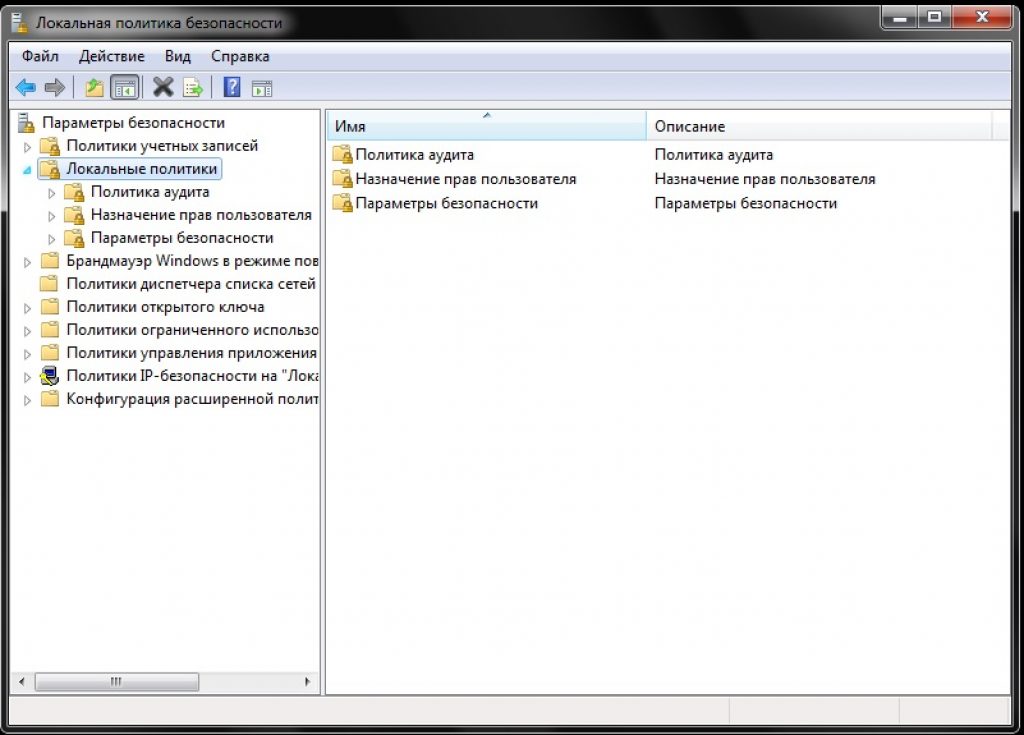

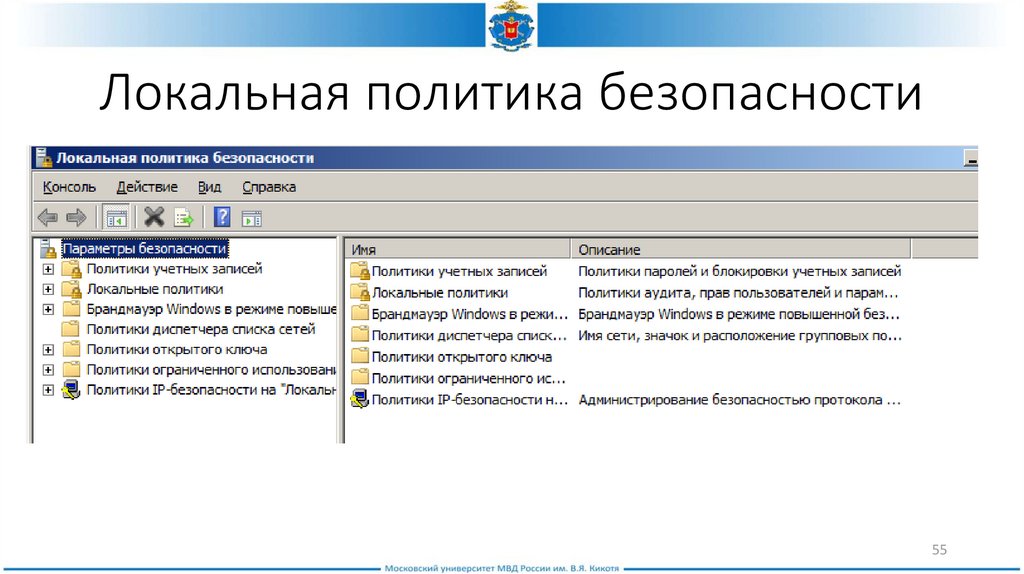

Локальная политика безопасности

Политика безопасности — это сочетание параметров безопасности, влияющих на безопасность на устройстве. Вы можете использовать локальную политику безопасности для изменения политик учетных записей и локальных политик на локальном устройстве.

С помощью локальной политики безопасности можно управлять следующими параметрами:

- Кто обращается к вашему устройству

- Какие ресурсы пользователи имеют право использовать на вашем устройстве

- Регистрируются ли действия пользователя или группы в журнале событий

Если ваше локальное устройство присоединено к домену, вы можете получить политику безопасности из политики домена или из политики любого подразделения, членом которому вы являетесь. Если вы получаете политику из нескольких источников, конфликты разрешаются в следующем порядке приоритета.

- Политика подразделения

- Политика домена

- Политика сайта

- Политика локального компьютера

Если вы изменяете параметры безопасности на локальном устройстве с помощью локальной политики безопасности, вы напрямую изменяете параметры на своем устройстве. Таким образом, параметры вступают в силу немедленно, но это может быть только временным. Фактически эти параметры будут действовать на локальном устройстве до следующего обновления групповая политика параметров безопасности, когда параметры безопасности, полученные от групповая политика, будут переопределять локальные параметры при возникновении конфликтов.

Таким образом, параметры вступают в силу немедленно, но это может быть только временным. Фактически эти параметры будут действовать на локальном устройстве до следующего обновления групповая политика параметров безопасности, когда параметры безопасности, полученные от групповая политика, будут переопределять локальные параметры при возникновении конфликтов.

Использование Configuration Manager безопасности

Инструкции по использованию Configuration Manager безопасности см. в разделе Практическое руководство по Configuration Manager безопасности. В этом разделе содержатся сведения о следующих темах:

- Применение параметров безопасности

- Импорт и экспорт шаблонов безопасности

- Анализ безопасности и просмотр результатов

- Устранение несоответствий в системе безопасности

- Автоматизация задач конфигурации безопасности

Применение параметров безопасности

После изменения параметров безопасности параметры обновляются на компьютерах в подразделении, связанном с объектом групповая политика:

- При перезапуске устройства его параметры будут обновлены.

- Чтобы заставить устройство обновить параметры безопасности и все параметры групповая политика, используйте gpupdate.exe.

Приоритет политики, если к компьютеру применяется несколько политик

Для параметров безопасности, определенных несколькими политиками, наблюдается следующий порядок очередности:

- Политика подразделения

- Политика домена

- Политика сайта

- Политика локального компьютера

Например, для рабочей станции, присоединенной к домену, локальные параметры безопасности будут переопределены политикой домена в любом случае конфликта. Аналогичным образом, если одна и та же рабочая станция является членом подразделения, параметры, примененные из политики подразделения, переопределяют как доменные, так и локальные параметры. Если рабочая станция является членом нескольких организационных подразделений, то подразделение, которое непосредственно содержит рабочую станцию, имеет наивысший приоритет.

Примечание.

Используйте gpresult.exe, чтобы узнать, какие политики применяются к устройству и в каком порядке.

Для учетных записей домена может быть только одна политика учетных записей, которая включает политики паролей, политики блокировки учетных записей и политики Kerberos.

Сохраняемость в параметрах безопасности

Параметры безопасности могут сохраняться, даже если параметр больше не определен в первоначально примененной политике.

Сохраняемость в параметрах безопасности возникает в следующих случаях:

- Этот параметр ранее не был определен для устройства.

- Параметр предназначен для объекта реестра.

- Параметр предназначен для объекта файловой системы.

Все параметры, применяемые с помощью локальной политики или объекта групповая политика, хранятся в локальной базе данных на вашем устройстве. При изменении параметра безопасности компьютер сохраняет значение параметра безопасности в локальной базе данных, которая сохраняет журнал всех параметров, примененных к устройству. Если политика сначала определяет параметр безопасности, а затем больше не определяет этот параметр, то параметр принимает предыдущее значение в базе данных. Если предыдущее значение не существует в базе данных, то параметр не возвращается к чему-либо и остается определенным как есть. Это поведение иногда называют «татуировкой».

Если политика сначала определяет параметр безопасности, а затем больше не определяет этот параметр, то параметр принимает предыдущее значение в базе данных. Если предыдущее значение не существует в базе данных, то параметр не возвращается к чему-либо и остается определенным как есть. Это поведение иногда называют «татуировкой».

Параметры реестра и файлов будут поддерживать значения, применяемые с помощью политики, пока для этого параметра не будут заданы другие значения.

Фильтрация параметров безопасности на основе членства в группах

Вы также можете решить, какие пользователи или группы будут или не будут применять к ним объект групповая политика, независимо от того, на каком компьютере они вошли, запретив им разрешение Применить групповая политика или Чтение для этого объекта групповая политика. Оба этих разрешения необходимы для применения групповая политика.

Импорт и экспорт шаблонов безопасности

Конфигурация и анализ безопасности позволяют импортировать и экспортировать шаблоны безопасности в базу данных или из нее.

Если вы внесли какие-либо изменения в базу данных анализа, эти параметры можно сохранить, экспортируя их в шаблон. Функция экспорта позволяет сохранять параметры базы данных анализа в виде нового файла шаблона. Затем этот файл шаблона можно использовать для анализа или настройки системы или импортировать его в объект групповая политика.

Анализ безопасности и просмотр результатов

Конфигурация и анализ безопасности выполняют анализ безопасности, сравнивая текущее состояние безопасности системы с базой данных анализа. Во время создания база данных анализа использует по крайней мере один шаблон безопасности. Если вы решили импортировать несколько шаблонов безопасности, база данных объединит различные шаблоны и создаст один составной шаблон. Он разрешает конфликты в порядке импорта; последний импортируемый шаблон имеет приоритет.

Конфигурация безопасности и анализ отображают результаты анализа по областям безопасности с помощью визуальных флагов для указания проблем. В нем отображаются текущие системные и базовые параметры конфигурации для каждого атрибута безопасности в областях безопасности. Чтобы изменить параметры базы данных анализа, щелкните запись правой кнопкой мыши и выберите пункт Свойства.

В нем отображаются текущие системные и базовые параметры конфигурации для каждого атрибута безопасности в областях безопасности. Чтобы изменить параметры базы данных анализа, щелкните запись правой кнопкой мыши и выберите пункт Свойства.

| Флаг визуального элемента | Значение |

|---|---|

| Красный X | Запись определена в базе данных анализа и в системе, но значения параметров безопасности не совпадают. |

| Зеленый флажок | Запись определяется в базе данных анализа, в системе и совпадают значения параметров. |

| Вопросительный знак | Запись не определена в базе данных анализа и, следовательно, не была проанализирована. Если запись не анализируется, это может быть связано с тем, что она не определена в базе данных анализа или что пользователь, выполняющий анализ, может не иметь достаточных разрешений для выполнения анализа для определенного объекта или области. |

| Восклицательный знак | Этот элемент определен в базе данных анализа, но не существует в фактической системе. Например, может существовать ограниченная группа, которая определена в базе данных анализа, но на самом деле не существует в анализируемой системе. Например, может существовать ограниченная группа, которая определена в базе данных анализа, но на самом деле не существует в анализируемой системе. |

| Без выделения | Элемент не определен в базе данных анализа или в системе. |

Если вы решили принять текущие параметры, соответствующее значение в базовой конфигурации изменяется в соответствии с ними. Если изменить системный параметр в соответствии с базовой конфигурацией, это изменение будет отражено при настройке системы с помощью конфигурации и анализа безопасности.

Чтобы избежать дальнейшего пометки параметров, которые вы изучили и определили, что это разумно, можно изменить базовую конфигурацию. Изменения вносятся в копию шаблона.

Устранение несоответствий в системе безопасности

Расхождения между базой данных анализа и параметрами системы можно устранить следующими способами:

- Принятие или изменение некоторых или всех значений, помеченных или не включенных в конфигурацию, если вы определили, что уровни безопасности локальной системы допустимы из-за контекста (или роли) этого компьютера.

Затем эти значения атрибутов обновляются в базе данных и применяются к системе при нажатии кнопки Настроить компьютер сейчас.

Затем эти значения атрибутов обновляются в базе данных и применяются к системе при нажатии кнопки Настроить компьютер сейчас. - Настройка системы для значений базы данных анализа, если вы определили, что система не соответствует допустимым уровням безопасности.

- Импорт более подходящего шаблона для роли этого компьютера в базу данных в качестве новой базовой конфигурации и его применение к системе.

Изменения в базе данных анализа вносятся в сохраненный шаблон в базе данных, а не в файл шаблона безопасности. Файл шаблона безопасности будет изменен только при возврате к шаблону безопасности и изменении этого шаблона или экспорте хранимой конфигурации в тот же файл шаблона.

Используйте параметр Настроить компьютер сейчас только для изменения областей безопасности, не затронутых параметрами групповая политика, таких как безопасность в локальных файлах и папках, разделы реестра и системные службы. В противном случае при применении параметров групповая политика он будет иметь приоритет над локальными параметрами, такими как политики учетных записей.

Как правило, не используйте настройку компьютера сейчас при анализе безопасности для клиентов на основе домена, так как вам придется настраивать каждый клиент отдельно. В этом случае следует вернуться к шаблонам безопасности, изменить шаблон и повторно применить его к соответствующему объекту групповая политика.

Автоматизация задач конфигурации безопасности

Вызвав средство secedit.exe в командной строке из пакетного файла или автоматического планировщика задач, вы можете использовать его для автоматического создания и применения шаблонов, а также анализа безопасности системы. Его также можно запустить динамически из командной строки. Secedit.exe полезно, если у вас есть несколько устройств, на которых необходимо проанализировать или настроить безопасность, и вам нужно выполнять эти задачи в нерабочее время.

Работа со средствами групповая политика

групповая политика — это инфраструктура, которая позволяет задавать управляемые конфигурации для пользователей и компьютеров с помощью групповая политика параметров и групповая политика параметров. Для групповая политика параметров, влияющих только на локальное устройство или пользователя, можно использовать локальный редактор групповая политика. Вы можете управлять параметрами групповая политика и параметрами групповая политика в среде доменные службы Active Directory (AD DS) с помощью консоли управления групповая политика (GPMC). средства управления групповая политика также включены в пакет средств удаленного администрирования сервера, чтобы обеспечить возможность администрирования групповая политика параметров на рабочем столе.

Для групповая политика параметров, влияющих только на локальное устройство или пользователя, можно использовать локальный редактор групповая политика. Вы можете управлять параметрами групповая политика и параметрами групповая политика в среде доменные службы Active Directory (AD DS) с помощью консоли управления групповая политика (GPMC). средства управления групповая политика также включены в пакет средств удаленного администрирования сервера, чтобы обеспечить возможность администрирования групповая политика параметров на рабочем столе.

Как открыть локальную политику безопасности (10 способов)

Локальная политика безопасности (Local Security Policy) — мощный инструмент, который позволяет контролировать различные параметры безопасности на вашем компьютере в операционной системе Windows. Локальная политика безопасности Windows позволяет ограничить использование некоторых функций или разрешить доступ к ним только определенным пользователям.

Вы можете использовать функции локальной политики безопасности для повышения безопасности своего локального компьютера с операционной системой Windows. Оснастка «Локальная политика безопасности» позволяет пользователю управлять политиками паролей, учетных записей, прав пользователей, аудита, управления приложениями и так далее.

Оснастка «Локальная политика безопасности» позволяет пользователю управлять политиками паролей, учетных записей, прав пользователей, аудита, управления приложениями и так далее.

Содержание:

- Как открыть локальную политику безопасности через поиск Windows

- Запуск локальной политики безопасности с помощью команды «Выполнить»

- Открытие локальной политики безопасности с помощью меню «Пуск»

- Вход в локальную политику безопасности через Панель управления

- Как открыть локальную политику безопасности с помощью Диспетчера задач

- Переход к локальной политики безопасности из адресной строки Проводника

- Как запустить локальную политику безопасности из системной папки Windows

- Как запустить утилиту локальная политика безопасности с помощью командной строки или PowerShell

- Запуск локальной политику безопасности с помощью редактора локальной групповой политики

- Как закрепить локальною политику безопасности на панели задач

- Выводы статьи

- Как открыть локальную политику безопасности Windows (видео)

Перед пользователем встает вопрос, где находится локальная политика безопасности, чтобы воспользоваться функциями этого инструмента. Существует несколько способов для получения доступа к политикам безопасности локального компьютера.

Существует несколько способов для получения доступа к политикам безопасности локального компьютера.

Вы можете столкнуться с тем, что локальная политика безопасности отсутствует на вашем компьютере. В этом случае непонятно, где локальные политики безопасности находятся на данном ПК.

Необходимо учитывать, что локальная политика безопасности используется только в старших версиях операционной системы Windows: Корпоративной, Профессиональной и для образовательных учреждений. В Домашних версиях Windows этого инструмента нет, поэтому вы не сможете войти в управление локальными политиками безопасности.

Для выполнения настройки локальных политик безопасности необходимо войти в Windows с учетной записью администратора или у вас должны быть права администратора.

В этом руководстве перечислены способы открыть локальную политику безопасности в Windows 10 или Windows 11, используя разные методы системного средства.

Как открыть локальную политику безопасности через поиск Windows

Панель поиска Windows помогает найти нужные файлы, папки и приложения на вашем устройстве, в том числе и системные инструменты.

Выполните следующие действия:

- Щелкните по значку поиска на панели задач, чтобы открыть поиск Windows.

- В строке поиска ведите выражение «локальная политика безопасности».

- Откройте локальную политику безопасности.

- На экране вашего компьютера откроется редактор локальной политики безопасности, в котором вносятся необходимые изменения в параметрах безопасности компьютера.

Запуск локальной политики безопасности с помощью команды «Выполнить»

С помощью выполнения команд в окне «Выполнить» вы можете быстро открывать программы или системные средства на вашем компьютере. Вызывает приложение «Локальная политика безопасности» команда «secpol.msc», которую мы будем использовать в разных методах из этой статьи.

Проделайте следующее:

- Нажмите на клавиатуре «Win» + «R».

- В диалоговое окно «Выполнить» введите команду «msc», а затем нажмите «Enter».

Это действие запустит локальную политику безопасности.

Открытие локальной политики безопасности с помощью меню «Пуск»

В меню «Пуск» в Windows вы можете найти большинство программ на вашем компьютере, включая системные средства Windows.

Локальная политика безопасности Windows 11 запускается следующим образом:

- Откройте меню «Пуск», нажмите на кнопку «Все приложения» в правом верхнем углу.

- Прокрутите страницу вниз, а затем щелкните по «Инструменты Windows».

- В окне «Инструменты Windows» найдите «Локальная политика безопасности» и дважды щелкните по ней.

Локальная политика безопасности Windows 10 открывается из меню «Пуск» таким способом:

- Войдите в меню «Пуск».

- В списке программ найдите папку «Средства администрирования Windows».

- Щелкните по значку «Локальная политика безопасности».

Читайте также: Как включить защиту системы Windows — 5 способов

Вход в локальную политику безопасности через Панель управления

Панель управления Windows обеспечивает доступ к различным системным инструментам и настройкам операционной системы.

Сделайте следующее:

- Нажимайте на клавиши «Win» + «R»,

- Введите «control panel» в диалоговом окне «Выполнить» и нажмите кнопку «ОК».

- В окне «Все элементы панели управления» выберите представление для просмотра крупными или мелкими значками.

- Нажмите на «Инструменты Windows».

- В окне «Инструменты Windows» дважды щелкните по значку «Локальная политика безопасности».

Как открыть локальную политику безопасности с помощью Диспетчера задач

Диспетчер задач Windows предоставляет сведения об активных процессах и программах, запущенных на компьютере, другую полезную информацию. Этот инструмент можно использовать не только для завершения или остановки процессов и служб, но и для запуска программ на вашем компьютере.

Воспользуйтесь этими рекомендациями:

- Щелкните правой кнопкой мыши по меню «Пуск».

- В контекстном меню выберите «Диспетчер задач».

- Во вкладке «Процессы» нажмите «Запустить новую задачу» на верхней панели в Windows В Windows 10 откройте меню «Файл», а там кликните «Запустить новую задачу».

- В открывшемся окне, в поле «Открыть:» введите «secpol.msc».

- Нажмите «ОК».

Переход к локальной политики безопасности из адресной строки Проводника

Проводник Windows имеет адресную строку, которую можно использовать для доступа к локальной политике безопасности.

Выполните инструкцию:

- Откройте Проводник Windows.

- Щелкните по адресной строке, введите «secpol.msc».

- Нажмите «Enter» или на стрелку справа от адресной строки.

Как запустить локальную политику безопасности из системной папки Windows

Вы можете запустить локальную политика безопасности непосредственно из папки «Windows», в которой располагается операционная система на компьютере.

Пройдите шаги:

- Откройте окно Проводника.

- Перейдите в следующую папку:

C:\Windows\System32

- Найдите и дважды щелкните по файлу «secpol» для запуска системного средства.

Читайте также: Как отключить спящий режим в Windows — 5 способов

Как запустить утилиту локальная политика безопасности с помощью командной строки или PowerShell

Если вам более удобно, вы можете применить методы командной строки для запуска локальной политики безопасности на своем ПК. С этой целью можно использовать командную строку или Windows PowerShell, в обоих средствах выполняется одинаковая команда.

С этой целью можно использовать командную строку или Windows PowerShell, в обоих средствах выполняется одинаковая команда.

Выполните следующее:

- В поле поиска Windows введите «cmd» или «powershell».

- Откройте командную строку или Windows PowerShell.

- В окне системного средства введите «secpol», а затем нажмите на «Enter».

На экране вашего компьютера появится окно «Локальная политика безопасности».

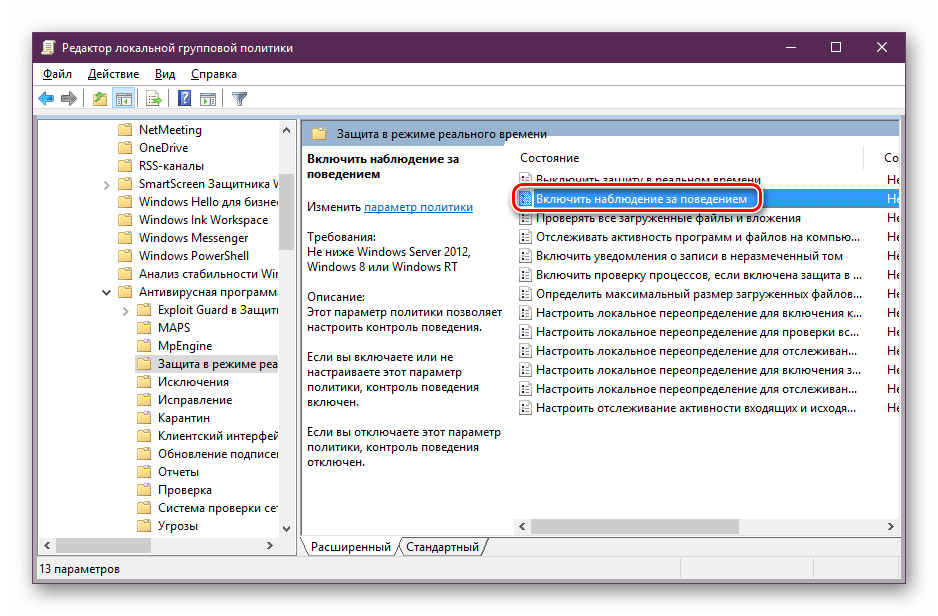

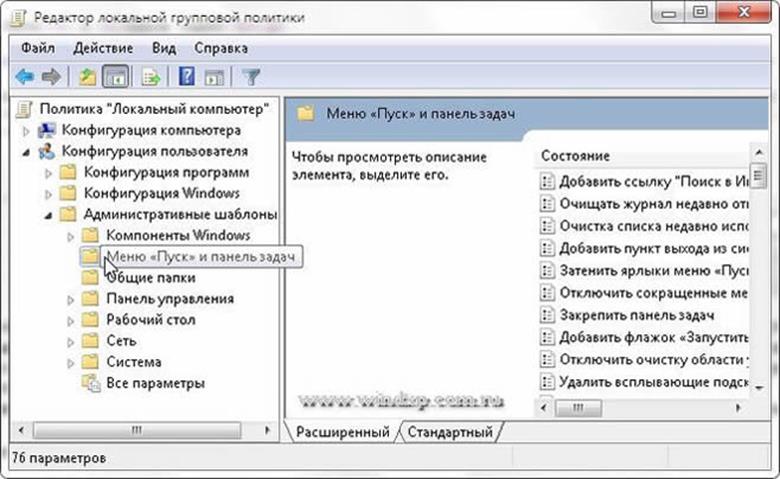

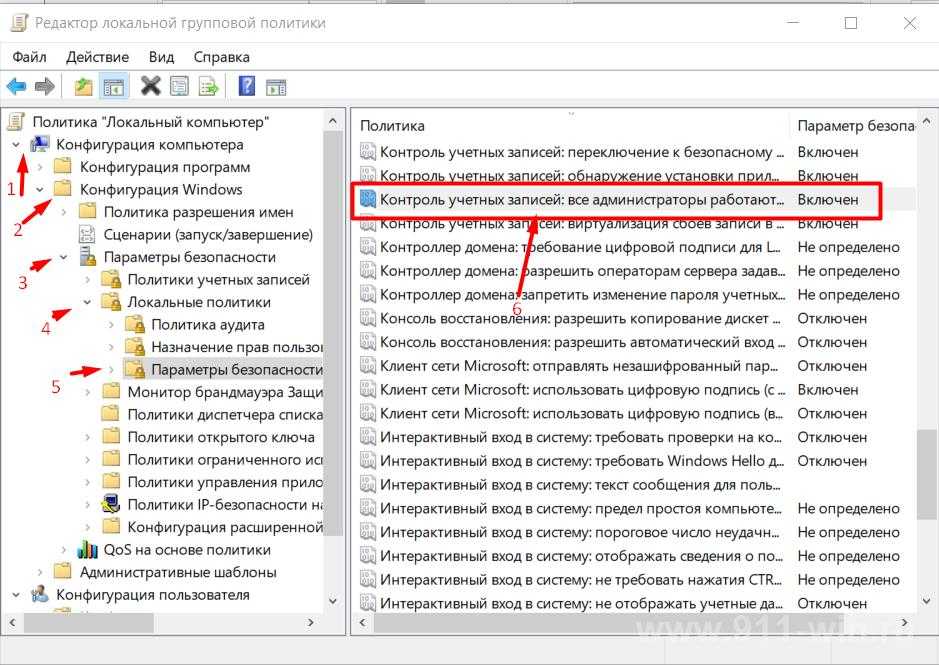

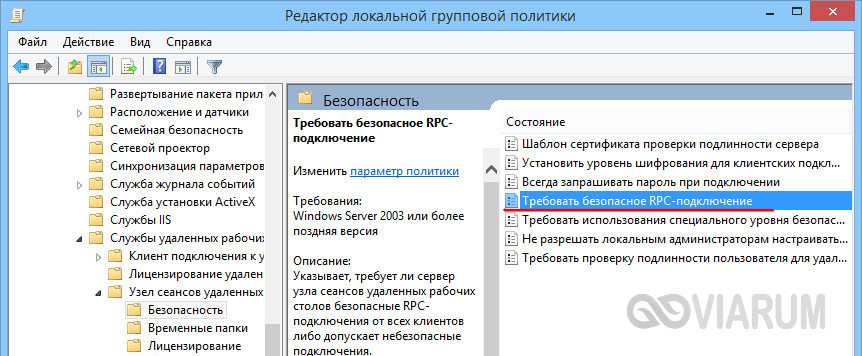

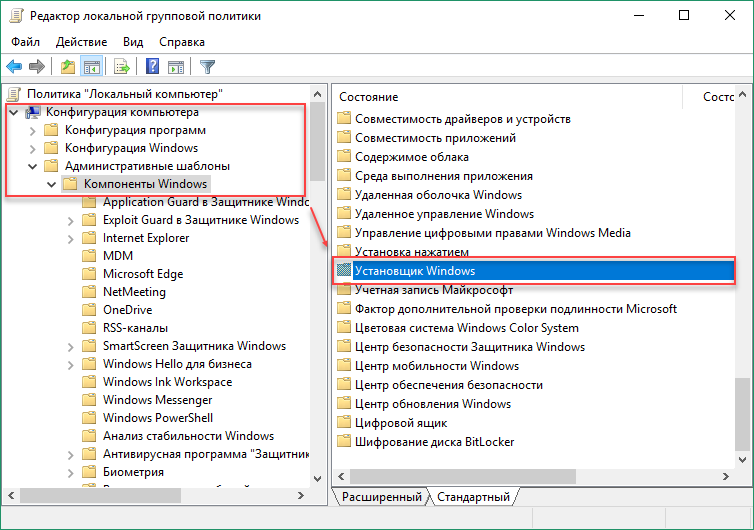

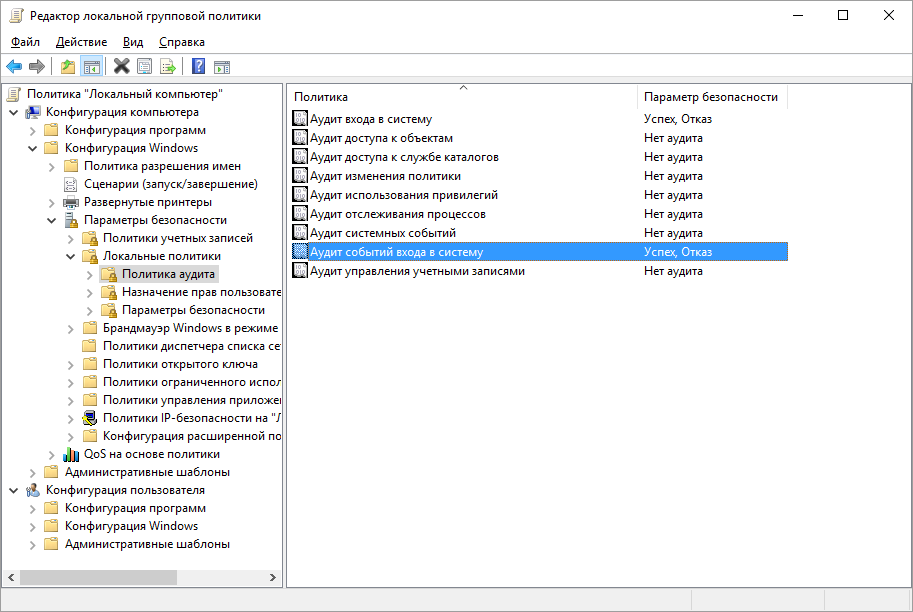

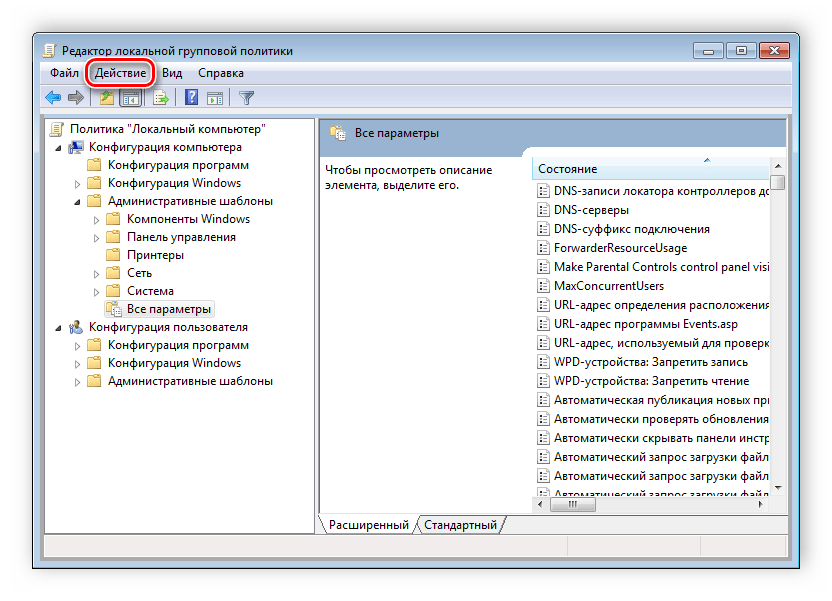

Запуск локальной политику безопасности с помощью редактора локальной групповой политики

Вы можете использовать редактор локальной групповой политики для запуска локальной политики безопасности.

Читайте также: Как установить редактор групповой политики в Windows 11 Home

Пройдите следующие шаги:

- В поле поиска Windows введите «gpedit.msc».

- Откройте окно «Редактор локальной групповой политики».

- Перейдите по пути:

Конфигурация компьютера → Конфигурация Windows → Параметры безопасности

- Здесь вы найдете все модули локальной политики безопасности.

Как закрепить локальною политику безопасности на панели задач

Вы можете открыть локальную политику безопасности, используя любой из перечисленных выше методов. Намного проще получить доступ к политикам безопасности прямо из панели задач. Для этого значок инструмента локальной политики безопасности необходимо закрепить на панели задач.

Необходимо выполнить следующее:

- Нажмите на клавиши «Win» + «S».

- В поле поиска введите «локальная политика безопасности».

- В результатах поиска отобразится нужное приложение, выберите «Закрепить на панели задач».

Теперь вы можете запускать локальную политику безопасности непосредственно с панели задач Windows.

Потом можно открепить этот значок от панели задач, если вам больше не нужно, чтобы локальная политика безопасности находилась на этом элементе интерфейса системы.

Выводы статьи

В операционной системе Windows используется локальная политика безопасности, с помощью которой пользователь может управлять некоторыми параметрами безопасности компьютера. Этот инструмент доступен в версиях Windows Корпоративная, Профессиональная и для образовательных учреждений. Вы можете воспользоваться несколькими способами, чтобы открыть локальную политику безопасности на своем компьютере.

Этот инструмент доступен в версиях Windows Корпоративная, Профессиональная и для образовательных учреждений. Вы можете воспользоваться несколькими способами, чтобы открыть локальную политику безопасности на своем компьютере.

Как открыть локальную политику безопасности Windows (видео)

Нажимая на кнопку, я даю согласие на обработку персональных данных и принимаю политику конфиденциальности

Администрирование параметров политики безопасности (Windows 10)

- Статья

- 18 минут на чтение

Применимо к

- Windows 11

- Windows 10

В этой статье обсуждаются различные методы администрирования параметров политики безопасности на локальном устройстве или в организации малого или среднего размера.

Параметры политики безопасности следует использовать как часть общей реализации безопасности, чтобы защитить контроллеры домена, серверы, клиентские устройства и другие ресурсы в вашей организации.

Политики параметров безопасности — это правила, которые можно настроить на одном или нескольких устройствах для защиты ресурсов на устройстве или в сети. Расширение параметров безопасности оснастки редактора локальной групповой политики (Gpedit.msc) позволяет определять конфигурации безопасности как часть объекта групповой политики (GPO). Объекты групповой политики связаны с контейнерами Active Directory, такими как сайты, домены и подразделения, и позволяют администраторам управлять параметрами безопасности для нескольких компьютеров с любого устройства, присоединенного к домену.

Настройки безопасности могут управлять:

- Аутентификация пользователя в сети или на устройстве.

- Ресурсы, к которым пользователям разрешен доступ.

- Записывать ли действия пользователя или группы в журнал событий.

- Членство в группе.

Сведения о каждом параметре, включая описания, параметры по умолчанию, а также вопросы управления и безопасности, см. в разделе Справочник по параметрам политики безопасности.

Для управления конфигурациями безопасности для нескольких компьютеров можно использовать один из следующих вариантов:

- Изменить определенные параметры безопасности в объекте групповой политики.

- Используйте оснастку «Шаблоны безопасности», чтобы создать шаблон безопасности, содержащий политики безопасности, которые вы хотите применить, а затем импортируйте шаблон безопасности в объект групповой политики. Шаблон безопасности — это файл, представляющий конфигурацию безопасности, который можно импортировать в объект групповой политики, применить к локальному устройству или использовать для анализа безопасности.

Что изменилось в администрировании настроек

Со временем появились новые способы управления параметрами политики безопасности, которые включают новые функции операционной системы и добавление новых параметров. В следующей таблице перечислены различные способы администрирования параметров политики безопасности.

В следующей таблице перечислены различные способы администрирования параметров политики безопасности.

| Инструмент или функция | Описание и использование |

|---|---|

| Оснастка политики безопасности | Secpol.msc Оснастка MMC, предназначенная для управления только параметрами политики безопасности. |

| Средство командной строки редактора безопасности | Secedit.exe Настраивает и анализирует безопасность системы, сравнивая текущую конфигурацию с указанными шаблонами безопасности. |

| Диспетчер соответствия требованиям безопасности | Загрузка инструмента Ускоритель решений, помогающий планировать, развертывать, эксплуатировать и управлять базовыми уровнями безопасности для клиентских и серверных операционных систем Windows и приложений Microsoft. |

| Мастер настройки безопасности | Scw.exe SCW — это инструмент на основе ролей, доступный только на серверах: его можно использовать для создания политики, которая включает службы, правила брандмауэра и параметры, необходимые для того, чтобы выбранный сервер выполнял определенные роли.  |

| Средство диспетчера конфигурации безопасности | Этот набор инструментов позволяет создавать, применять и изменять безопасность для вашего локального устройства, организационного подразделения или домена. |

| Групповая политика | Gpmc.msc и Gpedit.msc Консоль управления групповой политикой использует редактор объектов групповой политики для предоставления локальных параметров безопасности, которые затем могут быть включены в объекты групповой политики для распространения по всему домену. Редактор локальной групповой политики выполняет аналогичные функции на локальном устройстве. |

| Политики ограниченного использования программ См. Администрирование политик ограниченного использования программ | Gpedit.msc Политики ограниченного использования программ (SRP) — это функция на основе групповой политики, которая идентифицирует программы, работающие на компьютерах в домене, и контролирует возможность запуска этих программ.  |

| Администрирование AppLocker См. Администрирование AppLocker | Gpedit.msc Предотвращает воздействие вредоносных программ (вредоносных программ) и неподдерживаемых приложений на компьютеры в вашей среде, а также предотвращает установку и использование неавторизованных приложений пользователями в вашей организации. |

Использование оснастки «Локальная политика безопасности»

Оснастка «Локальная политика безопасности» (Secpol.msc) ограничивает просмотр объектов локальной политики следующими политиками и функциями:

- Политика учетной записи

- Локальные политики

- Брандмауэр Windows в режиме повышенной безопасности

- Политики диспетчера списка сетей

- Политики открытого ключа

- Политики ограниченного использования программ

- Политики управления приложениями

- Политики безопасности IP на локальном компьютере

- Расширенная конфигурация политики аудита

Локальные политики могут быть перезаписаны, если компьютер присоединен к домену.

Оснастка «Локальная политика безопасности» является частью набора инструментов Security Configuration Manager. Сведения о других средствах в этом наборе инструментов см. в разделе Работа с диспетчером конфигурации безопасности в этом разделе.

Использование инструмента командной строки secedit

Инструмент командной строки secedit работает с шаблонами безопасности и обеспечивает шесть основных функций: глючит сервер.

Эта проверка гарантирует, что если шаблон не может применить синтаксис, проблема не в шаблоне.

Эта проверка гарантирует, что если шаблон не может применить синтаксис, проблема не в шаблоне.Использование Security Compliance Manager

Security Compliance Manager — это загружаемый инструмент, который помогает планировать, развертывать, эксплуатировать и управлять базовыми уровнями безопасности для клиентских и серверных операционных систем Windows, а также для приложений Microsoft. Он содержит полную базу данных рекомендуемых параметров безопасности, методов настройки базовых параметров и возможность реализации этих параметров в нескольких форматах, включая XLS, объекты групповой политики, пакеты управления требуемой конфигурацией (DCM) или протокол автоматизации содержимого безопасности (SCAP). Диспетчер соответствия требованиям безопасности используется для экспорта базовых показателей в вашу среду, чтобы автоматизировать развертывание базовых показателей безопасности и процесс проверки соответствия.

Диспетчер соответствия требованиям безопасности используется для экспорта базовых показателей в вашу среду, чтобы автоматизировать развертывание базовых показателей безопасности и процесс проверки соответствия.

Для администрирования политик безопасности с помощью Security Compliance Manager

- Загрузите самую последнюю версию. Дополнительную информацию можно найти в блоге Microsoft Security Baselines.

- Прочтите соответствующую базовую документацию по безопасности, включенную в этот инструмент.

- Загрузите и импортируйте соответствующие базовые параметры безопасности. В процессе установки вы проходите этапы выбора базовой версии.

- Откройте справку и следуйте инструкциям по настройке, сравнению или объединению базовых показателей безопасности перед развертыванием этих базовых показателей.

Использование мастера настройки безопасности

Мастер настройки безопасности (SCW) проведет вас через процесс создания, редактирования, применения или отката политики безопасности. Политика безопасности, которую вы создаете с помощью SCW, представляет собой XML-файл, который при применении настраивает службы, сетевую безопасность, определенные значения реестра и политику аудита.

SCW — это инструмент на основе ролей: его можно использовать для создания политики, которая включает службы, правила брандмауэра и параметры, необходимые для того, чтобы выбранный сервер выполнял определенные роли. Например, сервер может быть файловым сервером, сервером печати или контроллером домена.

Политика безопасности, которую вы создаете с помощью SCW, представляет собой XML-файл, который при применении настраивает службы, сетевую безопасность, определенные значения реестра и политику аудита.

SCW — это инструмент на основе ролей: его можно использовать для создания политики, которая включает службы, правила брандмауэра и параметры, необходимые для того, чтобы выбранный сервер выполнял определенные роли. Например, сервер может быть файловым сервером, сервером печати или контроллером домена.

Ниже приведены рекомендации по использованию SCW:

Доступ к SCW можно получить через диспетчер серверов или запустив scw.exe. Мастер пошагово проведет вас через настройку безопасности сервера:

- Создайте политику безопасности, которую можно применить к любому серверу в вашей сети.

- Изменить существующую политику безопасности.

- Применить существующую политику безопасности.

- Откат последней примененной политики безопасности.

Мастер политики безопасности настраивает службы и сетевую безопасность в зависимости от роли сервера, а также настраивает параметры аудита и реестра.

Дополнительные сведения о SCW, включая процедуры, см. в мастере настройки безопасности.

Работа с диспетчером конфигурации безопасности

Набор инструментов диспетчера конфигурации безопасности позволяет создавать, применять и изменять параметры безопасности для локального устройства, подразделения или домена.

Процедуры использования диспетчера конфигураций безопасности см. в разделе Диспетчер конфигураций безопасности.

В следующей таблице перечислены функции Security Configuration Manager.

| Инструменты Security Configuration Manager | Описание |

|---|---|

| Конфигурация и анализ безопасности | Определяет политику безопасности в шаблоне. Эти шаблоны можно применить к групповой политике или к вашему локальному компьютеру. |

| Шаблоны безопасности | Определяет политику безопасности в шаблоне. Эти шаблоны можно применить к групповой политике или к вашему локальному компьютеру. |

| Расширение параметров безопасности для групповой политики | Редактирует индивидуальные параметры безопасности для домена, сайта или подразделения. |

| Локальная политика безопасности | Редактирует индивидуальные настройки безопасности на локальном компьютере. |

| Секрет | Автоматизирует задачи настройки безопасности в командной строке. |

Конфигурация и анализ безопасности

Конфигурация и анализ безопасности — это оснастка MMC для анализа и настройки безопасности локальной системы.

Анализ безопасности

Состояние операционной системы и приложений на устройстве является динамическим. Например, вам может потребоваться временно изменить уровни безопасности, чтобы вы могли немедленно решить административную или сетевую проблему. Однако это изменение часто может остаться необратимым. Это необратимое состояние изменений означает, что компьютер может больше не соответствовать требованиям корпоративной безопасности.

Регулярный анализ позволяет отслеживать и обеспечивать адекватный уровень безопасности на каждом компьютере в рамках программы управления рисками предприятия. Вы можете настроить уровни безопасности и, самое главное, обнаружить любые недостатки безопасности, которые могут возникнуть в системе с течением времени.

Конфигурация и анализ безопасности позволяет быстро просмотреть результаты анализа безопасности. Он представляет рекомендации наряду с текущими настройками системы и использует визуальные флажки или примечания, чтобы выделить любые области, где текущие настройки не соответствуют предлагаемому уровню безопасности. Конфигурация и анализ безопасности также позволяют устранять любые несоответствия, которые выявляет анализ.

Конфигурация безопасности

Конфигурация и анализ безопасности также могут использоваться для непосредственной настройки безопасности локальной системы. Используя персональные базы данных, вы можете импортировать шаблоны безопасности, созданные с помощью шаблонов безопасности, и применять эти шаблоны к локальному компьютеру. Эти шаблоны безопасности немедленно настраивают безопасность системы с уровнями, указанными в шаблоне.

Эти шаблоны безопасности немедленно настраивают безопасность системы с уровнями, указанными в шаблоне.

Шаблоны безопасности

С помощью оснастки «Шаблоны безопасности» для консоли управления Microsoft вы можете создать политику безопасности для своего устройства или сети. Это единая точка входа, в которой можно принять во внимание весь спектр системной безопасности. Оснастка «Шаблоны безопасности» не вводит новые параметры безопасности, она просто объединяет все существующие атрибуты безопасности в одном месте, чтобы облегчить администрирование безопасности.

Импорт шаблона безопасности в объект групповой политики упрощает администрирование домена за счет одновременной настройки безопасности для домена или подразделения.

Чтобы применить шаблон безопасности к локальному устройству, вы можете использовать конфигурацию и анализ безопасности или инструмент командной строки secedit.

Шаблоны безопасности можно использовать для определения:

- Политики учетных записей

- Политика паролей

- Политика блокировки учетной записи

- Политика Kerberos

- Локальные политики

- Политика аудита

- Назначение прав пользователя

- Параметры безопасности

- Журнал событий: настройки журнала событий приложений, системы и безопасности

- Группы с ограниченным доступом: членство в группах, чувствительных к безопасности

- Системные службы: запуск и разрешения для системных служб

- Реестр: разрешения для разделов реестра

- Файловая система: разрешения для папок и файлов

Каждый шаблон сохраняется в виде текстового файла . inf. Этот файл позволяет копировать, вставлять, импортировать или экспортировать некоторые или все атрибуты шаблона. За исключением политик безопасности Интернет-протокола и открытых ключей, все атрибуты безопасности могут содержаться в шаблоне безопасности.

inf. Этот файл позволяет копировать, вставлять, импортировать или экспортировать некоторые или все атрибуты шаблона. За исключением политик безопасности Интернет-протокола и открытых ключей, все атрибуты безопасности могут содержаться в шаблоне безопасности.

Расширение параметров безопасности для групповой политики

Подразделения, домены и сайты связаны с объектами групповой политики. Инструмент настройки безопасности позволяет изменить конфигурацию безопасности объекта групповой политики, в свою очередь, затрагивая несколько компьютеров. С помощью параметров безопасности вы можете изменять параметры безопасности многих устройств, в зависимости от объекта групповой политики, который вы изменяете, только с одного устройства, присоединенного к домену.

Параметры безопасности или политики безопасности — это правила, настроенные на устройстве или нескольких устройствах для защиты ресурсов на устройстве или в сети. Настройки безопасности могут контролировать:

- Как пользователи аутентифицируются в сети или на устройстве

- Какие ресурсы разрешено использовать пользователям

- Записываются ли действия пользователя или группы в журнал событий

- Членство в группе

Вы можете изменить конфигурацию безопасности на нескольких компьютерах двумя способами:

- Создайте политику безопасности с помощью шаблона безопасности с шаблонами безопасности, а затем импортируйте шаблон с помощью параметров безопасности в объект групповой политики.

- Измените несколько выбранных параметров с помощью параметров безопасности.

Локальная политика безопасности

Политика безопасности — это комбинация параметров безопасности, влияющих на безопасность устройства. Вы можете использовать локальную политику безопасности для редактирования политик учетных записей и локальных политик на локальном устройстве

С помощью локальной политики безопасности вы можете контролировать:

- Доступ к вашему устройству

- Какие ресурсы разрешено использовать пользователям на вашем устройстве

- Записываются ли действия пользователя или группы в журнал событий

Если ваше локальное устройство присоединено к домену, вы можете получить политику безопасности из политики домена или из политики любого подразделения, членом которого вы являетесь. Если вы получаете политику из более чем одного источника, конфликты разрешаются в следующем порядке приоритета.

- Политика организационного подразделения

- Политика домена

- Политика сайта

- Политика локального компьютера

Если вы изменяете параметры безопасности на своем локальном устройстве с помощью локальной политики безопасности, вы напрямую изменяете параметры на своем устройстве. Поэтому настройки вступают в силу немедленно, но этот эффект может быть только временным. Параметры фактически останутся в силе на вашем локальном устройстве до следующего обновления параметров безопасности групповой политики, когда параметры безопасности, полученные из групповой политики, переопределят ваши локальные параметры при наличии конфликтов.

Поэтому настройки вступают в силу немедленно, но этот эффект может быть только временным. Параметры фактически останутся в силе на вашем локальном устройстве до следующего обновления параметров безопасности групповой политики, когда параметры безопасности, полученные из групповой политики, переопределят ваши локальные параметры при наличии конфликтов.

Использование диспетчера конфигураций безопасности

Процедуры использования диспетчера конфигураций безопасности см. в разделе Инструкции по использованию диспетчера конфигураций безопасности. Этот раздел содержит информацию в этой теме о:

- Применение параметров безопасности

- Импорт и экспорт шаблонов безопасности

- Анализ безопасности и просмотр результатов

- Устранение несоответствий безопасности

- Автоматизация задач настройки безопасности

Применение параметров безопасности

После редактирования параметров безопасности параметры обновляются на компьютерах в организационном подразделении, связанном с вашим объектом групповой политики:

- При перезапуске устройства параметры на этом устройстве будут обновлены .

- Чтобы заставить устройство обновить свои параметры безопасности и все параметры групповой политики, используйте gpupdate.exe.

Приоритет политики, когда к компьютеру применяется более одной политики

Для параметров безопасности, определенных более чем одной политикой, соблюдается следующий порядок приоритета:

- Политика организационного подразделения

- Политика домена

- Политика сайта

- Политика локального компьютера

Например, для рабочей станции, присоединенной к домену, локальные параметры безопасности будут переопределены политикой домена в случае возникновения конфликта. Аналогичным образом, если эта же рабочая станция является членом организационного подразделения, параметры, примененные в политике организационного подразделения, будут иметь преимущественную силу.

как доменные, так и локальные настройки. Если рабочая станция является членом более чем одной организационной единицы, то организационная единица, непосредственно содержащая рабочую станцию, имеет наивысший приоритет.

Примечание

Используйте gpresult.exe, чтобы узнать, какие политики применяются к устройству и в каком порядке.

Для учетных записей домена может быть только одна политика учетных записей, включающая политики паролей, политики блокировки учетных записей и политики Kerberos.

Сохранение параметров безопасности

Параметры безопасности могут по-прежнему сохраняться, даже если параметр больше не определен в политике, которая изначально применила его.

Сохранение настроек безопасности происходит, когда:

- Этот параметр ранее не был определен для устройства.

- Параметр предназначен для объекта реестра.

- Параметр предназначен для объекта файловой системы.

Все параметры, применяемые с помощью локальной политики или объекта групповой политики, хранятся в локальной базе данных на вашем устройстве. При каждом изменении параметра безопасности компьютер сохраняет значение параметра безопасности в локальной базе данных, в которой сохраняется история всех параметров, примененных к устройству. Если политика сначала определяет параметр безопасности, а затем больше не определяет этот параметр, этот параметр принимает предыдущее значение в базе данных. Если предыдущее значение не существует в базе данных, параметр не возвращается ни к чему и остается определенным как есть. Такое поведение иногда называют «татуировкой».

Если политика сначала определяет параметр безопасности, а затем больше не определяет этот параметр, этот параметр принимает предыдущее значение в базе данных. Если предыдущее значение не существует в базе данных, параметр не возвращается ни к чему и остается определенным как есть. Такое поведение иногда называют «татуировкой».

Параметры реестра и файла сохранят значения, применяемые с помощью политики, пока для этого параметра не будут установлены другие значения.

Фильтрация параметров безопасности на основе членства в группе

Вы также можете решить, к каким пользователям или группам будет или не будет применяться объект групповой политики независимо от того, на какой компьютер они вошли, отказав им либо в Применить группу, либо Политика или разрешение на чтение для этого объекта групповой политики. Оба этих разрешения необходимы для применения групповой политики.

Импорт и экспорт шаблонов безопасности

Конфигурация и анализ безопасности позволяет импортировать и экспортировать шаблоны безопасности в базу данных или из нее.

Если вы внесли какие-либо изменения в базу данных анализа, вы можете сохранить эти настройки, экспортировав их в шаблон. Функция экспорта позволяет сохранить настройки базы данных анализа в виде нового файла шаблона. Затем этот файл шаблона можно использовать для анализа или настройки системы, либо его можно импортировать в объект групповой политики.

Анализ безопасности и просмотр результатов

Конфигурация и анализ безопасности выполняет анализ безопасности путем сравнения текущего состояния безопасности системы с базой данных анализа . Во время создания база данных анализа использует как минимум один шаблон безопасности. Если вы решите импортировать более одного шаблона безопасности, база данных объединит различные шаблоны и создаст один составной шаблон. Он разрешает конфликты в порядке импорта; последний импортированный шаблон имеет приоритет.

Конфигурация и анализ безопасности отображает результаты анализа по областям безопасности с использованием визуальных флажков для обозначения проблем. Он отображает текущие настройки системы и базовой конфигурации для каждого атрибута безопасности в областях безопасности. Чтобы изменить настройки базы данных анализа, щелкните запись правой кнопкой мыши и выберите Свойства .

Он отображает текущие настройки системы и базовой конфигурации для каждого атрибута безопасности в областях безопасности. Чтобы изменить настройки базы данных анализа, щелкните запись правой кнопкой мыши и выберите Свойства .

| Визуальный флажок | Значение |

|---|---|

| Красный X | Запись определена в базе данных анализа и в системе, но значения параметров безопасности не совпадают. |

| Зеленая галочка | Запись определена в базе данных анализа и в системе, и значения настройки совпадают. |

| Знак вопроса | Запись не определена в базе данных анализа и поэтому не анализировалась. Если запись не анализируется, возможно, она не была определена в базе данных анализа или пользователь, выполняющий анализ, не имеет достаточных прав для выполнения анализа определенного объекта или области. |

| Восклицательный знак | Этот элемент определен в базе данных анализа, но не существует в реальной системе. Например, может существовать группа с ограниченным доступом, которая определена в базе данных анализа, но фактически не существует в анализируемой системе. Например, может существовать группа с ограниченным доступом, которая определена в базе данных анализа, но фактически не существует в анализируемой системе. |

| Без подсветки | Элемент не определен ни в базе данных анализа, ни в системе. |

Если вы решите принять текущие настройки, соответствующее значение в базовой конфигурации будет изменено, чтобы соответствовать им. Если вы измените настройки системы, чтобы они соответствовали базовой конфигурации, это изменение будет отражено при настройке системы с помощью конфигурации и анализа безопасности.

Чтобы избежать дальнейшей пометки настроек, которые вы исследовали и сочли приемлемыми, вы можете изменить базовую конфигурацию. Изменения вносятся в копию шаблона.

Устранение несоответствий безопасности

Вы можете устранить несоответствия между базой данных анализа и настройками системы следующим образом:

- Принять или изменить некоторые или все значения, которые помечены или не включены в конфигурацию, если вы определили, что уровни безопасности локальной системы действительны из-за контекста (или роли) этого компьютера.

Эти значения атрибутов затем обновляются в базе данных и применяются к системе, когда вы нажимаете Настройте компьютер сейчас .

Эти значения атрибутов затем обновляются в базе данных и применяются к системе, когда вы нажимаете Настройте компьютер сейчас . - Настройка системы на значения базы данных анализа, если вы определили, что система не соответствует допустимым уровням безопасности.

- Импорт более подходящего шаблона для роли этого компьютера в базу данных в качестве новой базовой конфигурации и применение его к системе.

Изменения в базу данных анализа вносятся в сохраненный в базе данных шаблон, а не в файл шаблона безопасности. Файл шаблона безопасности будет изменен только в том случае, если вы либо вернетесь к шаблонам безопасности и отредактируете этот шаблон, либо экспортируете сохраненную конфигурацию в тот же файл шаблона.

Вы должны использовать Настроить компьютер сейчас только для изменения областей безопасности , а не , затрагиваемых параметрами групповой политики, такими как безопасность локальных файлов и папок, разделов реестра и системных служб. В противном случае при применении параметров групповой политики они будут иметь приоритет над локальными параметрами, такими как политики учетных записей.

В противном случае при применении параметров групповой политики они будут иметь приоритет над локальными параметрами, такими как политики учетных записей.

Как правило, не используйте Настройка компьютера сейчас при анализе безопасности для доменных клиентов, поскольку вам придется настраивать каждый клиент отдельно. В этом случае следует вернуться к шаблонам безопасности, изменить шаблон и повторно применить его к соответствующему объекту групповой политики.

Автоматизация задач настройки безопасности

Вызывая инструмент secedit.exe в командной строке из пакетного файла или автоматического планировщика задач, вы можете использовать его для автоматического создания и применения шаблонов, а также для анализа безопасности системы. Вы также можете запустить его динамически из командной строки.

Secedit.exe полезен, когда у вас есть несколько устройств, на которых необходимо проанализировать или настроить безопасность, и вам необходимо выполнять эти задачи в нерабочее время.

Работа с инструментами групповой политики

Групповая политика — это инфраструктура, позволяющая задавать управляемые конфигурации для пользователей и компьютеров с помощью параметров групповой политики и предпочтений групповой политики. Для параметров групповой политики, влияющих только на локальное устройство или пользователя, можно использовать редактор локальной групповой политики. Вы можете управлять параметрами групповой политики и предпочтениями групповой политики в среде доменных служб Active Directory (AD DS) с помощью консоли управления групповыми политиками (GPMC). Инструменты управления групповой политикой также включены в пакет средств удаленного администрирования сервера, чтобы предоставить вам возможность администрировать параметры групповой политики со своего рабочего стола.

Локальная политика безопасности в Windows 10 и Windows 11 Объяснение

25182 Представления 0

Вы слышали о локальной политике безопасности в Windows 10 и Windows 11, но не знаете, что она делает? Узнайте все, что нужно знать об этой функции Windows.

Я разделил это руководство на разделы, чтобы упростить его понимание. Первый раздел представляет собой обзор локальной политики безопасности в Windows 10 и Windows 11.

Затем во втором разделе вы узнаете, как работает эта функция безопасности Windows, а в третьем разделе — ее основные функции.

Кроме того, в четвертом разделе освещаются преимущества и ограничения локальной политики безопасности Windows. Затем в пятом разделе вы узнаете 5 способов открыть локальную политику безопасности в Windows 10 и Windows 11.

Наконец, в моем разделе часто задаваемых вопросов вы можете получить ответы на вопросы большинства пользователей об этой локальной политике безопасности.

Просмотр тем сообщений

Обзор локальной политики безопасности в Windows 10 и Windows 11

Операционная система Windows предлагает некоторые функции, которые можно использовать для повышения безопасности вашего ПК. Если вы используете свой компьютер в офисе и компьютер принадлежит к сети Windows (называемой «домен»), ваш ИТ-администратор может применить некоторые из этих функций безопасности с сервера.

В доменной сети ИТ-администратор будет применять эти политики с помощью так называемой «групповой политики».

Однако, если ваш компьютер не принадлежит к домену, вы можете применить некоторые из этих функций безопасности с помощью локальной политики безопасности . Локальная политика безопасности — это набор информации, которую можно использовать для повышения безопасности локального компьютера Windows.

Windows предлагает локальную политику безопасности в двух основных категориях — , политики учетных записей и 9.0015 Локальные политики . Политики учетных записей позволяют вам устанавливать политики паролей, такие как принудительное использование истории паролей.

В дополнение к этому в политиках учетных записей вы также можете установить политики блокировки учетных записей. Например, вы можете установить политику, которая определяет, сколько минут учетная запись остается заблокированной (если она заблокирована), прежде чем она будет автоматически разблокирована.

Напротив, в разделе «Локальная политика» локальной политики безопасности вы можете установить политику аудита, назначения прав пользователя и параметры безопасности.

В последующих разделах этого руководства я расскажу, как работают эти политики безопасности, их функции и преимущества, а также их ограничения.

Как работает локальная политика безопасности в Windows 10 и Windows 11

Когда локальный администратор Windows 10 или Windows 11 устанавливает локальные политики безопасности, политики применяются ко всем пользователям, которые входят в систему на компьютере.

Например, локальный администратор может изменить локальную политику безопасности «Разрешить локальный вход», чтобы разрешить вход на компьютер только администраторам.

Эта политика будет применяться на локальном компьютере. Таким образом, когда неадминистратор попытается войти в систему, компьютер откажет пользователю в доступе.

Эта политика будет применяться до тех пор, пока компьютер не принадлежит к сети домена Windows. Однако, если компьютер принадлежит к доменной сети Windows, политики (называемые «групповой политикой»), применяемые сетевым администратором, имеют приоритет над любой локальной политикой безопасности, применяемой локальным администратором.

Однако, если компьютер принадлежит к доменной сети Windows, политики (называемые «групповой политикой»), применяемые сетевым администратором, имеют приоритет над любой локальной политикой безопасности, применяемой локальным администратором.

В этом случае пользователь без прав администратора может войти на компьютер с Windows 10 или Windows 11. То есть, если групповая политика, применяемая сетевым администратором, позволяет пользователям, не являющимся администраторами, входить на компьютеры в сети домена Windows.

По существу, локальные политики безопасности, примененные к компьютеру из оснастки локальной политики безопасности компьютера, применяются только к локальному компьютеру.

Возможности локальной политики безопасности в Windows 10 и Windows 11

До сих пор я обсуждал краткий обзор локальной политики безопасности. В дополнение к этому я также обсудил, как работает эта функция безопасности Windows.

В этом разделе вы познакомитесь с основными функциями локальной политики безопасности в Windows 10 и Windows 11.

Политики, созданные на локальном компьютере, применяются только к компьютеру

В отличие от политик, применяемых сетевым администратором домена Windows, если локальный администратор Windows применяет политику, она применяется только на локальном компьютере.

Напротив, если администратор сетевого домена применяет политику безопасности через групповую политику, политика применяется ко всем компьютерам и/или пользователям, которые соответствуют критериям.

Групповые политики, применяемые администратором сетевого домена, имеют приоритет над локальными политиками

Как я намекал в разделе «как это работает», если администратор создает политику, которая конфликтует с локальной политикой, политика домена имеет приоритет. Следствием этого является то, что сетевой администратор имеет больший контроль над компьютерами Windows, чем локальные администраторы.

Таким образом, для компьютеров, присоединенных к домену, локальные групповые политики применяются до групповых политик. Таким образом, когда компьютер применяет групповые политики, они переопределяют локальные политики.

Таким образом, когда компьютер применяет групповые политики, они переопределяют локальные политики.

Домашние выпуски Windows 10 и Windows 11 не имеют оснастки локальной политики безопасности

Это очень важная функция, о которой следует упомянуть, поскольку многие пользователи Windows 10 Home жалуются, что не могут найти оснастку «Локальная политика безопасности». Если у вас есть домашняя версия Windows 10, ваша лицензия не включает эту опцию.

Чтобы определить версию Windows 10, выполните поиск winver и откройте приложение. Затем проверьте свою версию Windows — см. скриншот ниже.

Если ваша Windows 10 или Windows 11 показывает «Домашняя», а моя показывает «Pro» на снимке экрана выше, вы НЕ сможете открыть локальную политику безопасности.

Итак, в этой ситуации вам необходимо обновить Windows «Домашняя» до «Про».

Оснастка локальной политики безопасности имеет девять узлов

Оснастка LSP имеет 9 узлов, предлагающих различные политики, которые можно применить к локальному компьютеру. Однако большинство политик, которые вам могут понадобиться для применения к локальному компьютеру, находятся в папке 9.0015 Политики учетной записи и Локальные политики узлов.

Однако большинство политик, которые вам могут понадобиться для применения к локальному компьютеру, находятся в папке 9.0015 Политики учетной записи и Локальные политики узлов.

Более того, в каждом узле есть подузлы, содержащие политики, которые вы можете включить и применить. Например, узел Account Policies имеет два подузла — Password Policy и Account Lockout Policy.

Чтобы отобразить политики, доступные в подузле, щелкните его. Например, щелкните подузел, чтобы отобразить политики в подузле Password Policy.

Наконец, чтобы настроить политику, дважды щелкните ее. Например, если я хочу настроить «Принудительно использовать историю паролей», дважды щелкните политику. Затем настройте политику и нажмите OK.

Однако, если вам нужна дополнительная помощь по политике, щелкните вкладку «Объяснить».

Плюсы и минусы локальной политики безопасности в Windows 10 и Windows 11

Чтобы более подробно объяснить локальную политику безопасности в Windows 10 и Windows 11, в этом разделе я расскажу об основных преимуществах и ограничениях этой технологии Windows.

Плюсы (преимущества) локальной политики безопасности

- Локальные политики безопасности содержат полезную информацию, которая объясняет, что делает политика и как ее настроить . Если вы хотите включить политику в оснастке LSP, но не знаете, что она делает, вы можете щелкнуть вкладку «Объяснить», чтобы получить дополнительную информацию.

Чтобы узнать, как это сделать, см. последний подраздел в разделе функций этого руководства.

- Локальные политики безопасности помогают локальным администраторам усилить безопасность на компьютерах, используемых несколькими людьми . Если вы управляете небольшим офисом с компьютерами, доступными нескольким пользователям, вы можете использовать локальные политики безопасности для повышения безопасности компьютеров.

- Простота настройки . Настройка локальных политик с помощью оснастки LSP относительно проста.

Помимо простоты настройки, политики применяются немедленно, без перезагрузки компьютера.

- Предлагает политики аудита и расширенного аудита, позволяющие отслеживать события . Если вы хотите отслеживать потенциальные нарушения безопасности пользователями, которые входят в систему на локальном компьютере, вы можете использовать политики аудита, предоставляемые оснасткой «Локальная безопасность».

После включения этих политик вы можете отслеживать события в журнале событий Windows. Затем предпримите необходимые действия, чтобы еще больше усилить безопасность локального компьютера.

Минусы (Ограничения) локальной политики безопасности

- Групповые политики домена переопределяют локальные политики безопасности . Если компьютер с Windows 10 или Windows 11 присоединен к домену, все политики, применяемые сетевым администратором, переопределяют все политики, применяемые через локальную политику безопасности.

Это серьезное ограничение для локального администратора, поскольку это означает, что локальный администратор теряет контроль над безопасностью ПК.

Однако для сетевого администратора это является преимуществом, поскольку дает администратору возможность управлять безопасностью нескольких компьютеров.

Однако для сетевого администратора это является преимуществом, поскольку дает администратору возможность управлять безопасностью нескольких компьютеров. - Локальные политики безопасности применяются к локальным компьютерам. Как я упоминал в разделе функций этого руководства, когда вы устанавливаете политику в оснастке «Локальная политика безопасности», политика применяется к локальному компьютеру.

Таким образом, если ваши компьютеры не входят в доменную сеть Windows, вам необходимо установить политики индивидуально для каждого компьютера. Это трудоемкий и неэффективный способ защитить несколько компьютеров.