Отключаем поиск руткитов в Касперском в 4 шага

Антивирус специально создан для того, чтобы у всех пользователей ПК появилась возможность бороться с вредоносными программами, распространяющимися через интернет. Но у некоторых владельцев одного из самых популярных дистрибутивов часто возникает вопрос: поиск руткитов Касперский — что это и как использовать данный компонент? Указанная опция особенно интересует тех, кто часто использует вспомогательное ПО для лечения системы после активного серфинга в Сети.

Знакомство с функцией

Если запустить указанную опцию и включить выслеживание вирусов на компьютере, то процедура сканирования займет несколько больше времени, чем при стандартном поиске. Это в свою очередь ведет к повышенному потреблению ресурсов системы: сильно грузится диск, процессор и оперативная память.

Для того чтобы сканер не пропускал важные компоненты ОС во время полной проверки устройства, функция внедрена в Kaspersky по умолчанию. Таким образом, разработчики частично обезопасили себя от негативных отзывов. Перед отключением опции следует для начала узнать подробности о данном процессе.

Перед отключением опции следует для начала узнать подробности о данном процессе.

Основные характеристики руткитов

Это хакерский софт, предназначенный скрывать действия вирусных утилит в операционной системе. Использование компонента приобрело популярность в конце 90-х, когда злоумышленники впервые столкнулись с активным противодействием со стороны спецслужб и IT-компаний. С тех пор код сильно изменился, и сегодня руткит способен не только сопровождать вирусную активность, но и сам участвовать во взломе ПК.

Несколько факторов его влияния:

- Получение хакерами удаленного доступа к системе.

- Маскировка вредоносных программ от встроенной защиты Windows.

- Подмена системных файлов антивируса, что означает полный вывод его из строя в будущем.

На компьютеры пользователей попадает после активации сокрытой функции майнинга в браузере, во время фишинга (кража личной информации), при организации DDOS-атаки (массовая облава на мощности сервера).

Углубленная проверка руткитов позволяет обнаружить данный код независимо от места его расположения. Главное — это наличие актуальных баз, так как хакеры регулярно обновляют свой софт с целью улучшения его эффективности. Но данная процедура весьма требовательна к ресурсам ПК, и часто после ее запуска работа в системе останавливается ввиду выделения всей свободной мощности под процесс сканирования.

Процедура отключения опции

В целях безопасности использование нижеизложенного алгоритма не рекомендуется. Но все-таки множество пользователей желают знать, как отключить функцию хотя бы на время. Иногда обычного режима сканирования вирусов вполне достаточно для нахождения источников заражения (трояны, черви и прочее). Но стоит помнить, что самые опасные программы прячутся очень глубоко, а руткит помогает скрыть все следы.

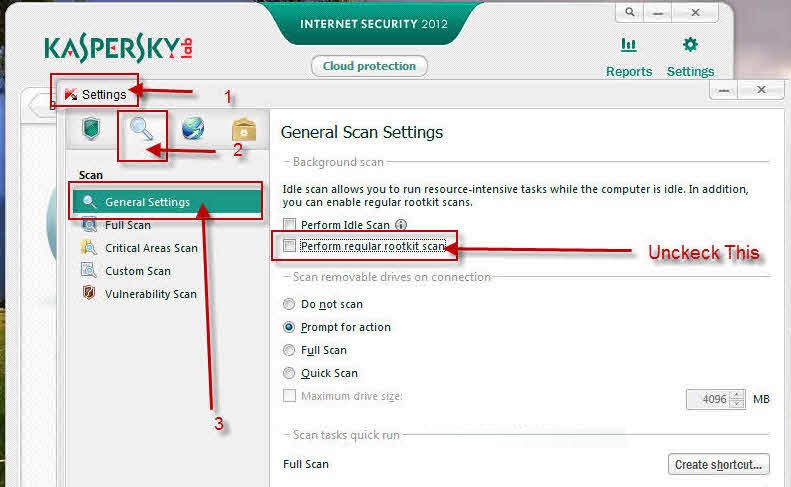

Чтобы вручную вырубить опцию, нужно:

- В главном окне Касперского внизу есть кнопочка, по виду напоминающая шестеренку.

- После ее нажатия откроется меню настроек, в котором необходимо перейти на вкладку ПРОИЗВОДИТЕЛЬНОСТЬ.

- Следует убрать отметку с пункта «Выполнить поиск программ, предназначенных для скрытия следов…»

- Перезапуск утилиты не потребуется, а вот ПК лучше ребутнуть.

В этом же окне есть пункт «Приостановить работу файлового антивируса», который позволяет на определенное время снять защиту. Данная опция присутствует в последних версиях приложения, включая Kaspersky 2019 и 2020.

Выводы

Если компьютер часто подвергается атакам со стороны злоумышленников или пользователь много времени проводит в интернете, то опция удаления руткитов обязательно должна быть включена. Иначе система может быть уязвима перед такими серьезными угрозами, как майнер или вирус-вымогатель. Достаточно запускать «полную проверку» хотя бы каждую неделю, чтобы обезопасить себя от подобных неприятностей.

Касперский: Поиск руткитов — что это?

Статья-инструкция для тех, кто использует Касперский. Поиск руткитов — что это? Как отключить эту функцию в антивирусе? Ниже приведен алгоритм отключения этой опции, но для начала узнайте, зачем она нужна. Возможно, вы передумаете.

Возможно, вы передумаете.

Зачему Касперский ищет руткиты?

Антивирусное ПО – это главная защита компьютера от атак хакеров. Также оно способно увеличивать производительность системы путем удаления мусора. Но некоторые возможности данных программ вызывают вопросы у пользователя. Например, иногда сканирование занимает слишком много ресурсов.

Эта статья расскажет об одной из функций в антивирусе Kaspersky, так называемый поиск руткитов. В чем же заключаются возможности данной функции и стоит ли ее отключать?

Поиск руткитов – одна из функций антивирусной программы Kaspersky. Она занимает много времени для обработки данных и иногда снижает общую производительность системы, что сильно мешает основной работе за компьютером. Отсюда и вопрос – можно ли от нее как-то избавиться?

При полной проверке устройства на наличие вредоносного ПО эта опция изначально включена. И, чтобы ее выключить, нужно понять, в чем ее важность.

Руткит – это вид хакерского ПО. Оно предназначено, чтобы скрыть действие вредоносных программ в системе. Первые программы с руткитом появились около 20 лет назад, но существуют и по сей день. Rootkit применяется для скрытия отдельных вирусов или же как самостоятельный инструмент внедрения.

Оно предназначено, чтобы скрыть действие вредоносных программ в системе. Первые программы с руткитом появились около 20 лет назад, но существуют и по сей день. Rootkit применяется для скрытия отдельных вирусов или же как самостоятельный инструмент внедрения.

Действия руткитов можно разделить на следующие пункты:

- скрытие действия вредоносных программ от антивирусов, в том числе сканера Windows;

- несанкционированное подключение к компьютеру со стороны злоумышленников;

- отключение антивируса путем внедрения в файлы программы.

Обычно руткиты нужны при использовании чужого компьютера для майнинга, при создании DDOS-атак и воровстве личных данных. Также они могут скрывать местоположение злоумышленников.

На сегодняшний день множество антивирусов способны вычислить деятельность вируса путем проведения углубленного поиска и умного анализа подозрительных файлов. Данные операции требуют дополнительного времени при сканировании. Применяя больше мощностей ПК, значительно снижается общая производительность системы. Иногда ей приходится закрывать некоторые активные программы.

Иногда ей приходится закрывать некоторые активные программы.

Стоит ли выключать и если да, то как?

Снижение производительности заставляет многих пользователей отключить поиск руткитов в Касперском. Это делает проверку файлов фактически бесполезной, так как антивирус сможет находить только открытые угрозы, а их, в последнее время, хакеры почти не используют.

Отключение этой функции делается на свой страх и риск, так как, отключив ее, антивирус будет удалять только легких троянов и червей, оставляя систему беззащитной перед более мощными скрытыми атаками.

Итак, если вы решились все-таки удалить функцию поиска руткитов, то следуйте следующей инструкции:

- Заходим в клиент Касперского и выбираем главный экран.

- Далее необходимо попасть в Настройки – нажимаем на знакомую всем шестеренку внизу экрана.

- Выбираем пункт «Производительность» в правом разделе.

- Ищем нужный раздел «Поиск программ, предназначенных для скрытия следов вредоносной программы в системе».

- Снимаем галочку с него и перезагружаем систему.

Также может возникнуть необходимость отключить эту функцию на время. Для этого не обязательно заходить в настройки. Просто нужно выбрать раздел «Приостановить работу файлового антивируса». В нем, помимо прочего, можно выбрать интервал времени для отключения защиты.

Стоит помнить, что, отключив поиск руткитов, система становится практически беззащитной. Всегда включайте ее перед новой проверкой, особенно, когда активно скачиваете данные из интернета или переходили на сомнительные ресурсы.

Итак, подведем итог для тех, кто использует Касперский. Что это – поиск руткитов? Как отключить и надо ли? Утилита – одна из функций антивируса, которая справляется со скрытыми угрозами, а значит, выключать ее нет смысла. Однако, если она непосредственно в моменте вам сильно мешает, воспользуетесь лучше отключением антивируса на время. Это более удобный во всех смыслах вариант.

Как обнаружить и предотвратить руткиты

w3.org/1999/xhtml»> Определение и значение руткита

Руткит — это тип вредоносного ПО, предназначенный для предоставления хакерам доступа к целевому устройству и контроля над ним. Хотя большинство руткитов поражают программное обеспечение и операционную систему, некоторые из них также могут заразить аппаратное обеспечение и прошивку вашего компьютера. Руткиты умеют скрывать свое присутствие, но пока они остаются скрытыми, они активны.

Получив несанкционированный доступ к компьютерам, руткиты позволяют киберпреступникам красть личные данные и финансовую информацию, устанавливать вредоносные программы или использовать компьютеры как часть ботнета для распространения спама и участия в DDoS-атаках (распределенный отказ в обслуживании).

Название «руткит» происходит от операционных систем Unix и Linux, где наиболее привилегированная учетная запись администратора называется «root». Приложения, которые разрешают несанкционированный доступ к устройству на уровне root или администратора, известны как «комплект».

Приложения, которые разрешают несанкционированный доступ к устройству на уровне root или администратора, известны как «комплект».

Что такое руткит?

Руткит — это программное обеспечение, используемое киберпреступниками для получения контроля над целевым компьютером или сетью. Руткиты иногда могут выглядеть как отдельная программа, но часто состоят из набора инструментов, которые позволяют хакерам на уровне администратора контролировать целевое устройство.

Хакеры устанавливают руткиты на целевые машины несколькими способами:

- Наиболее распространенным является фишинг или другой тип атаки социальной инженерии. Жертвы неосознанно загружают и устанавливают вредоносные программы, которые прячутся в других процессах, запущенных на их машинах, и дают хакерам контроль практически над всеми аспектами операционной системы.

- Другой способ — использовать уязвимость, т. е. уязвимость в программном обеспечении или операционной системе, которая не была обновлена, и принудительно установить руткит на компьютер. Вредоносное ПО

- также может быть связано с другими файлами, такими как зараженные PDF-файлы, пиратские носители или приложения, полученные из подозрительных сторонних магазинов.

Руткиты действуют рядом с ядром операционной системы или внутри него, что дает им возможность инициировать команды для компьютера. Все, что использует операционную систему, является потенциальной целью для руткита, который, по мере расширения Интернета вещей, может включать такие элементы, как ваш холодильник или термостат.

Руткиты могут скрывать кейлоггеры, которые перехватывают нажатия клавиш без вашего согласия. Это позволяет киберпреступникам легко украсть вашу личную информацию, такую как данные кредитной карты или онлайн-банкинга. Руткиты могут позволить хакерам использовать ваш компьютер для запуска DDoS-атак или рассылки спама по электронной почте. Они даже могут отключить или удалить программное обеспечение безопасности.

Руткиты могут позволить хакерам использовать ваш компьютер для запуска DDoS-атак или рассылки спама по электронной почте. Они даже могут отключить или удалить программное обеспечение безопасности.

Некоторые руткиты используются в законных целях — например, для предоставления удаленной ИТ-поддержки или помощи правоохранительным органам. Однако чаще всего они используются в злонамеренных целях. Что делает руткиты настолько опасными, так это различные формы вредоносных программ, которые они могут доставлять, которые могут манипулировать операционной системой компьютера и предоставлять удаленным пользователям доступ с правами администратора.

Типы руткитов

1. Аппаратный или встроенный руткит

Аппаратный или встроенный руткит может повлиять на ваш жесткий диск, маршрутизатор или BIOS вашей системы, который представляет собой программное обеспечение, установленное на небольшой микросхеме памяти на материнской плате вашего компьютера.

2. Руткит загрузчика

Механизм загрузчика отвечает за загрузку операционной системы на компьютер. Руткиты загрузчика атакуют эту систему, заменяя законный загрузчик вашего компьютера взломанным. Это активирует руткит еще до того, как операционная система вашего компьютера будет полностью загружена.

3. Руткит памяти

Руткит памяти прячется в оперативной памяти (ОЗУ) вашего компьютера и использует ресурсы вашего компьютера для выполнения вредоносных действий в фоновом режиме. Руткиты памяти влияют на производительность оперативной памяти вашего компьютера. Поскольку они живут только в оперативной памяти вашего компьютера и не внедряют постоянный код, руткиты памяти исчезают, как только вы перезагружаете систему, хотя иногда для избавления от них требуется дополнительная работа. Их короткая продолжительность жизни означает, что они, как правило, не воспринимаются как серьезная угроза.

Руткиты памяти влияют на производительность оперативной памяти вашего компьютера. Поскольку они живут только в оперативной памяти вашего компьютера и не внедряют постоянный код, руткиты памяти исчезают, как только вы перезагружаете систему, хотя иногда для избавления от них требуется дополнительная работа. Их короткая продолжительность жизни означает, что они, как правило, не воспринимаются как серьезная угроза.

4. Руткит приложений

Руткиты приложений заменяют стандартные файлы на вашем компьютере файлами руткитов и даже могут изменить способ работы стандартных приложений. Эти руткиты заражают такие программы, как Microsoft Office, Notepad или Paint. Злоумышленники могут получить доступ к вашему компьютеру каждый раз, когда вы запускаете эти программы. Поскольку зараженные программы по-прежнему работают нормально, обнаружение руткитов затруднено для пользователей, но антивирусные программы могут их обнаружить, поскольку обе они работают на уровне приложений.

5. Руткиты режима ядра

Руткиты режима ядра относятся к наиболее серьезным типам этой угрозы, поскольку они нацелены на самое ядро вашей операционной системы (т. е. на уровень ядра). Хакеры используют их не только для доступа к файлам на вашем компьютере, но и для изменения функциональности вашей операционной системы путем добавления собственного кода.

6. Виртуальные руткиты

Виртуальный руткит загружается под операционную систему компьютера. Затем он размещает целевые операционные системы в качестве виртуальной машины, что позволяет ему перехватывать вызовы оборудования, сделанные исходной операционной системой. Этот тип руткита не требует модификации ядра для подрыва операционной системы, и его очень трудно обнаружить.

Примеры руткитов

w3.org/1999/xhtml»> Stuxnet

Одним из самых известных руткитов в истории является Stuxnet , вредоносный компьютерный червь, обнаруженный в 2010 году и предположительно разрабатываемый с 2005 года. Stuxnet нанес существенный ущерб ядерной программе Ирана. Хотя ни одна из стран не признала свою ответственность, широко распространено мнение, что это кибероружие, созданное совместно США и Израилем в рамках совместных усилий, известных как Олимпийские игры.

Другие известные примеры руткитов включают:

Flame

В 2012 году эксперты по кибербезопасности обнаружили Flame , руткит, в основном используемый для кибершпионажа на Ближнем Востоке. Flame, также известный как Flamer, sKyWIper и Skywiper, влияет на всю операционную систему компьютера, предоставляя ему возможность отслеживать трафик, делать снимки экрана и аудио, а также регистрировать нажатия клавиш на устройстве. Хакеров, стоящих за Flame, не нашли, но исследования показывают, что они использовали 80 серверов на трех континентах для доступа к зараженным компьютерам.

Хакеров, стоящих за Flame, не нашли, но исследования показывают, что они использовали 80 серверов на трех континентах для доступа к зараженным компьютерам.

Necurs

В 2012 году Necurs появился как руткит и, как сообщается, был обнаружен в 83 000 заражений в этом году. Считается, что Necurs, связанный с элитой киберпреступников в Восточной Европе, выделяется своей технической сложностью и способностью развиваться.

ZeroAccess

В 2011 году эксперты по кибербезопасности обнаружили ZeroAccess , руткит режима ядра, который заразил более 2 миллионов компьютеров по всему миру. Вместо того, чтобы напрямую воздействовать на функциональность зараженного компьютера, этот руткит загружает и устанавливает вредоносное ПО на зараженную машину и делает ее частью всемирной бот-сети, используемой хакерами для проведения кибератак. Сегодня ZeroAccess активно используется.

Сегодня ZeroAccess активно используется.

TDSS

В 2008 году впервые был обнаружен руткит TDSS . Это похоже на руткиты загрузчика, потому что они загружаются и работают на ранних стадиях операционной системы, что затрудняет обнаружение и удаление.

Как обнаружить руткиты

Обнаружение наличия руткита на компьютере может быть затруднено, поскольку этот вид вредоносного ПО специально предназначен для того, чтобы оставаться скрытым. Руткиты также могут отключить защитное программное обеспечение, что еще больше усложняет задачу. В результате вредоносные программы-руткиты могут оставаться на вашем компьютере в течение длительного времени, причиняя значительный ущерб.

Возможные признаки вредоносного руткита:

1.

Синий экран

Синий экранБольшое количество сообщений об ошибках Windows или синие экраны с белым текстом (иногда называемые «синим экраном смерти»), при этом ваш компьютер постоянно нуждается в перезагрузке.

2. Необычное поведение веб-браузера

Это может включать нераспознанные закладки или перенаправление ссылок.

3. Низкая производительность устройства

Устройство может запускаться и работать медленно или часто зависать через некоторое время. Он также может не реагировать на ввод с помощью мыши или клавиатуры.

4. Настройки Windows изменяются без разрешения

Примеры могут включать изменение заставки, скрытие панели задач или неправильное отображение даты и времени — когда вы ничего не меняли.

5. Веб-страницы не работают должным образом

Веб-страницы или сетевые операции появляются с перебоями или не работают должным образом из-за чрезмерного сетевого трафика.

Сканирование на наличие руткитов — лучший способ обнаружить заражение руткитами, которое может инициировать ваше антивирусное решение. Если вы подозреваете руткит-вирус, один из способов обнаружить заражение — выключить компьютер и выполнить сканирование из заведомо чистой системы.

Поведенческий анализ — еще один метод обнаружения руткитов. Это означает, что вместо поиска руткита вы ищете поведение, подобное руткиту. В то время как целевое сканирование работает хорошо, если вы знаете, что система ведет себя странно, поведенческий анализ может предупредить вас о рутките, прежде чем вы поймете, что подверглись атаке.

w3.org/1999/xhtml»> Как избавиться от руткита

Удаление руткита — сложный процесс, для которого обычно требуются специальные инструменты, такие как утилита TDSSKiller от «Лаборатории Касперского», которая может обнаружить и удалить руткит TDSS. Иногда единственный способ полностью устранить хорошо спрятанный руткит — это стереть операционную систему вашего компьютера и восстановить ее с нуля.

Как удалить руткит из Windows

В Windows удаление обычно включает сканирование. В случае глубокого заражения единственным способом удалить руткит является переустановка Windows. Лучше делать это через внешний носитель, а не с помощью встроенного установщика Windows. Некоторые руткиты заражают BIOS, для исправления которых требуется ремонт. Если у вас все еще есть руткит после ремонта, вам может потребоваться новый компьютер.

w3.org/1999/xhtml»> Как удалить руткит с Mac

На Mac следите за последними выпусками. Обновления для Mac не только добавляют новые функции, но и удаляют вредоносное ПО, в том числе руткиты. Apple имеет встроенные функции безопасности для защиты от вредоносных программ. Однако в macOS нет известных детекторов руткитов, поэтому, если вы подозреваете руткит на своем устройстве, вам следует переустановить macOS. Это удалит большинство приложений и руткитов на вашем компьютере. Как и выше, если руткит заразил BIOS, для исправления потребуется ремонт, а если руткит остался, вам может потребоваться купить новое устройство.

Как предотвратить руткиты

Поскольку руткиты могут быть опасны и их трудно обнаружить, важно сохранять бдительность при работе в Интернете или загрузке программ. Многие из тех же защитных мер, которые вы принимаете для предотвращения компьютерных вирусов, также помогают минимизировать риск руткитов:

w3.org/1999/xhtml»> 1. Используйте комплексное решение для кибербезопасности

Будьте активны в защите своих устройств и установите комплексное и передовое антивирусное решение. Kaspersky Total Security обеспечивает полноценную защиту от киберугроз, а также позволяет запускать сканирование на наличие руткитов.

2. Будьте в курсе последних событий

Постоянные обновления программного обеспечения необходимы для обеспечения безопасности и предотвращения заражения вас вредоносным ПО от хакеров. Обновляйте все программы и операционную систему, чтобы избежать атак руткитов, использующих уязвимости.

3. Будьте осторожны с фишингом

Фишинг — это тип атаки социальной инженерии, при которой мошенники используют электронную почту, чтобы обманом заставить пользователей предоставить им свою финансовую информацию или загрузить вредоносное программное обеспечение, такое как руткиты. Чтобы предотвратить проникновение руткитов на ваш компьютер, не открывайте подозрительные электронные письма, особенно если отправитель вам незнаком. Если вы не уверены, заслуживает ли ссылка доверия, не нажимайте на нее.

Чтобы предотвратить проникновение руткитов на ваш компьютер, не открывайте подозрительные электронные письма, особенно если отправитель вам незнаком. Если вы не уверены, заслуживает ли ссылка доверия, не нажимайте на нее.

4. Загружайте файлы только из надежных источников

Будьте осторожны при открытии вложений и не открывайте вложения от незнакомых людей, чтобы предотвратить установку руткита на ваш компьютер. Скачивайте программы только с надежных сайтов. Не игнорируйте предупреждения вашего веб-браузера, когда он сообщает вам, что веб-сайт, который вы пытаетесь посетить, небезопасен.

5. Будьте внимательны к поведению или производительности вашего компьютера

Проблемы с поведением могут указывать на то, что работает руткит. Будьте бдительны к любым неожиданным изменениям и попытайтесь выяснить, почему они происходят.

Руткиты — один из самых сложных типов вредоносных программ для обнаружения и удаления. Поскольку их трудно обнаружить, профилактика часто является лучшей защитой. Чтобы обеспечить постоянную защиту, продолжайте узнавать о последних угрозах кибербезопасности.

Статьи по теме:

- Что такое фишинг?

- Типы вредоносных программ

- Кто создает вредоносные программы?

- Что такое троянский вирус?

Как запустить сканирование на наличие руткитов с помощью Kaspersky Internet Security

Вы можете использовать команду «Выполнить», чтобы запустить поиск руткитов с помощью Kaspersky Internet Security. Вы также используете это для версии программы Total Security. Команда запуска работает путем ручной активации сканирования через файлы данных программы.

1. Откройте меню «Пуск» Windows и выполните поиск «Выполнить», затем откройте приложение «Выполнить».

2. Введите следующий текст в приложение «Выполнить». Не забудьте включить кавычки.

"%programfiles(X86)%\Kaspersky Lab\"

3. Откроется новая папка. Найдите и запишите папку Kaspersky Security. Это будет либо Total Security, либо Internet Security.

4. Снова откройте приложение «Выполнить» и добавьте папку, которую вы только что нашли.

"%programfiles(X86)%\Kaspersky Lab\Kaspersky Total Security 20.0\"

5. Добавьте avp.com перед последней кавычкой.

6. Заканчивайте пробелом, затем «start scan_qscan» без кавычек.

"%programfiles(X86)%\Kaspersky Lab\Kaspersky Total Security 20.0\avp.com" start scan_qscan

7. Нажмите «ОК», чтобы проверить, работает ли он. Должно открыться окно командной строки, и «Лаборатория Касперского» начнет сканирование на наличие руткитов.

Приложение «Выполнить» сохранит сохраненный текст активации поиска руткитов. Он останется там, если вы не удалите его или не выполните восстановление системы. Было бы неплохо скопировать и вставить команду «Выполнить» в текстовый документ, который можно сохранить для дальнейшего использования.

Было бы неплохо скопировать и вставить команду «Выполнить» в текстовый документ, который можно сохранить для дальнейшего использования.

Что такое сканирование руткитов «Лабораторией Касперского»?

Сканирование руткитов — это специализированное сканирование, которое ищет только руткиты в вашей системе. Поскольку он ограничен, он занимает гораздо меньше времени и меньше нагружает вашу систему.

Что такое руткит?

Руткиты — это тип вредоносных программ, которые прячутся в ваших файлах и перехватывают ваши системные функции. Они могут установить дополнительные инструменты в фоновом режиме, чтобы разрешить удаленный доступ к вашему устройству. Как правило, они довольно вредоносны и должны быть немедленно удалены в случае заражения.

Как часто следует запускать сканирование на наличие руткитов?

«Лаборатория Касперского» будет запускать сканирование на наличие руткитов каждый день вскоре после запуска. Это настройка по умолчанию, которая поможет вам максимально защититься. Рекомендуется запускать его ежедневно, чтобы убедиться, что ваша система не содержит вредоносных программ. Расписание по умолчанию подойдет большинству пользователей.

Рекомендуется запускать его ежедневно, чтобы убедиться, что ваша система не содержит вредоносных программ. Расписание по умолчанию подойдет большинству пользователей.

Если вы находитесь в среде с высоким риском (посещение небезопасных веб-сайтов и регулярная загрузка), рекомендуется проводить более частое сканирование. Вы можете запустить сканирование руткитов вручную или даже использовать полное сканирование.

Сколько времени занимает сканирование на наличие руткитов?

Rootkit сканирует только жизненно важные файлы на вашем компьютере. Это помогает ускорить процесс и делает его оптимальным ежедневным фоновым сканированием. Большинство пользователей должны увидеть, что сканирование завершается менее чем за 15 минут.

Как отключить сканирование на наличие руткитов в Kaspersky

Вы можете отключить автоматическое сканирование на наличие руткитов в настройках производительности. Это не рекомендуется делать, если вы уже не проводите полное сканирование ежедневно.

1. Откройте свою версию Kaspersky Internet или Total Security.

2. Выберите «Настройки» с помощью значка шестеренки.

3. Выберите «Производительность» из категорий.

4. Снимите флажок с пункта «Поиск программ, предназначенных для сокрытия следов вредоносной программы в системе (руткитов)».

Нужно ли запускать сканирование руткитов, если вы запускаете полное сканирование?

Вам не нужно запускать сканирование на наличие руткитов, если вы уже запускали полное сканирование с помощью Kaspersky Internet Security. Полное сканирование будет искать руткиты, а также многие другие вредоносные инфекции.

Что такое полная проверка Kaspersky?

Полное сканирование — это более подробный поиск всех файлов на вашем компьютере. Ищите что-нибудь вредоносное или неуместное. «Лаборатория Касперского» будет использовать более высокий процент загрузки ЦП для эффективного выполнения полной проверки. Во время работы одного из них вы можете заметить значительное снижение производительности вашего компьютера. Чтобы убедиться, что ваша производительность не мешает вашему использованию, вы можете запланировать выполнение полных сканирований, когда вас нет в вашей системе.

Чтобы убедиться, что ваша производительность не мешает вашему использованию, вы можете запланировать выполнение полных сканирований, когда вас нет в вашей системе.

Как часто следует запускать полное сканирование?

Большинство пользователей должны запускать полную проверку «Лаборатории Касперского» не реже одного раза в неделю. Если вы когда-нибудь почувствуете, что ваша система могла быть скомпрометирована, рекомендуется как можно скорее запустить полное сканирование. Если вы находитесь в среде с высоким риском, вы должны запускать сканирование ежедневно или через день.

Вы можете запланировать ежедневное выполнение полной проверки как в Kaspersky Total Security, так и в Internet Security. Однако это рекомендуется только в более мощных системах или когда устройство не используется.

Сколько времени займет полное сканирование?

Время, необходимое для полной проверки, варьируется. На высокопроизводительных компьютерах сканирование обычно длится от 10 минут до часа.