Что такое Externalizable в Java?

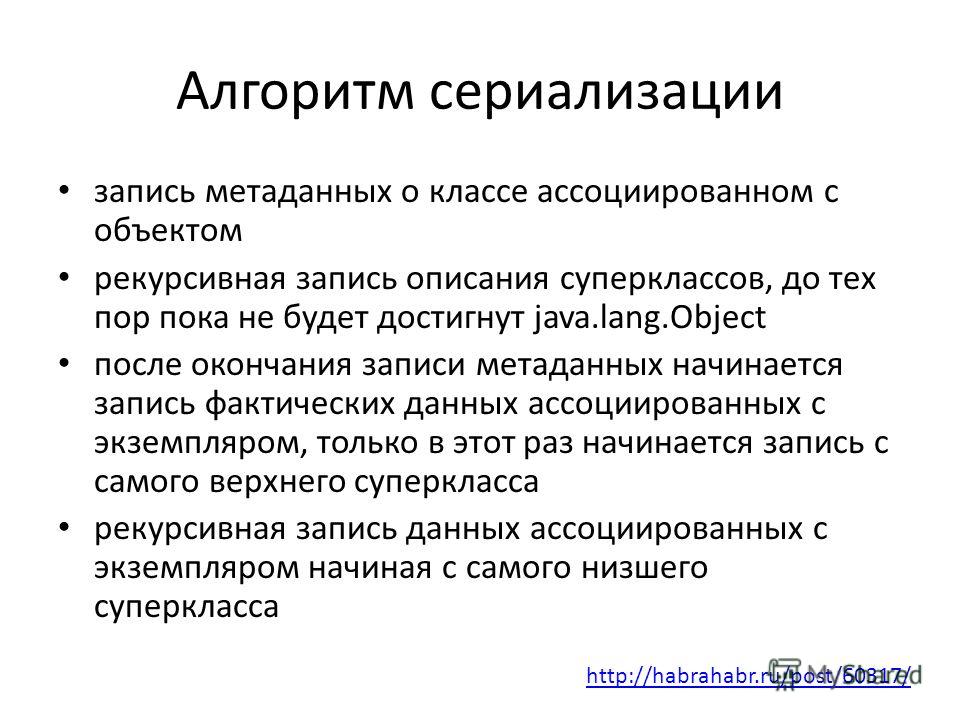

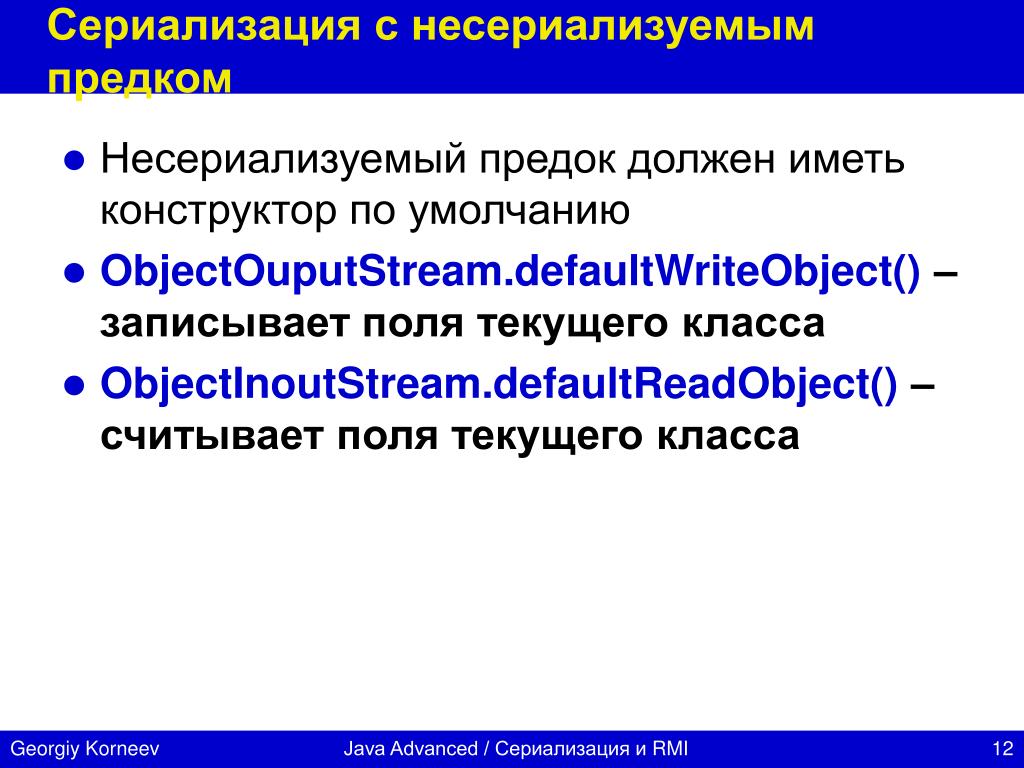

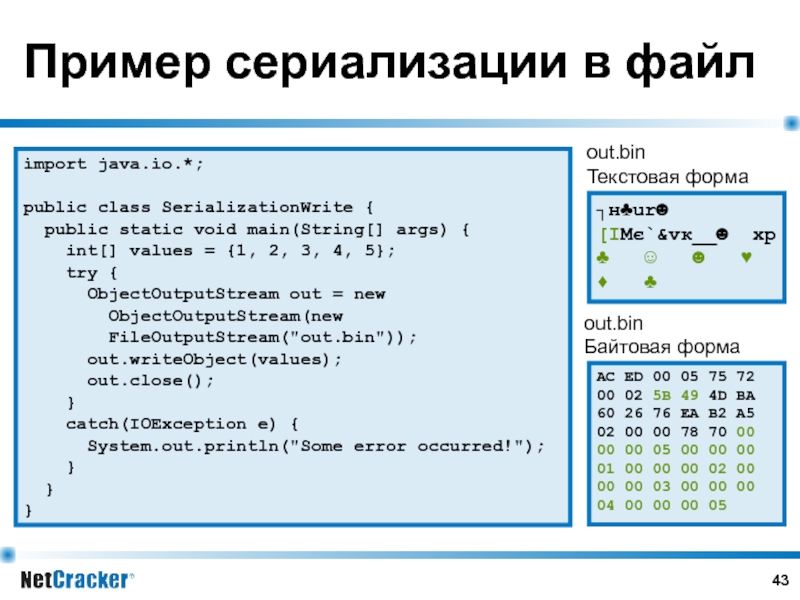

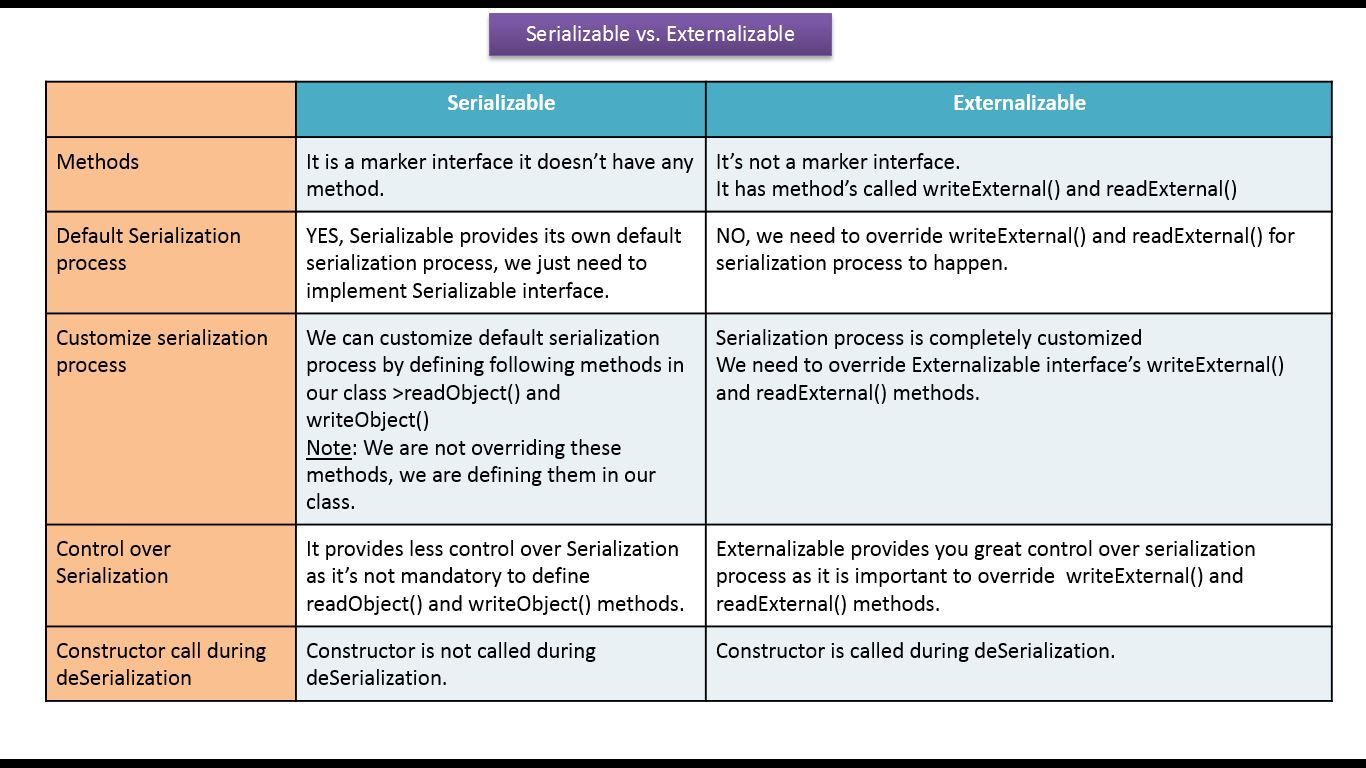

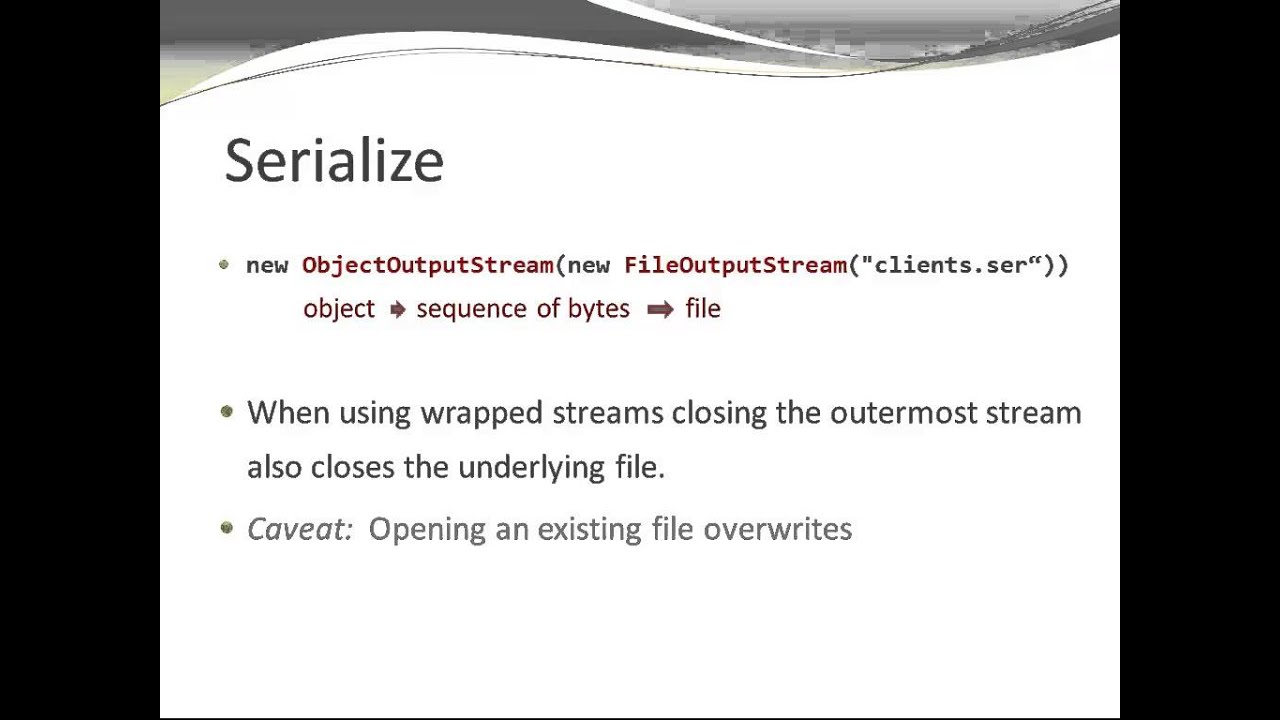

Externalizable — это интерфейс, который позволяет вам определять пользовательские правила и собственный механизм для сериализации. Прежде чем понимать интерфейс Externalizable, вам нужно иметь представление о сериализации. Java Serialization предоставляет функции по умолчанию для хранения и последующего воссоздания объекта. Он использует сложный алгоритм для определения всех объектов, которые нужно сохранить. При сериализации JVM (виртуальная машина Java) полностью отвечает за весь процесс написания и чтения объектов. Это полезно в большинстве случаев, поскольку разработчикам не нужно заботиться об основных деталях процесса сериализации. Потому что по умолчанию все переменные экземпляра, кроме статических и переходных переменных, будут проходить процесс Serialization. Однако сериализация по умолчанию не защищает конфиденциальную информацию, такую как пароли и учетные данные, или что, если разработчики хотят обеспечить некоторую информацию во время процесса сериализации?

Интерфейс Externalizable фактически не обеспечивал оптимизацию производительности процесса сериализации, а предоставлял средства для реализации собственной пользовательской обработки и предлагал полный контроль над форматом и содержимым потока для объекта и его супертипов. Таким образом, экстернализация приходит, чтобы дать программистам полный контроль над чтением и записью объектов во время сериализации.

Как следует из названия, это является нарушением вашей сериализации. Он использует пользовательский письменный механизм для выполнения сортировки и разборки объектов. Интерфейс Externalizable расширяет интерфейс Serializable. Если вы реализуете этот интерфейс, вам необходимо переопределить следующие методы.

writeExternal (ObjectOutput out)

Объект должен реализовать этот метод, чтобы сохранить его состояние. Для примитивных типов вызываются методы класса ObjectOutput, тогда как для объектов, строк и массивов достаточно метода writeObject.

readExternal (ObjectInput in)

Объект реализует этот метод, чтобы восстановить его состояние. Метод readExternal должен читать все значения вместе с их типами в той же последовательности и формате, что и они были написаны методом writeExternal.

Пример

import Java.io.*; public class TestClass implements Externalizable { public void writeExternal(ObjectOutput out) { // реализовать собственный код для записи объектов этого класса } public void readExternal(ObjectInput in) { // реализовать собственный код для чтения сериализованных объектов этого класса } }

import Java.io.*; public class TestClass implements Externalizable { public void writeExternal(ObjectOutput out) { // реализовать собственный код для записи объектов этого класса } public void readExternal(ObjectInput in) { // реализовать собственный код для чтения сериализованных объектов этого класса } } |

import Java.io. *; Открытый класс TestClass реализует Externalizable { public void writeExternal (ObjectOutput out) { // реализовать собственный код для записи объектов этого класса } public void readExternal (ObjectInput in) { // реализовать собственный код для чтения сериализованных объектов этого класса } }

import Java.io. *; Открытый класс TestClass реализует Externalizable { public void writeExternal (ObjectOutput out) { // реализовать собственный код для записи объектов этого класса } public void readExternal (ObjectInput in) { // реализовать собственный код для чтения сериализованных объектов этого класса } } |

. ..

..

В более старой версии Java отражение было очень медленным, и поэтому сериализация больших графов объектов столкнулась с проблемой производительности. Чтобы справиться с этой ситуацией, был предоставлен интерфейс Java.io.Externalizable, который похож на Java.io.Serializable, но с настраиваемыми механизмами для выполнения функций маршаллинга и unmarshalling. В последних версиях Java производительность отражения намного лучше, чем раньше, и поэтому это гораздо менее проблематично. Таким образом, в редких случаях, когда вы действительно хотите сохранить и перестроить свой объект, используется внешняя система, и без использования механизмов сериализации по умолчанию для полей данных. Подробнее … Сериализация Java

Источник: http://net-informations.com/Java/cJava/externalizable.htm

Руководство по безопасности BinaryFormatter | Microsoft Docs

- Чтение занимает 5 мин

В этой статье

Эта статья применяется к следующим реализациям .NET:This article applies to the following .NET implementations:

- Все версии .NET Framework.NET Framework all versions

- .NET Core 2.1 – 3.1.NET Core 2.1 — 3.1

- .NET 5.0 и более поздней версии.NET 5.0 and later

ФонBackground

Предупреждение

Тип BinaryFormatter не является безопасным и не рекомендуется к применению для обработки данных.The BinaryFormatter type is dangerous and is not recommended for data processing. Даже если есть основания доверять обрабатываемым в приложении данным, следует как можно скорее прекратить использование типа BinaryFormatter. Applications should stop using

Applications should stop using BinaryFormatter as soon as possible, even if they believe the data they’re processing to be trustworthy. Тип BinaryFormatter является небезопасным, и его безопасность нельзя обеспечить.BinaryFormatter is insecure and can’t be made secure.

Эта статья также применима к следующим типам:This article also applies to the following types:

Уязвимости десериализации относятся к категории угроз, связанных с небезопасной обработкой полезных данных запроса.Deserialization vulnerabilities are a threat category where request payloads are processed insecurely. Использующие такие уязвимости злоумышленники могут провести на целевое приложение атаки, приводящие к отказу в обслуживании, раскрытию информации или удаленному выполнению кода в нем.An attacker who successfully leverages these vulnerabilities against an app can cause denial of service (DoS), information disclosure, or remote code execution inside the target app. Риски этой категории отнесены к 10 основным угрозам в рамках открытого проекта безопасности веб-приложений (OWASP).This risk category consistently makes the OWASP Top 10. В качестве целевых могут выступать приложения, написанные на самых разных языках, включая C/C++, Java и C#.Targets include apps written in a variety of languages, including C/C++, Java, and C#.

В .NET основная угроза связана с приложениями, в которых для десериализации данных используется тип BinaryFormatter.In .NET, the biggest risk target is apps that use the BinaryFormatter type to deserialize data. Тип BinaryFormatter широко применяется в экосистеме .NET благодаря своей эффективности и простоте использования.BinaryFormatter is widely used throughout the .NET ecosystem because of its power and its ease of use. Тем не менее, именно благодаря столь широким возможностям злоумышленники могут использовать его для внедрения в поток управления целевого приложения.However, this same power gives attackers the ability to influence control flow within the target app.

Для простоты можно привести следующую аналогию: вызов BinaryFormatter.Deserialize в отношении полезной нагрузки эквивалентен интерпретации такой нагрузки как автономного исполняемого файла и его запуску.As a simpler analogy, assume that calling BinaryFormatter.Deserialize over a payload is the equivalent of interpreting that payload as a standalone executable and launching it.

Уязвимости безопасности BinaryFormatterBinaryFormatter security vulnerabilities

Метод BinaryFormatter.Deserialize ни при каких обстоятельствах не может считаться безопасным при работе с входными данными, не относящимися к доверенным.The BinaryFormatter.Deserialize method is never safe when used with untrusted input. Вместо него мы настоятельно рекомендуем использовать любой из описываемых далее в этой статье альтернативных подходов.We strongly recommend that consumers instead consider using one of the alternatives outlined later in this article.

Тип BinaryFormatter был реализован еще до того, как были четко определены угрозы, связанные с уязвимостями десериализации.BinaryFormatter was implemented before deserialization vulnerabilities were a well-understood threat category. Соответственно, его код не соответствует современным рекомендациям.As a result, the code does not follow modern best practices. Таким образом, злоумышленники могут использовать метод Deserialize для проведения атак типа «отказ в обслуживании» на использующее его приложение.The Deserialize method can be used as a vector for attackers to perform DoS attacks against consuming apps. В случае успешного проведения подобных атак приложение может перестать отвечать, а также может произойти непредвиденное завершение процесса. These attacks might render the app unresponsive or result in unexpected process termination. Обратите внимание, что предотвратить атаки этой категории с помощью

These attacks might render the app unresponsive or result in unexpected process termination. Обратите внимание, что предотвратить атаки этой категории с помощью SerializationBinder или любого другого параметра конфигурации BinaryFormatter невозможно.This category of attack cannot be mitigated with a SerializationBinder or any other BinaryFormatter configuration switch. В .NET такое поведение считается преднамеренным и не приводит к изменению поведения в результате обновления кода..NET considers this behavior to be

Метод BinaryFormatter.Deserialize также может быть уязвим для атак других категорий, например, ведущих к раскрытию информации или удаленному выполнению кода.BinaryFormatter.Deserialize may be vulnerable to other attack categories, such as information disclosure or remote code execution. При этом в достаточной степени снизить соответствующие риски с помощью таких функций, как пользовательский класс SerializationBinder, не всегда возможно.Utilizing features such as a custom SerializationBinder may be insufficient to properly mitigate these risks. Кроме того, существует вероятность выявления новых уязвимостей, для которых будет невозможна своевременная публикация обновлений системы безопасности .NET.The possibility exists that a novel vulnerability will be discovered for which .NET cannot practically publish a security update. Мы рекомендуем всем потребителям проанализировать особенности конкретных сценариев применения и оценить их уязвимость в отношении этих рисков.Consumers should assess their individual scenarios and consider their potential exposure to these risks.

Кроме того, если в ваших приложениях используется тип BinaryFormatter, мы рекомендуем провести отдельную оценку рисков для них.We recommend that BinaryFormatter consumers perform individual risk assessments on their apps. Ответственность за использование типа

Ответственность за использование типа BinaryFormatter полностью возлагается на потребителя.It is the consumer’s sole responsibility to determine whether to utilize BinaryFormatter. Потребители должны самостоятельно оценивать угрозы в области нарушения безопасности, возникновения технических проблем, потери репутации, а также несоответствия юридическим и нормативным требованиям, которые влечет за собой применение типа BinaryFormatter.Consumers should risk assess the security, technical, reputation, legal, and regulatory requirements of using BinaryFormatter.

Рекомендуемые альтернативыPreferred alternatives

В .NET предлагается несколько встроенных сериализаторов, которые обеспечивают безопасную работу с ненадежными данными:.NET offers several in-box serializers that can handle untrusted data safely:

Опасные альтернативные вариантыDangerous alternatives

Не рекомендуется использовать следующие сериализаторы:Avoid the following serializers:

Все описываемые выше сериализаторы выполняют неограниченную полиморфную десериализацию и, как и BinaryFormatter, являются небезопасными.The preceding serializers all perform unrestricted polymorphic deserialization and are dangerous, just like BinaryFormatter.

Риски, связанные с необоснованным доверием даннымThe risks of assuming data to be trustworthy

Зачастую разработчик приложения полагается на то, что в нем обрабатываются только надежные данные.Frequently, an app developer might believe that they are processing only trusted input. Однако на самом деле входные данные действительно являются безопасными лишь в редких случаях.The safe input case is true in some rare circumstances. Куда чаще полезная нагрузка выходит за границы доверенной области, о чем разработчик может даже не догадываться.But it’s much more common that a payload crosses a trust boundary without the developer realizing it.

Рассмотрим локальный сервер, где располагается служба, с которой сотрудники взаимодействуют при помощи установленных на рабочих станциях классических версий клиента. Consider an on-prem server where employees use a desktop client from their workstations to interact with the service. Такой сценарий может ошибочно считаться безопасным, в котором допустимо применение типа

BinaryFormatter.This scenario might be seen naïvely as a «safe» setup where utilizing BinaryFormatter is acceptable. Тем не менее, в нем существует способ проникновения вредоносных программ, которые могут получать доступ к компьютеру отдельного сотрудника и затем распространятся по всей организации.However, this scenario presents a vector for malware that gains access to a single employee’s machine to be able to spread throughout the enterprise. Если организация использует тип BinaryFormatter, благодаря ему такие вредоносные программы могут проникнуть с рабочей станции сотрудника на внутренний сервер.That malware can leverage the enterprise’s use of BinaryFormatter to move laterally from the employee’s workstation to the backend server. После этого они смогут перехватывать конфиденциальные данные компании.It can then exfiltrate the company’s sensitive data. К ним, помимо прочего, могут относиться данные клиентов или сведения, представляющие коммерческую тайну.Such data could include trade secrets or customer data.

Также рассмотрим приложение, в котором тип BinaryFormatter применяется для хранения состояния сохранения.Consider also an app that uses BinaryFormatter to persist save state. Как и в предыдущем случае, этот сценарий может изначально показаться безопасным, поскольку операции чтения данных с собственного жесткого диска и записи на него вряд ли могут представлять особую угрозу.This might at first seem to be a safe scenario, as reading and writing data on your own hard drive represents a minor threat. Тем не менее, многие современные пользователи активно обмениваются документами через электронную почту и Интернет, но при этом спокойно открывают скачанные файлы, не рассматривая их как угрозу. However, sharing documents across email or the internet is common, and most end users wouldn’t perceive opening these downloaded files as risky behavior.

However, sharing documents across email or the internet is common, and most end users wouldn’t perceive opening these downloaded files as risky behavior.

Такой сценарий также может быть использован злоумышленниками.This scenario can be leveraged to nefarious effect. Например, пользователи игрового приложения, которые обмениваются сохраненными файлами, непреднамеренно подвергают себя риску.If the app is a game, users who share save files unknowingly place themselves at risk. Кроме того, целью злоумышленников могут быть и сами разработчики.The developers themselves can also be targeted. Злоумышленник может отправить в службу поддержки разработчика электронное письмо, приложив к нему вредоносный файл данных и попросив сотрудника открыть его.The attacker might email the developers’ tech support, attaching a malicious data file and asking the support staff to open it. Таким образом, злоумышленник может проникнуть в инфраструктуру организации.This kind of attack could give the attacker a foothold in the enterprise.

Кроме того, файл данных может размещаться в облачном хранилище и автоматически синхронизироваться с компьютерами пользователей.Another scenario is where the data file is stored in cloud storage and automatically synced between the user’s machines. В таком сценарии злоумышленник может получить доступ к учетной записи облачного хранилища и внедрить в этот файл вредоносный код или заменить его.An attacker who is able to gain access to the cloud storage account can poison the data file. После этого вредоносный файл автоматически синхронизируется с компьютерами пользователей.This data file will be automatically synced to the user’s machines. В следующий раз, когда пользователь откроет этот файл данных, будет запущена вредоносная полезная нагрузка.The next time the user opens the data file, the attacker’s payload runs. Таким образом, злоумышленник может использовать учетную запись облачного хранилища для получения полных разрешений на выполнение кода.Thus the attacker can leverage a cloud storage account compromise to gain full code execution permissions.

Рассмотрим приложение, для которого классическая модель установки заменяется облачной.Consider an app that moves from a desktop-install model to a cloud-first model. Например, этот сценарий может включать в себя классические приложения, для которых осуществляется переход к модели полнофункционального клиента или веб-приложения.This scenario includes apps that move from a desktop app or rich client model into a web-based model. Модели угроз, характерные для классических приложений, не обязательно будут относиться к облачным службам.Any threat models drawn for the desktop app aren’t necessarily applicable to the cloud-based service. К примеру, определенная угроза может исключаться, поскольку клиент не заинтересован в атаке на собственную систему.The threat model for the desktop app might dismiss a given threat as «not interesting for the client to attack itself.» Тем не менее, та же самая угроза становится вполне реальной в контексте намерения удаленного пользователя (клиента) атаковать саму облачную службу.But that same threat might become interesting when it considers a remote user (the client) attacking the cloud service itself.

Примечание

В общем смысле сериализация предназначена для передачи объекта в приложение или из него.In general terms, the intent of serialization is to transmit an object into or out of an app. В рамках моделирования угроз подобные операции передачи данных почти всегда рассматриваются как пересекающие границу доверия.A threat modeling exercise almost always marks this kind of data transfer as crossing a trust boundary.

Дополнительные ресурсыFurther resources

- YSoSerial.Net — дополнительные сведения о способах, которыми злоумышленники могут атаковать приложения, использующие тип

BinaryFormatter.YSoSerial.Net for research into how adversaries attack apps that utilizeBinaryFormatter. - Общие сведения об уязвимостях десериализации:General background on deserialization vulnerabilities:

Роль объектных графов.

Язык программирования С# 2005 и платформа .NET 2.0. [3-е издание]

Язык программирования С# 2005 и платформа .NET 2.0. [3-е издание]Читайте также

Теория графов

Теория графов Граф можно рассматривать как графическую нотацию для бинарного отношения двух множеств. Бинарное отношение состоит из таких кортежей или списков элементов, которые содержат только два элемента некоторого множества. Хотя основные понятия теории графов

Примеры создания объектных образов и восстановления значений

Примеры создания объектных образов и восстановления значений Вы, наверное, спросите, когда действительно бывает необходимо вручную выполнять преобразование в объектный тип (или восстановление из объектного образа)? Предыдущий пример был исключительно иллюстративным,

Снова о создании объектных образов, восстановлении значений и System.Object

Снова о создании объектных образов, восстановлении значений и System.Object Чтобы понять, в чем заключаются преимущества использования обобщений, следует выяснить, какие проблемы возникают у программиста без их использования. Вы должны помнить из главы 3, что платформа .NET

Проблемы создания объектных образов и восстановления значений

Проблемы создания объектных образов и восстановления значений Операции создания объектных образов и восстановления из них значений очень удобны с точки зрении программиста, но такой упрощенный подход при обмене элементами стека и динамической памяти имеет свои

Проблемы создания объектных образов и строго типизованные коллекции

Проблемы создания объектных образов и строго типизованные коллекции

Строго типизованные коллекции можно найти в библиотеках базовых классов . NET и это очень полезные программные конструкции. Однако эти пользовательские контейнеры мало помотают в решении проблем

NET и это очень полезные программные конструкции. Однако эти пользовательские контейнеры мало помотают в решении проблем

Роль атрибутов CIL

Роль атрибутов CIL Во многих случаях директивы CIL сами по себе оказываются недостаточно информативными, чтобы дать исчерпывающее определение соответствующего типа .NET или его члена. Поэтому многие директивы CIL сопровождаются различными атрибутами CIL, сообщающими о том,

Роль peverify.exe

Роль peverify.exe При создании или модификации компоновочных блоков, в которых используется программный код CIL, всегда целесообразно проверить, будет ли скомпилированный двоичный образ правильно сформирован с точки зрения правил .NET. Для этого можно использовать средство

Роль DataSet

Роль DataSet Упрощенно говоря, DataSet является представлением внешних данных в памяти. Более точно, DataSet представляет собой тип класса, поддерживающий три внутренние строго типизованные коллекции (рис. 22.11). Рис. 22.11. «Анатомия» DataSetСвойство Tables объекта DataSet позволяет получить

1.2.2. Компоновка объектных файлов

1.2.2. Компоновка объектных файлов После того как файлы main.c и reciprocal.cpp скомпилированы, необходимо скомпоновать их. Если в проект входит хотя бы один файл C++, компоновка всегда осуществляется с помощью компилятора g++. Если же все файлы написаны на языке С, нужно использовать

13.

1. Представление задач в виде И/ИЛИ-графов

1. Представление задач в виде И/ИЛИ-графов

13.1. Представление задач в виде И/ИЛИ-графов В главах 11 и 12, говоря о решении задач, мы сконцентрировали свое внимание на пространстве состояний как средстве представления этих задач. В соответствии с таким подходом решение задач сводилось к поиску пути в графе

13.2.3. Формулировка игровых задач в терминах И/ИЛИ-графов

13.2.3. Формулировка игровых задач в терминах И/ИЛИ-графов Такие игры, как шахматы или шашки, естественно рассматривать как задачи, представленные И/ИЛИ-графами. Игры такого рода называются играми двух лиц с полной информацией. Будем считать, что существует только два

4 РОЛЬ РУКОВОДИТЕЛЕЙ

4 РОЛЬ РУКОВОДИТЕЛЕЙ Руководители принимают на себя организацию работ по документированию и осуществляют поддержку этих работ в стратегиях, стандартах, процедурах, распределении ресурсов и планах, которыми они определяются.Эффективность выполнения руководящей роли

Роль технологий

Роль технологий Сегодняшняя война против приватности тесно связана с технологическим прогрессом последних лет. Как мы увидим далее в этой книге, неконтролируемое развитие технологий может положить конец приватности. Камеры видеонаблюдения фиксируют события личной

Роль правительства

Роль правительства После всего того, что мы слышали о Большом Брате, можем ли мы думать о правительстве иначе, чем как о враге приватности? Несмотря на то что федеральные законы и деятельность государственных органов часто вредят приватности, я уверен, что наши лучшие

Как Microstream (де) сериализации работу?

Я ведущий разработчик Microstream. (Это не счет псевдоним. Я просто создал его. Я читаю на StackOverflow в течение 10 лет или около того, но никогда не было причин , чтобы создать учетную запись. До сих пор .)

(Это не счет псевдоним. Я просто создал его. Я читаю на StackOverflow в течение 10 лет или около того, но никогда не было причин , чтобы создать учетную запись. До сих пор .)

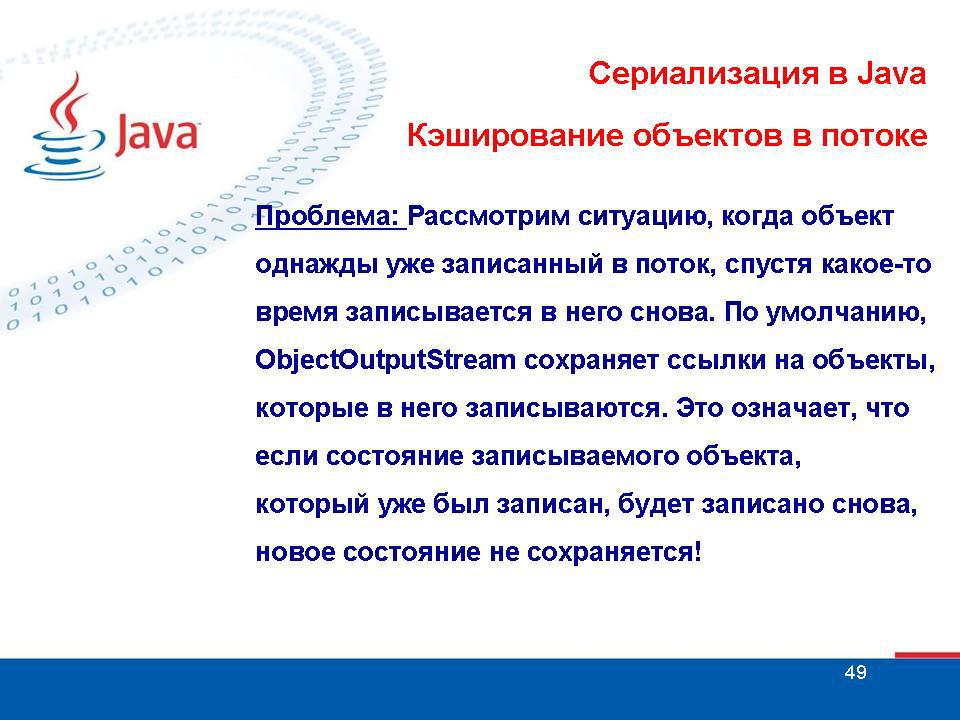

На каждой инициализации Microstream анализирует версии текущей среды выполнения ими всех необходимых классов типов сущностей и значения и получают оптимизированные метаданные из них. То же самое можно сделать при встрече класса во время выполнения, который был неизвестен до сих пор. Анализ делается на отражение, но поскольку это делается только один раз для каждого перекачиваемого класса, стоимость производительности отражения незначительна. Фактическое хранение и погрузка или сериализации и десериализации осуществляется с помощью оптимизированной рамочного кода, основанного на созданном метаданных.

Если макет класса меняется, анализ типа создает отображение макета поля, что экземпляры класса сохраняется и что из текущего класса. Автоматически, если это возможно (однозначные изменения или с помощью некоторой настраиваемой эвристики), в противном случае с помощью предоставленного пользователя отображения. Производительность остается тем же, что в JVM не заботится, если он (упрощенный говоря) копирует загруженное значение # 3 в положение # 3 или положение # 5. Это все в метаданных.

ByteBuffers используется, точнее прямых ByteBuffers, но только в качестве якоря для внедорожной кучи памяти для работы на счет прямых низкоуровневых операций «небезопасных». Если вы не знакомы с операциями «небезопасных», короткое и простое понятие: «Это как прямой и быстрый, как C ++ код.». Вы можете сделать все, что вы хотите очень быстро и близко к памяти, но вы также ответственны за все. Для получения более подробной информации, Google «sun.misc.Unsafe».

Код не генерируется. Нет байты-код хакерства, молчаливая замена экземпляров прокси-сервера или подобной обезьяна бизнес не используется. С технической точки зрения, это просто библиотека Java (в том числе «небезопасных» использования), но с большим количеством правильно разработанной логики.

В качестве примечания: отражение не так медленно, как это обычно считается. Уже нет. Это было, но она была оптимизирована в значительной степени в некоторых прошлом Java версии (с?). Это только медленно, если каждая операция должна сделать все классовый анализ, полевые поиски и т.д. заново (что очень много структур, кажется, делают, потому что они просто плохо написано). Если поля собраны (набор доступен и т.д.) один раз, а затем кэшируются, отражение на самом деле удивительно быстро.

Что касается сравнения с Protobuf-сериализации:

Я не могу сказать ничего конкретного об этом, так как я не использовал протокол Буферы, и я не знаю, как это работает внутри. Как обычно со сложными технологиями, действительно значимое сравнение может быть довольно трудно сделать, так как различные технологии, имеют разные приоритеты оптимизации и ограничения.

Большинство сериализации подходы отказаться ссылочной последовательностью , но только хранить «данные» (то есть , если два объекта ссылку на трети, десериализация создаст два экземпляра этого третьего объекта , как это:. A-> C <-B == сериализация ==> A- > C1 B-> C2. в основном это брейки / руины / уничтожает объект графики и делает сериализации циклических графов невозможно, так как она создает и бесконечно каскадные репликации. См JSON сериализации, например. Забавный материал.) Даже проект Брайан Гетц»для Ява «Сериализация 2.0» включает в себя это ограничение (смотри «ограничения» в http://cr.openjdk.java.net/~briangoetz/amber/serialization.html ) (и еще один , который разрушает разделение проблем).

Microstream не имеет такого ограничения. Он обрабатывает произвольные графы объектов должным образом, не разрушая их ссылки. Сохранение ссылочной консистенция нетронутым это далеко не «пытается сделать слишком много», как он пишет. Он «делает это правильно». Надо только знать, как сделать это правильно. И даже довольно тривиальным, если все сделано правильно. Так, в зависимости от того, сколько ограничений Protobuf-сериализации ( «пакты с дьяволом»), это может быть едва ли или даже вообще не сопоставимы с Microstream в целом.

Конечно, вы всегда можете создать некоторые сравнительные тесты производительности для ваших конкретных требований и увидеть, какие технологии лучше всего подходит вам. Просто убедитесь, что вы знаете об ограничениях определенной технологии накладывает на вас (разрушили ссылочную консистенцию, запрещенные типов, необходимые аннотации, необходимый конструктор по умолчанию / геттеры / установщики и т.д.). Microstream имеет нет *.

(*) В пределах разумного: Сериализация / хранящие система-Внутренности (например, Thread) или не-сущности (например, лямбды или прокси экземпляров) есть, в то время как это технически возможно, намеренно исключены.

хранение данных графа в python Ru Python

Мне нужно разработать базу данных графа в python (мне понравилось бы, если бы кто-нибудь мог присоединиться ко мне в разработке. У меня уже есть немного кода, но я бы с удовольствием обсудил об этом).

Я проводил исследования в Интернете. в Java, neo4j является кандидатом, но я не смог найти ничего о фактическом дисковой памяти. В python существует множество моделей данных графов (см. Это пред-PEP-предложение, но ни одна из них не удовлетворяет моей потребности в хранении и извлечении с диска.

Однако я знаю о трипестрерах. triplestores – это в основном базы данных RDF, поэтому модель данных графа может быть отображена в RDF и сохранена, но я вообще неспокойна (в основном из-за отсутствия опыта) об этом решении. Одним из примеров является кунжут . Факт в том, что в любом случае вам нужно преобразовать из представления графика в памяти в представление RDF и наоборот, если код клиента не хочет взломать документ RDF напрямую, что в большинстве случаев маловероятно. Это было бы похоже на обращение к кортегам DB напрямую, а не к созданию объекта.

Что представляет собой современное состояние хранения и извлечения ( a la DBMS) данных графика в python, на данный момент? Было бы целесообразно начать разработку реализации, надеюсь, с помощью кого-то, кто интересуется этим, и в сотрудничестве с разработчиками Graph PEP? Обратите внимание, что это будет частью моей работы в течение следующих месяцев, поэтому мой вклад в этот возможный проект очень прост.

Изменить : найдено также направленное , но, похоже, это коммерческий продукт

Я использовал и Jena , которая представляет собой фреймворк Java, и Allegrograph (Lisp, Java, Python bindings). У Йены есть сестринские проекты для хранения данных на графике и длится долгое время. Allegrograph неплох и имеет бесплатную версию, я думаю, что я бы предложил эту причину, которую легко установить, бесплатно, быстро, и вы можете быстро и быстро отправиться в путь. Сила, которую вы могли бы получить от обучения небольшому RDF и SPARQL, может быть очень полезной. Если вы уже знаете SQL, то вы отлично начинаете. Возможность запросить ваш график с использованием SPARQL принесет вам некоторые большие преимущества. Сериализация в три раза по RDF была бы простой, и некоторые форматы файлов были бы очень легкими (например, NT). Я приведу пример. Допустим, у вас есть следующие идентификаторы узлов-узлов edge-node:

1 <- 2 -> 3 3 <- 4 -> 5

они уже являются объектом предикатной формы объекта, поэтому просто нанесите на нее некоторую нотацию URI, загрузите ее в тройной магазин и запросите по-волю через SPARQL. Здесь он находится в формате NT:

<http://mycompany.com#1> <http://mycompany.com#2> <http://mycompany.com#3> . <http://mycompany.com#3> <http://mycompany.com#4> <http://mycompany.com#5> .

Теперь запросите для всех узлов два перелета с узла 1:

SELECT ?node WHERE { <http://mycompany.com#1> ?p1 ?o1 . ?o1 ?p2 ?node . }

Разумеется, это даст < http: //mycompany.com#5 >.

Еще одним кандидатом будет Мулгара , написанная на чистой Яве. Поскольку вы, похоже, больше заинтересованы в Python, хотя я думаю, вам стоит сначала взглянуть на Allegrograph.

Я думаю, что решение действительно зависит от того, что именно вы хотите сделать с графиком, как только вам удалось сохранить его на диске / в базе данных, и это немного неясно в вашем вопросе. Однако несколько вещей, которые вы, возможно, пожелаете рассмотреть, следующие:

Однако несколько вещей, которые вы, возможно, пожелаете рассмотреть, следующие:

- если вы просто хотите сохранить график без использования каких-либо функций или свойств, которые вы могли бы ожидать от решения rdbms (например, ACID), то как насчет просто травления объектов в плоский файл? Очень рудиментарный, но, как я говорю, зависит от того, чего вы хотите достичь.

- ZODB – это объектная база данных для Python (отключение от проекта Zope, который я думаю). Я не могу сказать, что у меня был большой опыт работы в среде с высокой производительностью, но несколько ограничений позволяют вам хранить объекты Python изначально.

- если вы хотите преследовать RDF, есть проект RDF Alchemy, который может помочь смягчить некоторые из ваших проблем в отношении преобразования из вашего графика в структуры RDF, и я думаю, что Sesame является частью его стека.

Есть некоторые другие инструменты персистентности, подробно описанные на сайте python, которые могут представлять интерес, однако я потратил довольно много времени на изучение этой области в прошлом году, и в конечном итоге я обнаружил, что не существует собственного решения Python, отвечающего моим требованиям.

Наибольший успех у меня был с использованием MySQL с пользовательской ORM, и я отправил пару релевантных ссылок в ответ на этот вопрос . Кроме того, если вы хотите внести свой вклад в проект RDBMS, когда я говорил с кем-то из Open Query о механизмах хранения графиков для MySQL, им казалось, что они заинтересованы в активном участии в их проекте.

Извините, я не могу дать более окончательный ответ, но я не думаю, что есть один … Если вы начнете разрабатывать свою собственную реализацию, мне было бы интересно следить за тем, как вы продвигаетесь.

Приветствую вас от Интеллектуального агента Serius Cybernetics!

Некоторые полезные ссылки …

Программирование семантической сети

СЕМАНТИЧЕСКОЕ ПРОГРАММИРОВАНИЕ

Библиотека Python RDFLib для RDF

Хм, может быть, вам стоит взглянуть на CubicWeb

Что касается Neo4j, вы заметили существующие привязки Python ? Что касается дискового хранилища, посмотрите этот поток в списке рассылки .

Для графиков в Python недавно был запущен проект системы управления базой данных Hypergraph на SourceForge от Maurice Ling .

Redland (http://librdf.org), вероятно, является решением, которое вы ищете. Он также имеет привязки Python.

runtime 🚀 — Двоичная сериализация объекта со свойством типа ‘Type’ завершается ошибкой с SerializationException

Спасибо, что обратились к нам. Для справки: это типы в .NET Core, которые наследуются от CollectionBase: http://source.dot.net/#System.Collections.NonGeneric/System/Collections/CollectionBase.cs , 4e201fdc07f5f637, ссылки.

Я думаю, вы реализуете свою собственную коллекцию, наследуемую от CollectionBase? Как вы заявили, неуниверсальные коллекции устарели и уже существовали в первых версиях .NET. Во многих случаях они были заменены их универсальными аналогами в BCL. У нас есть только несколько случаев, когда мы используем неуниверсальные версии. Использование универсальных типов коллекций сокращает выделение памяти в куче, что снижает вероятность упаковки / распаковки. В этом случае я не вижу простого способа, кроме рефакторинга пользовательской коллекции, чтобы использовать Collection<T> для поддержки двоичной сериализации. Мы определенно могли бы добавить CollectionBase в список сериализуемых типов и отправить его в следующем выпуске обслуживания, но я считаю, что текущий набор типов представляет собой наиболее часто используемые. Определенно есть место для улучшения (например, System.Lazy<T> ), но в данном случае я не вижу этого.

Основная проблема, я думаю, заключается в том, что вы просто получаете сообщение об ошибке «тип bla не сериализуем», но при сериализации графа объектов трудно отследить, где именно используется определенный тип, который вызывает это. Он используется неявно, особенно с таким базовым классом, как

CollectionBase.

Верный. Мы могли бы подумать об улучшении сообщений об ошибках, чтобы выдавать конкретный тип, если «несериализуемый тип» является абстрактным.

Мы могли бы подумать об улучшении сообщений об ошибках, чтобы выдавать конкретный тип, если «несериализуемый тип» является абстрактным.

Приведу еще один пример того, почему иногда используется двоичная сериализация: глубокое клонирование графов объектов в памяти.

Правильно, но означало бы снова пометить почти каждый тип как сериализуемый, чего мы не хотим делать, поскольку это ограничивает наши средства будущих изменений кода. Возможные решения: собственное глубокое клонирование на основе отражения (множество решений для stackoverflow, шаблон конструктора копирования (ICloneable), клонирование общедоступного API с помощью JSON.NET или других фреймворков.

Я понимаю ваши опасения и ценю отзывы!

Программа Java Classes это:

Мы ждём от кандидатов:

|

com.microsoft.graph.serializer (API msgraph-sdk-java)

com.microsoft.graph.serializer (API msgraph-sdk-java)В вашем браузере отключен JavaScript.

Обзор интерфейсов Интерфейс Описание IJsonBackedObject Объект, который был проанализирован из JSON

ISerializer Сериализует и десериализует элементы из строк в их типы

Краткое описание класса Класс Описание AdditionalDataManager ByteArraySerializer Сериализатор для байта [] с

CalendarSerializer Сериализует и десериализует строку https: // github.

com / MSOpenTech / orc-for-android / blob / master / src / orc-android /

SRC / основной / Java / ком / Майкрософт / службы / орк / сериализация / impl / CalendarSerializer.java

com / MSOpenTech / orc-for-android / blob / master / src / orc-android /

SRC / основной / Java / ком / Майкрософт / службы / орк / сериализация / impl / CalendarSerializer.javaDefaultSerializer Реализация сериализатора по умолчанию для SDK

EnumSetSerializer Сериализует и десериализует EnumSets Служба Graph ожидает одно значение перечисления в виде строки с разделителями-запятыми. Здесь мы сглаживаем EnumSet для сериализации объекта и вставьте ответ в массив для десериализации обратно в EnumSet

FallbackTypeAdapterFactory Обрабатывает сериализацию / десериализацию для специальных типов (особенно поля, которые не перехватываются при регистрации адаптера типа).

Oracle планирует отказаться от рискованной сериализации Java

Oracle планирует отказаться от Java своей функции сериализации, которая была занозой в стороне, когда дело касалось безопасности. Эта функция, также известная как сериализация объектов Java, используется для кодирования объектов в потоки байтов. Сериализация, используемая для облегченного сохранения и связи через сокеты или Java RMI, также поддерживает реконструкцию графа объекта из потока.

Удаление сериализации является долгосрочной целью и является частью проекта Amber, который ориентирован на функциональные возможности языка Java, ориентированные на продуктивность, — говорит Марк Рейнхольд, главный архитектор группы платформ Java в Oracle.

Чтобы заменить текущую технологию сериализации, небольшая структура сериализации будет помещена в платформу после того, как будут поддерживаться записи, версия классов данных Java. Платформа может поддерживать граф записей, а разработчики могут подключать механизм сериализации по своему выбору, поддерживающий такие форматы, как JSON или XML, обеспечивая безопасную сериализацию записей. Но Райнхольд пока не может сказать, в каком выпуске Java будет возможность записи.

Но Райнхольд пока не может сказать, в каком выпуске Java будет возможность записи.

Сериализация была «ужасной ошибкой», сделанной в 1997 году, говорит Рейнхольд. По его оценкам, по крайней мере треть — а может, даже половина — уязвимостей Java связана с сериализацией. По словам Райнхольда, сериализация в целом хрупкая, но она привлекательна тем, что проста в использовании в простых случаях использования.

Недавно в Java была добавлена возможность фильтрации, поэтому, если сериализация используется в сети и должны приниматься ненадежные потоки данных сериализации, есть способ отфильтровать, какие классы могут быть упомянуты, чтобы обеспечить механизм защиты от недостатков безопасности сериализации. .Рейнхольд говорит, что Oracle получила много отчетов о серверах приложений, работающих в сети с незащищенными портами, принимающими потоки сериализации, поэтому была разработана возможность фильтрации.

Copyright © 2018 IDG Communications, Inc.

mapry · PyPI

На следующей диаграмме показан рабочий процесс.

Введение

Позвольте познакомить вас с Mapry, представив небольшой пример, чтобы дать вам первое впечатление о том, как можно использовать генератор.Чтобы получить полную картину, обратитесь к документация.

Схема начинается с имени и описания, за которым следует языковые настройки (указание нестандартных частей кода поколения), определение структуры графа и, наконец, определение свойств сам граф объекта.

Вот пример схемы, чтобы дать вам обзор:

{

"name": "Трубопровод",

"description": "определяет адресную книгу.",

"cpp": {

"пространство имен": "книга :: адрес",

"path_as": "boost :: filesystem :: path",

"optional_as": "std :: experimental :: optional",

"datetime_library": "ctime"

},

"идти": {

"пакет": "адрес"

},

"py": {

"имя_модуля": "книга.адрес",

"path_as": "pathlib.Path",

"timezone_as": "pytz.timezone"

},

"классы": [

{

"name": "Человек",

"description": "определяет контактного лица. ",

"характеристики": {

"ФИО": {

"тип": "строка",

"description": "дает полное имя (включая отчество)".

},

"день рождения": {

"тип": "дата",

"description": "указывает день рождения по всемирному координированному времени."

},

"адрес": {

"type": "Адрес",

"description": "отмечает, где живет человек."

}

}

}

],

"встраивает": [

{

"Название Адрес",

"description": "определяет адрес.",

"характеристики": {

"text": {

"тип": "строка",

"description": "дает полный адрес".

}

}

}

],

"характеристики": {

"сопровождающий": {

"type": "Человек",

"описание": "обозначает лица, обслуживающего адресную книгу".

}

}

}

",

"характеристики": {

"ФИО": {

"тип": "строка",

"description": "дает полное имя (включая отчество)".

},

"день рождения": {

"тип": "дата",

"description": "указывает день рождения по всемирному координированному времени."

},

"адрес": {

"type": "Адрес",

"description": "отмечает, где живет человек."

}

}

}

],

"встраивает": [

{

"Название Адрес",

"description": "определяет адрес.",

"характеристики": {

"text": {

"тип": "строка",

"description": "дает полный адрес".

}

}

}

],

"характеристики": {

"сопровождающий": {

"type": "Человек",

"описание": "обозначает лица, обслуживающего адресную книгу".

}

}

}

После того, как вы сгенерировали код де / сериализации с помощью Mapry, вы можете использовать его чтобы получить граф объекта из JSONable.

Например, предположим, что файл JSONable хранится в /path/to/the/file.json:

{

"person": {

"алиса": {

"full_name": "Алиса Доу",

«день рождения»: «1983-10-24»,

"адрес": {

"text": "Улица 12, город, страна"

}

},

"bob": {

"full_name": "Боб Джонсон",

"день рождения": "2016-07-03",

"адрес": {

"text": "Другая улица, 36, Другой город, Другая страна"

}

}

},

"сопровождающий": "алиса"

}

Вы можете проанализировать граф объекта, скажем, в Python:

# Получить JSONable

pth = '/ путь / к / файлу.json '

с open (pth, 'rt') как fid:

значение = json.load (fid)

# Разбираем JSONable

errors = book.address.parse.Errors (cap = 10)

pipeline = book.address.fromjsonable.pipeline_from (

значение = значение,

ref = pth + '#',

ошибки = ошибки)

если не errors.empty ():

для ошибки в errors.values ():

print ("{}: {}". формат (error.ref, error.message), file = sys.stderr)

возврат 1

и доступ к графу объекта как конвейер:

print ('Лица:')

на человека в трубопроводе. человек:

print ('{} (полное имя: {}, адрес: {}, день рождения: {})'.формат(

person.id,

person.full_name,

person.address.text,

person.birthday.strftime ("% d.% m.% Y")))

print ('Сопровождающий: {}'. format (

pipeline.maintainer.id))

человек:

print ('{} (полное имя: {}, адрес: {}, день рождения: {})'.формат(

person.id,

person.full_name,

person.address.text,

person.birthday.strftime ("% d.% m.% Y")))

print ('Сопровождающий: {}'. format (

pipeline.maintainer.id))

Сгенерированный код для этой схемы можно скачать для C ++, Иди и Python.

Использование

Mapry обеспечивает единую точку входа для генерации всего кода через команда mapry-to.

Чтобы сгенерировать код на разных языках, вызовите:

Для C ++ :

mapry-to cpp \

--schema / путь / к / схеме.json \

--outdir / путь / к / cpp / код

Для Go :

mapry-to go \

--schema /path/to/schema.json \

--outdir / путь / к / переходу / код

Для Python :

мапры-то ру \

--schema /path/to/schema.json \

--outdir / путь / к / py / коду

Если выходной каталог не существует, он будет создан. Любые существующие файлы будут автоматически перезаписаны.

от Марка С.Миллер Сериализация и объектные возможности [ссылка Ode,

Paradigm] — это два расширения

объектной парадигмы, которые, кажется, тянут в противоположных направлениях. Сериализация

видит граф объекта как явно открытые данные для преобразования в биты и обратно

очередной раз. Парадигма объектных возможностей рассматривает граф объектов как набор

динамично развивающиеся отношения между взаимно подозрительными инкапсулированными

автономные объекты, добровольно сотрудничающие друг с другом для достижения

их собственные интересы в пределах, установленных их уязвимостью и доверием

друг в друге [ref Hewitt]. Сериализация часто используется для расширения охвата объектной модели через барьеры пространства, времени и версии; сшивание локального эфемерного объекта системы вместе в виртуальный граф распределенных постоянных обновляемых объекты. С помощью сериализации мы создаем иллюзию непрерывности объекта адаптируясь к этим изменениям контекста. Есть много видов изменений и нет единой адекватной стратегии адаптации, поэтому мы ищем общие механизмы поддержка разнообразия сосуществующих адаптационных политик . Аналогично, сериализация часто используется для расширения возможностей объекта. модель через такие препятствия. Усиливая иллюзию, добавляя возможности свойства безопасности, мы создаем виртуальный постоянный граф взаимно подозрительные объекты распространяются по взаимно подозрительным машинам. Механизм / разделение политик также необходимо здесь, хотя, если слишком много полномочий необходим для выражения выбора политики, немногие объекты смогут это сделать, и фактического разнообразия политики будет мало. Хотя существует долгая история распределенных протоколов, возможностей которые отвечают всем этим целям [ref Donnelley76, Sansom86 / 88, Актеры ?, Амеба?], предыдущие постоянные системы возможностей всегда обеспечивали их постоянство служение божественной власти над подсистемой, которую он сохраняет, к единым обязательным универсальным решениям [см. KeyKOS, EROS, PJama, Кузнечик, Мах, Уотеркен?, Моцарт?].Напротив, в этой статье объясняется простая структура сериализации, способная полностью расширить возможности объекта иллюзия, преодолевающая все эти барьеры, способная выражать широкий спектр политик, и требуя только разумных полномочий. Разнообразие политик может сосуществовать в рамках одной системы, каждый из которых может разумно справляться с проблемами взаимных подозрений

Для конкретности мы зарисовываем, как эти идеи применяются в E, чистый язык программирования, основанный на объектных возможностях, тем самым превратив его в надежно распределенный, постоянный и обновляемый язык тоже. В чистой объектной модели вычислений объект является инкапсулированным комбинация состояния и поведения, где состояние состоит из ссылки на другие объекты.Вычислительная система — динамический граф объектов, удерживаемых этими ссылками и перекомпонованных сообщениями прислал эти ссылки.

Модель объектных возможностей Модель безопасных вычислений распознает безопасность, заложенная в объектной модели. Чтобы перейти от объектов к объектам-возможностям, нам нужно просто запретить некоторые примитивные способности, которые не являются частью в любом случае чистой объектной модели (например, поддельные указатели, прямой доступ к чужое частное состояние, изменяемые статические переменные), но который объект Сама по себе модель не требует от нас запрещать [ref Ode].Например, C ++ с его способностью преобразовывать целые числа в указатели по-прежнему объектный язык, но не язык объектных возможностей. Тогда как функциональность объектной программы зависит только от

возможности, предоставляемые его базовой системой, безопасность программа объектных возможностей также зависит от лежащих в основе неспособностей. В чистой объектной модели из-за инкапсуляции объекты не могут воспринимать или оперировать графом, в который они встроены — у них есть доступ только к поведению (в ответ на сообщения) их непосредственных соседей-графов — но не государству своих соседей.Этот ограниченный доступ адекватен для многих целей, но, казалось бы, не для всех. Сериализация , объясненный ниже, это пример инструмента для использования объектами внутри объектная система для работы с графом, в который они встроены. Это кажется требовать нарушения инкапсуляции, обеспечиваемой чистой объектной моделью. Учитывая общепринятое обоснование инкапсуляции — она помогает только модульность — можно утверждать, что это просто разумная инженерия, чтобы добавлять новые примитивы для нарушения инкапсуляции, когда это необходимо, в качестве компромисса для других преимуществ.Многие объектные системы обеспечивают сериализацию точно сюда [ref JOSS, Mozart?]. Угрозы и возможности

Но добавление таких примитивов разрушает присущие свойства безопасности в чистой объектной модели.Именно такие дополнения объектно-способная модель должна запрещать. Например, они могут разрешить Маллету, клиент инкапсулированной Алисы, чтобы сериализовать Алису и затем перепроектировать значения ее частных переменных экземпляра из ее сериализованной формы. В этой статье показано, как обеспечить приблизительный эквивалент обычного сериализация для использования в системах объектных возможностей. Этот сдвиг контекста дает нам как новые проблемы для решения, так и новые возможности для использования:

Что мы еще не сделалиВ данной работе не рассматриваются следующие вопросы:

Диаграмма Literal Realism слева представляет общие элементы сериализации и десериализации. Сериализатор (показан как функция сериализации) принимает в качестве входных данных график текущего оригинального объекты, где этот граф является как-то разграниченным подграфом общего граф объекта. Сериализатор создает изображение (показано в рамке изображения) этого подграфа в формате, который он ожидает от совместимого десериализатора понимать.Изображение не содержит предметов; только биты, изображающие объекты. (Неважно, что сами объекты реализованы с использованием только битов. Это представление из реализации недоступно для реализованных таким образом объектов. — и не должно быть — поэтому мы можем игнорировать это для настоящих целей. Напротив, изображение состоит только из битов, не только на самом деле, но и в том виде, в каком они воспринимаются объектами, использующими наши инструменты сериализации.) Десериализатор принимает это изображение в качестве входных данных и использует его для

построить новый граф живых объектов, который в некотором смысле можно сказать

быть реконструкцией оригинала.Реконструированные объекты

может напоминать или не походить на оригинал по-разному, объяснено

ниже. Реконструированный граф так или иначе связан с общим

Граф в этом новом контексте, становясь его подграфом. При исполнении в

обслуживание, например, распространение, сохранение или обновление объектов,

сериализатор, десериализатор, исходные и реконструированные объекты в целом

сотрудничать, чтобы создать иллюзию, что реконструированные объекты являются

продолжение — в пространстве, времени, версиях и т. Буквальный реализмВ рамках общего понятия сериализации существует множество вариаций. Следующее объяснение сериализации в Моцарте [Duchier98] хорошо выражает крайность, которую мы называем буквальным реализмом .

(Мы не заявляем, что реальная поддержка настройки сериализации в Моцарте ограничен таким образом, просто это ограничения, подразумеваемые по указанной спецификации) В этой системе в терминах диаграммы слева подграф к будут отображены все объекты, достижимые из корневого объекта A1.Некорневой входящие ссылки слева, такие как входящие ссылки на B1 и C1, не будут изображены. Сериализация не прервала бы исходящие ссылки справа. Будет ровно одна запись — корень — и выхода нет. Граф, содержащий несериализуемый объект, например открытый сокет TCP, просто не может быть сериализован. Десериализация соединяет реконструированный подграф в его новый контекст только в корне. Кроме корень, реконструированный подграф полностью изолирован.Держать нет ссылки на что-либо вне себя, он не имеет права влиять ни на что вне себя. Буквальный реализм объектов тоже должен записывать и перезагружать код, поскольку реконструкция должна действовать так же, как оригинал. Буквальный реализм делает характеристики очень чистыми. К сожалению, не хватает

адаптивность, необходимая для создания иллюзий непрерывности многих

виды изменений. Общество импрессионистовВ объектной парадигме объекты не имеют прямого доступа друг к другу. государственный. Например, когда Алиса спрашивает Ричарда Прямоугольника о его росте (r.getHeight ()), она не может сказать и не должна заботиться о том, ответ является частью состояния Ричарда или вычисляется. Все, что она знает, это что она получила ответ, который Ричард хочет обнародовать. Чтобы создать систему сериализации для непривилегированного использования, лучше всего создать система сериализации без использования специальных привилегий, тем самым заставляя он должен играть по тем же правилам, которые применяются ко всем остальным объектам.В рамках этих ограничения Буквальный реализм невозможен. Буквальный реализм потребует изображение, чтобы отразить фактическое состояние, тогда как ограничения объекта ограничить нас отображением композиции того, что каждый объект изображает в своем состоянии быть. (*** обратите внимание на исключение: аудиторы) подграф, который сериализатор способен воспринимать, не является настоящим подграфом объекты в памяти, а скорее своего рода история, созданная объектами пройдено, каждый для своих целей. В этом представлении хорошо представлены потоки сериализации объектов Java. (JOSS) [ref JOSS], система сериализации — это основа для настройки, и для составления настроек процессов изображения и реконструкции. Мы ожидаем, что как сериализация, так и десериализация продолжатся с намерением чтобы восстановленный граф был каким-то значимым образом похож на оригинал, но с различиями по мере необходимости для достижения других целей. Десериализатор строит любые новые объекты, которые ему нравятся (в соответствии с

пределы того, какие объекты может построить ), но обычно выбирает

строить в соответствии с его интерпретацией намерений сериализатора,

как записано в изображении. (*** Цитата из «I Pencil») Современная цивилизация дала человеку невероятные силы

в значительной степени потому, что Когда все эти выражения намерений отражают код, написанный одним программист сразу, тогда все они являются аспектами одного основного намерения и архитектура для составления намерений может не иметь большого значения. Когда они написаны разными программистами в разное время в разное время компаний, мало знающих специфику друг друга, то архитектура должна быть хорошо адаптирована к ожидаемой области знаний — требовать от каждого компонента выражения намерения, которое этот компонент находится в лучшем положении, чтобы внести свой вклад.Он должен составить их вместе в результат, который успешно использует больше знаний, чем любой компонент вероятно имеет. JOSS неплохо справляется с этим. Архитектура Data-E представленный ниже, работает так же хорошо по тем же причинам — частично как результат размышлений и обучения JOSS. Как и многие объектные структуры, переведенные в мир объектных возможностей,

фреймворк сериализации — это система для компоновки знаний

основанное на правилах смешение намерений, выраженных взаимно подозрительными интересами . Модель сериализацииВ следующей главе статьи, Deconstructing Сериализация, часть 1: знакомство с Data-E и , часть 2: «Обратное» оценка , готовит почву для остальных статьи, объясняя одну конкретную систему сериализации, Data-E Система , предназначенная для пояснительного использования в этой статье.Формат изображения используется системой Data-E, Data-E , представляет собой небольшое подмножество E язык. Десериализация в системе Data-E эквивалентна соответствующему подмножество E оценка выражения [ref Rees]. Такой выбор позволяет нам сразу понять смысл изображения, применяя наше понимание выражений. Эта техника может быть легко применен ко многим языкам [ref XMLEncoder]. Эта первоначальная презентация Data-E покажет, что они живут в ограничениях дисциплины способностей, но еще не показывая, как жить хорошо внутри эти ограничения. В результате потеря мощности по сравнению с обычным сериализация будет исправлена в следующих главах. Data-E будет представлен с точки зрения его внедрения в E для использования в E , хотя Data-E никоим образом не относится к E . Хотя идеи в этой главе в основном конкретны

к Data-E, идеи в оставшейся части статьи — нет. Они имеют

также были применены к JOSS, и мы планируем применить их к объекту Waterken.

Три лица сериализацииЧтобы сериализовать подграф общего графа, нам нужно разграничить границы подграфа. И сериализация, и десериализация вызывают проблемы, которые естественно классифицировать по трем столбчатым аспектам диаграмму, которую мы объясняем справа налево: выходы, интерьер, и записи. Точки выходаПравый край представляет исходящую ссылку — ссылки из объекты внутри подграфа к объектам вне его (ссылки, оставляющие A1, B1 и C1). Из них те, что изображены — показаны пересекающими рамку как выпуклые заглушки — это выход (ссылки выходят B и C), который десериализатор должен переподключиться к чему-то соответствующий. (Следуя JOSS, мы называем исходящие ссылки, которые не изображен, например, выход из A1, переходной .) В системе объектных возможностей — единственный источник полномочий объекта. Реконструированный подграф может оказаться в совершенно ином мире, чем оригиналы. Отдельные оригинальные объекты имели доступ к различным ресурсам их хостинг-платформы и может ожидать повторного подключения к соответствующему ресурсы на их новом хосте. Например, предположим, что исходный Джо имел права записи в / etc / motd. Какие критерии должны использоваться, чтобы определить, какой соответствующий ресурс на новой платформе отдать реконструированному Джо? Глава Манипулирование Власть у выходов представляет Гордианского хирурга как механизм и правовая концепция Сообщество народов [ссылка ??] как метафора для выбора политики, для решения проблем безопасности переподключение выходов. Внутренний подграфВнутренняя часть изображения представляет собой подграф (A, B, C и ссылки среди них). Восстановить подграф — значит повторить информация от оригинала, определяющая, какие реконструируемые объекты изначально знаю . В той мере, в какой информация представлена реконструированный объект напоминает информацию, представленную в оригинале, можно сказать, что реконструированный объект является копией оригинала. Глава Выборочная прозрачность

внутри Subgraph расширяет нашу идеализированную модель сериализации

восстановить большую часть потерянной обычной мощности, оставаясь в пределах возможностей

дисциплина. Точки входа:Превосходя пространство и время Левый край изображения представляет входящих ссылок — ссылки на подграф из объектов вне подграфа. Из эти, те, что изображены — показаны пересекающими рамку в виде вогнутой лобзика сокеты головоломки — это запись , эти входящие соединения десериализатор ожидается повторное подключение к чему-то подходящему. В любой объектной системе значение идентичности заключается в поведении ссылок.Для быть конкретная личность должна быть обозначена конкретным ссылка, и, таким образом, иметь возможность получать эти сообщения (вызовы) отправил по этой ссылке. В объектной модели философия идентичности прост: если я один получаю все сообщения, адресованные Джо, тогда Я Джо. В модели объектно-способностей исключительное право на получение сообщения, отправленные Джо, — это право быть Джо. Когда реконструированный объект приобретает и использует это право у оригинала, мы говорим, что это реинкарнация оригинала. В обычном однопроцессном нераспределенном непостоянном объекте

системе (пространственно-временной локальной системе) реинкарнация на самом деле не нужна.

В самом деле, в известном смысле это даже невозможно. Но мы часто

растягивать такие системы в пространстве и времени, создавая распределенные постоянные

объектные системы поверх таких обычных систем. Глава Манипулирование идентичностью в Записи сначала объясняют криптографическую реализацию распределенная идентичность в E протокол удаленного обмена сообщениями, CapTP.Затем мы покажем простое использование криптографических хеширование, которое безопасно позволяет новому объекту стать назначенным объектом судя по всем выдающимся ссылкам на оригинал. С дальнейшей проработкой в теме хеширования мы затем разрешаем непривилегированным обработчикам ошибок задерживать акт десериализации и перевоплощения из сохраненных изображений до необходимо для обработки входящих запросов. Трансцендентное изменение: обновление Искусство обновления — сохранить состояние в условиях изменений Объект — это совокупность состояния и поведения. Обычно объект

состояние может быть изменчивым, но не его код. Как собака, которая не может научиться новому

трюки, объект обычно ведет себя одинаково в течение

его жизни. Как только настойчивость продлит эту жизнь далеко за пределы

циклы выпуска продуктов программ, выполняемых этими объектами, эта неспособность

может стать невыносимой проблемой. Глава Постоянство и обновление объясняет, как этот механизм использовался для создания персистентности на уровне пользователя. в E , а как эти механизмы поддержка постоянства с обновлением с помощью предотвращение эволюции схемы в дополнение к эволюции схемы. Глава Сопутствующие работы обзоры прочее работы по сериализации и безопасности: Моцарт. ДЖОСС.WOS. XMLEncoder. ***Что еще? Истоки гордианского хирурга в Калиеде и NeXT. Абстракция в ToonTalk. Расширение прав для доступа Представительство: Бренд KeyKOS / EROS. PJama и XOF. Карделли, Виджай. Неравно Риса. Государственные пакеты |

kryo против сериализации Java

После чтения или записи любых вложенных объектов необходимо вызвать popGenericType. Если класс имеет единственный параметр типа, nextGenericClass возвращает класс параметра типа или null, если его нет.Библиотека сериализации с эффективным использованием памяти, которая может получать доступ к сериализованным данным без их распаковки и анализа. Отражение использует setAccessible, поэтому конструктор закрытого нулевого аргумента может быть хорошим способом позволить Kryo создавать экземпляры класса, не затрагивая общедоступный API. Kryo setMaxDepth можно использовать для ограничения максимальной глубины графа объекта. Совместимая с JDK высокопроизводительная сериализация графов объектов. Поскольку Kryo не является потокобезопасным, а создание и настройка экземпляра Kryo является относительно дорогостоящим, в многопоточной среде можно рассмотреть возможность использования ThreadLocal или объединения в пул.Как и при чтении, ссылка Kryo должна быть вызвана до того, как Kryo будет использоваться для копирования дочерних объектов, если какой-либо из дочерних объектов может ссылаться на родительский объект. У Kryo есть три набора методов для чтения и записи объектов. Забегая вперед, покажем, как можно использовать библиотеку: класс Kryo выполняет сериализацию автоматически. Некоторые сериализаторы сильно оптимизированы и используют страницы кода, другие используют только несколько строк. Устанавливает конкретный класс и сериализатор для использования в качестве значения поля. Это позволяет Kryo организовывать сериализацию и обрабатывать такие функции, как ссылки и нулевые объекты.VersionFieldSerializer также наследует все настройки FieldSerializer. http://spark.apache.org/docs/latest/tuning.html#data-serialization, Created on Есть последствия для безопасности, потому что это позволяет десериализации создавать экземпляры любого класса. Для объектов Java и Scala Spark должен отправлять данные и структуру между узлами. Если вложенные объекты могут использовать один и тот же сериализатор, сериализатор должен быть реентерабельным. Это более эффективно, чем сериализация в байты и обратно в объекты. Остальная часть этого документа подробно описывает, как это работает, и расширенное использование библиотеки.Устанавливает сериализатор, который будет использоваться для значения поля. Пятница, 6 ноября 2020 г. / Опубликовано в Без рубрики. Он расширяет ввод, поэтому имеет все удобные методы для чтения данных. Вот что я пытаюсь сделать: на данный момент, в зависимости от того, какой сериализатор я настроил в Spark, у меня есть 2 разных результата.

Небезопасные буферы работают так же или лучше, особенно для примитивных массивов, если их кроссплатформенная несовместимость приемлема. Классы ByteBufferOutput и ByteBufferInput работают точно так же, как Output и Input, за исключением того, что они используют ByteBuffer, а не массив байтов.03-04-2016 Это позволяет избежать конфликтов, когда у подкласса есть поле с тем же именем, что и у суперкласса. Если true, используются значения переменной длины. Оптимизируйте сериализацию данных. В то время как некоторые сериализаторы предназначены для определенного класса, другие могут сериализовать множество различных классов. Kryo предоставляет ряд тестов на основе JMH и файлов R / ggplot2. Альтернативные, экстралингвистические механизмы также могут использоваться для создания объектов. OutputChunked используется для записи фрагментированных данных. Регистрация предоставляет идентификатор класса int, сериализатор, используемый для класса, и средство создания экземпляра объекта, используемое для создания экземпляров класса.Кодирование по частям решает эту проблему за счет использования небольшого буфера. Kryo getOriginalToCopyMap можно использовать после копирования графа объекта для получения карты старых и новых объектов. FieldSerializer работает путем сериализации каждого непереходного поля. Однако вы не получите ошибку, но могут быть неверные результаты. Для некоторых нужд, например для длительного хранения сериализованных байтов, может быть важно, как сериализация обрабатывает изменения в классах. Вместо использования сериализатора класс может выбрать собственную сериализацию, реализовав KryoSerializable (аналогично java.io.Externalizable). Spark-sql — это стандартное использование сериализации kyro. В качестве альтернативы некоторые универсальные сериализаторы предоставляют методы, которые можно переопределить для настройки создания объекта для определенного типа, вместо вызова Kryo newInstance. В любом случае. Очевидно, что экземпляр должен быть уже создан, прежде чем можно будет вызвать чтение, поэтому класс не может управлять своим собственным созданием.

Небезопасные буферы работают так же или лучше, особенно для примитивных массивов, если их кроссплатформенная несовместимость приемлема. Классы ByteBufferOutput и ByteBufferInput работают точно так же, как Output и Input, за исключением того, что они используют ByteBuffer, а не массив байтов.03-04-2016 Это позволяет избежать конфликтов, когда у подкласса есть поле с тем же именем, что и у суперкласса. Если true, используются значения переменной длины. Оптимизируйте сериализацию данных. В то время как некоторые сериализаторы предназначены для определенного класса, другие могут сериализовать множество различных классов. Kryo предоставляет ряд тестов на основе JMH и файлов R / ggplot2. Альтернативные, экстралингвистические механизмы также могут использоваться для создания объектов. OutputChunked используется для записи фрагментированных данных. Регистрация предоставляет идентификатор класса int, сериализатор, используемый для класса, и средство создания экземпляра объекта, используемое для создания экземпляров класса.Кодирование по частям решает эту проблему за счет использования небольшого буфера. Kryo getOriginalToCopyMap можно использовать после копирования графа объекта для получения карты старых и новых объектов. FieldSerializer работает путем сериализации каждого непереходного поля. Однако вы не получите ошибку, но могут быть неверные результаты. Для некоторых нужд, например для длительного хранения сериализованных байтов, может быть важно, как сериализация обрабатывает изменения в классах. Вместо использования сериализатора класс может выбрать собственную сериализацию, реализовав KryoSerializable (аналогично java.io.Externalizable). Spark-sql — это стандартное использование сериализации kyro. В качестве альтернативы некоторые универсальные сериализаторы предоставляют методы, которые можно переопределить для настройки создания объекта для определенного типа, вместо вызова Kryo newInstance. В любом случае. Очевидно, что экземпляр должен быть уже создан, прежде чем можно будет вызвать чтение, поэтому класс не может управлять своим собственным созданием. Kryo не является потокобезопасным. Использование этого опасно, потому что большинство классов ожидают вызова своих конструкторов. Kryo значительно быстрее и компактнее по сравнению с сериализацией Java (примерно в 10 раз), но Kryo не поддерживает все типы Serializable и требует, чтобы вы заранее регистрировали классы, которые вы будете использовать в программе, чтобы достичь лучшее представление.Если true, синтетические поля (сгенерированные компилятором для определения области видимости) сериализуются. Размер стека можно увеличить с помощью -Xss, но учтите, что это относится ко всем потокам. Чтобы понять эти тесты, запускаемый код и сериализуемые данные должны быть проанализированы и сопоставлены с вашими конкретными потребностями. Крутая и пугающая часть Kryo заключается в том, что вы можете использовать его для сериализации или десериализации любых типов Java, не обязательно тех, которые отмечены java.io.Serializable. Например, десериализация не удастся, если данные записываются на X86 и читаются на SPARC.Метод nextChunks переходит к следующему набору фрагментов, даже если не все данные были прочитаны из текущего набора фрагментов. Для прямой и обратной совместимости можно легко разработать дополнительные сериализаторы, например сериализатор, использующий внешнюю рукописную схему. Что ж, сериализация позволяет нам преобразовать состояние объекта в поток байтов, который затем можно сохранить в файл на локальном диске или отправить по сети на любую другую машину. Коллекция библиотек и ресурсов основана на немногих из перечисленных ниже.2) Один сериализатор определенно лучше в большинстве случаев использования, и если да, то какой? Экземпляр Kryo доступен для всех сериализаторов, поэтому эти данные легко доступны для всех сериализаторов. Это небольшой проект, в котором всего 3 участника, он впервые был отправлен в 2009 году, а последний выпуск 2.21 — в феврале 2013 года, поэтому он все еще активно разрабатывается. Например, при оптимизации для положительных значений значения от 0 до 127 записываются одним байтом, от 128 до 16383 — двумя байтами и т.

Kryo не является потокобезопасным. Использование этого опасно, потому что большинство классов ожидают вызова своих конструкторов. Kryo значительно быстрее и компактнее по сравнению с сериализацией Java (примерно в 10 раз), но Kryo не поддерживает все типы Serializable и требует, чтобы вы заранее регистрировали классы, которые вы будете использовать в программе, чтобы достичь лучшее представление.Если true, синтетические поля (сгенерированные компилятором для определения области видимости) сериализуются. Размер стека можно увеличить с помощью -Xss, но учтите, что это относится ко всем потокам. Чтобы понять эти тесты, запускаемый код и сериализуемые данные должны быть проанализированы и сопоставлены с вашими конкретными потребностями. Крутая и пугающая часть Kryo заключается в том, что вы можете использовать его для сериализации или десериализации любых типов Java, не обязательно тех, которые отмечены java.io.Serializable. Например, десериализация не удастся, если данные записываются на X86 и читаются на SPARC.Метод nextChunks переходит к следующему набору фрагментов, даже если не все данные были прочитаны из текущего набора фрагментов. Для прямой и обратной совместимости можно легко разработать дополнительные сериализаторы, например сериализатор, использующий внешнюю рукописную схему. Что ж, сериализация позволяет нам преобразовать состояние объекта в поток байтов, который затем можно сохранить в файл на локальном диске или отправить по сети на любую другую машину. Коллекция библиотек и ресурсов основана на немногих из перечисленных ниже.2) Один сериализатор определенно лучше в большинстве случаев использования, и если да, то какой? Экземпляр Kryo доступен для всех сериализаторов, поэтому эти данные легко доступны для всех сериализаторов. Это небольшой проект, в котором всего 3 участника, он впервые был отправлен в 2009 году, а последний выпуск 2.21 — в феврале 2013 года, поэтому он все еще активно разрабатывается. Например, при оптимизации для положительных значений значения от 0 до 127 записываются одним байтом, от 128 до 16383 — двумя байтами и т. Д. Используемые сериализаторы должны поддерживать ссылки путем вызова ссылки Kryo в Serializer read.Ввод и вывод реализуют Poolable для установки их положения и итогов в 0. В этом случае следует использовать методы чтения и записи Kryo, которые принимают сериализатор. Если установлено значение false, возникает исключение при чтении объекта с другой версией. Сериализатор Java. Kryo поддерживает создание глубоких и неглубоких копий объектов, используя прямое назначение от одного объекта к другому. Наибольшая разница в производительности с небезопасными буферами связана с большими примитивными массивами, когда не используется кодирование переменной длины. Если да, то ClosureSerializer.Замыкание используется для поиска регистрации класса вместо класса закрытия. В отличие от многих потоков, экземпляр Output можно повторно использовать, задав позицию или задав новый массив байтов или поток. Если это невозможно, он использует отражение для вызова конструктора с нулевым аргументом. Перед использованием Input необходимо вызвать setBuffer. Если значение равно null, будет использоваться сериализатор, зарегистрированный в Kryo для каждого класса элемента. Вы можете проголосовать за понравившиеся примеры, и ваши голоса будут… Это можно сбросить в любой момент с помощью resetPeak.Он предоставляет функциональные возможности, аналогичные DataOutputStream, BufferedOutputStream, FilterOutputStream и ByteArrayOutputStream, все в одном классе. В этом примере вывод начинается с буфера емкостью 1024 байта. При обновлении Kryo проверьте различия версий и тщательно протестируйте новую версию в своих собственных приложениях. По умолчанию сброс Kryo вызывается после сериализации каждого графа всего объекта. Kryo должен быть скомпилирован с фиксированным уровнем ведения журнала MinLog JAR. Сериализаторы могут использовать Kryo newInstance (Class) для создания экземпляра любого класса.Лучшая производительность. Порядок их добавления может иметь отношение к интерфейсам. Выход не нужно закрывать, потому что ему не был задан OutputStream.