Инструментарий управления Windows (WMI) — Win32 apps

Twitter LinkedIn Facebook Адрес электронной почты

- Статья

- Чтение занимает 2 мин

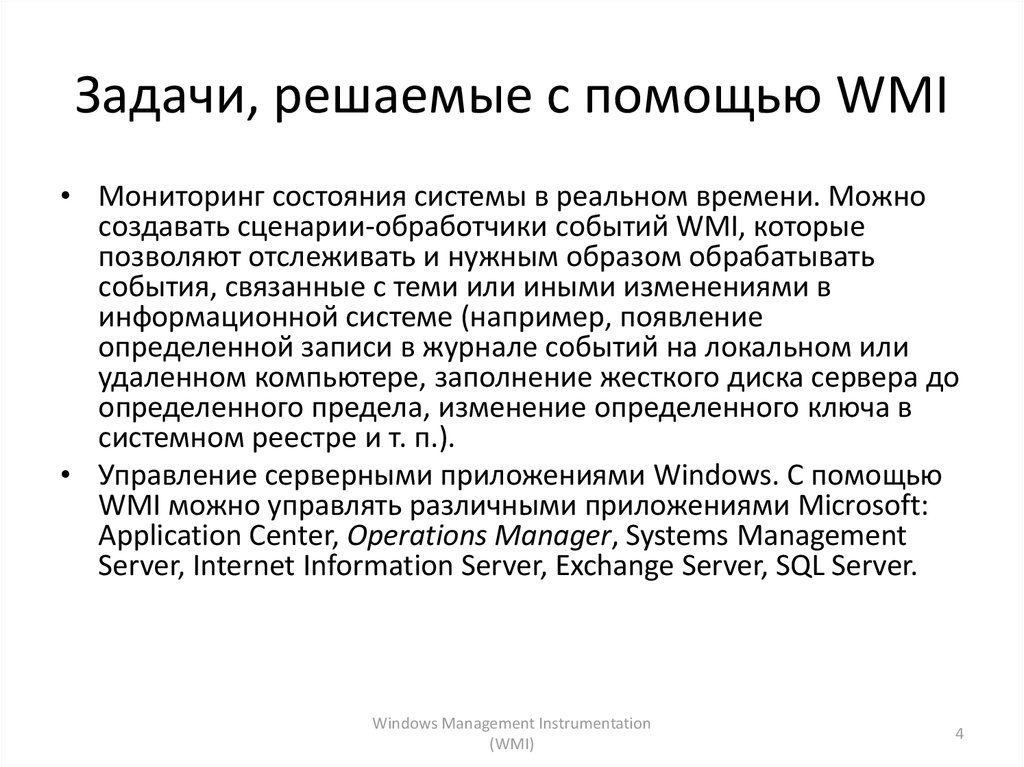

Назначение

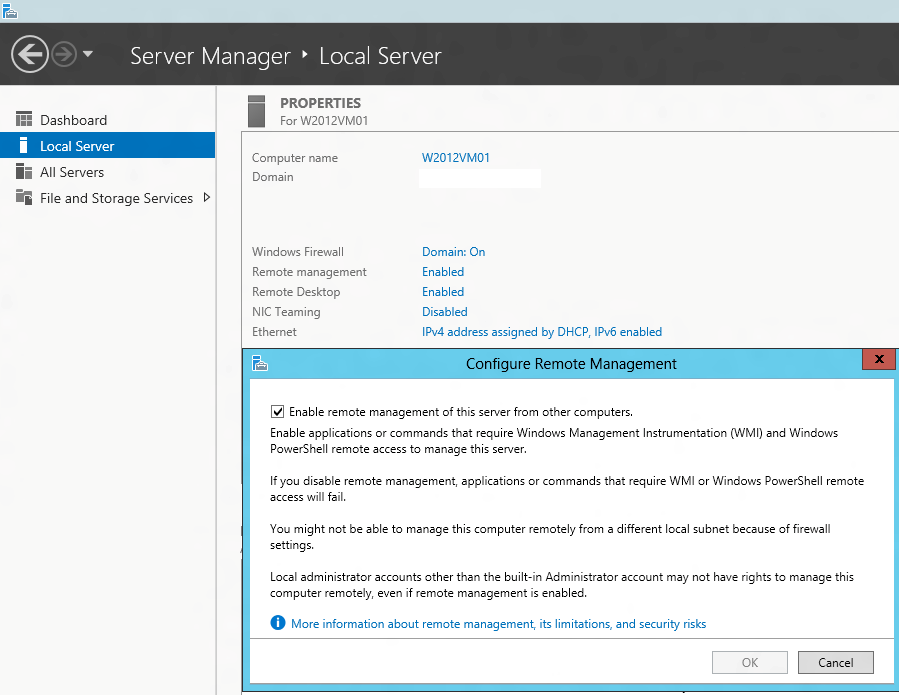

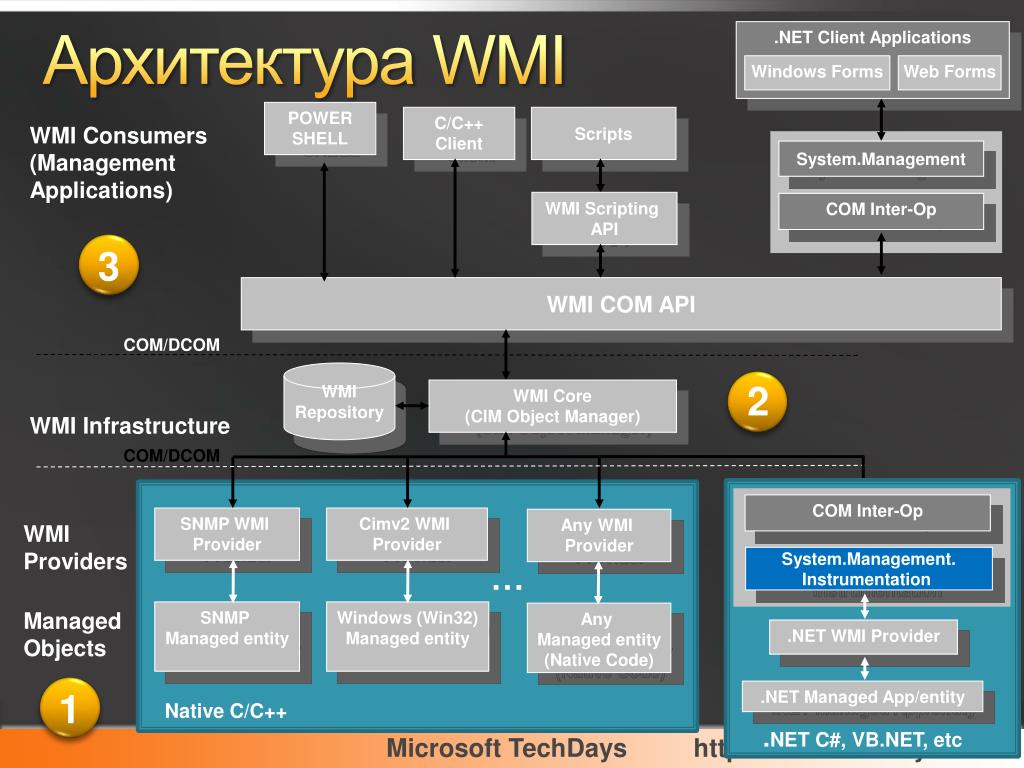

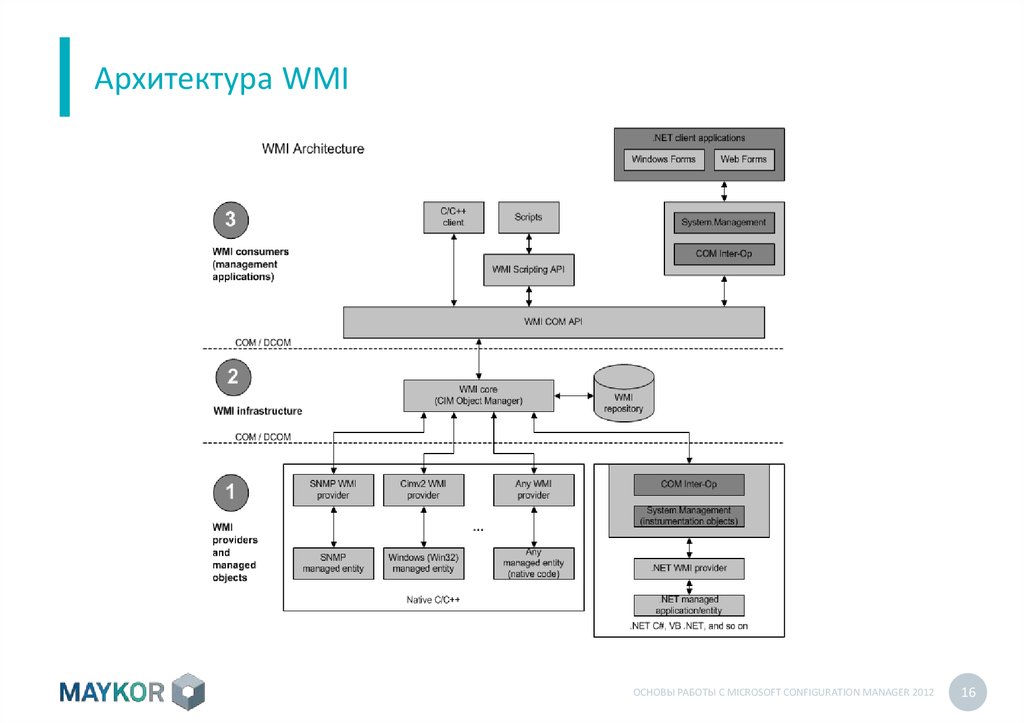

Windows инструментарий управления (WMI) — это инфраструктура для управления данными и операциями с операционными системами на основе Windows. Вы можете создавать скрипты или приложения WMI для автоматизации административных задач на удаленных компьютерах, но WMI также предоставляет данные управления другим частям операционной системы и продуктов, например System Center Operations Manager (ранее Microsoft Operations Manager (MOM)) или Windows удаленному управлению (WinRM).

Вы можете создавать скрипты или приложения WMI для автоматизации административных задач на удаленных компьютерах, но WMI также предоставляет данные управления другим частям операционной системы и продуктов, например System Center Operations Manager (ранее Microsoft Operations Manager (MOM)) или Windows удаленному управлению (WinRM).

Примечание

Эта документация предназначена для разработчиков и ИТ-администраторов. Если вы являетесь конечным пользователем, который столкнулся с сообщением об ошибке wMI, перейдите к служба поддержки Майкрософт и найдите код ошибки, который отображается в сообщении об ошибке. Дополнительные сведения об устранении неполадок с скриптами WMI и службой WMI см. в статье WMI не работает!

Примечание

WMI полностью поддерживается корпорацией Майкрософт. Однако последняя версия административных сценариев и управления доступна через инфраструктуру управления Windows (MI). MI полностью совместим с предыдущими версиями WMI, и он предоставляет множество функций и преимуществ, которые упрощают проектирование и разработку поставщиков и клиентов. Дополнительные сведения см. в разделе Windows Management Infrastructure (MI).

Дополнительные сведения см. в разделе Windows Management Infrastructure (MI).

Где применимо WMI?

WMI можно использовать во всех Windows приложениях, которые наиболее полезны в корпоративных приложениях и административных скриптах.

Системные администраторы могут найти сведения об использовании WMI в различных книгах по WMI. Дополнительные сведения см. в разделе «Дополнительные сведения».

Аудитория разработчиков

Инструментарий WMI предназначен для программистов, использующих C/C++, приложение Microsoft Visual Basic или язык сценариев, на Windows и обрабатывающий объекты Microsoft ActiveX. Хотя некоторые знания о программировании COM полезны, разработчики C++, которые пишут приложения, могут найти хорошие примеры для начала работы с созданием приложения WMI с помощью C++.

Сведения о разработке поставщиков управляемых кода или приложений в C# или Visual Basic .NET с помощью платформа .NET Framework см. в разделе WMI в платформа .NET Framework.

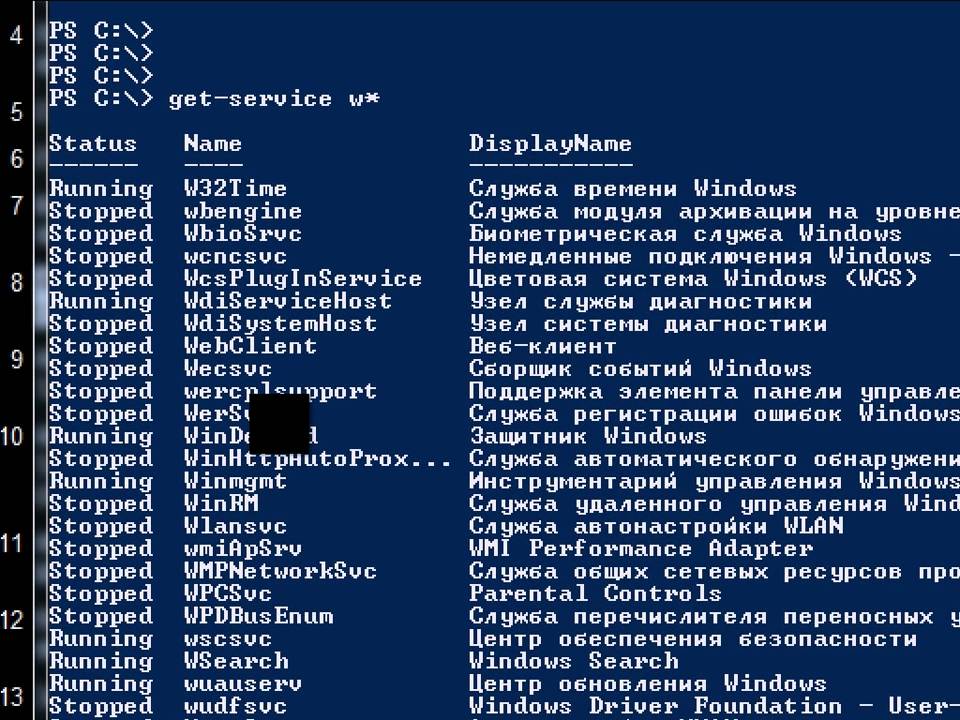

Многие администраторы и ИТ-специалисты получают доступ к WMI через PowerShell. Командлет

Командлет Get-WMI для PowerShell позволяет получить сведения для локального или удаленного репозитория WMI. Таким образом, ряд разделов и классов, особенно в разделе «Создание клиентов WMI «, содержат примеры PowerShell. Дополнительные сведения об использовании PowerShell см. в Windows PowerShell.

Требования к среде выполнения

Дополнительные сведения о том, какая операционная система требуется для использования определенного элемента API или класса WMI, см. в разделе «Требования» каждого раздела в документации по WMI.

Если ожидаемый компонент, как представляется, отсутствует, см. сведения о доступности компонентов WMI операционной системы.

Для создания скриптов или приложений для WMI не требуется скачивать или устанавливать определенную разработку программного обеспечения (SDK). Однако существуют некоторые средства администрирования WMI, которые разработчики находят полезными. Дополнительные сведения см. в разделе «Загрузки» в разделе «Дополнительные сведения».

В этом разделе

| Раздел | Описание |

|---|---|

| Сведения о WMI | Общие сведения о WMI. |

| Использование WMI | Сведения о разработке приложений для использования инструментария WMI, который содержит сведения о средствах. |

| Справочник по WMI | Документация по классам WMI, классам WMI C++, COM API WMI, API скриптов и другим справочным материалам по WMI. |

| Глоссарий WMI | Windows инструментарий управления (WMI) использует собственную коллекцию терминов. Многие из этих терминов знакомы разработчикам, но имеют новые или измененные определения в среде WMI. |

WMI Provider Host Windows 10 грузит процессор

Процесс WMI Provider Host — один из важных компонентов Windows, который обычно не отнимает много системных ресурсов. Тем не менее бывают и исключения из этого правила.

Содержание

Что такое WMI Provider Host

Почему данный процесс может грузить ПК

Что делать, если процесс WMI Provider Host грузит процессор на Windows 10

Проверка на вирусы: как отличить вирус Wmiprvse.exe от подлинного процесса

Отключение WMI Provider Host в службах

Перезапуск службы

Поиск приложения, из-за которого повысилась нагрузка

Откат обновления Windows

Видео: как удалить определённые обновления на Windows 10

Чистая загрузка Windows

Что такое WMI Provider Host

Аббревиатура WMI расшифровывается как Windows Management Instrumentation. В переводе с английского — инструмент управления операционной системы. Этот процесс создали, чтобы приложения и сервисы могли запрашивать необходимую для них информацию у системы и тут же вовремя её получать.

Этот процесс создали, чтобы приложения и сервисы могли запрашивать необходимую для них информацию у системы и тут же вовремя её получать.

С помощью процесса WMI пользователь может получить информацию, которая не отображена в интерфейсе компьютера, например, серийный номер ПК, состояние жёсткого диска или модель материнской платны. WMI также отвечает за подключение внешнего оборудования к ПК (наушников, колонок, принтеров и т. д.) и управление им.

Почему данный процесс может грузить ПК

Процесс WMI не потребляет постоянно много ресурсов ПК. Его некоторая активность может наблюдаться, когда какая-то утилита делает запрос информации через WMI. Таким образом, временное увеличение нагрузки на ЦП, «оперативку» и жёсткий диск — норма. Через некоторое время нагрузка уходит. Если же наблюдается потребление большого количества ресурсов этим процессом в течение долгого времени, значит, что-то не так с процессом.

По каким причинам процесс может грузить систему?

- Вирус. Если наблюдается непривычное увеличение нагрузки, возможно, это не настоящий процесс WMI, а замаскированный вирус. Здесь необходимо убедиться в том, что он неподлинный и вылечить систему.

- Неправильное обновление. Апдейт Windows может установиться некорректно по каким-то причинам. Это, в свою очередь, может вызвать аномальное поведение WMI.

- Некорректно установленное приложение. Оно может, таким образом, запрашивать данные неправильно, что и будет заставлять процесс потреблять больше ресурсов, чем требуется.

Что делать, если процесс WMI Provider Host грузит процессор на Windows 10

При аномальной нагрузке от процесса WMI Provider Host необходимо принимать меры. Есть несколько способов исправить ситуацию. Они подойдут даже новичкам, так как в инструкции все действия будут рассмотрены подробно и пошагово.

Проверка на вирусы: как отличить вирус Wmiprvse.exe от подлинного процесса

Чрезмерная нагрузка на ресурсы ПК от Wmiprvse. exe может быть вызвана вирусом, который замаскировался под данный процесс. Как выяснить, настоящий ли это процесс?

exe может быть вызвана вирусом, который замаскировался под данный процесс. Как выяснить, настоящий ли это процесс?

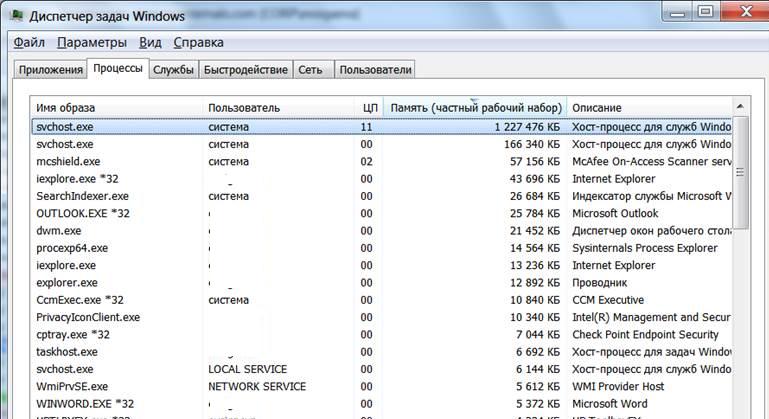

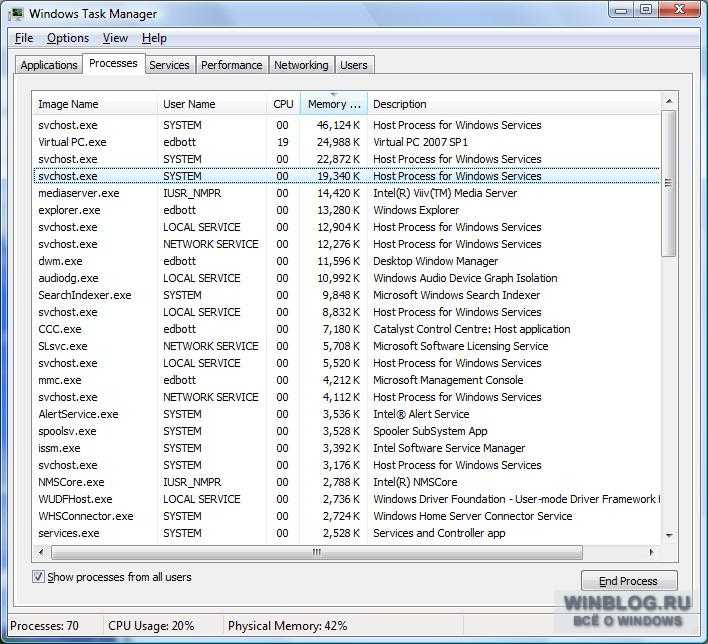

- Сначала необходимо вызвать на экране «Диспетчер задач». В Windows 10 это сделать намного проще, чем в предыдущих версиях: нажимаем правой клавишей мышки на «Панель задач» и в меню на тёмном фоне выбираем пункт «Диспетчер задач».Откройте «Диспетчер задач» через контекстное меню «Панели задач»

- Теперь ищем в перечне в первой вкладке процесс Wmiprvse.exe.

- Щёлкаем по нему правой клавишей и в меню выбираем «Открыть расположение файла».

- Именно нетипичное расположение файла указывает на то, что процесс, вероятнее всего, вирус, а не подлинная стандартная служба Windows. На экране должно появиться окно «Проводника Windows» с выделенным файлом в списке. В частности, должна запуститься папка System32 или wbem, расположенная на системном диске.

- Если открылся совершенно другой раздел, проверяем ПК антивирусом. Лучше всего в этой ситуации запустить полное сканирование всех жёстких дисков.

Сделайте перед этим апдейт антивируса при необходимости. В случае обнаружения вредоносного ПО, программа его удалит или поместит в карантин (изолирует от всех других файлов), а затем сама вылечит систему.Проверьте свой ПК на наличие вирусов с помощью функции полного сканирования в антивирусе

Сделайте перед этим апдейт антивируса при необходимости. В случае обнаружения вредоносного ПО, программа его удалит или поместит в карантин (изолирует от всех других файлов), а затем сама вылечит систему.Проверьте свой ПК на наличие вирусов с помощью функции полного сканирования в антивирусе

Отключение WMI Provider Host в службах

Вы можете деактивировать процесс WMI Provider Host («Инструментарий управления Windows») в окне «Службы» или «Диспетчер задач», однако делать это крайне не рекомендуется, так как это может вызвать сбои в системе: могут отключиться важные компоненты Windows. При этом ситуацию вы не исправите: процесс после отключения вновь запустится и будет потреблять ресурсы и дальше. Для решения проблемы необходимо найти сторонний процесс, который постоянной обращается к WMI и, таким образом, нагружает его.

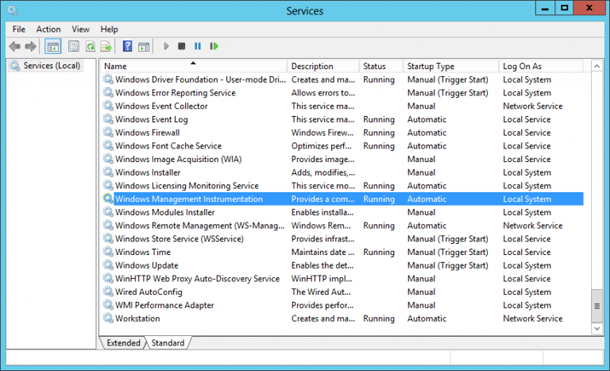

Перезапуск службы

Перед тем как искать процесс, который заставляет Wmiprvse.exe нагружать процессор, попробуйте сделать перезапуск последнего в окне «Службы». Возможно, это единичный сбой. После перезагрузки служба в таком случае начнёт работать в нормальном режиме. Перезапустите ПК либо сделайте следующее в окне «Службы»:

Возможно, это единичный сбой. После перезагрузки служба в таком случае начнёт работать в нормальном режиме. Перезапустите ПК либо сделайте следующее в окне «Службы»:

- На клавиатуре зажмите две клавиши: Win и R. В появившемся поле «Открыть» вставьте код services.msc, чтобы запустить окно «Службы».Введите команду services.msc в поле «Открыть»

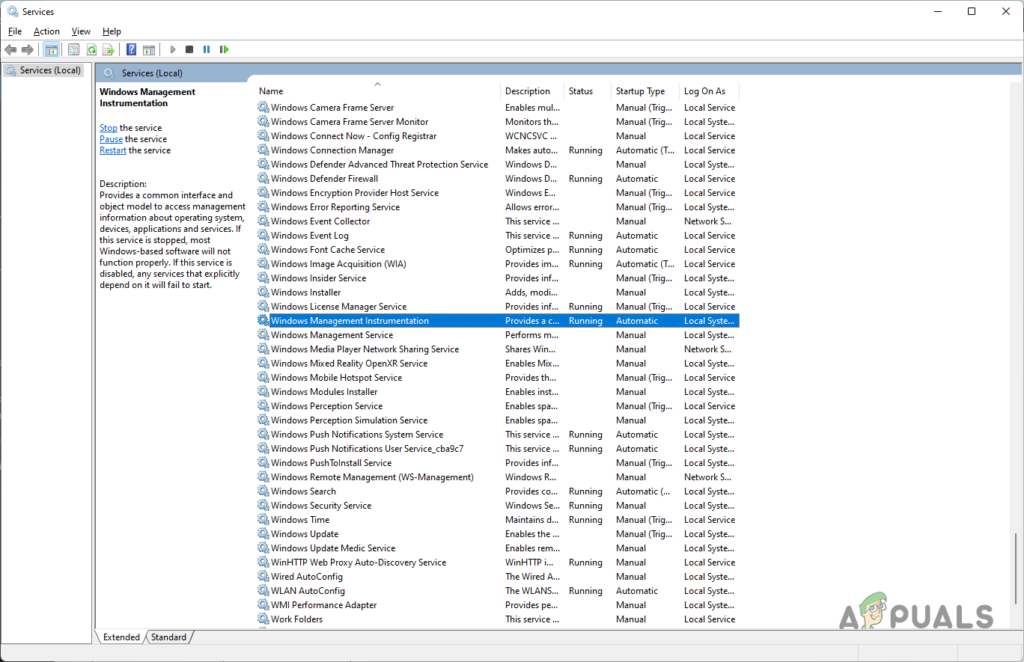

- В большом перечне отыщите службу под названием «Инструментарий управления Windows». Кликаем по ней правой клавишей, а потом выбираем опцию «Перезапустить».Выберите опцию «Перезапустить» в контекстном меню

- Если у вас открыта вкладка «Расширенный», слева у вас будет меню, в котором будет также ссылка «Перезапустить».Кликните по ссылке «Перезапустить» в средней части окна «Службы»

Поиск приложения, из-за которого повысилась нагрузка

Wmiprvse.exe может потреблять много ресурсов устройства, если к нему постоянно обращается какой-то другой процесс утилиты, установленной на ПК, или подключённого оборудования.

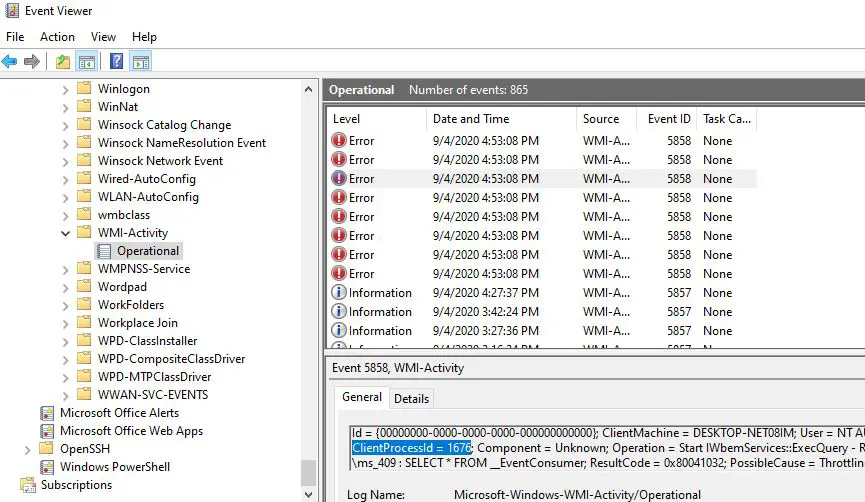

- Снова вызываем окно «Выполнить»: зажимаем одновременно две кнопки на клавиатуре: Win и R. Вводим код Eventvwr.msc, чтобы открыть окно «Просмотр событий».Вставьте в поле «Открыть» код Eventvwr.msc

- В появившемся окне вам нужно поочерёдно открывать следующие блоки: «Журналы приложений и служб» – Microsoft — Windows — WMIActivity — Operational.

- В средней части окна журнала отыщите в перечне пункт «Ошибка». Если там такой не один пункт, откройте несколько первых (то есть самых свежих): кликните левой клавишей мышки по нему и в первой вкладке «Общие» найдите пункт ClientProcessId. Это и есть номер процесса, из-за которого возникла ошибка WMI. Вам необходимо просто запомнить это номер. В данном случае это число 948.Кликните левой кнопкой по одной из первых ошибок и найдите идентификатор ClientProcessId

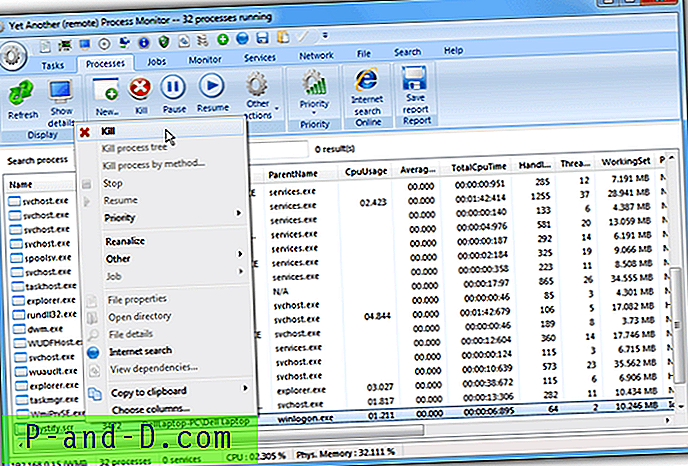

- Теперь запустите «Диспетчер задач» через контекстное меню «Панели задач».

Переключаемся в окне сразу на вкладку «Подробности». Кликните по заголовку столбца «ИД процесса», чтобы легче было найти процесс по номеру. Находим процесс. В нашем случае ошибку вызывал NvBackend.exe.Найдите в списке приложение с номером ClientProcessId

Переключаемся в окне сразу на вкладку «Подробности». Кликните по заголовку столбца «ИД процесса», чтобы легче было найти процесс по номеру. Находим процесс. В нашем случае ошибку вызывал NvBackend.exe.Найдите в списке приложение с номером ClientProcessId

После определения виновника необходимо решать проблему уже с ним. Вы можете просто перезагрузить найденный процесс или же остановить его работу в «Диспетчере задач» (воспользуйтесь кнопкой «Снять задачу»). Если это не помогает, обновите приложение, которое нагружает процесс Wmiprvse.exe либо переустановите его.

Если вы им вовсе не пользуетесь, удалите его с ПК. Для этого рекомендуется взять сторонний деинсталлятор, например, CCleaner или RevoUninstaller. Эти программы помогут качественно удалить приложение: не останется никаких остаточных записей в виде записей в реестре после очистки.

Чтобы определить, не нагружает ли процесс ЦП из-за какого-то подключённого к ПК устройства, по очереди отсоединяйте то или иное оборудование (мышка, принтер, клавиатура, сканер, колонки и т. д.) и наблюдайте за системой через «Диспетчер задач».

д.) и наблюдайте за системой через «Диспетчер задач».

Откат обновления Windows

Если апдейт был неправильно установлен, это может вызвать аномальную загрузку ЦП процессом Wmiprvse.exe. Если ресурсов стало потребляться много сразу после обновления, скорее всего, в этом и причина. В этом случае необходимо сделать ручной откат: удалить установленные обновления, чтобы системы снова смогла их загрузить и установить, но уже корректно. Приступим к процедуре:

- На клавиатуре зажимаем две кнопки: Win и I, чтобы на экране появилось окно «Параметры Windows». Если сочетание не срабатывает на вашем ПК, открывайте меню «Пуск» и кликайте по шестерёнке над кнопкой для выключения устройства.Кликните по иконке в виде шестерёнки, чтобы открыть окно «Параметры Windows»

- Среди всех плиток нас интересует только одна — «Обновления и безопасность». Щёлкаем по ней. Она находится в последнем ряду.Кликните один раз по разделу «Обновления и безопаность»

- После этого мы попадём сразу в нужную вкладку «Центр обновления Windows».

Здесь кликаем по ссылке «Просмотреть журнал установленных обновлений».Кликните по ссылке «Просмотреть журнал установленных обновлений»

Здесь кликаем по ссылке «Просмотреть журнал установленных обновлений».Кликните по ссылке «Просмотреть журнал установленных обновлений» - На следующей странице жмём на «Удалить обновления».Кликните по первой ссылке «Удалить обновления» для запуска нового окна

- На экране появится другое окно с перечнем недавних обновлений. Кликаем по самому последнему правой клавишей и нажимаем на единственный пункт в контекстном меню «Удалить».В контекстном меню первого апдейта в списке кликните по «Удалить»

- Подтверждаем своё намерение удалить последнее обновление. Ждём, когда процедура завершится и проверяем, не снизилась ли нагрузка на ЦП. Если нет, попробуйте удалить ещё одно обновление в этом же списке. Не переживайте — после удаления система сама снова установит их, но на этот раз без ошибок. В результате процесс Wmiprvse.exe не будет нагружаться.Нажмите на «Да», чтобы подтвердить удаление

Видео: как удалить определённые обновления на Windows 10

Чистая загрузка Windows

Ещё один выход из сложившейся ситуации — «чистый» запуск Windows без загрузки всех ненужных процессов программ, которые и могут заставлять WMI потреблять много системных ресурсов.

- Запускаем окно «Выполнить» через сочетание двух кнопок: Win + R. В нём вставляем код msconfig. Чтобы окно выполнило команду, кликаем по ОК либо нажимаем на Enter.Вставьте команду msconfig в поле «Открыть»

- На экране появится «Конфигурация системы». В этом окне нам нужен третий раздел «Службы». В нём необходимо установите отметку слева от опции «Не отображать службы Microsoft».Поставьте галочку рядом с «Не отображать службы Майкрософт» и нажмите на кнопку «Отключить все»

- После этого жмём на кнопку «Отключить все».

- Заходим в «Диспетчер задач» через контекстное меню «Панели задач» (кликаем правой клавишей мышки) или с помощью комбинации клавиш Ctrl + Alt + Delete.

- В четвёртой вкладке «Автозагрузка» отключите все утилиты, которые активируются сразу при запуске Windows. Для этого выберите левой кнопкой объект, а затем нажмите на кнопку «Отключить», расположенную справа внизу окна. Эта же опция доступна в меню пункта.Выключите все активированные приложения во вкладке «Автозагрузка»

WMI Provider Host может сильно нагружать систему, если является замаскированным вирусом или если какая-либо утилита, которая запрашивает постоянно информацию у системы через этот процесс, некорректно работает. Если нагрузка на систему большая, сначала необходимо убедиться, что это не вредоносное ПО, а затем выяснить, какое приложение обращается к этому процессу. После этого обновите либо переустановите утилиту. В качестве дополнительных решений выступают откат обновлений и «чистая» загрузка Windows.

- Автор: Екатерина Васильева

- Распечатать

Оцените статью:

(33 голоса, среднее: 5 из 5)

Поделитесь с друзьями!

Инструментарий управления Windows.

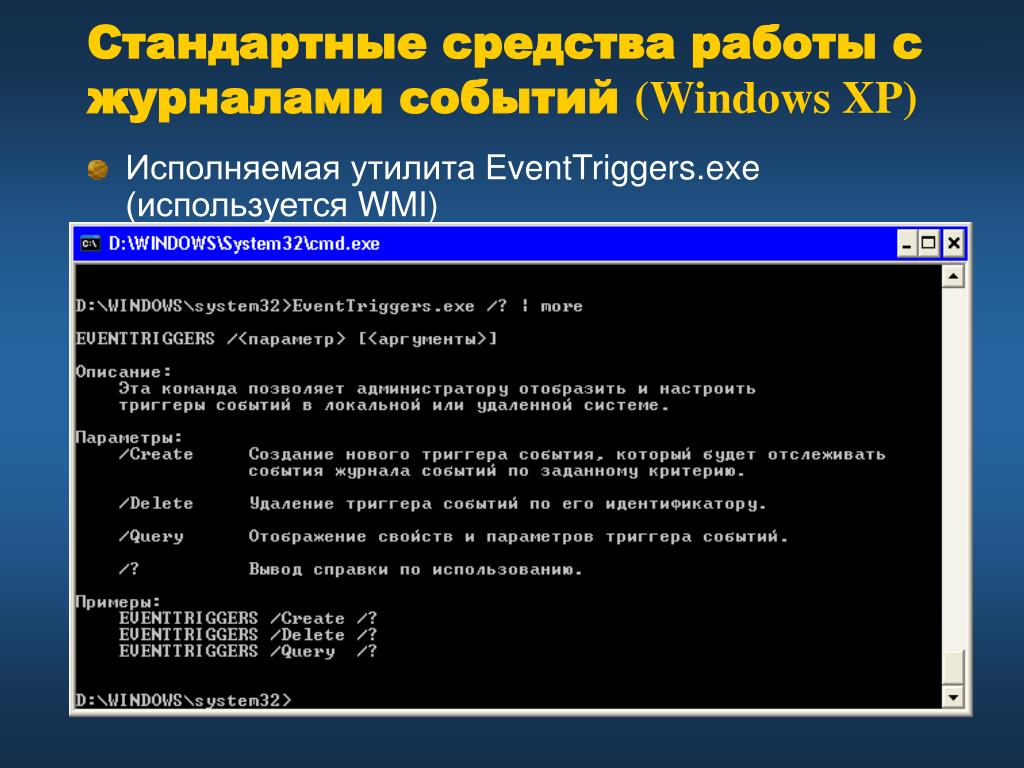

Недокументированные и малоизвестные возможности Windows XP Инструментарий управления Windows. Недокументированные и малоизвестные возможности Windows XP

Недокументированные и малоизвестные возможности Windows XP Инструментарий управления Windows. Недокументированные и малоизвестные возможности Windows XPВикиЧтение

Недокументированные и малоизвестные возможности Windows XP

Клименко Роман Александрович

Содержание

Инструментарий управления Windows

Служба предоставляет информацию о конфигурации компьютера, установленных на нем программ и служб всем программам, которым она необходима для корректной работы. После отключения данной службы программы, которым необходима информация, предоставляемая службой, могут работать некорректно (кроме того, после ее отключения может некорректно работать служба Запуск серверных процессов DCOM). После отключения данной службы будут отключены службы Центр обеспечения безопасности и Брандмауэр Windows/Общий доступ к Интернету (ICS). Крайне не рекомендуется отключать эту службу.

Служба Инструментарий управления Windows запускается с правами локальной системы (Local System) автоматически при каждом входе пользователя в систему (запускается как часть процесса svchost.exe). Чтобы отключить эту службу, необходимо воспользоваться параметром Start из ветви реестра HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServiceswinmgmt.

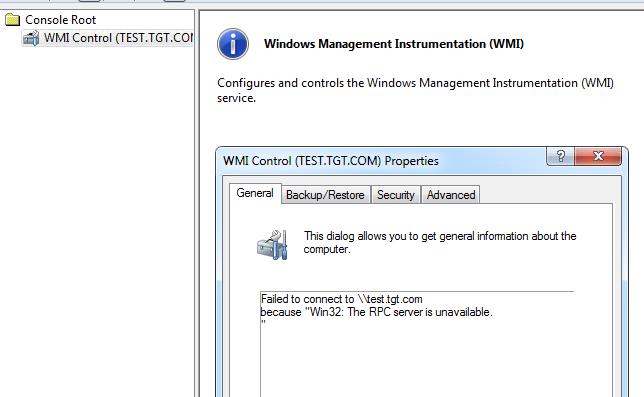

Для запуска службы Инструментарий управления Windows необходимо, чтобы была запущена служба Удаленный вызов процедур (RPC). Для работы данной службы нужна библиотека WMIsvc.dll.

Приложение Инструментарий

Приложение Инструментарий В 1978 году я работал в Teradyne над телефонной тестовой системой, о которой упоминал ранее. Система состояла примерно из 80 тысяч строк кода ассемблера M365. Исходный код хранился на магнитных лентах.Ленты напоминали 8-дорожечные стереокассеты,

Глава 5 Панель управления Windows

Глава 5

Панель управления Windows

5. 1. Настройка внешнего вида5.2. Компоненты Панели управленияПанель управленияWindows 7, как это повелось еще с Windows 98, содержит в себе множество системных механизмов, с помощью которых можно управлять работой операционной системы, методами и

1. Настройка внешнего вида5.2. Компоненты Панели управленияПанель управленияWindows 7, как это повелось еще с Windows 98, содержит в себе множество системных механизмов, с помощью которых можно управлять работой операционной системы, методами и

Консоль управления Windows (MMC)

Консоль управления Windows (MMC) Запрет на запуск консоли управления в авторском режимеЧтобы запретить пользователю возможность запуска Консоль управления Windows (MMC) в авторском режиме, установите значение параметра типа DWORD ·RestrictAuthorMode· равным 1 в разделе HKCUSoftwarePoliciesMicrosoftMMCВ

Панель управления Windows 7

Панель управления Windows 7

Панель управления Windows представляет собой совокупность элементов, предназначенных для настройки основных компонентов операционной системы, а также выполнения ряда важных операций (например, подключение устройств, удаление программ, и др. ). Ей

). Ей

Интерфейс и инструментарий

Интерфейс и инструментарий Любой пользователь после запуска программы видит ее пользовательский интерфейс, который мы рассмотрим в данном разделе.Рабочий интерфейс Word 2007, предлагаемый по умолчанию, показан на рис. 2.1. Рис. 2.1. Рабочее окно Word 2007Среди основных элементов

ГЛАВА 21. Использование элементов управления Windows Forms

ГЛАВА 21. Использование элементов управления Windows Forms Эта глава представляет собой краткое руководство по использованию элементов управления, определенных в пространстве имен System.Windows.Forms. В главе 19 вы уже имели возможность поработать с некоторыми элементами управления,

Элементы управления Windows Forms

Элементы управления Windows Forms

Пространство имен System. Windows.Forms содержит ряд типов, представляющих наиболее часто используемые элементы графического интерфейса, которые обеспечивают поддержку взаимодействия с пользователем в приложении Windows Forms. Многие элементы управления

Windows.Forms содержит ряд типов, представляющих наиболее часто используемые элементы графического интерфейса, которые обеспечивают поддержку взаимодействия с пользователем в приложении Windows Forms. Многие элементы управления

Создание пользовательских элементов управления Windows Forms

Создание пользовательских элементов управления Windows Forms Платформа .NET предлагает для разработчиков очень простой способ создания пользовательских элементов интерфейса. В отличие от (теперь уже считающихся устаревшими) элементов управления ActiveX, для элементов

Динамическое позиционирование элементов управления Windows Forms

Динамическое позиционирование элементов управления Windows Forms

Чтобы завершить эту главу, давайте рассмотрим несколько подходов, которые можно использовать для управления размещением элементов управления в форме. Если при создании типа Form вы предполагаете, что элементы

Если при создании типа Form вы предполагаете, что элементы

Инструментарий apt

Инструментарий apt Набор apt (Advanced Packaging Tools) – это программный комплекс, охватывающий все стороны управления пакетами. Он включает в себя почти десяток команд, тесно переплетающихся друг с другом. Так, назначение команды apt-cache – в получении информации о пакетах, причем не

Приложение 3 Панель управления Windows

Приложение 3 Панель управления Windows 1. Введение в панель управления Панель управления нужно воспринимать как единый центр управления вашим компьютером, позволяющим практически полностью настроить всю операционную систему. Почему «практически»? Потому что некоторые

Урок 8.1. Панель управления Windows Vista. Управление учетными записями пользователей

Урок 8. 1. Панель управления Windows Vista. Управление учетными записями пользователей

Панель управления Windows Vista

Панель управления (рис. 8.1) – основное средство настройки операционной системы, содержащее ссылки на окна свойств различных ее компонентов. Ее можно запустить с

1. Панель управления Windows Vista. Управление учетными записями пользователей

Панель управления Windows Vista

Панель управления (рис. 8.1) – основное средство настройки операционной системы, содержащее ссылки на окна свойств различных ее компонентов. Ее можно запустить с

Панель управления Windows Vista

Панель управления Windows Vista Панель управления (рис. 8.1) – основное средство настройки операционной системы, содержащее ссылки на окна свойств различных ее компонентов. Ее можно запустить с помощью меню Пуск или кнопки Открыть панель управления в окне Компьютер.Работать с

Инструментарий

Инструментарий

Для изучения макро-вирусов понадобится некоторое программное обеспечение. В качестве «полигона» необходим MS-WORD версии 6.0 или выше. Для изучения зашифрованных макросов может пригодиться дизассемблер макросов (автор AURODREPH из VBB). Для более полного понимания

Для более полного понимания

2.1. Собираем инструментарий

2.1. Собираем инструментарий Живописцу для плодотворной работы нужны правильно подобранные кисти, веб-дизайнеру – «железо» и «софт». Начнем с описания аппаратного обеспечения для ПК, отвечающего задачам веб-дизайна. Прежде всего, поговорим о «мозге» компьютера, то есть о

toadmin.ru — toAdmin.ru

Биткойн-майнинг для чайников: понимание основ

За последние несколько лет наблюдается растущее увлечение биткойнами. Люди хотят изучать эту криптовалюту, добычу биткойнов и механизмы, поддерживающие ее, чтобы подпитывать свои компьютерные умы, получать прибыль или экспериментировать с этой…

8 лучших блокчейн-платформ для создания современных финансовых приложений

Технология блокчейн появилась с появлением Биткойна в 2009 году, и в настоящее время она стала одной из самых известных и популярных технологий. Революции в технологии блокчейн видны во всем мире.…

Революции в технологии блокчейн видны во всем мире.…

Технология блокчейн: руководство для начинающих

Технология блокчейн до сих пор остается загадкой для большинства людей. Кому-то это интересно, кого-то пугает, а кто-то и понятия не имеет об этом 😊 И я понимаю это, так как…

Не взаимозаменяемые токены (NFT) и их применение в других областях

Не взаимозаменяемые токены, более известные как NFT, являются последним модным словечком в криптоиндустрии. Используя блокчейн в качестве базовой технологии, NFT могут принести радость многим жизням, особенно сообществу художников. Давайте расшифруем…

10 лучших советов по безопасности WooCommerce для обеспечения безопасности вашего интернет-магазина

WooCommerce — популярный плагин для WordPress, который поможет вам настроить интернет-магазин. Фактически, более 22% всех сайтов WordPress используют WooCommerce. Хотя это желательный выбор из-за его гибкости и простоты использования, он…

Создайте онлайн-сообщество и форум с помощью этих 8 лучших программ

Форумы являются неотъемлемой частью Интернета, и отсутствие их для вашего бизнеса будет означать ограничение роста. Легко сказать, что онлайн-сообщества больше не актуальны, но мало ли мы знаем, что форумы, если…

Легко сказать, что онлайн-сообщества больше не актуальны, но мало ли мы знаем, что форумы, если…

Что такое PING и как его использовать? Узнайте это на 7 примерах

Ping — одна из наиболее часто используемых сетевых команд. В сегодняшней статье вы узнаете, что это такое, как его использовать, онлайн-инструменты проверки связи и несколько практических примеров. Прежде всего, давайте…

8 советов по дизайну для сайтов электронной коммерции

Веб-дизайн играет жизненно важную роль в создании успешного сайта электронной коммерции. Лучший продукт в мире может быть легко упущен из виду, если дизайн не поддерживает презентацию. Лучшая часть веб-дизайна и…

5 лучших платежных платформ для фрилансеров и блоггеров

Если вы стремитесь стать фрилансером или блоггером, вам придется иметь дело с зарубежными клиентами и принимать несколько валют для вашего бизнеса. Сегодняшний пост расскажет о лучших платежных решениях для блоггеров…

Как изменить номер телефона на Amazon

Amazon — американская многонациональная компания, специализирующаяся на электронной коммерции, облачных вычислениях, цифровой потоковой передаче и искусственном интеллекте. Amazon известен во всем мире своими услугами электронной коммерции, которые позволяют людям искать…

Amazon известен во всем мире своими услугами электронной коммерции, которые позволяют людям искать…

Как вы можете исправить тепловое отключение Nextbook

Планшеты Nextbook — это устройства с прекрасными функциями и новейшими технологиями. У них есть быстрая служба доставки и отличные инженеры, которые их строят. Тем не менее, они иногда нагреваются, что…

Нужен ли Xbox Live для игры в Warzone?

Xbox — один из ведущих брендов игровых сетей. Это платформа для видеоигр, созданная Microsoft и доступная в официальном магазине Microsoft. Прочтите эту статью, чтобы улучшить свою игру и улучшить свои…

Как удалить старую учетную запись Facebook

Facebook предлагает в основном все, что может пожелать пользователь, собирая информацию из всего, что есть под солнцем, и предоставляя пользователю вкусную эпикурию контента. Однако Facebook начал терять свою пользовательскую базу,…

Можете ли вы получить бесплатную смену тега игрока?

Xbox — отличная платформа для современных игр и развлечений. Он понравился энтузиастам игр и с годами вырос. Наличие эксклюзивных тегов игрока для игроков — одна из самых захватывающих функций Xbox.…

Он понравился энтузиастам игр и с годами вырос. Наличие эксклюзивных тегов игрока для игроков — одна из самых захватывающих функций Xbox.…

Как увидеть скрытые сообщения на Reddit

Reddit — это платформа социальных сетей, которая позволяет пользователям делиться и обсуждать темы, обычно предназначенные для дальних уголков Интернета. Его постоянно растущая пользовательская база в сочетании с великолепным набором сабреддитов…

Fix App Plex TV не может безопасно подключиться

Являясь одним из самых популярных американских сервисов потокового мультимедиа и платформой медиаплеера клиент-сервер, Plex TV завоевал значительную аудиторию. Приложение Plex TV подключено к медиасерверу Plex TV, и контент, передаваемый в…

Анализ безопасности, производительности и WordPress для 1 миллиона лучших сайтов

Вам интересно узнать факты о 1 миллионе самых популярных сайтов в мире? В этом обширном отчете мы рассказываем об использовании WordPress, анализе безопасности и факторах производительности на самых популярных веб-сайтах…

Как получить номер Google Voice

Ищете лучший протокол передачи голоса по Интернету (VoIP) для деловых звонков? Вы можете попробовать бизнес-план Google Voice в течение 14 дней. Чтобы узнать, как получить номер Google Voice, читайте ниже. Операторы…

Чтобы узнать, как получить номер Google Voice, читайте ниже. Операторы…

Подходит ли вам сертификация Conversation Designer?

С появлением искусственного интеллекта и робототехники сертификация дизайна разговоров привлекла внимание в мире сертификации. Как и многие другие, вы можете задаться вопросом, что такое дизайн разговора и почему эта тема…

13 лучших многоцелевых тем для создания уникального сайта WordPress

Не уверены, какая тема будет лучше всего смотреться на вашем сайте? Многоцелевые темы — идеальное решение для такой ситуации. Эти темы разработаны так, чтобы они подходили для всех типов бизнес-сайтов.…

Сканирование систем под управлением Microsoft Windows

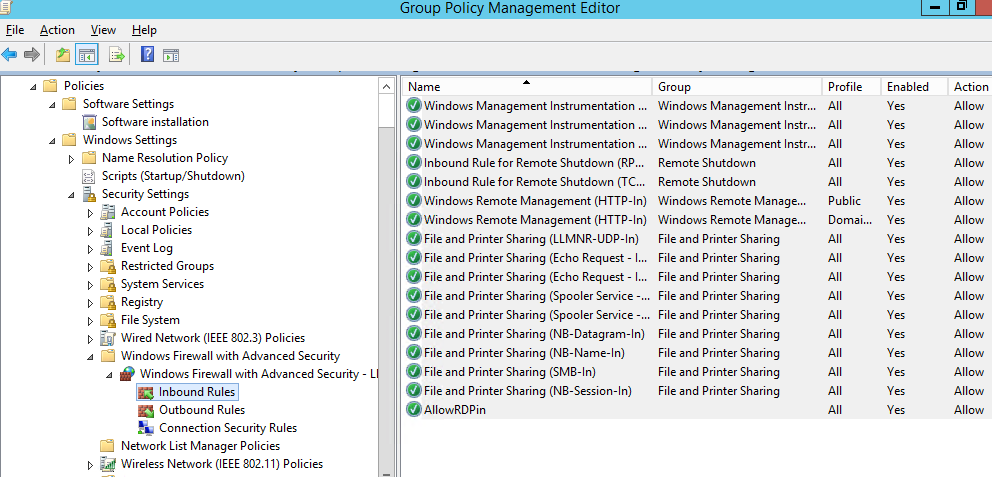

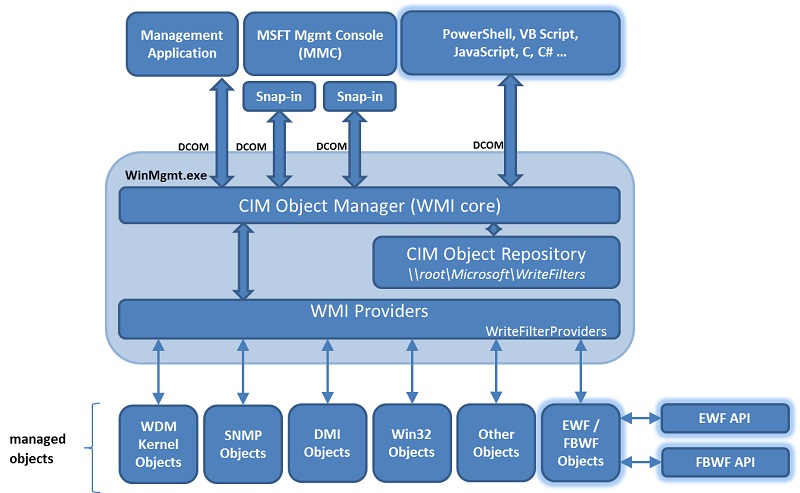

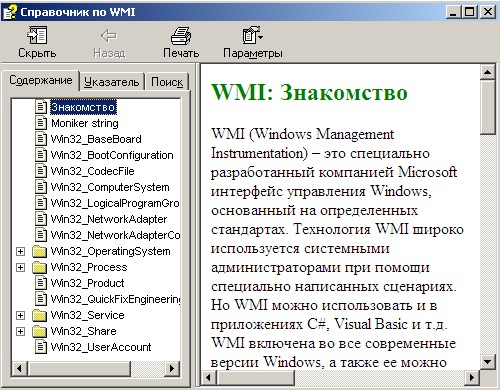

Инструментарий управления Windows (Windows Management Instrumentation, WMI) — реализация стандарта Web-Based Enterprise Management (WBEM) компании Microsoft для операционных систем Microsoft Windows. WMI представляет собой стандартный набор интерфейсов доступа к устройствам, приложениям и параметрам операционной системы Windows.

Используя технологию WMI, TNI получает данные о программном и аппаратном обеспечении, а также данные из реестра компьютеров.

Существует три метода сканирования устройств на базе ОС Windows.

Принцип работы

- На удаленный компьютер в администраторскую общую папку admin$ загружается исполняемый файл tniwinagent.exe — агент.

- Главный модуль TNI соединяется с Диспетчером служб удаленного компьютера, устанавливает и запускает агент как службу.

- Агент сканирует компьютер, сохраняет собранную информацию в сжатый файл и останавливается.

- Главный модуль импортирует полученный файл в хранилище.

- Служба-агент деинсталлируется, исполняемый файл удаляется.

Требования к сканируемому компьютеру

| ЦПУ | 500 МГц |

| ОЗУ | 64 МБ |

| Место на диске | 10 МБ |

| TCP порты | 445, 139 |

| Службы | Сервер |

| Ресурсы | ipc$ admin$ |

| Протоколы | SMB NetBIOS (для Windows NT4) TCP/IP |

| Версия Windows | XP Pro, Vista, 7, 8, 8. 1, 10, Server 2003/2008/2012(вкл R2)/2016/2019 1, 10, Server 2003/2008/2012(вкл R2)/2016/2019 |

Принцип работы

Главный модуль TNI подключается напрямую к службе WMI целевого компьютера через протокол RPC и собирает информацию удаленно.

Недостатки

- Генерируется существенный трафик.

- Скорость сканирования может упасть при медленном соединении.

- Поскольку всю обработку данных выполняет главный модуль, при сканировании больших сетей заметно увеличивается потребление программой системных ресурсов.

Требования к сканируемому компьютеру

| ЦПУ | 500 МГц |

| ОЗУ | 64 МБ |

| Место на диске | 10 МБ |

| TCP порты | 135, 445 и случайные порты выше 1024 |

| Службы | Инструментарий управления Windows (WMI) |

| Протоколы | RPC TCP/IP |

| Версия Windows | 2000, XP Pro, Vista, 7, 8, 8. 1, 10, Server 2000/2003/2008/2012(вкл R2)/2016/2019 1, 10, Server 2000/2003/2008/2012(вкл R2)/2016/2019 |

Принцип работы

- Исполняемый файл-агент tniwinagent.exe вручную копируется на целевой компьютер и запускается. По завершении работы агент создает файл с собранными данными.

- Полученный файл данных вручную перемещается в хранилище TNI.

Дополнительно

Агент может запускаться скриптом входа в домен, планировщиком заданий или автозагрузкой.

Параметры командной строки агента tniwinagent.exe:

/path:"\\сервер\путь"— позволяет указать путь к папке, в которую будет помещен файл данных;/delay:XX— позволяет выставить задержку в секундах перед началом сканирования;/overwrite— перезаписывать файл данных в случае, если в папке уже содержится его более старая версия.

Подробнее: смотрите раздел Ручное сканирование.

Требования к сканируемому компьютеру

| ЦПУ | 500 МГц |

| ОЗУ | 64 МБ |

| Место на диске | 10 МБ |

| Службы | Инструментарий управления Windows (WMI) |

| Версия Windows | XP Home/Pro, Vista, 7, 8, 8. 1, 10, Server 2003/2008/2012(вкл R2)/2016/2019 1, 10, Server 2003/2008/2012(вкл R2)/2016/2019 |

Все методы сканирования требуют процессорной мощности и выполнения множества дисковых операций, поэтому при сканировании компьютера может наблюдаться небольшое падение производительности. Сканирование обычно занимает 1-2 минуты.

Онлайн методы сканирования (по требованию) генерируют сетевой трафик:

| Метод | На удаленный компьютер (upload) | С удаленного компьютера (download) |

| SMB | 6,3 МБ | 0,05-0,1 МБ |

| RPC | 10 МБ | 18 МБ |

Цифры в таблице — среднестатистические показатели с учетом объема служебных данных (заголовки пакетов и т.п.).

Большой трафик при сканировании по протоколу RPC — следствие получения данных из реестра через WMI, и зависит от количества установленных на удаленном компьютере приложений и служб.

В режиме ручного сканирования, а также при удаленном сканировании по протоколу SMB, TNI устанавливает драйвер от стороннего поставщика для сбора данных об оборудовании на низком уровне, например: информация из SPD о модулях памяти, данные S.M.A.R.T. жестких дисков и т.п. В обычном режиме драйвер устанавливается и удаляется при каждом сканировании, что занимает всего лишь долю секунды.

Существуют известные проблемы с драйвером системы хранения Intel (iastor.sys), когда ошибка в этом драйвере вызывает синий экран во время низкоуровневого сканирования дисковой подсистемы. TNI пытается обойти эту проблему, пропуская сканирование дисковой подсистемы при обнаружении загруженного драйвера системы хранения Intel. Данное поведение может быть изменено в настройках программы или с помощью ключей командной строки агента.

Total Network Inventory

- Учет компьютеров

- Инвентаризация ПО

Инвентаризация сети, учет компьютеров и программ для корпоративных сетей различных масштабов.

Как отключить отключил инструментарий управления windows в руководстве

Содержание

- Исправление ошибки инструментария управления Windows (WMI) 1083

- Обновление за апрель 2021 года:

- Зарегистрируйте qmgr.dll и qmgrproxy.dll

- Настройте Services.msc

- Используйте командную строку

- Инструментарий управления Windows как отключить?

- WMI Provider Host Windows 10 грузит процессор — решение проблемы

- Что такое WMI Provider Host

- Почему данный процесс может грузить ПК

- Что делать, если процесс WMI Provider Host грузит процессор на Windows 10

- Проверка на вирусы: как отличить вирус Wmiprvse.exe от подлинного процесса

- Отключение WMI Provider Host в службах

- Перезапуск службы

- Поиск приложения, из-за которого повысилась нагрузка

- Откат обновления Windows

- Чистая загрузка Windows

- Инструментарий управления Windows как отключить?

- Утилита WMIDiag

- Перерегистрация библиотек WMI и перекомпиляция mof файлов

- Пересоздание репозитория (хранилища) WMI

- 10 полезных системных инструментов, скрытых в Windows — Блог системного администратора

- Диагностика проблем оперативной памяти компьютера

- Монитор ресурсов

- Системный монитор

- Инструменты администрирования и управления ПК

- Инструмент расширенного управления пользовательскими аккаунтами

- Очистка диска

- Редактор локальной групповой политики

- Редактор реестра

- Конфигурация системы

- Сведения о системе

- Как wmi provider host влияет на сбои компьютера?

- Что в этом случае можно сделать?

- Как выключить wmi provider host?

- как исправить данный процесс

- Как отключить инструментарий управления windows 10.

Как ускорить Windows — отключаем ненужные службы

Как ускорить Windows — отключаем ненужные службы - Какие службы отключить в Windows 10

- Список ненужных служб Windows 10

- Tool W10Privacy

- Настройка электропитания

- Удаление ненужных расширений

- Чистка автозапуска

- Удаление ненужных системных файлов

- Дефрагментация жёсткого диска

- Замена антивирусной программы на более лёгкую

- Дополнительные способы оптимизации Windows 10

- Отключение визуальных эффектов

- Увеличение размера файла подкачки

- Изменение конфигурации системы

- WMI Provider Host — что это за процесс грузит процессор

- Почему ПК начинает тормозить из-за WMI Provider Host

- Что делать? Кто виноват?

- Как отключить WMI Provider Host?

- Видео

Исправление ошибки инструментария управления Windows (WMI) 1083

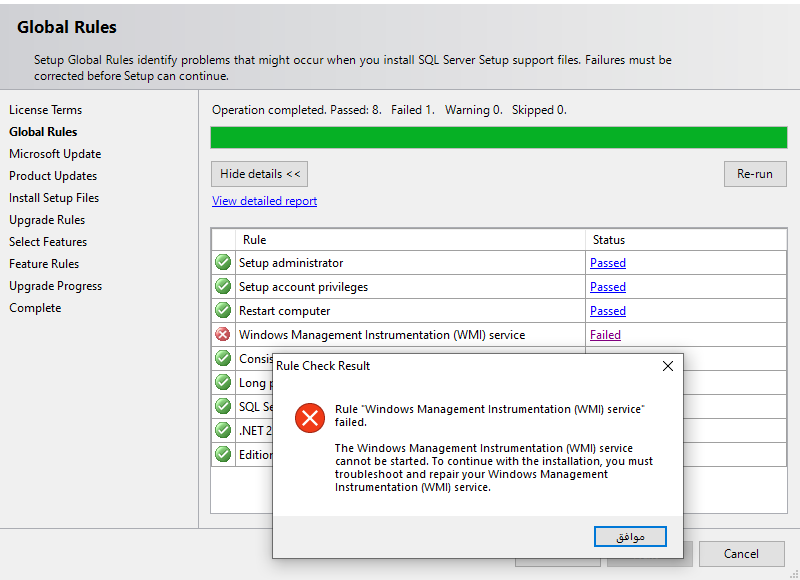

Могут быть случаи, когда вы пытаетесь открыть службу Windows, такую как инструментарий управления Windows, и ошибка отображается в следующем сообщении.

Ошибка 1083: исполняемая программа, для которой настроен этот сервис, не реализует сервис.

Система может иметь Ошибки WMI, но, кажется, работает правильно большую часть времени. Потому что WMI чаще всего используется для диагностики системы. Текстовый процессор, электронная таблица или программа электронной почты редко зависят от WMI. Вы можете использовать эту процедуру для проверки состояния WMI вашей системы:

Обновление за апрель 2021 года:Теперь мы рекомендуем использовать этот инструмент для вашей ошибки. Кроме того, этот инструмент исправляет распространенные компьютерные ошибки, защищает вас от потери файлов, вредоносных программ, сбоев оборудования и оптимизирует ваш компьютер для максимальной производительности. Вы можете быстро исправить проблемы с вашим ПК и предотвратить появление других программ с этим программным обеспечением:

Зарегистрируйте qmgr.dll и qmgrproxy.dll

Внимательно следуйте этим шагам, так как они должны быть правильно введены в командной строке:

Настройте Services.

msc

mscИспользуйте командную строку

Чтобы устранить эту ошибку и восстановить отсутствующие или поврежденные записи реестра, выполните следующие действия:

Запустите сеанс командной строки.

Чтобы отменить регистрацию библиотек производительности службы WMI (также известный как WinMgmt), введите

Чтобы остановить все копии, на которых запущена служба WMI, введите следующую команду

Объявите службу WMI, введя

Зарегистрируйте службу WMI, введя следующее

Зарегистрируйте все библиотеки производительности службы WMI, введя следующее

Если это не поможет, вы можете восстановить или перестроить репозиторий WMI и посмотреть, поможет ли это.

CCNA, веб-разработчик, ПК для устранения неполадок

Я компьютерный энтузиаст и практикующий ИТ-специалист. У меня за плечами многолетний опыт работы в области компьютерного программирования, устранения неисправностей и ремонта оборудования. Я специализируюсь на веб-разработке и дизайне баз данных. У меня также есть сертификат CCNA для проектирования сетей и устранения неполадок.

У меня также есть сертификат CCNA для проектирования сетей и устранения неполадок.

Источник

Инструментарий управления Windows как отключить?

WMI Provider Host Windows 10 грузит процессор — решение проблемы

Процесс WMI Provider Host — один из важных компонентов Windows, который обычно не отнимает много системных ресурсов. Тем не менее бывают и исключения из этого правила. Что делать, если WMI начинает отбирать память у компьютера и, таким образом, замедлять его работу? Рассмотрим сегодня, что это за процесс, и как решить проблемы с ним разными методами.

Что такое WMI Provider Host

Аббревиатура WMI расшифровывается как Windows Management Instrumentation. В переводе с английского — инструмент управления операционной системы. Этот процесс создали, чтобы приложения и сервисы могли запрашивать необходимую для них информацию у системы и тут же вовремя её получать.

В «Диспетчере задач» отображаются проценты ресурсов, которые процесс WMI отбирает у системы

С помощью процесса WMI пользователь может получить информацию, которая не отображена в интерфейсе компьютера, например, серийный номер ПК, состояние жёсткого диска или модель материнской платны. WMI также отвечает за подключение внешнего оборудования к ПК (наушников, колонок, принтеров и т. д.) и управление им.

WMI также отвечает за подключение внешнего оборудования к ПК (наушников, колонок, принтеров и т. д.) и управление им.

Почему данный процесс может грузить ПК

Процесс WMI не потребляет постоянно много ресурсов ПК. Его некоторая активность может наблюдаться, когда какая-то утилита делает запрос информации через WMI. Таким образом, временное увеличение нагрузки на ЦП, «оперативку» и жёсткий диск — норма. Через некоторое время нагрузка уходит. Если же наблюдается потребление большого количества ресурсов этим процессом в течение долгого времени, значит, что-то не так с процессом.

По каким причинам процесс может грузить систему?

Что делать, если процесс WMI Provider Host грузит процессор на Windows 10

При аномальной нагрузке от процесса WMI Provider Host необходимо принимать меры. Есть несколько способов исправить ситуацию. Они подойдут даже новичкам, так как в инструкции все действия будут рассмотрены подробно и пошагово.

Проверка на вирусы: как отличить вирус Wmiprvse.

exe от подлинного процесса

exe от подлинного процессаЧрезмерная нагрузка на ресурсы ПК от Wmiprvse.exe может быть вызвана вирусом, который замаскировался под данный процесс. Как выяснить, настоящий ли это процесс?

Отключение WMI Provider Host в службах

Вы можете деактивировать процесс WMI Provider Host («Инструментарий управления Windows») в окне «Службы» или «Диспетчер задач», однако делать это крайне не рекомендуется, так как это может вызвать сбои в системе: могут отключиться важные компоненты Windows. При этом ситуацию вы не исправите: процесс после отключения вновь запустится и будет потреблять ресурсы и дальше. Для решения проблемы необходимо найти сторонний процесс, который постоянной обращается к WMI и, таким образом, нагружает его.

Перезапуск службы

Перед тем как искать процесс, который заставляет Wmiprvse.exe нагружать процессор, попробуйте сделать перезапуск последнего в окне «Службы». Возможно, это единичный сбой. После перезагрузки служба в таком случае начнёт работать в нормальном режиме. Перезапустите ПК либо сделайте следующее в окне «Службы»:

Перезапустите ПК либо сделайте следующее в окне «Службы»:

Поиск приложения, из-за которого повысилась нагрузка

Wmiprvse.exe может потреблять много ресурсов устройства, если к нему постоянно обращается какой-то другой процесс утилиты, установленной на ПК, или подключённого оборудования. Она может неверно работать или просто запрашивать большой объём данных для своих потребностей от WMI-поставщиков. Как в этом случае быть:

После определения виновника необходимо решать проблему уже с ним. Вы можете просто перезагрузить найденный процесс или же остановить его работу в «Диспетчере задач» (воспользуйтесь кнопкой «Снять задачу»). Если это не помогает, обновите приложение, которое нагружает процесс Wmiprvse.exe либо переустановите его.

Если вы им вовсе не пользуетесь, удалите его с ПК. Для этого рекомендуется взять сторонний деинсталлятор, например, CCleaner или RevoUninstaller. Эти программы помогут качественно удалить приложение: не останется никаких остаточных записей в виде записей в реестре после очистки.

Чтобы определить, не нагружает ли процесс ЦП из-за какого-то подключённого к ПК устройства, по очереди отсоединяйте то или иное оборудование (мышка, принтер, клавиатура, сканер, колонки и т. д.) и наблюдайте за системой через «Диспетчер задач».

Откат обновления Windows

Если апдейт был неправильно установлен, это может вызвать аномальную загрузку ЦП процессом Wmiprvse.exe. Если ресурсов стало потребляться много сразу после обновления, скорее всего, в этом и причина. В этом случае необходимо сделать ручной откат: удалить установленные обновления, чтобы системы снова смогла их загрузить и установить, но уже корректно. Приступим к процедуре:

Чистая загрузка Windows

Ещё один выход из сложившейся ситуации — «чистый» запуск Windows без загрузки всех ненужных процессов программ, которые и могут заставлять WMI потреблять много системных ресурсов.

WMI Provider Host может сильно нагружать систему, если является замаскированным вирусом или если какая-либо утилита, которая запрашивает постоянно информацию у системы через этот процесс, некорректно работает. Если нагрузка на систему большая, сначала необходимо убедиться, что это не вредоносное ПО, а затем выяснить, какое приложение обращается к этому процессу. После этого обновите либо переустановите утилиту. В качестве дополнительных решений выступают откат обновлений и «чистая» загрузка Windows.

Если нагрузка на систему большая, сначала необходимо убедиться, что это не вредоносное ПО, а затем выяснить, какое приложение обращается к этому процессу. После этого обновите либо переустановите утилиту. В качестве дополнительных решений выступают откат обновлений и «чистая» загрузка Windows.

Инструментарий управления Windows как отключить?

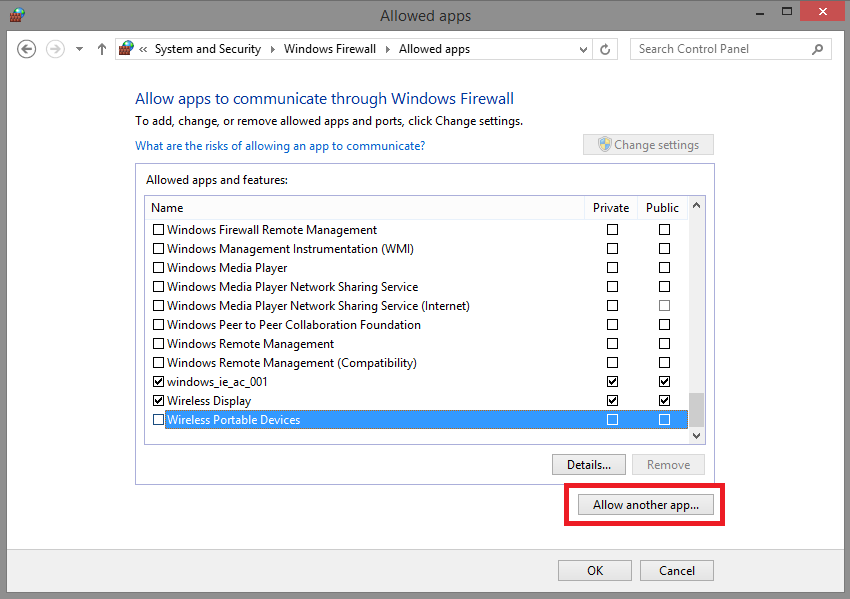

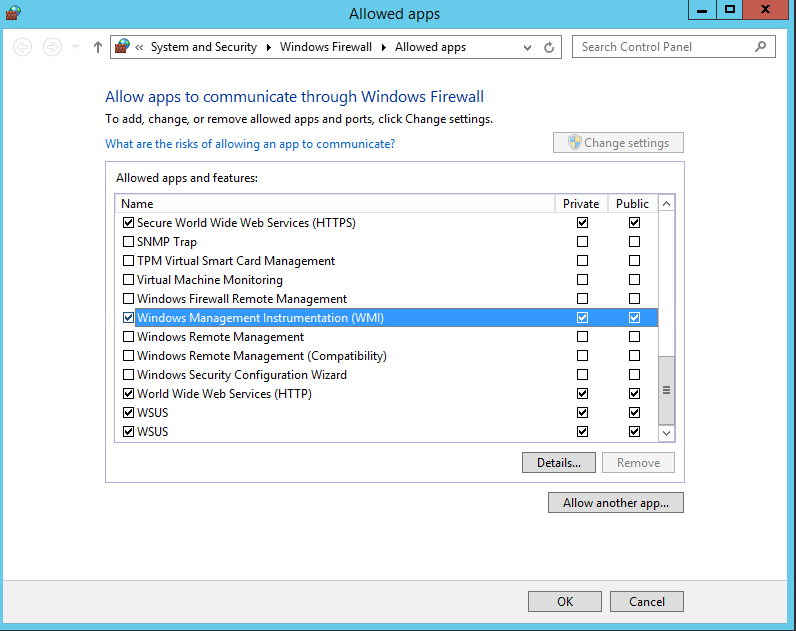

Любой бывалый Windows-админ не раз сталкивался с проблемами в работе службы WMI и ее компонентах. Наличие проблем в подсистеме WMI является критичным с точки зрения нормального функционирования системы, поэтому администратору приходится прибегать к тем или иным трюкам, позволяющим восстановить работоспособность WMI. В этой статье мы опишем достаточно простую методику диагностирования и устранения неполадок в службе WMI.

О наличии проблем с WMI может свидетельствовать широкий спектр ошибок:

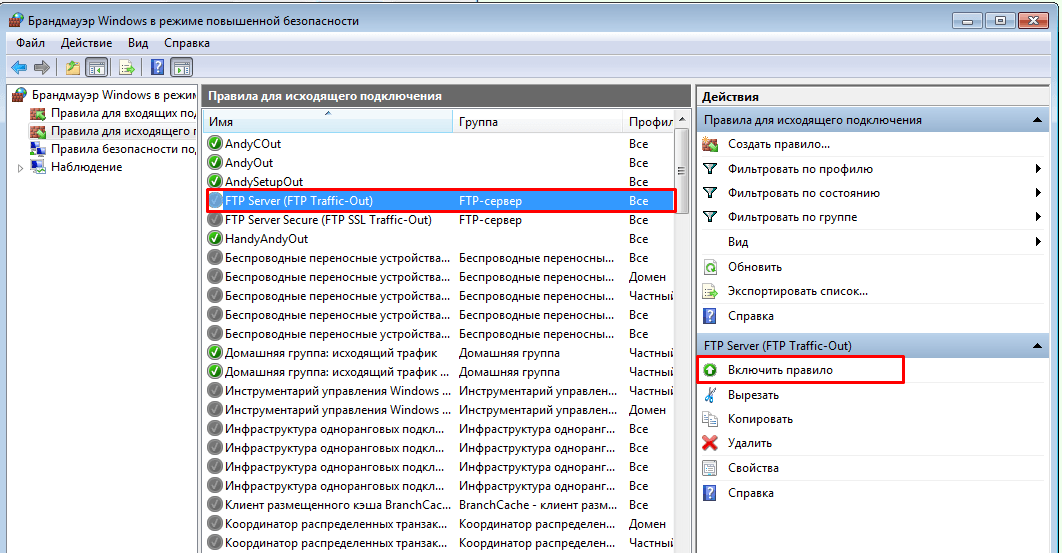

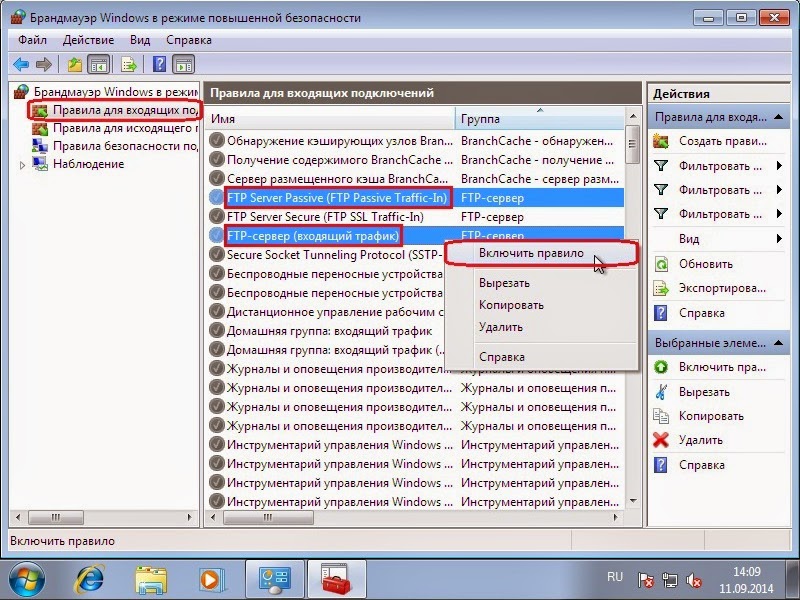

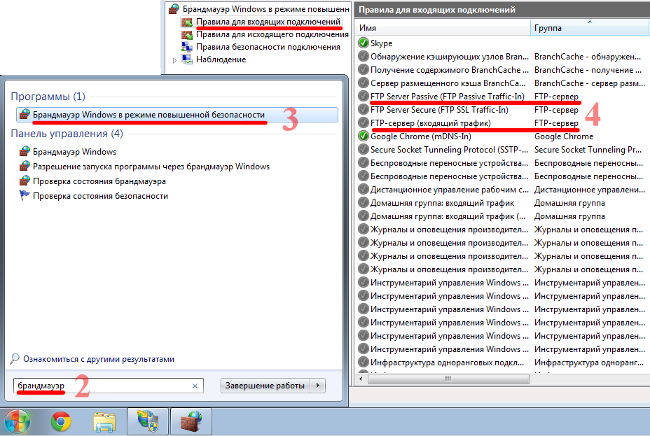

В первую очередь нужно проверить имеется ли в системе служба Windows Management Instrumentation (Winmgmt) и включена ли она.

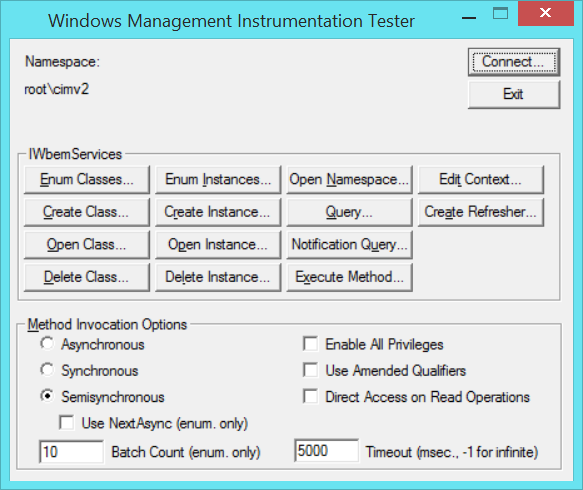

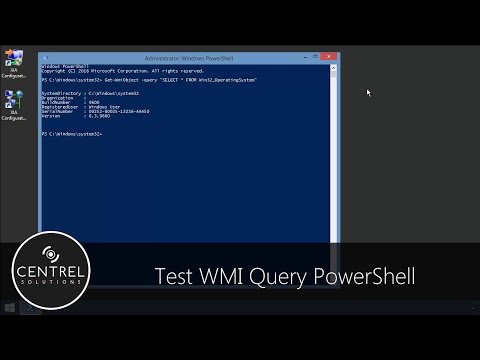

Если служба присутствует и находится в состоянии Started, рекомендуется протестировать работоспособность WMI, обратившись к ней с помощью простого wmi-запроса. С помощью Powershell, например, это можно сделать так:

С помощью Powershell, например, это можно сделать так:

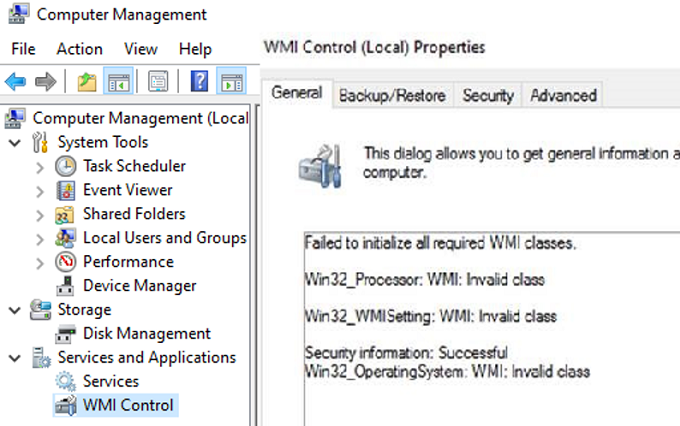

Если при выполнении простейшего WMI-запроса система возвращает ошибку (на скриншоте приведен пример корректного ответа службы WMI), вероятно имеет место некорректное функционирование сервиса WMI или ряда его подсистем, повреждение репозитория WMI или другие проблемы.

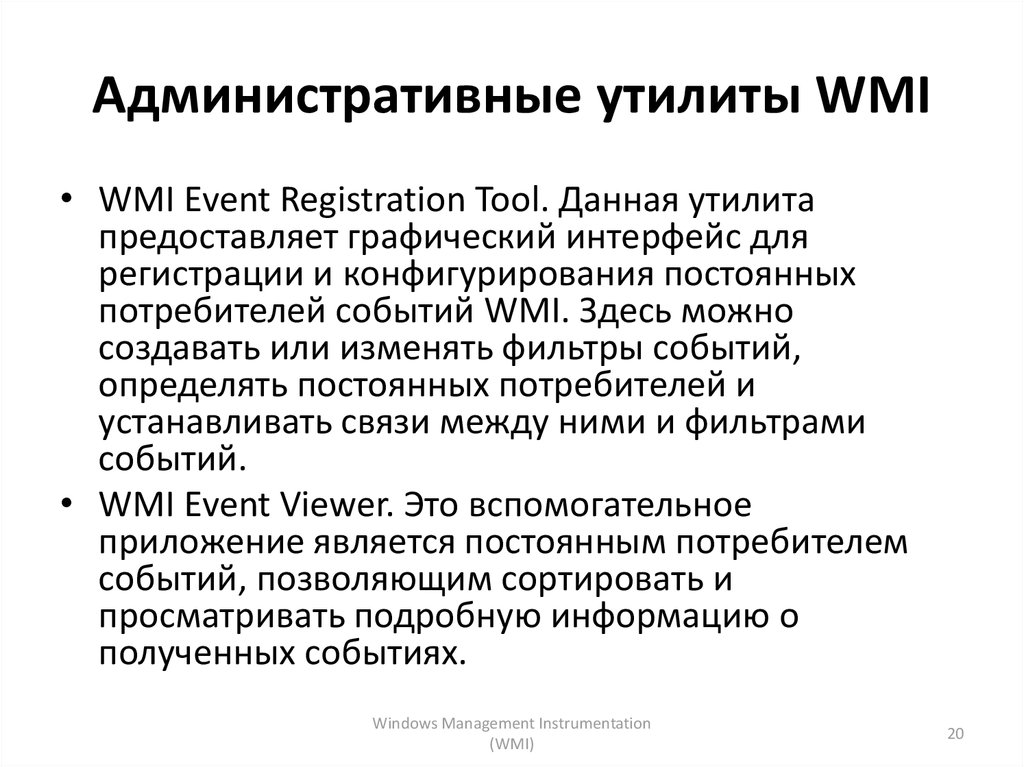

Утилита WMIDiag

Для «тонкой» диагностики службы WMI существует официальная утилита Microsoft — WMIDiag (Microsoft WMI Diagnosis). Утилита представляет собой vbs скрипт, который проверяет различные подсистемы WMI и записывает собранную информацию в лог файлы (по умолчанию логи находятся в каталоге %TEMP% — C:\USERS\%USERNAME%\APPDATA\LOCAL\TEMP\). Получившийся отчет состоит из файлов, имена которых начинаются с WMIDIAG-V2.1 и включает в себя следующие типы фалов :

После окончания работы утилиты WMIDiag администратор должен изучить полученные файлы логов, проанализировать и попытаться исправить найденные ошибки.

Перерегистрация библиотек WMI и перекомпиляция mof файлов

Следующий скрипт представляет собой «мягкий» вариант восстановления работоспособности службы WMI на отдельно взятом компьютере (выполняется перерегистрация dll библиотек и службы WMI, перекомпилируются mof файлы). Данная процедура является безопасной и ее выполнение не должно привести к каким-либо новым проблемам с системой.

sc config winmgmt start= disabled net stop winmgmt cd %windir%\system32\wbem for /f %%s in (‘dir /b *.dll’) do regsvr32 /s %%s wmiprvse /regserver winmgmt /regserver sc config winmgmt start= auto net start winmgmt for /f %%s in (‘dir /b *.mof’) do mofcomp %%s for /f %%s in (‘dir /b *.mfl’) do mofcomp %%s

Указанные команды можно выполнить путем простой вставки в окно командой строки, либо сохранить код в bat файле и запустить его с правами администратора. После окончания работы скрипта, систему нужно перезагрузить и вновь проверить работу WMI.

Пересоздание репозитория (хранилища) WMI

В том случае, если предыдущий способ не помог, придется перейти к более «жесткому» способу восстановления работоспособности службы WMI, заключающегося в пересоздании хранилища.

WMI репозиторий (хранилище) находится в каталоге %windir%\System32\Wbem\Repository и представляет собой базу данных, в которой содержится информация о метаданных и определениях WMI классов. В некоторых случаях репозитория WMI может содержать статическую информацию классов. При повреждении репозитория WMI, в работе службы Windows Management Instrumentation (Winmgmt) могут наблюдаться ошибки вплоть до полной невозможности ее запустить.

В том случае, если вы подозреваете, что репозиторий WMI поврежден, имейте в виду, что его пересоздание это последняя вещь, к которой нужно прибегнуть только в том случае, если никакие другие операции реанимировать WMI не помогают.

В Windows Vista и выше проверить целостность репозитория WMI можно с помощью команды:

Если команда возвращает, что база данных WMI находится в неконсистентном состоянии (INCONSISTENT), стоит попробовать выполнить «мягкое» восстановление репозитория:

И перезапустить службу wmi:

net stop Winmgmtnet start Winmgmt

Если описанная выше команда не помогла, выполняем сброс репозитория на начальное состояние (hard reset) так:

В том случае, если команды Winmgmt /salvagerepository и Winmgmt /resetrepository желаемого эффекта не дали, стоит попробовать выполнить «жесткое» пересоздание базы WMI вручную таким сценарием:

sc config winmgmt start= disabled net stop winmgmt cd %windir%\system32\wbem winmgmt /kill winmgmt /unregserver winmgmt /regserver winmgmt /resyncperf if exist Repos_bakup rd Repos_bakup /s /q rename Repository Repos_bakup regsvr32 /s %systemroot%\system32\scecli. dll regsvr32 /s %systemroot%\system32\userenv.dll for /f %%s in (‘dir /b *.dll’) do regsvr32 /s %%s for /f %%s in (‘dir /b *.mof’) do mofcomp %%s for /f %%s in (‘dir /b *.mfl’) do mofcomp %%s sc config winmgmt start= auto net start winmgmt wmiprvse /regserver

dll regsvr32 /s %systemroot%\system32\userenv.dll for /f %%s in (‘dir /b *.dll’) do regsvr32 /s %%s for /f %%s in (‘dir /b *.mof’) do mofcomp %%s for /f %%s in (‘dir /b *.mfl’) do mofcomp %%s sc config winmgmt start= auto net start winmgmt wmiprvse /regserver

Данный скрипт полностью пересоздает хранилище WMI (старый репозитория сохраняется в каталоге Repos_bakup). После окончания работы скрипта компьютер нужно перезагрузить, после чего протестировать работу службы WMI простым запросом.

В этой статье мы собрали типовые методики позволяющие устранить неполадки в работе службы WMI и ее подсистемах.

10 полезных системных инструментов, скрытых в Windows — Блог системного администратора

В состав Windows входит большое количество полезных системных инструментов, но многие скрыты от глаз простого пользователя. Часть из них присутствует в меню «Пуск», другие можно запустить, зная правильное имя утилиты и команду вызова. Но, независимо от способа запуска, инструменты помогут сделать все, начиная от поиска причин неполадок и проверки производительности до повышения уровня безопасности системы.

Диагностика проблем оперативной памяти компьютера

В составе операционной системы от Microsoft присутствует инструмент, позволяющий проверить оперативную память ПК на наличие дефектов. Проверка проводится во время перезапуска системы утилитой, когда в оперативную память компьютера ничего не загружается. Для начала работы с инструментом нужно ввести в поле поиска название «Средство проверки памяти Windows» и щелкнуть по найденному соответствию.

Монитор ресурсов

Использование ресурсов ПК различными приложениями и службами поможет отследить инструмент под названием «Монитор ресурсов». Четыре графика, расположенные в правой части окна позволяют получить общее представление об использовании ресурсов ПК (центрального процессора, жесткого диска, оперативной памяти и сетевую активность), а подробный список в левой покажет детальную информацию потребления каждым процессом.

Монитор ресурсов предоставляет гораздо более подробную статистику ресурсов, чем диспетчер задач из которого его можно запустить, перейдя на вкладку «Производительность». Также утилиту легко найти по названию в поиске Windows.

Также утилиту легко найти по названию в поиске Windows.

Системный монитор

Приложение «Системный монитор» группирует информацию о производительности из множества источников. Регистрирует и сохраняет данные о влиянии всевозможных системных изменений и событий на уровень производительности ПК за определенный отрезок времени. Это позволяет пользователю выявить и устранить источник проблемы, негативно повлиявшей на скорость работы компьютера. Для запуска инструмента достаточно найти его по названию в поиске Windows или с помощью утилиты «Выполнить», введя команду «perfmon».

Инструменты администрирования и управления ПК

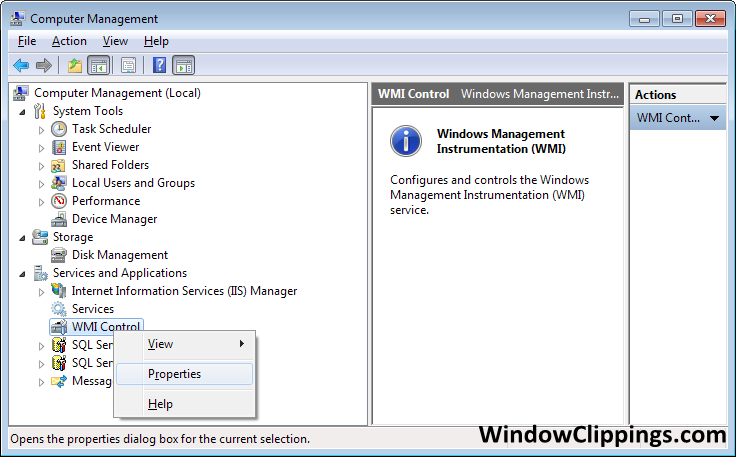

В папке «Администрирование» панели управления содержится утилита «Управление компьютером», позволяющая взаимодействовать с инструментами Консоли управления Microsoft (mmc), включая монитор производительности, с помощью единого интерфейса.

Помимо прочих, «Управление компьютером» включает в себя:

Внутри папки «Администрирование» вы сможете найти также и другие, не менее полезные утилиты и инструменты.

Инструмент расширенного управления пользовательскими аккаунтами

В состав Windows включен скрытый инструмент управления аккаунтами пользователей компьютера, предоставляющий доступ к дополнительным параметрам и настройкам учетных записей. Для его запуска воспользуйтесь утилитой «Выполнить», введя и выполнив команду «netplwiz».

Окно приложения содержит кнопку перехода в оснастку «Локальные пользователи и группы», однако она доступна только в расширенных редакциях операционной системы Microsoft.

Очистка диска

Инструмент очистки диска не зарыт в недрах системы, но лишь немногие юзеры умеют максимально использовать его функционал. Он сканирует ваш компьютер на наличие файлов, удаление которых не навредит работоспособности Windows. Сюда входят сохраненные веб-страницы браузеров, копии эскизов изображений, файлы, временно создаваемые программами в процессе работы, содержимое корзины и прочее.

Кнопка «Очистить системные файлы» в окне очистки диска позволяет удалить копии пакетов драйверов установленных устройств, дампы памяти, устаревшие резервные копии ОС и ненужные файлы обновлений. Это в частности позволяет освободить ценное дисковое пространство системного носителя.

Это в частности позволяет освободить ценное дисковое пространство системного носителя.

Редактор локальной групповой политики

Редактор локальной групповой политики присутствует во всех редакциях Windows, кроме «Домашней». С его помощью специалисты администрируют уровни доступа пользователей и компьютеров в сети. Но в редакторе присутствуют настройки, которые могут пригодиться и обычным юзерам. К примеру, в Windows 10 с помощью редактора локальной групповой политики можно отредактировать экран входа в систему и отображаемую на нем пользовательскую информацию.

Для запуска редактора воспользуйтесь командой «gpedit.msc», введенной в поле «открыть» системной утилиты «Выполнить».

Редактор реестра

Несмотря на широкую известность редактора реестра, получить доступ к утилите все еще непросто – у нее до сих пор нет собственного ярлыка запуска в стартовом меню Windows. Поэтому единственным способом вызвать редактор реестра является ввод команды «regedit» в окне утилиты, вызываемой сочетанием клавиш «Windows + R».

Большинство изменений, которые пользователь может внести в систему с помощью редактора локальных групповых политик можно сделать с помощью редактора реестра. Это пригодится в случае использования «Домашней» редакции операционной системы от Microsoft, где доступ к групповым политикам невозможен. К примеру, в обеих утилитах можно отключить отдельным пользователям возможность завершать работу Windows. Ко всему прочему реестр содержит ряд параметров, отсутствующих в редакторе групповых политик.

Поскольку редактор реестра является комплексной и сложной утилитой, вносить изменения следует крайне осторожно и только в том случае, если вы уверены в своих действиях. Иначе можно повредить компоненты операционной системы или сделать Windows полностью неработоспособной. Перед тем, как внести изменения в реестр, на случай непредвиденных ситуаций, необходимо сделать его резервную копию. Также используйте проверенные источники информации касательно всевозможных твиков реестра.

Конфигурация системы

Еще одна малоизвестная утилита называется «Конфигурация системы». В ранних версиях Windows лишь с ее помощью пользователь мог отключить или включить автоматическую загрузку определенных приложений одновременно с операционной системой. Сейчас этот функционал перебрался в диспетчер задач. Однако утилита до сих пор позволяет управлять параметрами загрузки Windows и определять очередность запуска операционных систем при наличии нескольких, установленных на одном ПК.

В ранних версиях Windows лишь с ее помощью пользователь мог отключить или включить автоматическую загрузку определенных приложений одновременно с операционной системой. Сейчас этот функционал перебрался в диспетчер задач. Однако утилита до сих пор позволяет управлять параметрами загрузки Windows и определять очередность запуска операционных систем при наличии нескольких, установленных на одном ПК.

Запускается утилита из окна «Выполнить» с помощью команды «msconfig».

Сведения о системе

Инструмент «Сведения о системе» позволяет получить исчерпывающую информацию о компьютере, его компонентах, аппаратных ресурсах и программной среде. Здесь можно узнать модель и производителя системной платы, графического ускорителя, процессора, объем и тип памяти и другие полезные сведения.

Как wmi provider host влияет на сбои компьютера?

Если вы заметили, что ваш ПК начал давать сбои и глючить, тогда первым делом желательно заглянуть в диспетчер задач, чтобы понять, какая служба забирает больше всех прочих служб энергии и ресурсов вашего компьютера.

Из снимка хорошо видно окошко диспетчера, с перечнем работающих программ. На данный момент эта утилита нагрузила ЦП всего на 14%. Что сравнительно мало, если учитывать, что она процессору может дать нагрузку до 90%. В это время Windows уже не понимает, что он толком делает и на ваши команды может не реагировать. Эти глюки могут продолжаться от 3 минут и до того момента, когда вы перезагрузите компьютер.

Wmi provider host Windows 10 – следит за корректным функционированием любого внешнего прибора, который подключён к компьютеру. Например, этом может быть принтер, флешь карта, картридер, факс, видеокамера и прочее.

В диспетчере данная службы иногда называется WMIPrvSE.exe. Именно этот элемент запускает службу.

Данный элемент очень важен для корректной работы Windows. Если его отключить, ПК просто не заметит устройства, которые к нему присоединены. Но, хакеры наловчились использовать данный момент, чтобы внедрять свои вирусные коды со схожими названиями элементов. На это обычно не обращают внимание новички. Даже больше, на подобные файлы иногда не обращают внимание антивирусы с приличной репутацией.

На это обычно не обращают внимание новички. Даже больше, на подобные файлы иногда не обращают внимание антивирусы с приличной репутацией.

Но, не только вредоносный софт может быть причиной увеличенной нагрузкой на систему. Иногда причина кроется в следующем:

Пользователи уже завалили форумы Microsoft обращениями с просьбами исправить положение. Но, создатели не особо стремятся предоставить решение этой задачи. Отсюда, люди придумывают самостоятельно методы, как устранить причину повышения нагрузки на ЦП и как увеличить его работоспособность ПК.

Что в этом случае можно сделать?

Самое главное, человеку нужно найти настоящий источник поломки. Вначале рекомендуется просканировать систему антивирусом, чтобы убрать вариант вирусной атаки. Можно применить два следующих антивируса. Вначале Malwarebytes, затем DrWeb Curelt.

Правда, программа Malwarebytes стала платной. Но, у неё есть бесплатная Демо версия, которой достаточно, чтобы исправить положение. DrWeb Curelt утилита бесплатная. Скачайте данные программы и запускайте (по одной). Затем, начинаете тщательное сканирование. После этого, вам нужно перезагрузить ПК и узнать, сохранилась ли сложность с работой этого процесса, или она исчезла?

Скачайте данные программы и запускайте (по одной). Затем, начинаете тщательное сканирование. После этого, вам нужно перезагрузить ПК и узнать, сохранилась ли сложность с работой этого процесса, или она исчезла?

Кроме этого, желательно активировать диспетчер задач нажав Alt+Ctrl+Del и в перечне элементов поискать самый ресурсоёмкий. Затем, нажимаем на него правой клавишей мыши. В ниспадающем меню нужно нажать «Открыть расположение файла».

В случае, если открывшейся элемент будет расположен не в папочке Windows /System32 (System), то это значит, что данном файле есть встроенный вирус. Тогда начинаем тщательное сканирование нашими двумя антивирусами.

Как выключить wmi provider host?

Итак, вполне возможно, что элемент WMIPrvSE.exe дальше создаёт ошибки и мы выяснили, что он не вирус. В этом случае будем использовать другие методы. Нужно понять, какие устройства или софт создаёт негативный фактор на компьютере? Итак, начинаем:

Если же проделанные выше операции нам не помогли, нужно отключить саму службу wmi provider host:

Отмечу, что данный метод не является наиболее правильным. Но, иного пока мы не нашли. Создатели говорят, что в ближайшее время ситуация будет исправлена. На данный же момент, придётся подвергнуть ОС данному риску, чтобы мы смогли работать без компьютерных сбоев.

Но, иного пока мы не нашли. Создатели говорят, что в ближайшее время ситуация будет исправлена. На данный же момент, придётся подвергнуть ОС данному риску, чтобы мы смогли работать без компьютерных сбоев.

как исправить данный процесс

Вывод: — данный процесс помогает налаживать связь между подсоединёнными к компьютеру приборами, и он же создаёт такие ошибки. Советую при подобных ошибках начинать их исправление по инструкции в статье, и у вас система должна заработать без сбоев. Успехов!

С уважением, Андрей Зимин 29.09.2019

Любой бывалый Windows-админ не раз сталкивался с проблемами в работе службы WMI и ее компонентах. Наличие проблем в подсистеме WMI является критичным с точки зрения нормального функционирования системы, поэтому администратору приходится прибегать к тем или иным трюкам, позволяющим восстановить работоспособность WMI. В этой статье мы опишем достаточно простую методику диагностирования и устранения неполадок в службе WMI.

О наличии проблем с WMI может свидетельствовать широкий спектр ошибок:

В первую очередь нужно проверить имеется ли в системе служба Windows Management Instrumentation (Winmgmt) и включена ли она.

Если служба присутствует и находится в состоянии Started, рекомендуется протестировать работоспособность WMI, обратившись к ней с помощью простого wmi-запроса. С помощью Powershell, например, это можно сделать так:

Если при выполнении простейшего WMI-запроса система возвращает ошибку (на скриншоте приведен пример корректного ответа службы WMI), вероятно имеет место некорректное функционирование сервиса WMI или ряда его подсистем, повреждение репозитория WMI или другие проблемы.

Как отключить инструментарий управления windows 10. Как ускорить Windows — отключаем ненужные службы

Какие службы отключить в Windows 10

Сие действие можно выполнить следующими способами.

а) Открыв меню «Пуск», переходим в «Управление компьютером».

В правом углу открывшегося окна выбираем пункт «Службы».

б) Открыв «Проводник Windows», правым кликом мышки по «Компьютер», задействуем вкладку «Управление».

в) С помощью консоли. Для этого сочетанием горячих клавиш +R, вводом команды «services. msc» (без кавычек) и нажатием по кнопке «OK» открываем оную.

msc» (без кавычек) и нажатием по кнопке «OK» открываем оную.

Какой из вариантов будете использовать решать вам.

Ну, а мы продолжаем.

Список ненужных служб Windows 10

Не зависимо от того, какой из вышеуказанных вариантов выбрали вы, во всех случаях перед вами откроется одно окно с их списком. Двойным кликом правой кнопкой мыши по нужному из них появится новое окошко с параметрами запуска. Где в зависимости от того, что необходимо предпринять — «Активировать» или «Выключить», необходимо выбрать соответствующий пункт.

Стоит помнить, что некоторые сервисы взаимосвязаны. Имейте это ввиду. Узнать, с какими именно, можно открыв вкладку «Зависимости».

В этом случае, отключив одну службу, можно прекратить работу другой, вплоть до загрузки системы. Выше на скриншоте, также показано, от каких компонентов зависит. А внизу приведены те, которые, напротив, не смогут загрузиться, если сервис будет отключен.

Знайте это, на случай если вы решитесь на эксперименты.

Что же касается безопасного решения. Ниже предоставлю название тех, деактивация которых не повлечет за собой никаких проблем в дальнейшей работе компьютера, при условии, что они вами не используются!

Но и это еще не все!

Данная утилита позволяет сканировать операционную систему и выводит на экран список всех активных и не задействованных служб. Где можно произвести все необходимые действия.

В приложении присутствует русский язык. Не требует установки.

Продукт имеет 4 автоматических режима настройки.

«По умолчанию», «Безопасно», «Оптимально» и «Экстремально».

После выбора следующим этапом требуется кликнуть на кнопку «Применить» настроек и перезапуститься.

И что не мало важно — в утилите присутствует откат настроек, на случай если что-то пойдет не так.

Tool W10Privacy

На этом все. Знаете еще варианты, или что можно удалить, — пишите в комментарии под постом. Думаю, не только мне, но и всем читателям блога будет интересно и познавательно узнать ваше мнение и советы. Спасибо!

Спасибо!

Слово «оптимизация» стало теперь очень модным: оптимизируют личные расходы, бюджетные траты, технологические процессы и много чего ещё. На этой волне появилось и такое понятие как «оптимизация Windows». Однако что же это означает применительно к операционной системе? Прежде всего, это удаление и отключение всего ненужного и неиспользуемого, а также настройка Windows 10, ориентированная на максимальную производительность или удобство — в зависимости от потребностей пользователя.

В интернете есть множество сайтов, на которых активно рекомендуются всевозможные программы для оптимизации Windows 10, ускоряющие систему буквально одним кликом. Мы принципиально не рассматриваем ни одного такого стороннего расширения. Опыт показывает, что использование такого ПО в подавляющем большинстве случаев создаёт проблем больше, чем решает.

Если в начале работы таких оптимизаторов эффект даже может быть заметен, то со временем компьютер начинает работать всё хуже, а программы-чистильщики уже не только не помогают, но ещё больше усугубляют ситуацию. Попутно с оптимизацией они могут внести множество малопонятных изменений в настройки операционной системы. Нередки случаи и откровенного вреда от таких оптимизаторов для работоспособности компьютера.

Попутно с оптимизацией они могут внести множество малопонятных изменений в настройки операционной системы. Нередки случаи и откровенного вреда от таких оптимизаторов для работоспособности компьютера.

Именно поэтому в своей статье мы рассматриваем исключительно встроенные в Windows 10 возможности оптимизации.

В этой статье мы пошагово оптимизируем «десятку». Для начала обозначим основные этапы предстоящего процесса:

Помимо основных этапов в процессе оптимизации Windows 10 можно выделить и некоторые дополнительные шаги.

Самым радикальным решением, которое почти гарантированно улучшит работу операционной системы является её переустановка начисто. Но этот процесс мы рассматриваем в отдельной статье.

Настройка электропитания

По умолчанию электропитание в Windows 10 настроено на оптимальное соотношение расхода энергии и производительностью. Если вы не используете ноутбук на батарее, а работаете напрямую от сети, то лучше всего выставить этот параметр на высокую производительность. Для этого надо:

Для этого надо:

Удаление ненужных расширений

Далее займёмся удаление ненужных приложений и программ. Как это делается, подробно описано в соответствующей статье на нашем сайте, поэтому здесь мы не будем подробно останавливаться на этом пункте. Добавим лишь, что на этом же этапе также нужно провести генеральную уборку на компьютере — удалить ненужные пользовательские файлы: фильмы, музыку, картинки и документы.

Чистка автозапуска

На следующем этапе выключим автозапуск ненужных программ. Для этого надо:

Для наибольшего быстродействия из автозагрузки можно убрать абсолютно все программы, но делать это всё-таки желательно осознанно, почитав предварительно в поиске, зачем нужно то или иное расширение.

Удаление ненужных системных файлов

Собственные ненужные нам файлы мы уже удалили. Теперь остаётся избавиться от ненужного системного мусора. Например, сюда относятся файлы уже установленных обновлений, папка с предыдущей версией Windows и прочее.

В зависимости от объёма накопившегося мусора, этот процесс может занять до нескольких десятков минут.

Дефрагментация жёсткого диска

Теперь, когда всё ненужные файлы и программы из системы удалены, можно упорядочить оставшиеся для более быстрого доступа. Именно с этой целью проводится дефрагментация. Обратите внимание, что проводить её стоит только на HDD (стандартных жёстких дисках, которые немного шумят во время работы). На SSD (бесшумных твердотельных накопителях) это делать крайне не рекомендуется — такие современные носители информации рассчитаны на меньшее количество циклов перезаписи.

После этого нужно набраться терпения — в зависимости от объёма работы оптимизация может продолжаться от нескольких десятков минут до пары часов.

Замена антивирусной программы на более лёгкую

Подробнее об этом мы рассказываем в отдельной статье «Самый быстрый бесплатный антивирус для слабого компьютера ».

Дополнительные способы оптимизации Windows 10

Если проделанные действия не способствуют желаемому ускорению компьютера, то можно попробовать некоторые дополнительные методы оптимизации компьютера с операционной системой Windows 10.

Отключение визуальных эффектов

Плавно открывающиеся окна, эффекты полупрозрачности и тому подобные штуки, разумеется, выглядят довольно симпатично, но для слабого компьютера они могут создавать ошутимую дополнительную нагрузку. Все эти визуальные украшательства можно отключить для хотя бы небольшого улучшения быстродействия системы. Для этого:

Увеличение размера файла подкачки

Найти файл подкачки в Windows 10 можно так:

Изменение конфигурации системы

Нажимаем Win+R и вводим msconfig, нажимаем Enter. Открывается окно «Конфигурация системы». Здесь мы можем немного ускорить процесс запуска операционной системы. Для этого во вкладке «Загрузка» нажимаем на кнопку «Дополнительные параметры» и в новом окне ставим галочки на числе процессоров и максимуме памяти и выбираем там самые возможно высокие значения и жмём ОК. Также тут можно поставить галочку «Без GUI». Этот пункт позволит немного ускорить старт за счёт отключения его визуального отображения — иначе говоря, до рабочего стола Windows 10 будет запускаться на фоне чёрного экрана, без надписей, изображений и анимации.

WMI Provider Host — что это за процесс грузит процессор

Несмотря на то, что система Виндовс считается относительно стабильной и самой популярной в мире, она не лишена недостатков. Сегодня рассмотрим один из таких моментов — WMI Provider Host, что это за процесс грузит процессор и как бороться с таким негативным поведением встроенного компонента Windows.

Почему ПК начинает тормозить из-за WMI Provider Host

Я всегда рекомендую пользователям ПК при существенном замедлении работы Виндовс открывать диспетчер задач для выявления служб, которые потребляют большое количество ресуров. На скриншоте выше можно видеть окно, содержащее список запущенных задач. Рассматриваемый нами элемент иногда может нагружать процессор вплоть до 90%. В такие моменты ОС перестает адекватно реагировать на наши команды, «тормоза» могут продолжаться от нескольких минут до последующей перезагрузки ноутбука.

WMI Provider Host Windows 7 (или в любой другой версии «операционки» Майкрософт) – отвечает за корректную работу всех внешних устройств, подключенных к ПК. К ним можно отнести принтеры, факсы, съемные носители информации – флешки, кардридеры, HDD/SSD.

К ним можно отнести принтеры, факсы, съемные носители информации – флешки, кардридеры, HDD/SSD.

Иногда в перечне процессов может иметь иное название — WMIPrvSE.exe (это файл запускающий службу).

Объект имеет высочайший уровень важности для функционирования ОС. Без него компьютер попросту не будет видеть присоединяемые к нему приспособления.

Но злоумышленники научились пользоваться этим моментом для внедрения вирусных скриптов с похожими названиями файлов, на что нередко «клюют» неопытные юзеры. И даже антивирусное программное обеспечение не всегда видит угрозу.

Помимо вирусов, причины повышения нагрузки на ресурсы могут быть следующими:

Несмотря на то, что официальный форум Майкрософт завален подобными обращениями, разработчики не торопятся предоставлять решение. Поэтому, пользователи подбирают собственные способы устранения проблемы с повышенной нагрузкой и замедлением работы компа.

Что делать? Кто виноват?

В первую очередь, необходимо выявить истинную причину неисправности. Проще всего начать с антивирусной проверки, дабы отбросить вариант с вредоносным ПО. Я рекомендую использовать связку AdwCleaner + DrWeb CureIT. Обе эти программ бесплатны, не требуют установки – просто запускаете поочередно, дожидаетесь завершения сканирования, перезагружаете компьютер и проверяете, осталась проблема с WMI Provider Host в Windows 10 или нет.

Также Вы можете запустить диспетчер задач, нажав Ctrl + Esc + Shift и найти в списке «прожорливый» элемент и кликнуть по нему правой кнопкой мышки. В появившемся меню выбираем «Открыть расположение файла»:

Если в итоге откроется папка, путь которой не «Windows / System32 (или System)», то имеющийся объект 100% является вирусом. Тогда точно стоит запустить глубокую проверку указанными выше утилитами.

Как отключить WMI Provider Host?

Если файл WMIPrvSE.exe продолжает создавать неприятности и не является вирусом, значит стоит попробовать следующие варианты. Предстоит узнать, какое оборудование или программное обеспечение становится фактором негативного воздействия. С чего начать?

Предстоит узнать, какое оборудование или программное обеспечение становится фактором негативного воздействия. С чего начать?

Теперь переходим непосредственно к отключению службы WMI Provider Host, если вышеописанные способы не сработали:

К слову, этот способ нельзя назвать самым правильным, но другого пока нет. Разработчики уверяют, что скоро выпустят исправления. А пока остается подвергать свою систему риску сбоев ради комфортной работы без «тормозов».

Если возникли вопросы по теме, можете задавать их в комментах. Но предварительно рекомендую посмотреть видео с наглядной инструкцией:

Немножко разобрались с WMI Provider Host — что это за процесс грузит процессор. Хотелось бы верить, что программисты Майкрософт создадут эффективный способ устранения проблемы.

Источник

Видео

Отключение инструментария Windows 10

Отключение ВСЕХ ненужных служб в Windows 10 | Оптимизация Windows 10

РЕШЕНИЕ.системные прерывания, процессор 100{45a235b406a91867cb23f552a8a1e13a6fde2d0f1e0b2244a7f05b50c91d5cbd}, майнер вирус.

Что точно не стоит отключать в Windows?

Игорь Стрелков. Торговый центр в Кременчуге. Мобилизация.

Как отключить процесс Antimalware Service Executable?

КАК ОТКЛЮЧИТЬ АНТИВИРУС на Windows 10?

Как отключить SmartScreen в Windows 10

Как отключить защитник Windows 10 (новое)

Отключение Antimalware Service Executable. 100{03cacec9b4ac8b6079be5a5cf2962f0ac867d74b38a36d3f8176969daf03e772} рабочий способ + тест распаковки большого архива.

Инструментарий управления Windows — приложения Win32

Редактировать

Твиттер LinkedIn Фейсбук Эл. адрес

- Статья

- 2 минуты на чтение

Назначение