Учётная запись пользователя заблокирована и не может быть использована для входа в сеть

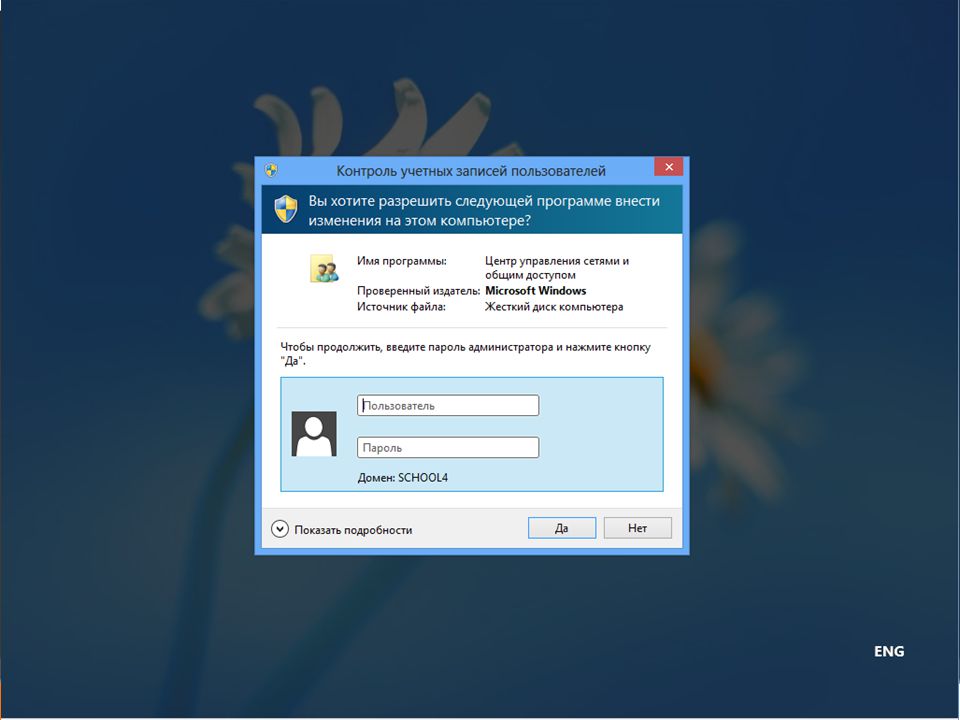

Друзья, привет. Сегодняшняя статья пригодится в первую очередь корпоративным пользователям компьютеров на базе Windows, работающим со стандартными локальными учётными записями. Тогда как вход в учётные записи со статусом администратора могут выполнять только доверенные лица компании в виде сотрудников IT-раздела. Хотя при определённом семейном микроклимате с описываемой ниже проблемой можно столкнуться, используя домашние устройства. Что же за проблема такая? А это невозможность доступа к Windows с уведомлением на экране блокировки «Учётная запись пользователя заблокирована и не может быть использована для входа в сеть». Что за блокировка такая, и как с ней бороться?

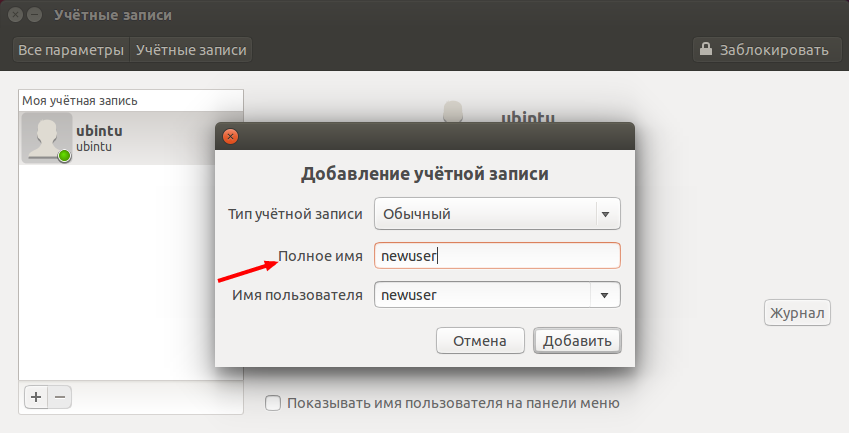

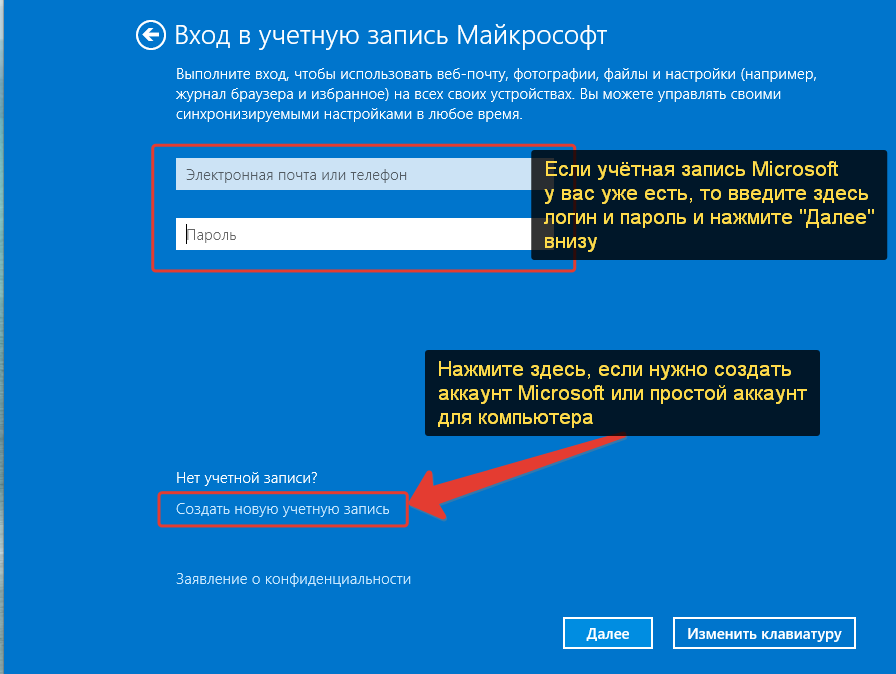

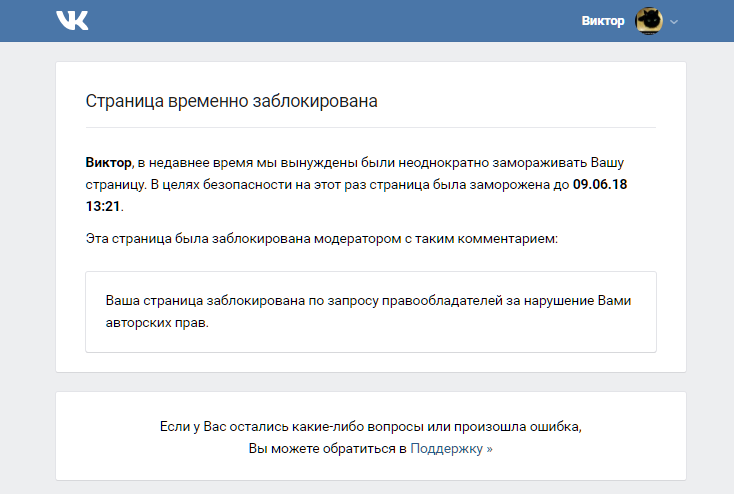

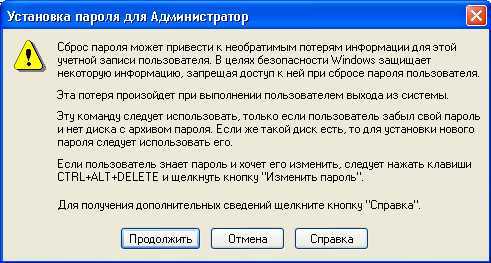

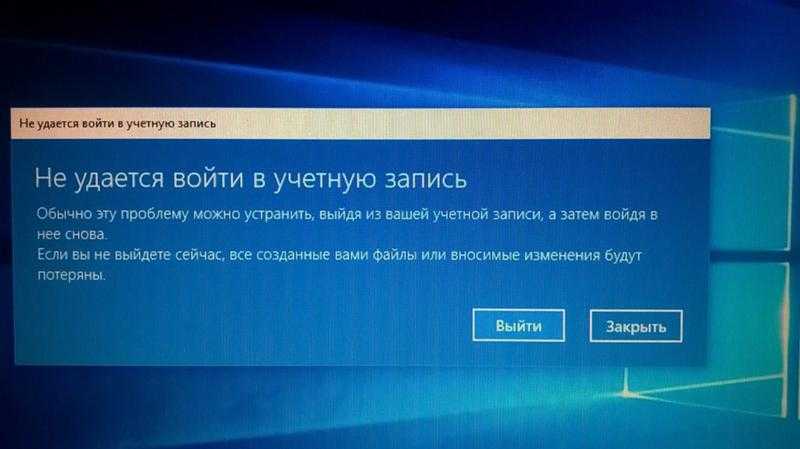

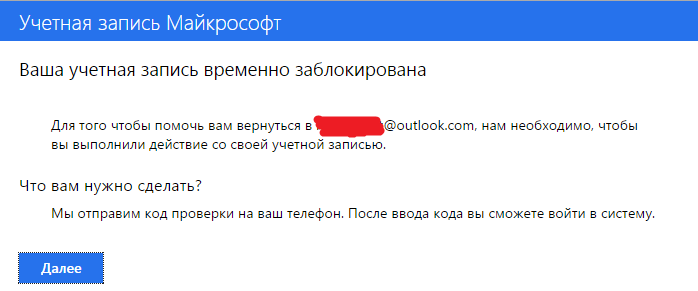

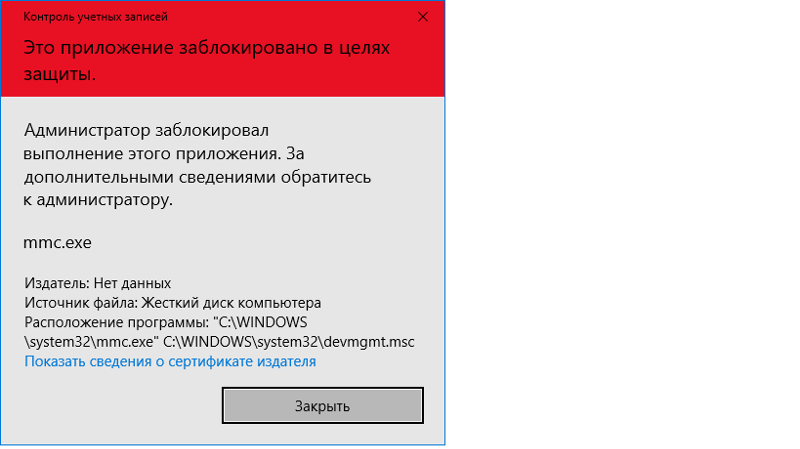

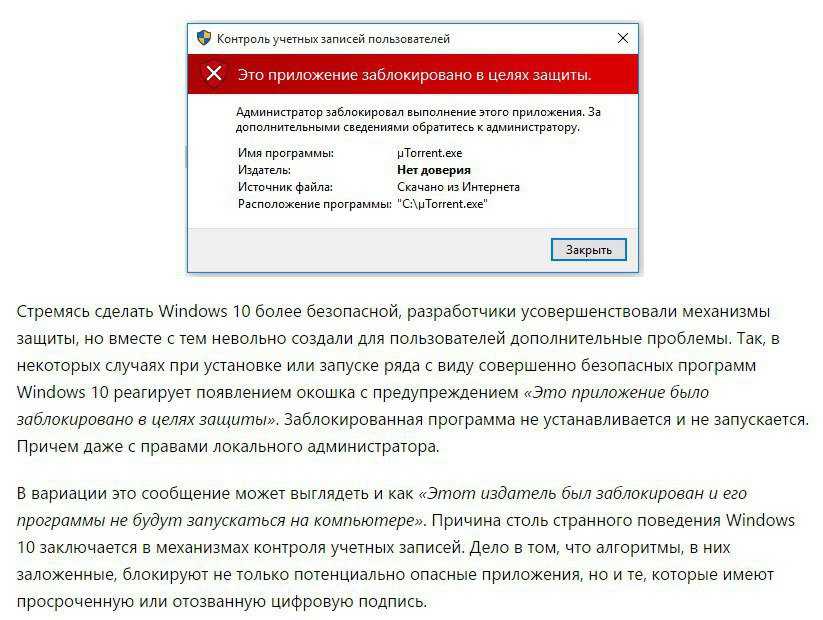

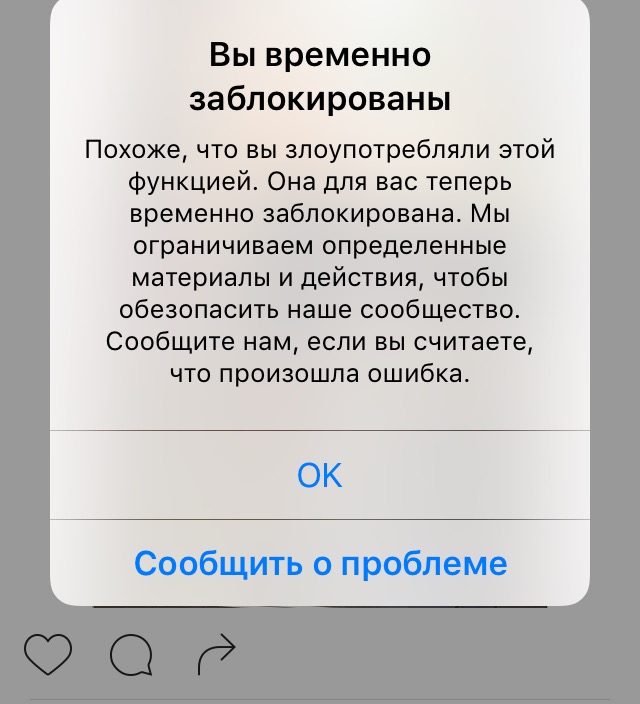

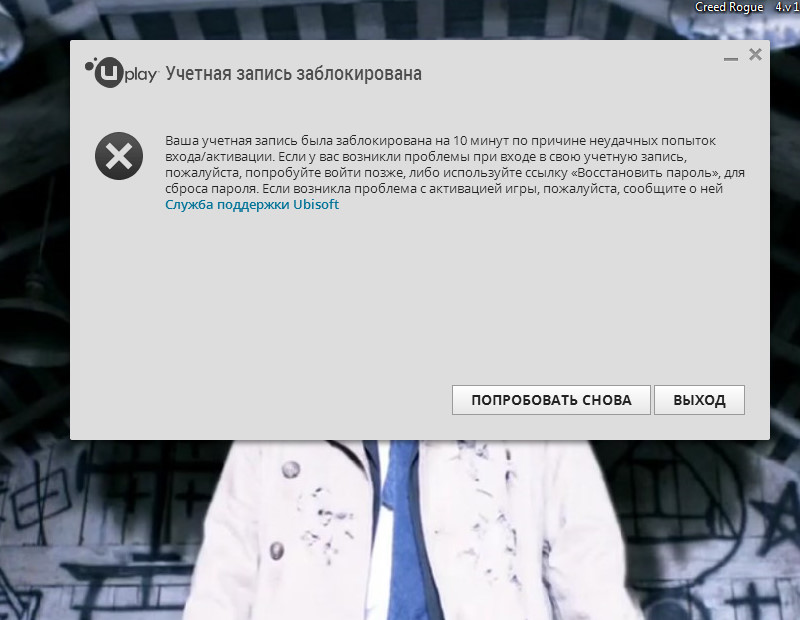

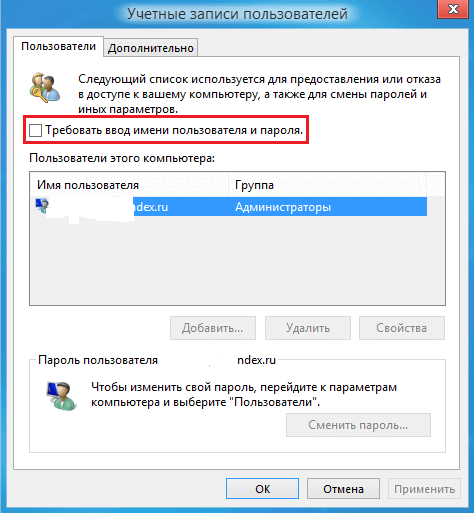

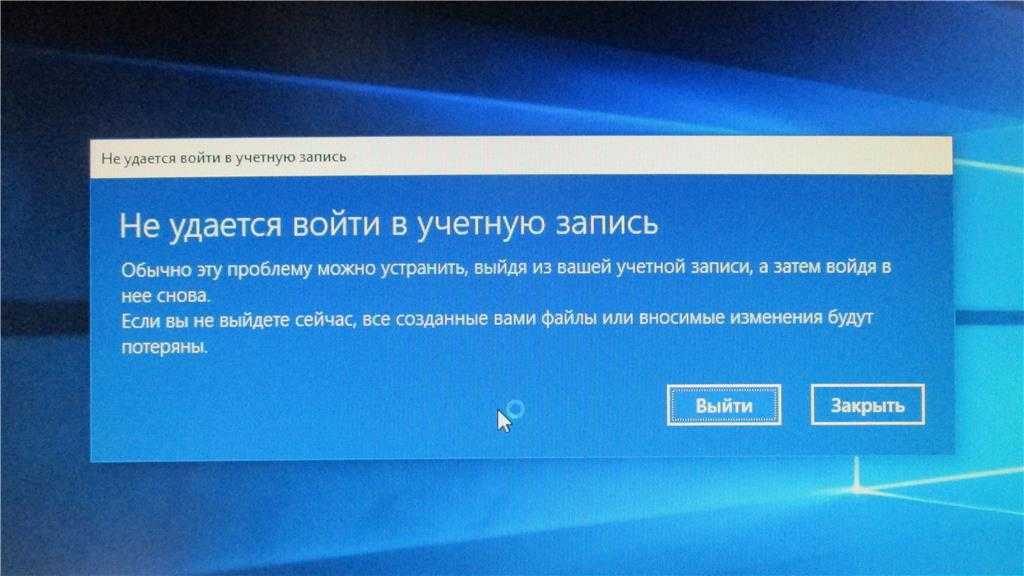

Итак, не можем войти в Windows, потому что на экране блокировки видим это.

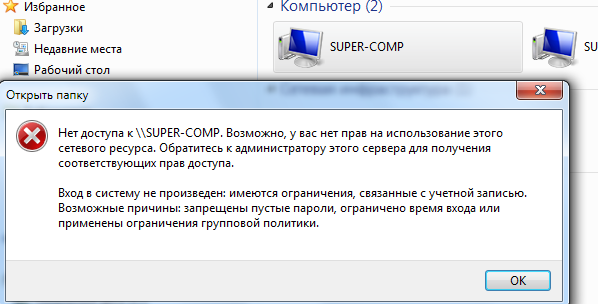

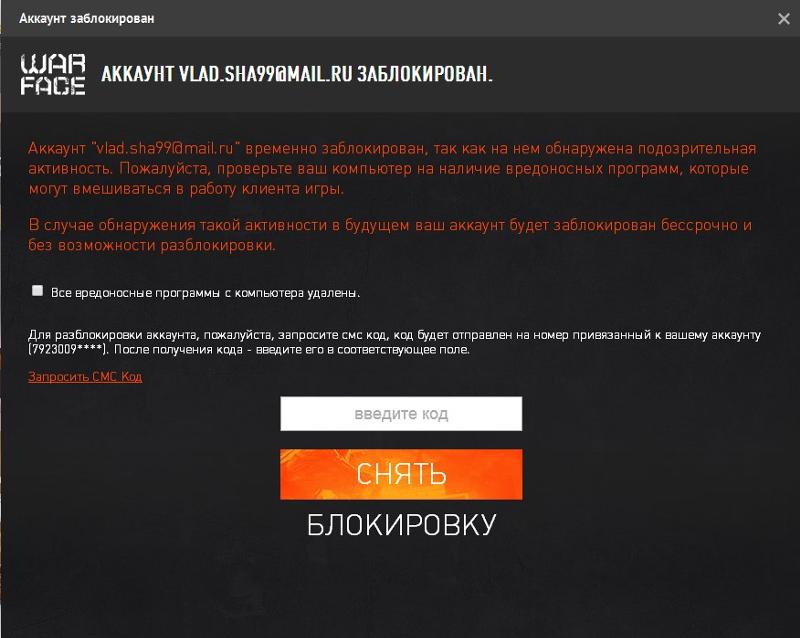

Такая блокировка является результатом определённого количества неудачных попыток авторизации в локальной учётке, если администратором компьютера внесены соответствующие настройки локальной групповой политики.

Администратор компьютера в локальных групповых политиках может установить то или иное число попыток входа в учётные записи пользователей. При превышении этого числа попыток учётка блокируется для входа. Это такая защита от подбора паролей. Даже если дело имеем не с ситуацией попытки подбора пароля к чужой учётке, а просто её истинный владелец невнимательно вводил символы или не посмотрел на раскладку клавиатуры, войти в систему не удастся даже при вводе верного пароля. Придётся выждать установленное администратором время, пока не будет сброшен счётчик попыток входа. И, естественно, пока не истечёт время самой блокировки.

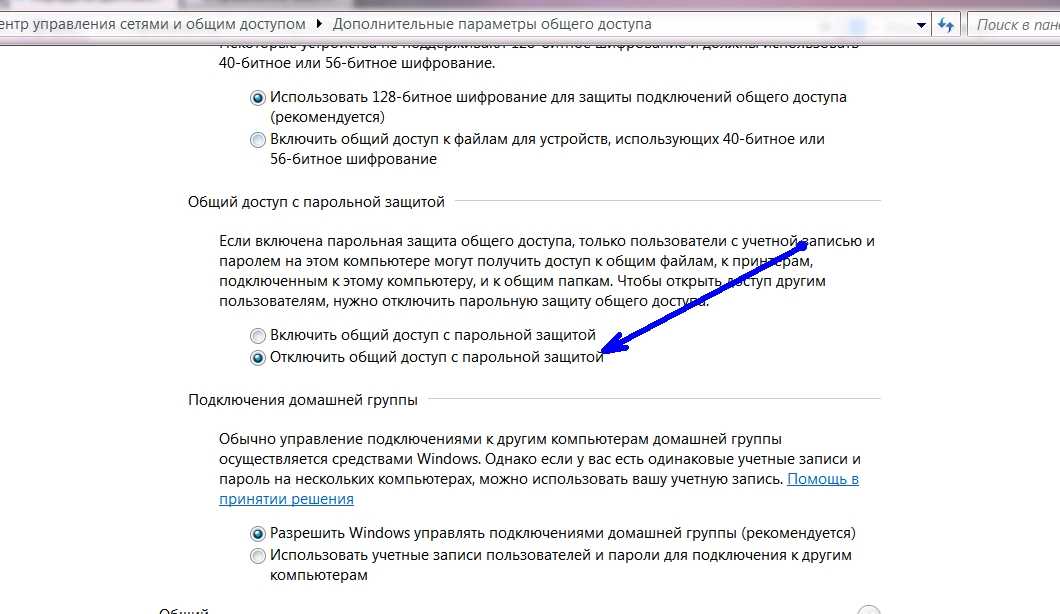

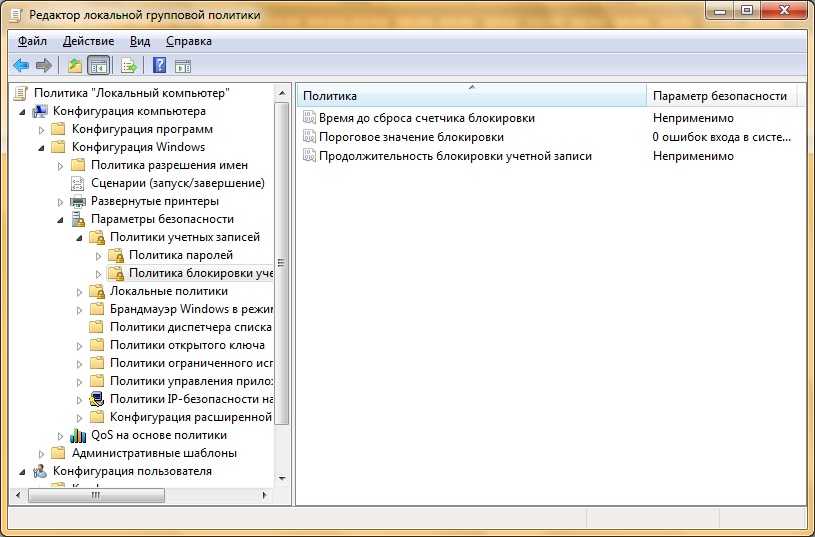

Устанавливается такая защита от подбора паролей в редакторе локальной групповой политики, в политике блокировки учётных записей.

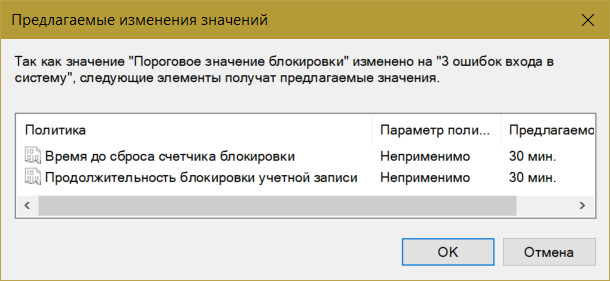

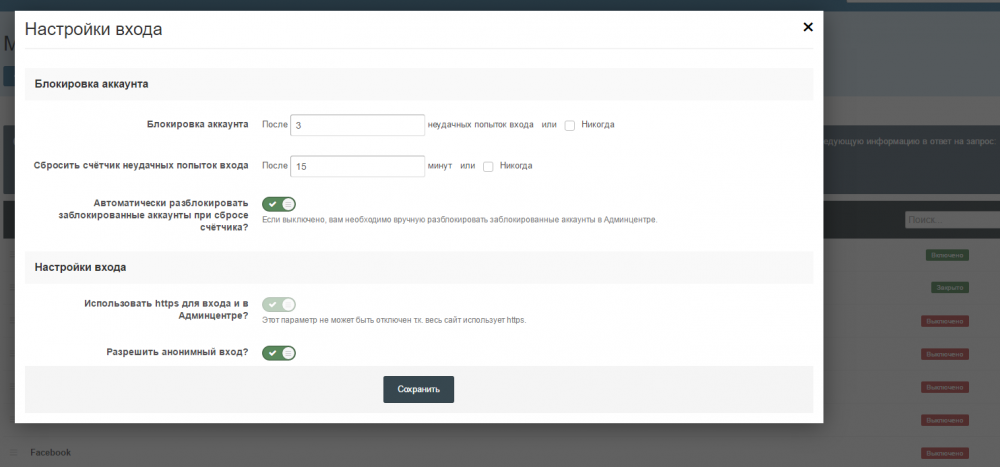

Здесь вводится пороговое значение блокировки, т.е. допустимое число попыток ввода пароля.

При установке такого порогового значения другие параметры политики – время до сброса счётчика блокировки и длительность самой блокировки – автоматически будут установлены на 30 минут.

Их при необходимости можно сменить. И, к примеру, установить меньшее время для сброса счётчика неудачных попыток ввода пароля.

А время блокировки самой учётной записи, наоборот, увеличить.

Распространяется такая защита только на локальные учётки и не работает при попытках подбора пароля или пин-кода для подключённых аккаунтов Microsoft.

Разблокировать заблокированную учётную запись можно несколькими путями:

• Дождаться завершения времени блокировки. Но здесь есть нюанс: сколько времени нужно ждать, система не уведомляет. Об этом знает только администратор компьютера;

• Войти в систему с учётки администратора и снять блокировку;

• Если доступ к учётке администратора невозможен, снять блокировку, загрузившись со съёмного устройства и подправив кое-что в реестре Windows.

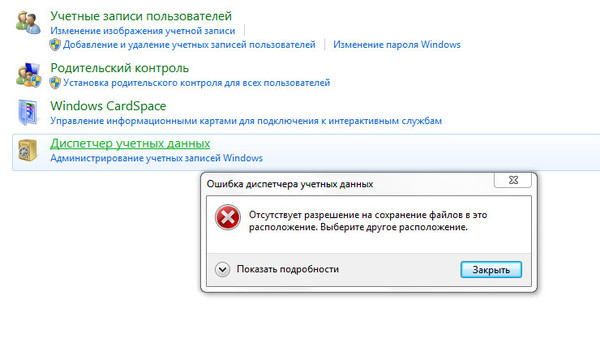

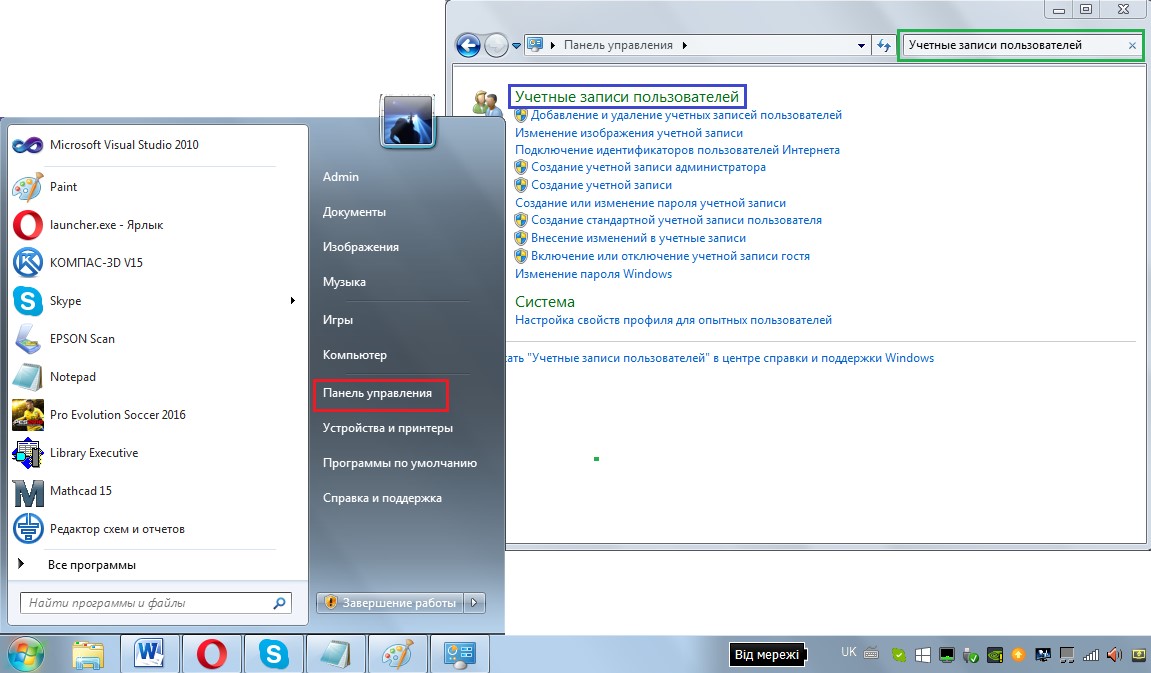

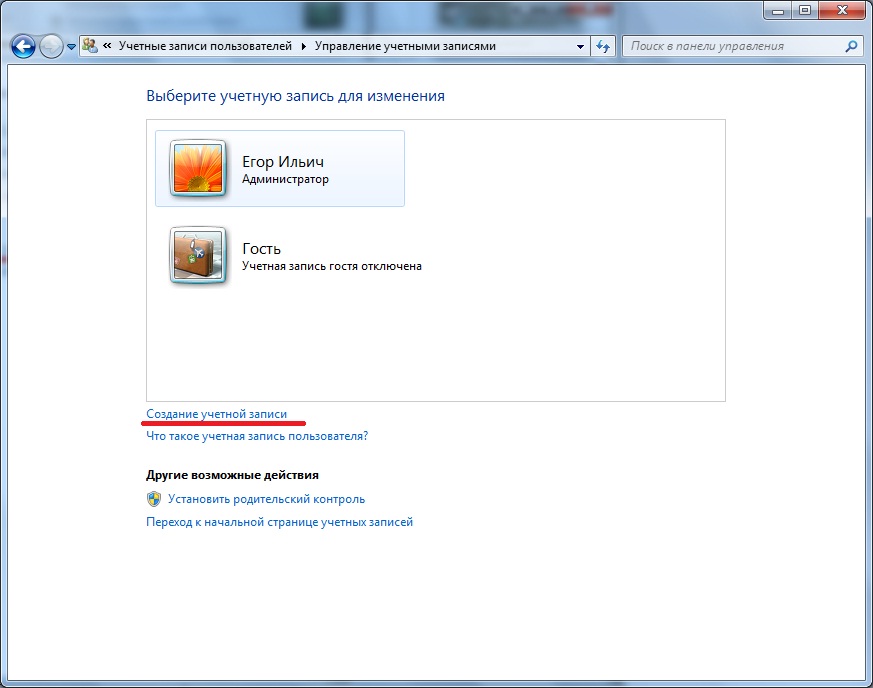

Если своя учётка заблокирована, но есть доступ к учётке администратора, необходимо войти в последнюю и разблокировать свою таким образом. Жмём клавиши Win+R, вводим:

lusrmgr. msc

msc

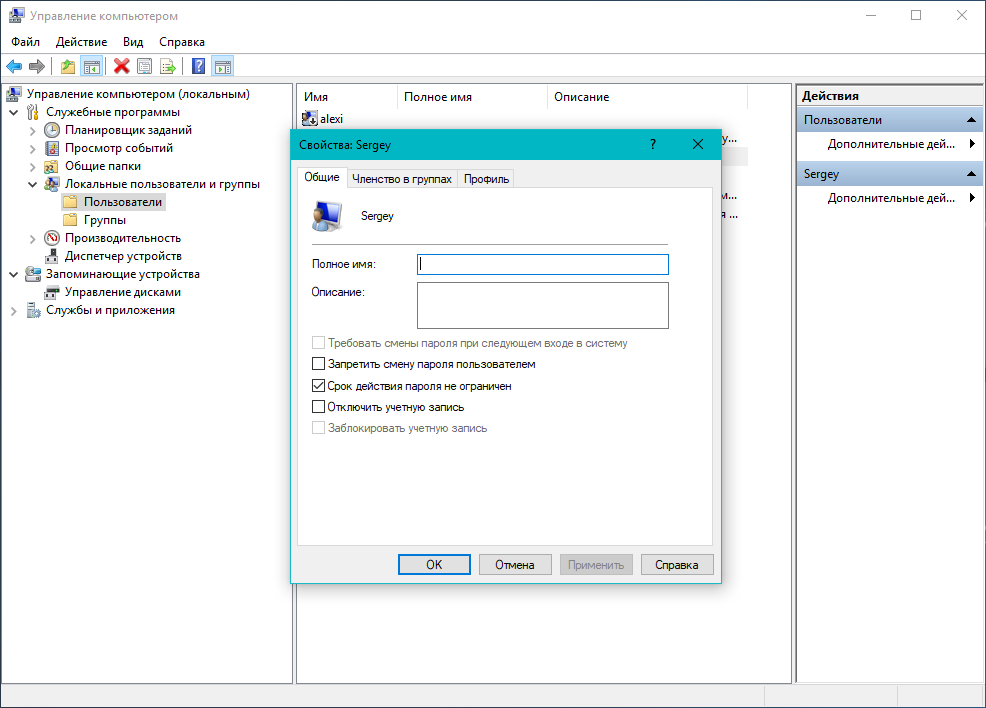

В открывшемся окне в папке «Пользователи» ищем свою учётную запись и делаем на ней двойной клик.

В окошке открывшихся свойств снимаем галочку «Заблокировать учётную запись». Применяем.

Пробуем войти в свою учётку.

- Примечание: если у вас нет пароля к учётке администратора, не стоит пытаться войти с помощью подбора. Защита от подбора паролей действует на все локальные учётные записи, в том числе и на администратора. Его учётка после определённого количества неудачных попыток авторизации также будет заблокирована.

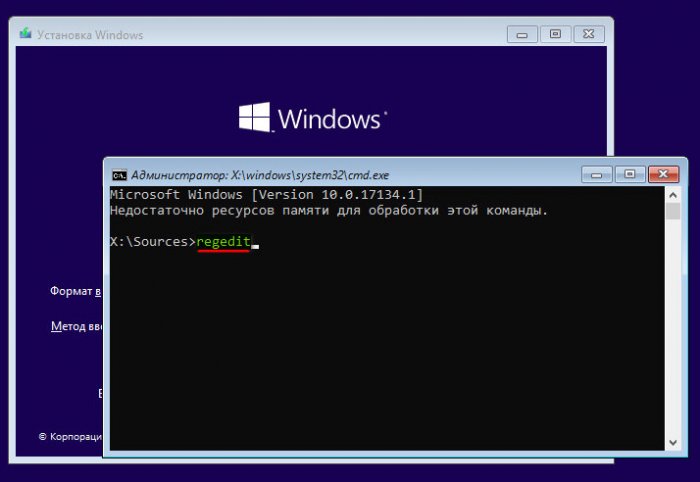

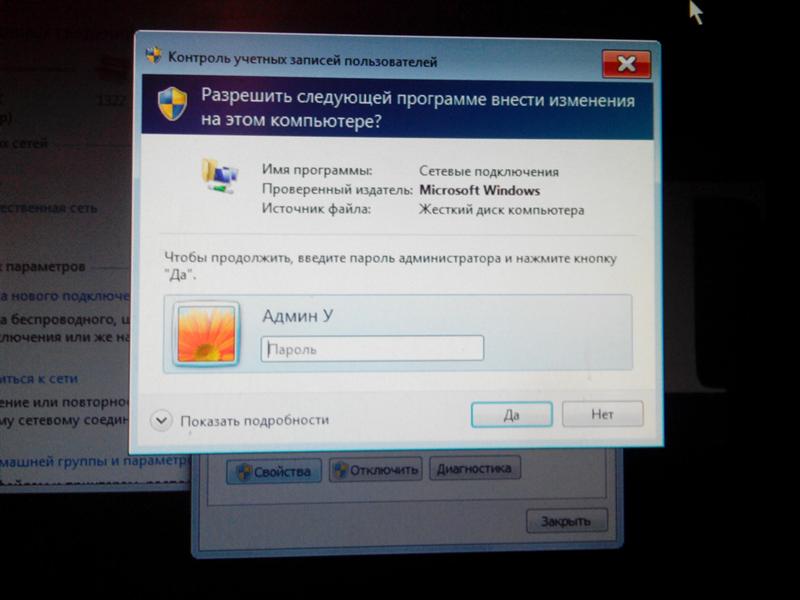

Если доступа к учётной записи администратора нет, добываем DVD-диск или флешку с процессом установки любой версии Windows или Live-диск с возможностью правки реестра операционной системы. Загружаем компьютер со съёмного устройства, в нашем случае это флешка установки Windows 10. Важно: запуск со съёмного устройства должен проводиться только при перезагрузке систем Windows 8.1 и 10. Нельзя использовать обычное завершение работы, поскольку в этих версиях из-за функции ускоренного запуска системное ядро загружается из ранее сохранённого на диске файла. Нам же нужно, чтобы ядро загрузилось с изменёнными параметрами реестра.

Нам же нужно, чтобы ядро загрузилось с изменёнными параметрами реестра.

На первом этапе установки Windows жмём Shift+F10. Запускаем реестр командной строкой:

regedit

Кликаем раздел HKEY_LOCAL_MACHINE. Далее жмём меню «Файл», здесь нам нужен пункт «Загрузить куст».

В окне обзора выходим в корень устройств «Этот компьютер» и заходим в раздел Windows. У нас он обозначен как диск (C:\), но диск системы также может значиться и под другой буквой. Тут нужно ориентироваться по объёму раздела. На системном разделе раскрываем папки «Windows», далее – «System32», далее – «config». Внутри последней нам нужен файл SAM, это так называемый куст реестра, открываем его.

Открытый куст нужно как-то назвать, имя непринципиально. Назовём его 777.

Внутри раздела реестра HKEY_LOCAL_MACHINE теперь наблюдаем новую ветвь 777. Раскрываем внутри неё путь:

777 – SAM – Domains – Account – Users – Names

Находим имя своей учётки в папке «Names». Нам, например, нужен пользователь Вася. Смотрим, что при выборе Васи отображается на панели реестра справа. У нас значение 0x3f8. Такое же значение, но только в ином формате написания — с лишними нулями спереди и капсом – ищем теперь выше, внутри папки «Users».

Нам, например, нужен пользователь Вася. Смотрим, что при выборе Васи отображается на панели реестра справа. У нас значение 0x3f8. Такое же значение, но только в ином формате написания — с лишними нулями спереди и капсом – ищем теперь выше, внутри папки «Users».

Ставим курсор теперь на это значение с нулями и капсом. В правой панели реестра ищем параметр «F» и двойным кликом раскрываем его.

В окошке параметра нам нужна строка 0038. Её первые два значения (у нас это 10 и 00) заменяем.

Двойным кликом ЛКМ щёлкаем по очереди на каждом из двух значений, и когда те выделятся синим, вписываем другие значения. А эти другие значения должны быть 10 и 02 соответственно. В итоге жмём «Ок».

Теперь в окне реестра кликаем на загруженный и отредактированный куст, у нас это 777. И выгружаем его: жмём «Файл», далее- «Выгрузить куст».

Перезагружаемся. И можем снова пытаться войти в свою учётку. Друзья, если блокировка вашей учётки – это следствие превышения допустимого числа авторизаций из-за того, что вы забыли пароль (или его, возможно, сменил кто-то без вашего ведома), вы можете просто убрать пароль. Сделать это можно, в частности, тем же способом путём правки реестра со съёмного носителя, что описан выше, только там нужны чуть другие действия. Какие – читаем здесь.

Сделать это можно, в частности, тем же способом путём правки реестра со съёмного носителя, что описан выше, только там нужны чуть другие действия. Какие – читаем здесь.

Учетная запись пользователя неожиданно заблокирована при предоставлении неправильный пароль в планировщика заданий запрос проверки подлинности

Симптомы

Рассмотрим следующий сценарий:

-

У вас есть предприятия, применяется политика пороговое значение блокировки пользователя учетной записи.

-

Создать новую задачу в планировщике задач. При создании задачи, выберите параметр запускать ли пользователь вошел в систему или нет , снимите не сохранять пароль. Задача будет иметь только доступ к ресурсам локального компьютера установите флажок и нажмите кнопку ОК , чтобы применить настройки.

Вам будет предложено предоставить учетные данные пользователя, в контексте которой должно выполняться задание.

-

Указать неверный пароль несколько раз в командной строке задач планировщика заданий проверки подлинности.

В этом случае учетная запись пользователя неожиданно заблокирована.

Примечание. Это может происходить, даже если не достигается пороговое значение блокировки. Эта проблема может возникать после обновления существующего задания учетной записи пользователя.

Эта проблема относится к проблеме, описанной в следующей статье базы знаний Майкрософт:

2548120 после создания или изменения нескольких назначенных заданий Windows 7, Windows Server 2008 R2, Windows Vista или Windows Server 2008 неправильно блокировки учетной записи

Если у вас установлено обновление 2548120 , учетная запись может быть неожиданно заблокирована в даже меньшее количество попыток ввода недействительного пароля.

Если у вас установлено обновление 2548120 , учетная запись может быть неожиданно заблокирована в даже меньшее количество попыток ввода недействительного пароля.

Причина

очень времени обеспечивают неверный пароль для проверки подлинности одного задания планировщика, что атрибут badPwdCount увеличивается неправильно два раза (или четыре раза, если не установлено обновление 2548120 ).

Решение

Чтобы устранить эту проблему, установите исправление, описанное в этой статье, после установки обновления 2548120.

Сведения об исправлении

Существует исправление от корпорации Майкрософт. Однако данное исправление предназначено для устранения только проблемы, описанной в этой статье. Применяйте это исправление только в тех случаях, когда наблюдается проблема, описанная в данной статье.

Если исправление доступно для скачивания, имеется раздел «Пакет исправлений доступен для скачивания» в верхней части этой статьи базы знаний. Если этот раздел не отображается, обратитесь в службу поддержки для получения исправления.

Примечание. Если наблюдаются другие проблемы или необходимо устранить неполадки, вам может понадобиться создать отдельный запрос на обслуживание. Стандартная оплата за поддержку будет взиматься только за дополнительные вопросы и проблемы, которые не соответствуют требованиям конкретного исправления. Чтобы просмотреть полный список телефонов поддержки и обслуживания клиентов корпорации Майкрософт или создать отдельный запрос на обслуживание, посетите следующий веб-сайт корпорации Майкрософт:

http://support. microsoft.com/contactus/?ws=supportПримечание. В форме «Пакет исправлений доступен для скачивания» отображаются языки, для которых доступно исправление. Если нужный язык не отображается, значит исправление для данного языка отсутствует.

microsoft.com/contactus/?ws=supportПримечание. В форме «Пакет исправлений доступен для скачивания» отображаются языки, для которых доступно исправление. Если нужный язык не отображается, значит исправление для данного языка отсутствует.

Предварительные условия

Для установки этого исправления необходимо иметь Пакет обновления 2 для Windows Server 2008 установлен.

Необходимость перезагрузки

Сведения о замене исправлений

Это исправление не заменяет все ранее выпущенные исправления.

Английский (США) версия данного исправления устанавливает файлы с атрибутами, указанными в приведенных ниже таблицах. Дата и время для файлов указаны в формате UTC. Дата и время для файлов на локальном компьютере отображаются в местном времени с вашим текущим смещением летнего времени (DST). Кроме того, при выполнении определенных операций с файлами, даты и время могут изменяться.

Дата и время для файлов указаны в формате UTC. Дата и время для файлов на локальном компьютере отображаются в местном времени с вашим текущим смещением летнего времени (DST). Кроме того, при выполнении определенных операций с файлами, даты и время могут изменяться.

Сведения о файлах для Windows Server 2008 и заметки

Важно. Исправления для Windows Server 2008 и Windows Vista исправления включены в те же пакеты. Однако только «Windows Vista» отображается на странице запрос исправления. Для получения пакета исправлений, который применяется к одной или обеих операционных систем, установите исправления, перечисленные в разделе «Windows Vista» на странице. Всегда смотрите раздел «Информация в данной статье относится к следующим продуктам» статьи для определения фактических операционных систем, к которым применяется каждое исправление.

-

Файлы, относящиеся к определенному продукту, этапу разработки (RTM, SPn) и направлению поддержки (LDR, GDR) можно определить путем проверки номера версий файлов, как показано в следующей таблице.

Файлы, относящиеся к определенному продукту, этапу разработки (RTM, SPn) и направлению поддержки (LDR, GDR) можно определить путем проверки номера версий файлов, как показано в следующей таблице.

Файлы, относящиеся к определенному продукту, этапу разработки (RTM, SPn) и направлению поддержки (LDR, GDR) можно определить путем проверки номера версий файлов, как показано в следующей таблице.Версия

Продукт

SR_Level

Направление поддержки

6.0.600

2.

23 xxxWindows Server 2008

SP2

LDR

- org/ListItem»>

Выпуски обновлений GDR содержат только те исправления, которые выпускаются повсеместно и предназначены для устранения распространенных крайне важных проблем. В обновления LDR входят также специализированные исправления.

-

1 Пакет обновления интегрируется в окончательной версии Windows Server 2008. Таким образом файлов выпуска RTM относятся только к системе Windows Vista. Файлов выпуска RTM выглядят следующим образом: 6.0.0000. номер версии xxxxx .

Файлы МАНИФЕСТА (.manifest) и MUM (.mum), устанавливаемые для каждой среды, указаны отдельно в разделе Дополнительные сведения о файлах» для системы Windows Server 2008». MUM файлы и файлы МАНИФЕСТА и связанные файлы каталога безопасности (.

cat), очень важны для поддержания состояния обновленные компоненты. Файлы каталога безопасности, для которых не перечислены атрибуты, подписаны цифровой подписью корпорации Майкрософт.

cat), очень важны для поддержания состояния обновленные компоненты. Файлы каталога безопасности, для которых не перечислены атрибуты, подписаны цифровой подписью корпорации Майкрософт.

Для всех поддерживаемых версий Windows Server 2008 для систем на базе x86

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Hashcleanup.exe |

6. |

9,728 |

30-Aug-2013 |

01:31 |

x86 |

|

Taskeng.exe |

6.0.6002.23205 |

171,520 |

30-Aug-2013 |

01:31 |

x86 |

|

Taskeng. |

Неприменимо |

2,254 |

29-May-2013 |

13:50 |

Неприменимо |

|

Schedsvc.dll |

6.0.6002.23205 |

602,624 |

30-Aug-2013 |

03:00 |

x86 |

|

Schedsvc. |

Неприменимо |

2250 |

29-May-2013 |

13:50 |

Неприменимо |

|

Wmicmiplugin.dll |

6.0.6002.23205 |

346,112 |

30-Aug-2013 |

03:00 |

x86 |

Для всех поддерживаемых версий Windows Server 2008 для систем на базе x64

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Hashcleanup. |

6.0.6002.23205 |

10,240 |

30-Aug-2013 |

02:27 |

x64 |

|

Taskeng.exe |

6.0.6002.23205 |

268,800 |

30-Aug-2013 |

02:28 |

x64 |

|

Taskeng. |

Неприменимо |

2,254 |

15-Nov-2011 |

15:19 |

Неприменимо |

|

Schedsvc.dll |

6.0.6002.23205 |

856,576 |

30-Aug-2013 |

04:08 |

x64 |

|

Schedsvc. |

Неприменимо |

2250 |

15-Nov-2011 |

15:19 |

Неприменимо |

|

Wmicmiplugin.dll |

6.0.6002.23205 |

500,736 |

30-Aug-2013 |

04:09 |

x64 |

|

Schedsvc. |

Неприменимо |

2250 |

29-May-2013 |

13:50 |

Неприменимо |

|

Taskeng.exe |

6.0.6002.23205 |

171,520 |

30-Aug-2013 |

01:31 |

x86 |

|

Taskeng. |

Неприменимо |

2,254 |

29-May-2013 |

13:50 |

Неприменимо |

Для всех поддерживаемых IA-64-разрядных версий Windows Server 2008

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Hashcleanup. |

6.0.6002.23205 |

20 480 |

30-Aug-2013 |

01:08 |

IA-64 |

|

Taskeng.exe |

6.0.6002.23205 |

523,264 |

30-Aug-2013 |

01:10 |

IA-64 |

|

Taskeng. |

Неприменимо |

2,254 |

15-Mar-2011 |

06:01 |

Неприменимо |

|

Schedsvc.dll |

6.0.6002.23205 |

1,418,240 |

30-Aug-2013 |

02:25 |

IA-64 |

|

Schedsvc. |

Неприменимо |

2250 |

15-Mar-2011 |

06:01 |

Неприменимо |

|

Wmicmiplugin.dll |

6.0.6002.23205 |

986,624 |

30-Aug-2013 |

02:26 |

IA-64 |

|

Schedsvc. |

Неприменимо |

2250 |

29-May-2013 |

13:50 |

Неприменимо |

|

Taskeng.exe |

6.0.6002.23205 |

171,520 |

30-Aug-2013 |

01:31 |

x86 |

|

Taskeng. |

Неприменимо |

2,254 |

29-May-2013 |

13:50 |

Неприменимо |

Сведения о файлах для Windows Server 2008 R2 и заметки

Важно. Исправления для Windows Server 2008 R2 и Windows 7 включены в одни и те же пакеты. Однако исправления на странице запроса исправлений перечислены под обеими операционными системами. Чтобы запросить пакет исправления, который применяется к одной или обеим ОС, установите исправление, описанное в разделе «Windows 7/Windows Server 2008 R2» страницы. Всегда смотрите раздел «Информация в данной статье относится к следующим продуктам» статьи для определения фактических операционных систем, к которым применяется каждое исправление.

-

Файлы, относящиеся к определенному продукту, этапу разработки (RTM, SPn) и направлению поддержки (LDR, GDR) можно определить по номерам версий, как показано в следующей таблице.

Версия

Продукт

Контрольная точка

Направление поддержки

6.1.760

1.22 xxxWindows 7 и Windows Server 2008 R2

SP1

LDR

- org/ListItem»>

Файлы МАНИФЕСТА (.manifest) и MUM (.mum), устанавливаемые для каждой среды, указаны отдельно в разделе Дополнительные сведения о файлах» для Windows Server 2008 R2». MUM и файлы Manifest ,а также связанные файлы каталога безопасности (.cat), очень важны для поддержания состояния обновляемого компонента. Файлы каталога безопасности, для которых не перечислены атрибуты, подписаны цифровой подписью корпорации Майкрософт.

Для всех поддерживаемых версий Windows Server 2008 R2 для систем на базе x64

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

D61d61c8-d73a-4eee-8cdd-f6f9786b7124. |

Неприменимо |

3,188 |

10-Jun-2009 |

20:57 |

Неприменимо |

|

Schedsvc.dll |

6.1.7601.22467 |

1,110,016 |

28-Sep-2013 |

02:32 |

x64 |

|

Schedsvc. |

Неприменимо |

2,684 |

10-Jun-2009 |

20:57 |

Неприменимо |

|

Schedsvc.mof |

Неприменимо |

2,684 |

09-Jul-2013 |

06:32 |

Неприменимо |

Для всех поддерживаемых версий Windows Server 2008 R2 для систем на базе процессоров IA-64

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

D61d61c8-d73a-4eee-8cdd-f6f9786b7124. |

Неприменимо |

3,188 |

10-Jun-2009 |

21:02 |

Неприменимо |

|

Schedsvc.dll |

6.1.7601.22467 |

1,775,104 |

28-Sep-2013 |

01:38 |

IA-64 |

|

Schedsvc. |

Неприменимо |

2,684 |

10-Jun-2009 |

21:02 |

Неприменимо |

|

Schedsvc.mof |

Неприменимо |

2,684 |

09-Jul-2013 |

06:32 |

Неприменимо |

Статус

Корпорация Майкрософт подтверждает, что это проблема продуктов Майкрософт, перечисленных в разделе «Относится к».

Ссылки

Корпорация Майкрософт использует термины для описания обновлений программного обеспечения см.

Сведения о дополнительных файлах

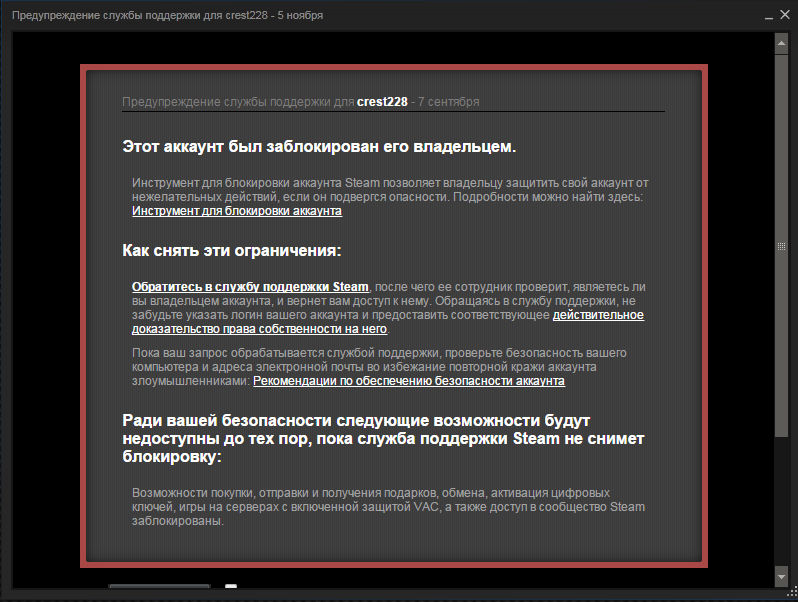

Учетная запись была заблокирована

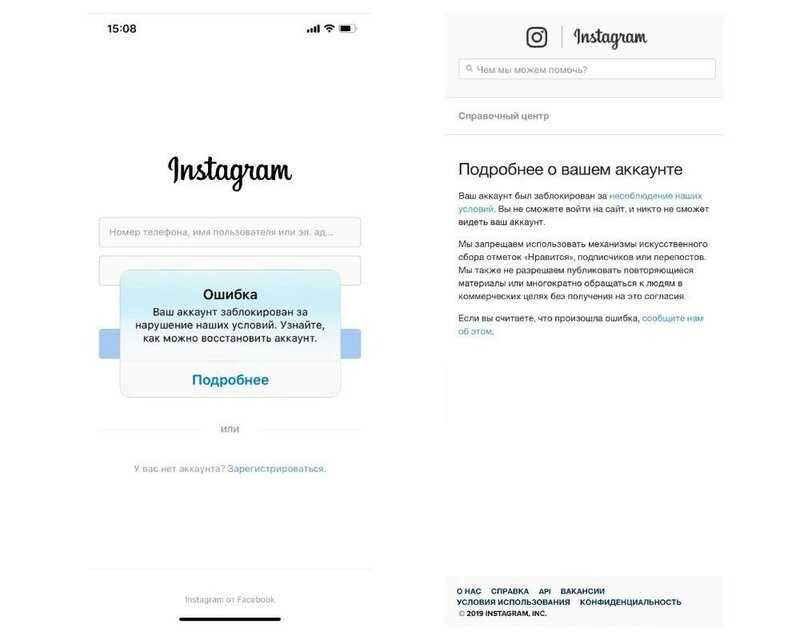

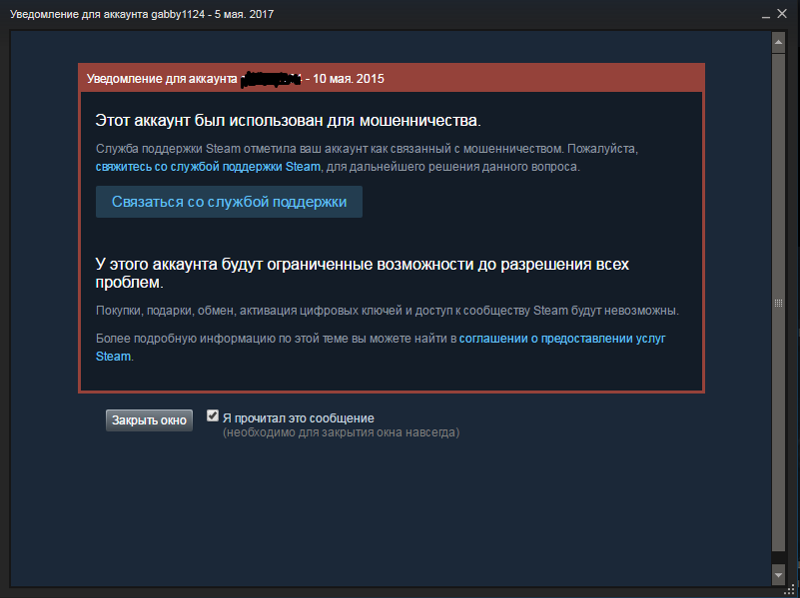

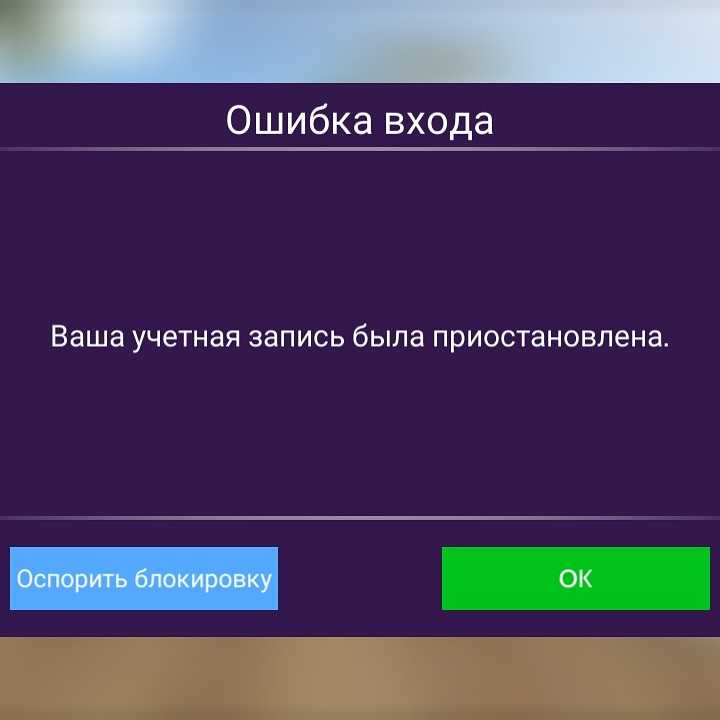

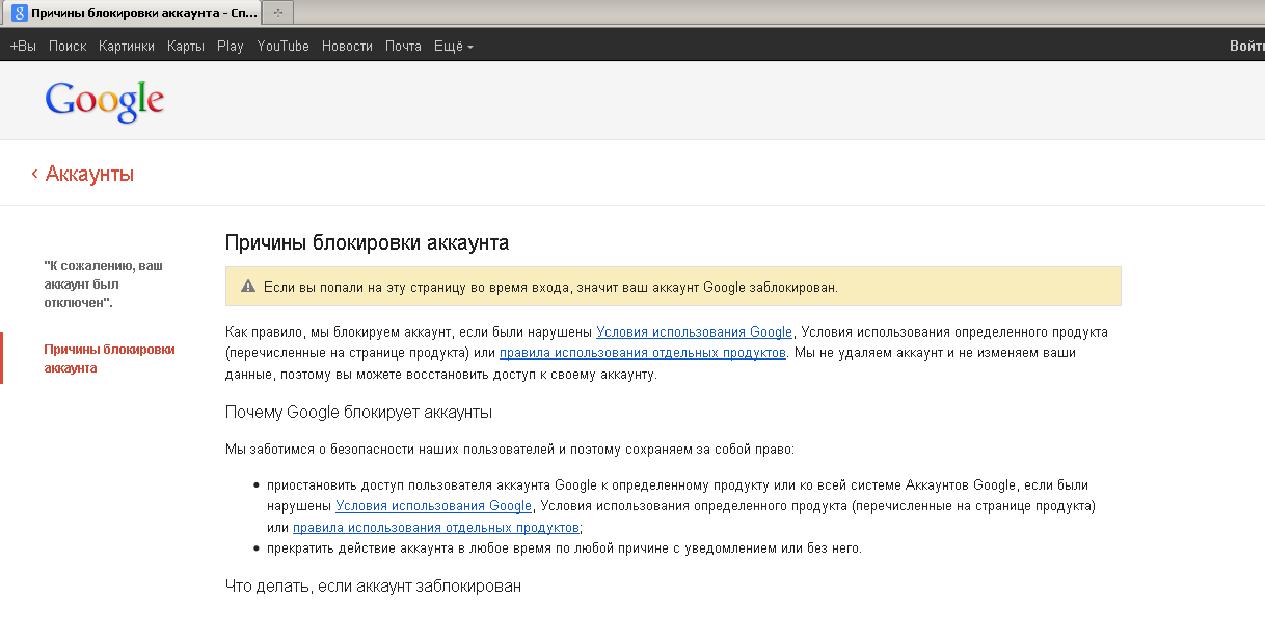

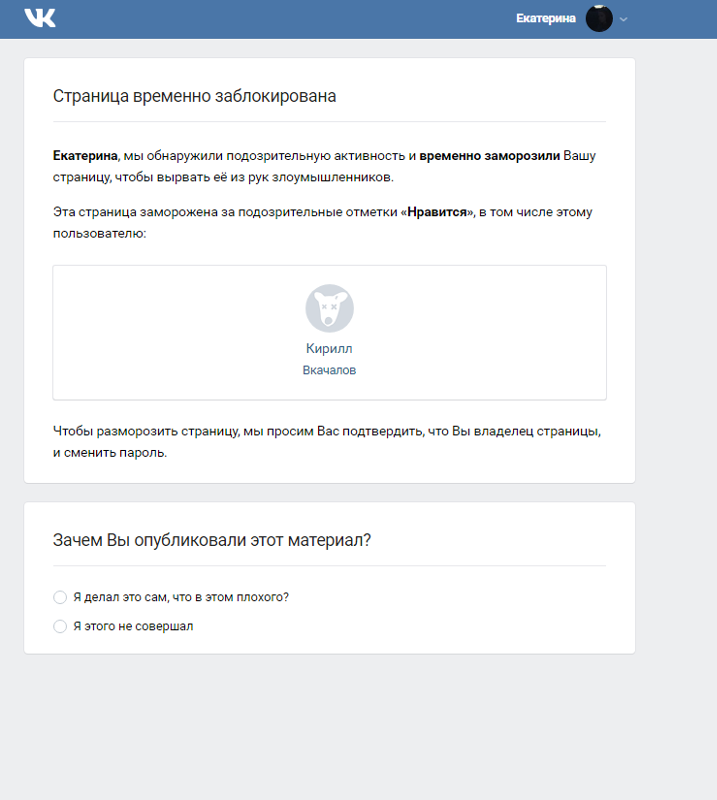

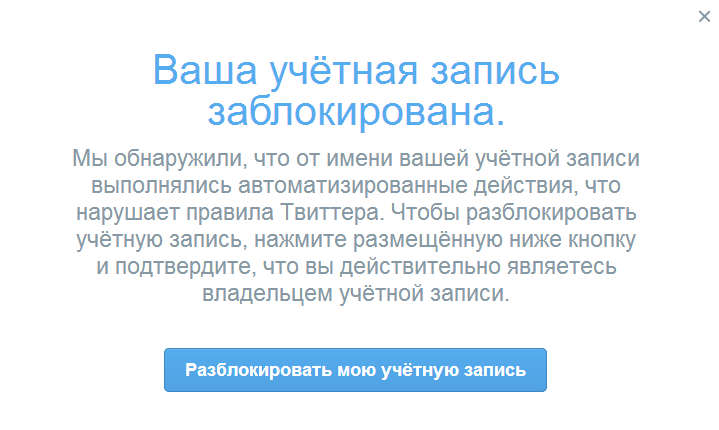

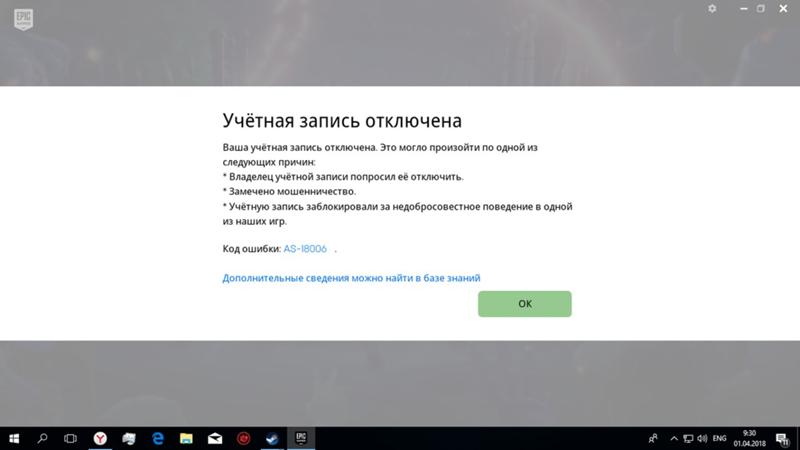

Если при попытке входа в учетную запись вы получили сообщение о том, что она заблокирована, это значит, что с ней связаны действия, которые могут нарушать наши Условия использования.

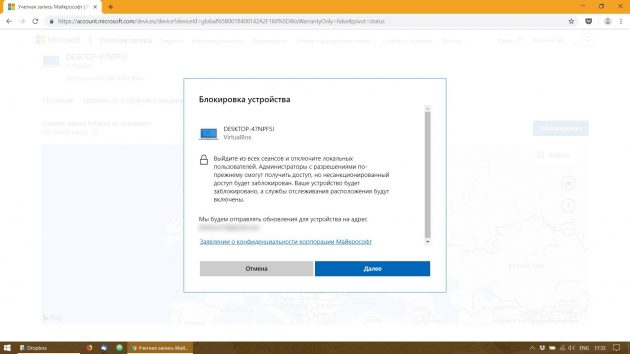

Разблокировка учетной записи Майкрософт

Чтобы разблокировать учетную запись, войдите, чтобы получить защитный код.

Войти

Советы:

-

Вы можете использовать любой номер телефона для запроса защитного кода.

-

Номер телефона не обязательно должен быть связан с вашей учетной записью.

-

Телефон не обязательно должен быть смартфоном или подключенным к Интернету, он просто должен иметь возможность получать текстовые сообщения.

-

Возможно, вам придется создать новый пароль. Ознакомьтесь с советами о том, как создать надежный пароль.

Выберите параметр, который описывает ваш опыт

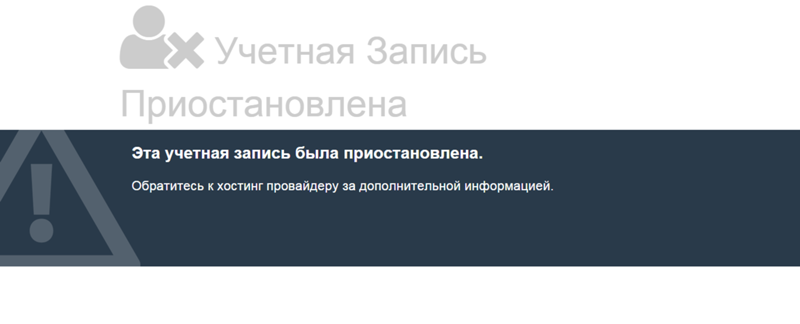

Если при входе вы не видите вариант Далее, ваша учетная запись была заблокирована из-за подозрительной активности или нарушения Условий использования Майкрософт.

Чтобы получить помощь по восстановлению учетной записи, выберите в окне ссылку, которая начинается с aka.ms/. Следуйте полученным инструкциям. Как только мы получим ваши сведения, мы рассмотрим запрос на разблокировку вашей учетной записи.

Важно:

-

После отправки формы агент службы поддержки службой безопасности в Интернете Майкрософт будет рассмотрит ее и свяжется с вами по электронной почте. Не отправляйте дополнительные запросы, так как это может увеличить время ответа.

-

В целях защиты вашей учетной записи и ее содержимого нашим агентам поддержки и специалистам можно отправлять ссылки для сброса паролей или получать доступ к учетным записям и изменять их сведения только после отправки формы восстановления учетной записи.

Вы можете использовать любой номер телефона, на который можно получать текстовые сообщения. Он не должен быть связан с вашей учетной записью.

Мы не будем использовать или сообщать номер телефона, а отправленный на него код истечет через 10 минут.

Это означает, что вы можете использовать телефон друга или коллеги, не ставя под угрозу безопасность своей учетной записи.

Самый быстрый способ разблокировать свою учетную запись — запросить и ввести защитный код в Интернете. Если вы еще не пробовали этот способ, советуем начать с него.

Совет: Если защитный код не работает, убедитесь, что вы вводите цифры из текста сообщения, а не из его заголовка.

Если отображается сообщение об ошибке «Превышено ограничение на использование» при запросе кода безопасности, это может означать, что номер телефона был использован слишком много раз в течение короткого периода времени, или что мы обнаружили что-то подозрительное о номере телефона.

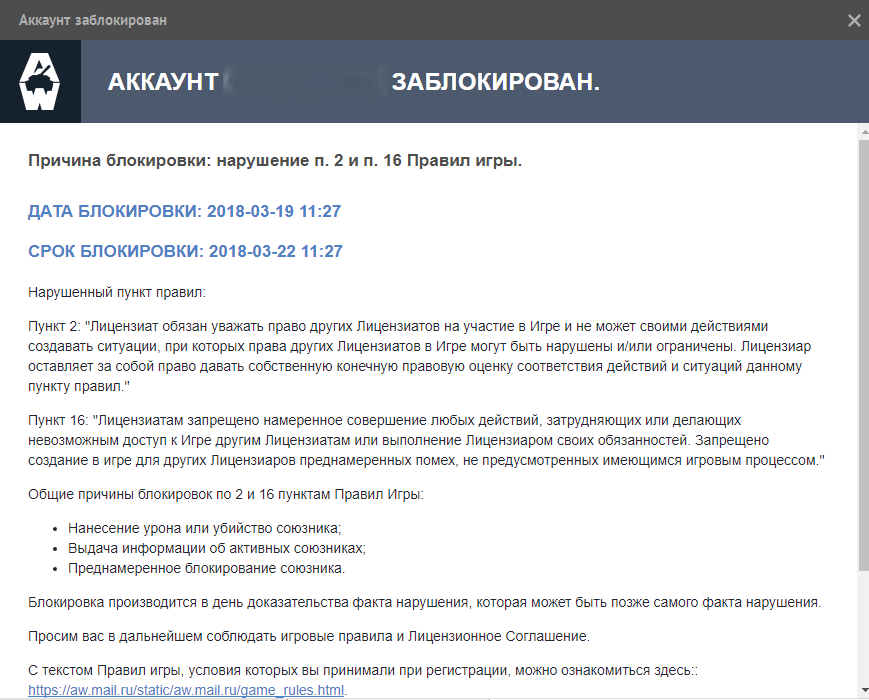

Причины блокировки и отключения учетных записей

Учетную запись Майкрософт обычно блокируют, если владелец учетной записи нарушает условия нашего соглашения об использовании служб Майкрософт. Далее приведены наиболее распространенные причины блокировки учетных записей, однако не всегда блокировка происходит по этим причинам.

Вредоносные программы, фишинг и другие вредоносные действия

Корпорация Майкрософт запрещает использовать свои службы для выполнения следующих действий.

- org/ListItem»>

Вредоносные программы — отправка намеренно нежелательного или потенциально опасного кода или программного обеспечения.

-

Фишинг — кража конфиденциальных данных других пользователей путем их обмана или спуфинга.

-

Вмешательство в работу сетей, служб и других систем Майкрософт, а также их повреждение или спуфинг.

Спам

Спам может принимать различные формы. Не используйте сети Майкрософт для отправки или публикации нежелательных сообщений электронной почты, комментариев, сообщений, фотографий, отзывов или любого другого содержимого.

Советы:

-

Не отправляйте незапрошенное рекламное или коммерческое содержимое.

-

Не отправляйте содержимое пользователям, которых вы не знаете, или слишком большому числу пользователей одновременно.

-

Не используйте программы, сценарии и боты для создания учетных записей Майкрософт.

-

Не подделывайте или не используйте повторно сведения в разных учетных записях при регистрации.

-

Не создавайте и не используйте несколько учетных записей с целью нарушения политик Майкрософт.

Подробнее об учетной записи Майкрософт

Учетная запись пользователя заблокирована, что делать? Учетная запись пользователя заблокирована и не может быть использована для входа в сеть

В статье рассказано как войти в систему, если Windows выдает сообщение «Учетная запись пользователя заблокирована и не может быть использована для входа в сеть».

Как правило, учетные записи пользователей корпоративных компьютеров всегда защищены паролем. Зачем нужна такая защита, полагаем, объяснять не нужно, в конце концов, таковы могут быть правила организации.

Но представьте себе такую ситуацию. Сотрудник садится за компьютер, вводит свой пароль и получает уведомление о том, что его учетная запись заблокирована и не может быть использована для входа в сеть. Что же случилось и почему, недоумевает он?

Причины блокировки учетной записи Windows

А случилось вот что. Сам пользователь или кто-то до него по ошибке ввели несколько раз неправильный пароль, в результате чего учетная запись была заблокирована.

Хорошо, но почему подобное не происходит на других компьютерах, скажем, домашних. Всё очень просто. Скорее всего, обслуживающий компьютеры предприятия системный администратор установил ограничение на количество неудачных попыток авторизации в учетной записи. Направлена эта дополнительная мера безопасности на защиту от подбора пароля.

ПРИМЕЧАНИЕ: данный метод защиты работает только для локальных учетных записей без использования пин-кода.

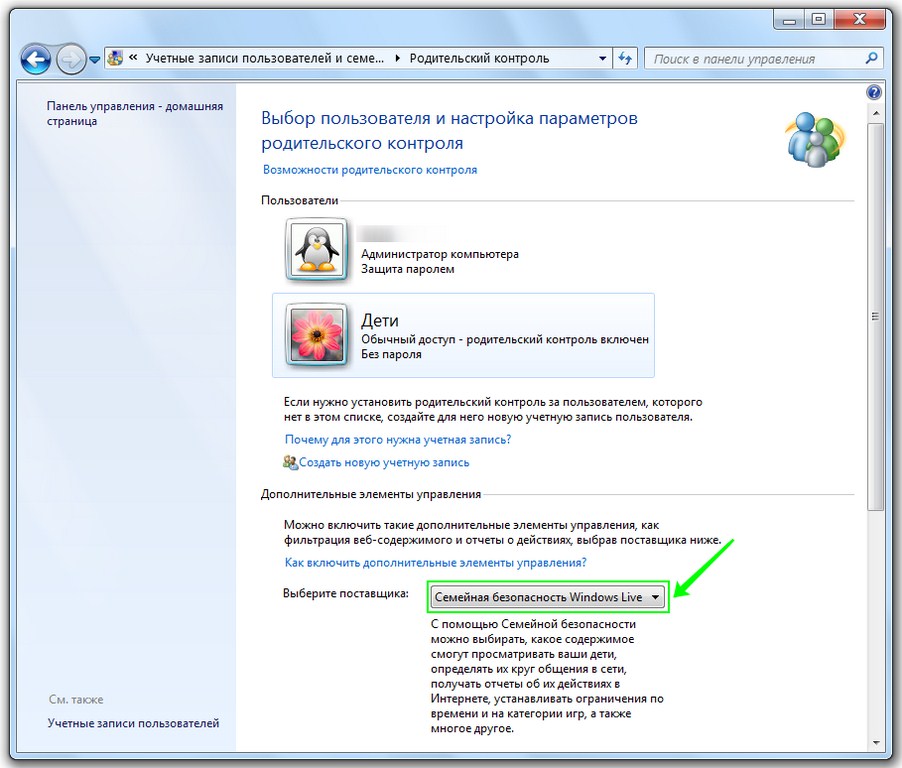

Задается настройка в редакторе локальных групповых политик. Там, в разделе параметров безопасности есть политика блокировки учетных записей, для которой доступны три опции:

- пороговое значение блокировки;

- время до сброса счетчика;

- продолжительность блокировки.

По умолчанию время блокировки для включенной настройки составляет 30 минут, но что мешает администратору его увеличить?

Получается, чтобы ввести пароль повторно, вам придется ждать, пока не истечет установленный срок, кстати, время система не сообщает, либо дожидаться прихода администратора.

Решаем проблему

Впрочем, решить проблему вы можете и самостоятельно. Самый простой способ — это зайти в Windows под учетной записью администратора и снять блокировку. Возможно это, однако, только в том случае, если админ по доброте душевной доверил вам свой пароль. Предположим, что он у вас есть.

Предположим, что он у вас есть.

Зайдите в учетную запись, откройте командой lusrmgr.msc оснастку управления пользователями и группами, выделите слева каталог «Пользователи» и дважды кликните по названию своей учетной записи в средней колонке.

В открывшемся окошке на вкладке «Общие» снимите галочку с пункта «Заблокировать учётную запись». Примените настройки войдите свою учетную запись с правильным паролем.

Если доступа к учетной записи с правами администратора нет, придется действовать в обход. Для этого вам понадобиться обычный установочный диск с Windows.

Загрузитесь с диска, а когда на экране появится приглашение мастера, нажмите Shift + F10 и выполните в открывшейся командной строке команду regedit.

Запустится редактор реестра. Выделите в его левой колонке раздел HKEY_LOCAL_MACHINE, проследуйте в меню «Файл» и выберите пункт «Загрузить куст».

В открывшемся окне обзора зайдите в «Этот компьютер», выберите системный раздел → Windows → System32 → config.

Обратите внимание, что буква системного раздела в загрузочной среде отличается. У нас это D, у вас она может быть другой, ориентируйтесь по содержимому раздела.

В папке config у вас будет файл SAM, откройте его в окне обзора, это и есть нужный вам куст.

Редактор тут же предложит присвоить ему имя. Название может быть любым, пусть будет data. Теперь, если вы раскроете раздел HKEY_LOCAL_MACHINE, то увидите, что в нём появился новый каталог Data.

Разверните его до следующей папки:

- Data/SAM/Domains/Account/Users/Names.

В последнем подразделе найдите вложенную папку с именем вашей заблокированной учетной записи, кликните по ней и запишите число, отображаемое в правой части окна редактора в колонке «Тип».

Теперь перейдите на уровень выше, в подраздел Users и выделите подраздел, в качестве имени которого будет записанное вами число.

Его формат несколько иной, с нулями спереди и заглавными символами, главное, чтобы совпадали последние три символа. В этом подразделе будет двоичный параметр F.

В этом подразделе будет двоичный параметр F.

Кликните по нему два раза, найдите в открывшемся окошке изменения значения параметра строку 0038 и замените первые два значения на 10 и 02. Сохраните результат, выделите мышкой загруженный куст (Data) и выберите в меню «Файл» опцию «Выгрузить куст».

Закройте редактор реестра, перезагрузите систему и попробуйте войти в систему с правильным паролем.

Если первый и второй способы не сработали?

Если этот способ не сработает, сбросьте пароль любым удобным вам способом, например, воспользовавшись утилитой NTPWEdit, входящей в состав загрузочного диска Live CD AOMEI PE Builder либо диском Active Password Changer — еще одной загрузочной средой, предназначенной для сброса забытых локальных паролей в Windows.

Если же оказия произошла на вашем домашнем компьютере с одной учетной записью, загрузитесь с помощью установочного диска с Windows в безопасный режим.

При этом у вас должна автоматически активироваться встроенная скрытая учетная запись администратора без пароля. Войдя в нее, разблокируйте свою учетку способом, описанным в четвертом абзаце.

Войдя в нее, разблокируйте свою учетку способом, описанным в четвертом абзаце.

Последнее обновление 16.06.2021

Учётная запись пользователя заблокирована и не может быть использована для входа в сеть

Друзья, привет. Сегодняшняя статья пригодится в первую очередь корпоративным пользователям компьютеров на базе Windows, работающим со стандартными локальными учётными записями. Тогда как вход в учётные записи со статусом администратора могут выполнять только доверенные лица компании в виде сотрудников IT-раздела. Хотя при определённом семейном микроклимате с описываемой ниже проблемой можно столкнуться, используя домашние устройства. Что же за проблема такая? А это невозможность доступа к Windows с уведомлением на экране блокировки «Учётная запись пользователя заблокирована и не может быть использована для входа в сеть». Что за блокировка такая, и как с ней бороться?

Что за блокировка такая, и как с ней бороться?

Итак, не можем войти в Windows, потому что на экране блокировки видим это.

Такая блокировка является результатом определённого количества неудачных попыток авторизации в локальной учётке, если администратором компьютера внесены соответствующие настройки локальной групповой политики.

Блокировка учётных записей Windows

Администратор компьютера в локальных групповых политиках может установить то или иное число попыток входа в учётные записи пользователей. При превышении этого числа попыток учётка блокируется для входа. Это такая защита от подбора паролей. Даже если дело имеем не с ситуацией попытки подбора пароля к чужой учётке, а просто её истинный владелец невнимательно вводил символы или не посмотрел на раскладку клавиатуры, войти в систему не удастся даже при вводе верного пароля. Придётся выждать установленное администратором время, пока не будет сброшен счётчик попыток входа. И, естественно, пока не истечёт время самой блокировки.

Устанавливается такая защита от подбора паролей в редакторе локальной групповой политики, в политике блокировки учётных записей.

При установке такого порогового значения другие параметры политики – время до сброса счётчика блокировки и длительность самой блокировки – автоматически будут установлены на 30 минут.

Их при необходимости можно сменить. И, к примеру, установить меньшее время для сброса счётчика неудачных попыток ввода пароля.

А время блокировки самой учётной записи, наоборот, увеличить.

Распространяется такая защита только на локальные учётки и не работает при попытках подбора пароля или пин-кода для подключённых аккаунтов Microsoft.

Разблокировать заблокированную учётную запись можно несколькими путями:

Войти в систему с учётки администратора и снять блокировку;

Если доступ к учётке администратора невозможен, снять блокировку, загрузившись со съёмного устройства и подправив кое-что в реестре Windows.

Как разблокировать свою учётную запись Windows, если есть доступ к администратору

Если своя учётка заблокирована, но есть доступ к учётке администратора, необходимо войти в последнюю и разблокировать свою таким образом. Жмём клавиши Win+R, вводим:

В открывшемся окне в папке «Пользователи» ищем свою учётную запись и делаем на ней двойной клик.

В окошке открывшихся свойств снимаем галочку «Заблокировать учётную запись». Применяем.

Пробуем войти в свою учётку.

- Примечание: если у вас нет пароля к учётке администратора, не стоит пытаться войти с помощью подбора. Защита от подбора паролей действует на все локальные учётные записи, в том числе и на администратора. Его учётка после определённого количества неудачных попыток авторизации также будет заблокирована.

Как разблокировать свою учётную запись Windows, если нет доступа к администратору

Если доступа к учётной записи администратора нет, добываем DVD-диск или флешку с процессом установки любой версии Windows или Live-диск с возможностью правки реестра операционной системы. Загружаем компьютер со съёмного устройства, в нашем случае это флешка установки Windows 10. Важно: запуск со съёмного устройства должен проводиться только при перезагрузке систем Windows 8.1 и 10. Нельзя использовать обычное завершение работы, поскольку в этих версиях из-за функции ускоренного запуска системное ядро загружается из ранее сохранённого на диске файла. Нам же нужно, чтобы ядро загрузилось с изменёнными параметрами реестра.

Загружаем компьютер со съёмного устройства, в нашем случае это флешка установки Windows 10. Важно: запуск со съёмного устройства должен проводиться только при перезагрузке систем Windows 8.1 и 10. Нельзя использовать обычное завершение работы, поскольку в этих версиях из-за функции ускоренного запуска системное ядро загружается из ранее сохранённого на диске файла. Нам же нужно, чтобы ядро загрузилось с изменёнными параметрами реестра.

На первом этапе установки Windows жмём Shift+F10. Запускаем реестр командной строкой:

В окне обзора выходим в корень устройств «Этот компьютер» и заходим в раздел Windows. У нас он обозначен как диск (C:\), но диск системы также может значиться и под другой буквой. Тут нужно ориентироваться по объёму раздела. На системном разделе раскрываем папки «Windows», далее – «System32», далее – «config». Внутри последней нам нужен файл SAM, это так называемый куст реестра, открываем его.

Открытый куст нужно как-то назвать, имя непринципиально. Назовём его 777.

Назовём его 777.

Внутри раздела реестра HKEY_LOCAL_MACHINE теперь наблюдаем новую ветвь 777. Раскрываем внутри неё путь:

777 – SAM – Domains – Account – Users – Names

Находим имя своей учётки в папке «Names». Нам, например, нужен пользователь Вася. Смотрим, что при выборе Васи отображается на панели реестра справа. У нас значение 0x3f8. Такое же значение, но только в ином формате написания — с лишними нулями спереди и капсом – ищем теперь выше, внутри папки «Users».

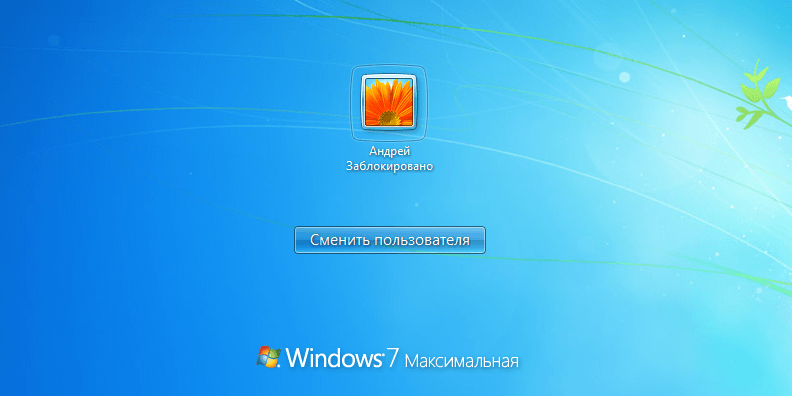

Windows 7 пишет пользователь заблокирован сменить пользователя

Содержание

- Учетная запись пользователя заблокирована, что делать?

- Причины блокировки учетной записи Windows

- Решаем проблему

- Если первый и второй способы не сработали?

- Снимаем пароль в Windows 7

- Зачем нужен пароль в Windows 7

- Способы снять пароль Windows 7

- Через команду control userpassword2

- Через панель управления

- Через установочный диск windows 7

- Через файл SAM

- Через командную строку

- Сброс пароля при входе в Windows

- Инструкция по восстановлению доступа к учетной записи пользователя Windows

- Ситуация первая: у вас есть возможность войти в систему с правами администратора, но утрачен пароль от другой учётной записи

- Подведём промежуточный итог

- Ситуация вторая: у вас есть возможность войти в систему под учетной записью без прав администратора или вовсе нет такой возможности из-за утраченного пароля для входа

- Для чего мы переименовали файлы osk и cmd?

- Видео

Учетная запись пользователя заблокирована, что делать?

В статье рассказано как войти в систему, если Windows выдает сообщение «Учетная запись пользователя заблокирована и не может быть использована для входа в сеть».

Как правило, учетные записи пользователей корпоративных компьютеров всегда защищены паролем. Зачем нужна такая защита, полагаем, объяснять не нужно, в конце концов, таковы могут быть правила организации.

Но представьте себе такую ситуацию. Сотрудник садится за компьютер, вводит свой пароль и получает уведомление о том, что его учетная запись заблокирована и не может быть использована для входа в сеть. Что же случилось и почему, недоумевает он?

Причины блокировки учетной записи Windows

А случилось вот что. Сам пользователь или кто-то до него по ошибке ввели несколько раз неправильный пароль, в результате чего учетная запись была заблокирована.

Хорошо, но почему подобное не происходит на других компьютерах, скажем, домашних. Всё очень просто. Скорее всего, обслуживающий компьютеры предприятия системный администратор установил ограничение на количество неудачных попыток авторизации в учетной записи. Направлена эта дополнительная мера безопасности на защиту от подбора пароля.

ПРИМЕЧАНИЕ : данный метод защиты работает только для локальных учетных записей без использования пин-кода.

Задается настройка в редакторе локальных групповых политик. Там, в разделе параметров безопасности есть политика блокировки учетных записей, для которой доступны три опции:

По умолчанию время блокировки для включенной настройки составляет 30 минут, но что мешает администратору его увеличить?

Получается, чтобы ввести пароль повторно, вам придется ждать, пока не истечет установленный срок, кстати, время система не сообщает, либо дожидаться прихода администратора.

Решаем проблему

Впрочем, решить проблему вы можете и самостоятельно. Самый простой способ — это зайти в Windows под учетной записью администратора и снять блокировку. Возможно это, однако, только в том случае, если админ по доброте душевной доверил вам свой пароль. Предположим, что он у вас есть.

Зайдите в учетную запись, откройте командой lusrmgr.msc оснастку управления пользователями и группами, выделите слева каталог «Пользователи» и дважды кликните по названию своей учетной записи в средней колонке.

В открывшемся окошке на вкладке «Общие» снимите галочку с пункта «Заблокировать учётную запись». Примените настройки войдите свою учетную запись с правильным паролем.

Если доступа к учетной записи с правами администратора нет, придется действовать в обход. Для этого вам понадобиться обычный установочный диск с Windows.

Загрузитесь с диска, а когда на экране появится приглашение мастера, нажмите Shift + F10 и выполните в открывшейся командной строке команду regedit.

Запустится редактор реестра. Выделите в его левой колонке раздел HKEY_LOCAL_MACHINE, проследуйте в меню «Файл» и выберите пункт «Загрузить куст».

В открывшемся окне обзора зайдите в «Этот компьютер», выберите системный раздел → Windows → System32 → config.

Обратите внимание, что буква системного раздела в загрузочной среде отличается. У нас это D, у вас она может быть другой, ориентируйтесь по содержимому раздела.

В папке config у вас будет файл SAM, откройте его в окне обзора, это и есть нужный вам куст.

Редактор тут же предложит присвоить ему имя. Название может быть любым, пусть будет data. Теперь, если вы раскроете раздел HKEY_LOCAL_MACHINE, то увидите, что в нём появился новый каталог Data.

Разверните его до следующей папки:

В последнем подразделе найдите вложенную папку с именем вашей заблокированной учетной записи, кликните по ней и запишите число, отображаемое в правой части окна редактора в колонке «Тип».

Теперь перейдите на уровень выше, в подраздел Users и выделите подраздел, в качестве имени которого будет записанное вами число.

Его формат несколько иной, с нулями спереди и заглавными символами, главное, чтобы совпадали последние три символа. В этом подразделе будет двоичный параметр F.

Кликните по нему два раза, найдите в открывшемся окошке изменения значения параметра строку 0038 и замените первые два значения на 10 и 02. Сохраните результат, выделите мышкой загруженный куст (Data) и выберите в меню «Файл» опцию «Выгрузить куст».

Закройте редактор реестра, перезагрузите систему и попробуйте войти в систему с правильным паролем.

Если первый и второй способы не сработали?

Если этот способ не сработает, сбросьте пароль любым удобным вам способом, например, воспользовавшись утилитой NTPWEdit, входящей в состав загрузочного диска Live CD AOMEI PE Builder либо диском Active Password Changer — еще одной загрузочной средой, предназначенной для сброса забытых локальных паролей в Windows.

Если же оказия произошла на вашем домашнем компьютере с одной учетной записью, загрузитесь с помощью установочного диска с Windows в безопасный режим.

При этом у вас должна автоматически активироваться встроенная скрытая учетная запись администратора без пароля. Войдя в нее, разблокируйте свою учетку способом, описанным в четвертом абзаце.

Источник

Снимаем пароль в Windows 7

Некоторые пользователи сталкивались с такой ситуацией, когда загружается операционная система (ОС), появляется окна с требованием ввести пароль, но эта секретная комбинация вдруг неожиданно забывается. Человеческая память устроена своеобразно – мы можем долго помнить о том, что было когда-то очень давно и забыть детали уже на следующий день. Вот и теперь глядя на монитор, иной раз даже невозможно вспомнить какой именно пароль был задан.

Человеческая память устроена своеобразно – мы можем долго помнить о том, что было когда-то очень давно и забыть детали уже на следующий день. Вот и теперь глядя на монитор, иной раз даже невозможно вспомнить какой именно пароль был задан.

Зачем нужен пароль в Windows 7

Вопрос безопасности среди большинства пользователей стоял остро и всегда будет иметь важное значение. И помимо установки антивирусного программного обеспечения желательно еще придумать оригинальный и умеренной сложности пароль, без которого невозможно загрузиться ОС для дальнейшей работы на компьютере.

Но другой вопрос есть ли в этом необходимость? С одной стороны если доступ к личному персональному компьютеру (ПК) имеется только у одного человека или же близкие не «покушаются» на частную собственность, которая находится внутри машины, то пароль можно не ставить. Но с другой – это первая необходимость в определенных ситуациях:

Таким образом, на одном ПК, рассчитанном на несколько пользователей, можно создать соответствующее количество учетных записей, включая администратора.

Но рано или поздно, возникает ситуация, когда пользователь забывает пароль для личного доступа к ресурсам ПК. Что делать в этом случае? Неужели придется переустанавливать ОС? А ведь для надежности ее работоспособности желательно форматировать раздел, куда она планируется ставиться.

К счастью вовсе не обязательно прибегать к такому радикальному методу, поскольку есть более щадящие варианты. Собственно о них далее и пойдет речь.

Способы снять пароль Windows 7

Как же сбросить пароль? Ситуации бывают разные, к примеру, компьютер достался новому владельцу, а прежний его хозяин или забыл передать пароль для доступа или не успел его убрать. Рассмотрим, что можно предпринять при таких непростых и непредвиденных обстоятельствах.

Через команду control userpassword2

При таком способе хорошо выручает «Интерпретатора команд» в системе Windows. На языке многих пользователей он именуется просто командной строкой (окно с черным фоном). Если доступ к операционке имеется, то для сброса пароля стоит проделать несложные манипуляции:

На завершающем этапе остается закрыть окно командной строки и перезагрузить компьютер.

Для быстроты вызова окна «Выполнить» можно просто нажать сочетание клавиш Win+R.

Через панель управления

При таком способе можно воспользоваться услугами безопасного режима. Чтобы «безопасно» загрузить систему с Windows 7 нужно перезагрузить ПК и периодически нажимать клавишу F8. Причем делать это нужно до того как система загрузится. То есть, когда на машине установлено несколько ОС и появилось окно выбора или же сама ОС загрузилась, значит, момент упущен, следует перезагрузиться еще раз.

Вообще перед загрузкой самой системы изначально проводится проверка железа на предмет работоспособности. И нужно застать тот момент, когда ряд параметров промелькнет на экране. В идеале кнопку F8 нужно начинать наживать спустя хотя бы 3-5 секунд после запуска компьютера.

И если все будет сделано правильно, то на экране можно увидеть строку «Безопасный режим» и ряд прочих параметров. Выбрать именно тот, что обычно в самом верху, подтверждая действие кнопкой Enter. Далее вход осуществляется под учетной записью Administrator, а у него пароля по умолчанию нет. Поэтому поле для ввода пароля можно оставить пустым и нажать клавишу ввода.

Далее вход осуществляется под учетной записью Administrator, а у него пароля по умолчанию нет. Поэтому поле для ввода пароля можно оставить пустым и нажать клавишу ввода.

Откроется окно с предупреждением, где нужно выбрать вариант «ДА». Когда рабочий стол загрузится, следует пойти по пути: Пуск – Панель управления – Учетные записи пользователей. Нужно выбрать соответствующе имя, после чего с левой стороны появятся меню со ссылками. Нужно выбрать «Изменение пароля». Далее остается ввести новую комбинацию или же оставить оба поля пустыми.

В завершении остается закрыть окно с учетными записями пользователей, потом панель управления. Теперь можно перегружать ПК и наблюдать за результатом.

Через установочный диск windows 7

Некоторые из приведенных примеров актуальны в том случае, когда доступ к операционной системе все же имеется. То есть можно спокойно загрузиться через стороннюю учетную запись и проделать все необходимые манипуляции. Однако не всегда есть такая возможность и иной раз пользователь сталкивается с определенной трудностью, когда он забыл пароль доступа к собственному компьютеру. Вдобавок он один пользуется машиной.

Вдобавок он один пользуется машиной.

Однако войти в систему у него не получается. Что же делать в этом случае?! Ведь это существенно ограничивает возможности. Здесь выход из сложившейся ситуации станет использование загрузочной флешки, чем большинство пользователей в последнее время пользуются чаще всего. Либо же понадобиться диск с ОС windows 7.

В составе установочного дистрибутива с Windows 7 есть специальная утилита для восстановления работоспособности ОС. Она спрятана в образе с инсталлятором.

После того как загрузится диск, нужно выбрать пункт «Восстановление системы», после чего откроется меню с различными параметрами. Из всего перечисленного стоит выбрать строчку «Восстановление образа системы». Далее действовать согласно алгоритму, приведенному ниже:

Данный алгоритм позволяет точно определить, на каком именно диске располагается ОС Windows 7. Теперь действовать нужно по другой инструкции:

После этих манипуляций можно закрыть сам редактор реестра и извлечь диск. В меню теперь можно выбрать кнопку Перезагрузка. Теперь при загрузке ОС будет выходить уже само окно командной строки.

В меню теперь можно выбрать кнопку Перезагрузка. Теперь при загрузке ОС будет выходить уже само окно командной строки.

Стоит отметить, что данный способ позволяет обойти блокировку, защищенную паролем. Для сброса именно самого пароля будет приведен способ, который описан в разделе ниже через один (через командную строку).

Через файл SAM

В ОС всего семейства Windows все пароли, которые задают пользователи, сохраняются в файле SAM и им же они управляются. Информация, которой он обладает, является ценной, а потому имеет высокую степень защиты. В связи с этим, узнать секретную комбинацию не так просто, как может показаться на первый взгляд.

Взламывать пароль не нужно, ведь есть способ просто сбросить его или скорее обойти стороной. Для этого понадобится загрузочный диск или носитель с соответствующим дистрибутивом Windows. Далее остается спокойно ждать загрузки, и когда появится окно с выбором языкам установки ОС вызвать командную строку сочетанием Shift + F10.

Далее пригодится следующая инструкция:

После проделанных манипуляций остается перезагрузить машину. Теперь можно увидеть новую запись Администратор, которой ранее не было. Вход нужно выполнить под ним.

Далее уже известным способом можно поменять пароль от собственной учетной записи или убрать его вовсе. То есть, находясь в самой ОС воспользоваться панелью управления, как выше уже было рассмотрено.

Через командную строку

С помощью этого способа можно сбросить пароль, заданный для любой учетной записи. Однако по умолчанию такой возможности нет, и придется выполнить предварительные подготовительные мероприятия, где еще также понадобится загрузочный носитель либо диск с Windows 7.

Для начала загрузится с флешки и после этого запустить командную строку сочетанием Shift+F10. Далее нужно проверить какой именно диск содержит установленную систему. Для этого поможет команда dir, с прописыванием двоеточия и обратного слэша. К примеру – dir d:\. Как показывает практики, именно под буквой d прячется система. В этом заключается особенность самого установщика. В крайнем случае, стоит проверить остальные диски – C, E и прочие.

Как показывает практики, именно под буквой d прячется система. В этом заключается особенность самого установщика. В крайнем случае, стоит проверить остальные диски – C, E и прочие.

После того как системный индикатор найден, следует ввести команду – copy d:\windows\system32\sethc.exe d:\, где:

С помощью приведенной команды утилита копируется в корень системного диска с возможностью ее восстановления. Теперь нужна другая команда — copy d:\windows\system32\cmd.exe d:\windows\system32\sethc.exe. Далее замены нужно подтвердить вводом буквенного символа «y» и нажать Enter.

Теперь собственно сама инструкция по сбросу пароля:

После этого можно войти под своим именем с новым паролем либо без него. После проделанных манипуляций и в случае успеха следует вернуть все, как было ранее. Для этого еще раз загрузиться с носителя с дистрибутивом ОС и в появившейся командной стирке ввести команду copy d:\sethc.exe d:\windows\system32\sethc.exe. Подтвердить ввод символом «y», нажав Enter.

Источник

Сброс пароля при входе в Windows

Инструкция по восстановлению доступа к учетной записи пользователя WindowsБывает так, что пользователь утратил доступ к своей учётной записи для входа в Windows. Так часто случается, когда члены одной семьи или одной организации пользуются одним ПК или ноутбуком и каждый создаёт под себя отдельную «учётку» с паролем, а потом просто забывает пароль. Рассмотрим несколько ситуаций и варианты их решения.

Примечание. Рассматривать будем на примере Windows 7, но описанные способы применимы к любой версии Windows.

Ситуация первая: у вас есть возможность войти в систему с правами администратора, но утрачен пароль от другой учётной записиЭто наиболее простая ситуация, которая имеет очень простое решение. Для восстановления доступа к учётной записи пользователя Windows воспользуйтесь командной строкой Windows. Для этого нажмите сочетание клавиш Win + R.

Для этого нажмите сочетание клавиш Win + R.

Примечание. Клавиша Win находится в левой нижней части клавиатуры, на ней имеется эмблема ОС Windows; «+» — нажимать не нужно; «R» — можно нажимать в любой раскладке, хоть в латинской, хоть в кириллической).

Появится окно Выполнить, в котором нужно ввести команду cmd и нажать клавишу Enter (или мышкой кнопку Ok).

Откроется консоль Windows (другое название — окно командной строки), где вы сможете, используя всего одну команду, восстановить или закрыть доступ ко всем учётным записям пользователей, поменять или сбросить пароли, отключить или включить существующие «учётки».

Итак, в первую очередь набираем команду net user и жмём Enter. Эта команда позволит вам увидеть в консоли список всех созданных в системе учетных записей.

Важно: при вводе команд в консоли необходимо соблюдать синтаксис и пунктуацию. Вводить можно хоть строчными, хоть заглавными буквами, но обязательно соблюдать пробелы и другие знаки препинания, если они необходимы.

Вводить можно хоть строчными, хоть заглавными буквами, но обязательно соблюдать пробелы и другие знаки препинания, если они необходимы.

В нашем примере вы можете увидеть, что на испытуемой машине имеется четыре учётных записи: Администратор, Гость, Пользователь, Сергей. «Учётка», под которой выполнен вход — «Сергей», это видно в самой первой строке, где мы вводили net user.

В нашем случае команда будет выглядеть так: net user Сергей

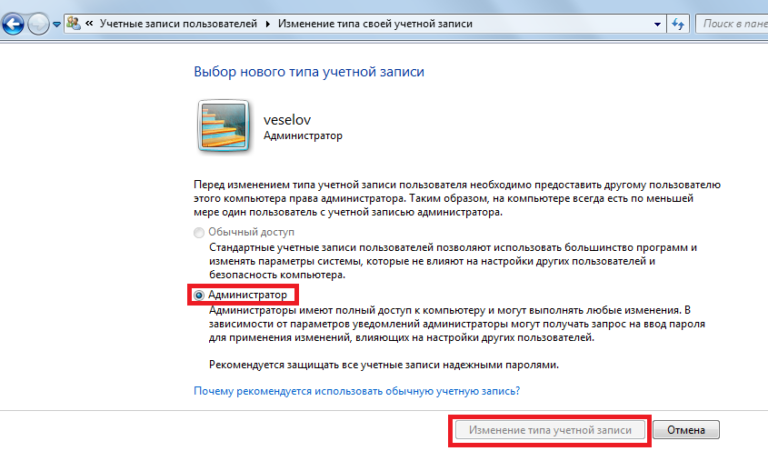

Как видим, наша учётная запись находится в локальной группе «Администраторы». Это важно, поскольку дальнейшие манипуляции с учётными записями и паролями возможны только для пользователей с правами администратора.

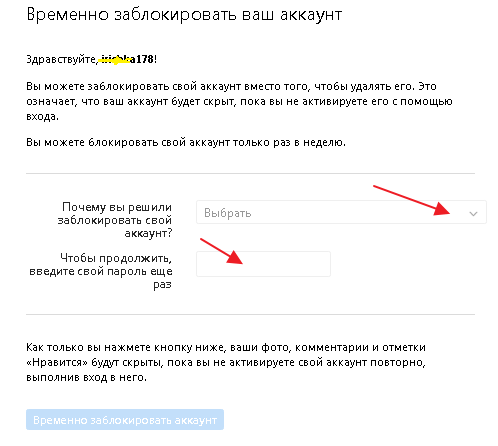

Допустим, нас интересует учётная запись пользователя «Пользователь». Если на стартовом экране она не появляется для выбора, то вероятнее всего она не активирована (или попросту — отключена), поэтому её необходимо включить всё той же командой net user, только с использованием параметра active.

В общем виде команда вводится так: net user /active:yes, а в нашем случае это будет выглядеть так: net user Пользователь /active:yes (для отключения «учётки» используем параметр active со значением no: net user /active:no).

После активации требуемой учётной записи при старте Windows система будет запрашивать выбор пользователя и пароль для входа, если он установлен.

Для того, чтобы сбросить или поменять пароль пользователя, нужно вновь воспользоваться командой net user с дополнительным параметром, тут есть два варианта:

Таким образом, используя всего лишь одну команду в командной строке Windows, вы сможете сбросить/сменить пароль для любого пользователя или включить/отключить любую учётную запись.

Подведём промежуточный итогСочетание клавиш Win + R запускает окно Выполнить. Введя в это окно команду cmd и нажав Enter можно запустить консоль (командную строку).

Введя в это окно команду cmd и нажав Enter можно запустить консоль (командную строку).

Для работы с учетными записями нам потребуется команда net user со следующими параметрами:

Всё перечисленное работает только если у вас есть возможность войти в систему под учётной записью с правами администратора. Но что делать, если к «админке» нет доступа или она отключена?

Ситуация вторая: у вас есть возможность войти в систему под учетной записью без прав администратора или вовсе нет такой возможности из-за утраченного пароля для входаКак мы уже говорили выше, изменять настройки учётных записей для входа в Windows можно только войдя в систему с правами администратора. Поэтому вам не удастся восстановить доступ из консоли, просто войдя в систему. Тем более не получится, если вы вообще не можете попасть на рабочий стол Windows. Однако, решение есть.

Для этого нам понадобится установочный диск или флешка с Windows любой версии, независимо от установленной на компьютере. Как сделать загрузочный носитель Windows сейчас подробно рассматривать не будем, расскажем об этом в одной из ближайших статей. В общих чертах тут есть два варианта:

Как сделать загрузочный носитель Windows сейчас подробно рассматривать не будем, расскажем об этом в одной из ближайших статей. В общих чертах тут есть два варианта:

Итак, вставляем в наш ПК/ноутбук установочный диск с Windows и загружаемся с него.

Примечание. Все необходимые действия можно выполнить с любого другого загрузочного диска (LiveCD) или даже просто подключив ваш жёсткий диск к другому компьютеру в качестве внешнего или или второго. Главное получить доступ к файлам и папкам операционной системы, доступ к которой утрачен. Мы же рассмотрим как это сделать с помощью установочного диска с Windows 7.

Независимо от того, образ с какой версией Windows у вас записан на носитель, любая загрузка с установочного диска начинается с выбора языка, метода ввода и формата даты/времени. Выставляем параметры и жмём кнопку Далее

В следующем окне выбираем Восстановление системы

Дожидаемся, пока программа установки найдет установленную операционную систему…

… и снова жмём кнопку Далее.

В следующем окне программа предложит вам выбрать способ восстановления Windows. Выбираем пункт Командная строка.

Запустится уже знакомая нам по предыдущему случаю консоль для ввода команд.

В командной строке вводим команду notepad и жмём Enter.

Запустится стандартное приложение Блокнот, в котором нам надо будет выбрать в верхнем меню Файл/Открыть:

Появится окно Проводника Windows для выбора файла, который нужно открыть. Но мы ничего открывать не будем. Данные действия нужны только лишь для того, чтобы получить доступ к файлам и папкам на диске. Если вы используете LiveCD или подключили жёсткий диск к другому компьютеру, то всё гораздо проще — описанные выше действия не потребуются.

Прежде чем приступить к работе с файлами не забудьте сменить тип файлов с Текстовых документов (*.txt) на Все файлы.

Далее жмём кнопку Компьютер и находим жёсткий диск с нашей Windows. Его легко распознать по объёму самого диска и по наличию в корне диска папок Windows, Program Files, System, System32. На жёстком диске идем по следующему пути:

/Windows/System32

В папке System32 находим файл с именем osk и переименовываем его в osk.old, затем находим файл cmd и переименовываем его в osk. В итоге должно получиться как на фото:

Еще раз отметим, что все эти манипуляции делались только для того чтобы переименовать эти два файла. С помощью LiveCD или подключив жёсткий диск к другому компьютеру всё гораздо проще — там вы получите прямой доступ к папкам и файлам без «танцев с бубном». С загрузочного же диска с Windows известен только такой способ получить доступ к файловой системе. Можно, конечно, не запускать Блокнот, а сделать всё из командной строки, но это еще дольше и сложнее.

Всё одновременно просто и сложно. Файл osk — это программа Экранная клавиатура, которую можно запустить при старте Windows как раз на том этапе, где система запрашивает пароль пользователя. Файл cmd — это консоль Windows, которая нам нужна для работы с учетными записями пользователей. Мы подменяем файл Экранной клавиатуры файлом Консоли и, таким образом, получаем возможность запустить командную строку с нашего жёсткого диска не имея возможности войти в систему с правами администратора. При этом у нас будут эти права и мы сможем сбросить пароли пользователей.

После переименования файлов osk->osk.old и cmd->osk перезагружаем компьютер с нашего жёсткого диска. В окне входа, где предлагается выбрать пользователя и ввести пароль, нажимаем на кнопку специальных возможностей. Она находится в левом нижнем углу экрана и выглядит как на фото ниже:

Появится окно выбора параметров, в котором надо поставить галочку возле пункта Ввод текста без клавиатуры (экранная клавиатура) и нажать кнопку Применить

Поскольку в предыдущем действии мы с вами подменили файл экранной клавиатуры файлом командной строки, то запустится уже знакомая нам консоль Windows. Причём, с правами администратора.

Причём, с правами администратора.

Таким образом, вы не имея пароля для входа и возможности попасть на рабочий стол Windows, сможете включить/отключить любую из имеющихся учетных записей, а также сменить/сбросить пароли пользователей с помощью команды net user, как это описано в самом начале этой статьи.

Не забудьте после всех операций над учётными записями вновь перезагрузить компьютер с установочного/загрузочного носителя и тем же способом переименовать файлы обратно: вначале файл osk в cmd, затем файл osk.old в osk. С этого момента установочный/загрузочный носитель нам больше не понадобится. Перезагружаем ПК/ноутбук в обычном режиме и входим в систему под восстановленной учётной записью.

Важные лайфхаки

net user Администратор /active:yes

net user Администратор «»

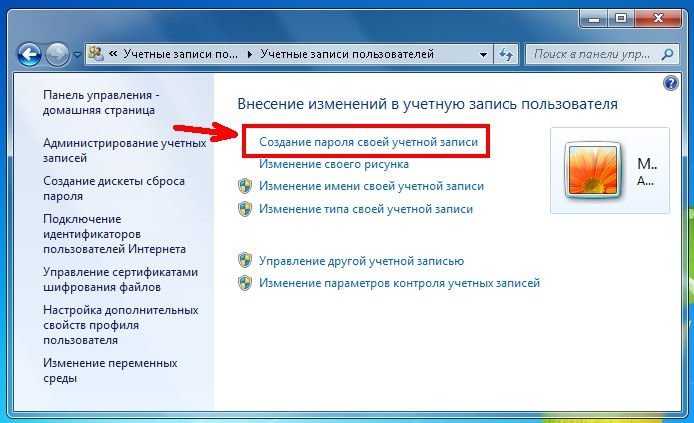

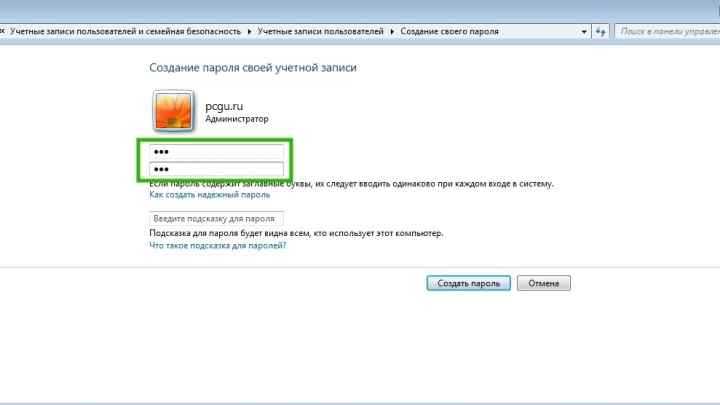

Пуск->Панель управления->Учётные записи пользователей->Создание пароля для своей учётной записи

Пуск->Завершение работы->Выход из системы

Источник

Видео

Отключение окна выбора пользователя и настройка автоматического входа в Windows 7

Как включить или отключить Учетную запись администратора в Windows 7

Сброс пароля Windows 7

Как удалить пользователя Windows

Невозможно загрузить профиль пользователя — Решение проблемы

Сброс пароля Windows без дисков и флешек | Обходим пароль и закрываем дыру

Как создать нового пользователя в Windows 7

Отключение и включение контроля учетных записей

Как сбросить пароль на пк легко

Ваша учетная запись отключена при входе обратитесь к системному администратору | ЕСТЬ РЕШЕНИЕ

Как разблокировать учетные записи Active Directory

Нет никаких сомнений в том, что одной из наиболее распространенных задач, которые ежедневно выполняют служба поддержки и ИТ-администраторы, является управление учетными записями пользователей. В частности, рассмотрение проблем с учетными записями пользователей в среде домена Active Directory занимает огромное количество времени в большинстве сред.

В частности, рассмотрение проблем с учетными записями пользователей в среде домена Active Directory занимает огромное количество времени в большинстве сред.

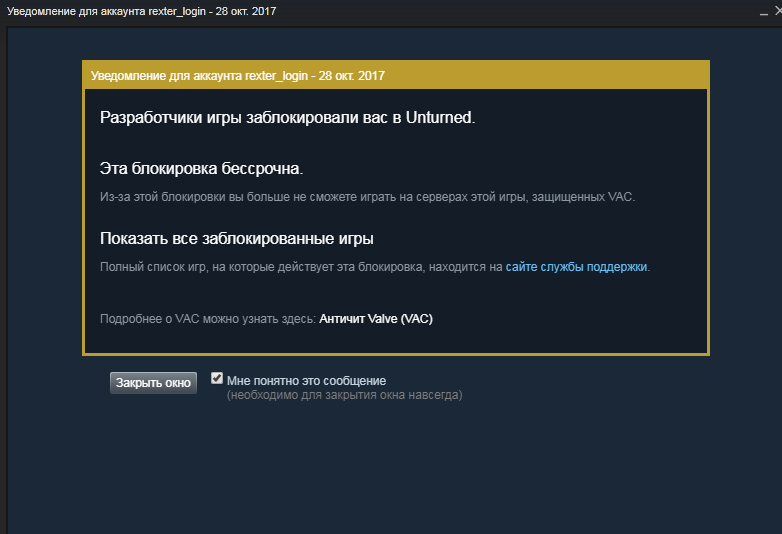

Теперь, когда большинство пользователей с начала года работают из дома из-за глобальной пандемии, сотрудники службы поддержки столкнулись с рядом проблем поддержки помимо обычных задач по управлению учетными записями пользователей. Одним из наиболее распространенных типов проблем с учетными записями пользователей, с которыми сталкиваются конечные пользователи, является блокировка учетной записи . Аккаунты могут быть заблокированы по разным причинам. Как разблокировать заблокированную учетную запись Active Directory? Как сотрудники службы поддержки могут безопасно обрабатывать сбросы паролей и блокировки учетных записей по телефону с удаленными конечными пользователями?

Почему учетные записи Active Directory заблокированы?

Вы можете задаться вопросом, почему учетная запись Active Directory может быть заблокирована? Когда учетная запись заблокирована , это означает, что Active Directory обнаружила указанное количество неправильных попыток ввода пароля для рассматриваемой учетной записи пользователя, которые превысили пороговое значение для блокировки учетной записи.

Это обычно наблюдается, когда обычный конечный пользователь «жирно перебирает» пароли или когда при вводе пароля включена клавиша «Caps Lock». Когда учетная запись заблокирована, даже попытка ввести правильный пароль не удастся, поскольку блокировка в основном делает учетную запись невозможной для использования в течение указанного периода блокировки учетной записи.

Порог блокировки учетной записи настраивается в политике блокировки учетной записи Active Directory и является частью обычных механизмов безопасности, которые обычно используются на предприятии для защиты учетных записей Active Directory. По умолчанию политика блокировки учетной записи настроена с параметром «0 неверных попыток входа», что означает, что она допускает бесконечные попытки неправильного ввода пароля.

Просмотр политики блокировки учетной записи В большинстве сред политика блокировки учетной записи будет настроена в диапазоне от 3 до 10 неверных попыток входа в систему. Ниже мы устанавливаем порог в 5 неверных попыток входа в систему.

Ниже мы устанавливаем порог в 5 неверных попыток входа в систему.

На странице справки Active Directory для порога блокировки учетной записи указано следующее:

«Этот параметр безопасности определяет количество неудачных попыток входа в систему, которые приводят к блокировке учетной записи пользователя. Заблокированную учетную запись нельзя использовать, пока она не будет сброшена администратором или пока не истечет срок блокировки учетной записи. Вы можете установить значение от 0 до 999 неудачных попыток входа в систему. Если вы установите значение 0, учетная запись никогда не будет заблокирована.

Неудачные попытки ввода пароля для рабочих станций или рядовых серверов, заблокированных с помощью клавиш CTRL+ALT+DELETE или экранных заставок, защищенных паролем, считаются неудачными попытками входа в систему.

По умолчанию: 0».

Как указано в описании параметра, существует еще один дополнительный параметр, который соответствует порогу блокировки учетной записи. Это настройка Продолжительность блокировки учетной записи . Продолжительность блокировки учетной записи определяет, как долго учетная запись будет заблокирована. Как правило, многие организации устанавливают период времени, который достаточно велик, чтобы повысить безопасность, и в то же время достаточно короток, чтобы позволить учетной записи разблокировать себя, чтобы пользователь мог попытаться снова войти в систему с правильным паролем.

Это настройка Продолжительность блокировки учетной записи . Продолжительность блокировки учетной записи определяет, как долго учетная запись будет заблокирована. Как правило, многие организации устанавливают период времени, который достаточно велик, чтобы повысить безопасность, и в то же время достаточно короток, чтобы позволить учетной записи разблокировать себя, чтобы пользователь мог попытаться снова войти в систему с правильным паролем.

Здесь есть надежда, что у злоумышленника будет всего несколько попыток, прежде чем пароль будет заблокирован. Затем учетная запись блокируется на достаточно долгое время, что может помешать любым попыткам взломать пароль пользователя. Однако есть методы, которые злоумышленники используют для успешного взлома учетных записей, таких как пароль распыления . Это включает в себя попытку только нескольких паролей против большого количества учетных записей. Кроме того, базы данных взломанных паролей содержат очень часто используемые пароли, которые часто можно найти настроенными по крайней мере для нескольких учетных записей в среде.

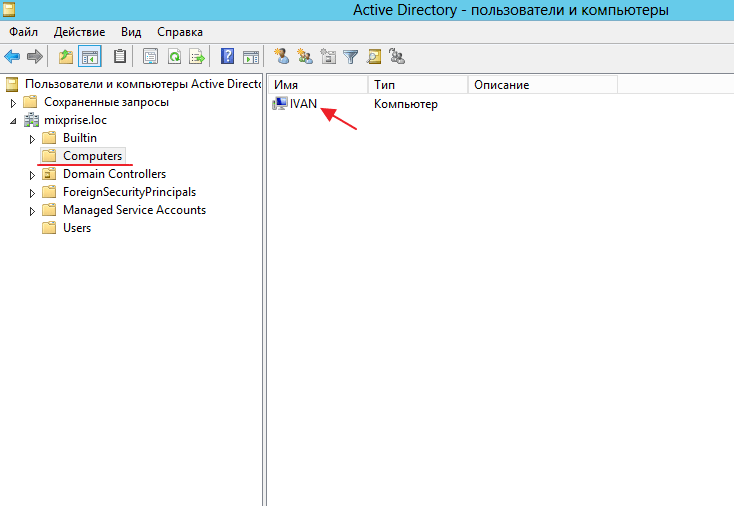

Как разблокировать учетные записи Active Directory — шаги

Для команд службы поддержки есть несколько способов разблокировки учетных записей для тех учетных записей, которые были помечены атрибутами блокировки учетной записи. Учетная запись ниже в настоящее время не заблокирована. Как видите, lockedTime не заполняется.

Просмотр атрибута lockoutTimeУчетные записи обычно разблокируются с помощью следующих процессов:

- Срок действия учетной записи истекает

- Учетная запись разблокируется вручную в ADUC

- Учетная запись разблокируется через PowerShell

Процесс первой разблокировки говорили ранее. Интервал продолжительности учетной записи является частью политики блокировки учетной записи. По истечении интервала учетная запись разблокируется и может снова использоваться для входа в систему. Второй способ — это то, с чем, возможно, уже знакомы многие администраторы. Это просто использование пользователей и компьютеров Active Directory (ADUC) для разблокировки заблокированной учетной записи пользователя. Это найдено на Учетная запись вкладка свойств учетной записи пользователя.

Это найдено на Учетная запись вкладка свойств учетной записи пользователя.

Используя PowerShell, вы можете больше находить и разблокировать учетные записи пользователей, которые заблокированы в Active Directory. Вы можете найти заблокированные учетные записи с помощью следующего командлета:

-

Import-module Active Directory -

Search-ADAccount -LockedOut

Чтобы разблокировать заблокированные учетные записи в Active Directory, вы можете использовать командлет unlock-ADAccount и канал в приведенном выше командлете.

-

Поиск-ADAccount-LockedOut | unlock-ADAccount

После того, как технические специалисты службы поддержки освоят использование PowerShell для этих типов операций, они, как правило, найдут его гораздо менее громоздким, чем использование графического интерфейса ADUC.

Безопасный сброс пароля и разблокировка

Даже при использовании PowerShell и других утилит с поддержкой сценариев процесс разблокировки учетных записей по-прежнему требует участия специалиста службы поддержки или ИТ-администратора, который выполняет работу по разблокировке учетной записи пользователя. Поскольку многие пользователи сейчас работают удаленно, они, как правило, менее доступны и вынуждены звонить, чтобы решить проблемы с учетной записью. Это может создать проблемы с безопасностью, поскольку у технических специалистов службы поддержки может не быть надежного способа проверить личность звонящего пользователя.

Specops Secure Service Desk предоставляет решение, позволяющее техническим специалистам службы поддержки оказывать помощь конечным пользователям безопасным образом посредством человеческого взаимодействия. При работе с конечными пользователями по телефону технические специалисты службы поддержки могут использовать решение Secure Service Desk для проверки их личности путем принудительного использования служб идентификации, на которые зарегистрирован конечный пользователь. Мобильный код, связанный с учетной записью пользователя в Active Directory, активируется техническим специалистом службы поддержки и отправляется на его мобильный телефон. Таким образом, личность может быть безопасно идентифицирована.

Мобильный код, связанный с учетной записью пользователя в Active Directory, активируется техническим специалистом службы поддержки и отправляется на его мобильный телефон. Таким образом, личность может быть безопасно идентифицирована.

Ниже техник службы поддержки рассматривает проблему с учетной записью пользователя и имеет возможность проверить личность удаленного работника.

Используя Secure Service Desk, специалисты службы поддержки могут безопасно проверить личность пользователя.Конечному пользователю отправляется одноразовый код. Конечный пользователь должен повторить полученный код, чтобы можно было подтвердить личность.

Проверка удостоверения удаленного конечного пользователя с помощью одноразового кодаПодведение итогов

Разблокировка заблокированных учетных записей Active Directory — это обычный процесс, которым ежедневно занимается персонал ИТ-поддержки. Блокировка учетной записи конечного пользователя является обычным явлением и является результатом слишком частых попыток входа в систему с неправильным паролем. Политика блокировки учетной записи, определенная в Active Directory, указывает пороговое значение, при котором активируется блокировка учетной записи.

Политика блокировки учетной записи, определенная в Active Directory, указывает пороговое значение, при котором активируется блокировка учетной записи.

С помощью пользователей и компьютеров Active Directory или с помощью PowerShell специалисты службы поддержки могут легко разблокировать учетную запись, которая была заблокирована в соответствии с политикой блокировки учетной записи. Однако, поскольку многие работники теперь работают удаленно, проверка блокировки учетной записи по телефону со службой поддержки создает риски безопасности, связанные с проверкой личности конечного пользователя. Злоумышленник, выдающий себя за действительного конечного пользователя, может позвонить в службу поддержки и запросить сброс пароля. Использование такого решения, как Specops Secure Service Desk, эффективно устраняет эту возможность и заставляет конечного пользователя подтверждать свою личность, прежде чем можно будет выполнить операцию сброса пароля.

Загрузите бесплатную пробную версию Specops Secure Service Desk здесь.

(Последнее обновление 12 августа 2022 г. )

Автор:

Брэндон Ли , хранилище, безопасность и облачные технологии, а также вносит свой вклад в сообщество посредством различных сообщений в блогах и технической документации, в первую очередь на Virtualizationhowto.com.

Учетная запись пользователя неожиданно заблокирована, когда вы вводите неверный пароль в запросе проверки подлинности планировщика задач

Симптомы

Рассмотрим следующий сценарий:

У вас есть предприятие, к которому применена политика порогового значения блокировки учетной записи пользователя.

Вы создаете новую задачу в планировщике заданий.

При создании задачи вы выбираете Запускать независимо от того, вошел ли пользователь в систему или нет , нажмите, чтобы очистить Не сохранять пароль. Задача будет иметь доступ только к локальным ресурсам компьютера. Установите флажок , а затем нажмите OK , чтобы применить настройки.

При создании задачи вы выбираете Запускать независимо от того, вошел ли пользователь в систему или нет , нажмите, чтобы очистить Не сохранять пароль. Задача будет иметь доступ только к локальным ресурсам компьютера. Установите флажок , а затем нажмите OK , чтобы применить настройки.Вам будет предложено ввести учетные данные пользователя, в контексте которого должна выполняться задача.

Вы несколько раз вводите неверный пароль в запросе проверки подлинности планировщика заданий.

В этом случае учетная запись пользователя неожиданно заблокирована.

Примечание. Эта проблема может возникнуть, даже если порог блокировки не достигнут. Эта проблема также может возникнуть после обновления учетной записи пользователя существующей задачи.

Эта проблема связана с проблемой, описанной в следующей статье базы знаний Майкрософт:

2548120 Учетная запись неправильно заблокирована после создания или изменения нескольких запланированных задач в Windows 7, Windows Server 2008 R2, Windows Vista или Windows Server 2008

Примечание. Если у вас не установлено обновление 2548120, учетная запись может быть неожиданно заблокирована при еще меньшем количестве попыток ввести неверный пароль.

Причина

каждый раз, когда вы вводите неверный пароль для проверки подлинности планировщика одиночных задач, атрибут badPwdCount неправильно увеличивается два раза (или четыре раза, если обновление 2548120 не установлено).

Резолюция

Чтобы решить эту проблему, примените исправление, описанное в этой статье, после установки обновления 2548120.

Информация об исправлении

Поддерживаемое исправление доступно от Microsoft. Однако это исправление предназначено для устранения только проблемы, описанной в этой статье. Применяйте это исправление только к системам, в которых возникла проблема, описанная в этой статье. Это исправление может пройти дополнительное тестирование. Таким образом, если вы не серьезно затронуты этой проблемой, мы рекомендуем дождаться следующего обновления программного обеспечения, содержащего это исправление.

Однако это исправление предназначено для устранения только проблемы, описанной в этой статье. Применяйте это исправление только к системам, в которых возникла проблема, описанная в этой статье. Это исправление может пройти дополнительное тестирование. Таким образом, если вы не серьезно затронуты этой проблемой, мы рекомендуем дождаться следующего обновления программного обеспечения, содержащего это исправление.

Если исправление доступно для загрузки, в верхней части этой статьи базы знаний есть раздел «Исправление доступно для загрузки». Если этот раздел не отображается, обратитесь в службу поддержки клиентов Майкрософт, чтобы получить исправление.

Примечание. При возникновении дополнительных проблем или необходимости устранения неполадок может потребоваться создать отдельный запрос на обслуживание. Обычная стоимость поддержки будет применяться к дополнительным вопросам поддержки и проблемам, которые не подходят для этого конкретного исправления. Чтобы получить полный список номеров телефонов службы поддержки и обслуживания клиентов Майкрософт или создать отдельный запрос на обслуживание, перейдите на следующий веб-сайт Майкрософт:

http://support. microsoft.com/contactus/?ws=supportПримечание В форме «Исправление доступно для загрузки» отображаются языки, для которых доступно исправление. Если вы не видите свой язык, это означает, что для него недоступно исправление.

microsoft.com/contactus/?ws=supportПримечание В форме «Исправление доступно для загрузки» отображаются языки, для которых доступно исправление. Если вы не видите свой язык, это означает, что для него недоступно исправление.

Предпосылки

Чтобы применить это исправление, необходимо установить пакет обновления 2 для Windows Server 2008.

Требование перезапуска

После установки этого исправления перезагружать компьютер не требуется.

Информация о замене исправления

Это исправление не заменяет ранее выпущенное исправление.

Английская (США) версия этого исправления устанавливает файлы с атрибутами, перечисленными в следующих таблицах. Даты и время для этих файлов указаны в формате всемирного координированного времени (UTC). Даты и время для этих файлов на вашем локальном компьютере отображаются по вашему местному времени вместе с вашим текущим смещением летнего времени (DST). Кроме того, даты и время могут измениться при выполнении определенных операций с файлами.

Даты и время для этих файлов на вашем локальном компьютере отображаются по вашему местному времени вместе с вашим текущим смещением летнего времени (DST). Кроме того, даты и время могут измениться при выполнении определенных операций с файлами.

Информация о файле Windows Server 2008 и примечания

Важные исправления для Windows Vista и исправления для Windows Server 2008 включены в одни и те же пакеты. Однако на странице запроса на исправление указана только «Windows Vista». Чтобы запросить пакет исправлений для одной или обеих операционных систем, выберите исправление, указанное в разделе «Windows Vista» на странице. Всегда обращайтесь к разделу «Относится к» в статьях, чтобы определить фактическую операционную систему, к которой относится каждое исправление.