Статьи — Загадочное теневое копирование тома

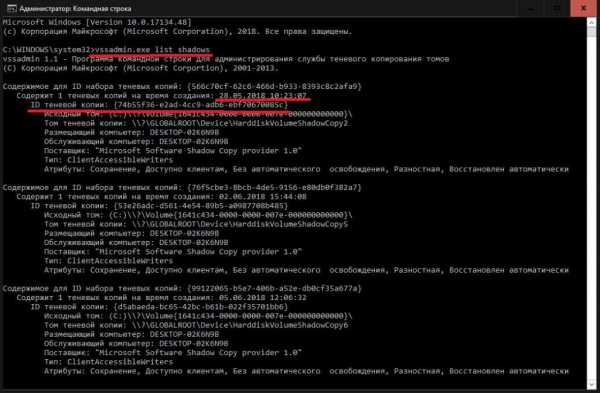

Служба «Теневое копирование тома» (Volume Shadow Copy Service, VSS) сохраняет точки восстановления и поддерживает резервирование и восстановление файлов на основании механизма получения моментальных снимков файлов и данных (snapshot), именуемые теневыми копиями. VSS создаёт статические копии открытых файлов и приложений, которые при других обстоятельствах являются слишком непостоянными для резервирования.Звучит убедительно, но VSS отнимает большое количество дискового пространства. Для начала воспользуйтесь командой «vssadmin», чтобы посмотреть, сколько места занимают текущие теневые копии тома с помощью команды «vssadmin list shadowstorage». (Для более подробной информации нажмите кнопку «Start», в строке поиска введите cmd, а затем для получения помощи введите vssadmin /?).

На приведённом ниже скриншоте активированы точки восстановления для дисков C: и D; на этих же дисках есть также теневые копии. Посмотрим, сколько дискового пространства тратится на теневые копии этих дисков: 22,079 Гбайт на диске D: (общий объём: 149 Гбайт; объём, занимаемый теневыми копиями = 15,5%) и 64,448 Гбайт на диске C: (общий объём: 465 Гбайт; объём, занимаемый теневыми копиями = 14,9%).

В какой-то момент мы обнаружили всего 230 Гбайт свободного пространства на 465-Гбайт диске C:, хотя мы точно знали, что на нём содержится всего 120 Гбайт файлов. Поиски пропавших 115 Гбайт привели нас к службе Volume Shadow Copy Service. Мы снова воспользовались командой «vssadmin list shadows» (мы не стали приводить здесь результат её выполнения, поскольку он очень длинный: там перечислены все теневые копии на диске) и выяснили, что одна из теневых копий занимает 85 Гбайт! Поскольку мы недавно копировали большую коллекцию музыкальных файлов со старого 200-Гбайт USB-накопителя на наш новый более быстрый диск SATA, служба VSS, очевидно, создала теневую копию тех файлов одновременно с их копированием в папку, доступную пользователям.Как избавиться от этой ненужной теневой копии? По умолчанию Vista выделяет теневым копиям 15% дискового пространства, однако операционная система строго не ограничивает общий объём теневых копий. Если теневой копии требуется больше места, то Vista с радостью его предоставит. С помощью утилиты командной строки vssadmin можно установить чёткий лимит дискового пространства для теневых копий. Вот как это можно сделать:

vssadmin resize shadowstorage /For=T: /On=T: /MaxSize=Num

Вместо буквы «T» подставьте название своего диска и замените «Num» на число равное 15% ёмкости этого диска. В случае с нашим диском C: эта команда будет выглядеть так:

vssadmin resize shadowstorage /For=C: /On=C: /Maxsize=69GB

Прежде чем воспользоваться этим трюком, сделайте резервную копию своей системы и создайте точку восстановления сразу же после перезагрузки системы. После выполнения приведённой выше команды, Vista автоматически сначала удаляет самые старые точки восстановления до тех пор, пока не достигнет заданного вами предела.

Источник

safezone.cc

Теневая копия — Википедия

Материал из Википедии — свободной энциклопедии

Служба теневого копирования тома (англ. Volume Shadow Copy Service, VSS) — служба операционной системы Windows, позволяющая копировать файлы, с которыми в данный момент времени ведётся работа, и даже с системными и заблокированными файлами. Служба необходима для работы следующих программ: восстановление системы, программ архивации (Paragon Drive Backup, Acronis True Image, Leo Backup, R Drive Image и другие). Обычно служба запускается вручную.

- Поддержка полиморфных snapshot providers, то есть реализаций снимков — как программных, так и аппаратных (обычно через отправку SCSI-команды на внешний дисковый массив).

- Поддержка заморозки файловой системы (flush and hold) при создании снимка.

- Поддержка writers, то есть приложений, получающих уведомления о создании снимков для подготовки своего дискового образа базы данных для резервного копирования (в снимок попадает подготовленный образ).

- Writers также получают шансы внести последние изменения в резервные копии своих файлов на снимке перед тем, как ПО резервного копирования отправит их непосредственно в резервную копию.

VSS работает на уровне блоков файловой системы. Образы файловых систем имеют два значительных преимущества: восстановление тома, обеспечение того, что во время снятия снимка блока последний не изменится.

Процесс копирования данных может быть произведён как с отдельной файловой системой, так и со специальным оборудованием. В последних версиях VSS поддерживает абстракцию функционирования операционной системы. Технология копирования не требует обязательного наличия файловой системы NTFS, но, тем не менее, ей нужна хотя бы одна файловая система NTFS, в которую сохраняется образ.

VSS при копировании является посредником между приложением и оборудованием.

К примеру, в продукте виртуализации Microsoft Virtual Server 2005 R2 SP1 или Hyper-V в Windows Server 2008 полный образ среды, включая виртуальные машины, может быть создан за одну операцию и образы, созданные разными VSS, совместимы между собой и с гостевыми операционными системами.

ru.wikipedia.org

Как включить и настроить теневое копирование файлов в Windows 10, 8.1, 8, 7

Товарищи, добрый день. По совету товарища, решил написать несколько статей о повышении безопасности для работы компьютера и файлов, хранящихся на нём. Это, относительно, простая и небольшая статья, будет просто частью одной очень большой общей статье о том, что нужно делать и понимать, чтобы не попасться на развод каких-либо мошенников и плохих людей. Не знаю, через сколько я её напишу, так как она должна быть реально огромная, но повышать компьютерную грамотность надо.

Так, что такое теневое копирование файлов? Это система Windows, которая в автоматическом режиме создает резервные копии файлов при создании точки восстановления системы (обычно при выключении и запуске компьютера). Данную функцию обязательно включать, если вы постоянно работаете с каким-либо важным документами и хотя при восстановлении предыдущих версий документов потеряется часть данных, зачастую это лучше, чем потерять файл полностью. Кстати, эта функция по сути, является единственным способом хоть как-то защититься от вирусов-шифраторов (о них тоже будет позже). Перейдем к включению данной функции.

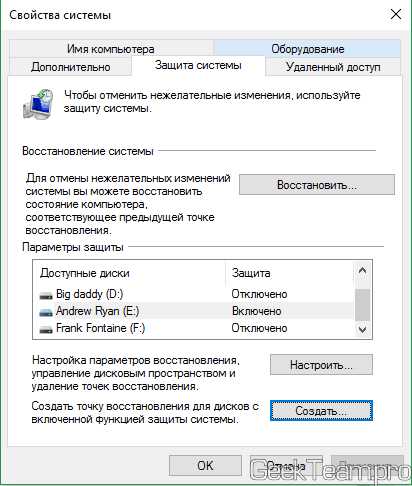

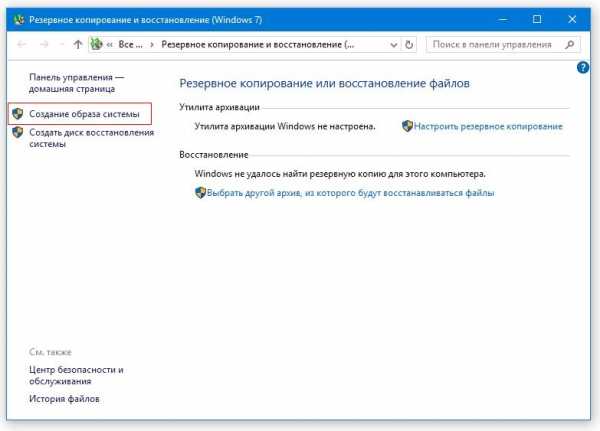

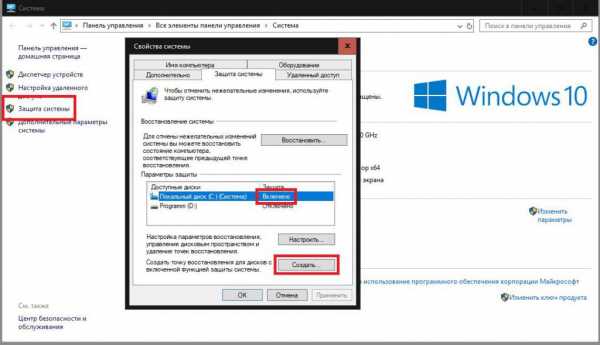

Жмём сочетание клавиш Win+Pause/Break и в левом боковом меню открывшегося окна, жмём по ссылке «Защита системы«.

Откроется окно свойства системы на вкладке «Защита системы». В Windows 7 интерфейс попроще (можно выбрать только галочками жесткие диски, файлы с которых будут сохраняться), в современных операционных системах доступны некоторые настройки. Выбираем жесткий диск, файлы которого будут сохраняться и жмём кнопку «Настроить«.

Переставляем вверху точку на «Включить защиту системы» и двигаем ползунок «Использование дискового пространства» на значение…. Которое граничит на значении вашей жадности и здравого смысла. Потому что, значение которое здесь будет указано всегда будет занято файлами точек восстановления. То есть, на жестком диск будет занят и вы не сможете записать на него большое количество фильмов, музыки, фото или что вы там ещё закачиваете. Но, если вы работаете с большим количеством важных документов, все-таки рекомендую выбрать 50-100Гб, если у вас очень много любимых фотографий, то желательно выбрать 2-3 объема папки с фото (к слову, если у вас несколько жестких дисков, можно двинуть ползунок на них тоже, так как все эти Гб будут использоваться с одной целью).

Идеальный вариант — это купить ещё один жесткий диск и использовать весь его объем для файлов теневого копирования. Да это дорого, особенно по нынешним ценам, но если у вас важные документы, они могут быть дороже 10к за новый жесткий диск, то почему нет. Тем более, напомню о вирусах — шифраторах:)

В общем, побороли жадность, выбрали объем и нажали ОК.

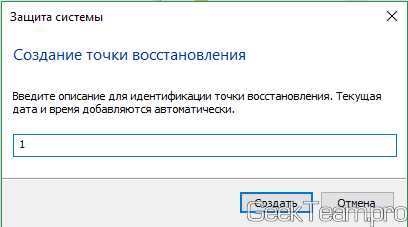

Нас вернет в окно «Свойства системы», жмём кнопку «Создать» для создания новой точки восстановления.

Указываем какое-нибудь имя и жмём ОК.

Контрольная точка создается довольно быстро и система выдаст окно о готовности, через несколько секунд.

Для демонстрации работы теневого копирования, я перед созданием точки восстановления поместил некий файл-конфиг в корень диска Е, после создания добавил в него пару строк, сохранил и снова создал точку. Теперь открыв «Свойства файла» и перейдя на вкладку «Предыдущие версии» мы можем восстановить или открыть одну из них.

Вроде всё. Надеюсь эта статья оказалась вам полезной, обязательно нажмите одну из кнопок ниже, чтобы рассказать о ней друзьям. Также подпишитесь на обновления сайта, введя свой e-mail в поле справа или подписавшись на группу во Вконтакте и канал YouTube.

Спасибо за внимание

Материал сайта geekteam.pro

geekteam.pro

Что такое теневая копия тома.    Технология теневого копирования (Volume Shadow Copy) в операционных системах Microsoft начала использоваться еще в Windows XP / Server2003 и продолжает использоваться с некоторыми усовершенствованиями во всех последующих версиях Windows. Применяется для создания системных точек восстановления, резервных копий системы и архивирования пользовательских данных. Теневое копирование реализовано с использованием специальной службы Снимки автоматически создаются в фоновом режиме, без каких либо действий со стороны пользователя и незаметно для него, при существенных изменениях операционной системы и периодически, заданиями планировщика. Имеется возможность создания теневой копии в ручном режиме, с использованием средства создания точек восстановления для дисков с включенной защитой. Например, в Windows 10 —

При нажатии на кнопку Создать выполнится не только создание новой точки восстановления, но и будет сделан новый снимок файловой системы. Включение и настройка параметров защиты системы может выполняться с использованием кнопки Настройка. Для дисков с отключенной защитой, теневое копирование не выполняется. Для операционных систем Windows XP создается только точка восстановления без полного снимка файловой системы. В операционных системах Windows Vista и старше с настройками по умолчанию, как правило, хранится несколько теневых копий системного диска. Технология теневого копирования построена таким образом, что сначала создается базовый снимок системы, являющийся полной копией, а все последующие копии содержат только изменения по отношению к базовому снимку. Соответственно, эти копии имеют гораздо меньший объем, и их создание происходит довольно быстро. Данные теневых копий хранятся в защищенном системном каталоге C:\System Volume Information\ (для диска C:) и представляют собой файлы, в именах которых содержится идентификатор GUID: {3808876b-c176-4e48-b7ae-04046e6cc752}. Например имя файла: {ca0a01b4-d58c-11db-8afb-0013720efba8}{3808876b-c176-4e48-b7ae-04046e6cc752} С использованием теневых копий, реализуется простая технология восстановления предыдущего содержимого файла (возврат предыдущей версии файла). Стандартный способ возврата к предыдущей версии файла, мягко говоря, является не совсем эффективным и удобным средством восстановления, особенно в тех случаях, когда требуется массовое восстановление, например, после заражения системы вирусом-шифровальщиком. Для этих целей удобнее использовать либо специальное ПО для восстановления данных, как например, Как правило, расшифровать зашифрованные вирусом файлы очень сложно, и иногда, даже невозможно. В таких случаях, есть смысл попробовать восстановить хотя бы то, что могло быть сохранено в снимке файловой системы, и возможно, потеря информации будет минимальной. В общем случае, задача заключается в том, чтобы подключить теневую копию к системе, в виде логического диска или каталога, с которым можно было бы работать стандартными средствами, например, Проводником или любимым файловым менеджером, вроде Far Manager. Подобная задача легко решается стандартными средствами системы. Для работы с теневыми копиями томов используется системная утилита vssadmin.exe имеющаяся в составе всех операционных систем семейства Windows, начиная с Windows XP. Краткую справку по ее использованию можно получить по команде vssadmin /?, а более подробное описание – по ссылке на список команд CMD, размещенной в конце страницы. Эту утилиту можно использовать для получения имен томов с теневыми копиями. Кроме того, в составе средств командной строки CMD Windows имеется команда для создания символьной ссылки mklink, позволяющая подключить том теневой копии в качестве обычного каталога файловой системы. Подсказку и более полное описание mklink можно получить таким же образом, как и для vssadmin.exe. Поскольку, файлы теневых копий интерпретируются системой как обычные тома, то для получения доступа к их содержимому стандартными средствами, достаточно создать символические ссылки на их корневые разделы. Для этого потребуется узнать имя тома теневой копии. Для работы с данными командами потребуются права администратора ( запуск от имени администратора). Получить список теневых копий можно с помощью команды: vssadmin List Shadows Для удобства работы с результатами вывода утилиты, можно воспользоваться их перенаправлением в файл: vssadmin List Shadows > C:\shadows\vsslist.txt Результаты выполнения команды будут записаны в текстовый файл vsslist.txt в каталоге shadows диска C:. Каталог shadows должен быть создан, например, командой md c:\shadows. Пример отображаемой информации:

Том теневой копии: \\?\GLOBALROOT\Device\HarddiskVolumeShadowCopy1 Том теневой копии: \\?\GLOBALROOT\Device\HarddiskVolumeShadowCopy2 Зная имена томов, можно подключить их в каталог, например C:\shadows командой mklink: mklink /D C:\shadows\shadow1 \\?\GLOBALROOT\Device\HarddiskVolumeShadowCopy1\ mklink /D C:\shadows\shadow2 \\?\GLOBALROOT\Device\HarddiskVolumeShadowCopy2\ Чтобы не набирать вручную имена томов, можно воспользоваться копированием их из текстового файла, полученного перенаправлением вывода команды vssadmin ( C:\shadows\vsslist.txt ) Обратите внимание на наличие символа \ после имени тома, поскольку ссылка должна создаваться на каталог, а не файл (параметр командной строки /D) После выполнения этих команд, в каталоге C:\shadows появятся подкаталоги shadow1 и shadow2 содержащие данные теневых копий. Можно из командной строки перейти в проводник Windows: explorer C:\shadows

Изображение стрелки на ярлыках указывает на то, что это не реальные каталоги файловой системы, а символические ссылки. Дальше, с данными теневых копий можно работать, как с обычным (но защищенным от записи) каталогом файловой системы. Процесс подключения теневых копий можно немного упростить с помощью командного файла, следующего содержания:

Данный командный файл должен запускаться от имени администратора. При его выполнении создается каталог C:\shadows, сохраняется вывод команды vssadmin в файле C:\shadows\vsslist.txt, команда FIND выделяет из полученного файла только те строки, которые содержат имя теневой копии, и записывает результат в файл listshadows.txt который можно открыть в блокноте, или с помощью редактора WorPad, затем командой mklink создается символическая ссылка C:\shadows\shadow1 на том первой теневой копии и запускается проводник, открывающий папку C:\shadows\. При необходимости, можно подключить нужную теневую копию, командой: mklink /D C:\shadows\shadowN \\?\GLOBALROOT\Device\HarddiskVolumeShadowCopyN\ Где N принимает значение номера копии. Копия с наибольшим номером – наиболее свежая. Дату создания каждой копии можно посмотреть в выводе команды vssadmin Команда mklink не может создать новую ссылку, если указанное в параметрах имя уже существует. Для удаления символьной ссылки можно использовать команду RD: rd C:\shadows\shadow1 — удалить символьную ссылку shadow1 Использование теневых копий томов для восстановления файлов с помощью Recuva.Скачать программу для восстановления файлов Recuva с официального сайта компании Piriform Важной особенностью Recuva является возможность восстановления файлов из теневых копий томов, автоматически создаваемыми службой теневого копирования Windows. Теневые копии утилита интерпретирует как обычные логические диски, примонтированные к текущей системе. Для отображения теневых копий, нужно включить данный режим — Настройки… — Диски — установить флажок Показывать теневые копии. При восстановлении файлов можно выбрать из списка дисковых устройств либо конкретную теневую копию, либо все, существующие в системе на данный момент времени. В настройках программы Действия должен быть установлен флажок Поиск неудаленных данных (восстановление с поврежденного носителя).

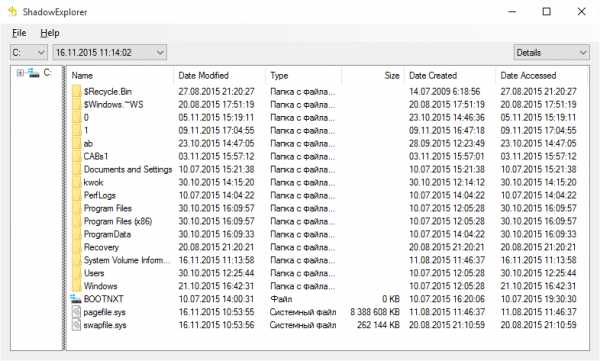

После завершения анализа, нужно найти файл для восстановления, который имеет состояние Не удалено. Таким образом, мы будем восстанавливать не удаленный файл, а файл, сохраненный в снимке файловой системы. Теневых копий, в зависимости от версии Windows, размера дисковых томов, и системных настроек теневого копирования, может быть до 64 шт. И каждая из них может быть источником восстановления для утилиты Recuva, казалось бы, безвозвратно утерянной информации. Но место на диске, отводимое теневым копиям томов ограничено, поэтому, при необходимости, система удаляет наиболее старые из них без каких-либо действий со стороны пользователя. По этой причине, пострадав от действий вируса-шифровальщика, не стоит надолго откладывать восстановление информации из существующих на данный момент снимков. По крайней мере, можно сначала скопировать файлы из теневых копий на сменный носитель, а затем уже приступать к прочим способам восстановления зашифрованных файлов. В противном случае можно не только не добиться их расшифровки, но и потерять возможность восстановления предыдущего содержимого. Вирусы-шифровальщики тоже постоянно совершенствуются, и в частности, в последнее время пытаются удалить данные теневых копий, используя команду vssadmin. При включенной системе контроля учетных записей пользователей (UAC) это сопровождается запросом на разрешение выполнение для vssadmin.exe, чего естественно, делать не нужно. В случае же отключения UAC потеря теневых копий гарантирована. Использование стороннего ПО для доступа в теневым копиям томов.Существует программное обеспечение, облегчающее доступ пользователей домашних компьютеров к данным теневых копий, как например, ShadowExplorer.

Программа позволяет выбрать диск и любую из соответствующих ему теневых копий. Данные отображаются так же, как в стандартном проводнике. Пользователь имеет возможность выбрать нужный файл или каталог и с помощью контекстного меню, вызываемого правой кнопкой мышки, экспортировать его в нужное место, например, на флэшке. Скачать ShadowExplorer можно на странице загрузки официального сайта ShadowExplorer.com Программа распространяется в двух вариантах — Installer, устанавливаемом в системе стандартным образом, и Portable, переносимом. Однако, наиболее удобным средством работы с данными теневых копий является, по моему личному мнению, простая и компактная утилита от Nirsoft ShadowCopyView. Программа бесплатная, не требует установки в системе, и при необходимости, может быть русифицирована с использованием файла языковой поддержки ShadowCopyView_lng.ini, zip-архив которого можно скачать на странице загрузки программы. Готовую русифицированную версию для 32-разрядных или 64-разрядных Windows можно скачать по ссылкам: Русифицированная 32-разрядная версия ShadowCopyView 1.05 (приблизительно 54кб) Русифицированная 64-разрядная версия ShadowCopyView 1.05 (приблизительно 67кб) Архивы содержат исполняемый файл ShadowCopyView.exe и файл языковой поддержки ShadowCopyView_lng.ini. Если удалить (переименовать) ini-файл, то интерфейс программы будет англоязычным.  Для восстановления данных с использованием теневых копий можно воспользоваться контекстным меню, вызываемым правой кнопкой мышки, или через основное меню ”Файл — Сохранить выбранные файлы в…”. В качестве дополнительных возможностей имеется средство поиска файлов и папок (CTRL+F), а также возможность получения сведений об их свойствах:

Для восстановления данных с использованием теневых копий можно воспользоваться контекстным меню, вызываемым правой кнопкой мышки, или через основное меню ”Файл — Сохранить выбранные файлы в…”. В качестве дополнительных возможностей имеется средство поиска файлов и папок (CTRL+F), а также возможность получения сведений об их свойствах:

Вероятность восстановления зашифрованных вирусом данных.Авторы вредоносных программ постоянно работают над тем, чтобы затруднить самостоятельное восстановление данных, зашифрованных вирусом. При заражении системы принимаются меры для того, чтобы удалить теневые копии или сделать их непригодными для восстановления данных. Эта задача очень легко решается, если вирус работает в среде пользователя с правами администратора при отключенной технологии контроля учетных записей пользователей UAC. В качестве примера приведу алгоритм действий реального вируса-шифровальщика, выполняющегося в системе со стандартными настройками безопасности в контексте учетной записи пользователя, обладающего правами администратора. В большинстве случаев, заражение системы происходит при открытии вложенного в электронное письмо файла. Первая ошибка, допущенная пользователем – сам факт открытия такого файла. Даже если текст письма довольно правдоподобен, существует возможность просмотра заголовка письма, по которому легко установить достоверность отправителя. Подробная методика: Как определить поддельное письмо электронной почты. Тема заражения компьютера через почтовые вложения стара, как компьютерный мир, но тем не менее, остается актуальной, и большинство заражений происходят именно таким образом. В данном конкретном случае, вложенный файл представлял собой архив, содержащий сценарий на языке JavaScript, обеспечивающий загрузку с сервера злоумышленников основного тела вируса и выполнение его в контексте учетной записи текущего пользователя. Исполняемый файл вируса имеет случайное имя и копируется в папку документов пользователя. Пример свойств вирусного процесса, полученный с помощью Far Manager:

В первую очередь, вирусный процесс попытался удалить все теневые копии системы, выполняя команду: «C:\Windows\System32\vssadmin.exe» Delete Shadows /All /Quiet В тех случаях, когда вредоносная программа выполняется в контексте учетной записи с административными правами и отключен механизм контроля UAC, теневые копии будут успешно удалены, и пользователь этого даже не заметит. При включенном контроле учетных записей UAC, отобразится оповещение системы безопасности: Интерфейс командной строки для Microsoft Volume Shadow Copy Service запрашивает разрешение на выполнение с административными привилегиями. Если на данный запрос ответить ”Да”, то результат будет таким же, как и в предыдущем случае – теневые копии будут удалены. Если же ответить ”Нет”, то программный модуль вируса повторит попытку удаления теневых копий и на экране снова отобразится сообщение системы безопасности. Так будет продолжаться до тех пор, пока не будет нажата кнопка ”Да” или вирусный процесс не будет принудительно завершен. Как правило, большинство пользователей, не задумываясь над смыслом своих действий, после нескольких повторившихся запросов, выбирают первый вариант, тем самым лишая себя последней возможности восстановления данных. Использование теневых копий томов является единственным относительно простым способом полного или частичного восстановления информации, зашифрованной вредоносными программами. Конечно, кроме восстановления с использованием ранее созданных резервных копий, которые практически никогда не имеются в наличии. В подавляющем большинстве случаев, расшифровка невозможна. С мизерной вероятностью может помочь специализированное программное обеспечение антивирусных компаний, специально разработанное для расшифровки файлов, как например утилиты RakhniDecryptor, RannohDecryptor, ScraperDecryptor и т.п. от лаборатории Касперского. Как правило, такие утилиты позволяют расшифровать только те файлы, которые были обработаны устаревшим вирусом. Для ускорения процесса, можно отправить пример зашифрованного файла и требуемый код через специальные формы на сайтах антивирусных компаний. Если у вас есть копия этого же файла в незашифрованном виде, отправьте ее также. Теоретически, это может ускорить появление утилиты-дешифратора. В качестве средства защиты от вирусов-шифровальщиков можно использовать специальные программы для создания резервных снимков файловой системы и восстановления на основе сделанного ранее снимка, как например, бесплатные Comodo Time Machine и Rollback Restore Rx Home и платная RollBack Restore Rx Pro. Эти программные продукты работают по принципу ”машины времени”, позволяя быстро вернуть состояние файловой системы на момент создания ее снимка (snapshot). В платных версиях подобных программ ( и в бесплатном Comodo Time Machine) существует возможность автоматического создания снимков по расписанию с помощью встроенного планировщика, например, при первой загрузке ежедневно или с заданной периодичностью. Особенностью перечисленных программ является собственная внутренняя система безопасности, отдельный загрузчик ОС и программный движок для создания, хранения и восстановления данных, что создает серьезные трудности для нанесения ущерба при вирусном заражении, в том числе и шифровальщиками. Comodo Time Machine — описание, примеры использования и ссылки для скачивания. RollBack Rx Home Edition — краткое описание, ограничения бесплатной версии программы, примеры использования. Recuva от компании Piriform — краткое описание и инструкция по использованию Recuva для восстановления пользовательских данных. Список команд командной строки Windows с примерами. Если вы желаете поделиться ссылкой на эту страницу в своей социальной сети, пользуйтесь кнопкой «Поделиться» В начало страницы     |     На главную страницу |

ab57.ru

Служба теневого копирования в Windows Server 2012

Служба теневого копирования томов — Volume Shadow Copy Service (VSS) впервые на платформе Windows появилась целых десять лет назад еще в Windows Server 2003, однако до сих пор далеко не все администраторы Windows используют функционал данной службы. Даже существует мнение, что при наличии грамотной политике резервного копирования использовать теневое копирование тома нецелесообразно. Однако это далеко не всегда так.

Возьмем в качестве примера файловый сервер с множеством каталогов и большим количеством пользователей, бэкап которого выполняется, допустим, ежедневно. Представим ситуацию, что пользователь в начале рабочего дня внес важные изменения в некий сверхкритичный документ, а в течении рабочего дня, случайно его модифицировал или удалил. Восстановить данный документ из резервной копии не получится, т.к. он в нее просто не попал. Настроить традиционный бэкап файлового сервера в течении рабочего дня технически затруднительно (да и сама процедура создания и восстановления из такого бэкапа может занять довольно много времени, усугубляющаяся использованием инкрементального или дифференциального бэкапа). В такой ситуации «спасти» положение может теневое копирование данных с помощью службы Volume Shadow Copy Service.

Эта статья посвящена настройке теневого копирования томов (Volume Shadow Copy) в новой серверной ОС Windows Server 2012.

Рассмотрим основные преимущества службы VSS по сравнению с классическими средствами резервного копирования данных:

- Высокая скорость создания резервных копий

- Возможность самостоятельного восстановления файлов пользователями (при наличии прав на запись в каталог)

- Возможность копирования используемых (заблокированных) пользователями файлов

- Небольшой размер копий (по информации MS около 30 Мб на 1 Гб данных)

Основные особенности работы службы теневого копирования томов

Что же такое теневая копия? По сути это снапшот (снимок) всей информации, хранящейся на диске. После создания теневой копии служба VSS начинает отслеживать изменение данных на диске. VSS разбивает все данные на блоки по 16Кб каждый, и если данные в таком блоке были изменены, служба записывает в файл теневой копии этот блок целиком. Таким образом получается, что при создании следующей теневой копии данных система не копирует данные целиком, а только лишь блочные изменения. Благодаря этому система теневого копирования позволяет существенно сэкономить место на диске. Теневые копии могут храниться на том же диске, на котором хранятся данные, либо на отдельном (решение для высоконагруженных систем с большой частотой изменения данных). Все файлы теневых копий хранятся в служебном каталоге System Volume Information. Эти файлы можно отличить по имени, все они содержат в имени идентификатор службы VSS — 3808876b-c176-4e48-b7ae-04046e6cc752.

Еще несколько особенностей VSS:

- По-умолчанию максимальное количество хранимых снапшотов для диска – 64. При превышении этого значения, служба VSS начинает циклическую перезапись теневых копий, удаляя самые ранние снапшоты.

- Под теневые копии система выделяет 10% емкости раздела, однако это значение можно изменить.

- Теневое копирование включается для тома целиком, и включить его для отдельной общей папки невозможно.

- Microsoft не рекомендует создавать снапшоты чаще, чем раз в час (однако, это всего лишь рекомендации).

Настройка теневого копирования сетевого каталога в Windows Server 2012

Попробуем настроить теневое копирование данных общей сетевой папки, расположенной на отдельном диске сервера с ОС Windows Server 2012.

Откройте оснастку «Управление компьютером» («Computer Management»), разверните блок «Служебные программы», щелкните правой кнопкой мыши по элементу Общие папки и выберите Все задачи -> Настроить теневые копии.

Затем нужно включить теневое копирование для раздела, на котором хранятся общие сетевые папки. Для этого выберите нужный том и нажмите кнопку «Включить». В этот момент будет создана первая теневая копия раздела (снапшот).

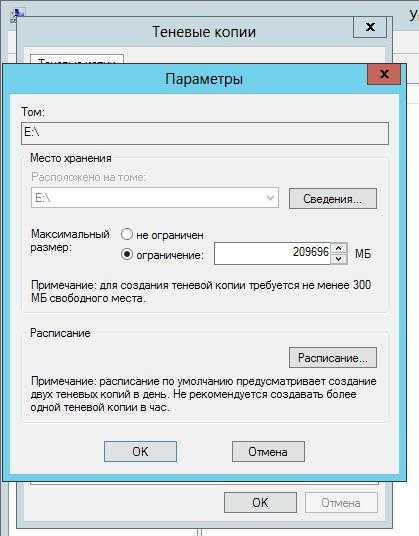

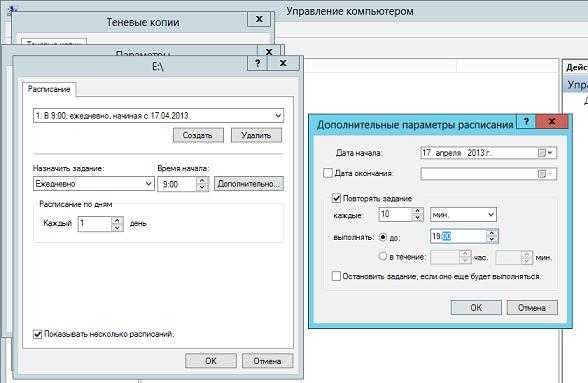

Далее необходимо задать максимальный размер копий и периодичность (расписание) их создания. Нажмите кнопку Параметры.

В данном примере настроим создание теневых копий по следующей схеме: снапшоты общих папок должны создаваться ежедневно в течении рабочего дня (с 9:00 до 19:00) каждые 10 минут. Вы, естественно, основываясь на особенности бизнес-процессов компании, можете настроить собственное расписание.

Если через некоторое время открыть свойства общей папки и перейти на вкладку «Предыдущие версии», то можно увидеть список доступных на данный момент теневых копий.

Далее у пользователя есть три варианта действия: просмотреть содержимое копии (Открыть), скопировать данные из копии в другое место (Копировать) или восстановить данные с перезаписью (Восстановить)

При попытке восстановить содержимое копии на момент снапшота появится соответствующее предупреждение.

VSS — отличное средство, позволяющее пользователям в течении дня оперативно и в удобной форме восстановить удаленный файл или откатиться к предыдущей версии документа. Нужно не забывать, что теневое копирование не отменяет необходимость выполнения классического резервного копирования данных, позволяющего восстановить данные даже в случае аппаратного сбоя.

Отметим также, что функция теневого копирования в Windows 8 была заменена на функцию File History

winitpro.ru

[РЕШЕНО] Теневое копирование открытых файлов 1C, Outlook, pst

Проблема резервного копирования открытых файлов

Если вы сталкивались с проблемой копирования занятых файлов, которые в данный момент используются другим приложением, то эта статья для вас. В файловой системе существуют так называемые монопольные блокировки файлов, которые недоступны даже для чтения другими приложениями.

Примеры открытых файлов:

- файлы MS Outlook (*.pst, *.ost)

- файлы MS Exchange Server

- диски виртуальных машин — Virtual Hard Disk (файлы VHD, VHDX)

- файлы MS SQL Server (*.mdf, *.ldf)

- файлы MS Access (*.mdb, *.ldb)

- файлы MS Word, MS Excel (*.docx, *.xlsx)

- файлы NTUSER.dat в папке с профилями пользователей C:\Users

- и другие

Например, в MS Outlook все ваши данные (почта, контакты, задачи, календарь) хранятся в файле вида:

«C:\Users\<Ваш профиль>\Documents\Файлы Outlook\[email protected]»

или

«C:\Users\<Ваш профиль>\AppData\Local\Microsoft\Outlook\[email protected]»,

в зависимости от настроек, расположенных в меню «Файл -> Настройка учетных записей», вкладка «Файлы данных».

Если Microsoft Outlook открыт, то к файлу PST нет доступа даже на чтение и при попытке резервного копирования PST-файла в другую папку вы получите сообщение об ошибке:

Процесс не может получить доступ к файлу, так как этот файл используется другим процессом.

(The process cannot access the file because it is being used by another process).

или текст ошибки может выглядеть немного иначе:

0x80070021: Процесс не может получить доступ к файлу, так как часть этого файла заблокирована другим процессом (Отказано в доступе).

0x80070021: The process cannot access the file because another process has locked a portion of the file (Access denied).

Ошибка копирования файла, если файл занят другим процессом

Ошибка копирования файла, если файл занят другим процессомРешение проблемы резервного копирования занятых (открытых) файлов

Существует 2 способа:

- Перед созданием дубликата файлов закрыть программу, которая использует эти файлы. Например, вы можете жестко закрыть MS Outlook («убить» процесс), используя команду: taskkill /im outlook.exe /f

- Использовать Volume Shadow Copy для «горячего» копирования открытых файлов (заблокированных файлов).

Первый способ — слишком жесткий и не всегда возможен, т.к. иногда для снятия задачи (kill process) в Диспетчере задач требуются повышенные привилегии. К тому же, целостность данных не гарантирована, поскольку во время жесткой выгрузки процесса из памяти этот процесс может производить запись на диск и тогда файл останется поврежденным (недописанным).

Второй способ — более гуманный, так как использует технологию теневого копирования тома Volume Shadow Copy от Microsoft и гарантирует целостность данных на диске.

Ниже будет рассмотрен способ создания копии файлов «на горячую», которые используются другим приложением, то есть 2 способ с помощью утилиты Exiland Backup Professional.

Что такое горячее или теневое копирование (shadow copying)?

Теневое копирование — это технология Microsoft, которая позволяет копировать файлы, занятые другим приложением. Это возможно благодаря созданию мгновенного снимка файловой системы (Shapshot), в то время как файловая система продолжает работать в штатном режиме без каких-либо блокировок. Таким образом, процесс создания дубликата возможен без прерывания работы текущих приложений. Служба теневого копирования VSS — Volume Shadow Service работает фоном и осуществляет доступ к данным на диске, даже если файл в этот момент используется другим приложением. Целостность данных при этом не нарушается.

ОБРАТИТЕ ВНИМАНИЕ!. Технология Volume Shadow Copy относится ко всему диску целиком, а не к отдельным файлам на диске, таким образом, вы не сможете создать теневую копию какого-либо отдельного файла. Тем не менее, вы можете сначала создать копию всего тома, затем подключить ее в системе как отдельный логический диск, например, Z:\ и после этого выборочно скопировать нужные вам файлы с этого диска (из shadow копии).

Где хранятся теневые копии и сколько занимают места?

Теневые копии тома, как правило, хранятся в скрытой системной папке «System Volume Information», расположенной в корне каждого диска. Размер одной теневой копии диска составляет около 100-300 МБ, что значительно меньше суммарного объема данных, хранящихся на диске. Место под хранение таких копий на диске отведено системой заранее и вам не нужно об этом беспокоиться.

Как Exiland Backup Professional копирует залоченные файлы

В программе Exiland Backup, начиная с версии 4.9, резервное копирование открытых файлов, таких как MS Outlook (pst, ost), MS Access (*.mdb), MS SQL Server (*.mdf) и других полностью автоматизировано. Если у вас нет глубоких знаний операционной системы или вы просто хотите сэкономить время, используйте Exiland Backup. Утилита взаимодействует со службой теневого копирования, встроенной в операционную систему Windows.

Алгоритм горячего бэкапа в Exiland Backup достаточно простой:

- сначала программа создает временную теневую копию тома (слепок файловой системы — snapshot), из которого необходимо скопировать файлы.

- затем созданная копия подключается как логический диск

- производится копирование выбранных файлов с подключенного диска (из теневой копии) в папку назначения

- удаление этой временной копии.

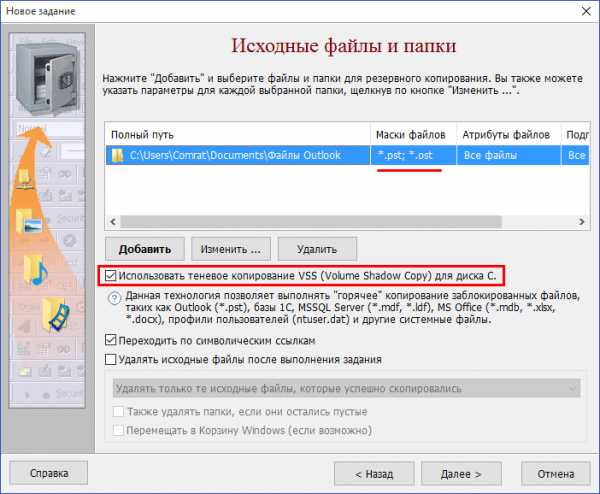

Как настроить копирование файлов Outlook (PST, OST), не закрывая Outlook у пользователей

При создании задания вы указываете исходные файлы и папки. Если вы знаете, что исходные файлы во время создания бэкапа могут использоваться другим приложением, то установите опцию «[x] Использовать теневое копирование VSS (Volume Shadow Copy) для диска», как показано на скриншоте ниже. Если исходные данные расположены на нескольких дисках, то программа предложит создание теневых копий для нескольких томов поочередно.

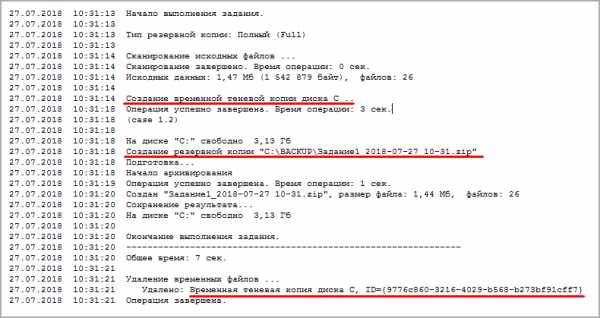

Процесс копирование открытых файлов

Во время выполнения задания в журнале будет видно, что программа сначала создает временную теневую копию диска C, затем копирует из нее данные, а после выполнения задания удаляет ранее созданную shadow копию, чтобы она не занимала место на диске. Пример журнала выполнения задания показан ниже.

Таким образом, нам удалось создать резервную копию нужных нам залоченных файлов «нагорячую» благодаря поддержки VSS в Exiland Backup Professional. Главное удобство в том, что не нужно никого «выгонять» из программ — копирование происходит незаметно для пользователя.

Михаил, разработчик Exiland Backup

exiland-backup.com

понятие, возможности, включение, настройка и использование функции

По всей видимости, не нужно говорить, что многие (если не все абсолютно) пользователи слышали о том, что в Windows-системах имеется так называемая служба теневого копирования тома. Конечно, далеко не все рядовые пользователи четко себе представляют, что это за инструмент, для чего он используется, как им управлять и как настроить. Между тем, ничего особо сложного тут нет. Попробуем рассмотреть службу теневого копирования томов Windows, дав максимально простое и понятное объяснение. В принципе, несмотря на такое вроде бы заумное название, этот инструмент знаком всем без исключения, а многие сталкиваются с ним достаточно часто при появлении в системе непредвиденных сбоев или критических ошибок, когда требуется автоматический или ручной запуск ее восстановления. Но обо всем по порядку.

Что такое теневое копирование тома в Windows?

Начнем с понимания сути этого инструмента, который имеется во всех последних системах линейки Windows. Чтобы сообразить, что собой представляет служба копирования тома, давайте попробуем сделать некий разбор этого словосочетания, выяснив, чему именно оно может соответствовать в самой простой трактовке. Под томом подразумевается диск или логический раздел. Это, по всей видимости, знают все. Что же касается теневого копирования, грубо говоря, его можно трактовать как создание копии в невидимом пользователю режиме, часто называемом фоновым.

Таким образом, нетрудно догадаться, что этот компонент является самым обычным средством создания резервной копии диска или раздела с сохранением в специальной зарезервированной области. То есть это некая точка восстановления из копии, причем касается это не только операционной системы с работоспособными параметрами, но и сохраненных пользовательских файлов. Многие ведь замечали, что при запуске отката восстанавливается не только Windows с установленными на тот момент программами, но и файлы пользователя.

Как это работает?

Теперь несколько слов о том, как все это функционирует. Дело в том, что при активации службы теневого копирования (либо в автоматическом режиме, установленном по умолчанию, либо вручную) сохранение данных производится именно в том разделе, для которого она является активной. В случае с системным разделом сохранение будет производиться именно в нем.

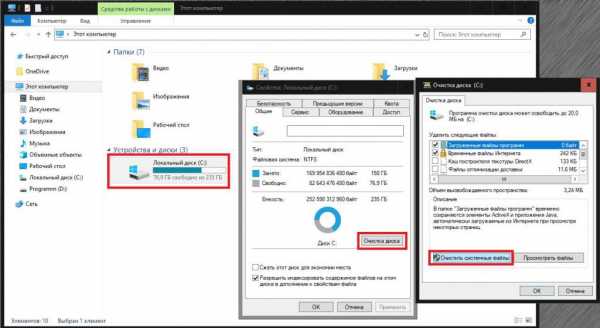

На диске имеется невидимая область, предназначенная для помещения в нее сделанных копий (если хотите, неких снимков состояния в определенный момент), для чего сама операционная система в выбранном разделе резервирует порядка трех процентов от его общего объема, который, кстати сказать, в большинстве случаев учитывается, когда одним из условий для корректной работы системы называется наличие не менее пяти-десяти процентов свободного места на системном диске.

Именно поэтому загромождать диск «С» не рекомендуется, а в качестве профилактического инструмента регулярно применять стандартную очистку диска, в которой при обращении к действиям с системными файлами высвободить дополнительное свободное пространство можно как раз за счет удаления всех резервных копий (точек восстановления). Как уже можно догадаться, при полной их очистке откат системы до какого-то предыдущего состояния станет невозможным.

Попутно стоит обратить внимание на тот момент, что при отключении службы теневого копирования привести систему в работоспособное состояние при старте со съемного носителя, если наблюдается повреждение системных файлов или проблемы с загрузчиком, можно. Но вот восстановить пользовательские файлы и ранее инсталлированные программы не получится никак.

Насколько целесообразно держать службу активной?

Исходя из вышесказанного, становится очевидным, что для быстрого восстановления и системы, и программ, и файлов, отключать этот компонент не стоит. По крайней мере для системного раздела – так точно. Ведь в большинстве случаев основные программные компоненты устанавливаемых пользователем приложений сохраняются именно на диске «С» в папках вроде Program Files и ProgramData. В некоторых случаях даже при инсталляции программы в логический раздел, все равно основные библиотеки, необходимые для ее работы в среде Windows, прописываются в системном разделе (естественно, только при условии того, что приложение не является портативным).

Для логических дисков, по большому счету, теневое копирование тома можно отключить совершенно безболезненно, поскольку к работе операционной системы они не имеют отношения (кроме случаев, описанных выше). Собственно, и вся настройка состоит только в том, что включить или деактивировать данный компонент, а также указать, для каких именно разделов будут сохраняться резервные копии, и сколько места будет резервироваться на диске или в разделе для их сохранения (тут все зависит, если хотите, от вашей щедрости или жадности). Однако даже при активации теневого копирования тома чрезмерно увлекаться выделением пространства под создаваемые снимки состояния диска не рекомендуется, поскольку впоследствии при чрезмерном переполнении раздела системе будет просто некуда сохранять другие важные данные (например, те же файлы системного кеша или кешированных данных работающих программ).

Как включить и настроить службу в Windows 7 и выше простейшим способом?

Теперь давайте посмотрим, где находятся настраиваемые опции этого инструментария. Получить доступ к настройкам теневого копирования в Windows 7 или в любой другой системе проще всего можно через свойства компьютера, где выбирается пункт защиты системы, после чего автоматически будет произведено перенаправление на соответствующую вкладку.

Здесь в специальном окне будут показаны все имеющиеся активные на данный момент диски и разделы, для которых чуть правее можно просмотреть состояние теневого копирования.

Как уже было сказано ранее, настроек тут не так уж и много. После нажатия на соответствующую кнопку можно произвести включение и отключение службы для выбранного раздела, а также при помощи специального ползунка произвести увеличение или уменьшение резервируемого пространства. Тут же можно удалить все ранее созданные снимки (резервные копии).

Как создать точку восстановления средствами Windows?

В основных параметрах состояния защиты имеются еще и кнопки запуска немедленного восстановления системы и создания контрольной точки в ручном режиме. Обратите внимание, что, во-первых, после удаления всех точек для системного раздела откат окажется невозможным, а во-вторых, создать точку отката вручную можно только для того диска или раздела, для которого теневое копирование включено.

Как правило, весь процесс занимает буквально пару минут, а перезагрузка компьютера или ноутбука по завершении всех операций не требуется.

Как просмотреть все теневые копии и выполнить откат через командную строку?

Теперь следует немного остановиться на вопросах, связанных с просмотром всех имеющихся точек отката, ведь обычно выбрать какую-то из них можно только на стадии восстановления, развернув весь список. В самой системе сделать это тоже можно, но из рядовых пользователей о таких методах мало кто знает. На начальной стадии, если теневое копирование тома в Windows 7 или в любой другой ОС этого семейства включено, следует обратиться к командной строке и запустить ее от имени администратора (для просмотра точек такие права не нужны, но могут потребоваться для восстановления системы).

Для просмотра VSS-снимков (а это как раз и есть те самые резервные копии) необходимо прописать команду vssadmin.exe list shadows, после чего на экране отобразятся все контрольные точки, для каждой из которых будет указано время и дата создания, а также специальный идентификатор в фигурных скобках.

С восстановлением системы из желаемой копии не все так просто. Дело тут в том, что сначала необходимо смонтировать отдельный виртуальный драйв (диск). Для этого используется основная команда vshadows -el={идентификатор},Z. В данном случае в качестве идентификатора вводится значение ID, указанное выше, а Z соответствует литере создаваемого виртуального раздела. Если нужно демонтировать созданный диск, применяется команда mountvol Z:\ /D.

Применение других средств Windows и программ-оптимизаторов

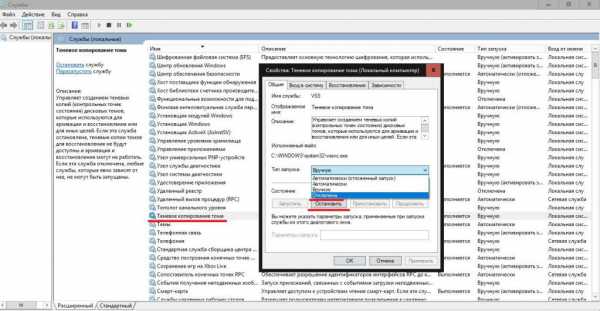

Понятно, что с командной строкой многие пользователи работать не любят или не хотят ввиду сложности используемого инструментария. Поэтому для настройки теневого копирования в Windows можно применять другие средства самой системы, которые оказываются не менее эффективными. Не говоря о нескольких вариантах запуска отката с восстановлением системных файлов или без выполнения таких операций, простейшее включение или отключение этого инструмента можно произвести в разделе служб (services.msc).

В редакторе необходимо найти соответствующую службу, зайти в ее настройки, используя для этого двойной клик или меню ПКМ, после чего, скажем, для деактивации теневого копирования нужно выполнить несколько действий, но обязательно в следующем порядке:

- остановить службу нажатием соответствующей кнопки;

- из списка режимов старта выбрать отключенный тип запуска.

После этого следует, опять же, обязательно сохранить изменения в установленных параметрах, после чего произвести полную перезагрузку системы.

В случае активации теневого копирования действия выполняются в обратном порядке. А вот для восстановления системных параметров стандартное средство лучше не использовать, а отдать предпочтение разделу архивации и восстановления, где и есть соответствующий пункт.

Что же касается создания теневых (резервных) копий или их удаления и запуска восстановления, для таких целей можно применять и разного рода оптимизаторы, в которых такие функции и модули предусмотрены изначально.

Достаточно неплохо в этом отношении зарекомендовали себя утилиты CCleaner и Advanced SystemCare, в которых создание контрольных точек или старт отката производятся в пару кликов.

Дополнительные методы управления

Само собой разумеется, что выполнить запуск или отключение данной службы можно и с использованием настроек групповых политик или даже путем изменения соответствующих ключей системного реестра. Однако такая методика для рядового пользователя может оказаться несколько более сложной, нежели действия с отдельно взятой службой, да и покопаться в том же реестре для поиска нужных параметров придется изрядно, а одним только основным ключом активации или выключения службы дело может и не ограничиться (например, произвести удаление копий можно только полным стиранием соответствующих записей, но найти их бывает чрезвычайно проблематично). Но и после деактивации основной службы придется заняться поиском соответствующих файлов на диске или в логическом разделе, чтобы избавиться от них самостоятельно. Именно поэтому использование такого ручного режима выглядит крайне громоздким.

Немного отвлекаясь от темы, отдельно стоит сказать, что групповые политики и реестр в основе своей имеют одни и те же настройки, которые в обоих редакторах дублируются с разной визуализацией представленных параметров. И если в политиках на этапе сохранения установленных опций от применения выставленных параметров еще можно отказаться, то в реестре такой вариант не предусмотрен, поскольку при выходе из редактора опции сохраняются автоматически. Кроме того, вмешательство именно в системный реестр без необходимых знаний может повлечь за собой необратимые и катастрофические последствия для всей системы в целом. Его приоритет выше, чем у групповых политик, поэтому изменения, сделанные в реестре, в политиках вернуть в исходное состояние не получится (такие действия будут попросту заблокированы). Так что и это нужно иметь в виду.

Что делать, если служба теневого копирования не работает или выдает ошибки?

Наконец, давайте остановимся на некоторых возможных проблемах, которые могут возникать в работе данного инструмента. И начнем с самого простого. Самая распространенная ошибка теневого копирования тома связана с тем, что сам компонент находится в неактивном состоянии (либо он отключен в стандартных настройках, либо в разделе служб, либо в политиках, либо в реестре). Как правило, даже при условии того, что в системном реестре может содержаться ключ, значение которого соответствует деактивированному состоянию службы, помогает самое обычное включение этого компонента в настройках, описанных выше. К тому же, если резервные копии не были удалены, и восстановление системы может сработать.

Но что делать, если не работает служба теневого копирования тома или работает, но с явно выраженными сбоями? Вполне может быть, что такая проблема обусловлена только тем, что на диске или в логическом разделе недостаточно места для сохранения копий. В данном случае речь идет о том, что переполнена зарезервированная область. В этой ситуации желательно удалить те копии, которые не нужны или простоя устарели, а оставить только какую-то одну выбранную, которая содержит необходимые рабочие параметры системы или ссылки на пользовательские программы и файлы. Как уже понятно, избавляться от всех снимков крайне нежелательно. Такие действия целесообразно применять только в том случае, если восстановление подразумевает только приведение Windows в чувство при невозможности загрузки со стартом со съемного носителя, но при этом пользовательские приложения и файлы не учитываются (не подлежат восстановлению). На всякий случай, чтобы не удалить какие-то важные системные компоненты, можно воспользоваться стандартной очисткой диска, но в этом случае, если будет отмечен пункт удаления резервных копий, они будут стерты все до единой. Та что, будьте внимательны.

Очень часто ошибка теневого копирования, как ни странно, может проявлять себя в серверных версиях Windows, если в них используются компоненты SharePoint Foundation. В этом случае проблема может состоять в так называемом параллелизме создания копий, когда наблюдается конфликт между реальным и виртуальным сервером, созданным, например, при помощи инструментария модуля Hyper-V. В качестве одного из самых простых решений многие пользователи называют выполнение в командной консоли строки vssadmin list writers с последующей перезагрузкой системы два-три раза.

Если теневое копирование тома не работает вследствие возникновения проблем именно с SharePoint Foundation (вернее, со специальным сервис-паком) при создании снимков в SBS 2011, рекомендуется запустить специальный «Мастер настройки конфигурации» (SharePoint Configuration Wizard) из стартового меню «Пуск», дважды нажать кнопки продолжения, ничего не меняя в параметрах, а в конце – кнопку «Готово». После этого потребуется перезагрузить резервную копию и запустить ее заново.

Иногда, хотя и нечасто, проблемы с работоспособностью инструментария теневого копирования могут проявляться и при использовании баз данных SQL-сервера. В этой ситуации, как свидетельствуют отзывы некоторых пользователей, помогает частичное удаление ненужных или неиспользуемых баз данных, после чего копирование снова запускается в штатном режиме.

Краткие выводы

Итак, пришло время подвести итоги всему вышесказанному. По всей видимости, многие уже сообразили, что ничего особо сложного в понимании того, что собой представляет инструментарий теневого копирования, нет. Другое дело, что сразу же возникают вопросы по поводу однозначного решения в пользу включения или отключения этой службы. Тут – по желанию. Но если исходить из практических соображений, для системного раздела даже с применением стандартных настроек задействование этой функции операционной системы лучше оставить. А вот для логических разделов, в которых могут храниться только какие-то файлы, ее можно отключить (на крайний случай всегда можно скопировать нужные данные на какой-то съемный носитель).

Что же касается ошибок в работе соответствующей службы, в пользовательских десктопных системах они встречаются крайне редко и связаны большей частью с непредвиденным случайным отключением самой отвечающей за создание резервных копий службы, которую активировать не составит труда даже с использованием простейших описанных выше методов.

И еще одно замечание напоследок. Если даже при включенной службе создания копий состояния системы возникают проблемы с восстановлением, обратите внимание на то, что и сами резервные снимки могут быть повреждены. Но чаще всего такая ситуация с выдачей уведомлений о том, что произошел непредвиденный сбой, возникает вследствие нарушений целостности важных системных файлов. Для их восстановления при старте со съемного носителя вроде LiveCD или оригинального установочного носителя с дистрибутивом системы воспользуйтесь командной строкой и выполните в ней команду sfc /scannow. Если это результата не даст, восстановите или перезапишите загрузчик с помощью инструмента Bootrec.exe с добавлением каждый раз через пробел после основной команды следующих атрибутов в указанной последовательности:

- /FixMBR.

- /FixBoot.

- /RebuildBSD.

Как правило, такая методика позволяет полностью восстановить загрузку операционной системы даже при появлении критических сбоев, после чего можно будет задать откат из имеющейся копии (копий) в ручном режиме. Если загрузка системы все равно будет невозможна, попытайтесь использовать безопасный старт с вызовом загрузочного меню путем нажатия клавиши F8 (в Windows 8 и 10 этот способ не работает, поэтому нужно будет использовать дополнительные меню или переключить режим загрузки на legacy в командной строке).

fb.ru