Учетные записи. Ограничение использования пустых паролей в локальной учетной записи (Windows 10)

- Статья

- Чтение занимает 3 мин

Относится к:

- Windows 11

- Windows 10

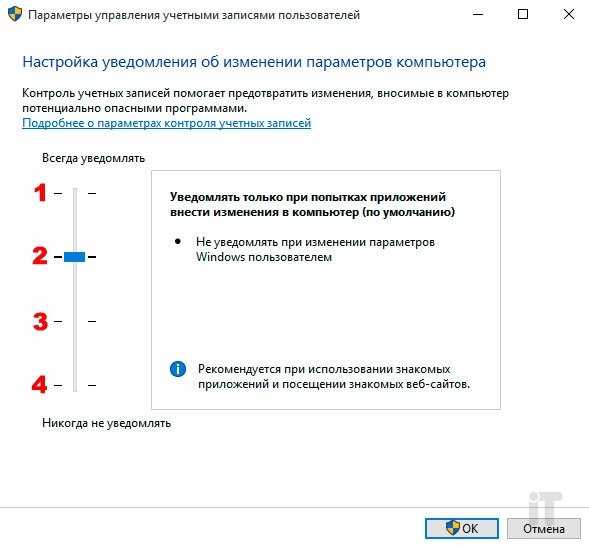

Описание рекомендаций, расположения, значений и соображений безопасности для учетных записей. Ограничьте использование пустых паролей в локальной учетной записи параметром политики безопасности только для входа в консоль.

Справочные материалы

Параметр политики «Учетные записи: ограничение использования пустых паролей в локальной учетной записи для консольного входа » определяет, разрешен ли удаленный интерактивный вход в систему сетевыми службами, такими как службы удаленных рабочих столов, Telnet и ПРОТОКОЛ передачи файлов (FTP), для локальных учетных записей с пустыми паролями.

Этот параметр политики не влияет на интерактивные входы, которые физически выполняются в консоли, или на входы, использующие учетные записи домена. Приложения, не относящиеся к Корпорации Майкрософт, которые используют удаленные интерактивные входы, могут обойти этот параметр политики.

Пустые пароли представляют серьезную угрозу безопасности компьютера, и они должны быть запрещены как с помощью корпоративной политики, так и с помощью подходящих технических мер. Тем не менее, если пользователь с возможностью создания новых учетных записей создает учетную запись, которая обошла параметры политики паролей на основе домена, у этой учетной записи может быть пустой пароль. Например, пользователь может создать автономную систему, создать одну или несколько учетных записей с пустыми паролями, а затем присоединить компьютер к домену.

Устройства, которые не расположены в физически безопасных расположениях, должны всегда применять политики надежных паролей для всех локальных учетных записей пользователей. В противном случае любой пользователь с физическим доступом к устройству может войти с помощью учетной записи пользователя без пароля. Эта политика особенно важна для переносимых устройств.

Если применить эту политику безопасности к группе Все, никто не сможет выполнить вход через службы удаленных рабочих столов.

Возможные значения

- Отключено

- Не определено

Рекомендации

- Рекомендуется установить для параметра Учетные записи: ограничить использование пустых паролей в локальной учетной записи только консольным входом в систему значение Включено.

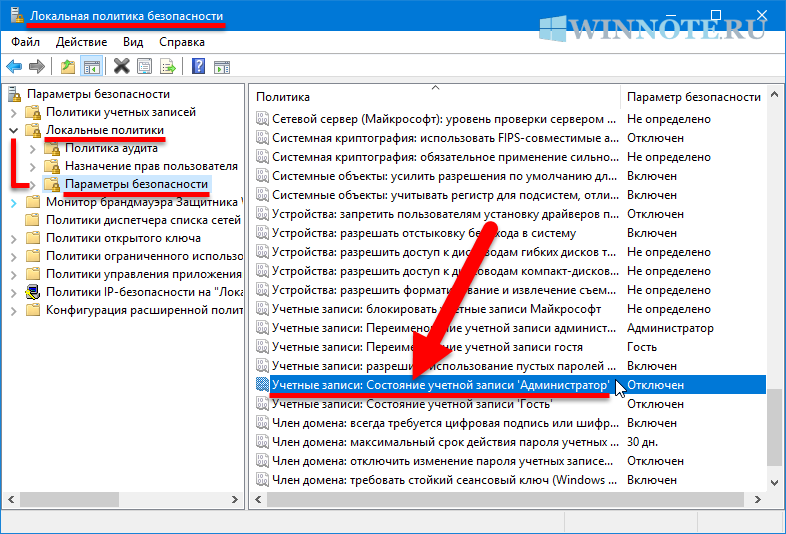

Location

Конфигурация компьютера\Параметры Windows\Параметры безопасности\Локальные политики\Параметры безопасности

Значения по умолчанию

В следующей таблице перечислены фактические и действующие значения по умолчанию для этой политики. Значения по умолчанию также можно найти на странице свойств политики.

| Тип сервера или объект групповой политики | Значение по умолчанию |

|---|---|

| Default Domain Policy | Не определено |

| Политика контроллера домена по умолчанию | Не определено |

| Параметры по умолчанию для автономного сервера | Enabled |

| Действующие параметры по умолчанию контроллера домена | Enabled |

| Действующие параметры по умолчанию для рядового сервера | Enabled |

| Действующие параметры по умолчанию для клиентского компьютера | Enabled |

Управление политикой

В этом разделе описываются функции и средства, которые помогут вам управлять этой политикой.

Необходимость перезапуска

Нет. Изменения этой политики вступает в силу без перезапуска устройства, когда они сохраняются локально или распространяются через групповая политика.

Рекомендации по конфликту политик

Политика, распространяемая через объект групповой политики, имеет приоритет над локально настроенным параметром политики на компьютере, присоединенном к домену. На контроллере домена используйте команду ADSI Edit или dsquery, чтобы определить действимую минимальную длину пароля.

Групповая политика

Этот параметр политики можно настроить с помощью консоли управления групповая политика (GPMC) для распространения через объекты групповая политика (GPO). Если эта политика не содержится в распределенном объекте групповой политики, ее можно настроить на локальном устройстве с помощью оснастки «Локальная политика безопасности».

Вопросы безопасности

В этом разделе описывается, каким образом злоумышленник может использовать компонент или его конфигурацию, как реализовать меры противодействия, а также рассматриваются возможные отрицательные последствия их реализации.

Уязвимость

Пустые пароли представляют серьезную угрозу безопасности компьютера, и они должны быть запрещены с помощью политики организации и подходящих технических мер. В Windows Server 2003 для параметров по умолчанию для доменов Active Directory требуются сложные пароли не менее семи символов и восемь символов, начиная с Windows Server 2008. Однако если пользователи с возможностью создавать новые учетные записи обходят политики паролей на основе домена, они могут создавать учетные записи с пустыми паролями. Например, пользователь может создать автономный компьютер, создать одну или несколько учетных записей с пустыми паролями, а затем присоединить компьютер к домену. Локальные учетные записи с пустыми паролями по-прежнему будут работать. Любой, кто знает имя одной из этих незащищенных учетных записей, может использовать его для входа.

Противодействие

Включить учетные записи. Ограничьте использование пустых паролей в локальной учетной записи, чтобы консольный параметр только для входа .

Возможное влияние

Нет. Это поведение, не влияющего на влияние, является конфигурацией по умолчанию.

Параметры безопасности

Доверяйте учетным записям компьютеров и пользователей делегирование (Windows 10)

- Статья

- Чтение занимает 3 мин

Относится к:

- Windows 11

- Windows 10

Описывает рекомендации, расположение, значения, управление политиками и рекомендации по обеспечению безопасности для параметра политики «Включение доверия учетных записей компьютеров и пользователей для делегирования «.

Справочные материалы

Этот параметр политики определяет, какие пользователи могут задать параметр  Делегирование учетной записи безопасности позволяет подключиться к нескольким серверам, а при каждом изменении сервера сохраняются учетные данные проверки подлинности исходного клиента. Делегирование проверки подлинности — это возможность, которую используют клиентские и серверные приложения, если они имеют несколько уровней. Это позволяет общедоступной службе использовать учетные данные клиента для проверки подлинности в приложении или службе базы данных. Чтобы такая конфигурация была возможна, клиент и сервер должны выполняться под учетными записями, которые являются доверенными для делегирования.

Делегирование учетной записи безопасности позволяет подключиться к нескольким серверам, а при каждом изменении сервера сохраняются учетные данные проверки подлинности исходного клиента. Делегирование проверки подлинности — это возможность, которую используют клиентские и серверные приложения, если они имеют несколько уровней. Это позволяет общедоступной службе использовать учетные данные клиента для проверки подлинности в приложении или службе базы данных. Чтобы такая конфигурация была возможна, клиент и сервер должны выполняться под учетными записями, которые являются доверенными для делегирования.

Только администраторы, у которых есть учетные данные включить учетные записи компьютеров и пользователей, чтобы быть доверенными для делегирования

, могут настроить делегирование. Администраторы домена и администраторы предприятия имеют эти учетные данные. Процедура предоставления пользователю доверия для делегирования зависит от уровня функциональности домена.Пользователь или объект компьютера, которому предоставлено это право, должен иметь доступ на запись к флагам управления учетными записями. Серверный процесс, запущенный на устройстве (или в контексте пользователя), которому доверено делегирование, может получать доступ к ресурсам на другом компьютере с помощью делегированных учетных данных клиента. Однако учетная запись клиента должна иметь доступ на запись к флагам управления учетными записями объекта .

Серверный процесс, запущенный на устройстве (или в контексте пользователя), которому доверено делегирование, может получать доступ к ресурсам на другом компьютере с помощью делегированных учетных данных клиента. Однако учетная запись клиента должна иметь доступ на запись к флагам управления учетными записями объекта .

Константа: SeEnableDelegationPrivilege

Возможные значения

- Определяемый пользователей список учетных записей

- Не определено

Рекомендации

- Нет причин назначать это право пользователю на рядовых серверах и рабочих станциях, принадлежащих домену, так как оно не имеет смысла в этих контекстах. Он относится только к контроллерам домена и автономным устройствам.

Location

Computer Configuration\Windows Settings\Security Settings\Local Policies\User Rights Assignment

Значения по умолчанию

В следующей таблице перечислены фактические и действующие значения политики по умолчанию для последних поддерживаемых версий Windows. Значения по умолчанию также можно найти на странице свойств политики.

Значения по умолчанию также можно найти на странице свойств политики.

| Тип сервера или объект групповой политики | Значение по умолчанию |

|---|---|

| Default Domain Policy | Не определено |

| Политика контроллера домена по умолчанию | Не определено |

| Параметры по умолчанию для автономного сервера | Не определено |

| Действующие параметры по умолчанию для контроллера домена | Администраторы |

| Действующие параметры по умолчанию для рядового сервера | Администраторы |

| Действующие параметры по умолчанию для клиентского компьютера | Администраторы |

Управление политикой

В этом разделе описываются функции, средства и рекомендации, которые помогут вам управлять этой политикой.

Изменение этого параметра может повлиять на совместимость с клиентами, службами и приложениями.

Перезапуск устройства не требуется, чтобы этот параметр политики вступил в силу.

Изменения прав пользователя вступают в силу при его следующем входе в учетную запись.

Групповая политика

Это право пользователя определено в объекте групповая политика контроллера домена по умолчанию и в локальной политике безопасности рабочих станций и серверов.

Параметры применяются в следующем порядке через объект групповая политика , который перезаписывает параметры на локальном компьютере при следующем обновлении групповая политика:

- Параметры локальной политики

- Параметры политики сайта

- Параметры политики домена

- Параметры политики подразделения

Если локальный параметр выделен серым цветом, он указывает, что объект групповой политики в настоящее время управляет этим параметром.

Примечание.

Дополнительные сведения о настройке политики можно найти здесь.

Вопросы безопасности

В этом разделе описывается, каким образом злоумышленник может использовать компонент или его конфигурацию, как реализовать меры противодействия, а также рассматриваются возможные отрицательные последствия их реализации.

Уязвимость

Неправильное использование права на включение прав пользователей на делегирование учетных записей компьютеров и пользователей может позволить неавторизованным пользователям олицетворять других пользователей в сети. Злоумышленник может воспользоваться этим привилегией, чтобы получить доступ к сетевым ресурсам и затруднить определение того, что произошло после инцидента безопасности.

Противодействие

ПараметрУ Разрешить учетным записям компьютеров и пользователей, чтобы они были доверенными для делегирования прав пользователей, следует назначать только в том случае, если в его функциональных возможностях есть явная потребность. При назначении этого права следует изучить использование ограниченного делегирования для управления тем, что могут делать делегированные учетные записи. На контроллерах домена это право назначается группе администраторов по умолчанию.

Примечание: Нет причин назначать это право пользователю на рядовых серверах и рабочих станциях, принадлежащих домену, так как оно не имеет смысла в этих контекстах.

Он относится только к контроллерам домена и автономным компьютерам.

Возможное влияние

Нет. Не определена конфигурация по умолчанию.

- Назначение прав пользователя

[ИСПРАВЛЕНО] Ограничения учетной записи не позволяют этому пользователю войти в систему

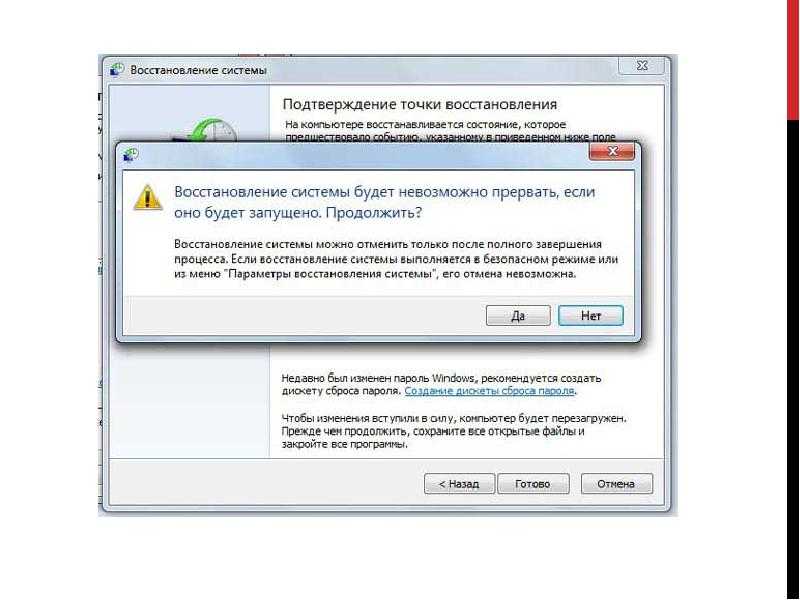

Когда пользователь пытается удаленно подключиться к другой системе с помощью сервера Windows, появляется сообщение об ошибке, в котором говорится, что ограничения учетной записи не позволяют этому пользователю войти в систему Windows. Теперь возможных причин может быть много, но в основном причина этой ошибки связана с групповой политикой Windows. Это предотвращает передачу пользователем учетных данных в удаленную систему; Кроме того, потенциальной причиной может быть пустой или просроченный пароль. Чтобы исправить эту ошибку, мы собрали несколько методов, которые, как мы надеемся, устранят ошибку. Давайте сначала рассмотрим несколько его возможных причин.

Причины ограничений учетной записи не позволяют этому пользователю войти в систему Ошибка: Удаленное использование систем значительно увеличилось, если вы используете более раннюю версию Windows 10, например обновление создателей, вы должны были столкнуться с этими ограничениями учетной записи ошибки не позволяют этому пользователю войти в систему из-за ошибки Windows. Обычно эта ошибка возникает из-за редактора групповой политики, и если вы не используете пароль пользователя, то также возникает эта ошибка. Давайте рассмотрим все причины этой ошибки.

Обычно эта ошибка возникает из-за редактора групповой политики, и если вы не используете пароль пользователя, то также возникает эта ошибка. Давайте рассмотрим все причины этой ошибки.

- Редактор групповой политики препятствует передаче учетных данных

- Пароль не определен в учетных данных

- Использование более ранних версий Windows

- Недавнее восстановление после вредоносного ПО или вирусной атаки

- Ограничение учетной записи пользователя не позволяет вам войти на сервер 2016

- Ограничение учетной записи пользователя (например, ограничение по времени суток)

- Посланник

- Фейсбук

- объект групповой политики

- Файловый ресурс

- СМС

- Ограничение учетной записи пользователя не позволяет вам войти в систему защищенных пользователей

К настоящему моменту у нас есть все сведения о том, что это за ошибка. Переходя к методам, эту ошибку можно исправить, настроив редактор групповой политики и указав пароль для учетных данных. Пройдемся по всем способам подробно.

Переходя к методам, эту ошибку можно исправить, настроив редактор групповой политики и указав пароль для учетных данных. Пройдемся по всем способам подробно.

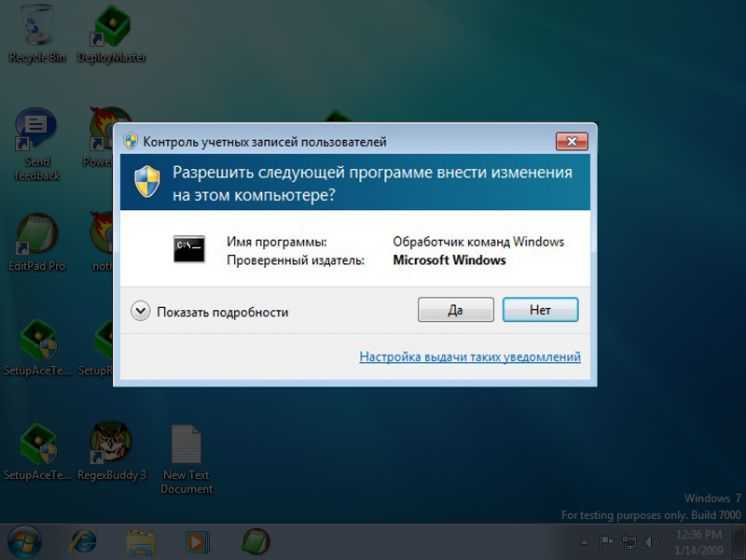

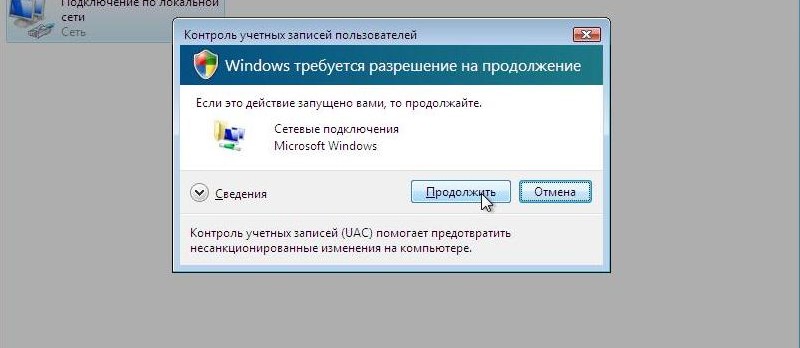

Редактор групповой политики содержит параметр, запрещающий передачу информации на удаленный сервер. Что, в свою очередь, дает ошибку «Ограничения учетной записи, препятствующие входу этого пользователя в систему с пустым паролем». Таким образом, в этом методе мы включим передачу информации. Следуйте инструкциям, чтобы увидеть, как это делается.

- ШАГ 1. Нажмите «Пуск» «Выполнить » и нажмите «Введите ».

- ШАГ 2. В поле запуска введите gpedit.msc и нажмите Enter .

- ШАГ 3. В редакторе локальной групповой политики Windows перейдите к

Конфигурация компьютера > Административные шаблоны > Система > Делегирование учетных данных

- ШАГ 4.

С правой стороны найдите

С правой стороны найдите

Ограничение делегирования учетных данных политике удаленных серверов

- ШАГ 5. Теперь дважды щелкните по нему и установите его.

- ШАГ 6. Наконец, перезагрузите систему и проверьте, сохраняется ли ошибка

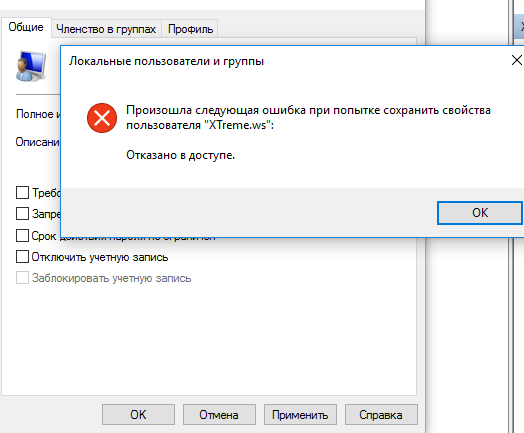

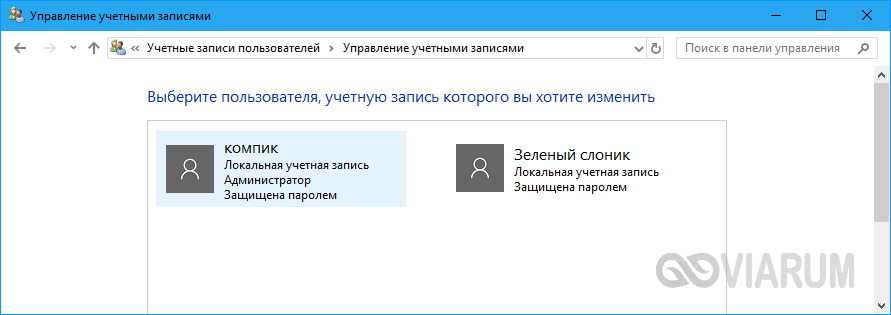

Неопределенный пароль является еще одной причиной ошибки. Ограничения учетной записи препятствуют входу этого пользователя в систему. . Следуйте инструкциям, чтобы отключить его.

- ШАГ 1. Нажмите «Пуск» «Выполнить » и нажмите «Введите ».

- ШАГ 2. В поле «Выполнить» введите gpedit.msc и нажмите Enter .

- ШАГ 3. В редакторе локальной групповой политики Windows перейдите к

Конфигурация компьютера > Параметры Windows > Параметры безопасности > Локальные политики > Параметры безопасности

- ШАГ 4.

С правой стороны найдите

С правой стороны найдите

Учетные записи: ограничить использование локальной учетной записи пустыми паролями только для входа в консоль.ШАГ 6. Наконец, перезагрузите систему и проверьте, сохраняется ли ошибка Вывод:Следуя приведенным выше методам, вы можете исправить ошибку Ограничения учетной записи не позволяют этому пользователю войти в систему ошибка Windows. В соответствии с политикой конфиденциальности Windows эти параметры включены, поэтому их необходимо отключить вручную. Двигаясь дальше, мы кратко обсудили все последствия и причины ошибки в наших системах. Однако, если вы все еще сталкиваетесь с какими-либо трудностями, сообщите нам об этом в комментариях ниже.

Мы надеемся, что эта статья будет полезна и исправит вашу систему, если у вас есть какие-либо другие методы, пожалуйста, укажите в комментариях ниже. Для получения дополнительных статей и руководств по устранению неполадок следуйте за нами.

Спасибо!

Ограничения учетной записи не позволяют этому пользователю войти в систему

Кевин Эрроуз 16 марта 2020 г.

Чтение: 2 минуты

Кевин является сертифицированным сетевым инженером

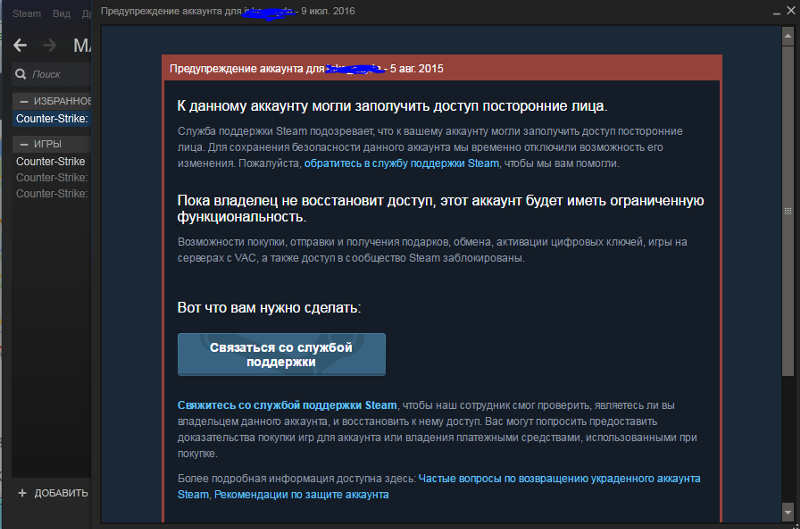

Сообщение об ошибке ' Ограничения учетной записи не позволяют этому пользователю войти в систему ' обнаруживается, когда пользователь не может установить подключение к удаленному рабочему столу с целевой системой с помощью Windows Server 2012 или более поздней версии. Эта ошибка может быть вызвана вашей групповой политикой Windows, которая не позволяет ей передавать учетные данные в удаленную систему. Напротив, многие люди предполагают, что проблема часто связана с просроченными паролями или пустыми паролями, что иногда может иметь место, однако, если это не так, многие остаются без какой-либо подсказки.

Ограничения учетной записи не позволяют этому пользователю войти в системуПодключения к удаленному рабочему столу широко используются администраторами безопасности или другими сторонами, и их использование постепенно увеличивается.

Таким образом, следует ожидать ошибок, поскольку каждое приложение содержит ошибки, которые просто необходимо раскрыть. Тем не менее, вы можете легко изолировать свою проблему, применив решения, приведенные ниже.

Это сообщение об ошибке может быть вызвано различными сценариями, однако чаще всего причиной являются следующие причины —

- Групповая политика Windows: Политики Windows отвечают за некоторые действия, которые выполняет ваша система. Сообщение об ошибке иногда возникает из-за определенной групповой политики Windows, которая не позволяет клиенту удаленного рабочего стола предоставлять учетные данные для входа на удаленный хост. Отключение политики, похоже, решает проблему.

- Нет пароля: В некоторых случаях сообщение об ошибке может появиться, если учетная запись пользователя, которую вы используете для установки удаленного подключения, не имеет пароля. В таком случае вам придется либо установить пароль, либо просто отключить эту политику.

Теперь, когда вы знаете о возможных причинах сообщения об ошибке, вы можете изолировать проблему, используя приведенные ниже решения.

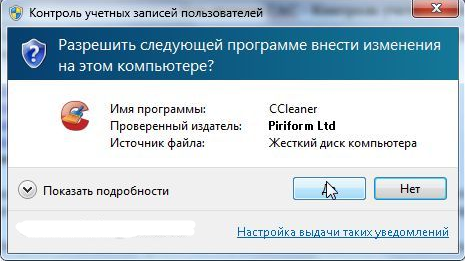

Решение 1. Отключение групповой политики WindowsКак мы упоминали выше, существует политика безопасности, которая не позволяет клиенту удаленного рабочего стола раскрывать предоставленные учетные данные. Однако эта политика, по-видимому, вызывает указанное сообщение об ошибке в некоторых сценариях. Таким образом, чтобы избавиться от сообщения об ошибке и иметь возможность установить соединение, вам придется его отключить. Вот как это сделать:

’ политика.

- Нажмите Клавиша Windows + R , чтобы открыть диалоговое окно Выполнить .

- Введите « gpedit.msc » в поле поиска и нажмите Enter.

- После открытия редактора локальной групповой политики Windows перейдите в следующий каталог:

Конфигурация компьютера > Административные шаблоны > Система > Делегирование учетных данных учетные данные на удаленных серверах

Сообщение об ошибке также может появиться, если для используемой учетной записи пользователя не установлен пароль. Поэтому, чтобы решить проблему, вам нужно будет установить пароль, а затем посмотреть, решит ли он проблему. В этом случае вам придется вводить пароль каждый раз, когда вы хотите войти в систему. Однако при желании этого можно избежать, просто отключив групповую политику Windows. Вот как это сделать:

- Откройте редактор локальной групповой политики , как показано выше.

- После того, как вы открыли его, перейдите в следующее место:

Конфигурация компьютера > Параметры Windows > Параметры безопасности > Локальные политики > Параметры безопасности локальная учетная запись использует пустые пароли для входа в консоль только 'политика.