Как отключить проверку руткитов в касперском

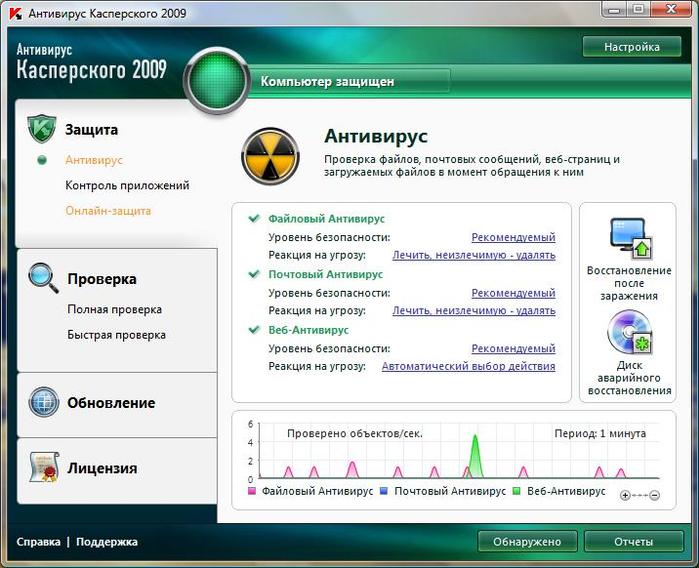

Установка антивирусного ПО — отличный способ обезопасить компьютер от хакерских атак и увеличить скорость работы системы за счёт удаления ненужного мусора. Однако, некоторые функции популярных программ вызывают у пользователей вопросы, особенно если слишком задерживают работу сканирования в целом.

Данный материал расскажет о такой опции, как «Поиск руткитов» в антивирусе Kaspersky. Вы поймете что это за функция и как её отключить.

Что это за функция?

«Поиск руткитов» — одна из многочисленных опций в сканере антивирусной программы Kaspersky. Данная функция отличается повышенной длительностью проверки, а также иногда потребляет слишком много ресурсов и возможностей ПК.

Она включена в план работы изначально, что предусматривается протоколом полной проверки устройства на наличие вредоносного ПО. Перед тем, как переходить к отключению подобной манипуляции, стоит поближе познакомиться с её действием.

Поиск руткитов в Kaspersky

Что за вирус руткит?

Руткит — это отдельный тип хакерских утилит, которые направлены на скрытие действия вирусов в файлах системы, отдельных папках.

Подобное ПО появилось более 20 лет назад и до сих пор существует благодаря постоянному обновлению. Rootkit может использоваться для сокрытия других вирусов или же выступать в качестве самостоятельного инструмента внедрения.

Основными «функциями» руткитов является:

- Организация несанкционированного доступа к ПК со стороны хакеров и злоумышленников.

- Помощь в сокрытии деятельности программ от антивирусных систем, встроенного сканера Windows.

- Полное отключение деятельности антивируса за счёт проникновения в файлы программы-защитника.

Чаще всего используется злоумышленниками для фишинга (воровства личных данных), заимствования мощности компьютера для майнинга, организации DDOS-атак, сокрытия реального местоположения при проведении незаконных операций в интернете.

Руткит — самый распространенный и опасный тип угроз

Несмотря на постоянную эволюцию и возможность скрытого воздействия, большинство антивирусов уже умеют определять деятельность вируса — благодаря углубленному поиску и умному анализу поведения тех или иных файлов.

Однако, это требует увеличения времени сканирования, а также использование дополнительной мощности, что в купе замедлять работу компьютера, иногда и вовсе отключает некоторые программы.

Как отключить поиск руткитов в Kaspersky

Ввиду подобных ограничений некоторые пользователи желают отключить опцию поиска руткитов в Касперском — но стоит ли это делать? На самом деле, без этого аспекта проверка файлов практически бесполезна — поможет найти только открытые заражения, которые уже редко используются продуманными хакерами.

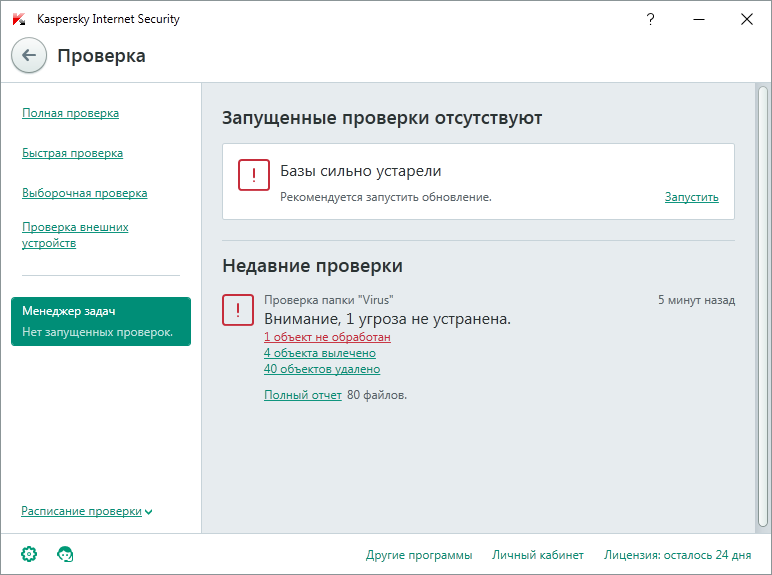

В итоге — пользователь избавляется лишь от элементарных троянов и червей, а устройство продолжает подвергаться атакам в скрытом режиме. Поэтому, отключается функция на свой страх и риск — предлагаем простую инструкцию для этого:

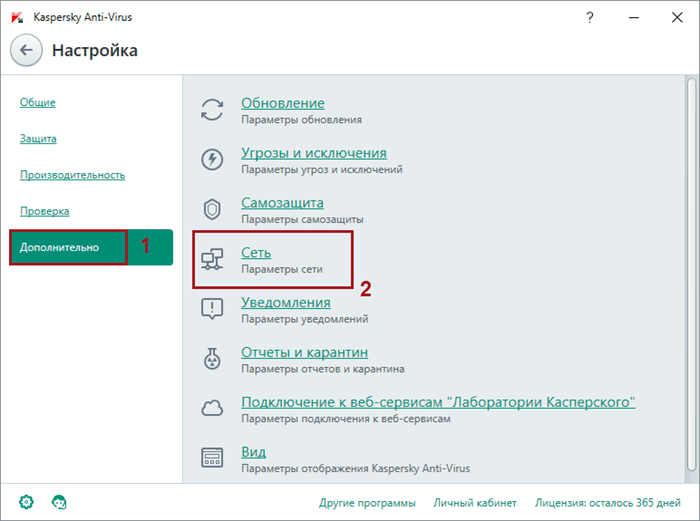

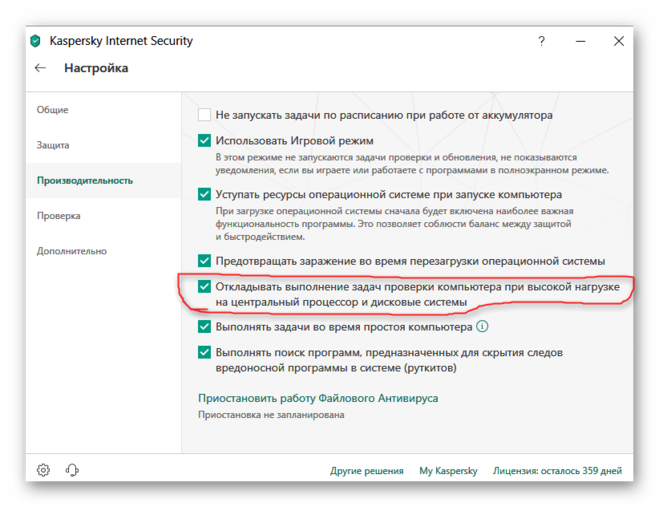

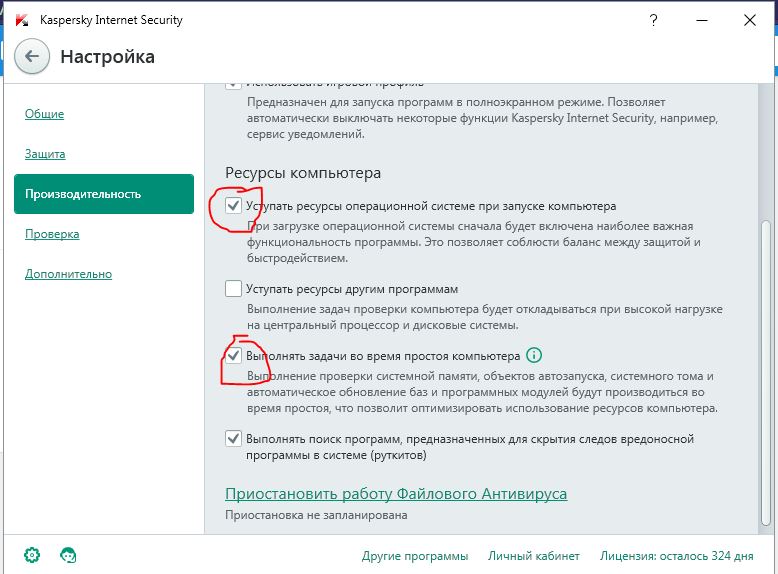

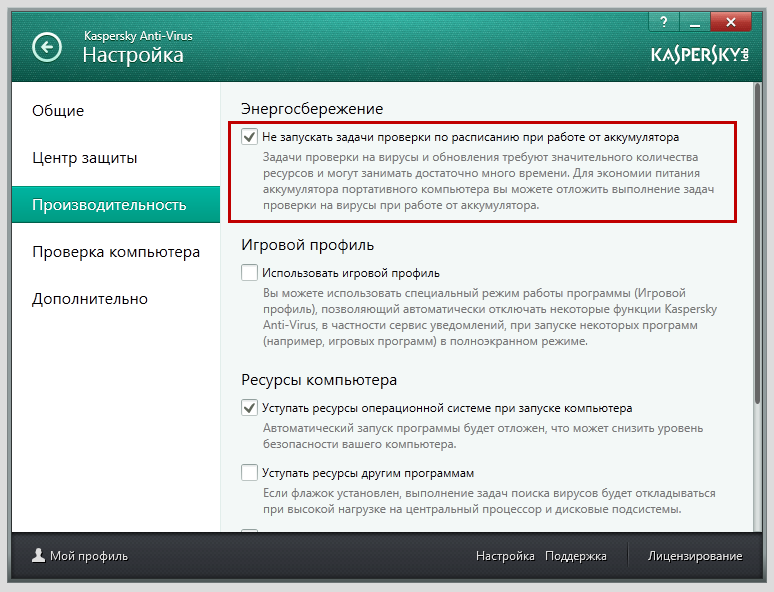

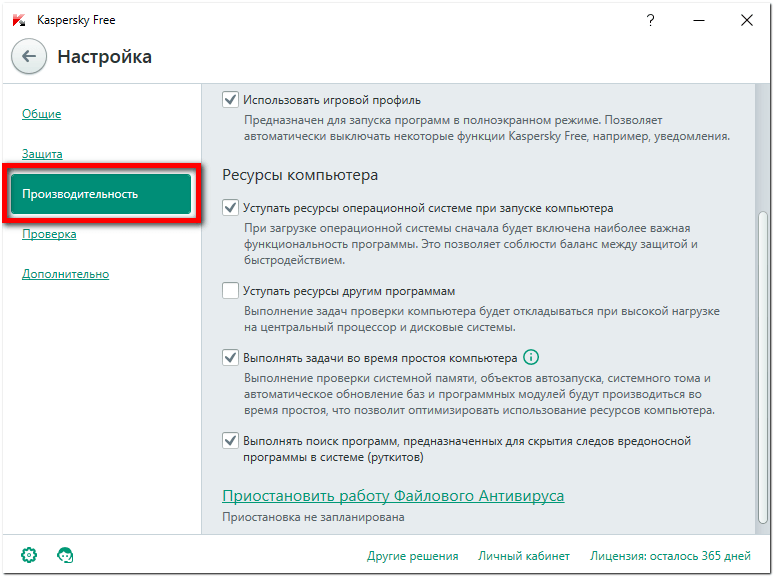

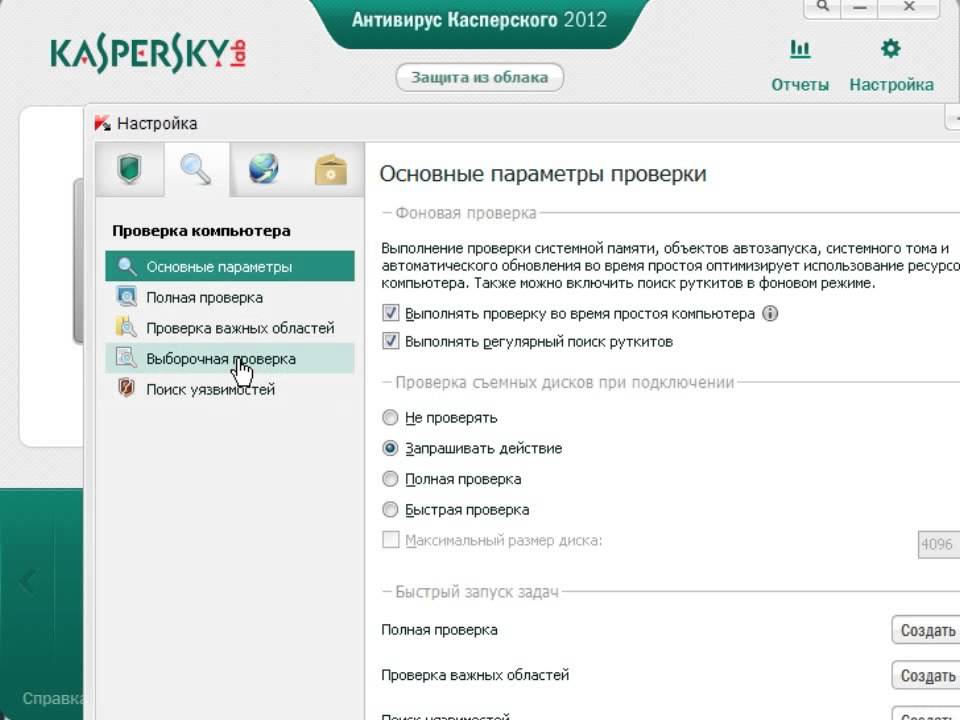

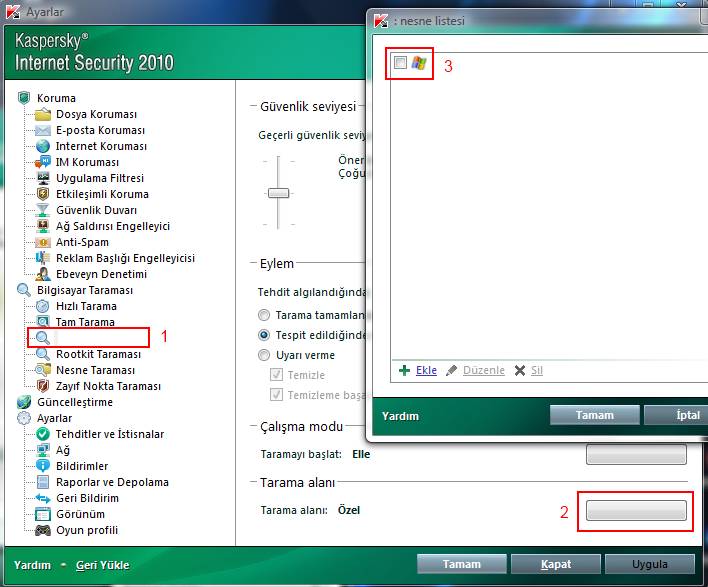

- Открываем клиент Касперского, переходим на главный экран.

- Внизу располагается знакомая каждому шестерёнка — прожимаем и попадаем в настройки работы программы.

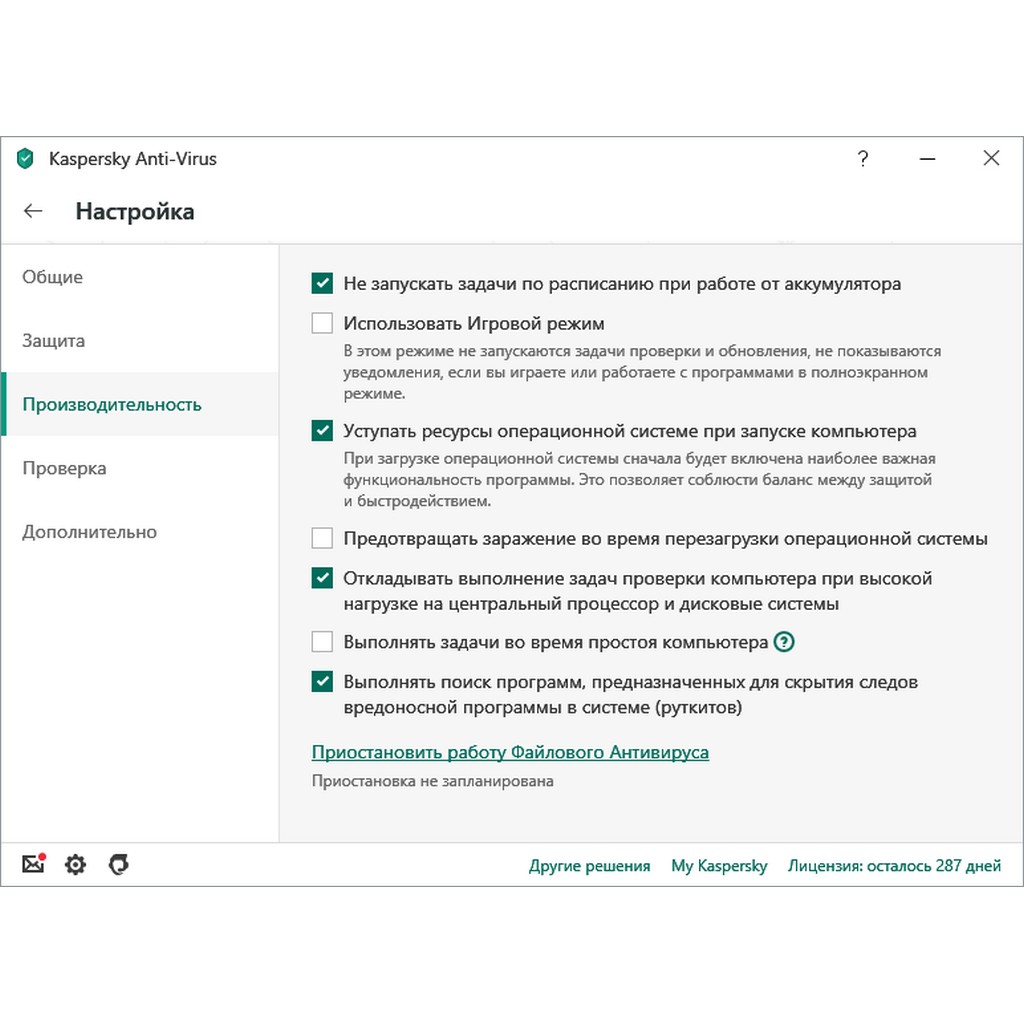

- В правом меню находим графу “Производительность”.

- Последний пункт “Поиск программ, предназначенных для скрытия следов вредоносной программы в системе” — то, что нужно.

- Убираем галочку слева, перезагружаем компьютер для повторного сканирования и сохранения данных.

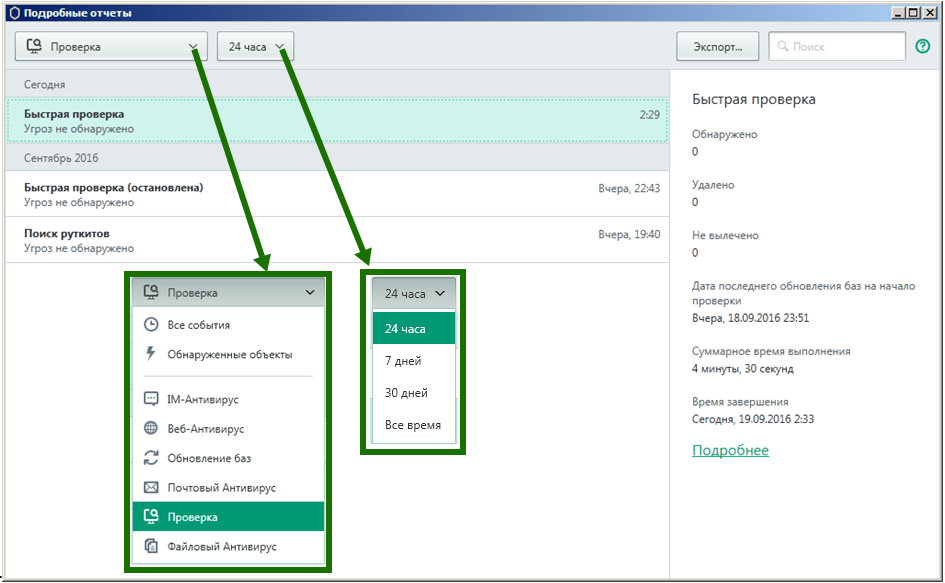

Отключение поиска и проверки руткитов в Касперском

Заключение

Если вам требуется временно ограничить работу программы — просто отключаем функционирование, не обязательно копаться в настройках. Это делается пунктом ниже — “Приостановить работу файлового антивируса”, где можно настроить нужный промежуток времени для отключения защиты.

Важно — после отключения поиска руткитов ваш компьютер станет максимально уязвимым, что касается и скачиваемых файлов из интернета. Не забудьте снова выставить флажок перед новой проверкой.

Надеемся, данный материал разъяснил вам функцию поиска руткитов в программе Kaspersky. Приятного использования и максимальной защиты!

Приятного использования и максимальной защиты!

Как известно, существует несколько основных типов вредоносных программ. Многие пользователи не делают различий между ними, объединяя общим названием «вирусы». В итоге необходимый софт для защиты не устанавливается или используется неправильно. Естественно, такой подход может поставить под угрозу безопасность системы.

Понятие и история руткитов

Около 20 лет назад руткиты создавались как своеобразное дополнение к другим типам вредоносных программ — «шпионам» и вирусам. Их главной целью было лишь скрыть такое ПО от пользователя и его защиты.

Первые подобные программы появились в эпоху Unix. Сегодня их деятельность связана в основном с Windows. С течением времени руткиты изменились и сегодня включают полноценный набор функций, присущий вредоносным программам. С их помощью возможно осуществить на устройстве жертвы практически любые действия:

- похищать информацию: пароли, банковские данные;

- отслеживать поведение в сети;

- устанавливать, удалять программы и др.

То есть, по сути, они позволяют управлять компьютером жертвы на расстоянии. Сейчас руткиты представляют собой уже самостоятельный тип вредоносного софта.

Одна из основных особенностей и одновременно угроз, заключается в том, что такие программы-вредители обычно не распознаются стандартными антивирусами или файерволами. Поиск часто ничего не дает. Поэтому однажды проникнув в системные файлы или память, они могут оставаться незамеченными долгие годы, нанося вред устройству и его хозяину.

Подобные приложения специально созданы таким образом, чтобы скрываться при поиске, проводимом программами-защитниками. Мало того, некоторые из них способны отключать антивирусы и другие средства безопасности. В арсенале могут находиться различные инструменты:

- бот для совершения DDos-атак;

- «вор» паролей;

- сканер карточек;

- клавиатурный «шпион» и др.

Управлять чужим компьютером позволяет функция бэкдор. С ее помощью происходит подключение и установка необходимых модулей. Далее хакер может делать с устройством практически все что угодно.

С ее помощью происходит подключение и установка необходимых модулей. Далее хакер может делать с устройством практически все что угодно.

Виды руткитов

Руткиты условно можно разделить на две основные категории:

- Уровня пользователя — обладают на компьютере правами наравне с другими приложениями. Они вмешиваются в другие процессы и используют их память. Наиболее распространенный вид.

- Уровня ядра — проникают в систему и получают почти безграничные возможности доступа к любым процессам. Встречаются заметно реже, видимо, потому, что их сложнее создать. Они хуже обнаруживаются и удаляются.

Примеры распространенных приложений:

Кроме основных, существуют более редкие формы — буткиты. Они преобразуют загрузчик и перехватывают управление не дожидаясь запуска операционной системы. В связи с возрастающим значением смартфонов, в последние несколько лет можно встретить руткиты, работающие на Android.

Методы заражения

Способы проникновения ничем не отличаются от других классов: вирусов, червей, троянов:

- посещение ненадежных сайтов — используются «слабые места» в браузере;

- через другие устройства, иногда злоумышленники специально оставляют флешки в посещаемых местах;

- подозрительные файлы, рассылаемые по почте и др.

Как правило, для заражения достаточно одного маленького файла, который «спрячется» внутри операционной системы. Затем он находит ее уязвимые места и получает права администратора. Дальше загружается остальное программное обеспечение, необходимое для паразитических целей.

Обнаружение и борьба

Напрашивается вопрос о том, как удалить руткиты. Сложности в борьбе присутствуют начиная с обнаружения. Поиск обычным средством не даст результата. В арсенале руткитов есть различные методы маскировки: сокрытие файлов, ключей реестра и пр. Как правило, для поиска вредителей необходимы специальные программы. Некоторые из них предназначены для обнаружения и удаления только одного определенного вида руткитов, другие — многих, в том числе — неизвестных. К первым относится, например, TDSSkiller («Касперский»). Поиск обычно производится с помощью:

Некоторые из них предназначены для обнаружения и удаления только одного определенного вида руткитов, другие — многих, в том числе — неизвестных. К первым относится, например, TDSSkiller («Касперский»). Поиск обычно производится с помощью:

- сигнатурного анализа;

- поведенческого анализа;

- узконаправленных методов.

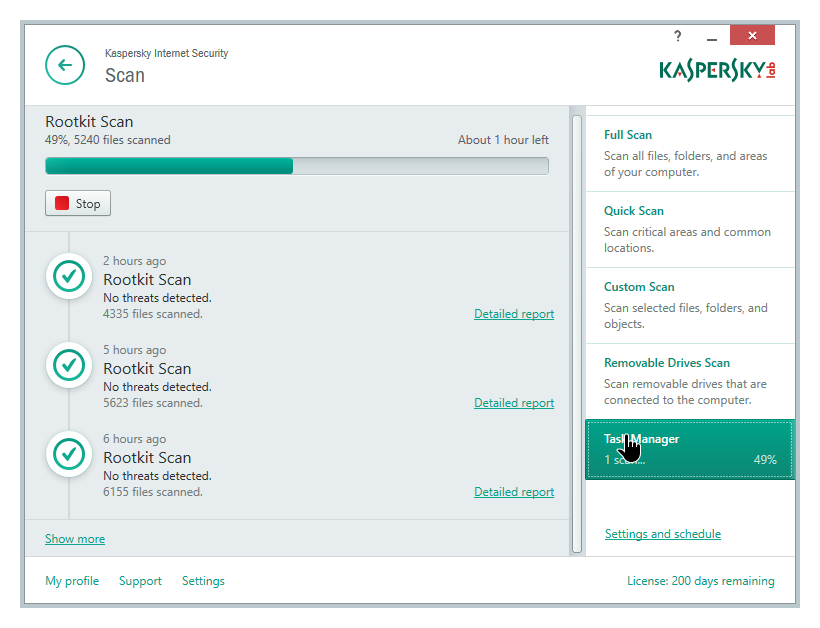

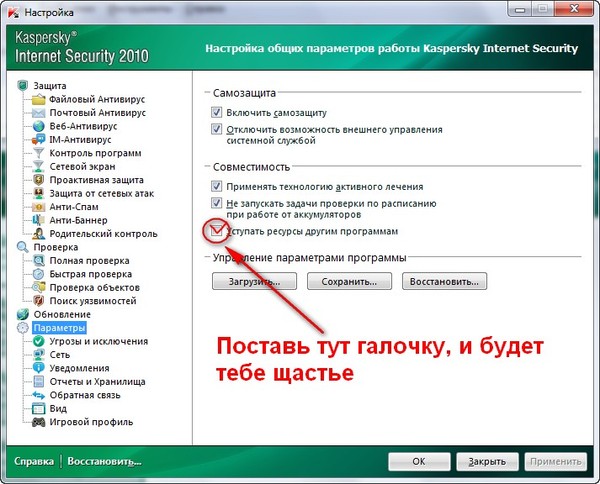

Удалять их также непросто. Нередко процесс включает несколько этапов. В результате, как правило, удаление затрагивает множество файлов. Если системные ресурсы повреждены слишком сильно, иногда приходится переустанавливать операционную систему. Для более простых случаев вполне подойдет, например, стандартная процедура лечения в Kaspersky Internet Security. Для отключения регулярного поиска руткитов в продуктах «Лаборатории Касперского» обычно достаточно открыть настройки и снять соответствующую галочку в пункте меню «Производительность». Хотя делать это не рекомендуется.

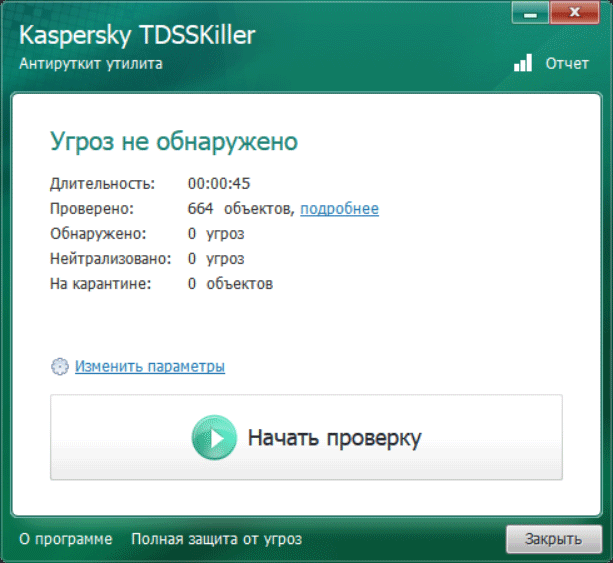

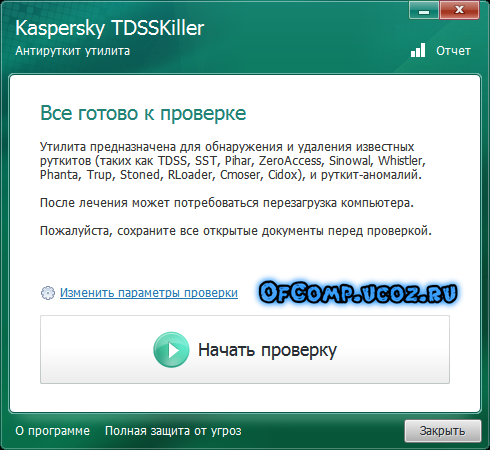

Применение TDSSKiller

Одной из программ, способных отыскать руткиты, является утилита TDSSKiller. Выпускается известной «Лабораторией Касперского», поэтому в ее качестве сомневаться не приходится. Как видно из названия, проверка направлена на поиск одного из распространенных видов руткитов — TDSS. Проверить свой компьютер с ее помощью можно бесплатно. Для этого достаточно найти ее на официальном сайте.

Выпускается известной «Лабораторией Касперского», поэтому в ее качестве сомневаться не приходится. Как видно из названия, проверка направлена на поиск одного из распространенных видов руткитов — TDSS. Проверить свой компьютер с ее помощью можно бесплатно. Для этого достаточно найти ее на официальном сайте.

Программа не требует установки, после загрузки можно сразу запускать проверку. Перед работой придется принять условия использования. После этого есть возможность изменить параметры проверки соответствующей командой. Если дополнительных пожеланий нет, следует оставить все по умолчанию и нажать кнопку для начала проверки в том же окне.

Дальше потребуется немного подождать, пока программа будет осуществлять проверку заданных элементов системы. При обнаружении опасные приложения отключаются, предусмотрена возможность лечения. Для того чтобы они удалились, перезагружать компьютер необязательно.

Существуют и другие эффективные антируткиты. Главное, не забыть ими воспользоваться. При выборе антивируса желательно сразу обращать внимание на возможность борьбы с таким типом приложений. К сожалению, большинство стандартных программ-защитников не имеют подобной функции либо она недостаточно эффективна. В этом случае желательно заменить антивирус или воспользоваться специализированной программой для удаления. Только так можно обезопасить себя от нежелательных последствий, вызываемых руткитами.

Антивирусное ПО от «Касперский» предназначено для защиты компьютера от хакерских атак, восстановления скорости работы ПК методом удаления ненужного мусора. Но есть функции в антивирусе, которые вовсе непонятны пользователям, особенно, если они замедляют процесс сканирования системы. Больше всего вопросов вызывает опция «Поиск руткитов».

Определение

Поиск руткитов – сложная и многокомпонентная функция сканера «Касперский». Проверка с помощью этой опции занимает больше времени, и для этого процесса часто требуется много ресурсов и возможностей ПК.

«Rootkits» называют вид хакерских программ, задача которых скрыть следы действия вирусов в системных файлах и папках. ПО постоянно обновляется, благодаря чему существует уже не один десяток лет.

Главным предназначением руткитов являются:

- Нелегальный доступ хакеров и мошенников к компьютеру.

- Содействие в сокрытии работы вредоносных программ от антивирусов и встроенных сканеров.

- Прекращение деятельности антивируса путем внедрения в системные файлы защищающей программы.

Несмотря на безоговорочную пользу опции, многие пользователи хотят ее отключить. Сделать это можно, но крайне нежелательно. Без этого элемента антивирус сможет определять только явные угрозы и заражения, которые уже практически не применяют продвинутые хакеры. Настоящая угроза все также останется в системе и будет атаковать ее скрытым методом.

Отключается функция просто:

- Зайти на главный экран клиента «Касперского».

- Перейти в настройки.

- Открыть вкладку «Производительность».

- Выбрать «Поиск программ, предназначенных для скрытия следов вредоносной программы в системе» и снять напротив галочку.

После выполнения инструкции компьютер нужно перезагрузить, чтобы произошло повторное сканирование.

Программы для поиска руткитов в системе Windows

Разделы и категории

Программа для обнаружения руткитов в операционной системе Windows. Руткиты — это вредоносные объекты в системе занимающиеся маскировкой процессов, драйверов и любых других файлов и каталогов.

RogueKiller — замечательная бесплатная версия приложения, имеющее в своём арсенале несколько полезных функций для удаление руткитов. Данный инструмент позволит форсировать завершение неугодных для пользователя процессов, плюс провести чистку реестра. Кроме этого, программа позволит осуществлять контроль файла hosts, позволит удалять имеющиеся конфигурации прокси, нажатием одной кнопки удалять конфигурации DNS.

Кроме этого, программа позволит осуществлять контроль файла hosts, позволит удалять имеющиеся конфигурации прокси, нажатием одной кнопки удалять конфигурации DNS.

HouseCall — весьма популярный и эффективный сканер компании Trend Micro для выявления и удаления вирусов, троянов, червей, нежелательных плагинов браузера, а также других вредоносных программ. HouseCall 8 имеет интуитивно понятный интерфейс функций и возможности для быстрого сканирования, всех критических областей системы и активного вредоносного ПО. Он также использует Trend Micro Smart Protection Network ™, чтобы обеспечить быстрое и результативное сканирование последних угроз.

RegRun Reanimator – абсолютно бесплатная версия, довольно мощной программы для выявления троянов/Adware/Spyware, руткитов и другого вредоносного программного обеспечения. Воспользуйтесь Free Software RegRun Reanimator для получения подробного отчёта. У вас появится возможность отправить отчет в службу поддержки Центра и тот проверит ваш компьютер и вышлет Вам инструкции по решению вашей проблемы.

SUPERAntiSpyware Free Edition – это бесплатный сканер, который нацелен на обнаружение и удаление вредоносного программного обеспечения Может выполнять функцию дополнительной проверки вашего компьютера, но для того что бы использовать как основную защиту, надо использовать профессиональную версию, и естественно, за такую уже придется платить. SUPERAntiSpyware Free Edition поможет проверить жесткие диски, съемные диски, память и реестр на предмет наличия spyware и adware, включая различные типы троянов, червей, кейлоггеров и т.п. Программа держит под контролем изменение назначенной в браузере домашней страницы, защищая браузер от так называемых «browser hijackers».

Hitman Pro — программа для выявления и удаления вредоносного программного обеспечения, бесплатная и не имеет ограничений по времени в случае, если пользователь собирается использовать данное приложение на домашнем компьютере и в режиме сканера. Такой режим, позволит просканировать компьютер на определение вирусов, троянских программ, шпионских модулей, также позволит обнаружить скрытые угрозы, такие как «руткиты» и другие распространенные угрозы.

Universal Virus Sniffer — небольшое, свободно распространяемое приложение для поиска и удаления вредоносных объектов в среде Windows. По заявлению автора, программа может замечательно работать как в старых версиях этой операционной системы, так и в самых последних и должна успешно избавлять от скрытых угроз таких как: руткиты и буткиты, а также и некоторых других неизвестных.

TDSSKiller — абсолютно бесплатная утилита от лаборатории Касперского, предназначенная главным образом для обнаружения и нейтрализации «руткитов», а также программа может достаточно успешно бороться с «буткитами» и некоторыми другими разновидностями «руткитов» Rootkit.Win32.TDSS, кстати, именно поэтому программа и получила одноименное название. Русский язык, присутствующий в интерфейсе добавляет положительного момента при использовании.

Zemana AntiMalware FREE — версия антивирусного сканера, распространяемого авторами совершено бесплатно и без ограничений по времени. Данный продукт способен быстро проверить операционную систему на наличие вредоносных объектов, не конфликтуя с установленной основной защитой пользователя на компьютере. Таким образом, он является дополнительным инструментом для проверки и защиты операционной системы Windows.

Данный продукт способен быстро проверить операционную систему на наличие вредоносных объектов, не конфликтуя с установленной основной защитой пользователя на компьютере. Таким образом, он является дополнительным инструментом для проверки и защиты операционной системы Windows.

Trend Micro RootkitBuster — небольшая бесплатная утилита, которая поможет просканировать вашу операционную систему на наличие «руткитов». Программа специально создавалась для очистки компьютера от скрытых файлов, записей реестра и других скрытых угроз. RootkitBuster не предоставляет защиты в реальном времени, по сути это сканер, который проверяет по требованию. При помощи данного инструмента, Вы сможете обнаружить с возможностью после сканирования произвести удаление, скрытые файлы, процессы, записи реестра, драйверы, задействованные службы, MBR.

Vba32 Check – бесплатная набор утилит от белорусских разработчиков, позволяющий без установки на компьютер, осуществить проверку системы на наличие различных видов вредоносных программ. Так, в состав пакета входит сканер командной строки, инструмент для поиска руткитов и пресеты некоторых задач. Данный продукт может быть использован параллельно с уже имеющимся антивирусным программным обеспечением, не создавая конфликтов в системе.

Так, в состав пакета входит сканер командной строки, инструмент для поиска руткитов и пресеты некоторых задач. Данный продукт может быть использован параллельно с уже имеющимся антивирусным программным обеспечением, не создавая конфликтов в системе.

Популярные программы

Настройка поиска руткитов в касперском. Как удалить руткиты из Windows. Как определить, что на компьютере есть руткит

Компьютерным вирусом можно назвать программу, которая скрытно работает и наносит вред всей системе или какой-то отдельной ее части. Каждый второй программист сталкивался с данной проблемой. Не осталось уже ни одного пользователя ПК, который не знал бы, что такое

Виды компьютерных вирусов:

- Черви. Это программы, которые захламляют систему путём постоянного размножения, копирования самих себя. Чем больше их в системе, тем медленнее она работает. Червь никак не может слиться с любой безопасной программой. Он существует в виде самостоятельного файла(ов).

- сливаются с безвредными и маскируются в них. Они не наносят никакого ущерба компьютеру, пока пользователь не запустит файл, в котором находится троян. Эти вирусы используются для удаления и изменения данных.

- Шпионские программы занимаются сбором информации. Их цель — обнаружить коды, пароли и передать тому, кто создал их и запустил в интернет, проще говоря — хозяину.

- Зомби-вирусы дают возможность хакеру контролировать заражённый компьютер. Пользователь может вообще не знать, что его ПК заражен и кто-то его использует.

- Блокирующие программы не дают возможности вообще войти в систему.

Что такое руткит?

Руткит — это одна или несколько программ, которые скрывают присутствие нежелательных приложений на компьютере, помогая злоумышленникам действовать незаметно. Он содержит в себе абсолютно весь набор функций вредоносного ПО. Поскольку это приложение зачастую находится глубоко в недрах системы, обнаружить его при помощи антивируса или других средств безопасности крайне сложно. Руткит — это набор программных средств, которые могут считывать сохранённые пароли, сканировать различные данные, а также отключать защиту ПК. Вдобавок, здесь есть функция бэкдора, это значит, что программа предоставляет хакеру возможность подключиться к компьютеру на расстоянии.

Руткит — это набор программных средств, которые могут считывать сохранённые пароли, сканировать различные данные, а также отключать защиту ПК. Вдобавок, здесь есть функция бэкдора, это значит, что программа предоставляет хакеру возможность подключиться к компьютеру на расстоянии.

Другими словами, руткит — это приложение, которое отвечает за перехват системных функций. Для операционной системы Windows можно выделить такие популярные руткиты: TDSS, Necurs, Phanta, Alureon, Stoned, ZeroAccess.

Разновидности

Существует несколько вариантов этих вирусных программ. Их можно разделить на две категории: user-mode (пользовательские) и kernel-mode (руткиты уровня ядра). Утилиты первой категории имеют те же возможности, что и обычные приложения, которые можно запустить на устройстве. Они могут использовать память уже запущенных программ. Это наиболее популярный вариант. Руткиты второй категории находятся глубоко в системе и имеют полный доступ к компьютеру. Если такая программа установлена, то хакер может делать с атакованным устройством практически все, что хочет. Руткиты такого уровня гораздо сложнее создать, поэтому первая категория и пользуется большей популярностью. Но вирусную программу уровня ядра совсем непросто найти и удалить, и защита от компьютерных вирусов зачастую здесь абсолютно бессильна.

Руткиты такого уровня гораздо сложнее создать, поэтому первая категория и пользуется большей популярностью. Но вирусную программу уровня ядра совсем непросто найти и удалить, и защита от компьютерных вирусов зачастую здесь абсолютно бессильна.

Существуют и другие, более редкие варианты руткитов. Называют эти программы буткитами. Суть их работы заключается в том, что они получают контрол

Что значит поиск руткитов у касперского. Что такое руткиты? Как маскируются руткиты

Руткит (англ. rootkit) — это специальная программа или набор программ, которые предназначены для скрытия следов злоумышленника или вредоносной программы в системе. Заполучив такое «добро» на свой компьютер, вы предоставляете хакеру возможность подключаться к нему. Он получает доступ к управлению вашим компьютером и дальнейшие действия «вредителя» зависят только от его фантазии.

К тому же, все усугубляется тем, что руткиты активно препятствуют своему обнаружению и сделать это с помощью стандартных антивирусов порой бывает достаточно трудно. Проще говоря — вы даете доступ к своему компьютеру даже не зная этого и злоумышленник пользуется вашими данными незаметно от вас.

Проще говоря — вы даете доступ к своему компьютеру даже не зная этого и злоумышленник пользуется вашими данными незаметно от вас.

План урока представлен ниже:

Как удалить руткит программой TDSSKiller.

Так как от простых антивирусных программ руткиты в основном умеют прятаться, то на помощь в их удалении обычно приходят специальные программы. Первой на очереди у нас идет программа от лаборатории Касперского, которая подарила нам замечательный антивирус. Скачать утилиту можно на официальном сайте Касперского в разделе «Поддержка» по . Открываем спойлер «Как вылечить зараженную систему» и переходим по ссылке для закачки.

Ждем, пока программа просканирует и, при необходимости, вылечит операционную систему. К счастью, на моем компьютере угроз обнаружено не было.

При нахождении угроз они автоматически нейтрализуются. Примечательно то, что для лечения даже не требуется перезагрузки.

Как удалить руткит программой RootkitBuster.

Вторая программа, которую мы рассмотри, называется RootkitBuster и скачать ее можно с официального сайта . Преимуществом программы является то, что она не требует установки на компьютер.

Преимуществом программы является то, что она не требует установки на компьютер.

На следующей странице выбираем для какой версии Windows необходимо скачать программу. О том как узнать разрядность операционной системы я говорил в своем уроке про . Далее в окне щелкаем по кнопке «Use HTTP Download» и сохраняем файл к себе на компьютер.

После закачки щелкаем по файлу правой клавишей мыши и выбираем пункт «Запуск от имени администратора». Необходимо будет немного подождать. Откроется новое окно, в котором необходимо поставить галочку на принятии лицензионного соглашения и нажать кнопку «Next».

Вы попадете в главное окно программы, где для сканирования нужно будет нажать кнопку «Scan Now», при этом нужно оставить галочку на всех пунктах в левой колонке, кроме «File Streams» (на 64 разрядных системах количество настроек может быть меньше).

После сканирования вы получите уведомления об обнаруженных подозрительных файлах. Эти файлы можно выделить галочками и внизу нажать кнопку «Fix Now». В процессе удаления руткитов, в может быть предложено перезагрузить компьютер, обязательно соглашайтесь.

Эти файлы можно выделить галочками и внизу нажать кнопку «Fix Now». В процессе удаления руткитов, в может быть предложено перезагрузить компьютер, обязательно соглашайтесь.

Как удалить руткит программой Sophos Anti-Rootkit

Ну и напоследок давайте разберем еще одну утилиту, которая помогает избавиться от руткитов. Она пригодится вам в том случае, если первые два оказались нерабочими или вам пришлись не по душе.

Запускаем программу, в настройках сканирования оставляем все галочки и нажимаем кнопку «Start scan».

Поиск руткитов может продолжаться достаточно долго. В конце вы получите полный отчет по найденным проблемам в виде списка. Замечу, что здесь есть одна особенность. Когда вы выбирает

Что такое руткит и как его удалить

Руткиты существуют уже почти 20 лет, позволяя злоумышленникам получать доступ и красть данные с компьютеров пользователей без обнаружения в течение длительного периода времени. Этот термин в общих чертах применяется к подмножеству вредоносных инструментов, которые разработаны специально для того, чтобы оставаться скрытыми на зараженных компьютерах и позволять злоумышленнику удаленно управлять компьютером. Чтобы помочь пользователям понять, что такое руткит и как он работает, мы составили объяснение этого вида вредоносного ПО и того, что делать, если оно заразит ваш компьютер.

Чтобы помочь пользователям понять, что такое руткит и как он работает, мы составили объяснение этого вида вредоносного ПО и того, что делать, если оно заразит ваш компьютер.

Определение руткита

Rootkit — это термин, применяемый к типу вредоносного ПО, которое предназначено для заражения целевого компьютера и позволяет злоумышленнику установить набор инструментов, которые предоставляют ему постоянный удаленный доступ к компьютеру. Вредоносная программа обычно скрывается глубоко внутри операционной системы и предназначена для уклонения от обнаружения антивирусными приложениями и другими инструментами безопасности. Руткит может содержать любое количество вредоносных инструментов, таких как регистратор нажатий клавиш, средство для кражи паролей, модуль для кражи кредитной карты или информации онлайн-банкинга, бот для DDoS-атак или функции, которые могут отключать программное обеспечение безопасности.Руткиты обычно действуют как бэкдор, который дает злоумышленнику возможность удаленно подключаться к зараженной машине всякий раз, когда он выбирает и удаляет или устанавливает определенные компоненты. Некоторые примеры активно используемых сегодня руткитов для Windows включают TDSS, ZeroAccess, Alureon и Necurs.

Некоторые примеры активно используемых сегодня руткитов для Windows включают TDSS, ZeroAccess, Alureon и Necurs.

Варианты руткита

Двумя основными типами руткитов являются руткиты пользовательского режима и руткиты режима ядра. Руткиты пользовательского режима предназначены для работы в той же части операционной системы компьютера, что и приложения.Они выполняют свое злонамеренное поведение, захватывая процессы приложений, запущенные на машине, или перезаписывая память, используемую приложением. Это наиболее распространенный из двух типов. Руткиты в режиме ядра работают на самом низком уровне операционной системы ПК и предоставляют злоумышленнику самый мощный набор привилегий на компьютере. После установки руткита, работающего в режиме ядра, злоумышленник будет иметь полный контроль над скомпрометированным компьютером и иметь возможность предпринимать с ним любые действия по своему выбору.Руткиты режима ядра обычно более сложны, чем руткиты пользовательского режима, и поэтому менее распространены. Этот вид руткитов также сложнее обнаружить и удалить.

Этот вид руткитов также сложнее обнаружить и удалить.

Rootkit — это термин, применяемый к типу вредоносного ПО, которое предназначено для заражения целевого компьютера и позволяет злоумышленнику установить набор инструментов, которые предоставляют ему постоянный удаленный доступ к компьютеру.

Существует также несколько менее распространенных вариантов руткитов, например буткиты, которые предназначены для модификации загрузчика компьютера — низкоуровневого программного обеспечения, которое запускается до загрузки операционной системы.В последние годы появился новый класс мобильных руткитов для атак на смартфоны, особенно на устройства Android. Эти руткиты часто связаны с вредоносным приложением, загруженным из стороннего магазина приложений или форума.

Способ заражения

Руткиты устанавливаются различными способами, но наиболее распространенным вектором заражения является использование уязвимости в операционной системе или приложении, запущенном на компьютере. Злоумышленники нацелены на известные и неизвестные уязвимости в ОС и приложениях и используют код эксплойта для получения привилегированного положения на целевой машине.Затем они устанавливают руткит и настраивают компоненты, обеспечивающие удаленный доступ к компьютеру. Код эксплойта для конкретной уязвимости может быть размещен на легитимном веб-сайте, который был взломан. Другой вектор заражения — через зараженные USB-накопители. Злоумышленники могут оставлять USB-накопители со спрятанными на них руткитами в местах, где они могут быть найдены и найдены жертвами, например, в офисных зданиях, кафе и конференц-центрах. В некоторых случаях установка руткита может по-прежнему полагаться на уязвимости системы безопасности, но в других случаях вредоносная программа может устанавливаться как часть, казалось бы, законного приложения или файла на USB-накопителе.

Злоумышленники нацелены на известные и неизвестные уязвимости в ОС и приложениях и используют код эксплойта для получения привилегированного положения на целевой машине.Затем они устанавливают руткит и настраивают компоненты, обеспечивающие удаленный доступ к компьютеру. Код эксплойта для конкретной уязвимости может быть размещен на легитимном веб-сайте, который был взломан. Другой вектор заражения — через зараженные USB-накопители. Злоумышленники могут оставлять USB-накопители со спрятанными на них руткитами в местах, где они могут быть найдены и найдены жертвами, например, в офисных зданиях, кафе и конференц-центрах. В некоторых случаях установка руткита может по-прежнему полагаться на уязвимости системы безопасности, но в других случаях вредоносная программа может устанавливаться как часть, казалось бы, законного приложения или файла на USB-накопителе.

Удаление

Обнаружить присутствие руткита на компьютере может быть сложно, так как этот вид вредоносного ПО предназначен для того, чтобы оставаться скрытым и работать в фоновом режиме. Существуют утилиты, предназначенные для поиска известных и неизвестных типов руткитов с помощью различных методов, включая использование сигнатур или поведенческий подход, который пытается обнаружить руткит путем поиска известных шаблонов поведения. Удаление руткита — сложный процесс и обычно требует использования специализированных инструментов, таких как утилита TDSSKiller от «Лаборатории Касперского», которая может обнаруживать и удалять руткит TDSS.В некоторых случаях жертве может потребоваться переустановка операционной системы, если компьютер слишком поврежден.

Существуют утилиты, предназначенные для поиска известных и неизвестных типов руткитов с помощью различных методов, включая использование сигнатур или поведенческий подход, который пытается обнаружить руткит путем поиска известных шаблонов поведения. Удаление руткита — сложный процесс и обычно требует использования специализированных инструментов, таких как утилита TDSSKiller от «Лаборатории Касперского», которая может обнаруживать и удалять руткит TDSS.В некоторых случаях жертве может потребоваться переустановка операционной системы, если компьютер слишком поврежден.

Что такое руткит и как его удалить

Руткиты существуют уже почти 20 лет, позволяя злоумышленникам получать доступ и красть данные с компьютеров пользователей без обнаружения в течение длительного периода времени. Этот термин в общих чертах применяется к подмножеству вредоносных инструментов, которые разработаны специально для того, чтобы оставаться скрытыми на зараженных компьютерах и позволять злоумышленнику удаленно управлять компьютером. Чтобы помочь пользователям понять, что такое руткит и как он работает, мы составили объяснение этого вида вредоносного ПО и того, что делать, если оно заразит ваш компьютер.

Чтобы помочь пользователям понять, что такое руткит и как он работает, мы составили объяснение этого вида вредоносного ПО и того, что делать, если оно заразит ваш компьютер.

Определение руткита

Rootkit — это термин, применяемый к типу вредоносного ПО, которое предназначено для заражения целевого компьютера и позволяет злоумышленнику установить набор инструментов, которые предоставляют ему постоянный удаленный доступ к компьютеру. Вредоносная программа обычно скрывается глубоко внутри операционной системы и предназначена для уклонения от обнаружения антивирусными приложениями и другими инструментами безопасности.Руткит может содержать любое количество вредоносных инструментов, таких как регистратор нажатий клавиш, средство для кражи паролей, модуль для кражи кредитной карты или информации онлайн-банкинга, бот для DDoS-атак или функции, которые могут отключать программное обеспечение безопасности. Руткиты обычно действуют как бэкдор, который дает злоумышленнику возможность удаленно подключаться к зараженной машине всякий раз, когда он выбирает и удаляет или устанавливает определенные компоненты. Некоторые примеры активно используемых сегодня руткитов для Windows включают TDSS, ZeroAccess, Alureon и Necurs.

Некоторые примеры активно используемых сегодня руткитов для Windows включают TDSS, ZeroAccess, Alureon и Necurs.

Варианты руткита

Двумя основными типами руткитов являются руткиты пользовательского режима и руткиты режима ядра. Руткиты пользовательского режима предназначены для работы в той же части операционной системы компьютера, что и приложения. Они выполняют свое злонамеренное поведение, захватывая процессы приложений, запущенные на машине, или перезаписывая память, используемую приложением. Это наиболее распространенный из двух типов. Руткиты в режиме ядра работают на самом низком уровне операционной системы ПК и предоставляют злоумышленнику самый мощный набор привилегий на компьютере.После установки руткита, работающего в режиме ядра, злоумышленник будет иметь полный контроль над скомпрометированным компьютером и иметь возможность предпринимать с ним любые действия по своему выбору. Руткиты режима ядра обычно более сложны, чем руткиты пользовательского режима, и поэтому менее распространены. Этот вид руткитов также сложнее обнаружить и удалить.

Этот вид руткитов также сложнее обнаружить и удалить.

Rootkit — это термин, применяемый к типу вредоносного ПО, которое предназначено для заражения целевого компьютера и позволяет злоумышленнику установить набор инструментов, которые предоставляют ему постоянный удаленный доступ к компьютеру.

Существует также несколько менее распространенных вариантов руткитов, например буткиты, которые предназначены для модификации загрузчика компьютера — низкоуровневого программного обеспечения, которое запускается до загрузки операционной системы. В последние годы появился новый класс мобильных руткитов для атак на смартфоны, особенно на устройства Android. Эти руткиты часто связаны с вредоносным приложением, загруженным из стороннего магазина приложений или форума.

Способ заражения

Руткитыустанавливаются различными способами, но наиболее распространенным вектором заражения является использование уязвимости в операционной системе или приложении, запущенном на компьютере.Злоумышленники нацелены на известные и неизвестные уязвимости в ОС и приложениях и используют код эксплойта для получения привилегированного положения на целевой машине. Затем они устанавливают руткит и настраивают компоненты, обеспечивающие удаленный доступ к компьютеру. Код эксплойта для конкретной уязвимости может быть размещен на легитимном веб-сайте, который был взломан. Другой вектор заражения — через зараженные USB-накопители. Злоумышленники могут оставлять USB-накопители со спрятанными на них руткитами в местах, где они могут быть найдены и найдены жертвами, например, в офисных зданиях, кафе и конференц-центрах.В некоторых случаях установка руткита может по-прежнему полагаться на уязвимости системы безопасности, но в других случаях вредоносная программа может устанавливаться как часть, казалось бы, законного приложения или файла на USB-накопителе.

Удаление

Обнаружить присутствие руткита на компьютере может быть сложно, так как этот вид вредоносного ПО предназначен для того, чтобы оставаться скрытым и работать в фоновом режиме. Существуют утилиты, предназначенные для поиска известных и неизвестных типов руткитов с помощью различных методов, включая использование сигнатур или поведенческий подход, который пытается обнаружить руткит путем поиска известных шаблонов поведения.Удаление руткита — сложный процесс и обычно требует использования специализированных инструментов, таких как утилита TDSSKiller от «Лаборатории Касперского», которая может обнаруживать и удалять руткит TDSS. В некоторых случаях жертве может потребоваться переустановка операционной системы, если компьютер слишком поврежден.

Sinsi virüsler: Rootkit’leri tanıyın ve silin

Руткитлер: PC’nizdeki en sinsi zararlılar.Rootkit’ler Windows dünyasında pek tanınmış bir fenomen değildir; işin kötü tarafı ise çok tehlikelidirler.Bu programlar zararlı yazılımları sisteme о kadar iyi saklarlar ki, birçok virüs tarayıcı onları bulamaz. Бурада özel Anti-Rootkit araçlarına başvurmanız gerekiyor. ЧИП Интернет бу sinsi düşmanların izini nasıl sürmeniz gerektiğini size gösterecek.

Бир rootkit tek başına tehlikeli değildir. Fakat virüs, solucan ve Truva atları ila beraber cidden şeytani bir potansiyele sahiptirler: Rootkit’ler ne kullanıcının ne de anti-virüs yazılımlarının dijital zararlıların varlığındamasılınıdar.Genellikle Windows’un derinliklerine yerleşirler ve oradan sistem fonksiyonlarını kontrol ederler. Böylece Windows Explorer, görev yöneticisi veya virüs tarayıcının dosya sistemine ilişkin sorgularını yakalar, kendilerine ilişkin tüm izleri siler ve sonrasında sorguya sahte bir yanıt verirler. Sonuç: En azından standart araçlarla rootkit’lerin izini sürmek mümkün değil. Бурада özel araçlar devreye girmek zorunda.

Önemli:

Rootkit avına çıkmadan önce tüm kişisel dosyalarınızın (dokümanlar, resimler, müzikler) yedeğini alın.Zararlı yazılımları herhangi bir yan etki oluşmadan ortadan kaldırmak her zaman mümkün olmuyor.

Тек бирклик: Rootkit’ler için ilkardım

Bazı virüs tarayıcı üreticileri özel anti-rootkit yazılımları sunarlar. Bu tek-klik-araçlarının kullanılması çok kolaydır ве kullanıcıdan işletim sistemin yapısı ve rootkit’ler hakkında fazla bilgi beklemezler.

Hacker Defender

Hacker Defender ismindeki rootkitardımıyla Sophos Anti-Rootkit’in nasıl işe yaradığını görselleştirelim (Küçük bir uyarı: Sophos Anti-Rootkit Vista desteine sahip).Хакерский защитник Windows için yazılmış ilk rootkit’lerden ve şu sıralar birçok anti-virüs tarayıcı tarafından bulunuyor. Yinede bu zararlı yazılım rootkit’lerin nasıl çalıştığını etkileyici bir şekilde gösteriyor: Kurulumdan sonra «hxdef» ile başlayan tüm dosyaları, işlemleri ve kayııı Böylece parolaları ispiyonlayan veya PC’nin kendisini uzaktan kontrol eden bir trojan kendini meraklı bakışlardan gizleyebilir.

Küçük fark

Sophos Anti-Rootkit’i kurun ve başlatın.Başlangıçta Hangi bölgeleri taramak istediğiniz size soruluyor. Buradaki tüm bölgeleri seçin ве «Начать сканирование» tuşuna basın. Araç çalışan tüm işlemleri, Windows kayıt defterini ве сабит диски тарар. Bu süre zarfında program sıradan Windows fonksiyonlarının oluşturduğu sorgular ile kendisinin doğrudan veri taşıyıcısı veya kayıt defterine baktığında elde ettiği sorguları karşılaştırırır. Listedeki farklar saklı bir nesnenin, yani bir rootkit’in varlı iına işaret eder.

Silme çalışmaları

Anti-Rootkit bu sinsi yazılımları listeler.Burada bulunan dosyaları işaretleyip «Убрать отмеченные предметы» tuşuna basarak silbilirsiniz. Программа Özellikle şüphe duyulan veya sürücü dosyaları önceden seçili olarak listelenir. Kayıt defteri girdilerini manüel olarak regedit ile silmelisiniz (Башлат> Çalıştır kutusuna «регедит» язарак). Temizleme işleminden sonra bilgisayarınızı yeniden başlatın. Sophos Anti-Rootkit zararlı yazılımın tüm önemli bileşenlerini silmiş olmalıdır. Artık kendini rootkit ile saklamış olan trojanlar da ortaya çıkacaktır.Bunları da Avira AntiVir veya avast! 4 Home gibi normal bir virüs tarayıcı ile silbilirsiniz.

Alternatifler

Rootkit avı sırasında sloganınız «ok aracınardımı da çok olur» olmalı. Тек бир Anti-Rootkit tüm zararlıları bulamayabilir. Бу yüzden arama işlemi için farklı programlar kullanın. Mesela alternatif olarak Spybot Search & Destroy’un geliştiricisi Patrick Kolla’nın RootAlyzer yazılımını kullanabilirsiniz. Программа geliştirme aşamasında bulunuyor ve şu an sadece kayıt defteri ve sabit diski tarayabiliyor.Ама devamlı olarak iyileştirilecek.

Tek-Klik-Anti-Rootkit-Araçları

Diğer Alternatifler

Deneyimliler için: Ее saklananı bulun

Tek-Klik-Rootkit savarların kullanımı kolaydır ama her zararlıyı bulamazlar. Бурада системин деринликлерини тараян ве тюм сакланма йерлерини билен узманлар деврейе гирмели; fakat bunların kullanımı Pek de kolay değil. CHIP Online ücretsiz araç Gmer ile profesyonellerin nasıl rootkit avına çıktığını size gösterecek.

FU-Rootkit

Örnek olarak burada FU rootkit’ini kullanacağız. FU yürütülen işlemleri saklıyor ve ne görev yöneticisi ne de Sysinternals’ın Process Explorer aracı bunları bulabiliyor. Böylece бир троян размер çaktırmadan sisteminizin derinliklerinde cirit atabilir. Burada Gmer aracı işin içine giriyor. Programı kurmanıza gerek yok, EXE dosyasına çift tıklamanız yeterli. Daha başlangıçta Gmer ilk taramasını yapıyor, факат бу тарама тахмин edebileceğiniz gibi yüzeysel бир тарама.Bu yüzden »Руткит / вредоносное ПО« sekmesinde ikinci bir tarama başlatmalısınız. Sağ taraftaki tüm kutucuklara tik atın ве taranacak sürücüyü seçin. »Скан« tuşuna basmanız ile tarama başlayacaktır.

Detaylı tarama

Artık Gmer tüm saklı dosyaları, işlemleri ve kayıt defteri girdilerini listeler; aynı zamanda bunların tam dosya yolunu da gösterir. Bu sayede rootkit’in Hangi Nesneleri Nerede sakladığını görebilirsiniz. Özellikle »Процессы« kısmında işaretli olan girdiler ilgi çekicidir.Bunların üzerinde sağ fare tuşu ile tıklayın ve içerik menüsünde »Процесс убийства« ibaresini seçin. Böylece rootkit’e айт олан ве zararlı yazılımı saklayan işlemi sonlandırmış olursunuz. Ayrıca »Файлы« sekmesi üzerinde tarama sonucu ortaya çıkan dosyaları Silebilirsiniz. Gizli dosyanın saklandığı yolu »Rootkit / Malware« sekmesi ile bulabilirsiniz. Aynı şey rootkit’lerin sakladığı servisler için de geçerlidir. Bunları »Услуги« kısmında bulabilirsiniz. Hatalı kayıt defteri girdilerini »Реестр« altında bulabilirsiniz ama silme işlemini burada yapamıyorsunuz.Bu iş için rootkit’leri devre dışı bıraktıktan sonra regedit komutunu kullanmalısınız. İşlemleri sonlandırdıktan ve gizli dosyaları sildikten sonra daha önceden rootkitardımıyla kendilerini saklayan gerçek zararlıları yani virüsleri, solucanları ve trojanları bir virüs tarayıcı ile avlaminaya baş.

Четин Тузаклар

Bu prosedürden sonra bile PC’nizin temiz olup olmadığından emin değil misiniz? О заман бир радикал çözüm daha var. Gmer’i çalıştırın ve »Процессы« sekmesine gidin.Бурада »Убить всех« tuşuna basın. Artık «gmer.exe» ве «csrss.exe» dışındaki tüm işlemler sonlandırılacaktır; doğal olarak rootkit’ler de. Kamuflaj artık aktif değildir. »Выполнить« бутону ile virüs tarayıcınızı yeniden başlatın. Mesela Avira AntiVir’i kullanın ve «Gözat» butonu ile »C: \ Program Files \ Avira \ AntiVir PersonalEdition Classic« dizininde »avcenter.exe« dosyasını bulun. »OK« ve »Run« dedikten sonra program başlayacaktır. Zararlı yazılımı anti-virüs programı ile sildikten sonra PC’nizi »Процессы | Перезапустите «ile yeniden başlatın.

Bir püf nokta daha: Eğer bir rootkit veya trojan Gmer yazılımının çalışmasını engellerse gmer.exe’nin ismini gmer.bat veya test.exe şeklinde değiştirin. Tüm durumlarda olmasa bile birçok durumda bu hile işe yarayacaktır.

Deneyimliler için Anti-Rootkit’ler

Альтернатор

PPT — Как отключить ошибку черного списка в Kaspersky Antivirus 2017 PowerPoint Presentation

Отключить ошибку черного списка в Kaspersky

Как отключить ошибку черного списка в Антивирусе Касперского 2017 Kaspersky Internet Security обеспечивает нам безопасность от все угрозы, включая трояны, вредоносное ПО и вирусы.Он обеспечивает большую безопасность вашей системы при работе в Интернете и выполнении других задач. Но иногда вы можете получить сообщение об ошибке при обновлении базы данных вашего антивирусного программного обеспечения. Отображается сообщение об ошибке: «Безопасность вашего компьютера находится под угрозой. Черный список лицензий поврежден ». Когда отображается это сообщение об ошибке, баннер вашего антивируса становится красным.

Но с помощью некоторых методов устранения неполадок, предоставленных службой поддержки Антивируса Касперского в Канаде, вы можете исправить проблемы с ошибками.

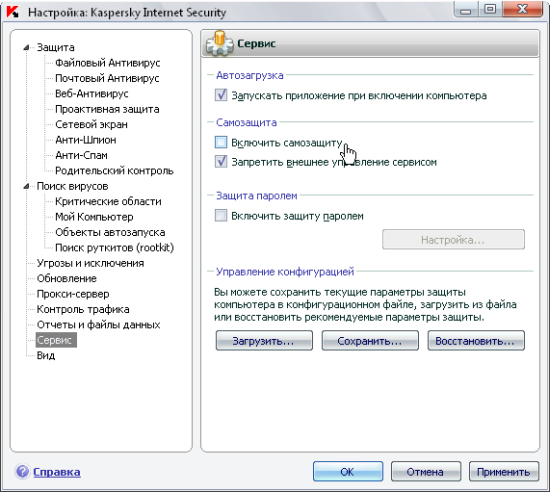

Шаг 1. Отключение функции «Самозащита» в Kaspersky Internet Security 2017: На рабочем столе или в меню «Пуск» откройте программу «Kaspersky». Теперь в правом верхнем углу экрана Kaspersky нажмите «Настройки», а затем нажмите «Дополнительные настройки» в верхнем левом углу. Нажмите на опцию «Самозащита». Снимите флажок рядом с «Включить самозащиту» и, наконец, нажмите кнопку «ОК».

Шаг 2. На жестком диске перейдите в папку «C: \ ProgramData \ KasperskyLab \ AVP11 \ Bases» и найдите файл «blst2-0607g.xml». Удалите файл, щелкнув его правой кнопкой мыши и выбрав опцию удаления.

Шаг 3. Включите отображение скрытых файлов и папок. Слева выберите опцию «Классический вид». Дважды щелкните «Параметры папки», а затем щелкните вкладку «Просмотр». Теперь установите флажок рядом с «Показать скрытые файлы и папки» и нажмите кнопку «ОК».

Шаг 4. Вы можете повторно запустить программу Kaspersky и щелкнуть «Мой центр обновлений» слева. Нажмите «Начать обновление». Ваши описания вирусов будут обновлены, и вы перестанете получать сообщение об ошибке.

Выполнив следующие действия по устранению неполадок, вы сможете устранить ошибок, связанных с антивирусом Касперского, и защитить свои системы от угроз и вредоносных программ.