Редактор локальной групповой политики | Microsoft Узнайте

Твиттер LinkedIn Фейсбук Эл. адрес

- Статья

- 2 минуты на чтение

Применяется к: Windows Server 2012 R2

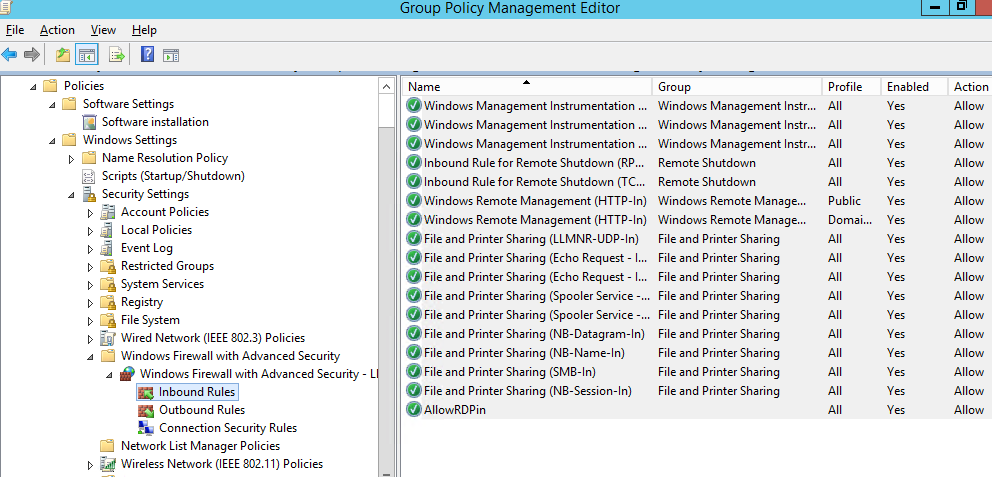

Редактор локальной групповой политики — это оснастка консоли управления (MMC), которая используется для настройки и изменения параметров групповой политики в объектах групповой политики (GPO).

Администраторы должны иметь возможность быстро изменять параметры групповой политики для нескольких пользователей и компьютеров в сетевой среде. Редактор локальной групповой политики предоставляет администраторам иерархическую древовидную структуру для настройки параметров групповой политики в объектах групповой политики. Затем эти объекты групповой политики можно связать с сайтами, доменами и организационными единицами (OU), которые содержат объекты компьютеров или пользователей.

Затем эти объекты групповой политики можно связать с сайтами, доменами и организационными единицами (OU), которые содержат объекты компьютеров или пользователей.

Редактор локальной групповой политики состоит из двух основных разделов:

Конфигурация пользователя Содержит параметры, применяемые к пользователям (при входе в систему и во время периодического фонового обновления),

Конфигурация компьютера Содержит параметры, применяемые к компьютерам (при запуске и во время периодического фонового обновления).

Эти разделы дополнительно разделены на различные типы политик, которые можно установить, такие как административные шаблоны, безопасность и перенаправление папок.

Для эффективной работы администраторы должны иметь немедленный доступ к информации о функции и назначении отдельных параметров политики. Для параметров политики административных шаблонов редактор локальной групповой политики предоставляет информацию о каждом параметре политики непосредственно в веб-представлении консоли.

Кроме того, разработчики должны иметь возможность быстро и легко добавлять поддержку групповой политики в свои программные продукты. Редактор локальной групповой политики разработан с возможностью расширения. Самый простой способ для разработчиков расширить возможности редактора локальной групповой политики для своих приложений — написать пользовательские файлы административных шаблонов, которые они могут добавить в редактор локальной групповой политики.

В следующих процедурах объясняется, как открыть редактор локальной групповой политики из командной строки или в виде оснастки MMC.

Открытие редактора локальной групповой политики из командной строки

- На экране Пуск щелкните стрелку Приложения . На экране Apps введите gpedit.

msc , а затем нажмите ENTER .

msc , а затем нажмите ENTER .

Открытие редактора локальной групповой политики в качестве оснастки

На экране Пуск щелкните стрелку Приложения . На экране Apps введите mmc , а затем нажмите 9.0025 ВВЕДИТЕ .

В меню File щелкните Add/Remove Snap-in .

В диалоговом окне Добавление или удаление оснастки щелкните Редактор локальной групповой политики , а затем щелкните Добавить .

В диалоговом окне Select Group Policy Object нажмите Browse .

Нажмите Этот компьютер , чтобы изменить объект локальной групповой политики, или нажмите Другой компьютер для редактирования объекта локальной групповой политики для другого компьютера.

Щелкните Пользователи , чтобы изменить объекты локальной групповой политики для администратора, не администратора или для каждого пользователя.

Щелкните Пользователи , чтобы изменить объекты локальной групповой политики для администратора, не администратора или для каждого пользователя.Нажмите Готово .

Примечание

Если вы хотите сохранить консоль редактора локальной групповой политики и выбрать открываемый в ней объект групповой политики из командной строки: В диалоговом окне Select Group Policy Object выберите Разрешить изменение фокуса оснастки групповой политики при запуске из командной строки флажок.

Варианты доступа и как использовать

Блог о внутренней безопасности / Безопасность данных / Активный каталог

Редактор групповой политики — это инструмент администрирования Windows, который позволяет пользователям настраивать многие важные параметры на своих компьютерах или в сети. Администраторы могут настраивать требования к паролю, запускать программы и определять, какие приложения или настройки могут изменять пользователи.

Администраторы могут настраивать требования к паролю, запускать программы и определять, какие приложения или настройки могут изменять пользователи.

Эти параметры называются объектами групповой политики (GPO). Злоумышленники используют объекты групповой политики для отключения Защитника Windows. Системные администраторы используют объекты групповой политики для работы с заблокированными пользователями.

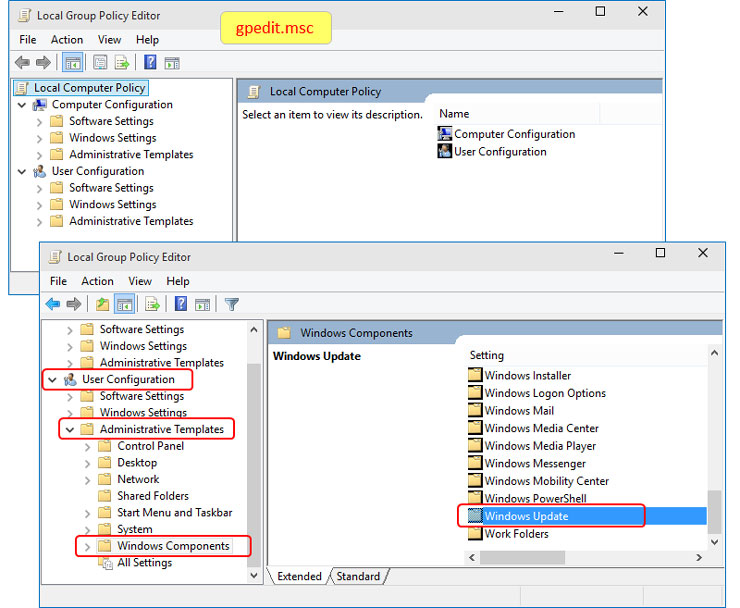

В этом блоге речь пойдет о версии редактора групповой политики для Windows 10 (также известного как gpedit), но вы можете найти его в Windows 7, 8 и Windows Server 2003 и более поздних версиях.

В этой части рассказывается, как открыть и использовать редактор групповой политики, некоторые важные параметры безопасности в объектах групповой политики и некоторые альтернативы gpedit.

Как получить доступ к редактору групповой политики Windows 10: 5 параметров

Существует несколько способов открыть редактор групповой политики. Выберите свой любимый!

Вариант 1.

Открыть редактор локальной групповой политики при запуске

Открыть редактор локальной групповой политики при запуске- Откройте поиск на панели инструментов и введите «Выполнить» или выберите «Выполнить» в меню «Пуск».

- Введите «gpedit.msc» в команде «Выполнить» и нажмите «ОК».

Вариант 2: открыть редактор локальной групповой политики в поиске

- Открыть поиск на панели инструментов

- Введите «gpedit» и нажмите «Изменить групповую политику».

Вариант 3: открыть редактор локальной групповой политики в командной строке

- В командной строке введите «gpedit.msc» и нажмите «Ввод».

Вариант 4: открыть редактор локальной групповой политики в PowerShell

- При желании вы также можете использовать PowerShell для внесения изменений в локальные объекты групповой политики без пользовательского интерфейса.

Вариант 5: открыть редактор локальной групповой политики в панели управления меню «Пуск»

- Откройте панель управления в меню «Пуск».

- Щелкните значок Windows на панели инструментов, а затем щелкните значок виджета для параметров.

- Начните вводить «групповая политика» или «gpedit» и нажмите «Изменить групповую политику».

Что можно сделать с помощью редактора групповой политики

Лучше спросить, что нельзя делать с помощью редактора групповой политики! Вы можете сделать что угодно, от установки обоев рабочего стола до отключения служб и удаления Проводника из меню «Пуск» по умолчанию. Групповые политики контролируют доступные версии сетевых протоколов и применяют правила паролей. Корпоративная служба ИТ-безопасности получает значительные преимущества, настраивая и поддерживая строгую групповую политику. Вот несколько примеров хороших групповых политик ИТ-безопасности:

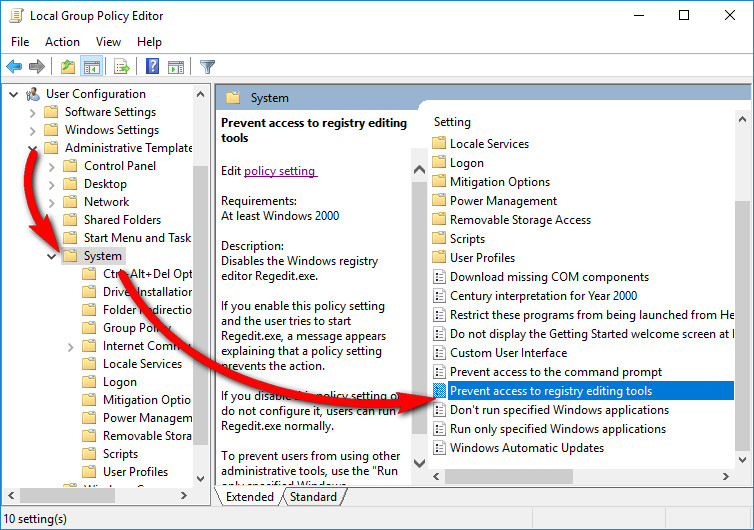

- Ограничьте количество приложений, которые пользователи могут устанавливать или использовать на своих управляемых корпоративных устройствах.

- Отключите съемные устройства, такие как USB-накопители или DVD-диски.

- Отключите сетевые протоколы, такие как TLS 1.0, чтобы принудительно использовать более безопасные протоколы.

- Ограничьте параметры, которые пользователь может изменить с помощью панели управления. Например, пусть они меняют разрешение экрана, но не настройки VPN.

- Укажите отличные обои, одобренные компанией, и отключите возможность пользователя менять их.

- Запретить пользователям доступ к gpedit для изменения любого из вышеуказанных параметров.

Это всего лишь несколько примеров того, как группа ИТ-безопасности может использовать групповые политики. Если целью является более безопасная и усиленная среда для вашей организации, используйте групповые политики для обеспечения соблюдения правил безопасности.

Компоненты редактора групповой политики

Окно редактора групповой политики представляет собой список слева и контекстное представление справа. Когда вы щелкаете элемент с левой стороны, он меняет фокус справа, чтобы показать вам подробности о том, что вы щелкнули.

Когда вы щелкаете элемент с левой стороны, он меняет фокус справа, чтобы показать вам подробности о том, что вы щелкнули.

Узлы верхнего уровня слева — это «Конфигурация компьютера» и «Конфигурация пользователя». Если вы откроете дерево Конфигурации компьютера, вы сможете изучить параметры, которые у вас есть для управления различными аспектами поведения системы.

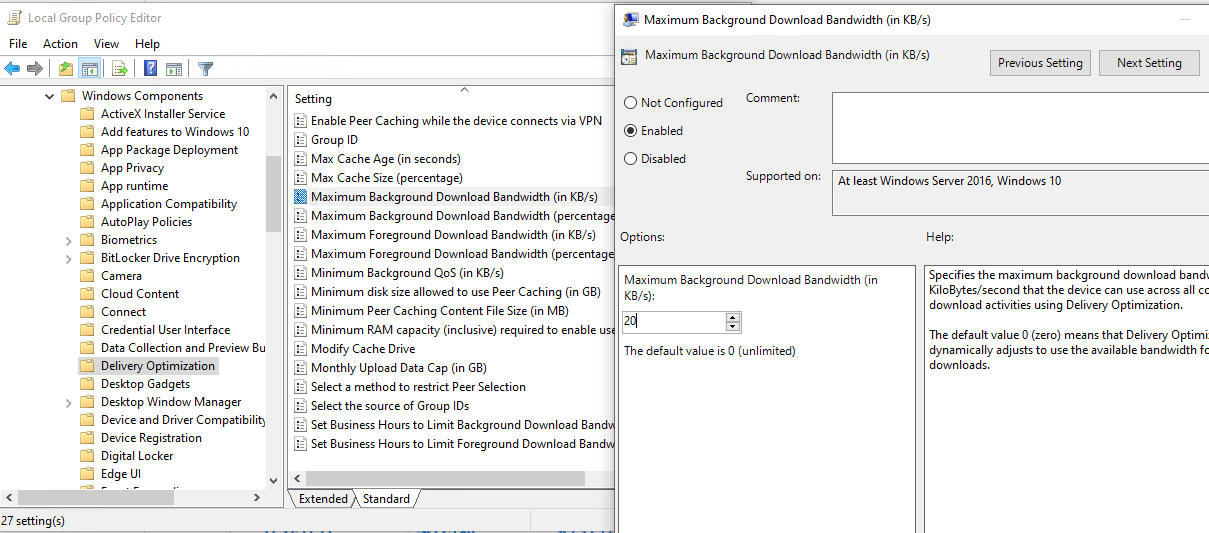

Например, в разделе «Конфигурация компьютера» -> «Административные шаблоны» -> «Панель управления» -> «Персонализация» справа вы увидите такие вещи, как «Не отображать экран блокировки».

Параметр можно изменить двойным щелчком.

В редакторе групповой политики есть сотни различных параметров, подобных этому. Нажмите или просмотрите документацию Microsoft, чтобы получить список всех из них.

Компоненты редактора локальной групповой политики

- Конфигурация компьютера: Эти политики применяются к локальному компьютеру и не меняются для каждого пользователя.

- Конфигурация пользователя: Эти политики применяются к пользователям на локальном компьютере и будут применяться ко всем новым пользователям в будущем на этом локальном компьютере.

- Параметры программного обеспечения: Параметры программного обеспечения содержат групповые политики для конкретного программного обеспечения: по умолчанию этот параметр пуст.

Прекратите настраивать объекты групповой политики и возьмите под контроль AD с помощью Varonis.

Как настроить параметр политики безопасности с помощью консоли редактора локальной групповой политики

Если у вас есть представление о том, какие объекты групповой политики вы хотите установить, с помощью редактора групповой политики внести изменения будет довольно просто.

Давайте посмотрим на настройку быстрого пароля, которую мы можем изменить:

- В gpedit нажмите «Параметры Windows», затем «Параметры учетной записи», затем «Политика паролей».

- Выберите параметр «Пароль должен соответствовать требованиям сложности».

- Нажмите «Включено», а затем «Применить», и ваши изменения вступят в силу на этом локальном компьютере. Применение изменений к объектам групповой политики на уровне предприятия выходит за рамки этого блога.

Как использовать PowerShell для администрирования групповых политик

Многие системные администраторы переходят на PowerShell вместо пользовательского интерфейса для управления групповыми политиками. Вот несколько командлетов PowerShell GroupPolicy, которые помогут вам начать работу.

- New-GPO : Этот командлет создает новый неназначенный объект групповой политики. В новый объект групповой политики можно передать имя, владельца, домен и другие параметры.

- Get-GPOReport : этот командлет возвращает все или указанные объекты групповой политики, существующие в домене, в файле XML или HTML.

Очень полезно для устранения неполадок и документации.

Очень полезно для устранения неполадок и документации. - Get-GPResultantSetOfPolicy : этот командлет возвращает полный результирующий набор политик (RsoP) для пользователя или компьютера или того и другого и создает XML-файл с результатами. Это отличный командлет для исследования проблем с объектами групповой политики. Вы можете подумать, что для политики задано определенное значение, но эта политика может быть перезаписана другим объектом групповой политики, и единственный способ выяснить это — узнать фактические значения, применяемые к пользователю или компьютеру.

- Invoke-GPUpdate: Этот командлет позволяет обновлять объекты групповой политики на компьютере, это то же самое, что запускать gpupdate.exe. Вы можете запланировать обновление в определенное время на удаленном компьютере с помощью командлета, что также означает, что вы можете написать сценарий для отправки множества обновлений, если возникнет необходимость.

Ограничения редактора групповой политики

Приложение gpedit очень упрощено для инструмента, который должен помочь защитить все ваше предприятие. Обновления GPO происходят с некоторым интервалом времени на компьютерах по всей сети по-разному или при перезагрузке. Поэтому время между вашими изменениями и получением этого изменения всеми компьютерами в сети неизвестно.

Злоумышленники могут изменять локальные групповые политики с помощью того же gpedit или PowerShell, что может отменить любую защиту, которую вы включили в этой системе.

Несколько компаний предоставляют альтернативные средства редактирования групповой политики, и вы можете узнать, как внести все изменения с помощью PowerShell, чтобы упростить свою работу. Однако gpedit не имеет встроенного встроенного аудита, поэтому вам необходимо иметь надежный план управления изменениями и независимо проверять все изменения GPO, чтобы обеспечить безопасность вашего предприятия.

Крайне важно отслеживать в Active Directory любые изменения, внесенные в групповую политику — часто эти изменения являются первыми сигналами APT-атак, когда хакеры намерены находиться в вашей сети некоторое время и хотят оставаться скрытыми.